Proteger contra software maligno e outras ameaças cibernéticas

Este artigo descreve como aumentar a proteção contra ameaças com o Microsoft 365 Empresas Premium. É fundamental proteger sua empresa contra phishing, malware e outras ameaças. Utilize este artigo como guia para percorrer os seguintes passos:

- Reveja e aplique políticas de segurança predefinidas para e-mail e colaboração. As políticas de segurança predefinidas podem poupar muito tempo na configuração.

- Ative o Microsoft Defender para Empresas agora para que esteja pronto para proteger os dispositivos geridos da sua organização.

- Ajuste as definições de partilha para ficheiros e pastas do SharePoint e do OneDrive para evitar a partilha acidental de ficheiros.

- Configure e reveja as políticas de alerta para proteger contra a perda de dados.

- Faça a gestão da partilha de calendários para determinar se os funcionários podem partilhar os respetivos calendários com utilizadores externos ou gerir o nível de detalhe que pode ser partilhado.

- Crie mais políticas de segurança para e-mail e colaboração (se necessário). As políticas de segurança predefinidas proporcionam uma proteção forte; no entanto, pode definir as suas próprias políticas personalizadas de acordo com as necessidades da sua empresa.

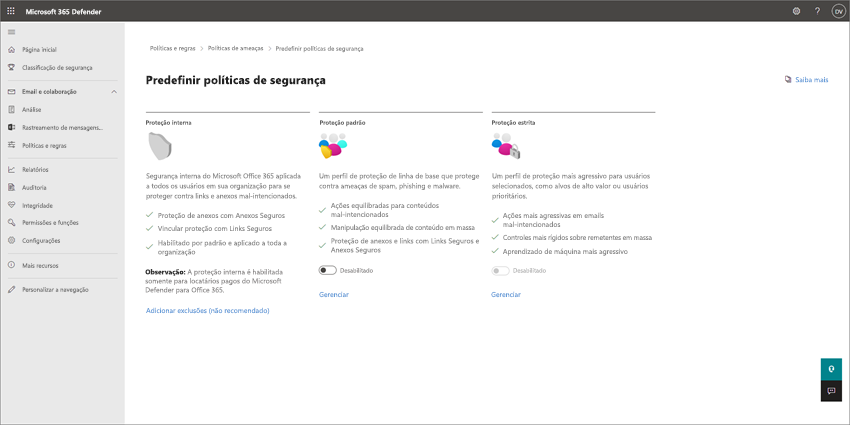

1. Reveja e aplique políticas de segurança predefinidas para e-mail e colaboração

Sua assinatura inclui políticas de segurança predefinidas que usam configurações recomendadas para proteção antispam, antimalware e antiphishing. Por padrão, a proteção interna está habilitada. No entanto, considere aplicar a proteção padrão ou estrita para aumentar a segurança.

Observação

As políticas de segurança predefinidas não são a mesma coisa que os padrões de segurança. Normalmente, irá utilizar as predefinições de segurança ou o Acesso Condicional primeiro e, em seguida, adicionará as suas políticas de segurança. Políticas de segurança predefinidas simplificam o processo de adição de suas políticas de segurança. Também pode criar políticas de segurança personalizadas opcionais (se necessário).

O que são políticas de segurança predefinidas?

As políticas de segurança predefinidas fornecem proteção para seu conteúdo de email e colaboração. Essas políticas consistem em:

- Perfis, que determinam o nível de proteção

- Políticas (como antispam, antimalware, antiphishing, configurações de falsificação, representação, Anexos Seguros e Links Seguros)

- Configurações de política (como grupos, usuários ou domínios para receber as políticas e quaisquer exceções)

A tabela a seguir resume os níveis de proteção e tipos de política predefinidos.

| Nível de proteção | Descrição |

|---|---|

|

Proteção padrão (Recomendado para a maioria das empresas) |

A proteção padrão usa um perfil de linha de base adequado para a maioria dos usuários. A proteção padrão inclui antispam, antimalware, anti-phishing, configurações de falsificação, configurações de representação, links seguros e políticas de anexos seguros. |

| Proteção estrita | A proteção estrita inclui os mesmos tipos de políticas que a proteção padrão, mas com configurações mais rigorosas. Se a sua empresa tiver de cumprir requisitos ou regulamentos de segurança adicionais, considere aplicar uma proteção rigorosa a, pelo menos, aos utilizadores prioritários ou aos destinos de valor elevado. |

| Proteção interna | Protege contra links e anexos mal-intencionados no email. A proteção interna é habilitada e aplicada a todos os usuários por padrão. |

Dica

Você pode especificar os usuários, grupos e domínios para receber políticas predefinidas e pode definir determinadas exceções, mas não pode alterar as políticas predefinidas. Se você quiser usar configurações diferentes para suas políticas de segurança, poderá criar suas próprias políticas personalizadas para atender às necessidades da sua empresa.

Ordem de prioridade da política

Se os usuários receberem várias políticas, uma ordem de prioridade será usada para aplicar as políticas. A ordem de prioridade funciona da seguinte maneira:

Proteção estrita recebe a prioridade mais alta e substitui todas as outras políticas.

Proteção padrão

Políticas de segurança personalizadas

Proteção interna recebe a prioridade mais baixa e é substituída por proteção estrita, proteção padrão e políticas personalizadas.

A proteção rigorosa substitui todas as outras políticas e outras políticas substituem a proteção incorporada.

Para saber mais sobre as políticas de segurança predefinidas, consulte Predefinições de políticas de segurança na EOP e Microsoft Defender para Office 365.

Como atribuo políticas de segurança predefinidas aos usuários?

Importante

Antes de começar, verifique se você tem uma das seguintes funções atribuídas no Exchange Online (que está incluído em sua assinatura):

- Gerenciamento de Organização

- Administrador de Segurança

Para saber mais, consulte Permissões no Exchange Online e Sobre funções de administrador.

Para atribuir políticas de segurança predefinidas, siga estas etapas:

Aceda ao portal do Microsoft Defender (https://security.microsoft.com) e inicie sessão.

Aceda a E-mail &Políticas de Colaboração >& Regras>Políticas> de ameaçasPredefinições Políticas de Segurança na secção Políticas modeladas. (Para ir diretamente para a página Políticas de segurança predefinidas, use https://security.microsoft.com/presetSecurityPolicies.)

Na página Políticas de segurança predefinidas , na secção Proteção padrão ou Proteção estrita , selecione Gerir Definições de Proteção.

O assistenteAplicar proteção Padrão ou Aplicar proteção estrita é iniciado em um submenu. Na página As proteções do EOP se aplicam, identifique os destinatários internos aos quais as políticas se aplicam (condições do destinatário):

- Usuários

- Grupos

- Domínios

Na caixa adequada, comece a escrever um valor e, em seguida, selecione o valor pretendido nos resultados. Repita esse processo quantas vezes for necessário. Para remover um valor existente, selecione Remover ao lado do valor.

Para usuários ou grupos, você pode usar a maioria dos identificadores (nome, nome de exibição, alias, endereço de email, nome da conta etc.), mas o nome de exibição correspondente será mostrado nos resultados. Para os utilizadores, escreva um asterisco (*) por si só para ver todos os valores disponíveis.

Para especificar uma exclusão, marque a caixa de seleção Excluir esses usuários, grupos e domínios e especifique usuários, grupos ou domínios a serem excluídos.

Quando concluir, selecione Avançar.

Na página As proteções do Defender para Office 365 se aplicam, identifique os destinatários internos aos quais as políticas se aplicam (condições do destinatário): Especifique usuários, grupos e domínios exatamente como o que você fez na etapa anterior.

Quando concluir, selecione Avançar.

Na página Examinar e confirmar as alterações, verifique suas seleções e selecione Confirmar.

Dica

Para saber mais sobre como atribuir políticas de segurança predefinidas, consulte os seguintes artigos:

- Utilizar o portal do Microsoft Defender para atribuir políticas de segurança predefinidas Padrão e Estritas aos utilizadores

- Configurações recomendadas para conteúdo de colaboração e email (o Microsoft 365 Business Premium inclui o Exchange Online Protection e o Microsoft Defender para Office 365 Plano 1)

2. Ativar o Microsoft Defender para Empresas

O Microsoft 365 Empresas Premium inclui o Defender para Empresas, que fornece proteção avançada para os dispositivos da sua organização, incluindo computadores cliente, tablets e telemóveis. A proteção do servidor também está disponível se tiver servidores do Microsoft Defender para Empresas.

Para ativar o Defender para Empresas, inicia o processo de aprovisionamento.

Aceda ao portal do Microsoft Defender (https://security.microsoft.com) e inicie sessão.

Na barra de navegação, aceda aDispositivos de Recursos>. Esta ação inicia o aprovisionamento do Defender para Empresas para o seu inquilino. Sabe que este processo foi iniciado quando vê uma mensagem como a apresentada na seguinte captura de ecrã:

O aprovisionamento poderá demorar algumas horas até que o seu inquilino possa concluir o aprovisionamento antes de poder integrar dispositivos ou concluir o processo de configuração.

Siga uma das seguintes etapas:

- Avance para 3. Ajuste as definições de partilha para ficheiros e pastas do SharePoint e do OneDrive (recomendado) e configure o Defender para Empresas mais tarde, quando chegar ao Mission 6: Proteger dispositivos geridos com o Microsoft 365 Empresas Premium.

- Configure e configure o Microsoft Defender para Empresas agora e, em seguida, regresse a este artigo para concluir os passos restantes.

3. Ajustar as definições de partilha para ficheiros e pastas do SharePoint e do OneDrive

Por padrão, os níveis de compartilhamento são definidos para o nível mais permissivo para o SharePoint e o OneDrive. Recomendamos alterar as configurações padrão para proteger melhor sua empresa.

Aceda à página Partilha no centro de administração do SharePoint em https://admin.microsoft.com/sharepoint?page=sharing& modern=true e inicie sessão com uma conta que tenha permissões de administrador para a sua organização.

Em Compartilhamento externo, especifique o nível de compartilhamento. (É recomendável usar o Menos permissivo para evitar o compartilhamento externo.)

Em Links de arquivo e pasta, selecione uma opção (como Pessoas específicas). Em seguida, escolha se deseja conceder permissões de Exibição ou Edição por padrão para links compartilhados (como Exibir).

Em Outras configurações, selecione as opções que deseja usar.

Em seguida, Salvar.

Dica

Para saber mais sobre essas configurações, consulte Gerenciar configurações de compartilhamento.

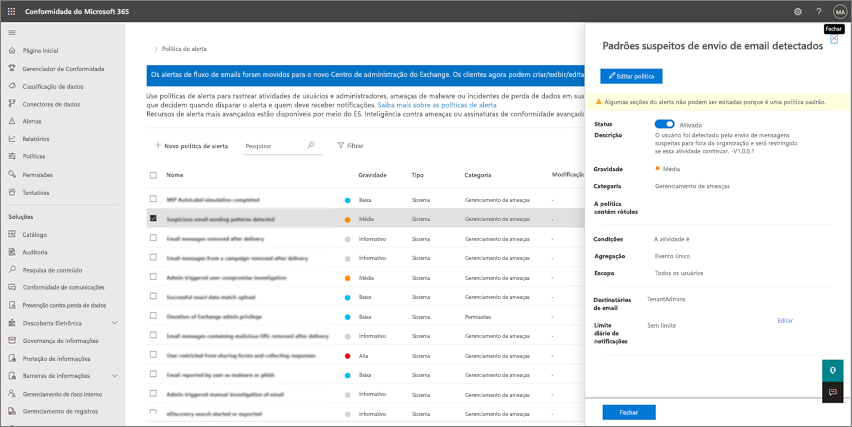

4. Configurar e rever as políticas de alerta

As políticas de alerta são úteis para acompanhar atividades de usuários e administradores, possíveis ameaças de malware e incidentes de perda de dados em sua empresa. Sua assinatura inclui um conjunto de políticas padrão, mas você também pode criar políticas personalizadas. Por exemplo, se você armazenar um arquivo importante no SharePoint que não deseja que ninguém compartilhe externamente, poderá criar uma notificação que o alertará se alguém o compartilhar.

A imagem a seguir mostra algumas das políticas padrão incluídas no Microsoft 365 Business Premium.

Exibir suas políticas de alerta

Acesse o portal de conformidade do Microsoft Purview em https://compliance.microsoft.com e entre.

No painel de navegação, escolha Políticase, em seguida, Políticas de alerta.

Selecione uma política individual para exibir mais detalhes ou editar a política. A imagem a seguir mostra uma lista de políticas de alerta com uma política selecionada:

Dica

Para obter mais informações, consulte políticas de alerta.

Como exibir alertas

Pode ver os alertas no portal do Microsoft Defender ou no portal de conformidade do Microsoft Purview.

| Tipo de alerta | O que fazer |

|---|---|

| Alerta de segurança, como quando um utilizador seleciona uma ligação maliciosa, um e-mail é reportado como software maligno ou phish ou um dispositivo é detetado como contendo software maligno | Aceda ao portal do Microsoft Defender em e em https://security.microsoft.comE-mail & colaboração selecione Políticas & regras>Política de alerta. Como alternativa, você pode ir diretamente para https://security.microsoft.com/alertpolicies. |

| Alerta de conformidade, como quando um usuário compartilha informações confidenciais (alerta de prevenção contra perda de dados) ou há um volume incomum de compartilhamento de arquivos externos (alerta de governança de informações) | Acedaao portal de conformidade do Microsoft Purview em e, em https://compliance.microsoft.com/seguida, selecione Políticas Políticas Políticas>> alerta políticas. |

Para obter mais informações, confira Exibir alertas.

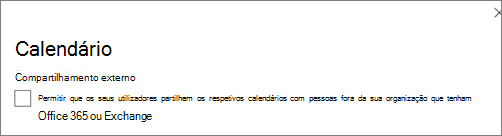

5. Gerir a partilha de calendários

Pode ajudar as pessoas na sua organização a partilhar os respetivos calendários adequadamente para uma melhor colaboração. Pode gerir o nível de detalhe que podem partilhar, como, por exemplo, limitando os detalhes que são partilhados apenas para tempos de disponibilidade.

Aceda a Definições da organização no centro de administração do Microsoft 365 e inicie sessão.

Escolha Calendário e escolha se as pessoas da sua organização podem compartilhar calendários com pessoas de fora que têm o Office 365 ou o Exchange ou com qualquer pessoa. É recomendável limpar a opção Compartilhamento externo. Se optar por partilhar calendários com qualquer pessoa, também pode optar por partilhar apenas informações de disponibilidade.

Escolha Salvar alterações na parte inferior da página.

A imagem seguinte mostra que a partilha de calendários não é permitida.

A imagem a seguir mostra as configurações quando o compartilhamento de calendário é permitido com um link de email com apenas informações de disponibilidade.

Se os usuários têm permissão para compartilhar seus calendários, consulte estas instruções sobre como compartilhar a partir do Outlook na Web.

6. Crie políticas de segurança adicionais para e-mail e colaboração (se necessário)

As políticas de segurança predefinidas descritas anteriormente neste artigo fornecem proteção forte para a maioria das empresas. No entanto, você não está limitado a usar apenas políticas de segurança predefinidas. Você pode definir suas próprias políticas de segurança personalizadas para atender às necessidades da sua empresa.

Para obter mais informações sobre como utilizar políticas de segurança predefinidas ou políticas personalizadas, veja Determinar a sua estratégia de política de proteção.

Para as nossas definições de política recomendadas, consulte as tabelas em Definições recomendadas para a segurança da EOP e do Microsoft Defender para Office 365.

Para criar e configurar políticas de segurança, veja os seguintes artigos:

- Configurar políticas antimalware na EOP

- Configurar políticas antispam no EOP

- Configurar políticas anti-phishing no Microsoft Defender para Office 365

- Configurar políticas de Anexos Seguros no Microsoft Defender para Office 365

- Configurar políticas de Links Seguros no Defender para Office 365

Próximas etapas

Prossiga para:

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de