Etapa 3: Proteger suas contas de usuário do Microsoft 365

Confira todo o nosso conteúdo para pequenas empresas em Ajuda para pequenas empresas e aprendizado.

Para aumentar a segurança das entradas do usuário:

- Usar o Windows Hello para Empresas

- Usar Microsoft Entra Proteção de Senha

- Usar a MFA (autenticação multifator)

- Implantar configurações de identidade e acesso a dispositivos

- Proteger contra compromisso de credencial com Microsoft Entra ID Protection

Windows Hello para Empresas

Windows Hello para Empresas em Windows 11 Enterprise substitui senhas por autenticação forte de dois fatores ao assinar em um dispositivo Windows. O recurso de dois fatores é um novo tipo de credencial de usuário vinculado a um dispositivo e a uma leitura biométrica ou a um PIN.

Para obter mais informações, consulte Visão geral do Windows Hello para Empresas.

proteção de senha Microsoft Entra

Microsoft Entra Proteção de Senha detecta e bloqueia senhas fracas conhecidas e suas variantes e também pode bloquear termos fracos adicionais específicos para sua organização. As listas de senhas proibidas globais padrão são aplicadas automaticamente a todos os usuários em um locatário Microsoft Entra. Você pode definir entradas adicionais em uma lista de senhas proibidas personalizadas. Quando os usuários alteram ou redefinem suas senhas, essas listas de senhas proibidas são verificadas para garantir o uso de senhas fortes.

Para obter mais informações, consulte Configurar Microsoft Entra proteção de senha.

MFA

A MFA exige que as entradas do usuário estejam sujeitas a uma verificação adicional, além da senha da conta do usuário. Mesmo que um usuário mal-intencionado determine uma senha de conta de usuário, ele também deverá responder a uma verificação adicional, como uma mensagem de texto enviada a um smartphone antes do acesso ser concedido.

A primeira etapa para usar a MFA é exigi-lo para todas as contas de administrador, também conhecidas como contas privilegiadas. Além dessa primeira etapa, a Microsoft recomenda a MFA para todos os usuários.

Há três maneiras de exigir que seus usuários usem a MFA com base no seu plano do Microsoft 365.

| Plano | Recomendação |

|---|---|

| Todos os planos do Microsoft 365 (sem licenças P1 ou P2 Microsoft Entra ID) | Habilitar padrões de segurança no Microsoft Entra ID. Os padrões de segurança no Microsoft Entra ID incluem MFA para usuários e administradores. |

| Microsoft 365 E3 (inclui licenças P1 Microsoft Entra ID) | Use as políticas comuns de Acesso Condicional para configurar as seguintes políticas: - Exigir MFA para administradores - Exigir MFA para todos os usuários - Bloquear autenticação herdada |

| Microsoft 365 E5 (inclui licenças P2 Microsoft Entra ID) | Aproveitando Microsoft Entra ID Protection, comece a implementar o conjunto recomendado da Microsoft de Acesso Condicional e políticas relacionadas criando essas duas políticas: - Exigir MFA quando o risco de entrada for médio ou alto - Usuários de alto risco devem alterar a senha |

Padrões de segurança

Os padrões de segurança são um novo recurso para o Microsoft 365 e Office 365 assinaturas pagas ou de avaliação criadas após 21 de outubro de 2019. Essas assinaturas têm padrões de segurança ativados, o que exige que todos os usuários usem o MFA com o aplicativo Microsoft Authenticator.

Os usuários têm 14 dias para se registrar na MFA com o aplicativo Microsoft Authenticator em seus smartphones, que começa na primeira vez em que eles entram depois de os padrões de segurança terem sido habilitados. Após 14 dias, o usuário não poderá entrar até que o registro da MFA seja concluído.

Os padrões de segurança garantem que todas as organizações tenham um nível básico de segurança para a entrada do usuário, que é habilitado por padrão. Você pode desativar os padrões de segurança em favor da MFA com políticas de Acesso Condicional ou para contas individuais.

Para obter mais informações, confira a visão geral dos padrões de segurança.

Políticas de Acesso Condicional

As políticas de Acesso Condicional são um conjunto de regras que especificam as condições sob as quais as entradas são avaliadas e o acesso é concedido. Por exemplo, você pode criar uma política de acesso condicional que declare:

- Se o nome da conta de usuário for membro de um grupo para usuários a quem são atribuídas as funções de Exchange, usuário, senha, segurança, SharePoint, administrador do Exchange, administrador do SharePoint ou administrador global, exija a MFA antes de permitir o acesso.

Essa política permite exigir a MFA com base na associação ao grupo, em vez de tentar configurar contas de usuário individuais para a MFA quando elas são atribuídas ou não a essas funções de administrador.

Você também pode usar políticas de Acesso Condicional para recursos mais avançados, como exigir que a entrada seja feita a partir de um dispositivo compatível, como seu laptop executando Windows 11.

O Acesso Condicional requer Microsoft Entra ID licenças P1, que são incluídas com Microsoft 365 E3 e E5.

Para mais informações, confira a visão geral do acesso condicional.

Usando esses métodos juntos

Lembre-se do seguinte:

- Você não poderá habilitar padrões de segurança se tiver políticas de Acesso Condicional habilitadas.

- Você não poderá habilitar nenhuma política de Acesso Condicional se tiver padrões de segurança habilitados.

Se os padrões de segurança estiverem ativados, todos os novos usuários serão solicitados a fazer o registro da MFA e usar o aplicativo Microsoft Authenticator.

Esta tabela mostra os resultados da habilitação da MFA com padrões de segurança e políticas de Acesso Condicional.

| Método | Habilitado | Desabilitado | Método de autenticação adicional |

|---|---|---|---|

| Padrões de segurança | Não é possível usar políticas de Acesso Condicional | Pode usar políticas de Acesso Condicional | Aplicativo Microsoft Authenticator |

| Políticas de Acesso Condicional | Se alguma delas estiver habilitada, você não poderá habilitar os padrões de segurança | Se todas estiverem desabilitadas, você poderá habilitar os padrões de segurança | Especificado pelo usuário durante o registro da MFA |

Configurações de acesso a dispositivo e identidade de Confiança Zero

Confiança Zero configurações e políticas de acesso ao dispositivo e identidade são recomendados recursos de pré-requisito e suas configurações combinados com as políticas de acesso condicional, Intune e Microsoft Entra ID Protection que determinam se uma determinada solicitação de acesso deve ser concedida e sob quais condições. Essa determinação é baseada na conta do usuário da entrada, no dispositivo que está sendo usado, no aplicativo que o usuário está usando para acessar, no local a partir do qual a solicitação de acesso é feita e em uma avaliação do risco da solicitação. Esse recurso ajuda a garantir que apenas usuários e dispositivos aprovados possam acessar os recursos críticos.

Observação

Microsoft Entra ID Protection requer licenças P2 Microsoft Entra ID, que são incluídas com Microsoft 365 E5.

As políticas de identidade e acesso a dispositivos são definidas para serem usadas em três camadas:

- A proteção de linha de base é um nível mínimo de segurança para suas identidades e dispositivos que acessam seus aplicativos e dados.

- A proteção confidencial fornece segurança adicional para dados específicos. Identidades e dispositivos estão sujeitos a níveis mais altos de requisitos de segurança e integridade do dispositivo.

- A proteção para ambientes com dados altamente regulamentados ou confidenciais é geralmente destinada para pequenas quantidades de dados extremamente confidenciais, contêm segredos comerciais ou estão sujeitos a regulamentações de dados. Identidades e dispositivos estão sujeitos a níveis muito mais altos de requisitos de segurança e integridade do dispositivo.

Essas camadas e suas configurações correspondentes fornecem níveis consistentes de proteção em seus dados, identidades e dispositivos.

A Microsoft recomenda configurar e implantar políticas de identidade e acesso a dispositivos de Confiança Zero na sua organização, incluindo configurações específicas para o Microsoft Teams, Exchange Online e SharePoint. Para obter mais informações, consulte Configurações de identidade e acesso a dispositivos de Confiança Zero.

Microsoft Entra ID Protection

Nesta seção, você aprenderá a configurar políticas de proteção contra o comprometimento de credenciais, onde um invasor determina o nome e senha da conta de um usuário para obter acesso aos serviços de nuvem e dados de uma organização. Microsoft Entra ID Protection fornece várias maneiras de ajudar a evitar que um invasor comprometa as credenciais de uma conta de usuário.

Com Microsoft Entra ID Protection, você pode:

| Funcionalidade | Descrição |

|---|---|

| Determinar e administrar possíveis vulnerabilidades nas identidades da organização | Microsoft Entra ID usa o machine learning para detectar anomalias e atividades suspeitas, como entradas e atividades pós-entrada. Usando esses dados, Microsoft Entra ID Protection gera relatórios e alertas que ajudam você a avaliar os problemas e a tomar medidas. |

| Detectar ações suspeitas relacionadas às identidades da organização e responder a essas suspeitas automaticamente | Você pode configurar políticas de risco que respondem automaticamente a problemas detectados quando um nível de risco específico tiver sido alcançado. Essas políticas, além de outros controles de Acesso Condicional fornecidos por Microsoft Entra ID e Microsoft Intune, podem bloquear automaticamente o acesso ou executar ações corretivas, incluindo redefinições de senha e exigir Microsoft Entra autenticação multifator para entradas subsequentes. |

| Investigar incidentes suspeitos e resolvê-los com medidas administrativas | Você pode investigar eventos de risco usando informações sobre o incidente de segurança. Fluxos de trabalho básicos estão disponíveis para acompanhar investigações e iniciar ações de correção, como redefinições de senha. |

Confira mais informações sobre Microsoft Entra ID Protection.

Confira as etapas para habilitar Microsoft Entra ID Protection.

Recursos técnicos de administração para MFA e entradas seguras

- MFA do Microsoft 365

- Implantar a identidade para o Microsoft 365

- Vídeos de treinamento do Azure Academy Microsoft Entra ID

- Configurar a política de registro de autenticação multifator Microsoft Entra

- Configurações de identidade e acesso a dispositivos

Próxima etapa

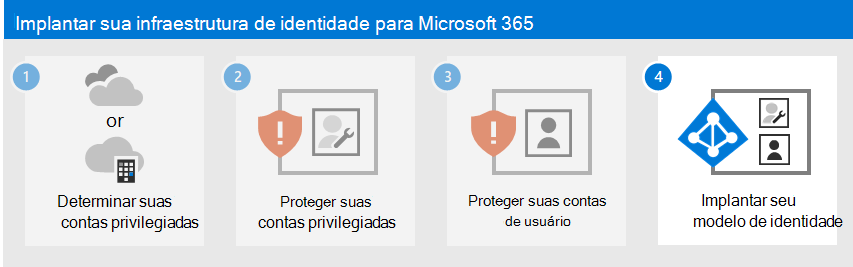

Continue com a Etapa 4 para implantar a infraestrutura de identidade com base no modelo de identidade escolhido: