Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

A Chave de Cliente permite-lhe controlar as chaves de encriptação da sua organização e configurar o Microsoft 365 para utilizar essas chaves para encriptar os seus dados inativos nos datacenters da Microsoft.

Este artigo explica-lhe como criar e configurar os recursos de Azure necessários e, em seguida, ativar a Chave de Cliente. Após a configuração, pode atribuir políticas que determinam que chaves encriptam dados em cargas de trabalho do Microsoft 365.

Para obter uma descrição geral e mais informações, veja Descrição geral da Chave de Cliente.

Importante

A Chave de Cliente dá-lhe controlo sobre as chaves de encriptação de raiz que podem afetar toda a organização. Os erros com estas chaves podem levar a interrupções do serviço ou perda permanente de dados.

Pré-requisitos

Antes de configurar a Chave de Cliente, certifique-se de que tem:

- Licenciamento: para obter os requisitos de licenciamento, veja Licenciamento da Chave de Cliente do Microsoft Purview

- Azure subscrições: não são elegíveis duas subscrições de Azure pagas (Gratuito, Avaliação, Patrocínio, MSDN ou Suporte Legado)

- Permissões: permissões de administrador do Exchange (todas as operações da Chave de Cliente são executadas através do Exchange Online PowerShell)

-

Módulos do PowerShell:

- Azure PowerShell (recomendado v4.4.0 ou superior) para operações de Key Vault/HSM

- Exchange Online o PowerShell para operações DEP

- conhecimentos Azure: Familiaridade com conceitos de inquilinos Azure Key Vault e Microsoft Entra

Importante

A Microsoft recomenda que você use funções com o menor número de permissões. Minimizar o número de utilizadores com a função de Administrador Global ajuda a melhorar a segurança da sua organização. Saiba mais sobre as funções e permissões do Microsoft Purview.

Se precisar de ajuda para além da documentação, contacte Suporte da Microsoft. Para partilhar comentários ou sugestões sobre a Chave de Cliente ou esta documentação, visite a Comunidade do Microsoft 365.

Descrição geral dos passos para configurar a Chave de Cliente

Para configurar a Chave de Cliente, conclua as seguintes tarefas por ordem. O resto deste artigo fornece instruções detalhadas para cada tarefa ou liga-se para mais informações para cada passo do processo.

Importante

O processo de configuração difere consoante esteja a utilizar o Azure Key Vault ou o HSM Gerido. Os pré-requisitos partilhados são apresentados primeiro, seguidos de instruções específicas da configuração.

Pré-requisitos para todas as configurações

Configuração específica da configuração

Opções de integração

Escolha o método de inclusão que se aplica ao seu cenário:

- Integrar com o Serviço de Inclusão da Chave de Cliente (recomendado para a maioria dos inquilinos)

- Integrar na Chave de Cliente do SharePoint e oneDrive

- Integrar na Chave de Cliente para ambientes de cloud especiais

Referência rápida: Comandos de configuração de chaves

Utilize as tabelas seguintes para localizar rapidamente os comandos de que precisa durante a configuração.

Registo do principal de serviço

| Tarefa | Comando |

|---|---|

| Verificar se a aplicação Inclusão da Chave de Cliente está registada | Get-AzADServicePrincipal -ServicePrincipalName 00001111-aaaa-2222-bbbb-3333cccc4444 |

| Registar aplicação de Inclusão da Chave de Cliente | New-AzADServicePrincipal -ApplicationId 00001111-aaaa-2222-bbbb-3333cccc4444 |

| Verificar se a aplicação M365DataAtRestEncryption está registada | Get-AzADServicePrincipal -ServicePrincipalName 11112222-bbbb-3333-cccc-4444dddd5555 |

| Registar a aplicação M365DataAtRestEncryption | New-AzADServicePrincipal -ApplicationId 11112222-bbbb-3333-cccc-4444dddd5555 |

| Verificar se Exchange Online aplicação está registada | Get-AzADServicePrincipal -ServicePrincipalName 00000002-0000-0ff1-ce00-000000000000 |

| Registar Exchange Online aplicação | New-AzADServicePrincipal -ApplicationId 00000002-0000-0ff1-ce00-000000000000 |

operações de Azure Key Vault

| Tarefa | Comando |

|---|---|

| Criar uma chave | Add-AzKeyVaultKey -VaultName <VaultName> -Name <KeyName> -Destination HSM |

| Obter o URI da chave | (Get-AzKeyVaultKey -VaultName <VaultName>).Id |

| Verificar a expiração da chave | Get-AzKeyVaultKey -VaultName <VaultName> |

| Atualizar expiração da chave | Update-AzKeyVaultKey -VaultName <VaultName> -Name <KeyName> -Expires (Get-Date -Date "12/31/9999") |

| Fazer uma cópia de segurança de uma chave | Backup-AzKeyVaultKey -VaultName <VaultName> -Name <KeyName> -OutputFile <BackupFile> |

Operações HSM geridas

| Tarefa | Comando |

|---|---|

| Criar uma chave | Add-AzKeyVaultKey -HsmName <HSMName> -Name <KeyName> -Destination HSM |

| Obter o URI da chave | (Get-AzKeyVaultKey -HsmName <HSMName>).Id |

| Verificar a expiração da chave | Get-AzKeyVaultKey -HsmName <HSMName> |

| Atualizar expiração da chave | Update-AzKeyVaultKey -HsmName <HSMName> -Name <KeyName> -Expires (Get-Date -Date "12/31/9999") |

| Fazer uma cópia de segurança de uma chave | Backup-AzKeyVaultKey -HsmName <HSMName> -Name <KeyName> -OutputFile <BackupFile> |

Inclusão da Chave de Cliente

| Tarefa | Comando |

|---|---|

| Instalar o módulo de integração | Install-Module -Name M365CustomerKeyOnboarding |

| Criar pedido de inclusão | New-CustomerKeyOnboardingRequest -Organization <TenantID> -Scenario <MDEP\|EXO> -Subscription1 <SubID1> -KeyIdentifier1 <KeyURI1> -Subscription2 <SubID2> -KeyIdentifier2 <KeyURI2> -OnboardingMode <Validate\|Enable> |

| Ver pedidos de inclusão | Get-CustomerKeyOnboardingRequest -OrganizationID <TenantID> |

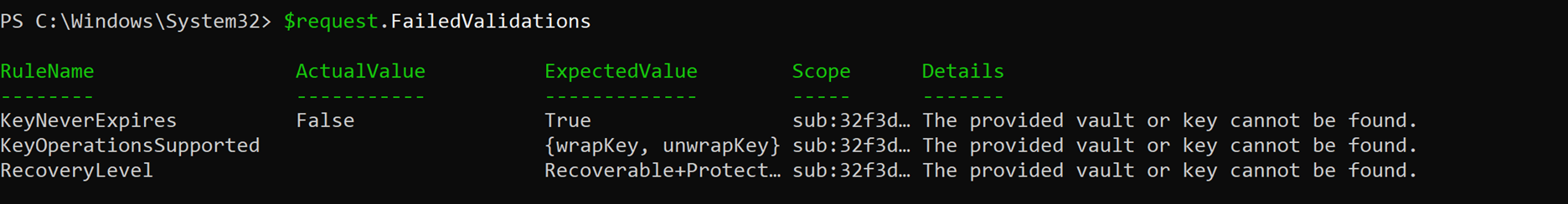

| Ver validações falhadas | $request.FailedValidations |

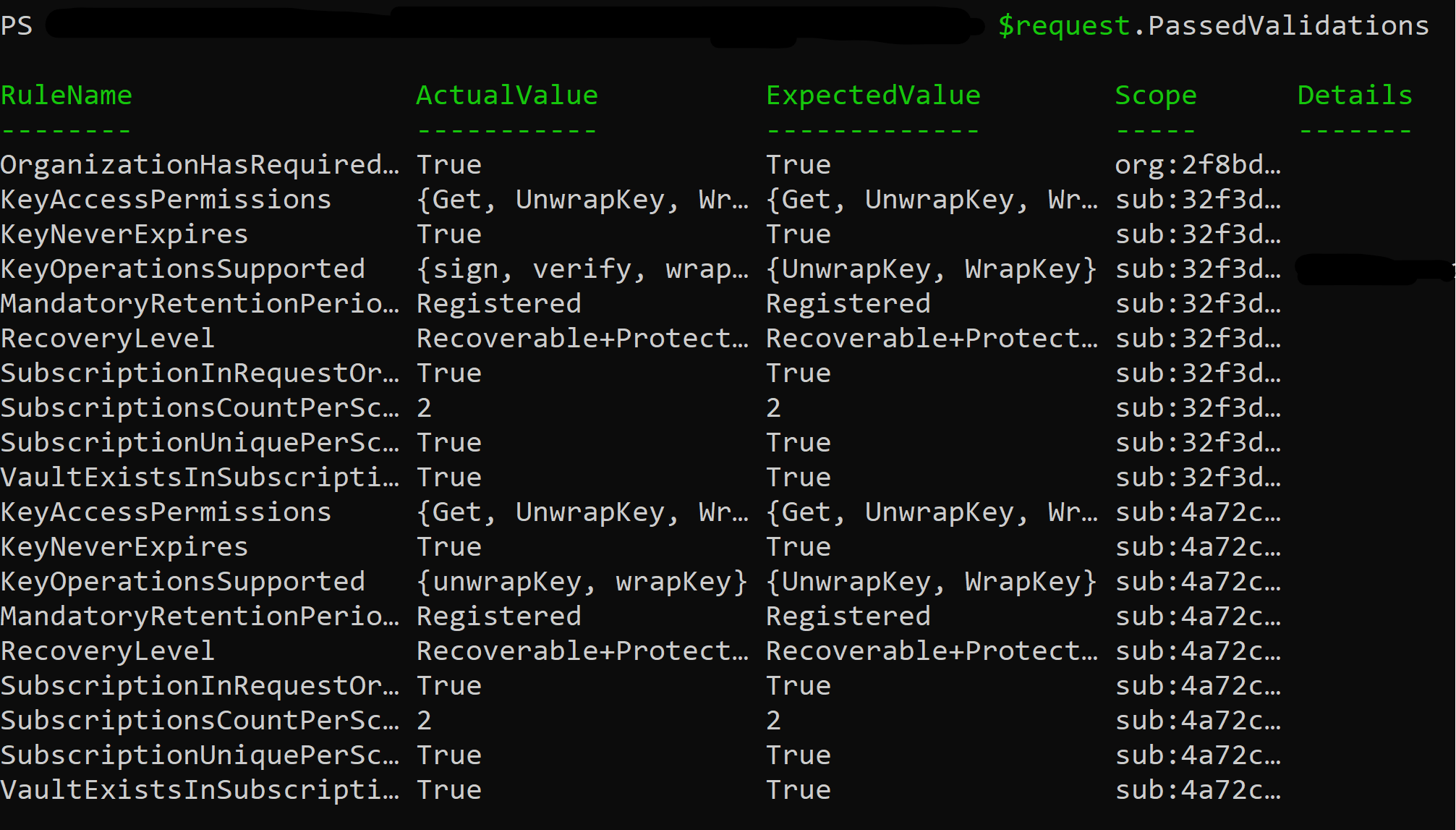

| Ver validações aprovadas | $request.PassedValidations |

Criar duas novas subscrições de Azure

A Chave de Cliente requer duas subscrições Azure. Como melhor prática, a Microsoft recomenda a criação de novas subscrições Azure especificamente para utilização com a Chave de Cliente.

Azure Key Vault chaves só podem ser autorizadas para aplicações no mesmo inquilino Microsoft Entra. Para atribuir políticas de encriptação de dados (DEPs), certifique-se de que cria ambas as subscrições no mesmo inquilino Microsoft Entra utilizado pela sua organização. Por exemplo, utilize a sua conta escolar ou profissional que tenha privilégios de administrador adequados na sua organização. Para obter orientações passo a passo, consulte Inscrever-se para Azure como uma organização.

Importante

A Chave de Cliente requer duas chaves para cada DEP. Para suportar este requisito, tem de criar duas subscrições Azure separadas. Como melhor prática, faça com que diferentes membros da sua organização efetuem a gestão de uma chave em cada subscrição. Estas subscrições devem ser utilizadas apenas para administrar chaves de encriptação para o Microsoft 365. Esta configuração ajuda a proteger a sua organização caso alguém elimine ou faça uma má gestão de uma chave que controla de forma acidental, intencional ou maliciosa.

Seguir estas melhores práticas reduz o risco de erro humano e simplifica a gestão da Chave de Cliente.

Registar os Principais de Serviço necessários

Para utilizar a Chave de Cliente, o inquilino tem de ter os principais de serviço necessários registados. As secções seguintes mostram-lhe como marcar se os principais de serviço já estão registados no seu inquilino. Se não estiverem, execute o New-AzADServicePrincipal cmdlet .

Registar o Principal de Serviço da Aplicação de Inclusão da Chave de Cliente

Para marcar se a aplicação Inclusão da Chave de Cliente já estiver registada com as permissões corretas, execute o seguinte comando:

Get-AzADServicePrincipal -ServicePrincipalName 00001111-aaaa-2222-bbbb-3333cccc4444

Se não estiver registado, execute:

New-AzADServicePrincipal -ApplicationId 00001111-aaaa-2222-bbbb-3333cccc4444

Registar o Principal de Serviço da Aplicação M365DataAtRestEncryption

Para marcar se a aplicação M365DataAtRestEncryption já estiver registada com as permissões corretas, execute o seguinte comando:

Get-AzADServicePrincipal -ServicePrincipalName 11112222-bbbb-3333-cccc-4444dddd5555

Se não estiver registado, execute:

New-AzADServicePrincipal -ApplicationId 11112222-bbbb-3333-cccc-4444dddd5555

Registar o Principal de Serviço da Aplicação Office 365 Exchange Online

Para marcar se a aplicação Office 365 Exchange Online já estiver registada com as permissões corretas, execute o seguinte comando:

Get-AzADServicePrincipal -ServicePrincipalName 00000002-0000-0ff1-ce00-000000000000

Se não estiver registado, execute:

New-AzADServicePrincipal -ApplicationId 00000002-0000-0ff1-ce00-000000000000

Passos de configuração específicos da configuração

Importante

Os passos seguintes diferem consoante esteja a utilizar o Azure Key Vault ou o HSM Gerido. Utilize os separadores abaixo para selecionar a configuração.

Criar um Azure Key Vault premium em cada subscrição

Antes de criar um cofre de chaves, execute os passos em Introdução com Azure Key Vault. Estes passos orientam-no ao longo da instalação e iniciação de Azure PowerShell e da ligação à sua subscrição. Em seguida, crie um grupo de recursos e um cofre de chaves.

Importante

Ao criar os cofres de chaves, tem de ativar a eliminação recuperável e a proteção contra remoção durante o processo inicial de criação do cofre. A Chave de Cliente requer que todos os cofres tenham ambas as funcionalidades ativadas com um período de retenção de 90 dias. Estas definições não podem ser desativadas uma vez ativadas, pelo que é fundamental configurá-las corretamente desde o início. Se planear ativar a firewall nos cofres de chaves, certifique-se de que seleciona a opção Permitir Serviços Microsoft Fidedignos.

Quando cria um cofre de chaves, tem de escolher um SKU: Standard ou Premium. O SKU Standard utiliza chaves protegidas por software sem um Módulo de Segurança de Hardware (HSM), enquanto o SKU premium permite a utilização de HSMs para proteger chaves. A Chave de Cliente suporta cofres de chaves com qualquer um dos dois SKUs, mas a Microsoft recomenda vivamente a utilização do SKU Premium. O custo das operações é o mesmo para ambos; Assim, a única diferença de preço provém do custo mensal de cada chave protegida por HSM. Para obter detalhes sobre preços, veja Key Vault preços.

Importante

Utilize os cofres de chaves de SKU Premium e chaves protegidas por HSM para dados de produção. Utilize Standard cofres de chaves e chaves de SKU apenas para testes e validação.

Ativar a eliminação recuperável e a proteção contra remoção

A eliminação recuperável permite-lhe recuperar chaves ou cofres eliminados no prazo de 90 dias. A proteção contra remoção impede a eliminação permanente até que o período de retenção passe. A Chave de Cliente requer ambas as funcionalidades com um período de retenção de 90 dias. A eliminação recuperável está ativada por predefinição para novos cofres; ative-o manualmente para cofres existentes.

Para ativar estas funcionalidades, veja Azure Key Vault gestão de recuperação com eliminação recuperável e proteção contra remoção.

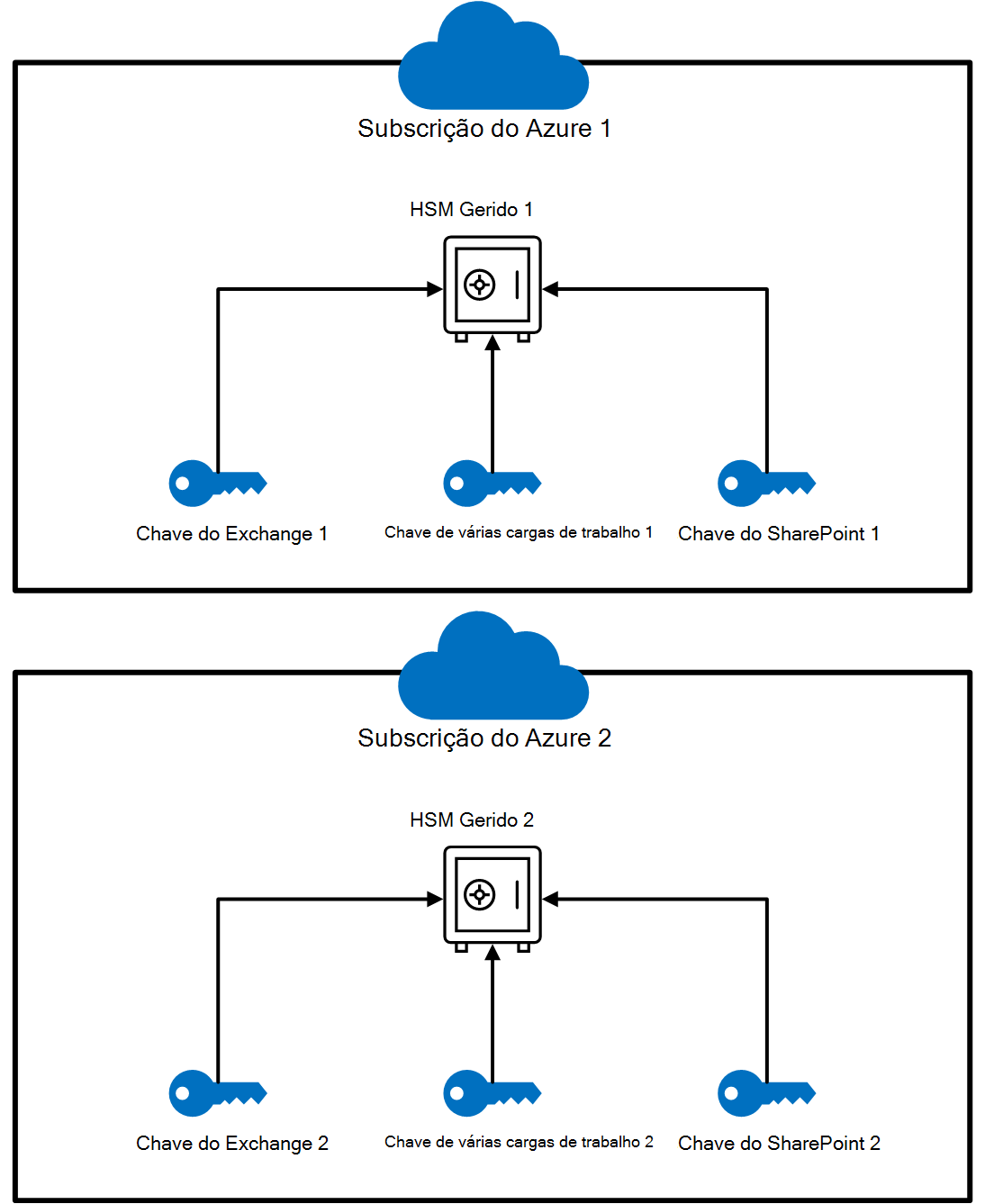

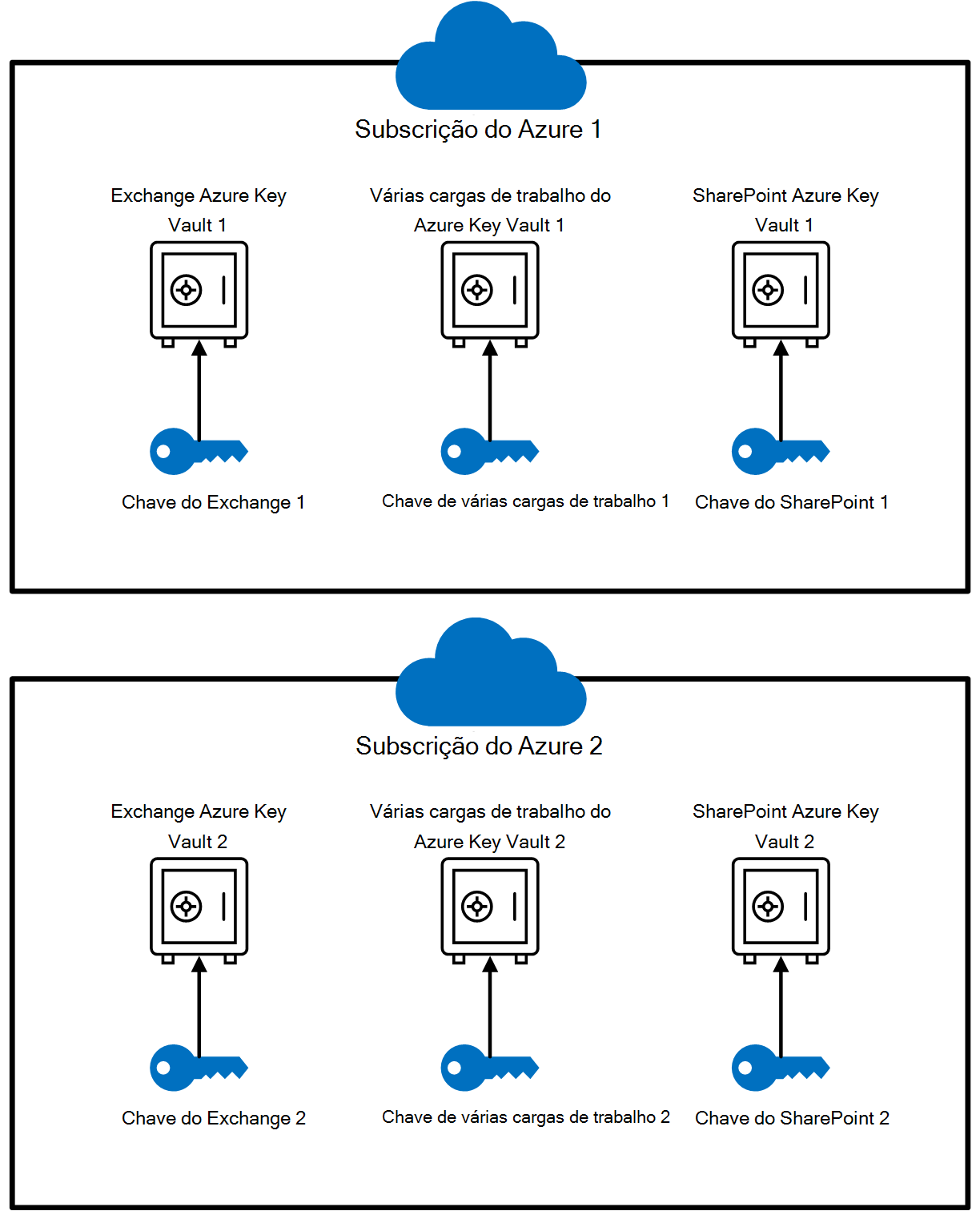

Para cada carga de trabalho do Microsoft 365 para a qual utiliza a Chave de Cliente, crie um cofre de chaves em cada uma das duas subscrições Azure que configurou anteriormente.

configuração do Key Vault

Observação

Se estiver a utilizar a Chave de Cliente para vários cenários de Cargas de Trabalho, Exchange e SharePoint, precisa de três pares de cofres de chaves, num total de seis.

Utilize uma convenção de nomenclatura clara que reflita a utilização pretendida do DEP ao qual associa os cofres. A tabela seguinte mostra como mapear cada Azure Key Vault a cada carga de trabalho.

| Nome do Key Vault | Permissões para Várias Cargas de Trabalho do Microsoft 365 (M365DataAtRestEncryption) | Permissões para o Exchange | Permissões para o SharePoint e o OneDrive |

|---|---|---|---|

| ContosoM365AKV01 | Sim | Não | Não |

| ContosoM365AKV02 | Sim | Não | Não |

| ContosoEXOAKV01 | Não | Sim | Não |

| ContosoEXOAKV02 | Não | Sim | Não |

| ContosoSPOAKV01 | Não | Não | Sim |

| ContosoSPOAKV02 | Não | Não | Sim |

A criação de cofres de chaves também requer a configuração Azure grupos de recursos. Os cofres de chaves requerem uma pequena quantidade de armazenamento e o registo (se ativado) também armazena dados. Como melhor prática, a Microsoft recomenda atribuir diferentes administradores para gerir cada grupo de recursos. Estas funções devem ser alinhadas com os administradores responsáveis pela gestão dos recursos associados à Chave de Cliente.

Para o Exchange, um DEP está no âmbito ao nível da caixa de correio. Cada caixa de correio só pode ter uma política atribuída e pode criar até 50 políticas. Uma política do SharePoint abrange todos os dados na localização geográfica (ou geo) de uma organização, enquanto uma política de várias cargas de trabalho abrange cargas de trabalho suportadas em todos os utilizadores na organização.

Importante

Se estiver a utilizar a Chave de Cliente para Múltiplas Cargas de Trabalho, Exchange e SharePoint e OneDrive, certifique-se de que cria dois Azure Key Vaults para cada carga de trabalho. Isto significa que precisa de um total de seis cofres de chaves.

Atribuir permissões a cada Azure Key Vault

Atribua as permissões necessárias a cada cofre de chaves com Azure controlo de acesso baseado em funções (Azure RBAC) no portal do Azure. Esta secção explica como aplicar as permissões corretas com o RBAC.

Atribuir permissões com o método RBAC

Para atribuir (wrapKey, unwrapKey, e get) no seu Azure Key Vault, atribua a função de Utilizador de Encriptação de Serviço Criptopto Key Vault à aplicação microsoft 365 adequada. Veja Conceder permissão a aplicações para aceder a um Azure Key Vault com o RBAC Azure.

Ao atribuir a função, procure os seguintes nomes de aplicações no seu inquilino:

Várias Cargas de Trabalho:

M365DataAtRestEncryptionExchange:

Office 365 Exchange OnlineSharePoint e OneDrive:

Office 365 SharePoint Online

Se não vir a aplicação que procura, certifique-se de que regista a aplicação no inquilino.

Para obter mais informações sobre a atribuição de funções e permissões, veja Utilizar o controlo de acesso baseado em funções para gerir o acesso aos recursos de subscrição do Azure.

Atribuir funções de utilizador

A Chave de Cliente requer administradores Key Vault (para tarefas de gestão de chaves diárias) e contribuidores de Key Vault (para atribuição de funções e permissões). Por predefinição, os Administradores não podem eliminar chaves para evitar a perda de dados.

Para obter passos detalhados, veja Azure funções incorporadas para Key Vault operações do plano de dados.

Adicionar uma chave a cada Key Vault ao criar ou importar uma chave

Existem duas formas de adicionar chaves a uma Azure Key Vault: pode criar uma chave diretamente no cofre ou importar uma chave existente. Criar uma chave no Azure é mais simples, mas importar uma chave dá-lhe controlo total sobre a forma como a chave é gerada. Utilize chaves RSA. A Chave de Cliente suporta comprimentos de chave RSA até 4096 bits. Azure Key Vault não suporta moldagem e desembrulhação com teclas de curva elíptica (EC).

Para adicionar uma chave a cada cofre, veja Add-AzKeyVaultKey.

Se preferir gerar uma chave no local e, em seguida, importá-la para Azure, execute os passos em Como gerar e transferir chaves protegidas por HSM para Azure Key Vault. Utilize as instruções de Azure para adicionar uma chave a cada Key Vault.

Verificar a data de expiração das chaves

Para marcar que as chaves não têm uma data de expiração, execute o cmdlet Get-AzKeyVaultKey.

Para Azure Key Vault:

Get-AzKeyVaultKey -VaultName <vault name>

A Chave de Cliente não pode utilizar chaves expiradas. Qualquer operação que utilize uma chave expirada falha e pode causar falhas no serviço.

Uma vez definida, não é possível remover uma data de expiração, mas pode alterá-la. Se tiver de utilizar uma chave com uma data de expiração, atualize-a para 12/31/9999 e utilize o método de inclusão legado.

Cuidado

Não defina datas de expiração em chaves de encriptação utilizadas com a Chave de Cliente. O Serviço de Inclusão da Chave de Cliente só aceita chaves sem uma data de expiração.

Para alterar a data de expiração, utilize o cmdlet Update-AzKeyVaultKey :

Update-AzKeyVaultKey -VaultName <vault name> -Name <key name> -Expires (Get-Date -Date "12/31/9999")

Fazer cópia de segurança da Chave de Azure Key Vault

Depois de criar ou modificar uma chave, certifique-se de que faz imediatamente uma cópia de segurança da mesma. Armazene cópias de segurança em localizações online e offline para ajudar a evitar a perda de dados.

Para fazer uma cópia de segurança de uma chave no Azure Key Vault, utilize o cmdlet Backup-AzKeyVaultKey.

Importante

Se uma chave for eliminada sem uma cópia de segurança, não poderá ser recuperada. Crie sempre uma cópia de segurança após qualquer alteração ou criação de chave.

Obter o URI para cada chave de Azure Key Vault

Depois de configurar os Key Vaults e adicionar as chaves, execute o seguinte comando para obter o URI de cada chave. Precisa destes URIs ao criar e atribuir DEPs; Por isso, certifique-se de que os guarda num local seguro.

Execute o seguinte comando no Azure PowerShell , uma vez para cada Key Vault:

(Get-AzKeyVaultKey -VaultName <vault name>).Id

Dica

Mover um cofre de chaves entre grupos de recursos na mesma subscrição é suportado para inquilinos da Chave de Cliente e não causa tempo de inatividade.

Integrar com o Serviço de Inclusão da Chave de Cliente

O Serviço de Inclusão da Chave de Cliente do Microsoft 365 permite-lhe ativar a Chave de Cliente no seu inquilino. Este serviço valida automaticamente os recursos necessários da Chave de Cliente. Se preferir, pode validar os seus recursos separadamente antes de continuar com a ativação.

Importante

Este serviço não está atualmente disponível para os seguintes cenários:

- Inquilino de clouds especiais: veja Integrar na Chave de Cliente para ambientes de cloud especiais.

- SharePoint e OneDrive: consulte Integrar na Chave de Cliente do SharePoint e do OneDrive.

A conta utilizada para integração tem de ter as seguintes permissões:

- Permissões de registo do principal de serviço: para registar os principais de serviço necessários.

- Função de leitor: em cada Azure Key Vault utilizada no cmdlet de inclusão.

Instalar o módulo do M365CustomerKeyOnboarding PowerShell

Inicie sessão na sua subscrição do Azure com Azure PowerShell. Para obter orientações, consulte Iniciar sessão com Azure PowerShell.

Instale a versão mais recente do módulo a

M365CustomerKeyOnboardingpartir do Galeria do PowerShell.

- Para confirmar que está a utilizar a versão mais recente, marcar o separador Histórico de Versões na parte inferior da página do módulo.

- Copie e cole o comando de instalação na sua sessão e execute-o.

- Se lhe for pedido, selecione Sim para Todos para continuar.

Utilizar os dois modos de inclusão diferentes

Existem dois modos de inclusão diferentes disponíveis ao utilizar o Serviço de Inclusão da Chave de Cliente: Validar e Ativar. Cada modo tem um objetivo diferente no processo de integração.

Ao executar o cmdlet (conforme orientado em Criar um pedido de inclusão), especifique o modo com o -OnboardingMode parâmetro .

Validar

Utilize o Validate modo para confirmar que a configuração do recurso da Chave de Cliente está correta. Este modo não efetua alterações ao seu ambiente.

Importante

Pode executar este modo quantas vezes for necessário, especialmente depois de fazer alterações à configuração.

Habilitar

Utilize o Enable modo quando estiver pronto para integrar o seu inquilino na Chave de Cliente. Este modo ativa a Chave de Cliente para a carga de trabalho que especificar com o -Scenario parâmetro .

Se quiser ativar a Chave de Cliente para Múltiplas Cargas de Trabalho e o Exchange, execute o cmdlet duas vezes, uma vez para cada carga de trabalho.

Antes de executar no modo Ativar, certifique-se de que os resultados de validação mostram Transmitido emValidationResult.

Importante

Os recursos têm de passar todas as verificações no Validate modo para que o processo de inclusão seja bem-sucedido no modo Ativar.

Criar um pedido de inclusão

O primeiro passo no processo de inclusão é criar um novo pedido. No PowerShell, pode armazenar os resultados de um cmdlet numa variável com o $ símbolo seguido do nome da variável.

Neste exemplo, o pedido de inclusão é armazenado numa variável chamada $request:

$request = New-CustomerKeyOnboardingRequest -Organization <tenantID> -Scenario <Scenario> -Subscription1 <subscriptionID1> -KeyIdentifier1 <KeyURI1> -Subscription2 <subscriptionID2> -KeyIdentifier2 <KeyURI2> -OnboardingMode <OnboardingMode>

| Parâmetro | Descrição | Exemplo |

|---|---|---|

-Organization |

O seu ID de inquilino (formato GUID) | aaaabbbb-0000-cccc-1111-dddd2222eeee |

-Scenario |

Carga de trabalho: MDEP (Várias Cargas de Trabalho) ou EXO (Exchange) |

MDEP ou EXO |

-Subscription1 |

ID da subscrição do primeiro Azure | aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e |

-KeyIdentifier1 |

URI da chave para a primeira chave AKV/HSM | https://exampleVault1.vault.azure.net/keys/customerKey1 |

-Subscription2 |

ID da subscrição do segundo Azure | bbbb1b1b-cc2c-dd3d-ee4e-ffffff5f5f5f |

-KeyIdentifier2 |

URI da chave para a segunda chave AKV/HSM | https://exampleVault2.vault.azure.net/keys/customerKey2 |

-OnboardingMode |

Validate (testar apenas) ou Enable (testar e ativar) |

Validate ou Enable |

Inicie sessão com as suas credenciais de administrador inquilino

Quando lhe for pedido, é aberta uma janela do browser. Inicie sessão com a sua conta de administrador inquilino com os privilégios necessários para concluir a integração.

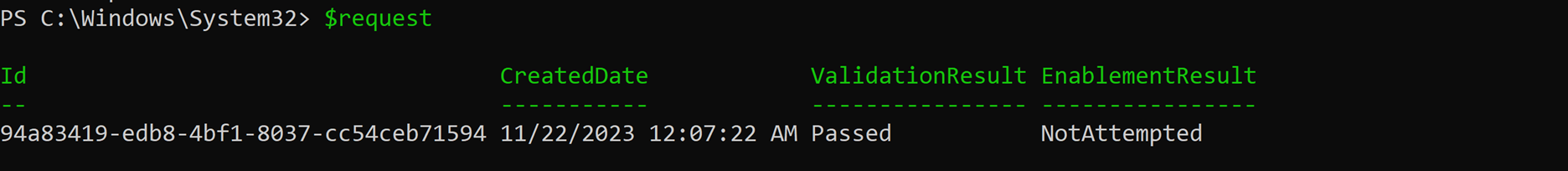

Ver detalhes de validação e ativação

Depois de iniciar sessão com êxito, regresse à janela do PowerShell. Execute a variável que utilizou ao criar o pedido de inclusão para ver o resultado:

$request

Recebe um resultado que inclui ID, CreatedDate, ValidationResulte EnablementResult.

| Saída | Descrição |

|---|---|

ID |

ID associado ao pedido de inclusão criado. |

CreatedDate |

Data em que o pedido foi criado. |

ValidationResult |

Indicador de validação com êxito/sem êxito. |

EnablementResult |

Indicador de ativação com êxito/sem êxito. |

Um inquilino pronto para utilizar a Chave de Cliente mostra Êxito para e ValidationResultEnablementResult.

Se ambos os valores mostrarem Êxito, avance para Passos Seguintes.

Resolver problemas de detalhes de validações falhadas

Se a validação falhar durante a integração, execute os seguintes passos para investigar a causa. Este processo ajuda a identificar que recursos da Chave de Cliente estão configurados incorretamente.

- Liste todos os pedidos de inclusão do seu inquilino para encontrar o

RequestIDdo que pretende investigar:

Get-CustomerKeyOnboardingRequest -OrganizationID <OrganizationID>

- Armazene o pedido de inclusão específico numa variável:

$request = Get-CustomerKeyOnboardingRequest -OrganizationID <OrganizationID> -RequestID <RequestID>

- Veja os detalhes da validação falhada:

$request.FailedValidations

Cada regra de validação inclui os seguintes campos:

- ExpectedValue: qual deve ser a configuração do recurso.

- ActualValue: o que foi detetado no seu ambiente.

- Âmbito: os primeiros cinco carateres do ID de subscrição que o ajudam a identificar que subscrição (e o respetivo Key Vault associado) tem o problema.

- Detalhes: descreve a causa principal e oferece orientação para resolve o problema.

A tabela seguinte resume as regras de validação comuns e como resolve falhas:

| RuleName | Descrição | Solução |

|---|---|---|

OrganizationHasRequiredServicePlan |

Verifica se a sua organização tem as licenças necessárias para o Exchange. | Confira os Pré-requisitos. |

EligibleLicenseCount |

Verifica se a sua organização tem as licenças necessárias para Múltiplas Cargas de Trabalho. | Veja Licenciamento da Chave de Cliente do Microsoft Purview. |

KeyNeverExpires |

Garante que a chave não tem data de expiração. | Veja os principais passos de verificação de expiração na configuração específica da configuração |

KeyOperationsSupported |

Verifica se a chave suporta as operações necessárias para a carga de trabalho. | Veja os passos de atribuição de permissões na configuração específica da configuração |

RecoveryLevel |

Verifica se o nível de recuperação da chave é Recoverable. |

Certifique-se de que a eliminação recuperável e a proteção contra remoção estão ativadas. Veja Ativar a Eliminação Recuperável e a Proteção contra Remoção para Azure Key Vault ou Criar um aprovisionamento de grupo de recursos e ativar um HSM Gerido para o HSM Gerido. |

SubscriptionInRequestOrganization |

Confirma que a subscrição do Azure pertence à sua organização. | Certifique-se de que a subscrição foi criada no inquilino especificado. |

SubscriptionsCountPerScenario |

Confirma que foram fornecidas duas subscrições. | Certifique-se de que o pedido de integração inclui duas subscrições. |

SubscriptionUniquePerScenario |

Garante que está a utilizar duas subscrições exclusivas por cenário. | Faça duplo marcar que ambos os IDs de subscrição são diferentes. |

VaultExistsinSubscription |

Confirma que o AKV/HSM Gerido faz parte da subscrição especificada. | Verifique se o Key Vault/HSM foi criado na subscrição correta. |

Verificar validações aprovadas

Para ver que validações foram bem-sucedidas durante o processo de integração, execute os seguintes passos:

- Armazene o pedido de inclusão específico na variável "$request"

$request = Get-CustomerKeyOnboardingRequest -OrganizationID <OrganizationID> -RequestID <RequestID>

- Execute o seguinte comando para apresentar todas as validações transmitidas:

$request.PassedValidations

Este comando devolve uma lista de todas as validações que foram transmitidas com êxito para o pedido de inclusão selecionado.

Integrar na Chave de Cliente para ambientes de cloud especiais

Se o inquilino estiver localizado em GCC-H, DoD ou M365 operado pela 21Vianet, conclua primeiro todos os passos de configuração da Chave de Cliente necessários.

Para inquilinos GCC-H e DoD, contacte Suporte da Microsoft e solicite a inclusão de inquilinos do governo dos EUA.

Para clientes no Microsoft 365 operado pela 21Vianet (China), configure os recursos da Chave de Cliente com Azure operados pelo portal 21Vianet. Em seguida, contacte Suporte da Microsoft e solicite a inclusão do seu inquilino.

Integrar na Chave de Cliente do SharePoint e oneDrive

Para integrar a Chave de Cliente do SharePoint e do OneDrive, os Azure Key Vaults têm de cumprir os seguintes pré-requisitos:

- Ative a eliminação recuperável e a proteção contra remoção durante o processo inicial de criação do cofre. Veja Ativar a Eliminação Recuperável e a Proteção contra Remoção para Azure Key Vault.

Se este pré-requisito for cumprido, execute os passos em Criar um DEP para utilização com o SharePoint e o OneDrive.

Próximas etapas

Depois de concluir os passos de configuração neste artigo, está pronto para criar e atribuir DEPs. Para obter instruções detalhadas, veja Gerir a Chave de Cliente.