Utilizar o Controlo de Acesso baseado em funções para gerir Máquinas Virtuais do Azure Stack HCI

Aplica-se a: Azure Stack HCI, versão 23H2

Este artigo descreve como utilizar o Controlo de Acesso baseado em funções (RBAC) para controlar o acesso a máquinas virtuais (VMs) do Arc em execução no cluster do Azure Stack HCI.

Pode utilizar as funções RBAC incorporadas para controlar o acesso a VMs e recursos de VMs, tais como discos virtuais, interfaces de rede, imagens de VM, redes lógicas e caminhos de armazenamento. Pode atribuir estas funções a utilizadores, grupos, principais de serviço e identidades geridas.

Importante

Esta funcionalidade está atualmente em PRÉ-VISUALIZAÇÃO. Veja Termos de Utilização Complementares da Pré-visualizações do Microsoft Azure para obter os termos legais que se aplicam às funcionalidades do Azure que estão na versão beta, na pré-visualização ou que ainda não foram lançadas para disponibilidade geral.

Acerca das funções RBAC incorporadas

Para controlar o acesso a VMs e recursos de VM no Azure Stack HCI, pode utilizar as seguintes funções RBAC:

- Administrador do Azure Stack HCI – esta função concede acesso total ao cluster do Azure Stack HCI e aos respetivos recursos. Um administrador do Azure Stack HCI pode registar o cluster, bem como atribuir funções de contribuidor de VM do Azure Stack HCI e leitor de VMs do Azure Stack HCI a outros utilizadores. Também podem criar recursos partilhados por clusters, como redes lógicas, imagens de VM e caminhos de armazenamento.

- Contribuidor da VM do Azure Stack HCI – esta função concede permissões para realizar todas as ações da VM, como iniciar, parar, reiniciar as VMs. Um Contribuidor de VM do Azure Stack HCI pode criar e eliminar VMs, bem como os recursos e extensões anexados às VMs. Um Contribuidor de VM do Azure Stack HCI não pode registar o cluster nem atribuir funções a outros utilizadores, nem criar recursos partilhados por clusters, como redes lógicas, imagens de VM e caminhos de armazenamento.

- Leitor de VMs do Azure Stack HCI – esta função concede permissões para ver apenas as VMs. Um leitor de VMs não pode efetuar quaisquer ações nas VMs ou recursos e extensões da VM.

Eis uma tabela que descreve as ações de VM concedidas por cada função para as VMs e os vários recursos da VM. Os recursos da VM são referidos aos recursos necessários para criar uma VM e incluem discos virtuais, interfaces de rede, imagens de VM, redes lógicas e caminhos de armazenamento:

| Função incorporada | VMs | Recursos da VM |

|---|---|---|

| Administrador do Azure Stack HCI | Criar, listar, eliminar VMs Iniciar, parar, reiniciar VMs |

Criar, listar, eliminar todos os recursos da VM, incluindo redes lógicas, imagens de VM e caminhos de armazenamento |

| Contribuidor da VM do Azure Stack HCI | Criar, listar, eliminar VMs Iniciar, parar, reiniciar VMs |

Criar, listar, eliminar todos os recursos da VM, exceto redes lógicas, imagens de VM e caminhos de armazenamento |

| Leitor de VMs do Azure Stack HCI | Listar todas as VMs | Listar todos os recursos da VM |

Pré-requisitos

Antes de começar, certifique-se de que conclui os seguintes pré-requisitos:

Confirme que tem acesso a um cluster do Azure Stack HCI implementado e registado. Durante a implementação, também é criada uma Ponte de Recursos do Arc e uma localização personalizada.

Aceda ao grupo de recursos no Azure. Pode ver a localização personalizada e a Bridge de Recursos do Azure Arc criadas para o cluster do Azure Stack HCI. Anote a subscrição, o grupo de recursos e a localização personalizada à medida que os utiliza mais à frente neste cenário.

Confirme que tem acesso à subscrição do Azure como Proprietário ou Administrador de Acesso de Utilizador para atribuir funções a outras pessoas.

Atribuir funções RBAC a utilizadores

Pode atribuir funções RBAC ao utilizador através do portal do Azure. Siga estes passos para atribuir funções RBAC aos utilizadores:

No portal do Azure, procure o âmbito para conceder acesso a, por exemplo, procurar subscrições, grupos de recursos ou um recurso específico. Neste exemplo, utilizamos a subscrição na qual o cluster do Azure Stack HCI é implementado.

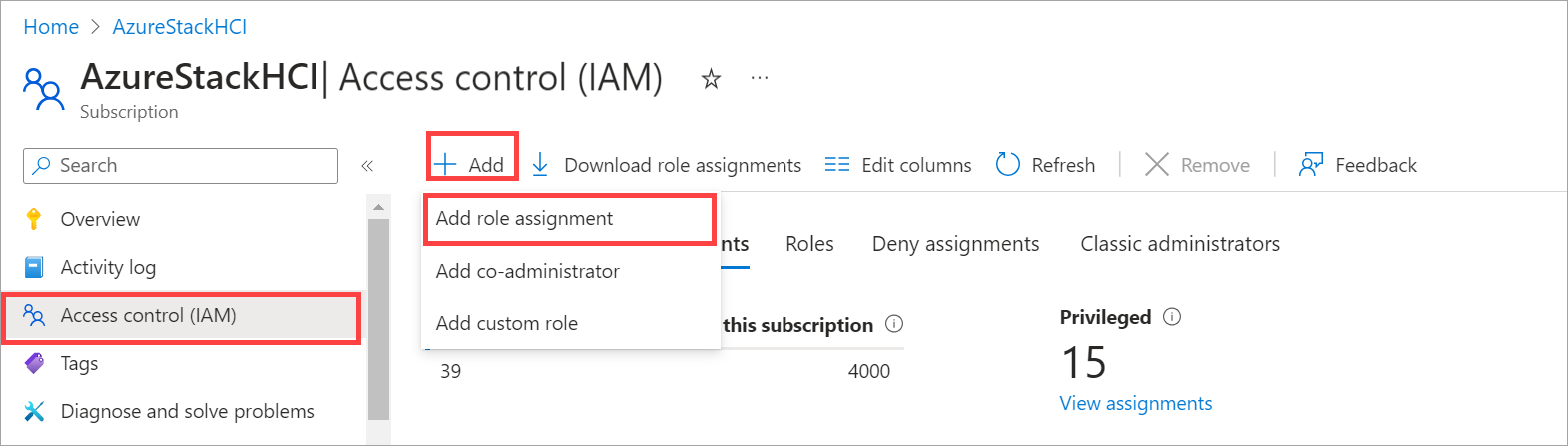

Aceda à sua subscrição e, em seguida, aceda a Atribuições de funções de Controlo de acesso (IAM>). Na barra de comandos superior, selecione + Adicionar e, em seguida, selecione Adicionar atribuição de função.

Se não tiver permissões para atribuir funções, a opção Adicionar atribuição de função estará desativada.

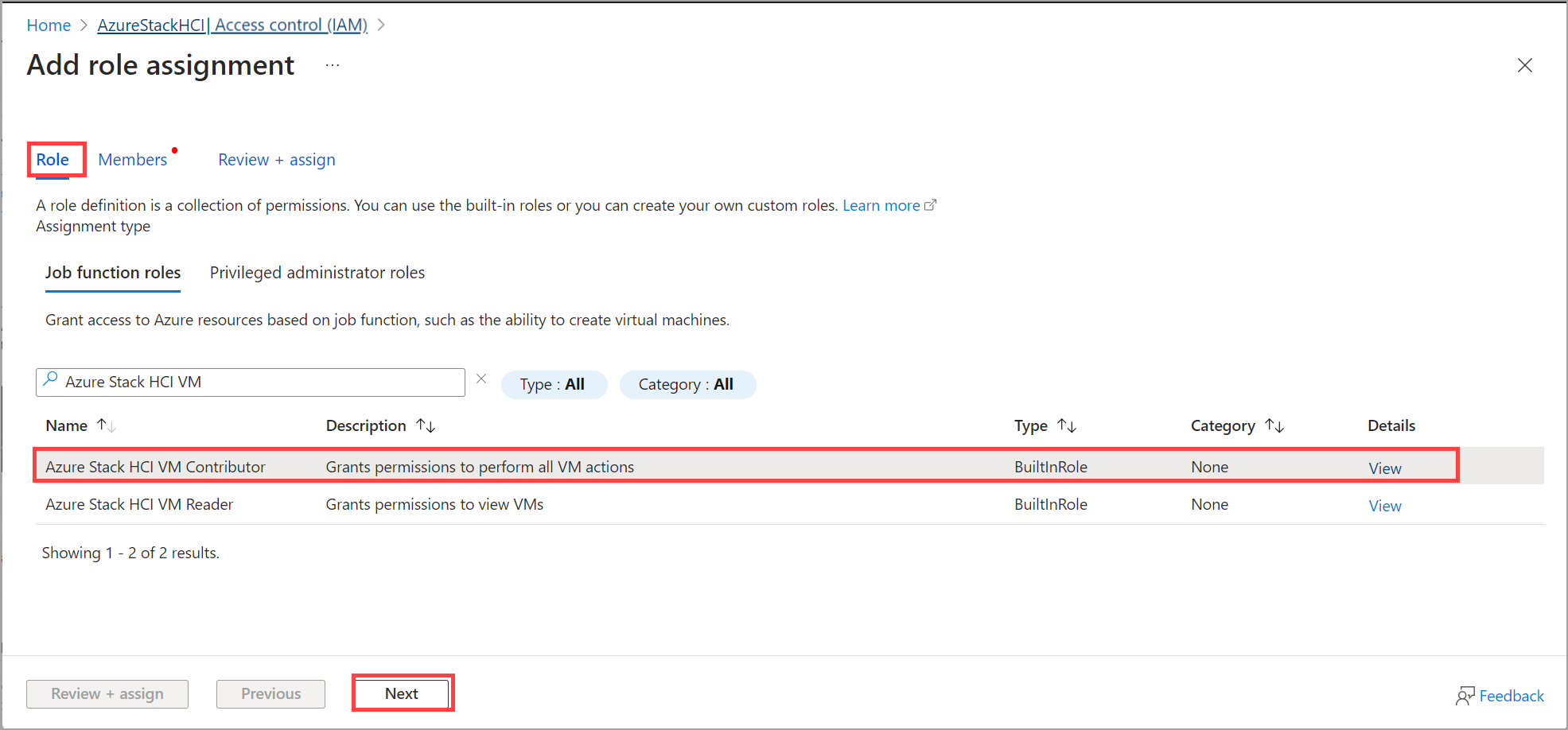

No separador Função , selecione uma função RBAC a atribuir e escolha entre uma das seguintes funções incorporadas:

- Administrador do Azure Stack HCI

- Contribuidor da VM do Azure Stack HCI

- Leitor de VMs do Azure Stack HCI

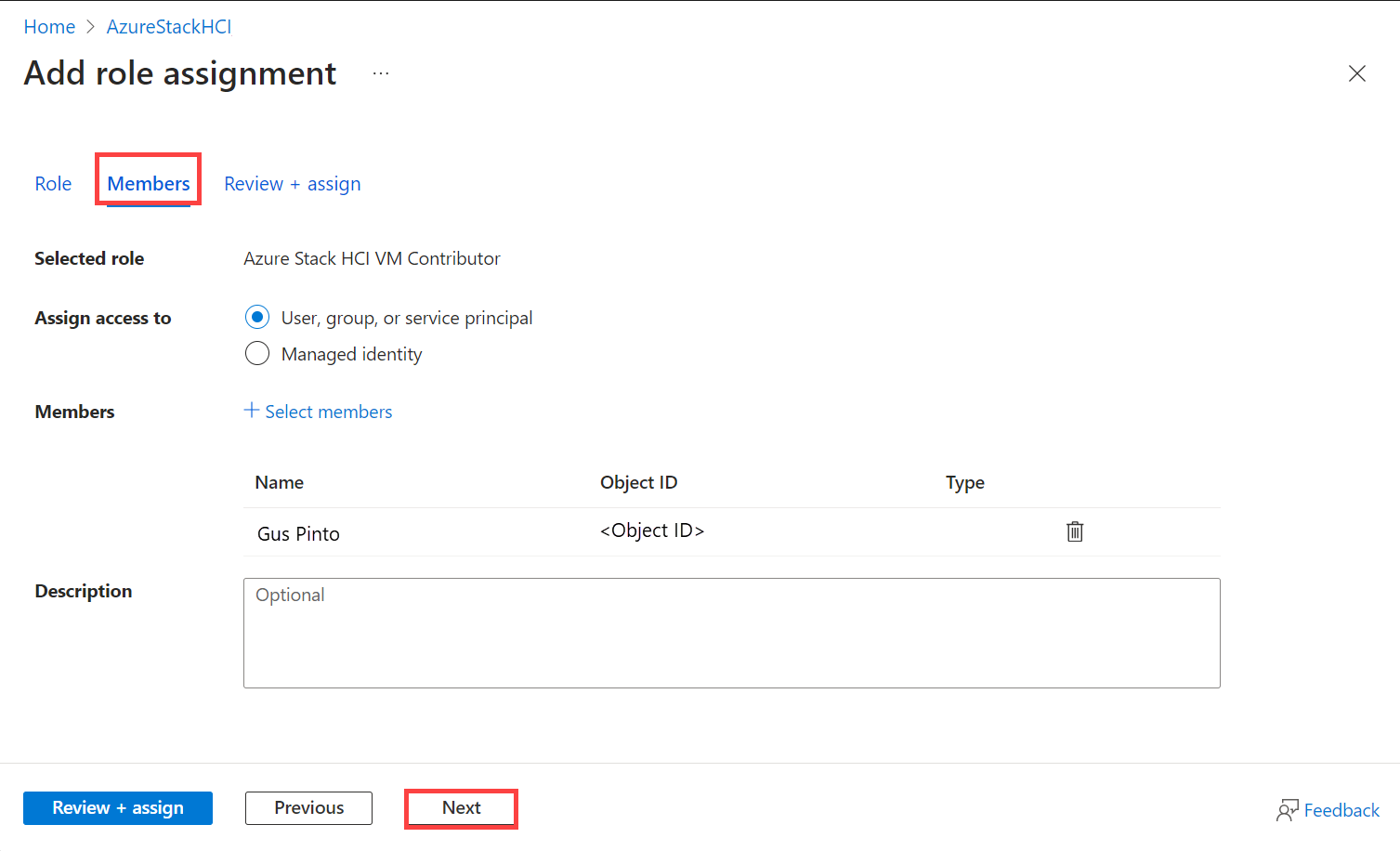

No separador Membros , selecione o Utilizador, grupo ou principal de serviço. Selecione também um membro para atribuir a função.

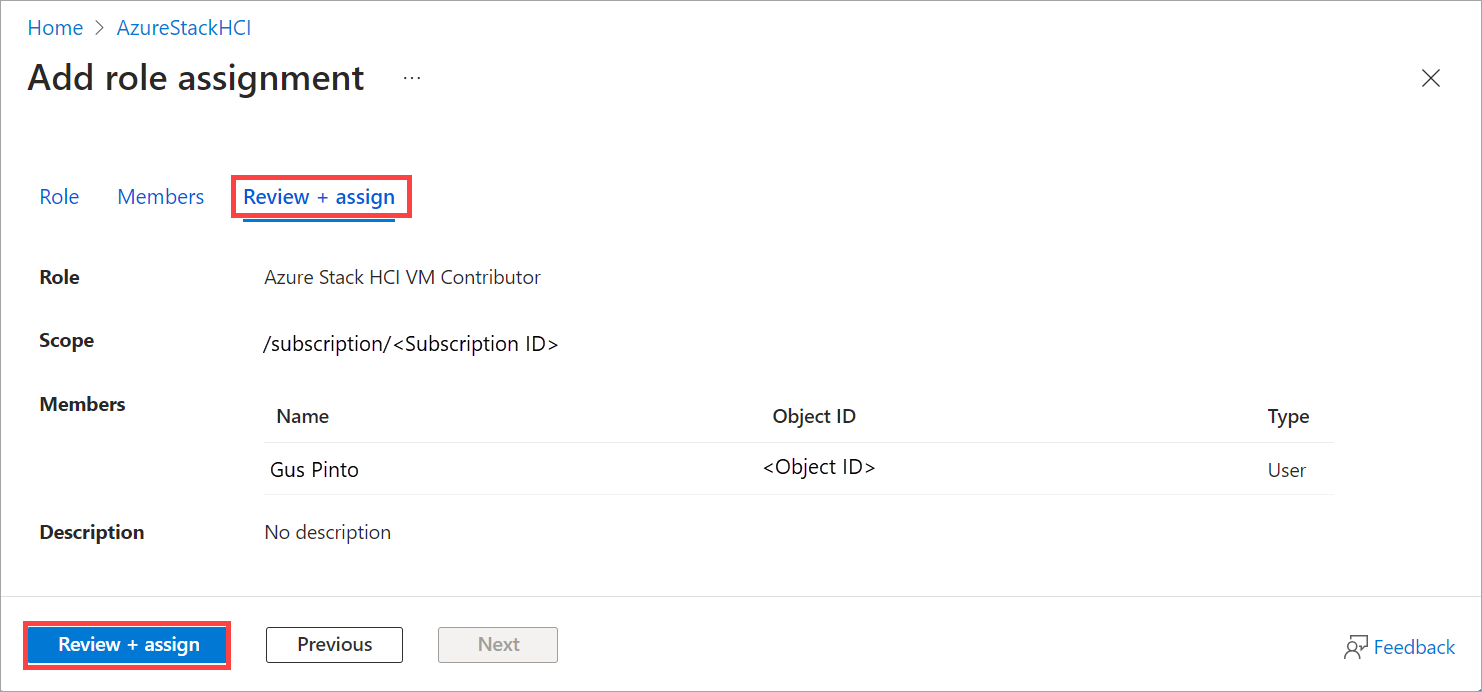

Reveja a função e atribua-a.

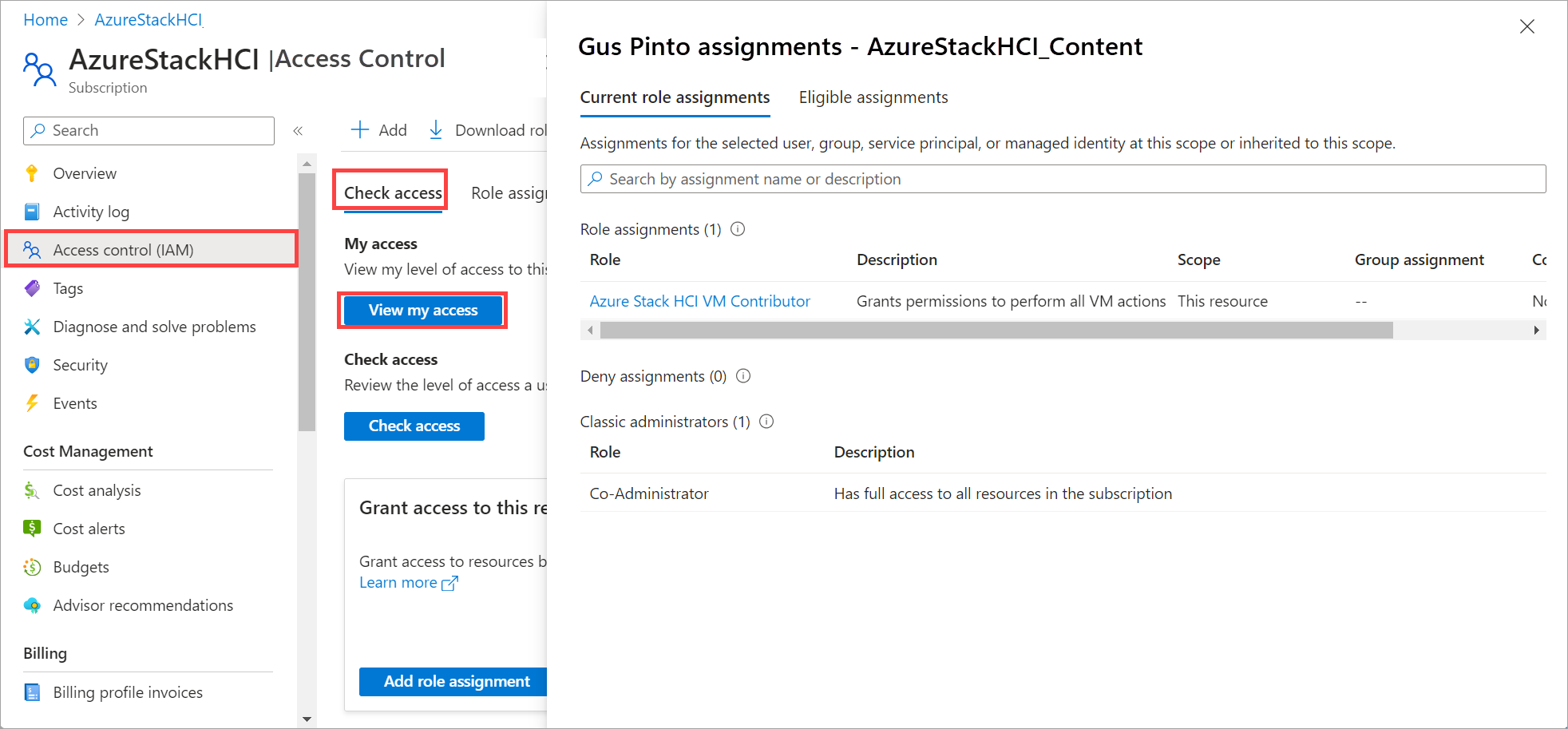

Verifique a atribuição de função. Aceda a Controlo de acesso (IAM) Verificar > acesso > Ver o meu acesso. Deverá ver a atribuição de função.

Para obter mais informações sobre a atribuição de funções, veja Atribuir funções do Azure com o portal do Azure.

Passos seguintes

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários