Gerir Windows Defender Controlo de Aplicações para o Azure Stack HCI, versão 23H2

Aplica-se a: Azure Stack HCI, versão 23H2

Este artigo descreve como utilizar Windows Defender Application Control (WDAC) para reduzir a superfície de ataque do Azure Stack HCI. Para obter mais informações, veja Gerir definições de segurança de linha de base no Azure Stack HCI, versão 23H2.

Pré-requisitos

Antes de começar, certifique-se de que tem acesso a um sistema do Azure Stack HCI, versão 23H2 implementado, registado e ligado ao Azure.

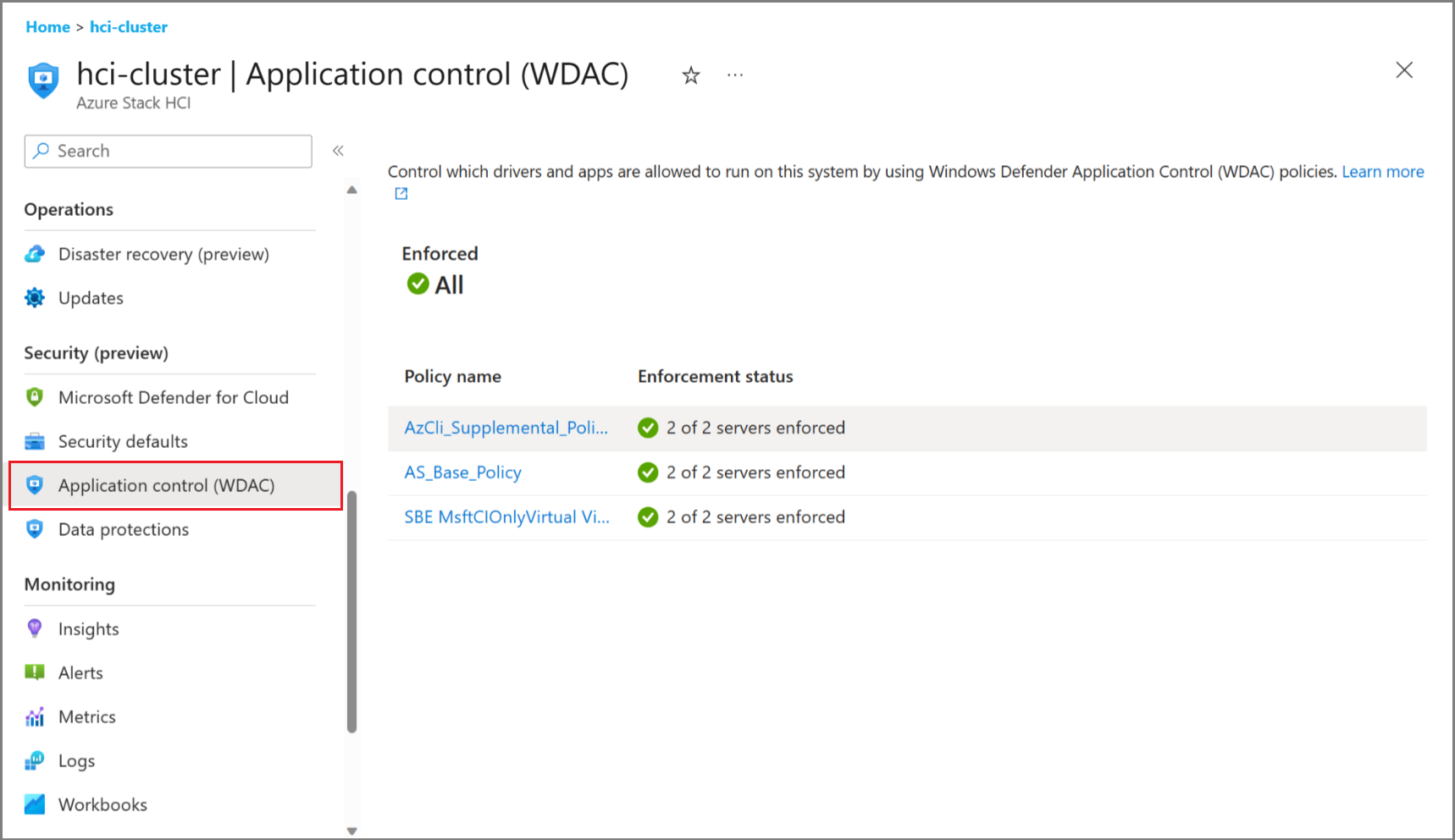

Ver definições do WDAC através de portal do Azure

Para ver as definições do WDAC no portal do Azure, certifique-se de que aplicou a iniciativa MCSB. Para obter mais informações, veja Apply Microsoft Cloud Security Benchmark initiative (Aplicar a iniciativa Referência de Segurança da Microsoft Cloud).

Pode Utilizar políticas WDAC para controlar que controladores e aplicações podem ser executados no seu sistema. Só pode ver as definições do WDAC através de portal do Azure. Para gerir as definições, veja Gerir definições do WDAC com o PowerShell.

Gerir definições do WDAC com o PowerShell

Ativar modos de política WDAC

Pode ativar o WDAC durante ou após a implementação. Utilize o PowerShell para ativar ou desativar o WDAC após a implementação.

Ligue-se a um dos nós de cluster e utilize os seguintes cmdlets para ativar a política WDAC pretendida no modo "Auditoria" ou "Imposto".

Nesta versão de compilação, existem dois cmdlets:

Enable-AsWdacPolicy- Afeta todos os nós de cluster.Enable-ASLocalWDACPolicy- Afeta apenas o nó no qual o cmdlet é executado.

Consoante o seu caso de utilização, deve executar uma alteração de cluster global ou uma alteração de nó local.

Isto é útil quando:

- Começou com as predefinições recomendadas.

- Tem de instalar ou executar software de terceiros novo. Pode mudar os modos de política para criar uma política suplementar.

- Começou com o WDAC desativado durante a implementação e agora quer ativar o WDAC para aumentar a proteção de segurança ou validar que o software é executado corretamente.

- O software ou os scripts são bloqueados pelo WDAC. Neste caso, pode utilizar o modo de auditoria para compreender e resolver o problema.

Nota

Quando a aplicação é bloqueada, o WDAC cria um evento correspondente. Reveja o Registo de eventos para compreender os detalhes da política que está a bloquear a sua aplicação. Para obter mais informações, veja o guia operacional do Controlo de Aplicações Windows Defender.

Mudar os modos de política do WDAC

Siga estes passos para alternar entre os modos de política do CAMD. Estes comandos do PowerShell interagem com o Orchestrator para ativar os modos selecionados.

Ligue-se ao nó do Azure Stack HCI.

Execute o seguinte comando do PowerShell com credenciais de administrador local ou credenciais de utilizador de implementação (AzureStackLCMUser).

Importante

Os cmdlets que necessitam de ter sessão iniciada como utilizador de implementação (AzureStackLCMUser) precisam de uma autorização de credenciais adequada através do grupo de segurança (PREFIX-ECESG) e credSSP (ao utilizar o PowerShell remoto) ou da sessão da Consola (RDP).

Execute o seguinte cmdlet para verificar o modo de política do WDAC que está atualmente ativado:

Get-AsWdacPolicyModeEste cmdlet devolve o Modo de Auditoria ou Imposto por Nó.

Execute o seguinte cmdlet para mudar o modo de política:

Enable-AsWdacPolicy -Mode <PolicyMode [Audit | Enforced]>Por exemplo, para mudar o modo de política para auditoria, execute:

Enable-AsWdacPolicy -Mode AuditAviso

O Orchestrator demorará até dois a três minutos a mudar para o modo selecionado.

Execute

Get-ASWDACPolicyModenovamente para confirmar que o modo de política foi atualizado.Get-AsWdacPolicyModeEis uma saída de exemplo destes cmdlets:

PS C:\> Get-AsWdacPolicyMode VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Enforced. VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Enforced. NodeName PolicyMode -------- ---------- Node01 Enforced Node01 Enforced PS C:\> Enable-AsWdacPolicy -Mode Audit WARNING: Setting WDAC Policy to Audit Mode on all nodes. This will not protect your system against untrusted applications VERBOSE: Action plan instance ID specified: 6826fbf2-cb00-450e-ba08-ac24da6df4aa VERBOSE: Started an action plan 6826fbf2-cb00-450e-ba08-ac24da6df4aa to set WDAC Policy to Audit Mode. 6826fbf2-cb00-450e-ba08-ac24da6df4aa PS C:\> Get-AsWdacPolicyMode VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Audit. VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Audit. NodeName PolicyMode -------- ---------- Node01 Audit Node01 Audit

Criar uma política WDAC para ativar software de terceiros

Ao utilizar o WDAC no modo de imposição, para que o software não assinado da Microsoft seja executado, crie uma política suplementar do WDAC para criar uma política suplementar do WDAC. Pode encontrar informações adicionais na documentação pública do WDAC.

Nota

Para executar ou instalar software novo, poderá ter de mudar o WDAC para o modo de auditoria primeiro (ver os passos acima), instalar o software, testar se funciona corretamente, criar a nova política suplementar e, em seguida, mudar o WDAC de volta para o modo imposto.

Crie uma nova política no Formato de Política Múltipla, conforme mostrado abaixo. Em seguida, utilize Add-ASWDACSupplementalPolicy -Path Policy.xml para convertê-la numa política suplementar e implementá-la em nós no cluster.

Criar uma política suplementar do CAMD

Utilize os seguintes passos para criar uma política suplementar:

Antes de começar, instale o software que será abrangido pela política suplementar no seu próprio diretório. Não há problema se existirem subdiretórios. Ao criar a política suplementar, tem de fornecer um diretório para analisar e não quer que a sua política suplementar cubra todo o código no sistema. No nosso exemplo, este diretório é C:\software\codetoscan.

Assim que tiver todo o software implementado, execute o seguinte comando para criar a sua política suplementar. Utilize um nome de política exclusivo para ajudar a identificá-lo.

New-CIPolicy -MultiplePolicyFormat -Level Publisher -FilePath c:\wdac\Contoso-policy.xml -UserPEs -Fallback Hash -ScanPath c:\software\codetoscanExecute o seguinte cmdlet para modificar os metadados da política suplementar:

# Set Policy Version (VersionEx in the XML file) $policyVersion = "1.0.0.1" Set-CIPolicyVersion -FilePath $policyPath -Version $policyVersion # Set Policy Info (PolicyName, PolicyID in the XML file) Set-CIPolicyIdInfo -FilePath c:\wdac\Contoso-policy.xml -PolicyID "Contoso-Policy_$policyVersion" -PolicyName "Contoso-Policy"Execute o seguinte cmdlet para implementar a política:

Add-ASWDACSupplementalPolicy -Path c:\wdac\Contoso-policy.xmlExecute o seguinte cmdlet para verificar o estado da nova política:

Get-ASLocalWDACPolicyInfoEis uma saída de exemplo destes cmdlets:

C:\> Get-ASLocalWDACPolicyInfo NodeName : Node01 PolicyMode : Enforced PolicyGuid : {A6368F66-E2C9-4AA2-AB79-8743F6597683} PolicyName : AS_Base_Policy PolicyVersion : AS_Base_Policy_1.1.4.0 PolicyScope : Kernel & User MicrosoftProvided : True LastTimeApplied : 10/26/2023 11:14:24 AM NodeName : Node01 PolicyMode : Enforced PolicyGuid : {2112036A-74E9-47DC-A016-F126297A3427} PolicyName : Contoso-Policy PolicyVersion : Contoso-Policy_1.0.0.1 PolicyScope : Kernel & User MicrosoftProvided : False LastTimeApplied : 10/26/2023 11:14:24 AM