Ativar a autenticação multifator no Azure Active Directory B2C

Antes de começar, use o seletor Escolha um tipo de política para escolher o tipo de política que você está configurando. O Azure Ative Directory B2C oferece dois métodos para definir como os usuários interagem com seus aplicativos: por meio de fluxos de usuário predefinidos ou por meio de políticas personalizadas totalmente configuráveis. As etapas necessárias neste artigo são diferentes para cada método.

O Azure Ative Directory B2C (Azure AD B2C) integra-se diretamente com a autenticação multifator do Microsoft Entra para que você possa adicionar uma segunda camada de segurança às experiências de inscrição e entrada em seus aplicativos. Você habilita a autenticação multifator sem escrever uma única linha de código. Se você já criou fluxos de usuário de inscrição e entrada, ainda poderá habilitar a autenticação multifator.

Esse recurso ajuda os aplicativos a lidar com cenários como:

- Você não precisa de autenticação multifator para acessar um aplicativo, mas precisa dele para acessar outro. Por exemplo, o cliente pode entrar em um aplicativo de seguro auto com uma conta social ou local, mas deve verificar o número de telefone antes de acessar o aplicativo de seguro residencial registrado no mesmo diretório.

- Você não precisa de autenticação multifator para acessar um aplicativo em geral, mas exige que ele acesse as partes confidenciais dentro dele. Por exemplo, o cliente pode entrar em um aplicativo bancário com uma conta social ou local e verificar o saldo da conta, mas deve verificar o número de telefone antes de tentar uma transferência bancária.

Pré-requisitos

- Crie um fluxo de usuários para que os usuários possam se inscrever e entrar em seu aplicativo.

- Registe uma aplicação Web.

- Conclua as etapas em Introdução às políticas personalizadas no Ative Directory B2C

- Registe uma aplicação Web.

Métodos de verificação

Com o Acesso Condicional, os usuários podem ou não ser desafiados para MFA com base nas decisões de configuração que você pode tomar como administrador. Os métodos da autenticação multifator são:

- Email - Durante o login, um e-mail de verificação contendo uma senha de uso único (OTP) é enviado ao usuário. O usuário fornece o código OTP que foi enviado no e-mail.

- SMS ou chamada telefónica - Durante a primeira inscrição ou início de sessão, o utilizador é solicitado a fornecer e verificar um número de telefone. Durante as entradas subsequentes, o usuário é solicitado a selecionar a opção Enviar código ou Ligar para mim telefone MFA. Dependendo da escolha do usuário, uma mensagem de texto é enviada ou uma chamada telefônica é feita para o número de telefone verificado para identificar o usuário. O usuário fornece o código OTP enviado por mensagem de texto ou aprova a chamada telefônica.

- Apenas chamada telefónica - Funciona da mesma forma que a opção de SMS ou chamada telefónica, mas apenas é feita uma chamada telefónica.

- Apenas SMS - Funciona da mesma forma que a opção SMS ou chamada telefónica, mas apenas é enviada uma mensagem de texto.

- Aplicativo autenticador - TOTP - O usuário deve instalar um aplicativo autenticador que ofereça suporte à verificação de senha única baseada no tempo (TOTP ), como o aplicativo Microsoft Authenticator, em um dispositivo de sua propriedade. Durante a primeira inscrição ou login, o usuário escaneia um código QR ou insere um código manualmente usando o aplicativo autenticador. Durante as entradas subsequentes, o usuário digita o código TOTP que aparece no aplicativo autenticador. Veja como configurar o aplicativo Microsoft Authenticator.

Importante

Aplicativo autenticador - TOTP fornece segurança mais forte do que SMS / telefone e e-mail é o menos seguro. A autenticação multifator baseada em SMS/Telefone incorre em encargos separados do modelo de preços normal do MAU do Azure AD B2C.

Definir autenticação multifator

Inicie sessão no portal do Azure.

Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para seu locatário do Azure AD B2C no menu Diretórios + assinaturas .

No menu à esquerda, selecione Azure AD B2C. Ou, selecione Todos os serviços e procure e selecione Azure AD B2C.

Selecione Fluxos de usuário.

Selecione o fluxo de usuário para o qual você deseja habilitar o MFA. Por exemplo, B2C_1_signinsignup.

Selecione Propriedades.

Na seção Autenticação multifator, selecione o tipo de método desejado. Em seguida, em imposição de MFA, selecione uma opção:

Desativado - A MFA nunca é imposta durante o início de sessão e os utilizadores não são solicitados a inscrever-se na MFA durante a inscrição ou início de sessão.

Sempre ativado - MFA é sempre necessária, independentemente da sua configuração de Acesso Condicional. Durante a inscrição, os usuários são solicitados a se inscrever no MFA. Durante o início de sessão, se os utilizadores ainda não estiverem inscritos no MFA, ser-lhes-á pedido que se inscrevam.

Condicional - Durante a inscrição e o início de sessão, os utilizadores são solicitados a inscrever-se no MFA (tanto os novos utilizadores como os utilizadores existentes que não estão inscritos no MFA). Durante o início de sessão, a MFA é imposta apenas quando uma avaliação ativa da política de Acesso Condicional o exige:

- Se o resultado for um desafio de AMF sem risco, a AMF é executada. Se o usuário ainda não estiver inscrito no MFA, ele será solicitado a se inscrever.

- Se o resultado for um desafio de MFA devido ao risco e o usuário não estiver inscrito no MFA, o login será bloqueado.

Nota

- Com a disponibilidade geral do Acesso Condicional no Azure AD B2C, os usuários agora são solicitados a se inscrever em um método MFA durante a inscrição. Qualquer fluxo de usuário de inscrição criado antes da disponibilidade geral não refletirá automaticamente esse novo comportamento, mas você pode incluí-lo criando novos fluxos de usuário.

- Se você selecionar Condicional, também precisará adicionar Acesso Condicional aos fluxos de usuário e especificar os aplicativos aos quais deseja que a política seja aplicada.

- A autenticação multifator é desabilitada por padrão para fluxos de usuários de inscrição. Você pode habilitar a MFA em fluxos de usuários com inscrição por telefone, mas como um número de telefone é usado como identificador principal, a senha única de e-mail é a única opção disponível para o segundo fator de autenticação.

Selecione Guardar. O MFA agora está habilitado para esse fluxo de usuário.

Você pode usar Executar fluxo de usuário para verificar a experiência. Confirme o seguinte cenário:

Uma conta de cliente é criada em seu locatário antes que a etapa de autenticação multifator ocorra. Durante a etapa, o cliente é solicitado a fornecer um número de telefone e verificá-lo. Se a verificação for bem-sucedida, o número de telefone será anexado à conta para uso posterior. Mesmo que o cliente cancele ou desista, ele pode ser solicitado a verificar um número de telefone novamente durante o próximo login com a autenticação multifator habilitada.

Para habilitar a autenticação multifator, obtenha o pacote inicial de política personalizada do GitHub da seguinte maneira:

- Transfira o ficheiro .zip ou clone o repositório a partir do e, em seguida, atualize os ficheiros XML no pacote inicial SocialAndLocalAccountsWithMFA com o nome do inquilino do

https://github.com/Azure-Samples/active-directory-b2c-custom-policy-starterpackAzure AD B2C. O SocialAndLocalAccountsWithMFA permite opções de login social e local e opções de autenticação multifator, exceto para a opção Aplicativo autenticador - TOTP. - Para dar suporte ao aplicativo Autenticador - opção TOTP MFA, baixe os arquivos de política personalizados do e atualize os arquivos XML com o nome do locatário do

https://github.com/azure-ad-b2c/samples/tree/master/policies/totpAzure AD B2C. Certifique-se de incluir , eTrustFrameworkBase.xmlarquivos XML do pacote inicial SocialAndLocalAccounts.TrustFrameworkLocalization.xmlTrustFrameworkExtensions.xml - Atualize o [layout da página] para a versão

2.1.14. Para obter mais informações, consulte Selecionar um layout de página.

Inscrever um usuário no TOTP com um aplicativo autenticador (para usuários finais)

Quando um aplicativo Azure AD B2C habilita MFA usando a opção TOTP, os usuários finais precisam usar um aplicativo autenticador para gerar códigos TOTP. Os usuários podem usar o aplicativo Microsoft Authenticator ou qualquer outro aplicativo autenticador que ofereça suporte à verificação TOTP. Um administrador de sistema do Azure AD B2C precisa aconselhar os usuários finais a configurar o aplicativo Microsoft Authenticator usando as seguintes etapas:

- Transfira e instale a aplicação Microsoft Authenticator no seu dispositivo móvel Android ou iOS.

- Abra o aplicativo que exige que você use TOTP para MFA, por exemplo , o aplicativo Web Contoso e, em seguida, entre ou inscreva-se inserindo as informações necessárias.

- Se você for solicitado a registrar sua conta escaneando um código QR usando um aplicativo autenticador, abra o aplicativo Microsoft Authenticator em seu telefone e, no canto superior direito, selecione o ícone de menu de 3 pontos (para Android) ou + ícone de menu (para IOS).

- Selecione + Adicionar conta.

- Selecione Outra conta (Google, Facebook, etc.) e, em seguida, digitalize o código QR mostrado no aplicativo (por exemplo, Contoso webapp) para registrar sua conta. Se não conseguir digitalizar o código QR, pode adicionar a conta manualmente:

- No aplicativo Microsoft Authenticator em seu telefone, selecione OU INSIRA O CÓDIGO MANUALMENTE.

- No aplicativo (por exemplo, Contoso webapp), selecione Ainda está com problemas?. Isso exibe Nome da Conta e Segredo.

- Introduza o Nome da Conta e o Segredo na aplicação Microsoft Authenticator e, em seguida, selecione CONCLUIR.

- No aplicativo (por exemplo, Contoso webapp), selecione Continuar.

- Em Introduza o código, introduza o código que aparece na aplicação Microsoft Authenticator.

- Selecione Verificar.

- Durante a entrada subsequente no aplicativo, digite o código que aparece no aplicativo Microsoft Authenticator.

Saiba mais sobre os tokens de software OATH

Excluir o registro do autenticador TOTP de um usuário (para administradores de sistema)

No Azure AD B2C, você pode excluir o registro do aplicativo autenticador TOTP de um usuário. Em seguida, o usuário seria obrigado a registrar novamente sua conta para usar a autenticação TOTP novamente. Para excluir o registro TOTP de um usuário, você pode usar o portal do Azure ou a API do Microsoft Graph.

Nota

- A exclusão do registro do aplicativo autenticador TOTP de um usuário do Azure AD B2C não remove a conta do usuário no aplicativo autenticador TOTP. O administrador do sistema precisa instruir o usuário a excluir manualmente sua conta do aplicativo autenticador TOTP antes de tentar se inscrever novamente.

- Se o usuário excluir acidentalmente sua conta do aplicativo autenticador TOTP, ele precisará notificar um administrador do sistema ou proprietário do aplicativo que possa excluir o registro do autenticador TOTP do usuário do Azure AD B2C para que o usuário possa se inscrever novamente.

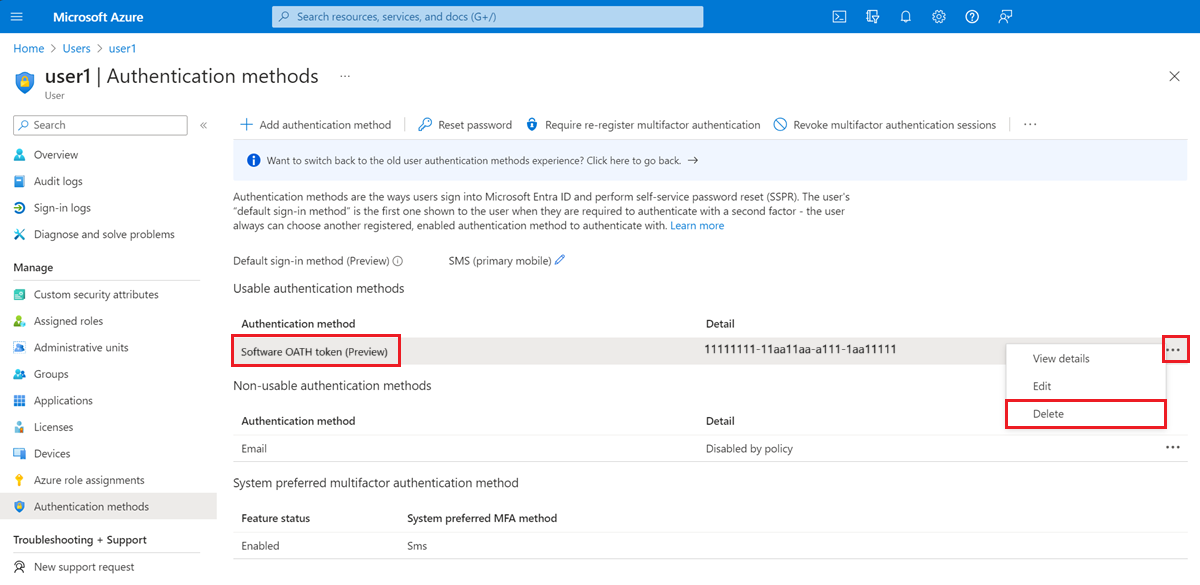

Excluir o registro do aplicativo autenticador TOTP usando o portal do Azure

- Inicie sessão no portal do Azure.

- Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para seu locatário do Azure AD B2C no menu Diretórios + assinaturas .

- No menu à esquerda, selecione Usuários.

- Procure e selecione o usuário para o qual você deseja excluir o registro do aplicativo autenticador TOTP.

- No menu à esquerda, selecione Métodos de autenticação.

- Em Métodos de autenticação utilizáveis, localize o token OATH de software e selecione o menu de reticências ao lado dele. Se você não vir essa interface, selecione a opção "Alternar para a nova experiência de métodos de autenticação do usuário! Clique aqui para usá-lo agora" para mudar para a nova experiência de métodos de autenticação.

- Selecione Excluir e, em seguida, selecione Sim para confirmar.

Excluir o registro do aplicativo autenticador TOTP usando a API do Microsoft Graph

Saiba como excluir o método de autenticação de token OATH de software de um usuário usando a API do Microsoft Graph.

Próximos passos

- Saiba mais sobre o controle de exibição TOTP e o perfil técnico de autenticação multifator Microsoft Entra ID

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários