Criar uma política de Acesso Condicional

Conforme explicado no artigo O que é Acesso Condicional, uma política de Acesso Condicional é uma instrução if-then de Atribuições e controles de Acesso. Uma política de Acesso Condicional reúne sinais, para tomar decisões e aplicar políticas organizacionais.

Como uma organização cria essas políticas? O que é necessário? Como são aplicados?

Várias políticas de Acesso Condicional podem ser aplicadas a um usuário individual a qualquer momento. Neste caso, todas as políticas que se aplicam devem ser satisfeitas. Por exemplo, se uma política requer autenticação multifator e outra requer um dispositivo compatível, você deve concluir a MFA e usar um dispositivo compatível. Todas as atribuições são logicamente ANDed. Se você tiver mais de uma atribuição configurada, todas as atribuições deverão ser satisfeitas para acionar uma política.

Se uma política em que "Exigir um dos controles selecionados" estiver selecionada, solicitaremos na ordem definida, assim que os requisitos da política forem satisfeitos, o acesso será concedido.

Todas as políticas são aplicadas em duas fases:

- Fase 1: Coletar detalhes da sessão

- Reúna os detalhes da sessão, como a localização da rede e a identidade do dispositivo, necessários para a avaliação da política.

- A fase 1 da avaliação de políticas ocorre para políticas habilitadas e políticas no modo somente relatório.

- Fase 2: Execução

- Use os detalhes da sessão reunidos na fase 1 para identificar quaisquer requisitos que não sejam atendidos.

- Se houver uma política configurada com o controle de concessão de bloqueio, a imposição será interrompida aqui e o usuário será bloqueado.

- O usuário é solicitado a concluir mais requisitos de controle de concessão que não foram satisfeitos durante a fase 1 na seguinte ordem, até que a política seja satisfeita:

- Quando todos os controles de concessão estiverem satisfeitos, aplique controles de sessão (App Enforced, Microsoft Defender for Cloud Apps e token Lifetime)

- A fase 2 da avaliação de políticas ocorre para todas as políticas habilitadas.

Atribuições

A parte de atribuições controla quem, o quê e onde da política de Acesso Condicional.

Utilizadores e grupos

Usuários e grupos atribuem quem a política inclui ou exclui quando aplicada. Essa atribuição pode incluir todos os usuários, grupos específicos de usuários, funções de diretório ou usuários convidados externos.

Recursos de destino

Os recursos de destino podem incluir ou excluir aplicativos em nuvem, ações do usuário ou contextos de autenticação sujeitos à política.

Rede

Rede contém endereços IP, geografias e rede compatível com Global Secure Access para decisões de política de Acesso Condicional. Os administradores podem optar por definir locais e marcar alguns como confiáveis, como aqueles para os locais de rede principal de sua organização.

Condições

Uma política pode conter várias condições.

Risco de início de sessão

Para organizações com a Proteção de ID do Microsoft Entra, as deteções de risco geradas podem influenciar suas políticas de Acesso Condicional.

Plataformas de dispositivos

As organizações com várias plataformas de sistema operacional de dispositivo podem aplicar políticas específicas em plataformas diferentes.

As informações usadas para calcular a plataforma do dispositivo vêm de fontes não verificadas, como cadeias de caracteres do agente do usuário que podem ser alteradas.

Aplicações do cliente

O software que o usuário está empregando para acessar o aplicativo em nuvem. Por exemplo, 'Browser' e 'Aplicações móveis e clientes de ambiente de trabalho'. Por padrão, todas as políticas de Acesso Condicional recém-criadas se aplicam a todos os tipos de aplicativos cliente, mesmo que a condição de aplicativos cliente não esteja configurada.

Filtrar dispositivos

Esse controle permite segmentar dispositivos específicos com base em seus atributos em uma política.

Controlos de acesso

A parte de controles de acesso da política de Acesso Condicional controla como uma política é imposta.

Conceder

O Grant fornece aos administradores um meio de aplicação de políticas onde eles podem bloquear ou conceder acesso.

Bloquear o acesso

Bloquear acesso faz exatamente isso, bloqueia o acesso sob as atribuições especificadas. O controle de bloco é poderoso e deve ser manuseado com o conhecimento apropriado.

Conceder acesso

O controlo das subvenções pode desencadear a execução de um ou mais controlos.

- Exigir autenticação multifator

- Exigir que o dispositivo seja marcado como compatível (Intune)

- Exigir dispositivo associado híbrido Microsoft Entra

- Exigir aplicação cliente aprovada

- Pedir uma política de proteção de aplicações

- Exigir alteração da palavra-passe

- Pedir os termos de utilização

Os administradores podem optar por exigir um dos controles anteriores ou todos os controles selecionados usando as seguintes opções. O padrão para vários controles é exigir todos.

- Requer todos os controles selecionados (controle e controle)

- Exigir um dos controles selecionados (controle ou controle)

Sessão

Os controles de sessão podem limitar a experiência dos usuários.

- Use as restrições impostas pelo aplicativo:

- Atualmente funciona apenas com o Exchange Online e o SharePoint Online.

- Passa as informações do dispositivo para permitir o controle da experiência, concedendo acesso total ou limitado.

- Use o Controle de Aplicativo de Acesso Condicional:

- Usa sinais do Microsoft Defender for Cloud Apps para fazer coisas como:

- Bloqueie o download, corte, cópia e impressão de documentos confidenciais.

- Monitore o comportamento de risco da sessão.

- Exigir a rotulagem de arquivos confidenciais.

- Usa sinais do Microsoft Defender for Cloud Apps para fazer coisas como:

- Frequência de início de sessão:

- Capacidade de alterar a frequência de entrada padrão para autenticação moderna.

- Sessão persistente do navegador:

- Permite que os usuários permaneçam conectados depois de fechar e reabrir a janela do navegador.

- Personalizar a avaliação contínua de acesso

- Desativar padrões de resiliência

Políticas simples

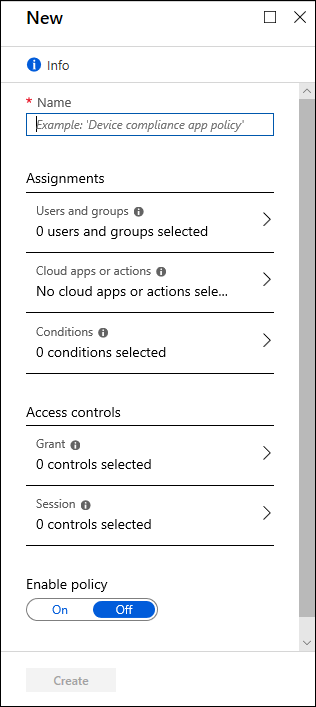

Uma política de Acesso Condicional deve conter, no mínimo, o seguinte a ser imposto:

- Nome da política.

- Atribuições

- Usuários e/ou grupos aos quais aplicar a política.

- Aplicações na nuvem ou ações às quais aplicar a política.

- Controlos de acesso

- Controles Grant ou Block

O artigo Políticas comuns de acesso condicional inclui algumas políticas que achamos que seriam úteis para a maioria das organizações.