Criptografia de dados em repouso do Serviço OpenAI do Azure

O Azure OpenAI criptografa automaticamente seus dados quando eles persistem na nuvem. A encriptação protege os seus dados e ajuda-o a cumprir os seus compromissos organizacionais de segurança e conformidade. Este artigo aborda como o Azure OpenAI lida com a criptografia de dados em repouso, especificamente dados de treinamento e modelos ajustados. Para obter informações sobre como os dados fornecidos por você ao serviço são processados, usados e armazenados, consulte o artigo sobre dados, privacidade e segurança.

O Azure OpenAI faz parte dos serviços de IA do Azure. Os dados dos serviços de IA do Azure são criptografados e descriptografados usando criptografia AES de 256 bits compatível com FIPS 140-2. A encriptação e a desencriptação são transparentes, o que significa que a encriptação e o acesso são geridos por si. Os dados estão protegidos por predefinição e não precisa de modificar o código ou as aplicações para tirar partido da encriptação.

Por predefinição, a subscrição utiliza chaves de encriptação geridas pela Microsoft. Há também a opção de gerenciar sua assinatura com suas próprias chaves chamadas chaves gerenciadas pelo cliente (CMK). A CMK oferece uma maior flexibilidade para criar, rodar, desativar e revogar controlos de acesso. Também pode auditar as chaves de encriptação utilizadas para proteger os dados.

As chaves gerenciadas pelo cliente (CMK), também conhecidas como Bring your own key (BYOK), oferecem maior flexibilidade para criar, girar, desabilitar e revogar controles de acesso. Também pode auditar as chaves de encriptação utilizadas para proteger os dados.

Tem de utilizar o Azure Key Vault para armazenar as chaves geridas pelo cliente. Você pode criar suas próprias chaves e armazená-las em um cofre de chaves ou pode usar as APIs do Cofre de Chaves do Azure para gerar chaves. O recurso de serviços de IA do Azure e o cofre de chaves devem estar na mesma região e no mesmo locatário do Microsoft Entra, mas podem estar em assinaturas diferentes. Para obter mais informações sobre o Azure Key Vault, consulte O que é o Azure Key Vault?.

Para habilitar chaves gerenciadas pelo cliente, o cofre de chaves que contém suas chaves deve atender a estes requisitos:

- Você deve habilitar as propriedades Soft Delete e Do Not Purge no cofre de chaves.

- Se você usar o firewall do Cofre da Chave, deverá permitir que serviços confiáveis da Microsoft acessem o cofre de chaves.

- O cofre de chaves deve usar políticas de acesso herdadas.

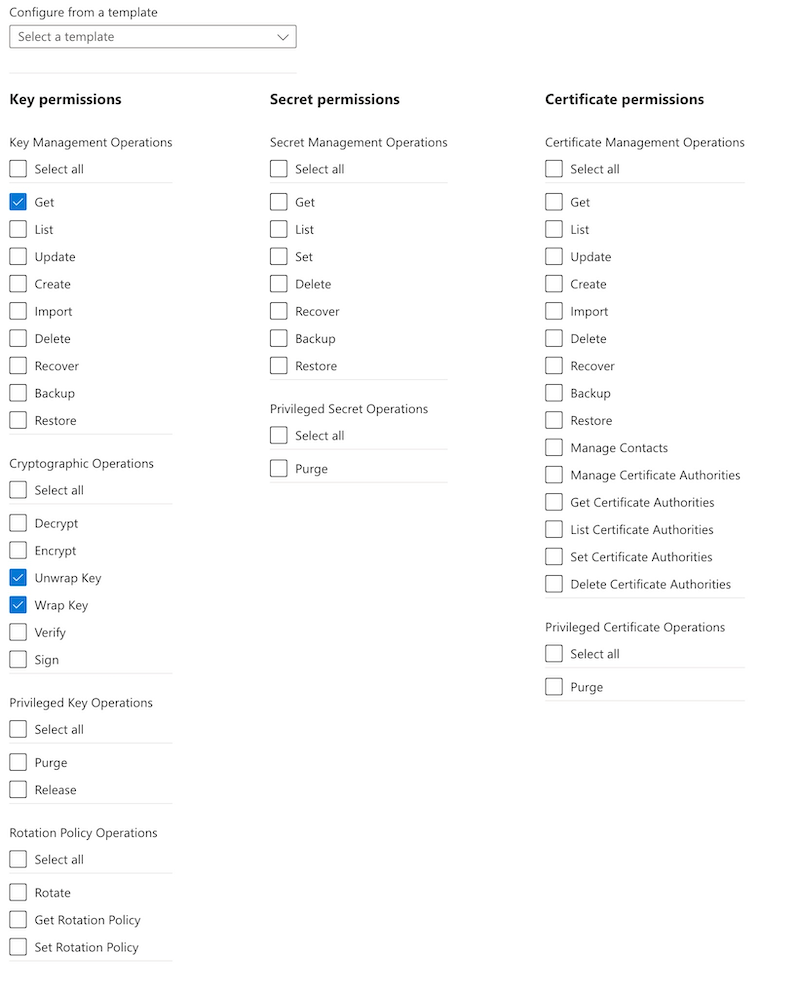

- Você deve conceder à identidade gerenciada atribuída pelo sistema do recurso OpenAI do Azure as seguintes permissões em seu cofre de chaves: get key, wrap key, unwrap key.

Apenas as chaves RSA e RSA-HSM de tamanho 2048 são suportadas com a encriptação dos serviços de IA do Azure. Para obter mais informações sobre chaves, consulte Chaves do Cofre de Chaves em Sobre chaves, segredos e certificados do Cofre de Chaves do Azure.

- Vá para o recurso de serviços de IA do Azure.

- À esquerda, em Gerenciamento de Recursos, selecione Identidade.

- Alterne o status de identidade gerenciada atribuído ao sistema para Ativado.

- Salve as alterações e confirme que deseja habilitar a identidade gerenciada atribuída ao sistema.

No portal do Azure, vá para o cofre da chave.

À esquerda, selecione Políticas de acesso.

Se vir uma mensagem a avisá-lo de que as políticas de acesso não estão disponíveis, reconfigure o cofre de chaves para utilizar políticas de acesso herdadas antes de continuar.

Selecione Criar.

Em Permissões de chave, selecione Obter, Chave de encapsulamento e Desembrulhar chave. Deixe as caixas de seleção restantes desmarcadas.

Selecione Seguinte.

Procure o nome do seu recurso OpenAI do Azure e selecione sua identidade gerenciada.

Selecione Seguinte.

Selecione Avançar para ignorar a definição de quaisquer configurações do aplicativo.

Selecione Criar.

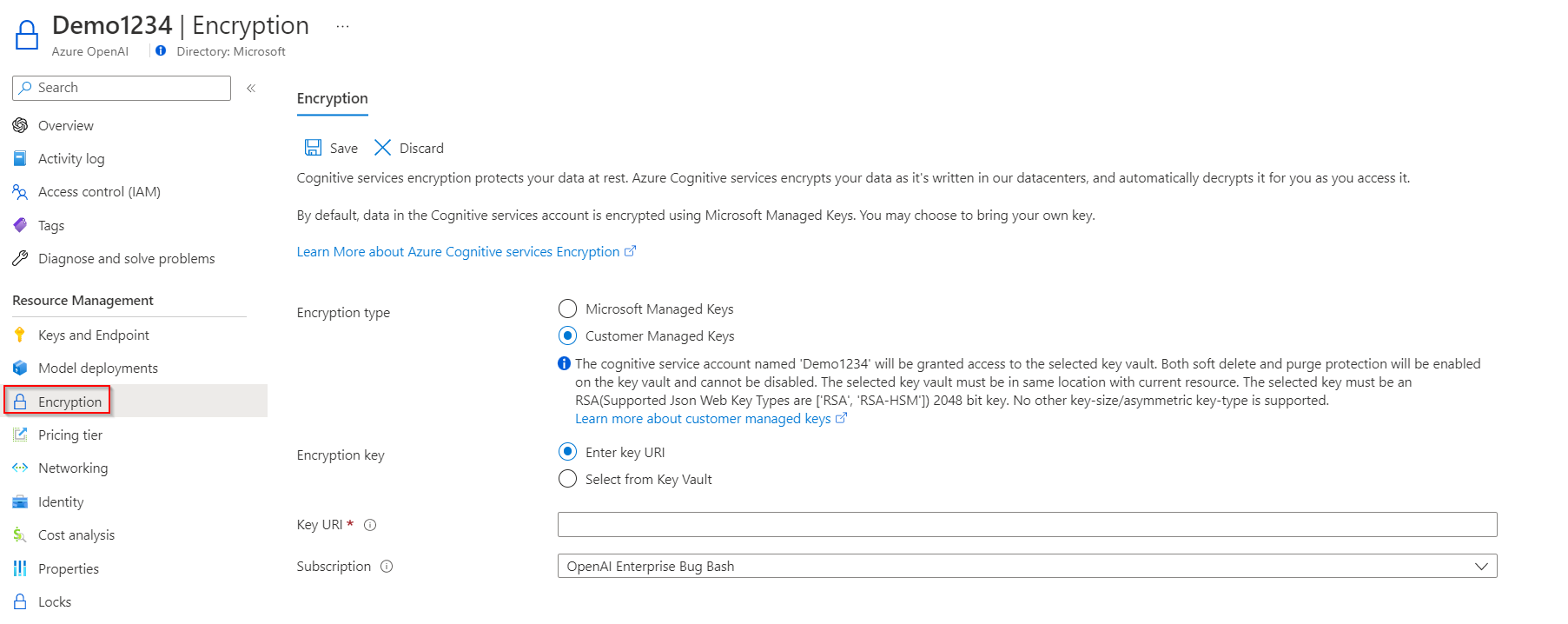

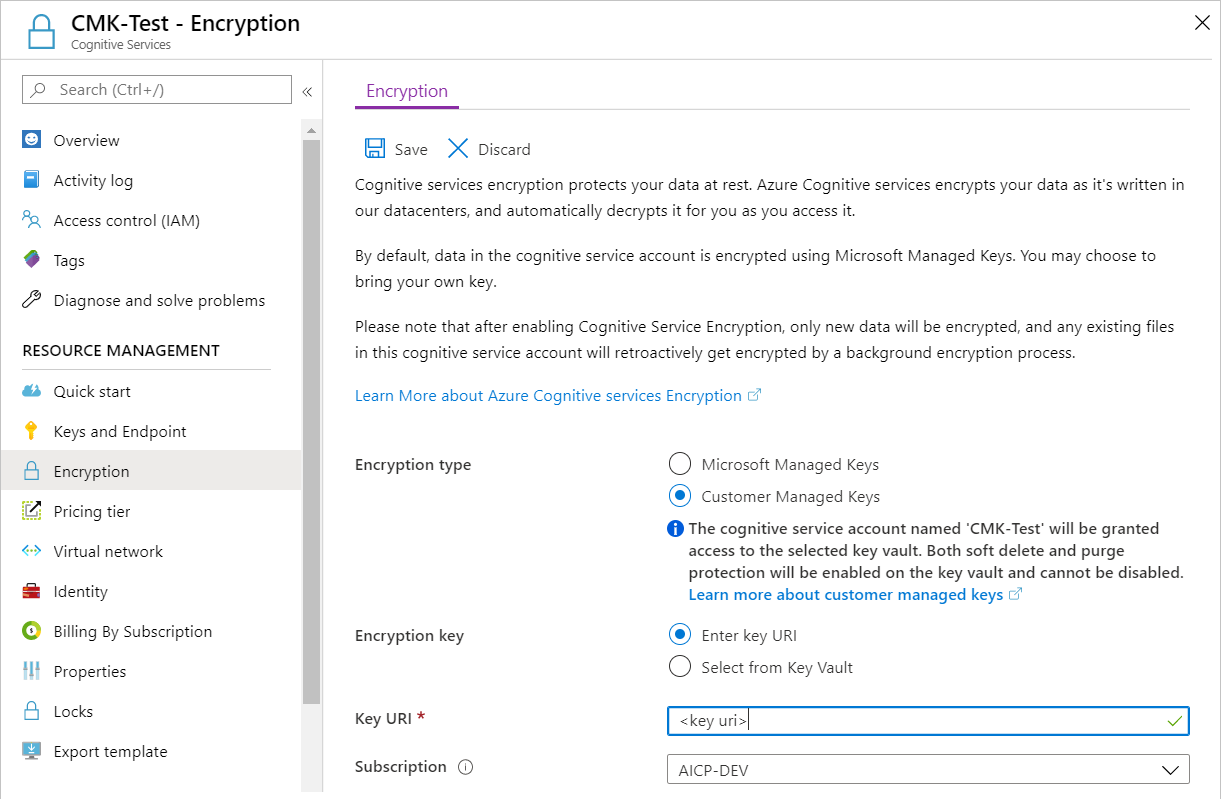

Para habilitar chaves gerenciadas pelo cliente no portal do Azure, siga estas etapas:

Vá para o recurso de serviços de IA do Azure.

À esquerda, em Gerenciamento de Recursos, selecione Criptografia.

Em Tipo de criptografia, selecione Chaves gerenciadas pelo cliente, conforme mostrado na captura de tela a seguir.

Depois de habilitar chaves gerenciadas pelo cliente, você pode especificar uma chave para associar ao recurso de serviços de IA do Azure.

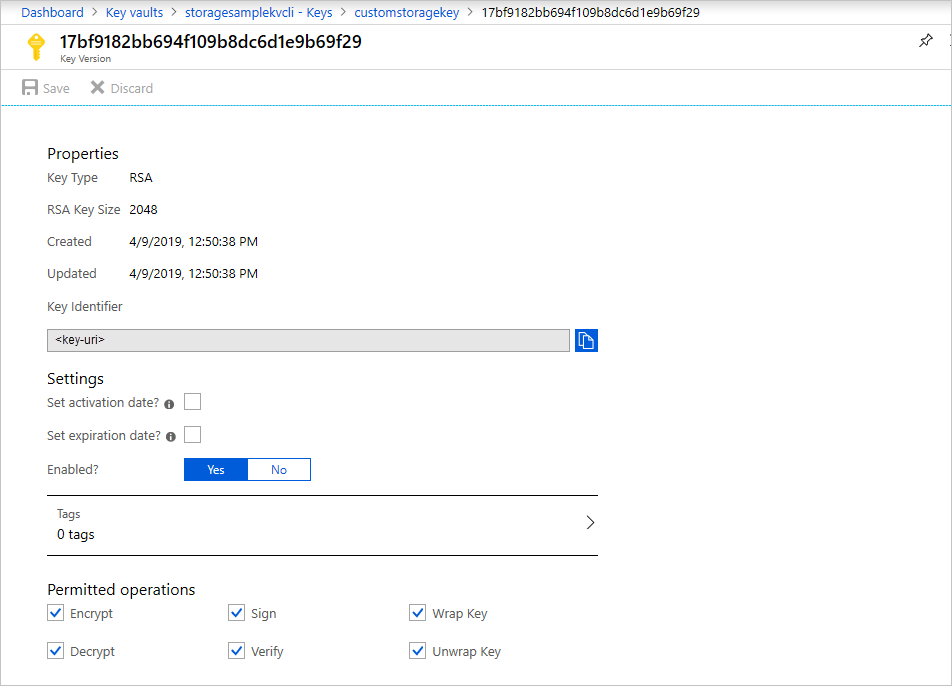

Para especificar uma chave como um URI, siga estes passos:

No portal do Azure, vá para o cofre da chave.

Em Objetos, selecione Chaves.

Selecione a chave desejada e, em seguida, selecione a chave para visualizar suas versões. Selecione uma versão chave para visualizar as configurações dessa versão.

Copie o valor Key Identifier , que fornece o URI.

Volte ao seu recurso de serviços de IA do Azure e selecione Criptografia.

Em Chave de criptografia, selecione Inserir URI da chave.

Cole o URI copiado na caixa URI de chave.

Em Subscrição, selecione a subscrição que contém o cofre de chaves.

Guardar as suas alterações.

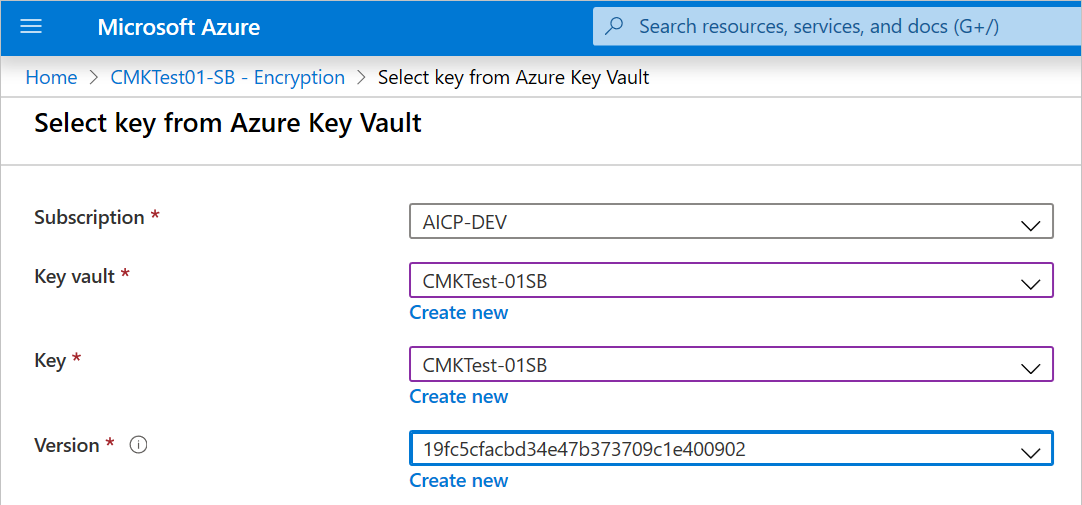

Para selecionar uma chave de um cofre de chaves, primeiro certifique-se de que tem um cofre de chaves que contém uma chave. Em seguida, siga estes passos:

Vá para seu recurso de serviços de IA do Azure e selecione Criptografia.

Em Chave de encriptação, selecione Selecionar a partir do Cofre da Chave.

Selecione o cofre de chaves que contém a chave que você deseja usar.

Selecione a chave que deseja usar.

Guardar as suas alterações.

Ao criar uma nova versão de uma chave, atualize o recurso de serviços de IA do Azure para usar a nova versão. Siga estes passos:

- Vá para seu recurso de serviços de IA do Azure e selecione Criptografia.

- Insira o URI para a nova versão da chave. Como alternativa, você pode selecionar o cofre de chaves e, em seguida, selecionar a chave novamente para atualizar a versão.

- Guardar as suas alterações.

Para alterar a chave que utiliza para encriptação, siga estes passos:

- Vá para seu recurso de serviços de IA do Azure e selecione Criptografia.

- Insira o URI da nova chave. Como alternativa, você pode selecionar o cofre de chaves e, em seguida, selecionar uma nova chave.

- Guardar as suas alterações.

Você pode girar uma chave gerenciada pelo cliente no Cofre de chaves de acordo com suas políticas de conformidade. Quando a chave é girada, você deve atualizar o recurso de serviços de IA do Azure para usar o novo URI de chave. Para saber como atualizar o recurso para usar uma nova versão da chave no portal do Azure, consulte Atualizar a versão da chave.

Girar a chave não aciona a recriptografia de dados no recurso. Nenhuma ação adicional é necessária do usuário.

Você pode revogar uma chave de criptografia gerenciada pelo cliente alterando a política de acesso, alterando as permissões no cofre de chaves ou excluindo a chave.

Para alterar a política de acesso da identidade gerenciada que seu registro usa, execute o comando az-keyvault-delete-policy :

az keyvault delete-policy \

--resource-group <resource-group-name> \

--name <key-vault-name> \

--key_id <key-vault-key-id>

Para excluir as versões individuais de uma chave, execute o comando az-keyvault-key-delete . Esta operação requer a permissão chaves/exclusão .

az keyvault key delete \

--vault-name <key-vault-name> \

--id <key-ID>

Importante

Revogar o acesso a uma chave ativa gerenciada pelo cliente enquanto a CMK ainda estiver habilitada impedirá o download de dados de treinamento e arquivos de resultados, o ajuste fino de novos modelos e a implantação de modelos ajustados. No entanto, os modelos ajustados implantados anteriormente continuarão a operar e atender ao tráfego até que essas implantações sejam excluídas.

A API Files permite que os clientes carreguem seus dados de treinamento com a finalidade de ajustar um modelo. Esses dados são armazenados no Armazenamento do Azure, dentro da mesma região que o recurso e logicamente isolados com sua assinatura do Azure e credenciais de API. Os arquivos carregados podem ser excluídos pelo usuário através da operação DELETE API.

A API Fine-tunes permite que os clientes criem sua própria versão ajustada dos modelos OpenAI com base nos dados de treinamento que você carregou para o serviço por meio das APIs de arquivos. Os modelos refinados treinados são armazenados no Armazenamento do Azure na mesma região, criptografados em repouso (com chaves gerenciadas pela Microsoft ou chaves gerenciadas pelo cliente) e logicamente isolados com suas credenciais de assinatura e API do Azure. Modelos e implantações ajustados podem ser excluídos pelo usuário chamando a operação da API DELETE.

Quando você desabilita chaves gerenciadas pelo cliente, seu recurso de serviços de IA do Azure é criptografado com chaves gerenciadas pela Microsoft. Para desativar as chaves gerenciadas pelo cliente, siga estas etapas:

- Vá para seu recurso de serviços de IA do Azure e selecione Criptografia.

- Selecione Microsoft Managed Keys>Save.

Quando você habilitou anteriormente as chaves gerenciadas pelo cliente, isso também habilitou uma identidade gerenciada atribuída ao sistema, um recurso do Microsoft Entra ID. Assim que a identidade gerenciada atribuída ao sistema estiver habilitada, esse recurso será registrado com a ID do Microsoft Entra. Depois de ser registrada, a identidade gerenciada terá acesso ao Cofre da Chave selecionado durante a configuração da chave gerenciada pelo cliente. Você pode saber mais sobre Identidades Gerenciadas.

Importante

Se você desabilitar as identidades gerenciadas atribuídas ao sistema, o acesso ao cofre de chaves será removido e todos os dados criptografados com as chaves do cliente não estarão mais acessíveis. Quaisquer recursos que dependam desses dados deixarão de funcionar.

Importante

Atualmente, as identidades gerenciadas não oferecem suporte a cenários entre diretórios. Quando você configura chaves gerenciadas pelo cliente no portal do Azure, uma identidade gerenciada é atribuída automaticamente sob as capas. Se, posteriormente, você mover a assinatura, o grupo de recursos ou o recurso de um diretório do Microsoft Entra para outro, a identidade gerenciada associada ao recurso não será transferida para o novo locatário, portanto, as chaves gerenciadas pelo cliente podem não funcionar mais. Para obter mais informações, consulte Transferindo uma assinatura entre diretórios do Microsoft Entra em Perguntas frequentes e Problemas conhecidos com identidades gerenciadas para recursos do Azure.