Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Ao criar um pool de lotes do Azure usando a Configuração de Máquina Virtual, você pode criptografar nós de computação no pool com uma chave gerenciada pela plataforma especificando a configuração de criptografia de disco.

Este artigo explica como criar um pool de lotes com a criptografia de disco habilitada.

Por que usar um pool com configuração de criptografia de disco?

Com um pool de lotes, você pode acessar e armazenar dados no sistema operacional e em discos temporários do nó de computação. Criptografar o disco do lado do servidor com uma chave gerenciada pela plataforma protegerá esses dados com baixa sobrecarga e conveniência.

O Batch aplicará uma dessas tecnologias de criptografia de disco em nós de computação, com base na configuração do pool e na capacidade de suporte regional.

- Criptografia de disco gerenciado em repouso com chaves gerenciadas pela plataforma

- Criptografia no host usando uma chave gerenciada pela plataforma

- Azure Disk Encryption

Você não poderá especificar qual método de criptografia será aplicado aos nós em seu pool. Em vez disso, você fornece os discos de destino que deseja criptografar em seus nós e o Batch pode escolher o método de criptografia apropriado, garantindo que os discos especificados sejam criptografados no nó de computação. A imagem a seguir mostra como o Batch faz essa escolha.

Importante

Se estiveres a criar a tua pool com uma imagem personalizada do Linux, só poderás ativar a encriptação de disco se a pool estiver a usar um tamanho de VM com suporte para encriptação no host. A criptografia no host não é suportada atualmente nos Pools de Assinatura de Usuário até que o recurso fique disponível publicamente no Azure.

Algumas configurações de criptografia de disco exigem que a família VM do pool ofereça suporte à criptografia no host. Consulte Criptografia de ponta a ponta usando criptografia no host para determinar quais famílias de VM oferecem suporte à criptografia no host.

portal do Azure

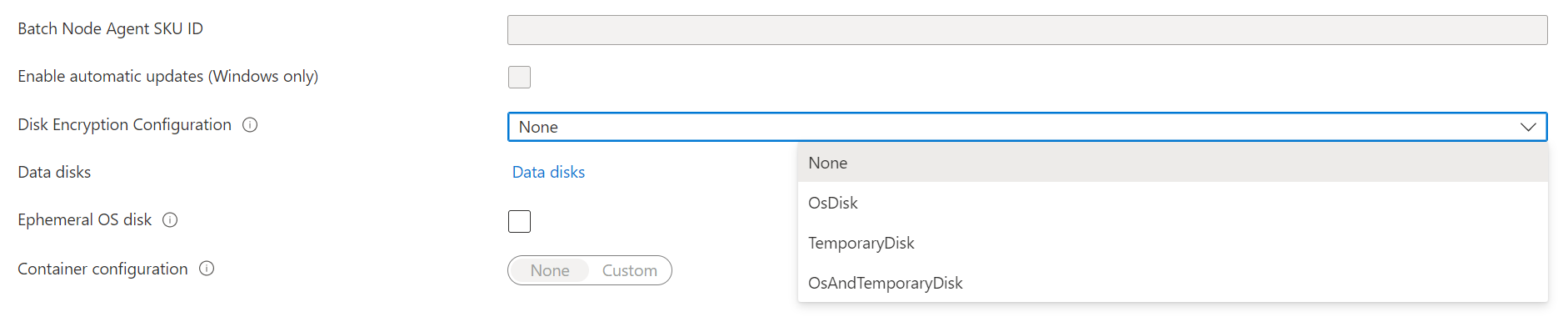

Ao criar um pool de lotes no portal do Azure, selecione OsDisk, TemporaryDisk ou OsAndTemporaryDisk em Configuração de Criptografia de Disco.

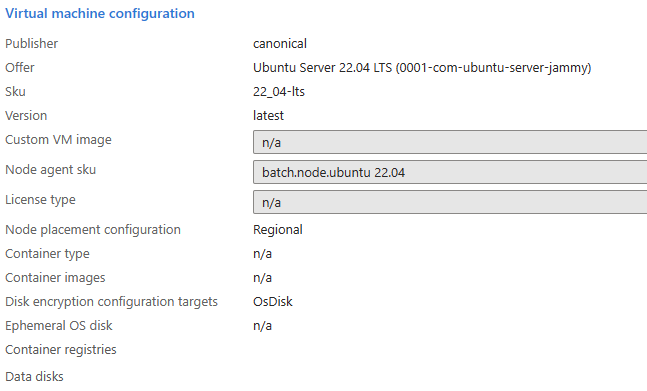

Depois que o pool for criado, você poderá ver os destinos de configuração de criptografia de disco na seção Propriedades do pool.

Exemplos

Os exemplos seguintes mostram como encriptar o sistema operativo e discos temporários num pool Batch usando o SDK Azure.ResourceManager.Batch, a API REST Batch e a CLI do Azure.

Azure.ResourceManager.Batch SDK

using Azure;

using Azure.Identity;

using Azure.ResourceManager;

using Azure.ResourceManager.Batch;

using Azure.ResourceManager.Batch.Models;

//...

public async Task SetDiskEncryption()

{

ArmClient client = new ArmClient(new DefaultAzureCredential());

ResourceIdentifier batchAccountResourceId =

BatchAccountResource.CreateResourceIdentifier("subscriptionId", "resourceGroupName", "accountName");

BatchAccountResource batchAccount = client.GetBatchAccountResource(batchAccountResourceId);

BatchAccountPoolCollection poolCollection = batchAccount.GetBatchAccountPools();

BatchAccountPoolData poolData = new BatchAccountPoolData()

{

VmSize = "standard_ds1_v2",

DeploymentConfiguration = new BatchDeploymentConfiguration()

{

VmConfiguration = new BatchVmConfiguration(

imageReference: new BatchImageReference()

{

Publisher = "Canonical",

Offer = "UbuntuServer",

Sku = "22.04-LTS"

},

nodeAgentSkuId: "batch.node.ubuntu 22.04")

{

DiskEncryptionConfiguration = new BatchDiskEncryptionConfiguration()

{

Targets = { BatchDiskEncryptionTarget.OSDisk, BatchDiskEncryptionTarget.TemporaryDisk }

}

}

}

};

ArmOperation<BatchAccountPoolResource> pool = await poolCollection.CreateOrUpdateAsync(

WaitUntil.Completed, "diskencryptionPool", poolData);

}

API REST de processamento em lote

URL da API REST:

POST {batchURL}/pools?api-version=2020-03-01.11.0

client-request-id: 00000000-0000-0000-0000-000000000000

Corpo do pedido:

"pool": {

"id": "pool2",

"vmSize": "standard_a1",

"virtualMachineConfiguration": {

"imageReference": {

"publisher": "Canonical",

"offer": "UbuntuServer",

"sku": "22.04-LTS"

},

"diskEncryptionConfiguration": {

"targets": [

"OsDisk",

"TemporaryDisk"

]

}

"nodeAgentSKUId": "batch.node.ubuntu 22.04"

},

"resizeTimeout": "PT15M",

"targetDedicatedNodes": 5,

"targetLowPriorityNodes": 0,

"taskSlotsPerNode": 3,

"enableAutoScale": false,

"enableInterNodeCommunication": false

}

CLI do Azure

az batch pool create \

--id diskencryptionPool \

--vm-size Standard_DS1_V2 \

--target-dedicated-nodes 2 \

--image canonical:ubuntuserver:22.04-LTS \

--node-agent-sku-id "batch.node.ubuntu 22.04" \

--disk-encryption-targets OsDisk TemporaryDisk

Próximos passos

- Saiba mais sobre a criptografia do lado do servidor do Armazenamento em Disco do Azure.

- Para obter uma visão geral detalhada do Batch, consulte o Fluxo de trabalho do serviço de Batch e recursos.