Contêineres confidenciais no Azure

Os contêineres confidenciais fornecem um conjunto de recursos e capacidades para proteger ainda mais suas cargas de trabalho de contêiner padrão para alcançar maiores objetivos de segurança de dados, privacidade de dados e integridade de código de tempo de execução. Os contêineres confidenciais são executados em um ambiente de execução confiável (TEE) apoiado por hardware que fornece recursos intrínsecos, como integridade de dados, confidencialidade de dados e integridade de código. O Azure oferece um portfólio de recursos por meio de diferentes opções confidenciais de serviço de contêiner, conforme discutido abaixo.

Os contêineres confidenciais no Azure são executados em ambientes TEE baseados em enclave ou VM. Ambos os modelos de implantação ajudam a obter alto isolamento e criptografia de memória por meio de garantias baseadas em hardware. A computação confidencial pode ajudá-lo com sua postura de segurança de implantação de confiança zero na nuvem do Azure, protegendo seu espaço de memória por meio de criptografia.

Abaixo estão as qualidades dos recipientes confidenciais:

- Permite executar imagens de contêiner padrão existentes sem alterações de código (lift-and-shift) dentro de um TEE

- Capacidade de ampliar/construir novos aplicativos que tenham conhecimento de computação confidencial

- Permite desafiar remotamente o ambiente de tempo de execução para prova criptográfica que declara o que foi iniciado conforme relatado pelo processador seguro

- Fornece fortes garantias de confidencialidade de dados, integridade de código e integridade de dados em um ambiente de nuvem com ofertas de computação confidencial baseada em hardware

- Ajuda a isolar seus contêineres de outros grupos/pods de contêineres, bem como do kernel do sistema operacional do nó da VM

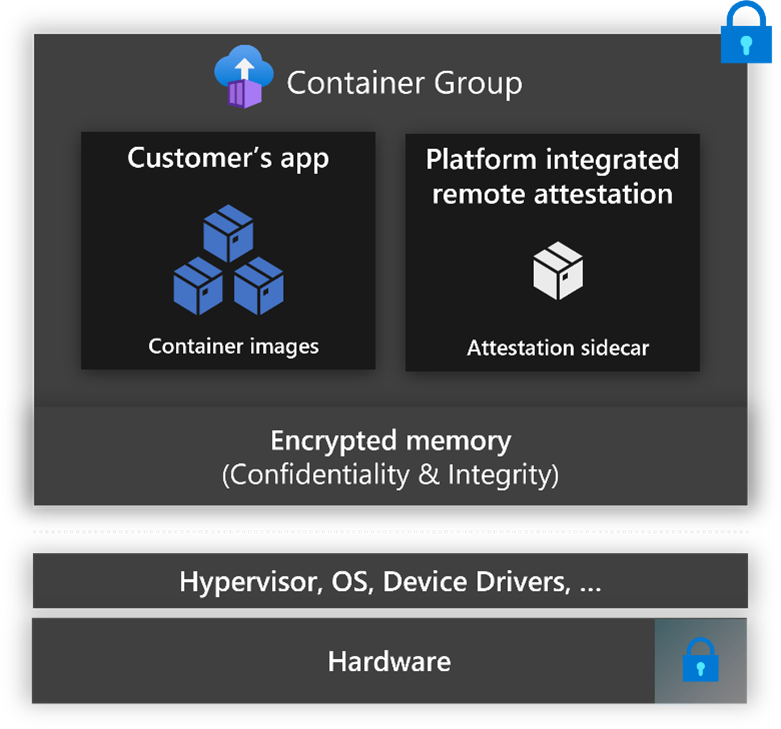

Os contêineres confidenciais no ACI permitem a implantação rápida e fácil de contêineres nativamente no Azure e com a capacidade de proteger dados e códigos em uso graças aos processadores AMD EPYC™ com recursos de computação confidenciais. Isso ocorre porque o(s) seu(s) contêiner(es) é(são) executado(s) em um ambiente de execução confiável (TEE) baseado em hardware e atestado sem a necessidade de adotar um modelo de programação especializado e sem sobrecarga de gerenciamento de infraestrutura. Com este lançamento obtém:

- Atestado de convidado completo, que reflete a medição criptográfica de todos os componentes de hardware e software em execução na sua Base de Computação Confiável (TCB).

- Ferramentas para gerar políticas que serão aplicadas no Ambiente de Execução Confiável.

- Contentores sidecar de código aberto para libertação segura de chaves e sistemas de ficheiros encriptados.

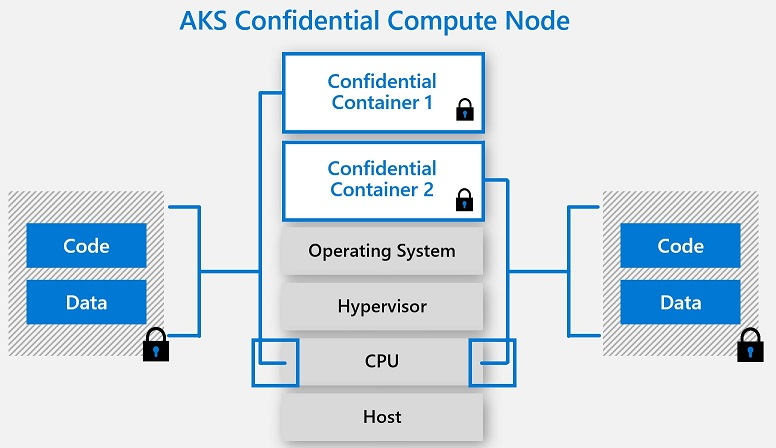

O Serviço Kubernetes do Azure (AKS) dá suporte à adição de nós de VM de computação confidencial Intel SGX como pools de agentes em um cluster. Esses nós permitem que você execute cargas de trabalho confidenciais dentro de um TEE baseado em hardware. Os TEEs permitem que o código de nível de usuário de contêineres aloque regiões privadas de memória para executar o código diretamente com a CPU. Essas regiões de memória privada que são executadas diretamente com a CPU são chamadas de enclaves. Os enclaves ajudam a proteger a confidencialidade dos dados, a integridade dos dados e a integridade do código de outros processos executados nos mesmos nós, bem como do operador do Azure. O modelo de execução Intel SGX também remove as camadas intermediárias do SO convidado, do sistema operacional host e do hipervisor, reduzindo assim a área da superfície de ataque. O modelo de execução isolado baseado em hardware por contêiner em um nó permite que os aplicativos sejam executados diretamente com a CPU, mantendo o bloco especial de memória criptografado por contêiner. Os nós de computação confidenciais com contêineres confidenciais são uma ótima adição à sua estratégia de contêiner de confiança zero, planejamento de segurança e defesa profunda. Saiba mais sobre esta funcionalidade aqui

Se você tiver dúvidas sobre ofertas de contêineres, entre em contato com acconaks@microsoft.com.