Exibir e gerenciar alertas do portal do Azure

Os alertas do Microsoft Defender para IoT melhoram a segurança e as operações da rede com detalhes em tempo real sobre eventos registrados na rede. Este artigo descreve como gerenciar alertas do Microsoft Defender for IoT no portal do Azure, incluindo alertas gerados por sensores de rede OT e Enterprise IoT.

Os alertas de OT também estão disponíveis em cada console de sensor de rede OT ou em um console de gerenciamento local conectado

Integre com o Microsoft Sentinel para visualizar alertas do Defender for IoT no Microsoft Sentinel e gerenciá-los juntamente com incidentes de segurança.

Se você tiver a segurança do Enterprise IoT ativada no Microsoft Defender XDR, os alertas para dispositivos Enterprise IoT detetados pelo Microsoft Defender for Endpoint estarão disponíveis somente no Defender for Endpoint.

Para obter mais informações, consulte Protegendo dispositivos IoT na empresa e a fila de alertas no Microsoft Defender XDR.

Pré-requisitos

Para ter alertas no Defender for IoT, você deve ter uma OT integrada e transmissão de dados de rede para o Defender for IoT.

Para exibir alertas no portal do Azure, você deve ter acesso como Leitor de Segurança, Administrador de Segurança, Colaborador ou Proprietário

Para gerenciar alertas no portal do Azure, você deve ter acesso como Administrador de Segurança, Colaborador ou Proprietário. As atividades de gerenciamento de alertas incluem modificar seus status ou gravidades, aprender um alerta, acessar dados PCAP ou usar regras de supressão de alerta.

Para obter mais informações, consulte Funções de usuário e permissões do Azure para o Defender for IoT.

Exibir alertas no portal do Azure

No Defender for IoT no portal do Azure, selecione a página Alertas à esquerda. Por padrão, os seguintes detalhes são mostrados na grade:

Column Descrição Gravidade Uma severidade de alerta predefinida atribuída pelo sensor que pode ser modificada conforme necessário. Nome O título do alerta. Sítio O site associado ao sensor que detetou o alerta, conforme listado na página Sites e sensores . Motores O mecanismo de deteção do Defender for IoT que detetou a atividade e disparou o alerta.

Nota: Um valor de Microagente indica que o evento foi acionado pela plataforma Defender for IoT Device Builder .Última deteção A última vez que o alerta foi detetado.

- Se o status de um alerta for Novo e o mesmo tráfego for visto novamente, a última hora de deteção será atualizada para o mesmo alerta.

- Se o status do alerta for Fechado e o tráfego for visto novamente, a última hora de deteção não será atualizada e um novo alerta será acionado.

Observação: enquanto o console do sensor exibe o campo Última deteção de um alerta em tempo real, o Defender for IoT no portal do Azure pode levar até uma hora para exibir a hora atualizada. Isso explica um cenário em que a última hora de deteção no console do sensor não é a mesma que a última hora de deteção no portal do Azure.Status O estado do alerta: Novo, Ativo, Fechado

Para obter mais informações, consulte Status de alerta e opções de triagem.Dispositivo de origem O endereço IP, o endereço MAC ou o nome do dispositivo de origem do tráfego que disparou o alerta. Táticas O palco MITRE ATT&CK. Para ver mais detalhes, selecione o

botão Editar colunas.

botão Editar colunas.No painel Editar colunas à direita, selecione Adicionar Coluna e qualquer uma das seguintes colunas extras:

Column Description Endereço do dispositivo de origem O endereço IP do dispositivo de origem. Endereço do dispositivo de destino O endereço IP do dispositivo de destino. Dispositivo de destino O endereço IP ou MAC de destino ou o nome do dispositivo de destino. Primeira deteção A primeira vez que o alerta foi detetado na rede. ID O ID de alerta exclusivo, alinhado com o ID no console do sensor.

Observação: se o alerta foi mesclado com outros alertas de sensores que detetaram o mesmo alerta, o portal do Azure exibirá a ID de alerta do primeiro sensor que gerou os alertas.Última atividade A última vez que o alerta foi alterado, incluindo atualizações manuais para gravidade ou status, ou alterações automatizadas para atualizações de dispositivo ou desduplicação de dispositivo/alerta Protocolo O protocolo detetado no tráfego de rede para o alerta. Sensor O sensor que detetou o alerta. Zona A zona atribuída ao sensor que detetou o alerta. Categoria A categoria associada ao alerta, como problemas operacionais, alertas personalizados ou comandos ilegais. Tipo O nome interno do alerta.

Gorjeta

Se você estiver vendo mais alertas do que o esperado, convém criar regras de supressão para evitar que alertas sejam acionados para atividades legítimas na rede. Para obter mais informações, consulte Suprimir alertas irrelevantes.

Filtrar alertas exibidos

Use as opções de filtro Caixa Pesquisar, Intervalo de tempo e Adicionar para filtrar os alertas exibidos por parâmetros específicos ou para ajudar a localizar um alerta específico.

Por exemplo, filtre alertas por categoria:

Alertas de grupo exibidos

Use o menu Agrupar por no canto superior direito para recolher a grade em subseções de acordo com parâmetros específicos.

Por exemplo, embora o número total de alertas apareça acima da grade, talvez você queira informações mais específicas sobre a divisão da contagem de alertas, como o número de alertas com uma gravidade, protocolo ou site específicos.

As opções de agrupamento suportadas incluem Motor, Nome, Sensor, Gravidade e Site.

Ver detalhes e corrigir um alerta específico

Na página Alertas, selecione um alerta na grade para exibir mais detalhes no painel à direita. O painel de detalhes do alerta inclui a descrição do alerta, a origem e o destino do tráfego e muito mais.

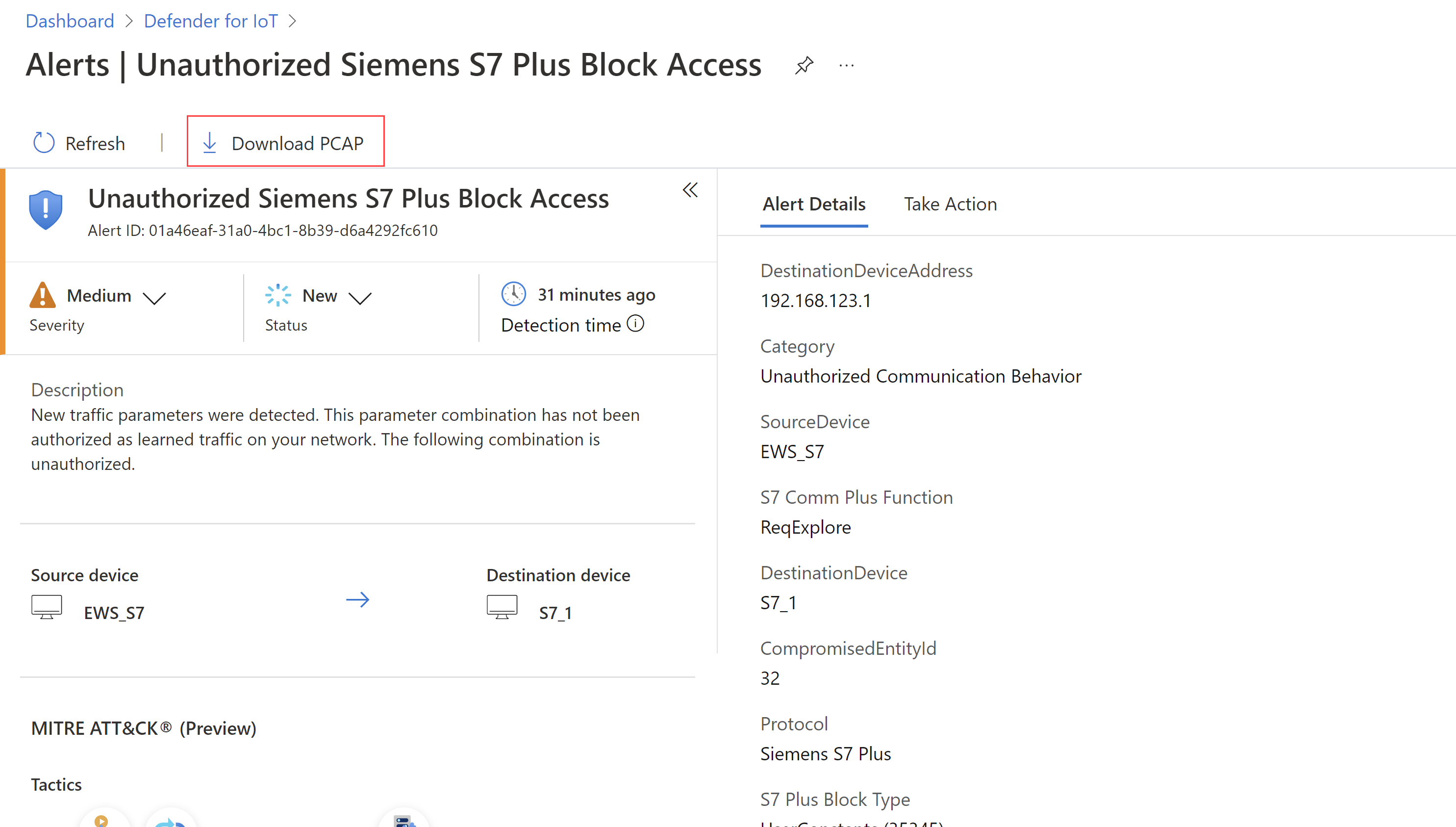

Selecione Exibir detalhes completos para detalhar mais. Por exemplo:

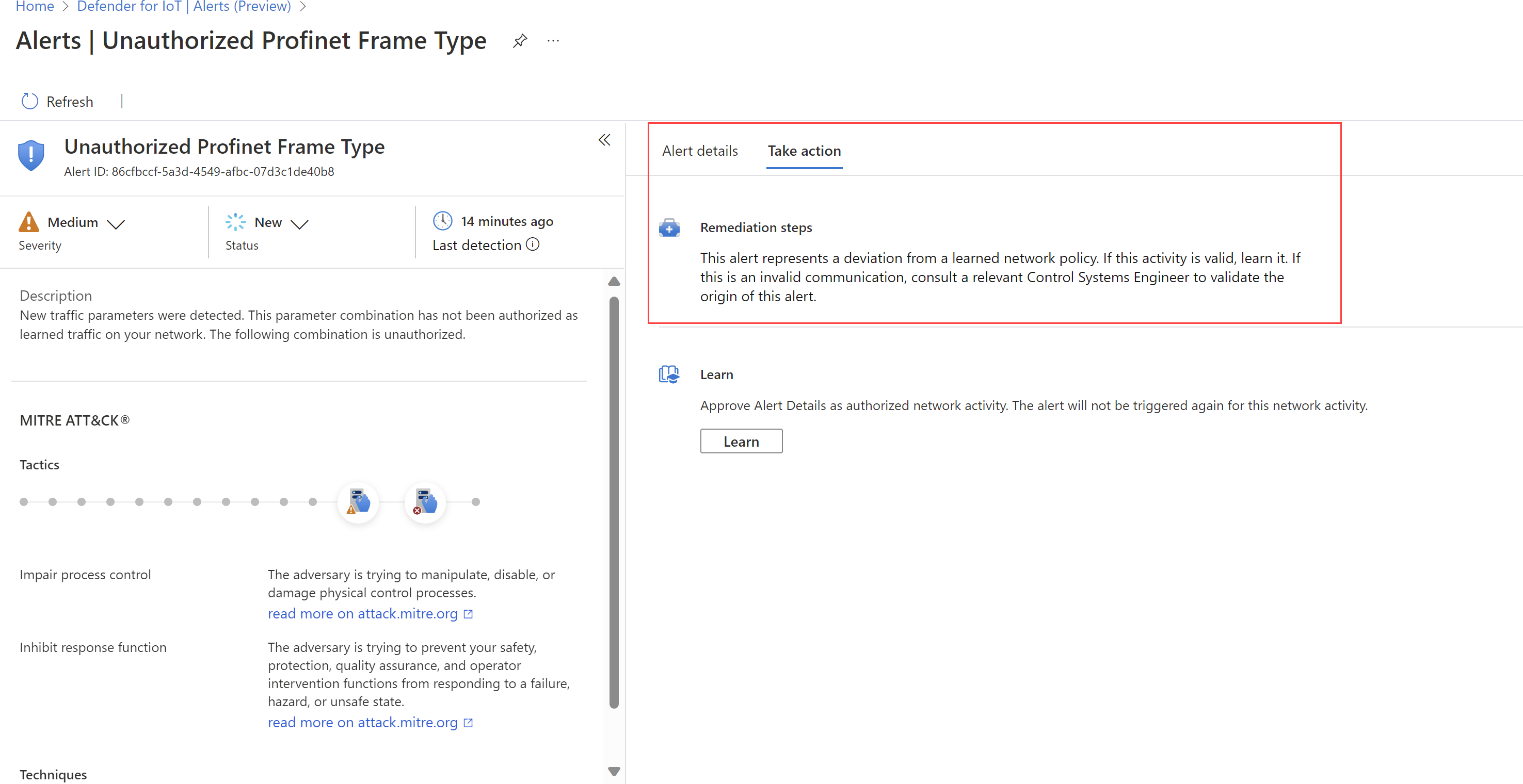

A página de detalhes do alerta fornece mais detalhes sobre o alerta e um conjunto de etapas de correção na guia Executar ação . Por exemplo:

Gerenciar a gravidade e o status do alerta

Recomendamos que você atualize a gravidade do alerta no Defender for IoT no portal do Azure assim que tiver triado um alerta para que possa priorizar os alertas mais arriscados o mais rápido possível. Certifique-se de atualizar o status do alerta depois de executar as etapas de correção para que o progresso seja registrado.

Você pode atualizar a gravidade e o status de um único alerta ou de uma seleção de alertas em massa.

Aprenda um alerta para indicar ao Defender for IoT que o tráfego de rede detetado está autorizado. Os alertas aprendidos não são acionados novamente na próxima vez que o mesmo tráfego for detetado na sua rede. A aprendizagem é suportada apenas para alertas selecionados, e a desaprendizagem é suportada apenas a partir do sensor de rede OT.

Para obter mais informações, consulte Status de alerta e opções de triagem.

Para gerenciar um único alerta:

- No Defender for IoT no portal do Azure, selecione a página Alertas à esquerda e, em seguida, selecione um alerta na grade.

- No painel de detalhes à direita ou na própria página de detalhes do alerta, selecione o novo status e/ou gravidade.

Para gerenciar vários alertas em massa:

- No Defender for IoT no portal do Azure, selecione a página Alertas à esquerda e, em seguida, selecione os alertas na grade que você deseja modificar.

- Use as opções Alterar

status e/ou

status e/ou Alterar gravidade na barra de ferramentas para atualizar o status e/ou a gravidade de todos os alertas selecionados.

Alterar gravidade na barra de ferramentas para atualizar o status e/ou a gravidade de todos os alertas selecionados.

Para saber mais sobre um ou mais alertas:

No Defender for IoT no portal do Azure, selecione a página Alertas à esquerda e siga um destes procedimentos:

- Selecione um ou mais alertas aprendíveis na grade e, em seguida, selecione

Aprender na barra de ferramentas.

Aprender na barra de ferramentas. - Em uma página de detalhes de alerta para um alerta aprendível, na guia Tomar Ação , selecione Aprender.

- Selecione um ou mais alertas aprendíveis na grade e, em seguida, selecione

Aceder a dados PCAP de alerta

Você pode querer acessar arquivos de tráfego bruto, também conhecidos como arquivos de captura de pacotes ou arquivos PCAP como parte de sua investigação. Se você for um engenheiro de segurança SOC ou OT, acesse arquivos PCAP diretamente do portal do Azure para ajudá-lo a investigar mais rapidamente.

Para acessar arquivos de tráfego bruto para seu alerta, selecione Baixar PCAP no canto superior esquerdo da página de detalhes do alerta.

Por exemplo:

O portal solicita o arquivo do sensor que detetou o alerta e o baixa para seu armazenamento do Azure.

O download do arquivo PCAP pode levar vários minutos, dependendo da qualidade da conectividade do sensor.

Exportar alertas para um arquivo CSV

Talvez você queira exportar uma seleção de alertas para um arquivo CSV para compartilhamento e relatórios offline.

No Defender for IoT no portal do Azure, selecione a página Alertas à esquerda.

Use a caixa de pesquisa e as opções de filtro para mostrar apenas os alertas que você deseja exportar.

Na barra de ferramentas acima da grade, selecione Confirmar exportação>.

O arquivo é gerado e você será solicitado a salvá-lo localmente.