Gerenciar o acesso a recursos específicos

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

Gerenciar o acesso a recursos específicos no Azure DevOps pode ser crucial para manter o equilíbrio certo entre abertura e segurança. Se você está procurando conceder ou restringir o acesso a determinadas funcionalidades para um grupo de usuários, entender a flexibilidade além das permissões padrão fornecidas pelos grupos de segurança internos é fundamental.

Se você é novo no cenário de permissões e grupos, consulte Introdução às permissões, acesso e grupos de segurança. Este artigo aborda os fundamentos dos estados de permissão e como eles herdam.

Gorjeta

A estrutura do seu projeto no Azure DevOps desempenha um papel fundamental na determinação da granularidade das permissões em um nível de objeto, como repositórios e caminhos de área. Essa estrutura é a base que permite ajustar os controles de acesso, permitindo que você delineie especificamente quais áreas são acessíveis ou restritas. Para obter mais informações, consulte Sobre projetos e dimensionamento da sua organização.

Pré-requisitos

| Categoria | Requerimentos |

|---|---|

| Permissões | Membro do grupo Administradores da Coleção de Projetos . Os proprietários da organização são automaticamente membros deste grupo. |

Usar grupos de segurança

Para uma manutenção ideal, recomendamos usar os grupos de segurança padrão ou estabelecer grupos de segurança personalizados para gerenciar permissões. As configurações de permissão dos grupos Administradores de Projeto e Administradores de Coleção de Projetos são fixadas por design e não podem ser alteradas. No entanto, você tem a flexibilidade de modificar permissões para todos os outros grupos.

Gerenciar permissões para alguns usuários individualmente pode parecer viável, mas grupos de segurança personalizados fornecem uma abordagem mais organizada. Eles simplificam a supervisão de funções e suas permissões associadas, garantindo clareza e facilidade de design de gerenciamento e não podem ser alterados. Mas, você tem a flexibilidade de modificar permissões para todos os outros grupos.

Delegar tarefas a funções específicas

Como administrador ou proprietário da organização, delegar tarefas administrativas aos membros da equipe que supervisionam áreas específicas é uma abordagem estratégica. As principais funções internas equipadas com permissões predefinidas e atribuições de função incluem:

- Leitores: Ter acesso somente leitura ao projeto.

- Contribuidores: podem contribuir para o projeto adicionando ou modificando conteúdo.

- Administrador de equipe: gerencie configurações e permissões relacionadas à equipe.

- Administradores de projeto: têm direitos administrativos sobre o projeto.

- Administradores de coleção de projetos: supervisionam toda a coleção de projetos e têm o mais alto nível de permissões.

Estas funções facilitam a distribuição de responsabilidades e simplificam a gestão das áreas de projeto.

Para obter mais informações, consulte Permissões e acesso padrão e Alterar permissões no nível da coleção do projeto.

Para delegar tarefas a outros membros dentro da sua organização, considere criar um grupo de segurança personalizado e, em seguida, conceder permissões, conforme indicado na tabela a seguir.

Função

Tarefas a executar

Permissões a definir como Permitir

Líder de desenvolvimento (Git)

Gerenciar políticas de filiais

Editar políticas, forçar push e gerenciar permissões

Consulte Definir permissões de filial.

Líder de desenvolvimento (Team Foundation Version Control (TFVC))

Gerenciar repositório e ramificações

Administrar etiquetas, Gerir ramificações e Gerir permissões

Consulte Definir permissões de repositório TFVC.

Arquiteto de software (Git)

Gerenciar repositórios

Criar repositórios, forçar push e gerenciar permissões

Consulte Definir permissões do repositório Git

Administradores de equipa

Adicionar caminhos de área para sua equipe

Adicionar consultas compartilhadas para sua equipe

Criar nós filho, Excluir este nó, Editar este nó Consulte Criar nós filho, modificar itens de trabalho em um caminho de área

Contribuir, Excluir, Gerenciar permissões (para uma pasta de consulta), Consulte Definir permissões de consulta.

Contribuidores

Adicionar consultas compartilhadas em uma pasta de consulta, Contribuir para painéis

Contribuir, Excluir (para uma pasta de consulta), Consulte Definir permissões de consulta

Exibir, editar e gerenciar painéis, consulte Definir permissões de painel.

Gerente de projeto ou produto

Adicionar caminhos de área, caminhos de iteração e consultas compartilhadas

Excluir e restaurar itens de trabalho, Mover itens de trabalho para fora deste projeto, Excluir permanentemente itens de trabalho

Editar informações no nível do projeto, consulte Alterar permissões no nível do projeto.

Gerenciador de modelos de processo (modelo de processo de herança)

Personalização do acompanhamento de trabalho

Administrar permissões de processo, Criar novos projetos, Criar processo, Excluir campo da conta, Excluir processo, Excluir projeto, Editar processo

Consulte Alterar permissões no nível da coleção do projeto.

Gerenciador de modelos de processo (modelo de processo XML hospedado)

Personalização do acompanhamento de trabalho

Editar informações no nível da coleção, consulte Alterar permissões no nível da coleção do projeto.

Gerenciamento de projetos (modelo de processo XML local)

Personalização do acompanhamento de trabalho

Editar informações no nível do projeto, consulte Alterar permissões no nível do projeto.

Gerenciador de permissões

Gerenciar permissões para um projeto, conta ou coleção

Para um projeto, Editar informações no nível do projeto

Para uma conta ou coleção, Editar informações no nível da instância (ou da coleção)

Para entender o escopo dessas permissões, consulte Guia de pesquisa de permissões. Para solicitar uma alteração nas permissões, consulte Solicitar um aumento nos níveis de permissão.

Além de atribuir permissões a indivíduos, você pode gerenciar permissões para vários objetos no Azure DevOps. Esses objetos incluem:

Esses links fornecem etapas e diretrizes detalhadas para configurar e gerenciar permissões de forma eficaz para as respetivas áreas no Azure DevOps.

Limitar a visibilidade do usuário

Aviso

Considere as seguintes limitações ao usar esse recurso de visualização:

- As funcionalidades de visibilidade limitada descritas nesta secção aplicam-se apenas às interações através do portal Web. Com as APIs REST ou

azure devopsos comandos da CLI, os membros do projeto podem acessar os dados restritos. - Os usuários no grupo limitado só podem selecionar usuários que são explicitamente adicionados ao Azure DevOps e não usuários que têm acesso por meio da associação ao grupo Microsoft Entra.

- Os usuários convidados que são membros do grupo limitado com acesso padrão no Microsoft Entra ID não podem pesquisar usuários com o seletor de pessoas.

Organizações e projetos

Por padrão, os usuários adicionados a uma organização podem exibir todas as informações e configurações da organização e do projeto. Você pode restringir usuários específicos, como Stakeholders, usuários do Microsoft Entra ou membros de um grupo de segurança específico, utilizando a funcionalidade de visualização Limitar a visibilidade e a colaboração do utilizador a projetos específicos da organização. Uma vez que o recurso é ativado, qualquer utilizador ou grupo que é adicionado ao grupo deProject-Scoped Utilizadores fica sujeito às seguintes restrições:

- O acesso é limitado apenas aos projetos aos quais eles são explicitamente adicionados.

- As visualizações que exibem listas de utilizadores, projetos, detalhes de cobrança, dados de utilização e muito mais, acedidas através das definições da Organização , são restritas.

- O conjunto de pessoas ou grupos que aparecem nas opções de pesquisa do seletor de pessoas e a capacidade de @mention pessoas são limitados.

Pesquisa e seleção de identidade

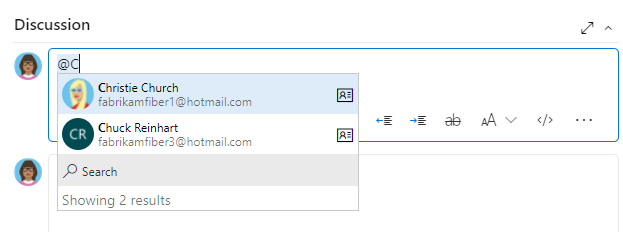

Com o Microsoft Entra ID, você pode usar seletores de pessoas para pesquisar qualquer usuário ou grupo em sua organização, não apenas os do seu projeto atual. Os seletores de pessoas dão suporte às seguintes funções do Azure DevOps:

- Seleção de uma identidade de usuário a partir de um campo de identidade de acompanhamento de trabalho, como Atribuído a

- Seleção de um usuário ou grupo usando @mention em uma discussão de item de trabalho ou campo rich-text, uma discussão de solicitação pull, comentários de confirmação ou comentários de conjunto de alterações ou prateleiras

- Seleção de um usuário ou grupo usando @mention de uma página wiki

Como mostrado na imagem abaixo, comece a inserir um nome de utilizador ou grupo de segurança numa caixa de seleção de pessoas até encontrar uma correspondência.

Os usuários e grupos que são adicionados ao grupo Usuários com Escopo do Projeto só podem ver e selecionar usuários e grupos no projeto ao qual estão conectados a partir de um seletor de pessoas.

Ativar a funcionalidade de pré-visualização e adicionar utilizadores ao grupo de segurança

Execute as seguintes etapas para ativar o recurso de visualização e adicionar usuários e grupo ao grupo Usuários Project-Scoped:

Ative a Limitar a visibilidade e a colaboração do usuário a projetos específicosrecurso de visualização para a organização.

Adicione os usuários ao seu projeto conforme descrito em Adicionar usuários a um projeto ou equipe. Os usuários adicionados a uma equipe são adicionados automaticamente ao projeto e ao grupo de equipe.

Abra e escolha > projeto. Selecione o separador Membros.

Adicione todos os usuários e grupos que você deseja definir o escopo ao projeto ao qual eles foram adicionados. Para obter mais informações, consulte Definir permissões no nível do projeto ou da coleção.

O grupo Project-Scoped Usuários só aparece sob as Permissões>Grupos quando o recurso de visualização Limitar a visibilidade e a colaboração dos usuários a projetos específicos estiver ativado.

Todos os grupos de segurança no Azure DevOps são considerados entidades no nível da organização, mesmo que tenham apenas permissões para um projeto específico. Isso significa que os grupos de segurança são gerenciados no nível da organização.

No portal da Web, a visibilidade de alguns grupos de segurança pode ser restrita com base nas permissões do usuário. No entanto, você ainda pode descobrir os nomes de todos os grupos de segurança dentro de uma organização usando a ferramenta azure devops CLI ou as APIs REST. Para obter mais informações, consulte Adicionar e gerenciar grupos de segurança.

Restringir o acesso para exibir ou modificar objetos

O Azure DevOps foi projetado para permitir que todos os usuários autorizados exibam todos os objetos definidos no sistema. No entanto, você pode personalizar o acesso aos recursos definindo o estado de permissão como Negar. Você pode definir permissões para membros que pertencem a um grupo de segurança personalizado ou para usuários individuais. Para obter mais informações, consulte Solicitar um aumento nos níveis de permissão.

Área a restringir

Permissões para definir como Negar

Ver ou contribuir para um repositório

Ver, Contribuir

Consulte Definir permissões do repositório Git ou Definir permissões do repositório TFVC.

Exibir, criar ou modificar itens de trabalho dentro de um caminho de área

Editar itens de trabalho neste nó, Exibir itens de trabalho neste nó

Consulte Definir permissões e acesso para acompanhamento de trabalho, Modificar itens de trabalho em um caminho de área.

Exibir ou atualizar pipelines de compilação e liberação selecionados

Editar pipeline de compilação, Exibir pipeline de compilação

Editar pipeline de liberação, Exibir pipeline de liberação

Você define essas permissões no nível do objeto. Consulte Definir permissões de compilação e versão.

Editar um dashboard

Ver dashboards

Consulte Definir permissões do painel.

Restringir a modificação de itens de trabalho ou selecionar campos

Para obter exemplos que ilustram como restringir a modificação de itens de trabalho ou selecionar campos, consulte Cenários de regra de exemplo.