Definir permissões no nível do objeto

Serviços de DevOps do Azure | Azure DevOps Server 2022 - Azure DevOps Server 2019

Ao gerenciar a segurança da sua organização, você pode definir permissões no nível da organização/coleção, no nível do projeto e no nível do objeto. Este artigo ajuda você a ir para as caixas de diálogo de segurança para definir permissões no nível do objeto, já que a interface do usuário varia um pouco entre os Devops do Azure. Para obter mais informações, consulte Introdução às permissões, acesso e grupos de segurança.

Os seguintes itens são considerados objetos:

- Geral: Dashboards, Visualizações analíticas, Wikis e notificações

- Painéis: caminhos de área, caminhos de iteração, consultas compartilhadas e pastas de consulta e muito mais

- Pipelines: crie e libere pipelines, grupos de implantação, grupos de tarefas e muito mais

- Repos: repositórios e ramificações Git, pastas ou ramificações TFVC

- Artefactos: Artefactos e feeds

Itens de trabalho, tags de item de trabalho, tags de repositório Git, planos de teste, conjuntos de testes, casos de teste e outros artefatos de teste não são objetos, mas estão sujeitos às configurações ou permissões de segurança, normalmente definidas no nível do projeto ou para um caminho de área.

Para definir a maioria das permissões no nível do objeto, você deve ser membro do grupo Administradores de Projeto ou receber permissão explícita por meio da caixa de diálogo de segurança de objeto individual. Todas as permissões concedidas aos Administradores de Projeto também são concedidas aos membros do grupo Administradores de Coleção de Projetos.

Nota

O TFVC suporta apenas um único repositório por projeto. Você pode definir permissões para o repositório ou pastas/ramificações de repo, que herdam do repositório.

Abrir a caixa de diálogo de permissões para uma seção de objeto

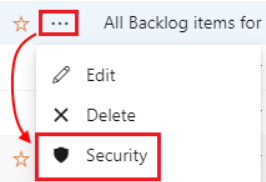

Há várias maneiras de acessar a caixa de diálogo Permissões de um objeto. A maneira mais simples é começar a partir do objeto e, em seguida, selecione Mais ... >Segurança.

Nota

Alguns objetos, como repositórios e visualizações do Google Analytics, exigem acesso básico ou níveis superiores. Para obter mais informações, consulte Níveis de acesso.

Definir permissões para Dashboards, Wikis e Visualizações analíticas

Você pode definir permissões no nível do projeto e no nível da organização/coleção para alguns itens gerais, como criar, excluir e renomear projetos. A tabela a seguir fornece informações sobre como definir permissões no nível do objeto para exibições de Painéis, Wiki e Analítico.

Objeto

Associação de grupo padrão

Como aceder à segurança

Herdados?

Contribuinte

Abra Painéis, selecione o caminho da área e, em seguida , Mais ... >Segurança.

✔️ (configurações do projeto para o painel da equipe)

Contribuinte

Abra o wiki, escolha Mais ... >Segurança Wiki. Para obter mais informações, consulte Gerenciar permissões Wiki.

não

Contribuidor e Básico

Abra a vista analítica, escolha Mais ... >Segurança.

não

Definir permissões para objetos Boards

A tabela a seguir fornece informações sobre como definir permissões no nível do objeto para caminhos de área e iteração, itens de trabalho e muito mais.

Objeto

Associação de grupo padrão

Como aceder à segurança

Herdados?

Abrir configurações do>projeto Configurações do projeto>Áreas> ao lado de uma área, Mais ... >Segurança.

✔️ (nó filho do nó pai)

Abrir definições>do projeto Configuração do projeto>Iterações> ao lado de uma iteração, Mais ... >Segurança.

✔️ (nó filho do nó pai)

Contribuinte

Abrir Configurações do>projeto Configuração>do projeto Áreas>Caminho> da área do item de trabalho.

não

Criador da consulta ou pasta ou Administrador de Projeto

Abrir a consulta de item de trabalho ou pasta de consulta >Mais ... >Segurança.

não

Administrador de Projetos ou criador do Plano de Entrega.

Open Boards>Planos> de Entrega ao lado de um plano de entrega, Mais ... >Segurança.

não

Selecione Mais ... >Segurança.

✔️ (a partir das definições de Organização/Recolha)

Nota

Tags de item de trabalho - as permissões são definidas no nível do projeto, Criar definição de tag. As tags de item de trabalho não se qualificam como um objeto, elas são definidas por meio de itens de trabalho.

Sugestões

Para os membros da equipe por função, as duas funções a seguir são explicadas.

- Os revisores alterados aplicam-se a qualquer revisor adicionado ou excluído, devido às políticas definidas para o conjunto de arquivos. Por exemplo, um push para uma solicitação pull (PR) pode introduzir uma alteração no File1.cs. Se uma política disser que a Pessoa A precisa revisar as alterações no File1.cs, ela estará na função Revisores alterados para essa iteração da RP.

- A função Redefinir revisores está relacionada à política de "redefinir votos". Por exemplo, o repositório configurou a política "Redefinir votos em novos pushes". A pessoa B, que era requisitada no PR, já aprovou este PR. Por causa da "política de redefinição de votos", seu voto é redefinido. Portanto, eles estão na função Redefinir revisores para essa iteração.

Definir permissões para objetos Repos

A tabela a seguir fornece informações sobre como definir permissões no nível do objeto para repositórios, repositórios Git, ramificações Git e repositórios TFVC.

| Object | Associação de grupo padrão | Como aceder à segurança | Herdados? |

|---|---|---|---|

| Repositórios | Administrador do Projeto | Abra as configurações do projeto, os repositórios> destacam sua segurança de >repositório. | ✔️ |

| Repositório Git | Administrador do Projeto | Abra os repositórios de configurações>do projeto e o repositório Git. | ✔️ (a partir das configurações do projeto para o repositório Git) |

| Sucursal do Git | Administrador do Projeto | Abra Repos>Filiais> sua filial> Mais ... >Segurança de filiais. | ✔️ |

| Repositório TFVC | Administrador do Projeto | Abra os repositórios de configurações>do projeto e o repositório TFVC. | ✔️ |

Sugestões

- As ramificações herdam um subconjunto de permissões de atribuições feitas no nível do repositório. Para obter mais informações sobre permissões e políticas de filial, consulte Definir permissões de filial e Melhorar a qualidade do código com políticas de filial

- Crie uma pasta de consulta compartilhada para cada equipe e forneça permissões para criar e editar consultas nessa pasta para todos os membros da equipe.

- Se você adicionar um usuário ao grupo de Colaboradores, ele poderá adicionar e modificar itens de trabalho. Você pode restringir as permissões de usuário e grupo com base no caminho da área. Para obter mais informações, consulte Definir permissões e acesso para acompanhamento de trabalho, Modificar itens de trabalho em um caminho de área.

- Os Administradores de Coleção de Projetos podem baixar o relatório de permissões para um repositório. O botão da interface do usuário não aparecerá para usuários que não são membros desse grupo.

Definir permissões para objetos Pipelines

A tabela a seguir fornece informações sobre como definir permissões no nível do objeto para pipelines de compilação, pipelines de versão, grupos de implantação e muito mais.

| Object | Associação de grupo padrão | Como aceder à segurança | Herdados? |

|---|---|---|---|

| Pipelines | Administrador do Projeto | Open Pipelines>Pipelines>Todo> o seu pipeline> Mais ... >Gerencie a segurança. | ✔️ |

| Construir pipelines | Administrador do Projeto | Abra seu pipeline >de construção Mais ... >Gerencie a segurança. | ✔️ |

| Executar pipeline de construção | Administrador do Projeto | Abra seu pipeline de compilação executar >Mais ... >Gerencie a segurança. | ✔️ |

| Condutas de libertação | Administrador do Projeto | Abra seu pipeline >de lançamento Mais ... >Gerencie a segurança. | ✔️ |

| Grupos de tarefas (Clássico) | Administrador do Projeto | Abra o seu grupo >de tarefas Mais ... >Gerencie a segurança. | ✔️ |

| Grupos de implantação | Administrador do Projeto | Abra seu grupo >de implantação Mais ... >Gerencie a segurança. | ✔️ |

| Pools de implantação | Administrador do Projeto | Abra seu pool >de implantação Mais ... >Gerencie a segurança. | ✔️ |

| Ambientes | Administrador do Projeto | Abra o seu ambiente >Mais ... >Gerencie a segurança. | ✔️ (a partir das definições de permissão Ambientes) |

| Grupos de variáveis | Administrador do Projeto | Abra o seu grupo >variável Mais ... >Gerencie a segurança. | ✔️ (a partir das configurações de permissão da Biblioteca) |

| Ficheiros seguros | Administrador do Projeto | Abra o seu ficheiro >seguro Mais ... >Gerencie a segurança. | ✔️ (a partir das configurações de permissão da Biblioteca) |

Definir permissões para objetos Artefatos

A tabela a seguir fornece informações sobre como definir permissões no nível do objeto para artefatos e feeds.

| Object | Associação de grupo padrão | Como aceder à segurança | Herdados? |

|---|---|---|---|

| Artefatos | Administrador do Projeto | Abra o ícone de configurações de Artefatos> do Azure. Você não verá o ícone se não tiver as permissões corretas. | não |

| Feeds | Administrador de Projetos ou Administrador de Feed | Abra o ícone>da engrenagem do feed> Permissões>+ Adicionar usuários/grupos. | não |

Definir permissões para objetos de planos de teste

- Planos de teste, conjuntos de testes, casos de teste e outros objetos de teste são gerenciados de forma semelhante aos itens de trabalho. Isso ocorre porque eles representam tipos de item de trabalho específicos do teste, conforme discutido em Objetos e termos de teste.

- Você pode gerenciar permissões de nível de teste por meio de configurações de nível de projeto ou por meio de configurações de nível de objeto de caminho de área. Para obter mais informações, consulte Definir permissões e acesso para testes.

Definir permissões de objeto através da linha de comando

Você pode usar a ferramenta de linha de comando az devops security para exibir e gerenciar permissões.

Algumas permissões e permissões mais granulares para objetos e recursos selecionados só podem ser gerenciadas por meio da linha de comando. Por exemplo:

- Notificações usando os

EventSubscriptionnamespaces eEventSubscriber - Ler ou criar painéis usando o

DashboardPriveligesnamespace - Usar, gerenciar ou exibir pontos de extremidade de serviço por meio do

ServiceEndpointsnamespace - Exibir planos de entrega por meio do

Plansnamespace

Para obter mais informações sobre namespaces, consulte Referência de permissão e namespace de segurança.

Definir permissões para notificações de objetos

As notificações podem ser definidas no nível de usuário, equipe, projeto e organização/coleção. Embora não haja uma interface do usuário para definir permissões de notificação, algumas permissões podem ser definidas por meio de ferramentas de linha de comando e do EventSubscription namespace. Para obter mais informações, consulte Referência de permissão e namespace de segurança.

Aqui estão algumas dicas adicionais para gerenciar notificações.

- Se não quiser receber uma notificação para um evento iniciado, pode ativar a opção Ignorar iniciador. Para obter mais informações, consulte Excluir-se de e-mails de notificação para eventos iniciados.

- Não suportamos notificações em toda a organização. Como alternativa, você pode fornecer uma lista de distribuição de e-mail que vai para toda a sua organização. Além disso, você pode gerar um banner com o

az devops bannercomando que todos os usuários veem quando fazem login.

Artigos relacionados

- Alterar permissões no nível do projeto

- Alterar permissões no nível de coleção do projeto

- Transferir o relatório de permissões de um repositório

- Gerenciar permissões com a ferramenta de linha de comando

- Introdução às permissões, acesso e grupos de segurança

- Referência de pesquisa de permissões

- Gerencie equipes e configure ferramentas de equipe

- Ferramentas de segurança e gestão de permissões

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários