Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Gestão da superfície de ataques externos do Microsoft Defender (GSAE do Defender) depende da tecnologia de deteção proprietária para definir continuamente a superfície de ataque exclusiva exposta à Internet da sua organização. A deteção procura na Internet recursos pertencentes à sua organização para descobrir propriedades anteriormente desconhecidas e não monitorizadas.

Os recursos detetados são indexados no seu inventário para fornecer um sistema dinâmico de registo de aplicações Web, dependências de terceiros e infraestrutura Web sob a gestão da sua organização através de um único painel de vidro.

Antes de executar uma deteção personalizada, consulte O que é a deteção? para compreender os principais conceitos abordados aqui.

Aceder à superfície de ataque automatizada

A Microsoft configurou preventivamente as superfícies de ataque de muitas organizações, mapeando a superfície de ataque inicial ao descobrir a infraestrutura ligada a recursos conhecidos.

Recomendamos que procure a superfície de ataque da sua organização antes de criar uma superfície de ataque personalizada e executar outras deteções. Este processo permite-lhe aceder rapidamente ao inventário à medida que GSAE do Defender atualiza os dados e adiciona mais recursos e contexto recente à sua superfície de ataque.

Quando aceder pela primeira vez à instância GSAE do Defender, selecione Introdução na secção Geral para procurar a sua organização na lista de superfícies de ataque automatizadas. Em seguida, escolha a sua organização na lista e selecione Criar o meu Surface de Ataque.

Neste momento, a deteção é executada em segundo plano. Se tiver selecionado uma superfície de ataque pré-configurada na lista de organizações disponíveis, será redirecionado para o ecrã de descrição geral do dashboard, onde pode ver informações sobre a infraestrutura da sua organização no modo de Pré-visualização.

Reveja estas informações do dashboard para se familiarizar com a superfície de ataque enquanto aguarda que sejam detetados e preenchidos mais recursos no seu inventário. Para obter mais informações sobre como obter informações destes dashboards, veja Compreender os dashboards.

Pode executar deteções personalizadas para detetar recursos atípicos. Por exemplo, poderá ter recursos em falta. Ou talvez tenha outras entidades para gerir que podem não ser detetadas através da infraestrutura que está claramente ligada à sua organização.

Personalizar a deteção

As deteções personalizadas são ideais se a sua organização precisar de uma visibilidade mais profunda sobre a infraestrutura que pode não estar imediatamente ligada aos recursos de seed primários. Ao submeter uma lista maior de recursos conhecidos para funcionarem como sementes de deteção, o motor de deteção devolve um conjunto mais amplo de recursos. A deteção personalizada também pode ajudar a sua organização a encontrar infraestruturas diferentes que possam estar relacionadas com unidades empresariais independentes e empresas adquiridas.

Grupos de deteção

As deteções personalizadas estão organizadas em grupos de deteção. São clusters de sementes independentes que compõem uma única execução de deteção e operam nos seus próprios agendamentos de periodicidade. Organiza os seus grupos de deteção para delinear recursos da forma que melhor beneficiar a sua empresa e os fluxos de trabalho. As opções comuns incluem organizar pela equipa responsável ou unidade de negócio, marcas ou subsidiárias.

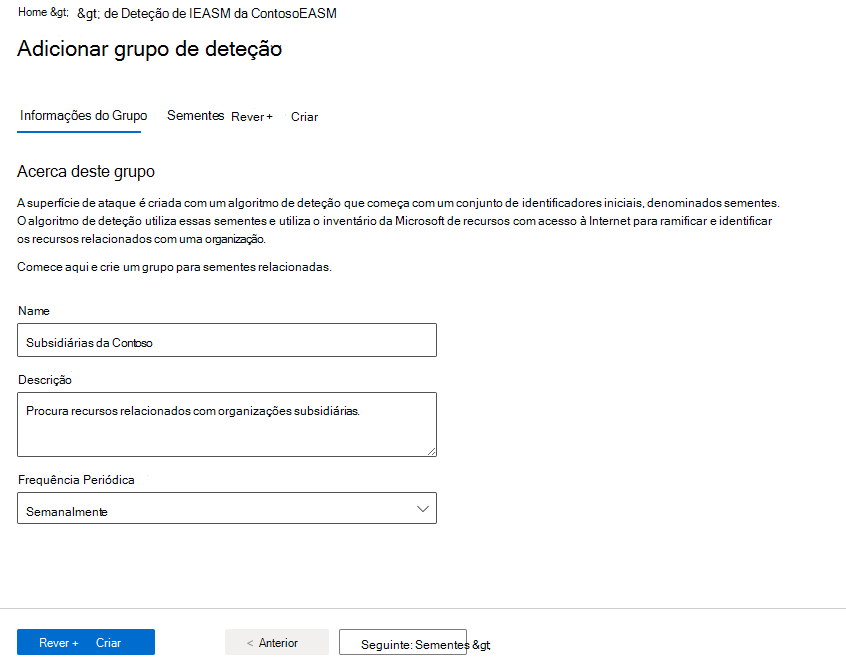

Criar um grupo de deteção

No painel mais à esquerda, em Gerir, selecione Deteção.

A página Deteção mostra a sua lista de grupos de deteção por predefinição. Esta lista está vazia quando acede pela primeira vez à plataforma. Para executar a sua primeira deteção, selecione Adicionar Grupo de Deteção.

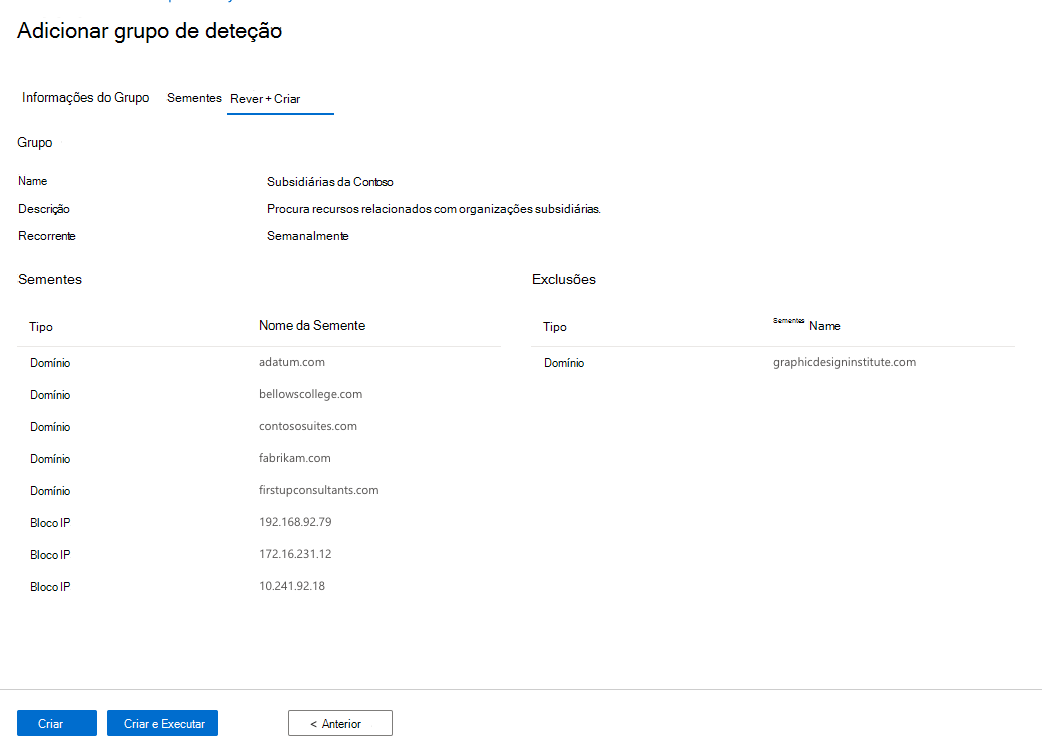

Dê um nome ao novo grupo de deteção e adicione uma descrição. O campo Frequência Periódica permite-lhe agendar execuções de deteção para este grupo ao procurar novos recursos relacionados com as sementes designadas de forma contínua. A seleção de periodicidade predefinida é Semanal. Recomendamos esta cadência para garantir que os recursos da sua organização são monitorizados e atualizados de forma rotineira.

Para uma única execução de deteção única, selecione Nunca. Recomendamos que mantenha a cadência predefinida semanal , uma vez que a deteção foi concebida para detetar continuamente novos recursos relacionados com a sua infraestrutura conhecida. Pode editar a frequência de periodicidade mais tarde ao selecionar a opção "Editar" a partir de qualquer página Deteção de detalhes do grupo.

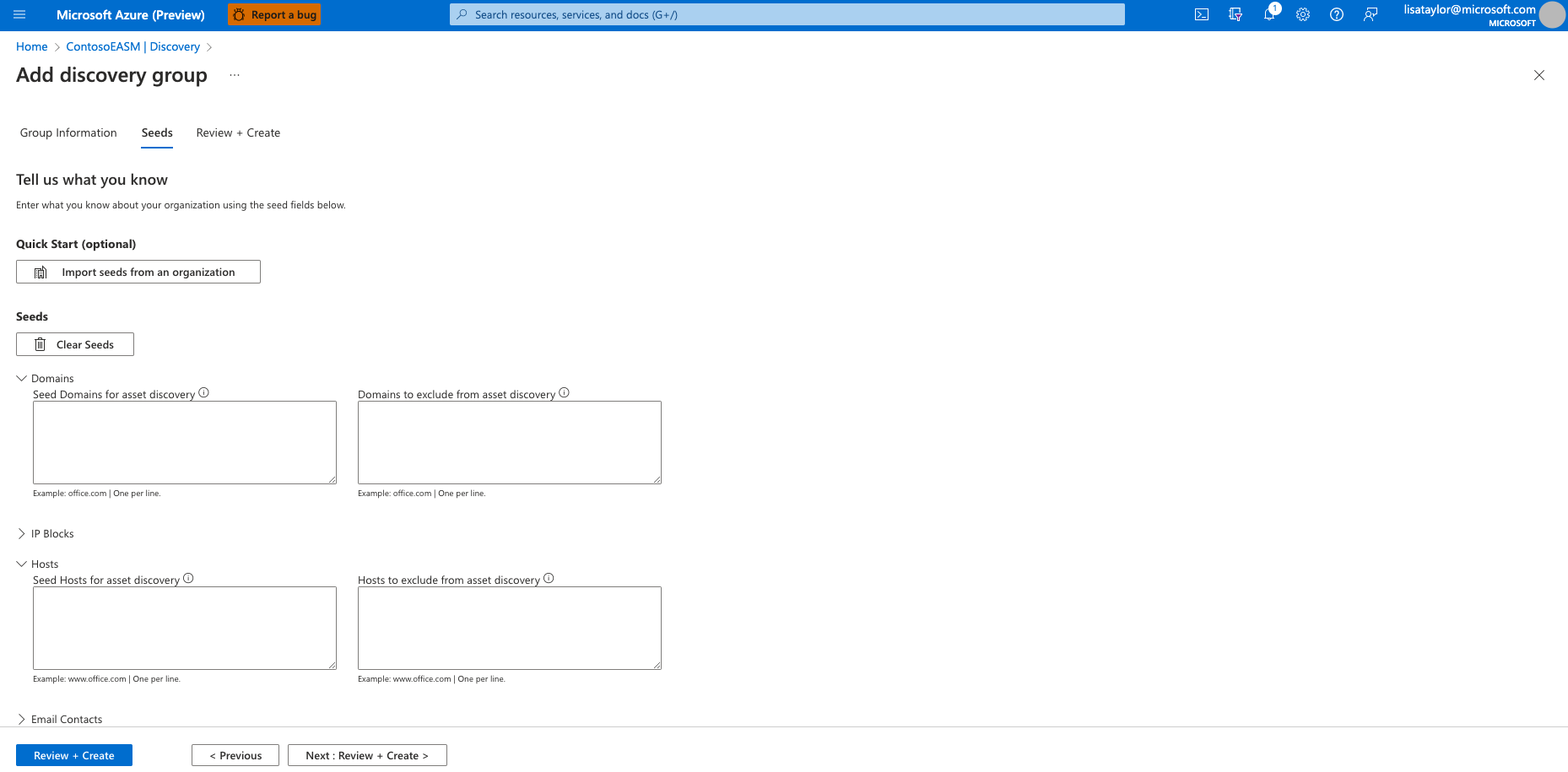

Selecione Seguinte: Sementes.

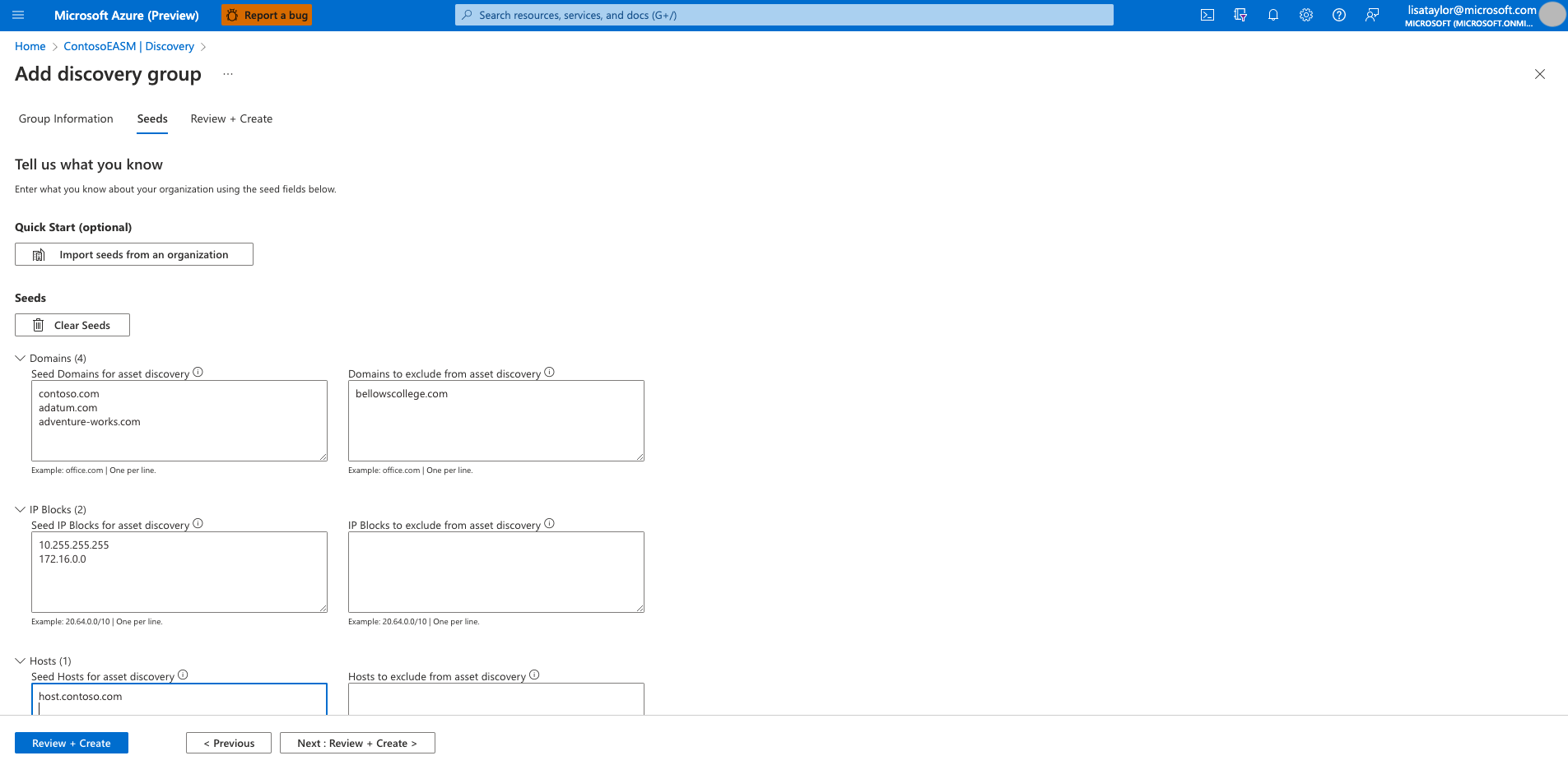

Selecione as sementes que pretende utilizar para este grupo de deteção. As sementes são recursos conhecidos que pertencem à sua organização. A plataforma GSAE do Defender analisa estas entidades e mapeia as respetivas ligações a outra infraestrutura online para criar a sua superfície de ataque. Uma vez que GSAE do Defender se destina a monitorizar a superfície de ataque de uma perspetiva externa, os endereços IP privados não podem ser incluídos como sementes de deteção.

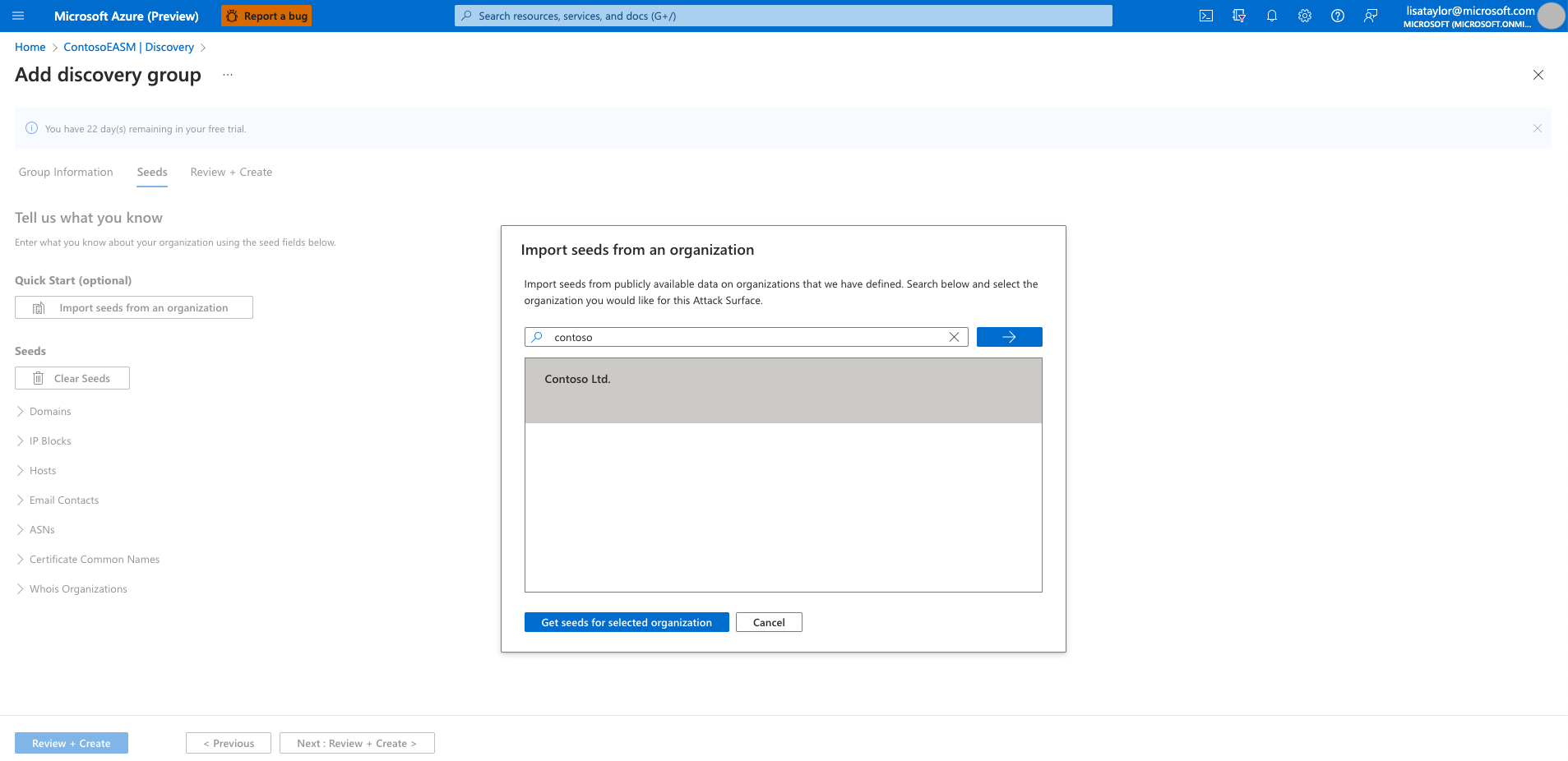

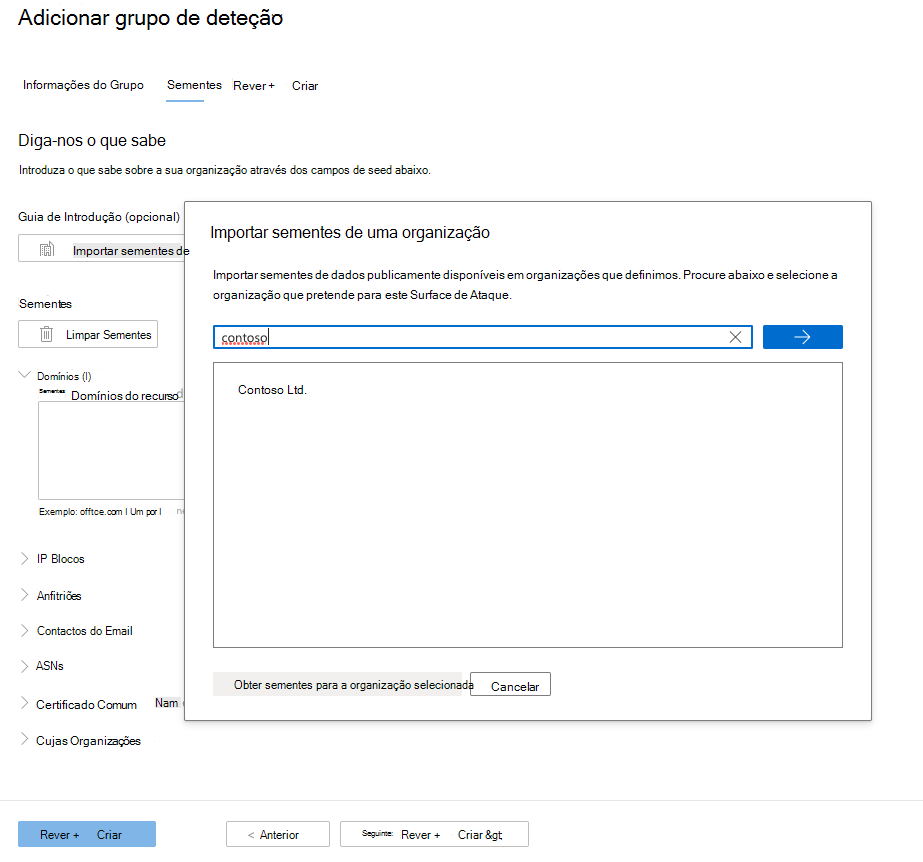

A opção Início Rápido permite-lhe procurar a sua organização numa lista de superfícies de ataque pré-preenchidas. Pode criar rapidamente um grupo de deteção com base nos recursos conhecidos que pertencem à sua organização.

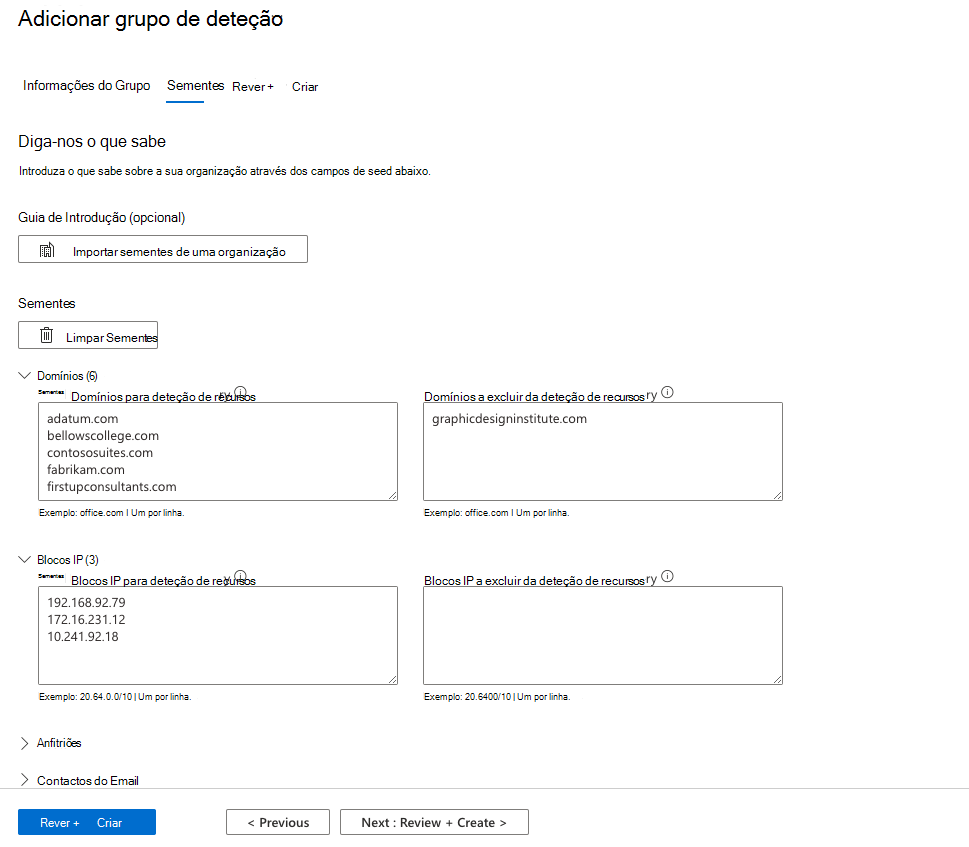

Em alternativa, pode introduzir manualmente as suas sementes. GSAE do Defender aceita nomes de organização, domínios, blocos IP, anfitriões, contactos de e-mail, ASNs e organizações Whois como valores de seed.

Também pode especificar entidades a excluir da deteção de recursos para garantir que não são adicionadas ao inventário se forem detetadas. Por exemplo, as exclusões são úteis para organizações que têm subsidiárias que provavelmente estarão ligadas à respetiva infraestrutura central, mas que não pertencem à respetiva organização.

Depois de selecionar as sementes, selecione Rever + Criar.

Reveja as informações do grupo e a lista de sementes e selecione Criar & Executar.

É reencolhido para a página principal de Deteção que apresenta os seus grupos de deteção. Após a conclusão da execução da deteção, verá novos recursos adicionados ao inventário aprovado.

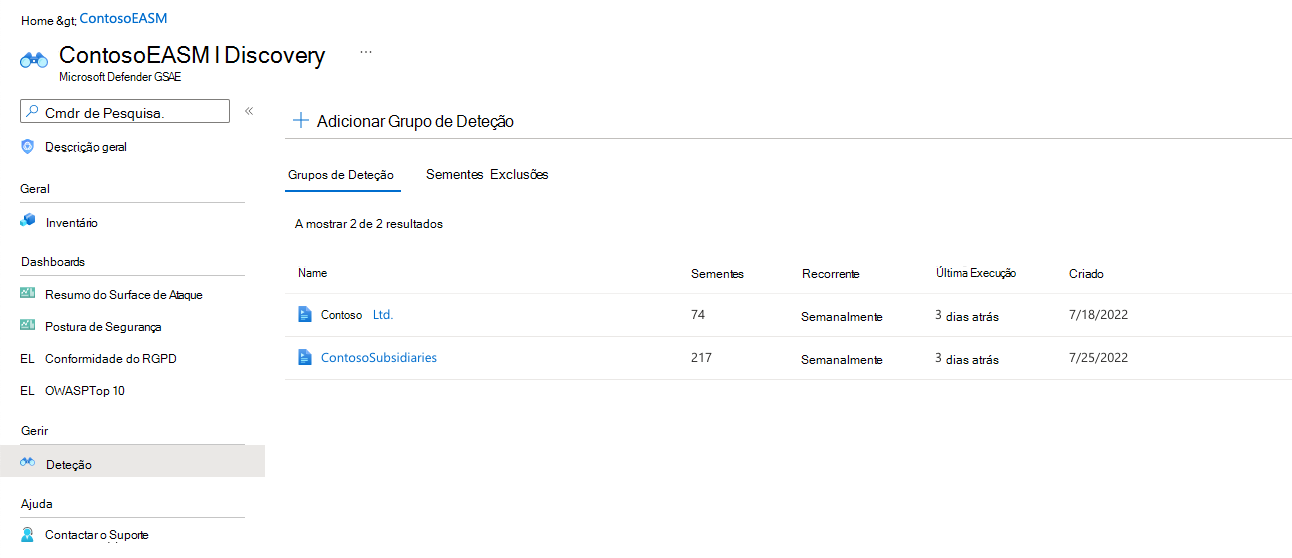

Ver e editar grupos de deteção

Pode gerir os seus grupos de deteção a partir da página principal de Deteção . A vista predefinida apresenta uma lista de todos os seus grupos de deteção e alguns dados chave sobre cada um deles. Na vista de lista, pode ver o número de sementes, a agenda de periodicidade, a data da última execução e a data de criação de cada grupo.

Selecione qualquer grupo de deteção para ver mais informações, editar o grupo ou iniciar um novo processo de deteção.

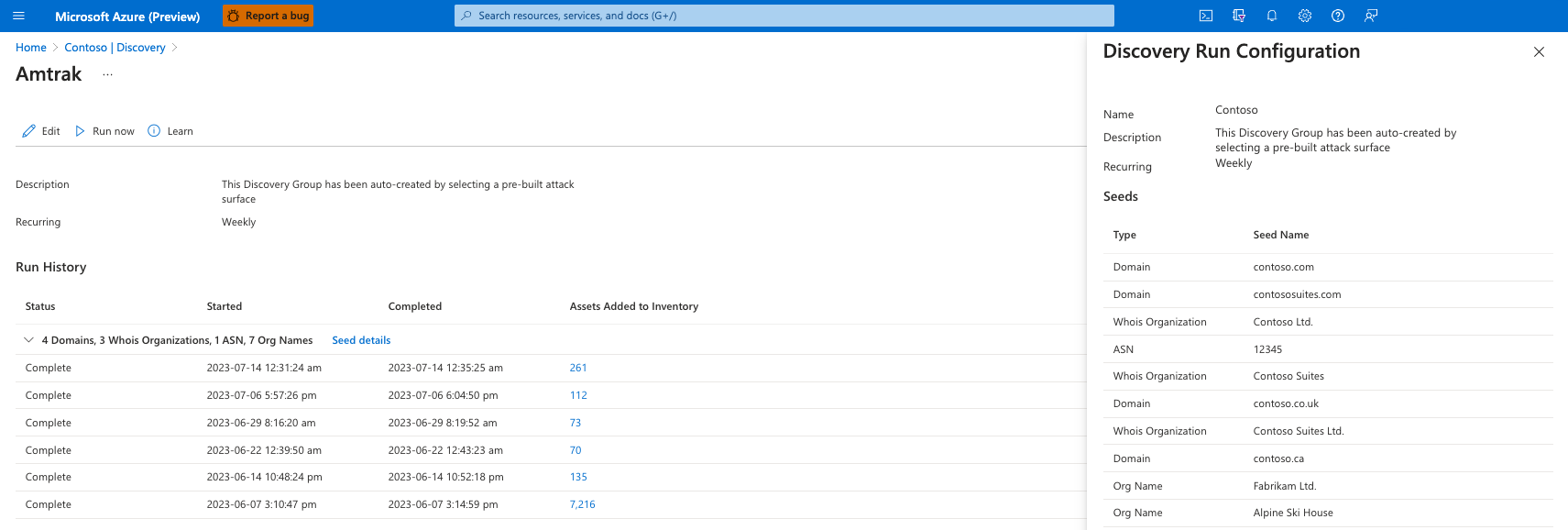

Histórico de execuções

A página de detalhes do grupo de deteção contém o histórico de execuções do grupo. Esta secção apresenta informações-chave sobre cada execução de deteção que foi executada no grupo específico de sementes. A coluna Estado indica se a execução está Em Curso, Concluída ou Com Falhas. Esta secção também inclui carimbos de data/hora iniciados e concluídos e uma contagem de todos os novos recursos adicionados ao seu inventário após essa execução de deteção específica. Esta contagem inclui todos os recursos trazidos para o inventário, independentemente do estado ou do estado faturável.

O histórico de execuções é organizado pelos recursos de seed que foram analisados durante a execução da deteção. Para ver uma lista das sementes aplicáveis, selecione Detalhes. É aberto um painel à direita do ecrã que lista todas as sementes e exclusões por tipo e nome.

Ver sementes e exclusões

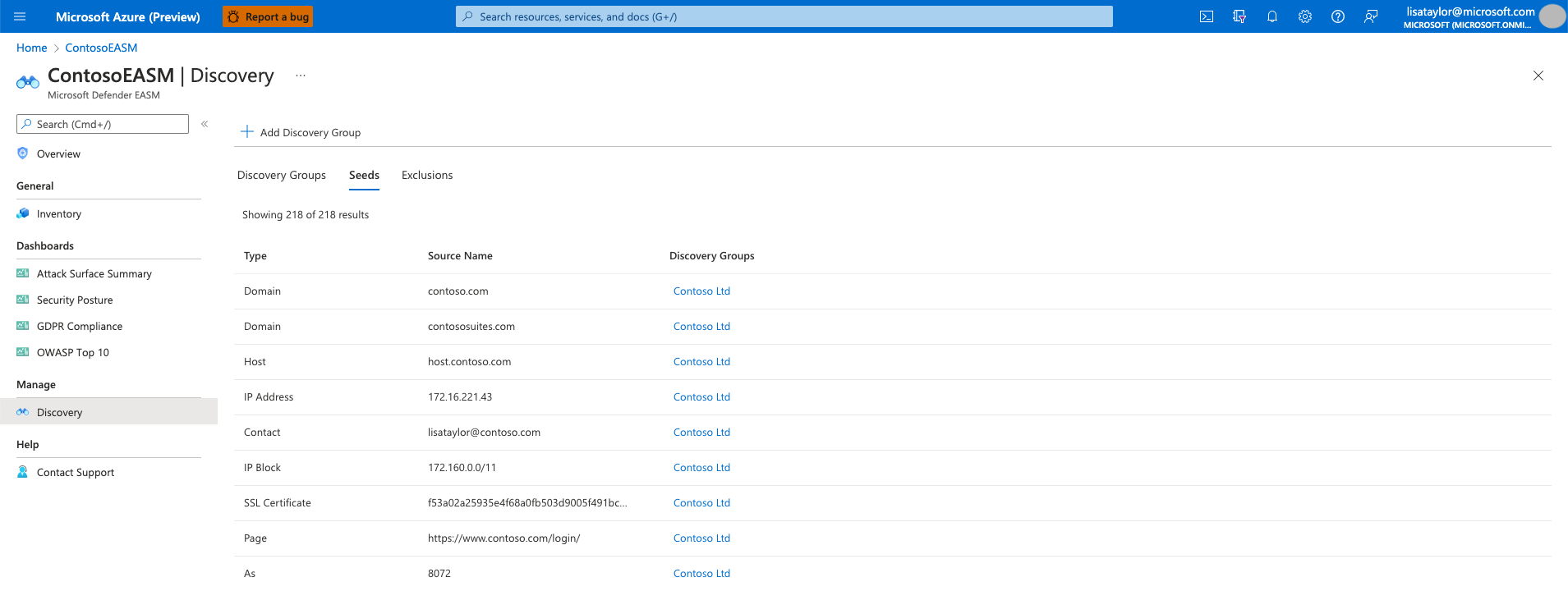

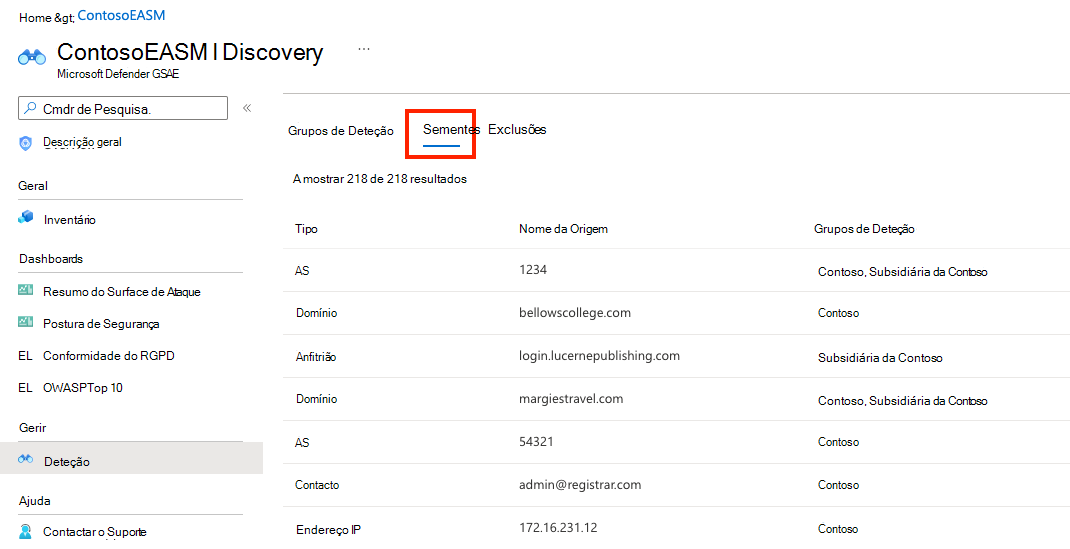

A página Deteção é predefinida para uma vista de lista de grupos de deteção, mas também pode ver listas de todas as sementes e entidades excluídas desta página. Selecione um dos separadores para ver uma lista de todas as sementes ou exclusões que alimentam os seus grupos de deteção.

Sementes

A vista de lista de sementes apresenta valores de seed com três colunas: Tipo, Nome de Origem e Grupos de Deteção. O campo Tipo apresenta a categoria do recurso de seed. As sementes mais comuns são domínios, anfitriões e blocos IP. Também pode utilizar contactos de e-mail, ASNs, nomes comuns de certificados ou organizações Whois.

O nome de origem é o valor que foi introduzido na caixa tipo adequado quando criou o grupo de deteção. A coluna final mostra uma lista de grupos de deteção que utilizam a semente. Cada valor é clicável e leva-o para a página de detalhes desse grupo de deteção.

Quando introduzir sementes, lembre-se de validar o formato adequado para cada entrada. Quando guarda o grupo de deteção, a plataforma executa uma série de verificações de validação e alerta-o sobre quaisquer sementes configuradas incorretamente. Por exemplo, os blocos IP devem ser introduzidos por endereço de rede (por exemplo, o início do intervalo de IP).

Exclusões

Da mesma forma, pode selecionar o separador Exclusões para ver uma lista de entidades que foram excluídas do grupo de deteção. Estes recursos não serão utilizados como sementes de deteção nem serão adicionados ao seu inventário. As exclusões afetam apenas futuras execuções de deteção para um grupo de deteção individual.

O campo Tipo apresenta a categoria da entidade excluída. O nome de origem é o valor que foi introduzido na caixa tipo adequado quando criou o grupo de deteção. A coluna final mostra uma lista de grupos de deteção onde esta exclusão está presente. Cada valor é clicável e leva-o para a página de detalhes desse grupo de deteção.