Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Pode integrar um Azure Firewall numa rede virtual com um Azure Standard Balancer público ou interno.

O design preferido é usar um balanceador de carga interno com o Azure Firewall, pois simplifica a configuração. Se já tem um balanceador de carga público instalado e quer continuar a usá-lo, esteja atento a potenciais problemas de encaminhamento assimétrico que possam perturbar a funcionalidade.

Para obter mais informações sobre o Azure Load Balancer, consulte O que é o Azure Load Balancer?

Balanceador de carga público

Quando usas um balanceador de carga público, implementas o balanceador de carga com um endereço IP de frontend público.

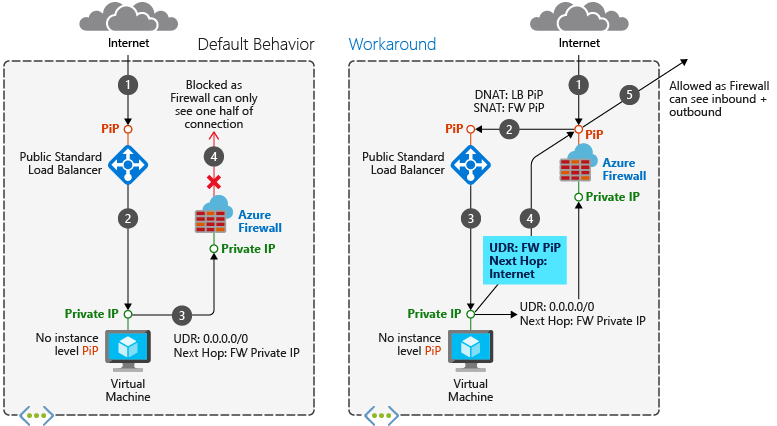

Roteamento assimétrico

O encaminhamento assimétrico ocorre quando um pacote segue um caminho até ao destino e segue outro caminho ao regressar à fonte. Este problema ocorre quando uma sub-rede tem uma rota por defeito que vai para o endereço IP privado do firewall e estás a usar um balanceador de carga público. Neste caso, o tráfego do balanceador de carga recebido passa pelo seu endereço IP público, mas o caminho de retorno passa pelo endereço IP privado do firewall. Como o firewall é com monitoramento de estado, ele descarta o pacote de retorno porque o firewall não tem conhecimento de uma sessão previamente estabelecida.

Resolver o problema de encaminhamento

Cenário 1: Azure Firewall sem NAT Gateway

Quando implementas um Azure Firewall numa subrede, precisas de criar uma rota padrão para a subrede. Esta rota direciona os pacotes através do endereço IP privado do firewall localizado no AzureFirewallSubnet. Para passos detalhados, consulte Implementar e configurar o Azure Firewall usando o portal Azure. Quando integrar o firewall no seu cenário de balanceador de carga, certifique-se de que o seu tráfego de Internet entra pelo endereço IP público do firewall. O firewall aplica as suas regras e NATiza os pacotes para o endereço IP público do balanceador de carga. O problema surge quando os pacotes chegam ao endereço IP público do firewall mas retornam através do endereço IP privado (usando a rota predefinida).

Para evitar o encaminhamento assimétrico, adicione uma rota específica para o endereço IP público do firewall. Os pacotes destinados ao endereço IP público do firewall são direcionados através da Internet, contornando a rota padrão para o endereço IP privado do firewall.

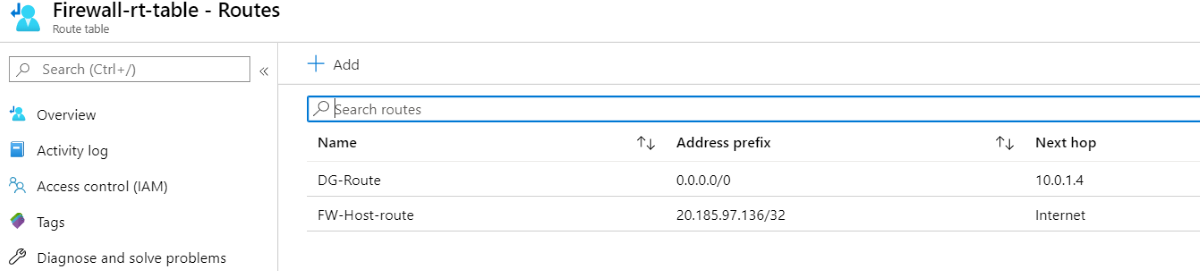

Exemplo de tabela de rotas

Por exemplo, a tabela de rotas seguinte mostra rotas para um firewall com um endereço IP público 203.0.113.136 e um endereço IP privado 10.0.1.4.

Cenário 2: Azure Firewall com NAT Gateway

Em alguns cenários, pode configurar um NAT Gateway na sub-rede Azure Firewall para ultrapassar as limitações das portas SNAT (Source Network Address Translation) para conectividade de saída. Nestes casos, a configuração da rota no Cenário 1 não funciona porque o endereço IP público do NAT Gateway tem prioridade sobre o endereço IP público do Azure Firewall.

Para mais informações, consulte Integração do NAT Gateway com o Azure Firewall.

Quando um NAT Gateway está associado à sub-rede Azure Firewall, o tráfego recebido da internet cai no endereço IP público do Azure Firewall. O Azure Firewall altera então (SNAT) o IP de origem para o endereço IP público do NAT Gateway antes de encaminhar o tráfego para o endereço IP público do balanceador de carga.

Sem um NAT Gateway, o Azure Firewall altera o endereço IP de origem para o seu próprio endereço IP público antes de encaminhar o tráfego para o endereço IP público do balanceador de carga.

Important

Permita que o endereço IP público do NAT Gateway ou os prefixos públicos sejam permitidos nas regras do Grupo de Segurança de Rede (NSG) associadas à sub-rede do recurso (AKS/VM).

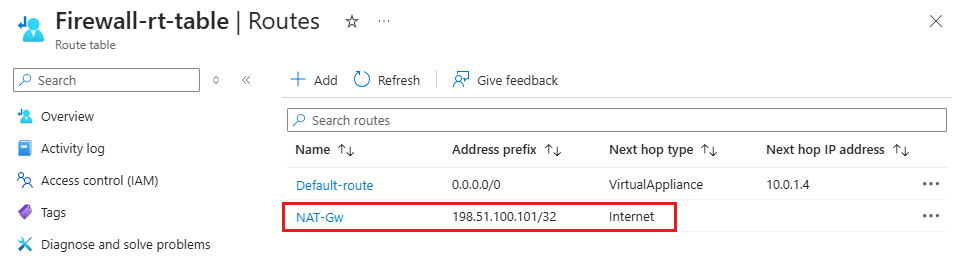

Exemplo de tabela de roteamento com NAT Gateway

Deve adicionar uma rota para que o caminho de retorno use o endereço IP público do NAT Gateway em vez do endereço IP público do Azure Firewall, com a Internet como próximo salto.

Por exemplo, a tabela de rotas seguinte mostra rotas para um NAT Gateway com um endereço IP público 198.51.100.101 e um firewall com um endereço IP privado 10.0.1.4.

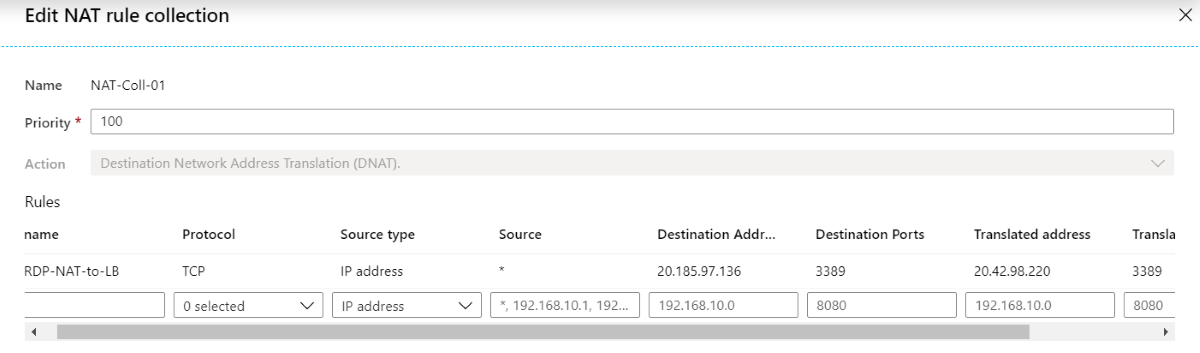

Exemplo de regra NAT

Em ambos os cenários, uma regra NAT traduz o tráfego RDP (Protocolo de Ambiente de Trabalho Remoto) do endereço IP público do firewall (203.0.113.136) para o endereço IP público do balanceador de carga (203.0.113.220):

Sondas de saúde

Lembre-se de ter um serviço web a correr nos hosts do pool de balanceadores de carga se usar sondas de saúde TCP (Transport Control Protocol) na porta 80, ou sondas HTTP/HTTPS.

Balanceador de carga interno

Um balanceador de carga interno é implementado com um endereço IP de frontend privado.

Este cenário não tem problemas de encaminhamento assimétrico. Os pacotes recebidos chegam ao endereço IP público do firewall, são convertidos para o endereço IP privado do balanceador de carga e retornam ao endereço IP privado do firewall pelo mesmo caminho.

Desencadeie este cenário de maneira semelhante ao cenário do balanceador de carga público, mas sem necessidade da rota de endereço IP público do firewall.

As máquinas virtuais no pool backend podem ter conectividade à Internet de saída através do Azure Firewall. Configure uma rota definida pelo utilizador na sub-rede da máquina virtual com o firewall como próximo salto.

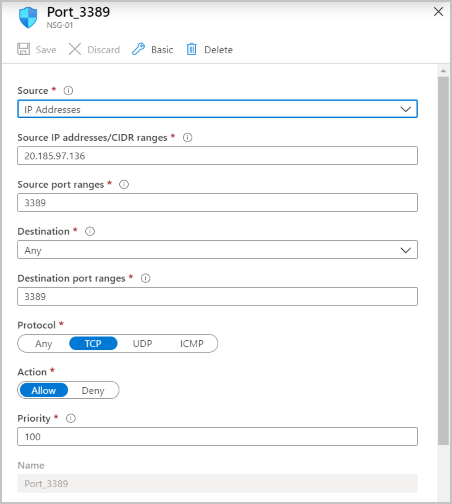

Segurança extra

Para reforçar ainda mais a segurança do seu cenário de balanceamento de carga, utilize grupos de segurança de rede (NSGs).

Por exemplo, criar um NSG na sub-rede backend onde se localizam as máquinas virtuais balanceadas em carga. Permitir o tráfego de entrada proveniente do endereço IP público e da porta do firewall. Se um NAT Gateway estiver associado à sub-rede Azure Firewall, permita que o tráfego recebido provenha do endereço IP público e da porta do NAT Gateway.

Para mais informações sobre NSGs, consulte Grupos de Segurança.

Passos seguintes

- Saiba como implantar e configurar um Firewall do Azure.