Configurar as regras de aplicação do Azure Firewall com FQDNs do SQL

Agora pode configurar Azure Firewall regras de aplicação com FQDNs do SQL. Isto permite-lhe limitar o acesso das suas redes virtuais apenas às instâncias do SQL Server especificadas.

Com os FQDNs do SQL, pode filtrar o tráfego:

- Das VNets para uma Base de Dados do SQL do Azure ou Azure Synapse Analytics. Por exemplo: permitir apenas o acesso a sql-server1.database.windows.net.

- Do local para os Azure SQL Managed Instances ou o IaaS do SQL em execução nas VNets.

- Da topologia spoke-to-spoke para os Azure SQL Managed Instances ou o IaaS do SQL em execução nas VNets.

A filtragem FQDN do SQL é suportada apenas no modo proxy (porta 1433). Se utilizar o SQL no modo de redirecionamento predefinido, pode filtrar o acesso com a etiqueta do serviço SQL como parte das regras de rede. Se utilizar portas não predefinidas para o tráfego IaaS do SQL, poderá configurar essas portas nas regras de aplicação de firewall.

Configurar com a CLI do Azure

Implementar um Azure Firewall com a CLI do Azure.

Se filtrar o tráfego para a Base de Dados SQL do Azure, Azure Synapse Analytics ou SQL Managed Instance, certifique-se de que o modo de conectividade SQL está definido como Proxy. Para saber como mudar o modo de conectividade SQL, veja SQL do Azure Definições de Conectividade.

Nota

O modo proxy do SQL pode resultar em mais latência em comparação com o redirecionamento. Se quiser continuar a utilizar o modo de redirecionamento, que é a predefinição para clientes que se ligam no Azure, pode filtrar o acesso com a etiqueta do serviço SQL nas regras de rede da firewall.

Crie uma nova coleção de regras com uma regra de aplicação com o SQL FQDN para permitir o acesso a um SQL Server:

az extension add -n azure-firewall az network firewall application-rule create \ --resource-group Test-FW-RG \ --firewall-name Test-FW01 \ --collection-name sqlRuleCollection \ --priority 1000 \ --action Allow \ --name sqlRule \ --protocols mssql=1433 \ --source-addresses 10.0.0.0/24 \ --target-fqdns sql-serv1.database.windows.net

Configurar com Azure PowerShell

Implemente um Azure Firewall com Azure PowerShell.

Se filtrar o tráfego para a Base de Dados SQL do Azure, Azure Synapse Analytics ou SQL Managed Instance, certifique-se de que o modo de conectividade SQL está definido como Proxy. Para saber como mudar o modo de conectividade SQL, veja SQL do Azure Definições de Conectividade.

Nota

O modo proxy do SQL pode resultar em mais latência em comparação com o redirecionamento. Se quiser continuar a utilizar o modo de redirecionamento, que é a predefinição para clientes que se ligam no Azure, pode filtrar o acesso com a etiqueta do serviço SQL nas regras de rede da firewall.

Crie uma nova coleção de regras com uma regra de aplicação com o SQL FQDN para permitir o acesso a um SQL Server:

$AzFw = Get-AzFirewall -Name "Test-FW01" -ResourceGroupName "Test-FW-RG" $sqlRule = @{ Name = "sqlRule" Protocol = "mssql:1433" TargetFqdn = "sql-serv1.database.windows.net" SourceAddress = "10.0.0.0/24" } $rule = New-AzFirewallApplicationRule @sqlRule $sqlRuleCollection = @{ Name = "sqlRuleCollection" Priority = 1000 Rule = $rule ActionType = "Allow" } $ruleCollection = New-AzFirewallApplicationRuleCollection @sqlRuleCollection $Azfw.ApplicationRuleCollections.Add($ruleCollection) Set-AzFirewall -AzureFirewall $AzFw

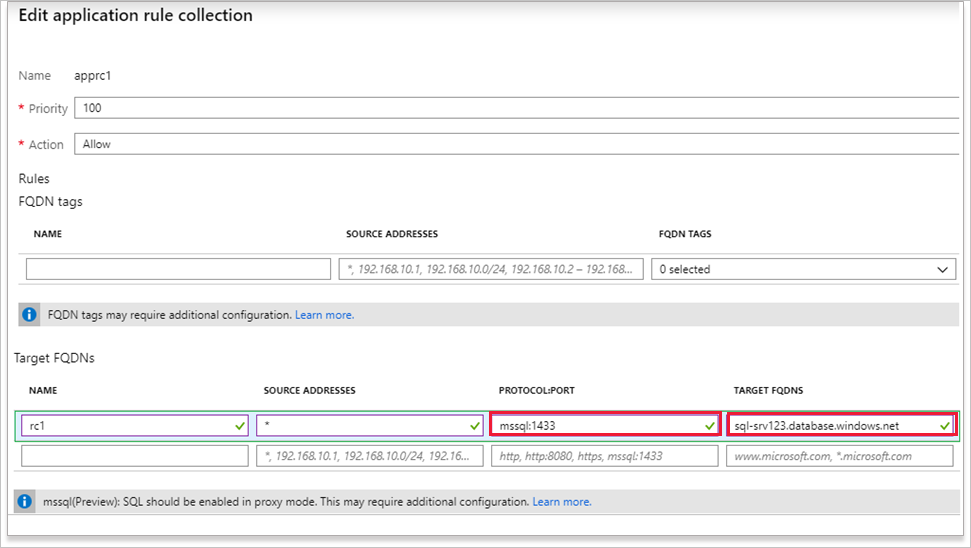

Configurar com o portal do Azure

Implementar um Azure Firewall com a CLI do Azure.

Se filtrar o tráfego para a Base de Dados SQL do Azure, Azure Synapse Analytics ou SQL Managed Instance, certifique-se de que o modo de conectividade SQL está definido como Proxy. Para saber como mudar o modo de conectividade SQL, veja SQL do Azure Definições de Conectividade.

Nota

O modo proxy do SQL pode resultar em mais latência em comparação com o redirecionamento. Se quiser continuar a utilizar o modo de redirecionamento, que é a predefinição para clientes que se ligam no Azure, pode filtrar o acesso com a etiqueta do serviço SQL nas regras de rede da firewall.

Adicione a regra de aplicação com o protocolo, a porta e o FQDN do SQL adequados e, em seguida, selecione Guardar.

Aceda ao SQL a partir de uma máquina virtual numa VNet que filtre o tráfego através da firewall.

Confirme que Azure Firewall registos mostram que o tráfego é permitido.

Passos seguintes

Para saber mais sobre os modos de proxy e redirecionamento do SQL, veja arquitetura de conectividade da Base de Dados do SQL do Azure.