Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Aplica-se a: ✔️ Front Door Premium

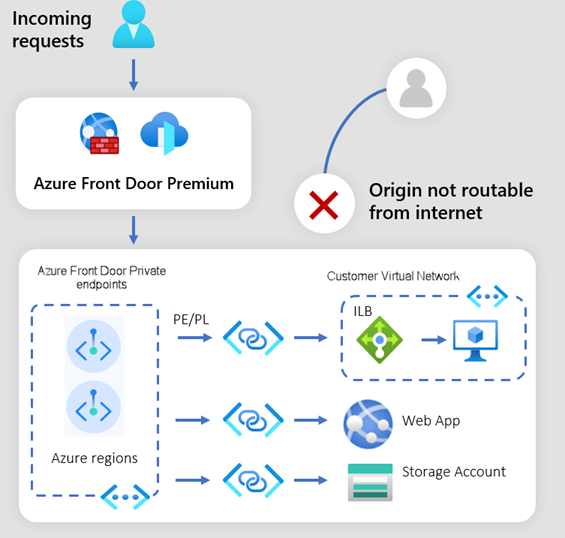

O Azure Private Link permite-lhe aceder a serviços e serviços PaaS do Azure alojados no Azure através de um ponto de extremidade privado na sua rede virtual. O tráfego entre a sua rede virtual e o serviço passa pela rede de backbone da Microsoft, eliminando a exposição à Internet pública.

O Azure Front Door Premium pode conectar-se à sua origem usando o Private Link. Sua origem pode ser hospedada em uma rede virtual ou hospedada como um serviço PaaS, como o Azure Web App ou o Armazenamento do Azure. O Private Link elimina a necessidade de a sua origem ser acedida publicamente.

Como funciona o Private Link

Quando habilitas a Ligação Privada à tua origem no Azure Front Door Premium, o Front Door cria um ponto de extremidade privado em teu nome a partir de uma rede privada regional gerida pelo Azure Front Door. Você recebe uma solicitação de ponto de extremidade privado do Azure Front Door na origem aguardando a sua aprovação.

Você precisa aprovar a ligação ao endpoint privado antes que o tráfego possa passar para a origem de forma privada. Você pode aprovar conexões de pontos de extremidade privados no portal do Azure, na CLI do Azure ou no Azure PowerShell. Para obter mais informações, consulte Gerenciar uma conexão de ponto de extremidade privado.

Depois de ativar uma origem para o "Private Link" e aprovar a conexão de ponto final privado, pode levar alguns minutos para a conexão se estabelecer. Durante esse tempo, as solicitações para a origem recebem uma mensagem de erro do Azure Front Door. A mensagem de erro desaparece assim que a conexão é estabelecida.

Assim que a sua solicitação for aprovada, um endpoint privado dedicado é atribuído para encaminhar o seu tráfego a partir da rede virtual gerida pelo Azure Front Door. O tráfego de seus clientes chega aos POPs globais do Azure Front Door e, em seguida, é roteado pela rede de backbone da Microsoft para o cluster regional Front Door, que hospeda a rede virtual gerenciada que contém o ponto de extremidade privado dedicado. O tráfego é então encaminhado para a sua origem através da plataforma de ligação privada através da rede de backbone da Microsoft. Assim, o tráfego de entrada para a sua origem é protegido assim que chega ao Azure Front Door.

Origens suportadas

O suporte de origem para conectividade direta de ponto final privado está atualmente limitado aos seguintes tipos de origem.

| Tipo de origem | Documentação |

|---|---|

| Serviço de Aplicativo (Aplicativo Web, Aplicativo de Função) | Conectar o Azure Front Door a um Web App / Aplicativo de Função com link privado |

| Armazenamento de Blobs | Conectar o Azure Front Door a uma origem de conta de armazenamento com o Private Link |

| Site estático de armazenamento | Conectar o Azure Front Door a uma origem de site estático de armazenamento com Private Link |

| Balanceadores de carga internos ou quaisquer serviços que exponham balanceadores de carga internos, como o Serviço Kubernetes do Azure ou o Red Hat OpenShift do Azure | Conectar o Azure Front Door a uma origem de balanceador de carga interno com Private Link |

| API Management | Conectar o Azure Front Door a uma origem de Gerenciamento de API com Private Link |

| Gateway de Aplicação | Conectar o Azure Front Door a uma origem de gateway de aplicação com Link Privado |

| Azure Container Apps | Conectar o Azure Front Door a uma origem de Aplicativos de Contêiner do Azure com Private Link |

Nota

Este recurso não é suportado com os Slots do Serviço de Aplicativo do Azure e o Aplicativo Web Estático do Azure.

Disponibilidade da região

O link privado do Azure Front Door está disponível nas seguintes regiões:

| Américas | Europa | África | Ásia-Pacífico | Médio Oriente |

|---|---|---|---|---|

| Sul do Brasil | Centro de França | Norte da África do Sul | Leste da Austrália | Norte dos Emirados Árabes Unidos (Pré-visualização) |

| Canadá Central | Alemanha Centro-Oeste | Índia Central | ||

| E.U.A. Central | Europa do Norte | Leste do Japão | ||

| E.U.A. Leste | Leste da Noruega | Coreia Central | ||

| E.U.A. Leste 2 | Sul do Reino Unido | Ásia Leste | ||

| E.U.A. Centro-Sul | Europa Ocidental | Sudeste Asiático | ||

| E.U.A. Oeste 2 | Suécia Central | China Leste 3 | ||

| E.U.A. Oeste 3 | Norte da China 3 | |||

| US Gov - Arizona | ||||

| US Gov - Texas | ||||

| US Gov - Virginia | ||||

| US Nat East | ||||

| US Nat West | ||||

| US Sec - Leste | ||||

| US Sec - Oeste |

Nota

O Azure Front Door Private Link está disponível apenas em regiões com suporte para Availability Zone. Isto serve para garantir resiliência zonal para funcionalidades regionais, como ligação privada.

O recurso Azure Front Door Private Link é independente de região, mas para obter a melhor latência, você sempre deve escolher uma região do Azure mais próxima de sua origem ao optar por habilitar o ponto de extremidade do Azure Front Door Private Link. Se a região da sua origem não for suportada na lista de regiões suportadas pelo Front Door Private Link, escolha a região mais próxima. O tráfego flui do cliente para o endpoint Azure Front Door Private Link na região suportada, depois atravessa a rede dorsal da Microsoft até à sua origem, mantendo a conectividade privada. Tenha em atenção que esta configuração introduz latência adicional devido ao salto extra de rede entre regiões.

Pode usar as estatísticas de latência de ida e volta da rede do Azure para determinar a latência adicional devida à escolha da região mais próxima seguinte. Quando uma nova região é suportada, você pode seguir estas instruções para mudar gradualmente o tráfego para a nova região.

Associação de um ponto de extremidade privado a um perfil do Azure Front Door

Criação de ponto final privado

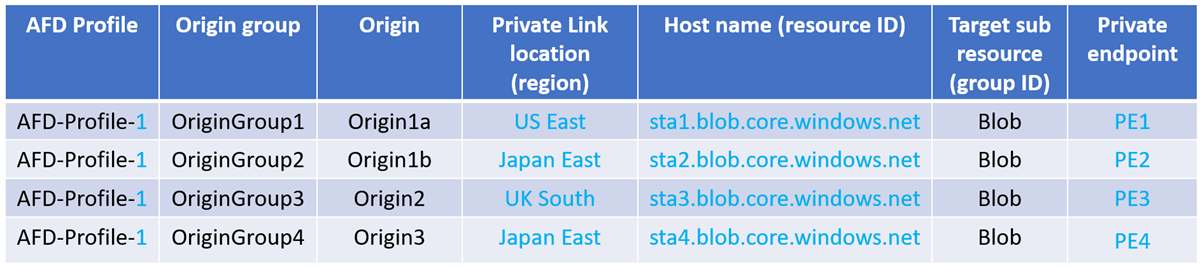

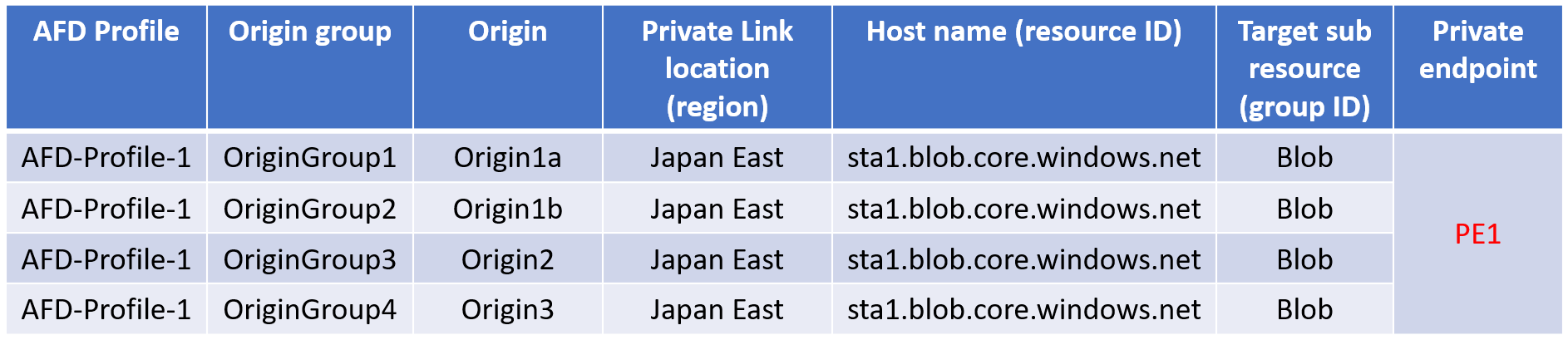

Dentro de um único perfil do Azure Front Door, se duas ou mais origens habilitadas para Link Privado forem criadas com o mesmo conjunto de ID de recurso, ID de grupo e região, para todas essas origens apenas um ponto de extremidade privado será criado. As conexões com o backend podem ser habilitadas usando este ponto de extremidade privado. Essa configuração significa que você só precisa aprovar o ponto de extremidade privado uma vez porque apenas um ponto de extremidade privado é criado. Se criar mais origens ativadas para ligações privadas usando o mesmo conjunto de localização de ligação privada, ID de recurso e ID de grupo, não será necessário aprovar mais pontos de extremidade privados.

Advertência

Evite configurar várias origens habilitadas para link privado que apontem para o mesmo recurso (com ID de recurso, ID de grupo e região idênticas), se cada origem usar uma porta HTTP ou HTTPS diferente. Essa configuração pode levar a problemas de roteamento entre a porta da frente e a origem devido a uma limitação da plataforma.

Ponto de extremidade privado único

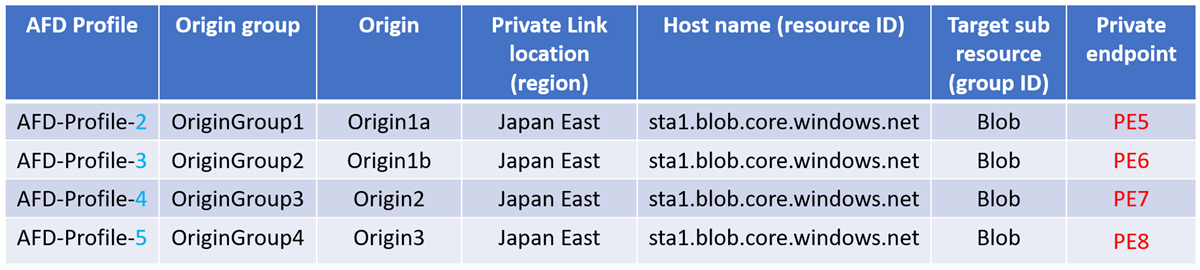

Por exemplo, um único endpoint privado é criado para todas as diferentes origens em vários grupos de origem, mas no mesmo perfil do Azure Front Door, conforme mostrado na tabela a seguir:

Vários endpoints privados

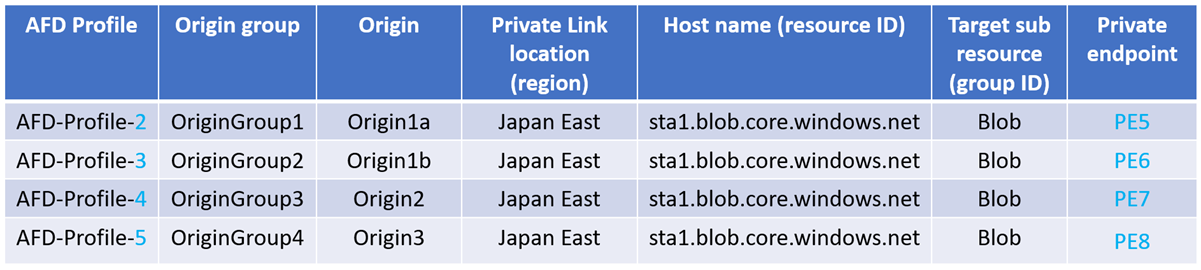

Um novo ponto de extremidade privado é criado no seguinte cenário:

Se a região, o ID do recurso ou o ID do grupo forem alterados, o Azure Front Door considerará que a localização do Private Link e o nome de anfitrião foram alterados, resultando na criação de pontos finais privados adicionais, cada um dos quais precisa ser aprovado.

Habilitar o Private Link para origens em diferentes perfis do Azure Front Door criará endpoints privados adicionais e requer aprovação para cada um.

Remoção de ponto final privado

Quando um perfil do Azure Front Door é eliminado, os pontos de extremidade privados associados ao perfil também são eliminados.

Ponto de extremidade privado único

Se AFD-Profile-1 for excluído, o ponto de extremidade privado PE1 em todas as origens também será excluído.

Vários endpoints privados

Se AFD-Profile-1 for eliminado, todos os pontos de extremidade privados de PE1 até PE4 serão eliminados.

A exclusão de um perfil do Azure Front Door não afeta os pontos de extremidade privados criados para um perfil diferente do Azure Front Door.

Por exemplo:

- Se AFD-Profile-2 for excluído, será removido somente o PE5.

- Se o AFD-Profile-3 for eliminado, apenas o PE6 será removido.

- Se AFD-Profile-4 for eliminado, somente PE7 será removido.

- Se AFD-Profile-5 for excluído, somente o PE8 será removido.

Perguntas frequentes

- Esse recurso dá suporte à conectividade de link privado do cliente para o Azure Front Door?

- Não. Esta funcionalidade apenas suporta conectividade privada desde o Azure Front Door até à origem.

- Como melhorar a redundância ao usar o Private Link com o Azure Front Door?

Para melhorar a redundância no nível de origem, verifique se você tem várias origens habilitadas para link privado dentro do mesmo grupo de origem para que o Azure Front Door possa distribuir o tráfego em várias instâncias do aplicativo. Se uma instância não estiver disponível, outras origens ainda poderão receber tráfego.

Para rotear o tráfego de Private Link, as solicitações são enviadas dos POPs do Azure Front Door para a rede virtual gerida da Front Door, hospedada em nós regionais da Front Door. Para ter redundância caso o cluster regional não esteja acessível, é recomendável configurar várias origens (cada uma com uma região de Link Privado diferente) no mesmo grupo de origem da Porta da Frente do Azure. Dessa forma, mesmo que um cluster regional não esteja disponível, outras origens ainda podem receber tráfego por meio de um cluster regional diferente. Abaixo está como seria um grupo de origens com redundância ao nível da origem e ao nível da região.

- Posso misturar origens públicas e privadas no mesmo grupo de origem?

- Não. O Azure Front Door não permite misturar origens públicas e privadas no mesmo grupo de origem. Isso pode causar erros de configuração ou problemas de roteamento de tráfego. Manter todas as origens públicas num grupo de origem e todas as origens privadas num grupo de origem separado.

- Por que vejo o erro "O Origin Group só pode ter origens com links privados ou origens sem links privados. Eles não podem ter uma mistura de ambos" ao habilitar o Private Link simultaneamente para várias origens públicas?

- Esse erro pode ocorrer quando você habilita o Link privado para mais de uma origem pública no mesmo grupo de origem ao mesmo tempo. Embora ambas as origens se destinem a ser privadas, a operação de atualização processa as origens sequencialmente, não simultaneamente. Quando a primeira origem é atualizada, a segunda origem ainda é tecnicamente pública, criando um estado misto temporário, resultando em um erro.

- Para evitar esse erro, habilite o Private Link para uma origem de cada vez:

- Remova as origens do grupo de origem até que reste apenas uma única origem.

- Habilite o Link Privado para essa origem e aprove o seu Ponto de Extremidade Privado.

- Após a aprovação, adicione a segunda origem e habilite o Private Link para ela.

- Por que vejo um erro ao tentar acessar os detalhes do ponto de extremidade privado clicando duas vezes no ponto de extremidade privado no portal do Azure?

- Ao aprovar a conexão de ponto de extremidade privada ou depois de aprovar a conexão de ponto de extremidade privado, se você clicar duas vezes no ponto de extremidade privado, verá uma mensagem de erro dizendo "Você não tem acesso. Copie os detalhes do erro e envie-os para o administrador para ter acesso a esta página." Isso é esperado, pois o ponto de extremidade privado é hospedado em uma assinatura gerenciada pelo Azure Front Door.

- Quais são os limites de taxa para tráfego de Link Privado e como posso lidar com cenários de alto tráfego?

Para proteção da plataforma, cada cluster regional da Front Door tem um limite de 7200 RPS (solicitações por segundo) por perfil da Front Door. Solicitações além de 7200 RPS em uma determinada região ficarão sujeitas a limitações de taxa através da resposta "429 Muitas Solicitações".

Se estiver no processo de integração ou a esperar tráfego superior a 7200 RPS, recomendamos implantar várias origens (cada uma com uma região de Private Link diferente) para que o tráfego seja distribuído por vários clusters regionais do Front Door. É recomendável que cada origem seja uma instância separada do seu aplicativo para melhorar a redundância no nível de origem. Mas se você não puder manter instâncias separadas, ainda poderá configurar várias origens no nível da Front Door, com cada origem apontando para o mesmo nome de host, mas as regiões serão mantidas diferentes. Desta forma, o Front Door encaminhará o tráfego para a mesma instância, mas através de clusters regionais diferentes.

- Para origens com link privado ativado, as sondas de integridade também seguirão o mesmo caminho de rede que o tráfego real?

- Yes.

Conteúdo relacionado

- Conectar o Azure Front Door Premium a uma origem de Aplicação Web através do Private Link

- Conectar o Azure Front Door Premium à origem do armazenamento com o Private Link

- Conectar o Azure Front Door Premium a uma origem de balanceador de carga interno com Private Link

- Conecte o Azure Front Door Premium a uma origem de site estático de armazenamento com o Private Link

- Conectar o Azure Front Door Premium a um gateway de aplicações de origem com Private Link

- Conecte o Azure Front Door Premium a uma origem de Gerenciamento de API com o Private Link

- Conectar o Azure Front Door Premium a uma origem de Aplicativos de Contêiner do Azure com o Private Link