Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

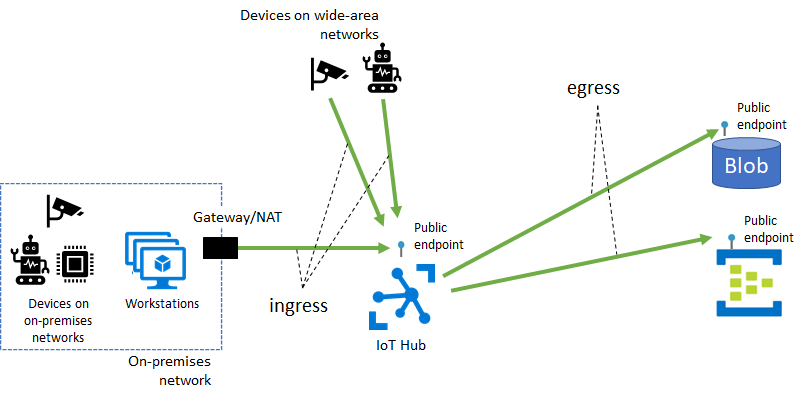

Por padrão, os nomes de host do Hub IoT são mapeados para um ponto de extremidade público com um endereço IP publicamente roteável pela Internet. Diferentes clientes partilham este ponto final público do Hub IoT, pelo que acesso será permitido a todos os dispositivos IoT em redes alargadas e em redes no local.

Alguns recursos do Hub IoT, incluindo roteamento de mensagens, carregamento de arquivos e importação/exportação de dispositivos em massa, também exigem conectividade do Hub IoT com um recurso do Azure de propriedade do cliente em seu ponto de extremidade público. Esses caminhos de conectividade compõem o tráfego de saída do Hub IoT para os recursos do cliente.

Talvez você queira restringir a conectividade aos seus recursos do Azure (incluindo o Hub IoT) por meio de uma rede virtual que você possui e opera por vários motivos, incluindo:

Introduzindo o isolamento de rede para seu hub IoT, evitando a exposição da conectividade à Internet pública.

Habilitar uma experiência de conectividade privada de seus ativos de rede locais, o que garante que seus dados e tráfego sejam transmitidos diretamente para a rede de backbone do Azure.

Prevenção de ataques de exfiltração de redes locais sensíveis.

Seguindo padrões de conectividade estabelecidos em todo o Azure usando pontos de extremidade privados.

Este artigo descreve como atingir essas metas usando o Azure Private Link para conectividade de entrada no Hub IoT e usando a exceção de serviços confiáveis da Microsoft para conectividade de saída do Hub IoT para outros recursos do Azure.

Ingressar conectividade com o Hub IoT usando o Azure Private Link

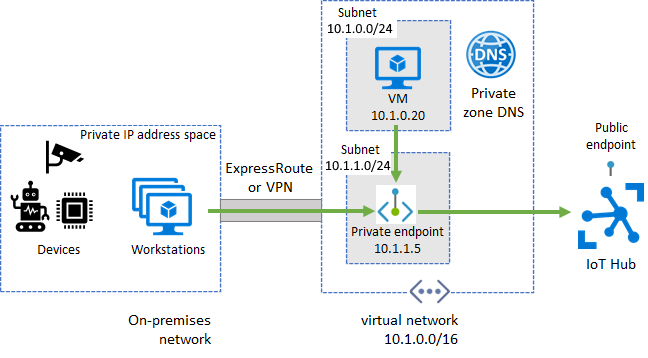

Um ponto de extremidade privado é um endereço IP privado alocado dentro de uma rede virtual de propriedade do cliente através da qual um recurso do Azure é acessível. Com o Azure Private Link, você pode configurar um ponto de extremidade privado para seu hub IoT para permitir que os serviços dentro de sua rede virtual alcancem o Hub IoT sem exigir que o tráfego seja enviado para o ponto de extremidade público do Hub IoT. Da mesma forma, os seus dispositivos locais podem usar o Gateway de VPN do Azure ou o peering do Azure ExpressRoute para obter conectividade com a sua rede virtual e o seu hub IoT (por meio do seu ponto de extremidade privado). Como consequência, pode restringir ou bloquear completamente a conectividade com os pontos de extremidade públicos do seu hub IoT usando o filtro IP do Hub IoT ou a opção de acesso à rede pública. Essa abordagem mantém a conectividade com o hub usando o endpoint privado para dispositivos. O foco principal desta configuração é para dispositivos dentro de uma rede local. Esta configuração não é recomendada para dispositivos implantados em uma rede de longa distância.

Antes de prosseguir, certifique-se de que os seguintes pré-requisitos são atendidos:

Você criou uma rede virtual do Azure com uma sub-rede na qual criar o ponto de extremidade privado.

Para dispositivos que operam em redes locais, configure o Gateway de VPN do Azure ou o emparelhamento privado do Azure ExpressRoute na sua rede virtual do Azure.

Configurar um endpoint privado para a entrada no IoT Hub

Os pontos de extremidade privados funcionam para APIs de dispositivo do Hub IoT (como mensagens de dispositivo para nuvem) e APIs de serviço (como criação e atualização de dispositivos).

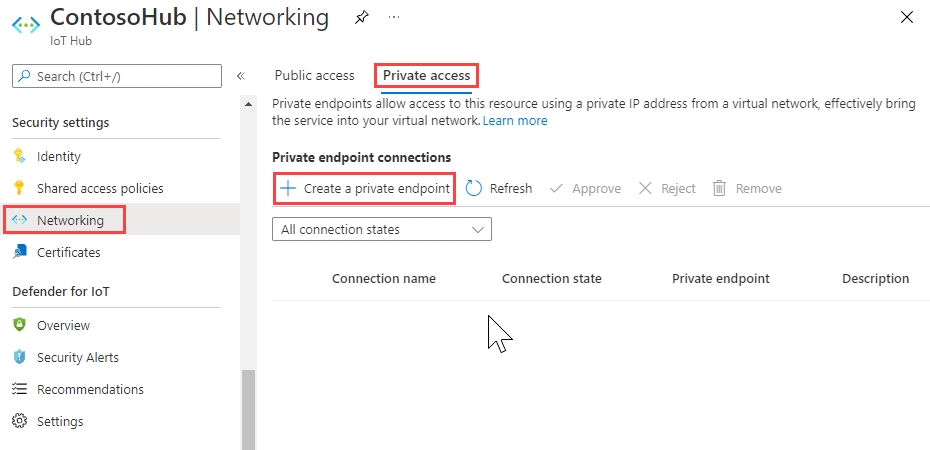

No Portal do Azure, navegue para o seu hub IoT.

No painel esquerdo, em Configurações de segurança, selecione Rede>Acesso privado e, em seguida, selecione Criar um ponto de extremidade privado.

Forneça a assinatura, o grupo de recursos, o nome, o nome da interface de rede e a região para criar o novo ponto de extremidade privado. Idealmente, um ponto de extremidade privado deverá ser criado na mesma região do seu hub.

Selecione Avançar: Recurso e forneça a assinatura para seu recurso do Hub IoT. Em seguida, selecione Microsoft.Devices/IotHubs para o tipo de recurso, o nome do hub IoT como o recurso e iotHub como o subrecurso de destino.

Selecione Next: Virtual Network e forneça a rede virtual e sub-rede na qual deseja criar o ponto de extremidade privado.

Selecione Next: DNS e selecione a opção para integrar com a zona DNS privada, se desejar.

Selecione Next: Tags, e opcionalmente forneça quaisquer tags para o seu recurso.

Selecione Seguinte: Rever + criar para rever os detalhes do seu recurso de ligação privada e, em seguida, selecione Criar para criar o recurso.

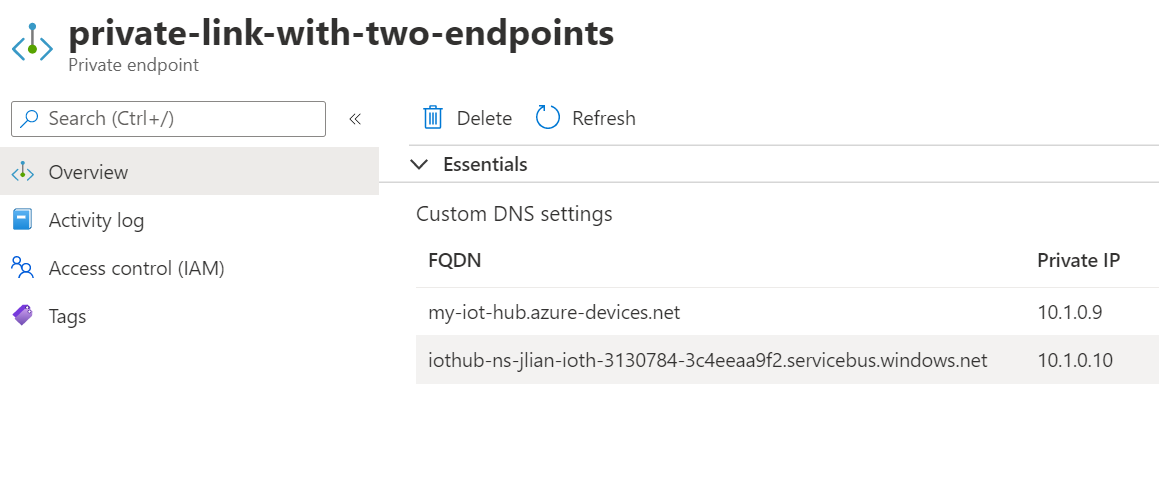

Ponto de extremidade integrado compatível com Hubs de Eventos

O ponto de extremidade integrado compatível com Hubs de Eventos também pode ser acedido através de um ponto de extremidade privado. Quando a ligação privada está configurada, deverá ver outra conexão e configuração de ponto de extremidade privado para o ponto de extremidade integrado. É aquele com servicebus.windows.net no FQDN.

O Filtro IP do Hub IoT pode controlar opcionalmente o acesso público ao ponto final incorporado.

Para bloquear completamente o acesso à rede pública ao seu hub IoT, desative o acesso à rede pública ou use o filtro IP para bloquear todos os IP e selecione a opção para aplicar regras ao ponto de extremidade interno.

Preços para Private Link

Para obter detalhes de preços, consulte Preços do Azure Private Link.

Conectividade de saída do Hub IoT para outros recursos do Azure

O Hub IoT pode ligar-se ao armazenamento de blobs do Azure, ao hub de eventos, a recursos do Service Bus para encaminhamento de mensagens, carregamento de ficheiros e importação/exportação de dispositivos em massa pelo ponto final público dos recursos. A vinculação do recurso a uma rede virtual bloqueia a conectividade com o recurso por padrão. Como resultado, essa configuração impede que hubs IoT enviem dados para seus recursos. Para corrigir esse problema, habilite a conectividade do recurso do Hub IoT para sua conta de armazenamento, hub de eventos ou recursos do barramento de serviço por meio da opção de serviço confiável da Microsoft .

Para permitir que outros serviços encontrem seu hub IoT como um serviço confiável da Microsoft, seu hub deve usar uma identidade gerenciada. Assim que uma identidade gerida for provisionada, conceda permissão à identidade gerida do seu hub para aceder ao seu ponto de acesso personalizado. Siga os procedimentos fornecidos no suporte do Hub IoT para identidades gerenciadas para provisionar uma identidade gerenciada com a permissão RBAC (controle de acesso baseado em função) do Azure e adicionar o ponto de extremidade personalizado ao seu hub IoT. Para permitir que seus hubs IoT acessem o ponto de extremidade personalizado, certifique-se de ativar a exceção de primeira parte confiável da Microsoft se tiver as configurações de firewall em vigor.

Preços para a opção de serviço confiável da Microsoft

O recurso de exceção de serviços primários confiáveis da Microsoft é gratuito. As cobranças pelas contas de armazenamento provisionadas, hubs de eventos ou recursos do barramento de serviço aplicam-se separadamente.

Próximos passos

Use os links a seguir para saber mais sobre os recursos do Hub IoT: