Conectar um plano de laboratório a uma rede virtual com rede avançada

Importante

Os Serviços de Laboratório do Azure serão desativados em 28 de junho de 2027. Para obter mais informações, consulte o guia de aposentadoria.

Este artigo descreve como conectar um plano de laboratório a uma rede virtual com a rede avançada do Azure Lab Services. Com a rede avançada, você tem mais controle sobre a configuração de rede virtual de seus laboratórios. Por exemplo, para se conectar a recursos locais, como servidores de licenciamento, ou para usar rotas definidas pelo usuário (UDRs). Saiba mais sobre os cenários de rede e topologias suportados para redes avançadas.

A rede avançada para planos de laboratório substitui o emparelhamento de rede virtual dos Serviços de Laboratório do Azure que é usado com contas de laboratório.

Siga estas etapas para configurar a rede avançada para seu plano de laboratório:

- Delegue a sub-rede de rede virtual aos planos de laboratório do Azure Lab Services. A delegação permite que os Serviços de Laboratório do Azure criem o modelo de laboratório e as máquinas virtuais de laboratório na rede virtual.

- Configure o grupo de segurança de rede para permitir o tráfego RDP ou SSH de entrada para a máquina virtual de modelo de laboratório e máquinas virtuais de laboratório.

- Crie um plano de laboratório com rede avançada para associá-lo à sub-rede de rede virtual.

- (Opcional) Configure sua rede virtual.

A rede avançada só pode ser ativada ao criar um plano de laboratório. A rede avançada não é uma configuração que possa ser atualizada posteriormente.

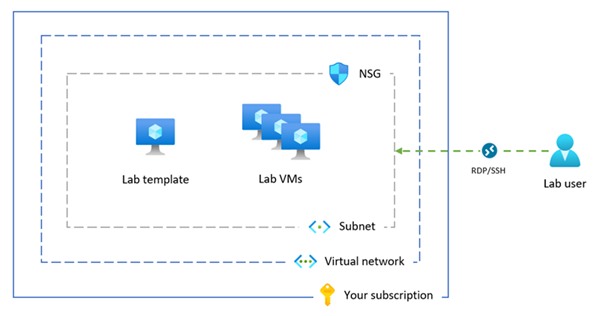

O diagrama a seguir mostra uma visão geral da configuração de rede avançada do Azure Lab Services. O modelo de laboratório e as máquinas virtuais de laboratório recebem um endereço IP em sua sub-rede, e o grupo de segurança de rede permite que os usuários do laboratório se conectem às VMs de laboratório usando RDP ou SSH.

Nota

Se a sua organização precisar realizar filtragem de conteúdo, como para conformidade com a Lei de Proteção à Internet das Crianças (CIPA), você precisará usar software de terceiros. Para obter mais informações, leia as orientações sobre filtragem de conteúdo nos cenários de rede suportados.

Pré-requisitos

- Uma conta do Azure com uma subscrição ativa. Crie uma conta gratuitamente.

- Sua conta do Azure tem a função de Colaborador de Rede , ou um pai dessa função, na rede virtual.

- Uma rede virtual e uma sub-rede do Azure na mesma região do Azure em que você cria o plano de laboratório. Saiba como criar uma rede virtual e uma sub-rede.

- A sub-rede tem endereços IP livres suficientes para as VMs de modelo e VMs de laboratório para todos os laboratórios (cada laboratório usa 512 endereços IP) no plano de laboratório.

1. Delegue a sub-rede da rede virtual

Para usar sua sub-rede de rede virtual para redes avançadas nos Serviços de Laboratório do Azure, você precisa delegar a sub-rede aos planos de laboratório dos Serviços de Laboratório do Azure. A delegação de sub-rede concede permissões explícitas aos Serviços de Laboratório do Azure para criar recursos específicos do serviço, como máquinas virtuais de laboratório, na sub-rede.

Você pode delegar apenas um plano de laboratório de cada vez para uso com uma sub-rede.

Siga estas etapas para delegar sua sub-rede para uso com um plano de laboratório:

Inicie sessão no portal do Azure.

Vá para sua rede virtual e selecione Sub-redes.

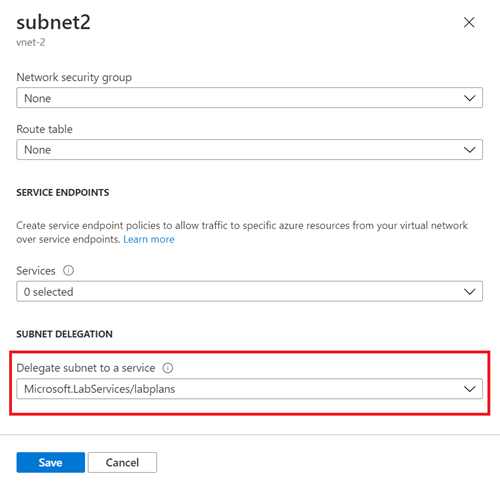

Selecione uma sub-rede dedicada que você deseja delegar aos Serviços de Laboratório do Azure.

Importante

A sub-rede que você usa para o Azure Lab Services ainda não deve ser usada para um gateway VNET ou Azure Bastion.

Em Delegar sub-rede a um serviço, selecione Microsoft.LabServices/labplans e, em seguida, selecione Guardar.

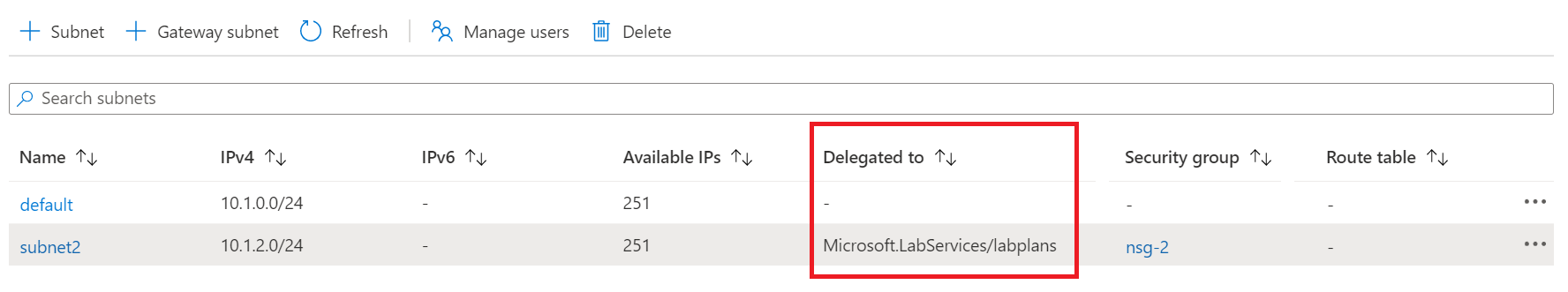

Verifique se Microsoft.LabServices/labplans aparece na coluna Delegado a da sua sub-rede.

2. Configurar um grupo de segurança de rede

Ao conectar seu plano de laboratório a uma rede virtual, você precisa configurar um NSG (grupo de segurança de rede) para permitir o tráfego RDP/SSH de entrada do computador do usuário para a máquina virtual de modelo e as máquinas virtuais de laboratório. Um NSG contém as regras de controlo de acesso que permitem ou negam tráfego com base na direção, protocolo, endereço e porta de origem e endereço e porta de destino do tráfego.

As regras de um NSG podem ser alteradas a qualquer momento e as alterações são aplicadas a todas as instâncias associadas. Pode levar até 10 minutos para que as alterações do NSG sejam efetivas.

Importante

Se você não configurar um grupo de segurança de rede, não poderá acessar a VM de modelo de laboratório e as VMs de laboratório via RDP ou SSH.

A configuração do grupo de segurança de rede para redes avançadas consiste em duas etapas:

- Criar um grupo de segurança de rede que permita o tráfego RDP/SSH

- Associar o grupo de segurança de rede à sub-rede de rede virtual

Você pode usar um NSG para controlar o tráfego para uma ou mais máquinas virtuais (VMs), instâncias de função, adaptadores de rede (NICs) ou sub-redes em sua rede virtual. Um NSG contém as regras de controlo de acesso que permitem ou negam tráfego com base na direção, protocolo, endereço e porta de origem e endereço e porta de destino do tráfego. As regras de um NSG podem ser alteradas a qualquer momento e as alterações são aplicadas a todas as instâncias associadas.

Para obter mais informações sobre NSGs, visite o que é um NSG.

Você pode usar um NSG para controlar o tráfego para uma ou mais máquinas virtuais (VMs), instâncias de função, adaptadores de rede (NICs) ou sub-redes em sua rede virtual. Um NSG contém as regras de controlo de acesso que permitem ou negam tráfego com base na direção, protocolo, endereço e porta de origem e endereço e porta de destino do tráfego. As regras de um NSG podem ser alteradas a qualquer momento e as alterações são aplicadas a todas as instâncias associadas.

Para obter mais informações sobre NSGs, visite o que é um NSG.

Criar um grupo de segurança de rede para permitir o tráfego

Siga estas etapas para criar um NSG e permitir o tráfego RDP ou SSH de entrada:

Se você ainda não tiver um grupo de segurança de rede, siga estas etapas para criar um NSG (grupo de segurança de rede).

Certifique-se de criar o grupo de segurança de rede na mesma região do Azure que o plano de rede virtual e laboratório.

Crie uma regra de segurança de entrada para permitir o tráfego RDP e SSH.

Vá para o seu grupo de segurança de rede no portal do Azure.

Selecione Regras de segurança de entrada e, em seguida, + Adicionar.

Insira os detalhes da nova regra de segurança de entrada:

Definição Value Source Selecione Qualquer. Intervalos de portas de origem Introduzir *. Destino Selecione Endereços IP. Endereços IP de destino/intervalos CIDR Selecione o intervalo da sua sub-rede de rede virtual. Serviço Selecione Personalizado. Intervalos de portas de destino Digite 22, 3389. A porta 22 é para o protocolo Secure Shell (SSH). A porta 3389 é para RDP (Remote Desktop Protocol). Protocolo Selecione Qualquer. Ação Selecione Permitir. Prioridade Digite 1000. A prioridade deve ser maior do que outras regras de negação para RDP ou SSH. Nome Digite AllowRdpSshForLabs. Selecione Adicionar para adicionar a regra de segurança de entrada ao NSG.

Associar a sub-rede ao grupo de segurança de rede

Em seguida, associe o NSG à sub-rede de rede virtual para aplicar as regras de tráfego ao tráfego de rede virtual.

Vá para o grupo de segurança de rede e selecione Sub-redes.

Selecione + Associar na barra de menu superior.

Em Rede virtual, selecione sua rede virtual.

Em Sub-rede, selecione sua sub-rede de rede virtual.

Selecione OK para associar a sub-rede de rede virtual ao grupo de segurança de rede.

3. Crie um plano de laboratório com rede avançada

Agora que você configurou a sub-rede e o grupo de segurança de rede, pode criar o plano de laboratório com rede avançada. Quando você cria um novo laboratório no plano de laboratório, os Serviços de Laboratório do Azure criam o modelo de laboratório e as máquinas virtuais de laboratório na sub-rede de rede virtual.

Importante

Você deve configurar a rede avançada ao criar um plano de laboratório. Não é possível ativar a rede avançada em um estágio posterior.

Para criar um plano de laboratório com rede avançada no portal do Azure:

Inicie sessão no portal do Azure.

Selecione Criar um recurso no canto superior esquerdo do portal do Azure e procure plano de laboratório.

Insira as informações na guia Noções básicas da página Criar um plano de laboratório.

Para obter mais informações, consulte Criar um plano de laboratório com os Serviços de Laboratório do Azure.

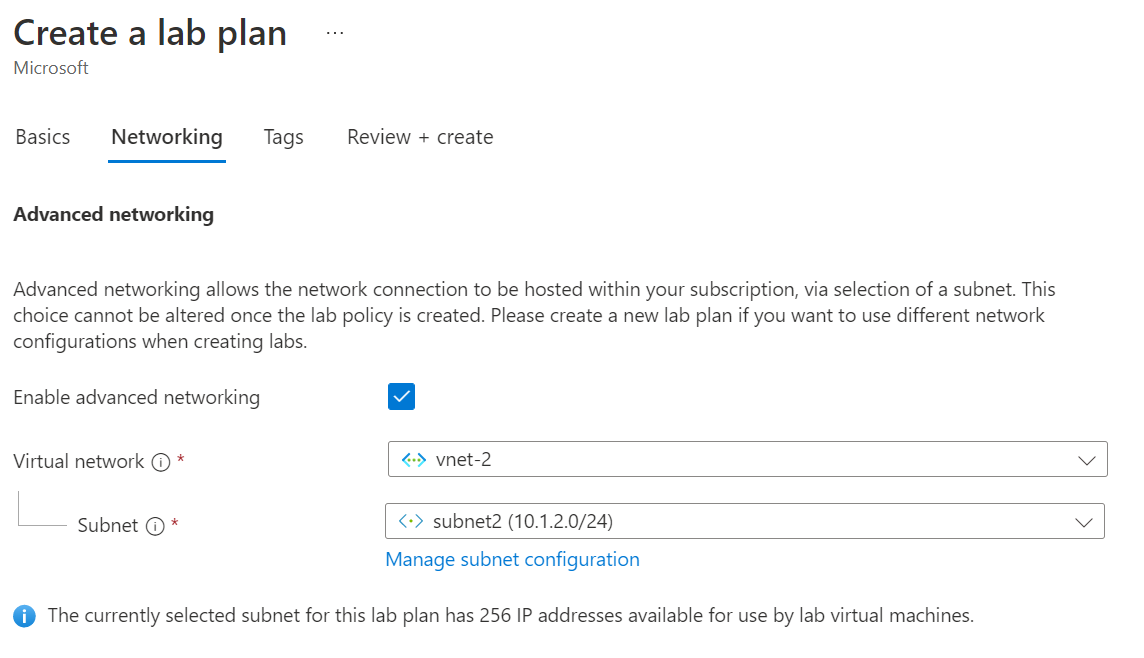

Na guia Rede, selecione Habilitar rede avançada para configurar a sub-rede de rede virtual.

Em Rede virtual, selecione sua rede virtual. Em Sub-rede, selecione sua sub-rede de rede virtual.

Se sua rede virtual não aparecer na lista, verifique se o plano de laboratório está na mesma região do Azure que a rede virtual, se você delegou a sub-rede aos Serviços de Laboratório do Azure e se sua conta do Azure tem as permissões necessárias.

Selecione Rever + Criar para criar o plano de laboratório com rede avançada.

Os usuários e gerentes de laboratório agora podem se conectar a suas máquinas virtuais de laboratório ou máquina virtual de modelo de laboratório usando RDP ou SSH.

Quando você cria um novo laboratório, todas as máquinas virtuais são criadas na rede virtual e recebem um endereço IP dentro do intervalo de sub-rede.

4. (Opcional) Atualize as definições de configuração de rede

É recomendável usar as definições de configuração padrão para a rede virtual e a sub-rede ao usar a rede avançada nos Serviços de Laboratório do Azure.

Para cenários de rede específicos, talvez seja necessário atualizar a configuração de rede. Saiba mais sobre as arquiteturas de rede e topologias suportadas nos Serviços de Laboratório do Azure e a configuração de rede correspondente.

Você pode modificar as configurações de rede virtual depois de criar o plano de laboratório com rede avançada. No entanto, quando você altera as configurações de DNS na rede virtual, você precisa reiniciar todas as máquinas virtuais de laboratório em execução. Se as VMs de laboratório forem interrompidas, elas receberão automaticamente as configurações de DNS atualizadas quando forem iniciadas.

Atenção

As seguintes alterações de configuração de rede não são suportadas depois de configurar a rede avançada:

- Exclua a rede virtual ou sub-rede associada ao plano de laboratório. Isso faz com que os laboratórios parem de funcionar.

- Altere o intervalo de endereços de sub-rede quando houver máquinas virtuais criadas (VM de modelo ou VMs de laboratório).

- Altere o rótulo DNS no endereço IP público. Isso faz com que o botão Conectar para VMs de laboratório pare de funcionar.

- Altere a configuração de IP de frontend no balanceador de carga do Azure. Isso faz com que o botão Conectar para VMs de laboratório pare de funcionar.

- Altere o FQDN no endereço IP público.

- Use uma tabela de rotas com uma rota padrão para a sub-rede (túnel forçado). Isso faz com que os usuários percam a conectividade com seu laboratório.

- Não há suporte para o uso do Firewall do Azure ou do Azure Bastion.

Próximos passos

- Anexe uma galeria de computação a um plano de laboratório.

- Configure as configurações de desligamento automático para um plano de laboratório.

- Adicione criadores de laboratório a um plano de laboratório.