Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo descreve algumas práticas recomendadas para usar o controle de acesso baseado em função do Azure (Azure RBAC). Essas práticas recomendadas são derivadas de nossa experiência com o Azure RBAC e das experiências de clientes como você.

Conceda apenas o acesso de que os usuários precisam

Com o RBAC do Azure, pode fazer a segregação de deveres na sua equipa e conceder aos utilizadores apenas a quantidade de acesso de que precisam para desempenhar as suas funções. Em vez de conceder a todos permissões irrestritas em sua assinatura ou recursos do Azure, você pode permitir apenas determinadas ações em um escopo específico.

Ao planejar sua estratégia de controle de acesso, é uma prática recomendada conceder aos usuários o mínimo de privilégio para realizar seu trabalho. Evite atribuir funções mais amplas em escopos mais amplos, mesmo que inicialmente pareça mais conveniente fazê-lo. Ao criar funções personalizadas, inclua apenas as permissões de que os usuários precisam. Ao limitar funções e escopos, limita-se quais recursos estão em risco caso o principal de segurança seja comprometido.

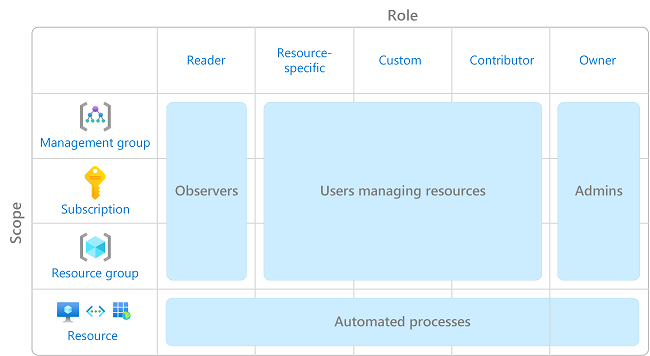

O diagrama a seguir mostra um padrão sugerido para usar o RBAC do Azure.

Para obter informações sobre como atribuir funções, consulte Atribuir funções do Azure usando o portal do Azure.

Limitar o número de proprietários de subscrição

Você deve ter um máximo de 3 proprietários de assinatura para reduzir o potencial de violação por um proprietário comprometido. Essa recomendação pode ser monitorada no Microsoft Defender for Cloud. Para obter outras recomendações de identidade e acesso no Defender for Cloud, consulte Recomendações de segurança - um guia de referência.

Limitar atribuições de funções de administrador privilegiado

Algumas funções são identificadas como funções de administrador privilegiadas. Considere tomar as seguintes ações para melhorar sua postura de segurança:

- Remova atribuições de função privilegiadas desnecessárias.

- Evite atribuir uma função de administrador privilegiado quando uma função de trabalho puder ser usada.

- Se você precisar atribuir uma função de administrador privilegiado, use um escopo estreito, como grupo de recursos ou recurso, em vez de um escopo mais amplo, como grupo de gerenciamento ou assinatura.

- Se você estiver atribuindo uma função com permissão para criar atribuições de função, considere adicionar uma condição para restringir a atribuição de função. Para obter mais informações, consulte Delegar o gerenciamento de atribuição de função do Azure a outras pessoas com condições.

Para obter mais informações, consulte Listar ou gerenciar atribuições de função de administrador privilegiado.

Usar o Microsoft Entra Privileged Identity Management

Para proteger contas privilegiadas contra ataques cibernéticos mal-intencionados, você pode usar o Microsoft Entra Privileged Identity Management (PIM) para reduzir o tempo de exposição de privilégios e aumentar sua visibilidade sobre seu uso por meio de relatórios e alertas. O PIM ajuda a proteger contas privilegiadas fornecendo acesso privilegiado just-in-time aos recursos do Microsoft Entra ID e do Azure. O acesso pode ser limitado no tempo, após o qual os privilégios são revogados automaticamente.

Para mais informações, consulte O que é a Gestão de Identidades Privilegiadas do Microsoft Entra?

Atribuir funções a grupos, não a usuários

Para tornar as atribuições de função mais gerenciáveis, evite atribuir funções diretamente aos usuários. Em vez disso, atribua funções a grupos. A atribuição de funções a grupos em vez de usuários também ajuda a minimizar o número de atribuições de função, que tem um limite de atribuições de função por assinatura.

Atribuir funções usando o ID de função exclusivo em vez do nome da função

Há algumas vezes em que um nome de função pode mudar, por exemplo:

- Você está usando sua própria função personalizada e decide alterar o nome.

- Você está usando uma função de visualização que tem (Visualização) no nome. Quando a função é liberada, ela é renomeada.

Mesmo que uma função seja renomeada, a ID da função não é alterada. Se você estiver usando scripts ou automação para criar suas atribuições de função, é uma prática recomendada usar o ID de função exclusivo em vez do nome da função. Portanto, se uma função for renomeada, é mais provável que seus scripts funcionem.

Para obter mais informações, consulte Atribuir uma função usando a ID de função exclusiva e o Azure PowerShell e Atribuir uma função usando a ID de função exclusiva e a CLI do Azure.

Evite usar um curinga ao criar funções personalizadas

Ao criar funções personalizadas, você pode usar o caractere curinga (*) para definir permissões. É recomendável especificar Actions e DataActions explicitamente em vez de usar o caractere curinga (*). O acesso adicional e as permissões concedidas no futuro Actions ou DataActions podem ser comportamentos indesejados usando o curinga. Para obter mais informações, consulte Funções personalizadas do Azure.