Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Muitas organizações utilizam soluções de plataforma de informações sobre ameaças (TIP) para agregar feeds de informações sobre ameaças de várias origens. A partir do feed agregado, os dados são organizados para se aplicarem a soluções de segurança, como dispositivos de rede, soluções EDR/XDR ou soluções de gestão de informações e eventos de segurança (SIEM), como Microsoft Sentinel. O padrão da indústria para descrever informações de ciberthreat é denominado "Structured Threat Information Expression" ou STIX. Ao utilizar a API de carregamento que suporta objetos STIX, utiliza uma forma mais expressiva de importar informações sobre ameaças para Microsoft Sentinel.

A API de carregamento ingere informações sobre ameaças em Microsoft Sentinel sem a necessidade de um conector de dados. Este artigo descreve o que precisa de ligar. Para obter mais informações sobre os detalhes da API, veja o documento de referência Microsoft Sentinel carregar a API.

Para obter mais informações sobre informações sobre ameaças, veja Informações sobre ameaças.

Importante

A API de carregamento de informações sobre ameaças Microsoft Sentinel está em pré-visualização. Consulte os Termos de Utilização Suplementares para Pré-visualizações do Microsoft Azure para obter mais termos legais aplicáveis às funcionalidades Azure que estão em versão beta, pré-visualização ou que ainda não foram lançadas para disponibilidade geral.

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender. A partir de julho de 2025, muitos novos clientes são automaticamente integrados e redirecionados para o portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender. Para obter mais informações, consulte It's Time to Move: Retireing Microsoft Sentinel's portal do Azure for greater security (Está na altura de mover: extinguir portal do Azure de Microsoft Sentinel para maior segurança).

Nota

Para obter informações sobre a disponibilidade de funcionalidades nas clouds do Governo norte-americano, veja as tabelas de Microsoft Sentinel na disponibilidade de funcionalidades da Cloud para clientes do Governo norte-americano.

Pré-requisitos

- Tem de ter permissões de leitura e escrita na área de trabalho Microsoft Sentinel para armazenar os objetos STIX das informações sobre ameaças.

- Tem de conseguir registar uma aplicação Microsoft Entra.

- A aplicação Microsoft Entra tem de ter a função contribuidor Microsoft Sentinel ao nível da área de trabalho.

Instruções

Siga estes passos para importar objetos STIX de informações sobre ameaças para Microsoft Sentinel a partir da sua solução integrada tip ou de informações sobre ameaças personalizadas:

- Registe uma aplicação Microsoft Entra e, em seguida, registe o respetivo ID de aplicação.

- Gere e registe um segredo de cliente para a sua aplicação Microsoft Entra.

- Atribua à sua aplicação Microsoft Entra a função contribuidor do Microsoft Sentinel ou o equivalente.

- Configure a solução TIP ou a aplicação personalizada.

Registar uma aplicação Microsoft Entra

As permissões de função de utilizador predefinidas permitem que os utilizadores criem registos de aplicações. Se esta definição tiver sido mudada para Não, precisa de permissão para gerir aplicações no Microsoft Entra. Qualquer uma das seguintes funções de Microsoft Entra inclui as permissões necessárias:

- Administrador da aplicação

- Programador de aplicações

- Administrador de aplicações na cloud

Para obter mais informações sobre como registar a sua aplicação Microsoft Entra, veja Registar uma aplicação.

Depois de registar a aplicação, registe o ID da aplicação (cliente) no separador Descrição Geral da aplicação.

Atribuir uma função à aplicação

A API de carregamento ingere objetos de informações sobre ameaças ao nível da área de trabalho e requer a função de Contribuidor Microsoft Sentinel.

No portal do Azure, aceda a Áreas de trabalho do Log Analytics.

Selecione Controlo de acesso (IAM).

Selecione Adicionar>Atribuição de função.

No separador Função, selecione a função contribuidor Microsoft Sentinel e, em seguida, selecione Seguinte.

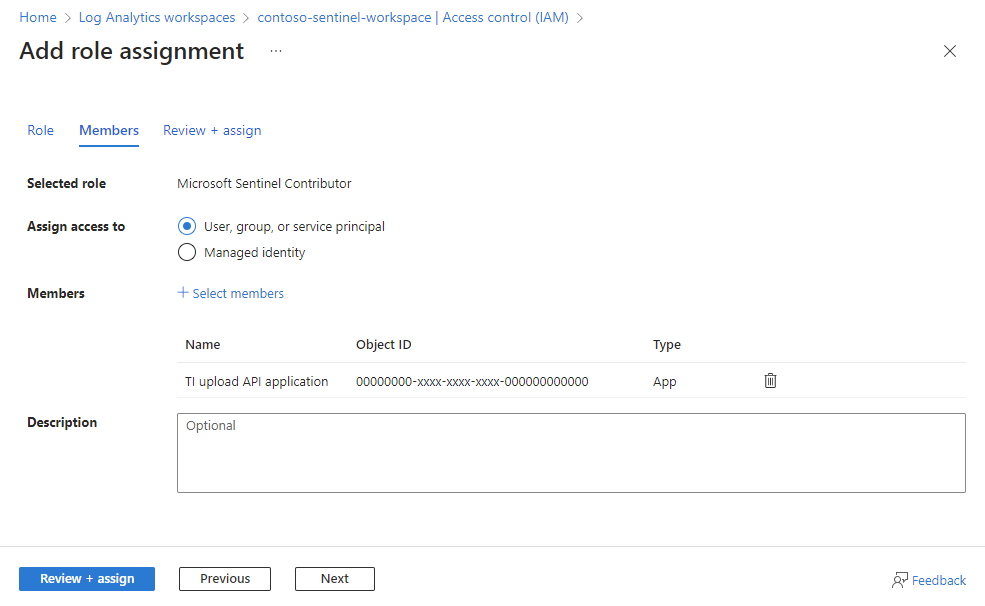

No separador Membros , selecione Atribuir acesso a>Utilizador, grupo ou principal de serviço.

Selecione membros. Por predefinição, Microsoft Entra aplicações não são apresentadas nas opções disponíveis. Para localizar a sua aplicação, procure-a pelo nome.

Selecione Rever + atribuir.

Para obter mais informações sobre como atribuir funções a aplicações, veja Atribuir uma função à aplicação.

Configurar a solução da plataforma de informações sobre ameaças ou a aplicação personalizada

As seguintes informações de configuração são necessárias para a API de carregamento:

- ID da aplicação (cliente)

- Microsoft Entra token de acesso com autenticação OAuth 2.0

- Microsoft Sentinel ID da área de trabalho

Introduza estes valores na configuração da sua SUGESTÃO integrada ou solução personalizada, sempre que necessário.

- Submeta as informações sobre ameaças para a API de carregamento. Para obter mais informações, veja Microsoft Sentinel carregar a API.

- Dentro de alguns minutos, os objetos de informações sobre ameaças devem começar a fluir para a área de trabalho Microsoft Sentinel. Localize os novos objetos STIX na página Informações sobre ameaças, que é acessível a partir do menu Microsoft Sentinel.

Conteúdos relacionados

Neste artigo, aprendeu a ligar a sua SUGESTÃO a Microsoft Sentinel. Para saber mais sobre como utilizar informações sobre ameaças no Microsoft Sentinel, veja os seguintes artigos:

- Compreenda as informações sobre ameaças.

- Trabalhe com indicadores de ameaças ao longo da experiência Microsoft Sentinel.

- Comece a detetar ameaças com regras de análise incorporadas ou personalizadas no Microsoft Sentinel.