Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo fornece informações em segundo plano e passos para configurar uma chave gerida pelo cliente (CMK) para Microsoft Sentinel. Todos os dados armazenados no Microsoft Sentinel já estão encriptados pela Microsoft em todos os recursos de armazenamento relevantes. A CMK fornece uma camada adicional de proteção com uma chave de encriptação criada e propriedade sua e armazenada no seu Azure Key Vault.

Pré-requisitos

- Configure um cluster dedicado do Log Analytics com, pelo menos, um escalão de alocação de 100 GB/dia. Quando várias áreas de trabalho estão ligadas ao mesmo cluster dedicado, partilham a mesma chave gerida pelo cliente. Saiba mais sobre os Preços do Cluster Dedicado do Log Analytics.

- Configure a CMK no cluster dedicado e ligue a área de trabalho a esse cluster. Saiba mais sobre os passos de aprovisionamento da CMK no Azure Monitor.

Considerações

A inclusão de uma área de trabalho CMK para Microsoft Sentinel é suportada apenas através da API REST e da CLI Azure e não através do portal do Azure. Azure Resource Manager modelos (modelos arm) não são atualmente suportados para integração de CMK.

Nos seguintes casos, os dados e os registos da área de trabalho ingeridos são encriptados com CMK, enquanto outros Microsoft Sentinel dados, incluindo conteúdos de segurança como regras de análise, mas também alertas, incidentes e muito mais, são encriptados com chaves geridas pela Microsoft:

- Ativar a CMK numa área de trabalho que já está integrada para Microsoft Sentinel.

- Ativar a CMK num cluster que contém Microsoft Sentinel áreas de trabalho ativadas.

- Associar uma área de trabalho não CMK ativada por Microsoft Sentinel a um cluster compatível com CMK.

As seguintes alterações relacionadas com a CMK não são suportadas porque podem levar a um comportamento indefinido e problemático:

- Desativar a CMK numa área de trabalho já integrada no Microsoft Sentinel.

- Definir uma área de trabalho preparada para CMK Sentinel como uma área de trabalho não CMK ao desassociá-la do cluster dedicado compatível com CMK.

- Desativar a CMK num cluster dedicado do Log Analytics compatível com CMK.

Se integrar a área de trabalho Microsoft Sentinel ativada no portal do Defender, os dados/registos da área de trabalho ingeridos permanecerão encriptados com a CMK. Outros dados não são encriptados com CMK e utilizam uma chave gerida pela Microsoft.

Microsoft Sentinel suporta Identidades Atribuídas pelo Sistema na configuração da CMK. Por conseguinte, a identidade do cluster do Log Analytics dedicado deve ser do tipo Atribuído pelo Sistema . Recomendamos que utilize a identidade que é automaticamente atribuída ao cluster do Log Analytics quando é criada.

A alteração da chave gerida pelo cliente para outra chave (com outro URI) atualmente não é suportada. Deve alterar a chave ao rodá-la.

Antes de fazer alterações de CMK a uma área de trabalho de produção ou a um cluster do Log Analytics, contacte o Grupo de Produtos do Microsoft Sentinel.

Como funciona a CMK

A solução Microsoft Sentinel utiliza um cluster do Log Analytics dedicado para a recolha de registos e funcionalidades. Como parte da configuração da CMK Microsoft Sentinel, tem de configurar as definições da CMK no cluster dedicado do Log Analytics relacionado. Os dados guardados por Microsoft Sentinel em recursos de armazenamento que não sejam o Log Analytics também são encriptados com a chave gerida pelo cliente configurada para o cluster do Log Analytics dedicado.

Para mais informações, consulte:

- Azure Monitorizar chaves geridas pelo cliente (CMK).

- Azure Key Vault.

- Clusters dedicados do Log Analytics.

Nota

Se ativar a CMK no Microsoft Sentinel, as funcionalidades de Pré-visualização Pública que não suportem a CMK não estão ativadas.

Ativar CMK

Para aprovisionar a CMK, siga estes passos:

- Certifique-se de que tem uma área de trabalho do Log Analytics e de que está ligada a um cluster dedicado no qual a CMK está ativada. (Consulte Pré-requisitos.)

- Registe-se no Fornecedor de Recursos do Azure Cosmos DB.

- Adicione uma política de acesso à sua instância Azure Key Vault.

- Integre a área de trabalho para Microsoft Sentinel através da API de Inclusão.

- Contacte o grupo produto Microsoft Sentinel para confirmar a inclusão.

Passo 1: Configurar a CMK numa área de trabalho do Log Analytics num cluster dedicado

Conforme mencionado nos pré-requisitos, para integrar uma área de trabalho do Log Analytics com a CMK para Microsoft Sentinel, esta área de trabalho tem de ser ligada primeiro a um cluster do Log Analytics dedicado no qual a CMK está ativada. Microsoft Sentinel utilizará a mesma chave utilizada pelo cluster dedicado. Siga as instruções no Azure Monitorizar a configuração da chave gerida pelo cliente para criar uma área de trabalho CMK que é utilizada como a área de trabalho Microsoft Sentinel nos passos seguintes.

Passo 2: Registar o Fornecedor de Recursos do Azure Cosmos DB

Microsoft Sentinel funciona com o Azure Cosmos DB como um recurso de armazenamento adicional. Certifique-se de que se regista no Fornecedor de Recursos do Azure Cosmos DB antes de integrar uma área de trabalho cmk para Microsoft Sentinel.

Siga as instruções para Registar o Fornecedor de Recursos do Azure Cosmos DB para a sua subscrição Azure.

Passo 3: adicionar uma política de acesso à instância do Azure Key Vault

Adicione uma política de acesso que permita ao Azure Cosmos DB aceder à instância Azure Key Vault que está ligada ao cluster do Log Analytics dedicado (a mesma chave será utilizada por Microsoft Sentinel).

Siga as instruções aqui para adicionar uma política de acesso à sua instância de Azure Key Vault com um principal do Azure Cosmos DB.

Passo 4: Integrar a área de trabalho para Microsoft Sentinel através da API de inclusão

Integre a área de trabalho ativada pela CMK para Microsoft Sentinel através da API de inclusão com a customerManagedKey propriedade como true. Para obter mais contexto sobre a API de inclusão, veja este documento no Microsoft Sentinel repositório do GitHub.

Por exemplo, o seguinte URI e corpo do pedido é uma chamada válida para integrar uma área de trabalho para Microsoft Sentinel quando os parâmetros de URI e o token de autorização adequados são enviados.

URI

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

Corpo do pedido

{

"properties": {

"customerManagedKey": true

}

}

Passo 5: Contacte o grupo Produto Microsoft Sentinel para confirmar a inclusão

Por último, confirme o estado de inclusão da área de trabalho ativada para CMK ao contactar o grupo de produtos Microsoft Sentinel.

Revogação ou eliminação da Chave de Encriptação de Chaves

Se um utilizador revogar a chave de encriptação de chave (a CMK), eliminando-a ou removendo o acesso ao cluster dedicado e Azure Fornecedor de Recursos do Cosmos DB, Microsoft Sentinel honra a alteração e comporta-se como se os dados já não estivesse disponíveis, no prazo de uma hora. Neste momento, qualquer operação que utilize recursos de armazenamento persistentes, como a ingestão de dados, alterações de configuração persistentes e criação de incidentes, é impedida. Os dados armazenados anteriormente não são eliminados, mas permanecem inacessíveis. Os dados inacessíveis são regidos pela política de retenção de dados e são removidos de acordo com essa política.

A única operação possível após a revogação ou eliminação da chave de encriptação é a eliminação da conta.

Se o acesso for restaurado após a revogação, Microsoft Sentinel restaura o acesso aos dados dentro de uma hora.

O acesso aos dados pode ser revogado ao desativar a chave gerida pelo cliente no cofre de chaves ou ao eliminar a política de acesso à chave, tanto para o cluster do Log Analytics dedicado como para o Azure Cosmos DB. A revogação do acesso ao remover a chave do cluster do Log Analytics dedicado ou ao remover a identidade associada ao cluster do Log Analytics dedicado não é suportada.

Para saber mais sobre como funciona a revogação de chaves no Azure Monitor, veja Azure Monitorizar a revogação da CMK.

Rotação de chaves gerida pelo cliente

Microsoft Sentinel e o Log Analytics suportam a rotação de chaves. Quando um utilizador efetua a rotação de chaves no Key Vault, Microsoft Sentinel suporta a nova chave dentro de uma hora.

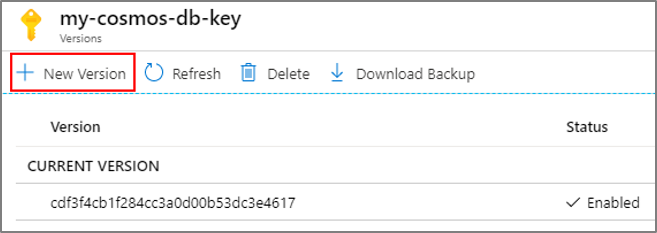

No Azure Key Vault, efetue a rotação de chaves ao criar uma nova versão da chave:

Desative a versão anterior da chave após 24 horas ou após o Azure Key Vault os registos de auditoria deixarão de mostrar qualquer atividade que utilize a versão anterior.

Depois de rodar uma chave, tem de atualizar explicitamente o recurso de cluster do Log Analytics dedicado no Log Analytics com a nova versão da chave Azure Key Vault. Para obter mais informações, veja Azure Monitorizar a rotação da CMK.

Substituir uma chave gerida pelo cliente

Microsoft Sentinel não suporta a substituição de uma chave gerida pelo cliente. Em alternativa, deve utilizar a capacidade de rotação de chaves .

Passos seguintes

Neste documento, aprendeu a configurar uma chave gerida pelo cliente no Microsoft Sentinel. Para saber mais sobre Microsoft Sentinel, consulte os seguintes artigos:

- Saiba como obter visibilidade sobre os seus dados e potenciais ameaças.

- Comece a detetar ameaças com Microsoft Sentinel.

- Utilize livros para monitorizar os seus dados.