Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

A Análise de Comportamento de Utilizadores e Entidades (UEBA) no Microsoft Sentinel analisa registos e alertas de origens de dados ligadas para criar perfis comportamentais de linha de base das entidades da sua organização, como utilizadores, anfitriões, endereços IP e aplicações. Ao utilizar machine learning, o UEBA identifica atividades anómalos que podem indicar um recurso comprometido.

Pode ativar a Análise de Comportamento do Utilizador e da Entidade de duas formas, ambas com o mesmo resultado:

- A partir das definições da área de trabalho do Microsoft Sentinel: ative o UEBA para a área de trabalho e selecione as origens de dados a ligar no portal do Microsoft Defender ou portal do Azure.

- A partir de conectores de dados suportados: ative o UEBA quando configurar conectores de dados suportados pela UEBA no portal do Microsoft Defender.

Este artigo explica como ativar o UEBA e configurar origens de dados a partir das definições da área de trabalho Microsoft Sentinel e dos conectores de dados suportados.

Para obter mais informações sobre o UEBA, veja Identificar ameaças com a análise de comportamento de entidades.

Nota

Para obter informações sobre a disponibilidade de funcionalidades nas clouds do Governo norte-americano, veja as tabelas de Microsoft Sentinel na disponibilidade de funcionalidades da Cloud para clientes do Governo norte-americano.

Importante

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender.

Pré-requisitos

Para ativar ou desativar esta funcionalidade (estes pré-requisitos não são necessários para utilizar a funcionalidade):

O utilizador tem de ser atribuído à função de Administrador de Segurança Microsoft Entra ID no seu inquilino ou às permissões equivalentes.

Tem de ser atribuída ao utilizador, pelo menos, uma das seguintes funções de Azure (Saiba mais sobre Azure RBAC):

- Proprietário ao nível do grupo de recursos ou superior.

- Contribuidor ao nível do grupo de recursos ou superior.

- (Menos privilegiado) Microsoft Sentinel Contribuidor ao nível da área de trabalho ou superior e Contribuidor do Log Analytics ao nível do grupo de recursos ou superior.

A área de trabalho não pode ter quaisquer bloqueios de recursos Azure aplicados à mesma. Saiba mais sobre Azure bloqueio de recursos.

Nota

- Não é necessária nenhuma licença especial para adicionar a funcionalidade UEBA ao Microsoft Sentinel e não há custos adicionais para utilizá-la.

- No entanto, uma vez que o UEBA gera novos dados e os armazena em novas tabelas que o UEBA cria na sua área de trabalho do Log Analytics, aplicam-se custos adicionais de armazenamento de dados .

Ativar o UEBA a partir das definições da área de trabalho

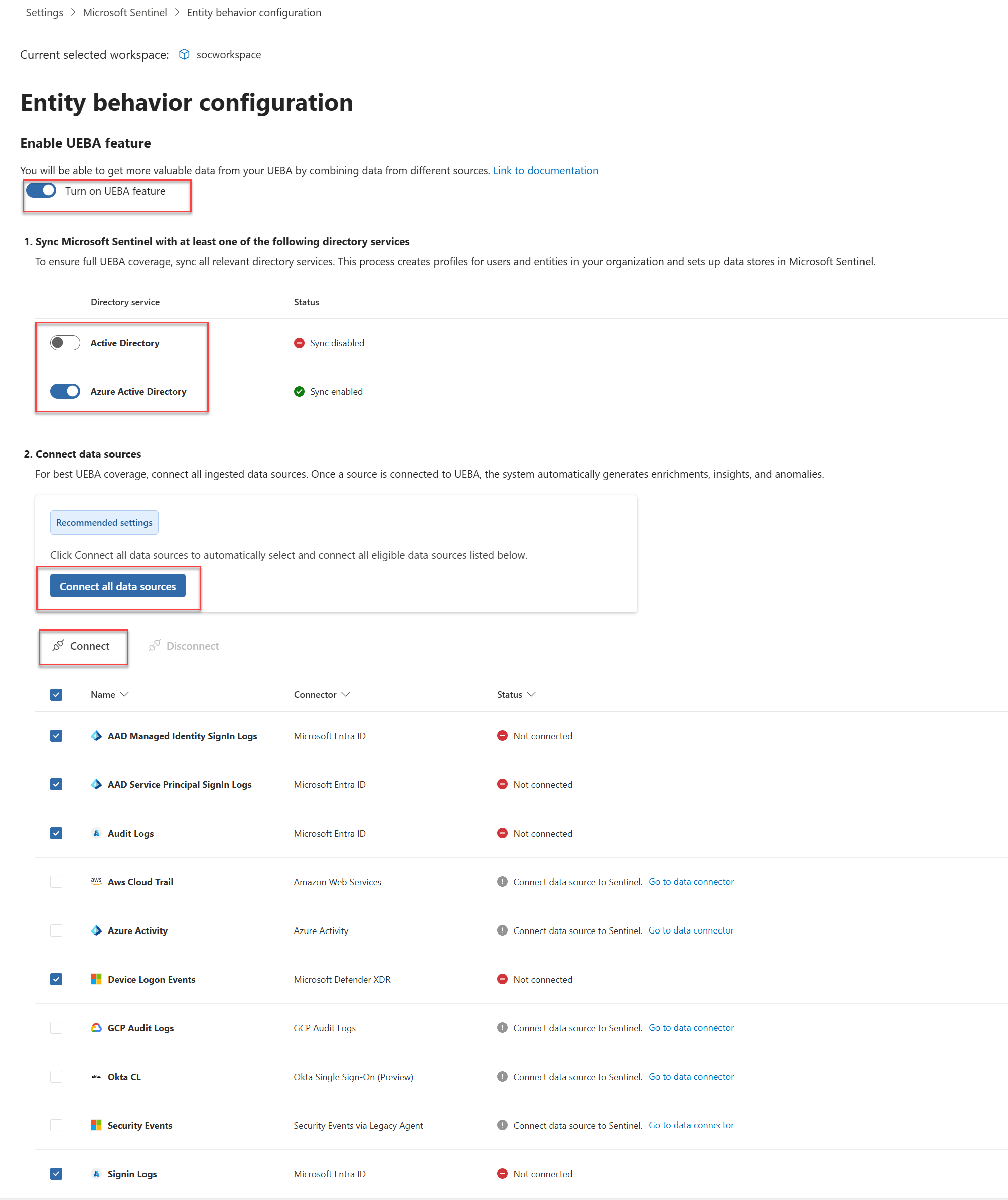

Para ativar o UEBA a partir das definições da área de trabalho do Microsoft Sentinel:

Aceda à página Configuração do comportamento da entidade .

Utilize qualquer uma destas três formas de aceder à página Configuração do comportamento da entidade :

Selecione Comportamento da entidade no menu de navegação Microsoft Sentinel e, em seguida, selecione Definições de comportamento da entidade na barra de menus superior.

Selecione Definições no menu de navegação Microsoft Sentinel, selecione o separador Definições e, em seguida, no expansor Análise de comportamento da entidade, selecione Definir UEBA.

Na página Microsoft Defender XDR conector de dados, selecione a ligação Ir para a página de configuração UEBA.

Na página Configuração do comportamento da entidade , ative a funcionalidade Ativar UEBA.

Selecione os serviços de diretório a partir dos quais pretende sincronizar entidades de utilizador com Microsoft Sentinel.

- Active Directory no local (Pré-visualização)

- Microsoft Entra ID

Para sincronizar entidades de utilizador a partir de Active Directory no local, tem de integrar o seu inquilino Azure para Microsoft Defender para Identidade (autónomo ou como parte do Microsoft Defender XDR) e tem de ter o sensor MDI instalado no controlador de domínio do Active Directory. Para obter mais informações, veja Microsoft Defender para Identidade pré-requisitos.

Selecione Ligar todas as origens de dados para ligar todas as origens de dados elegíveis ou selecione origens de dados específicas na lista.

Só pode ativar estas origens de dados a partir do Defender e dos portais Azure:

- Registos de Início de Sessão

- Registos de Auditoria

- Atividade Azure

- Eventos de Segurança

Só pode ativar estas origens de dados a partir do portal do Defender (pré-visualização):

- Registos de Início de Sessão de Identidade Gerida do AAD (Microsoft Entra ID)

- Registos de Início de Sessão do Principal de Serviço do AAD (Microsoft Entra ID)

- AWS CloudTrail

- Eventos de Início de Sessão do Dispositivo

- Okta CL

- Registos de Auditoria do GCP

Para obter mais informações sobre anomalias e origens de dados UEBA, veja Microsoft Sentinel referência UEBA e anomalias ueba.

Nota

Depois de ativar o UEBA, pode ativar as origens de dados suportadas para UEBA diretamente a partir do painel do conector de dados ou a partir da página Definições do portal do Defender, conforme descrito neste artigo.

Selecione Ligar.

Ative a deteção de anomalias na área de trabalho do Microsoft Sentinel:

- No menu de navegação do portal Microsoft Defender, selecione Definições>Microsoft Sentinel>pastas de trabalhoSIEM.

- Selecione a área de trabalho que pretende configurar.

- Na página de configuração da área de trabalho, selecione Anomalias e ative Detetar Anomalias.

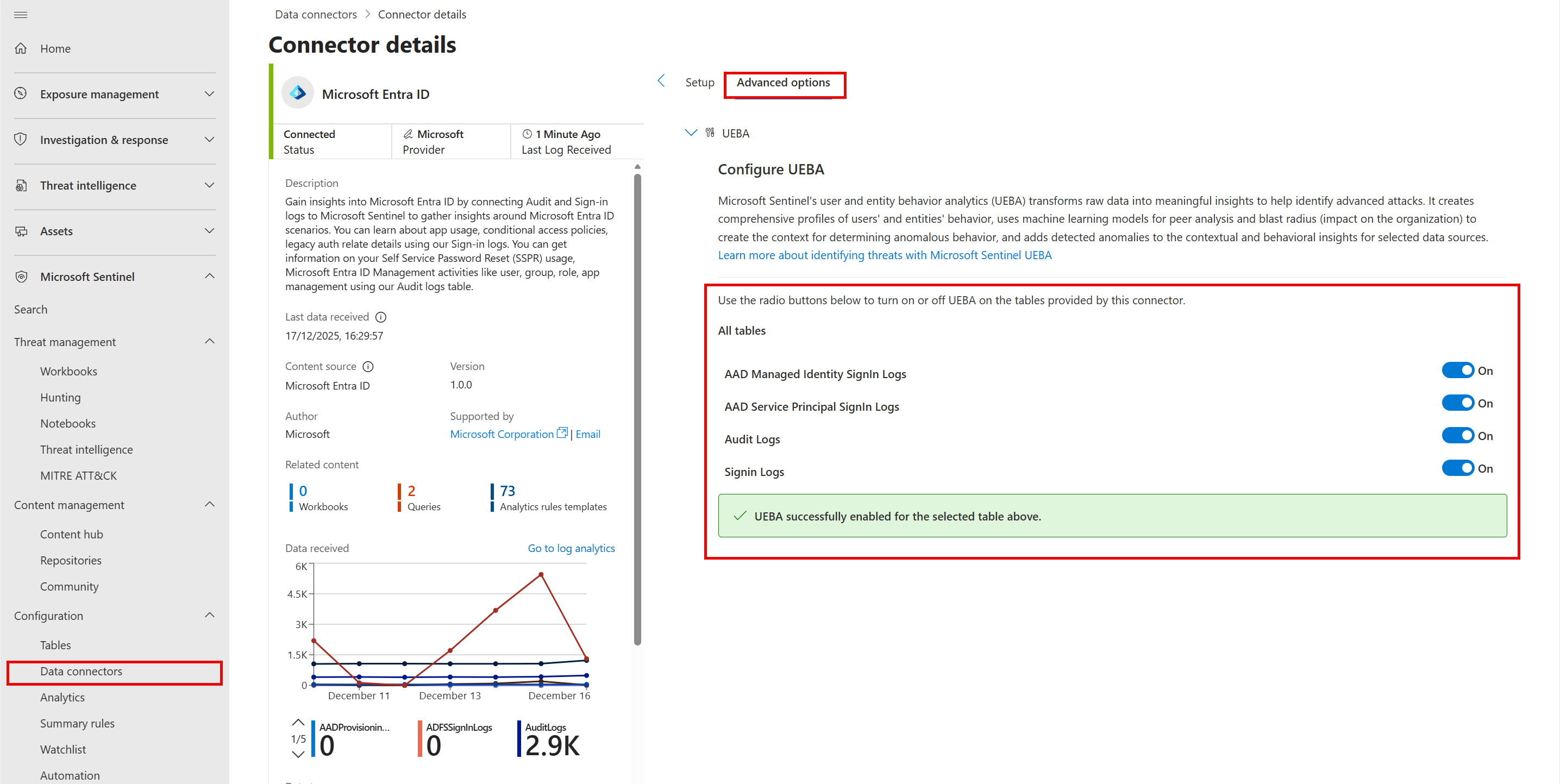

Ativar o UEBA a partir de conectores suportados

Para ativar o UEBA a partir de conectores de dados suportados no portal do Microsoft Defender:

No menu de navegação do portal Microsoft Defender, selecione Microsoft Sentinel > Conectores de Dados de Configuração>.

Selecione um conector de dados suportado pela UEBA que suporte UEBA. Para obter mais informações sobre os conectores de dados e tabelas suportados pela UEBA, veja Microsoft Sentinel referência UEBA.

No painel do conector de dados, selecione Abrir página do conector.

Na página Detalhes do conector , selecione Opções avançadas.

Em Configurar UEBA, ative as tabelas que pretende ativar para UEBA.

Para obter mais informações sobre como configurar conectores de dados Microsoft Sentinel, veja Ligar origens de dados a Microsoft Sentinel através de conectores de dados.

Instalar a solução UEBA Essentials (opcional)

A solução UEBA Essentials é uma coleção de dezenas de consultas de investigação pré-criadas organizadas e mantidas por especialistas em segurança da Microsoft. A solução inclui consultas de deteção de anomalias em várias clouds em Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) e Okta.

Instale a solução para começar rapidamente com investigação e investigação de ameaças com dados UEBA, em vez de criar estas capacidades de deteção do zero.

Para obter mais informações, veja Instalar ou atualizar soluções de Microsoft Sentinel.

Ativar a camada de comportamentos UEBA (Pré-visualização)

A camada de comportamentos UEBA gera resumos melhorados da atividade observada em várias origens de dados. Ao contrário de alertas ou anomalias, os comportamentos não indicam necessariamente risco - criam uma camada de abstração que otimiza os seus dados para investigações, investigação e deteção ao melhorar a clareza, o contexto e a correlação.

Para obter mais informações sobre a camada de comportamentos UEBA e como ativá-la, veja Ativar a camada de comportamentos UEBA no Microsoft Sentinel.

Passos seguintes

Saiba como investigar anomalias ueba e utilizar dados UEBA nas suas investigações: