Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Confiança Zero é uma estratégia de segurança para conceber e implementar os seguintes conjuntos de princípios de segurança:

| Verificar explicitamente | Utilizar o acesso com privilégios mínimos | Assumir violação |

|---|---|---|

| Autentique e autorize sempre com base em todos os pontos de dados disponíveis. | Limite o acesso do utilizador com Acesso Just-In-Time e Just-Enough-Access (JIT/JEA), políticas adaptáveis baseadas em riscos e proteção de dados. | Minimizar o raio de explosão e o acesso de segmento. Verifique a encriptação ponto a ponto e utilize a análise para obter visibilidade, deteção de ameaças e melhorar as defesas. |

Este artigo descreve como utilizar a solução Microsoft Sentinel Confiança Zero (TIC 3.0), que ajuda as equipas de governação e conformidade a monitorizar e a responder aos requisitos Confiança Zero de acordo com a iniciativa TRUSTED INTERNET CONNECTIONS (TIC) 3.0.

Microsoft Sentinel soluções são conjuntos de conteúdos agrupados, pré-configurados para um conjunto específico de dados. A solução Confiança Zero (TIC 3.0) inclui um livro, regras de análise e um manual de procedimentos, que fornecem uma visualização automatizada de princípios de Confiança Zero, orientadas de forma cruzada para a arquitetura Confiar nas Ligações à Internet, ajudando as organizações a monitorizar as configurações ao longo do tempo.

Nota

Obtenha uma visão abrangente do estado de Confiança Zero da sua organização com a iniciativa Confiança Zero na Gestão de Exposição da Microsoft. Para obter mais informações, consulte Modernizar rapidamente a sua postura de segurança para Confiança Zero | Microsoft Learn.

A solução Confiança Zero e a arquitetura TIC 3.0

Confiança Zero e TIC 3.0 não são os mesmos, mas partilham muitos temas comuns e, em conjunto, fornecem uma história comum. A solução Microsoft Sentinel para Confiança Zero (TIC 3.0) oferece passeios cruzados detalhados entre Microsoft Sentinel e o modelo de Confiança Zero com a arquitetura TIC 3.0. Estes passeios cruzados ajudam os utilizadores a compreender melhor as sobreposições entre os dois.

Embora a solução Microsoft Sentinel para Confiança Zero (TIC 3.0) forneça orientações de melhores práticas, a Microsoft não garante nem implica conformidade. Todos os requisitos, validações e controlos de Ligação à Internet Fidedigna (TIC) são regidos pela Agência de Segurança da Infraestrutura de Cibersegurança &.

A solução Confiança Zero (TIC 3.0) fornece visibilidade e sensibilização situacional para os requisitos de controlo fornecidos com tecnologias da Microsoft em ambientes predominantemente baseados na cloud. A experiência do cliente varia consoante o utilizador e alguns painéis podem exigir configurações adicionais e modificação de consultas para a operação.

As recomendações não implicam a cobertura dos respetivos controlos, uma vez que são, muitas vezes, um de vários cursos de ação para abordar os requisitos, o que é exclusivo de cada cliente. As recomendações devem ser consideradas um ponto de partida para planear uma cobertura total ou parcial dos respetivos requisitos de controlo.

A solução Microsoft Sentinel para Confiança Zero (TIC 3.0) é útil para qualquer um dos seguintes utilizadores e casos de utilização:

- Governação de segurança, riscos e profissionais de conformidade, para avaliação e relatórios da postura de conformidade

- Engenheiros e arquitetos, que precisam de conceber cargas de trabalho alinhadas com Confiança Zero e TIC 3.0

- Analistas de segurança, para criação de alertas e automatização

- Fornecedores de serviços de segurança geridos (MSSPs) para serviços de consultoria

- Gestores de segurança, que precisam de rever os requisitos, analisar relatórios, avaliar capacidades

Pré-requisitos

Antes de instalar a solução Confiança Zero (TIC 3.0), certifique-se de que tem os seguintes pré-requisitos:

Integrar serviços Microsoft: certifique-se de que tem Microsoft Sentinel e Microsoft Defender para a Cloud ativados na sua subscrição Azure.

Microsoft Defender para requisitos da Cloud: no Microsoft Defender para a Cloud:

Adicione as normas regulamentares necessárias ao dashboard. Certifique-se de que adiciona a referência de segurança da Microsoft Cloud e as Avaliações do NIST SP 800-53 R5 à sua Microsoft Defender para o dashboard da Cloud. Para obter mais informações, veja Adicionar uma norma regulamentar ao dashboard na documentação do Microsoft Defender for Cloud.

Exporte continuamente Microsoft Defender para dados da Cloud para a área de trabalho do Log Analytics. Para obter mais informações, veja Exportar continuamente Microsoft Defender para dados da Cloud.

Permissões de utilizador necessárias. Para instalar a solução Confiança Zero (TIC 3.0), tem de ter acesso à área de trabalho Microsoft Sentinel com permissões de Leitor de Segurança.

A solução Confiança Zero (TIC 3.0) também é melhorada por integrações com outros Serviços Microsoft, tais como:

- Microsoft Defender XDR

- Microsoft Information Protection

- Microsoft Entra ID

- Microsoft Defender para a Cloud

- Microsoft Defender para Endpoint

- Microsoft Defender para Identidade

- Microsoft Defender for Cloud Apps

- Microsoft Defender para Office 365

Instalar a solução Confiança Zero (TIC 3.0)

Para implementar a solução Confiança Zero (TIC 3.0) a partir do portal do Azure:

No Microsoft Sentinel, selecione Hub de conteúdos e localize a solução Confiança Zero (TIC 3.0).

No canto inferior direito, selecione Ver detalhes e, em seguida, Criar. Selecione a subscrição, o grupo de recursos e a área de trabalho onde pretende instalar a solução e, em seguida, reveja os conteúdos de segurança relacionados que serão implementados.

Quando terminar, selecione Rever + Criar para instalar a solução.

Para obter mais informações, veja Implementar conteúdos e soluções inativos.

Cenário de utilização de exemplo

As secções seguintes mostram como um analista de operações de segurança pode utilizar os recursos implementados com a solução Confiança Zero (TIC 3.0) para rever os requisitos, explorar consultas, configurar alertas e implementar a automatização.

Depois de instalar a solução Confiança Zero (TIC 3.0), utilize o livro, as regras de análise e o manual de procedimentos implementados na área de trabalho Microsoft Sentinel para gerir Confiança Zero na sua rede.

Visualizar Confiança Zero dados

Navegue para o livro Microsoft Sentinel Livros>Confiança Zero (TIC 3.0) e selecione Ver livro guardado.

Na página do livro Confiança Zero (TIC 3.0), selecione as capacidades do TIC 3.0 que pretende ver. Para este procedimento, selecione Deteção de Intrusões.

Sugestão

Utilize o botão de alternar Guia na parte superior da página para apresentar ou ocultar recomendações e painéis de guia. Certifique-se de que os detalhes corretos estão selecionados nas opções Subscrição, Área de Trabalho e Intervalo de Tempo para que possa ver os dados específicos que pretende localizar.

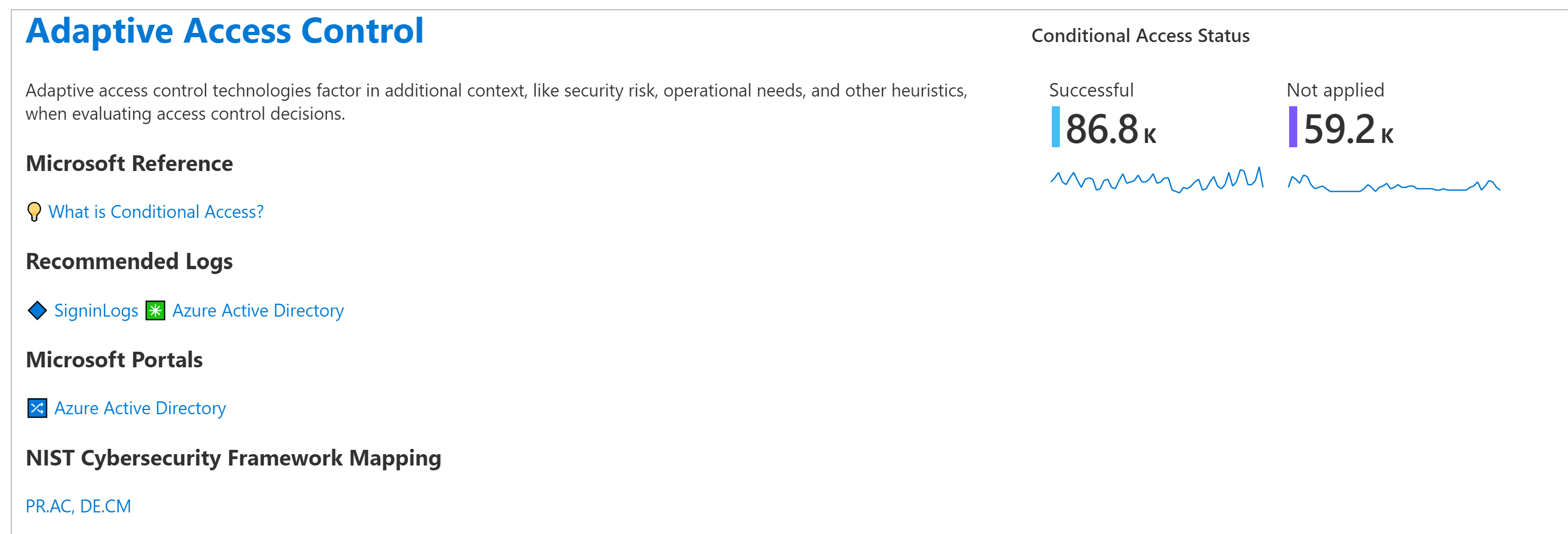

Selecione os cartões de controlo que pretende apresentar. Para este procedimento, selecione Controlo de Acesso adaptável e, em seguida, continue a deslocar-se para ver o cartão apresentado.

Sugestão

Utilize o botão de alternar Guias na parte superior esquerda para ver ou ocultar recomendações e painéis de guia. Por exemplo, estes podem ser úteis quando acede pela primeira vez ao livro, mas desnecessário depois de compreender os conceitos relevantes.

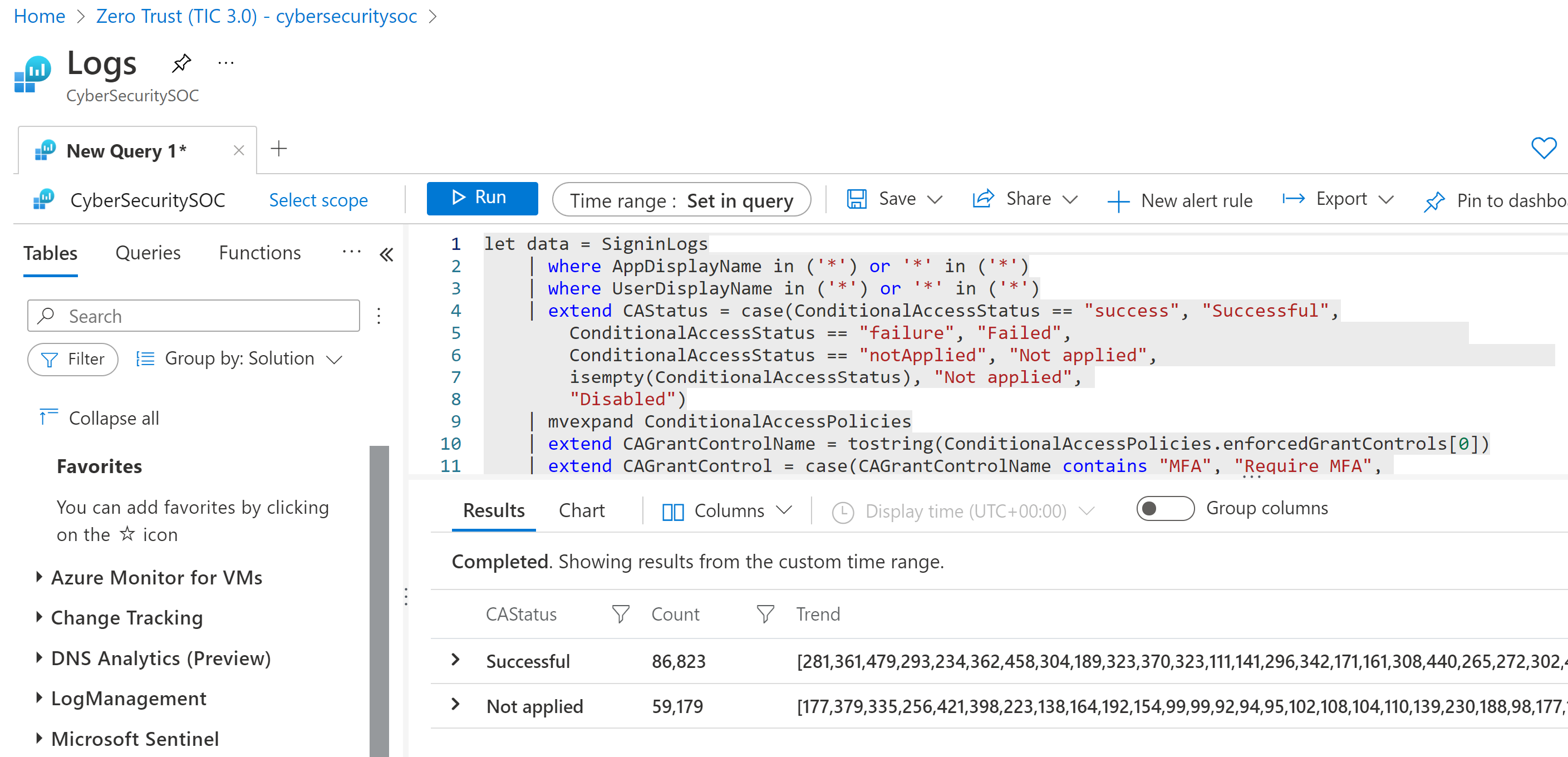

Explorar consultas. Por exemplo, no canto superior direito do cartão Controlo de Acesso adaptável, selecione o menu de três pontos Opções e, em seguida, selecione Abrir a última consulta de execução na vista Registos.

A consulta é aberta na página Registos do Microsoft Sentinel:

Configurar alertas relacionados com Confiança Zero

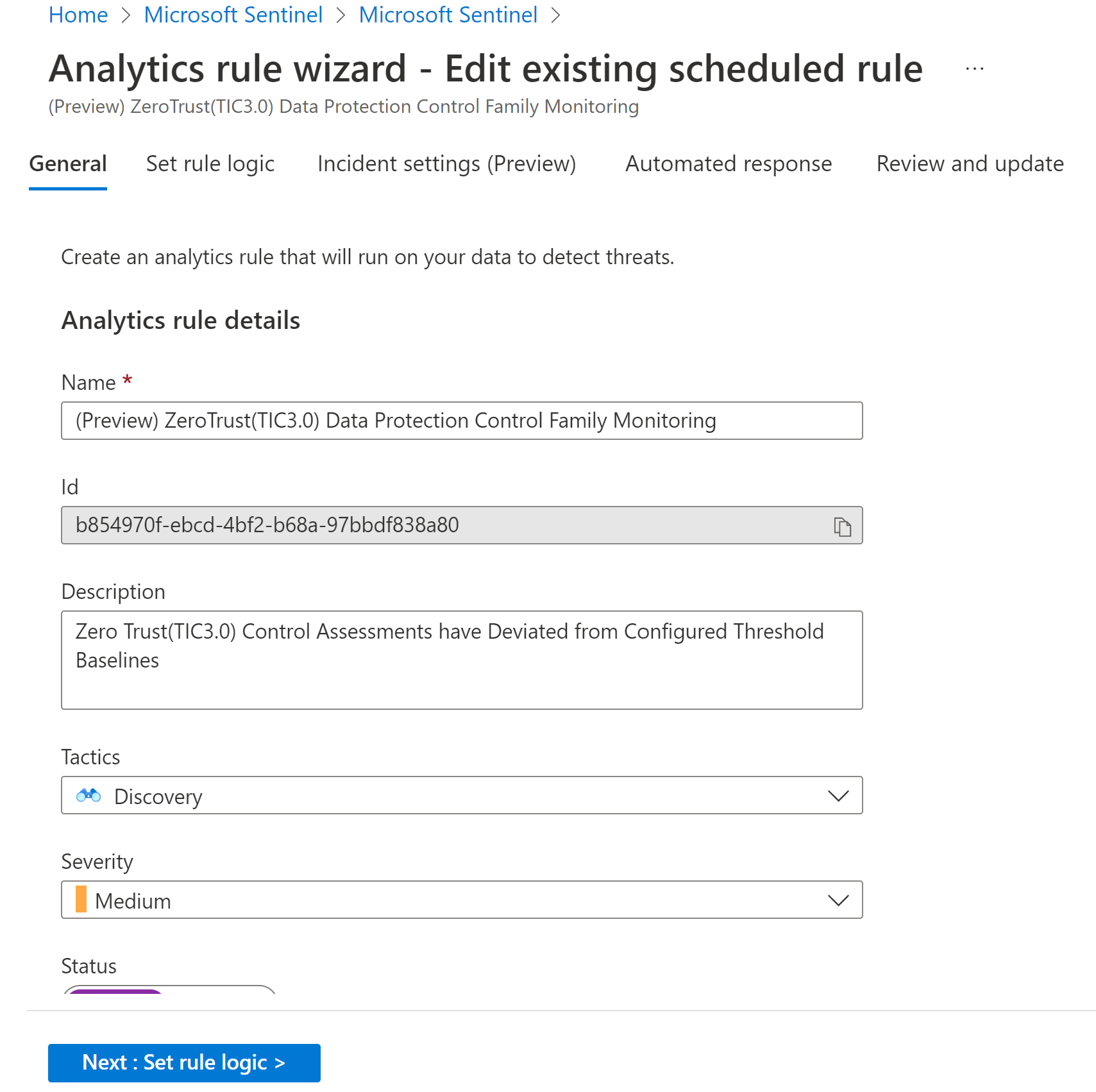

No Microsoft Sentinel, navegue para a área Análise. Veja as regras de análise completas implementadas com a solução Confiança Zero (TIC 3.0) ao procurar TIC3.0.

Por predefinição, a solução Confiança Zero (TIC 3.0) instala um conjunto de regras de análise configuradas para monitorizar Confiança Zero postura (TIC3.0) por família de controlo e pode personalizar limiares para alertar as equipas de conformidade para alterações na postura.

Por exemplo, se a postura de resiliência da carga de trabalho ficar abaixo de uma percentagem especificada numa semana, Microsoft Sentinel irá gerar um alerta para detalhar o respetivo estado de política (passagem/falha), os recursos identificados, a hora da última avaliação e fornecer ligações avançadas para Microsoft Defender para a Cloud para ações de remediação.

Atualize as regras conforme necessário ou configure uma nova:

Para obter mais informações, veja Criar regras de análise personalizadas para detetar ameaças.

Responder com SOAR

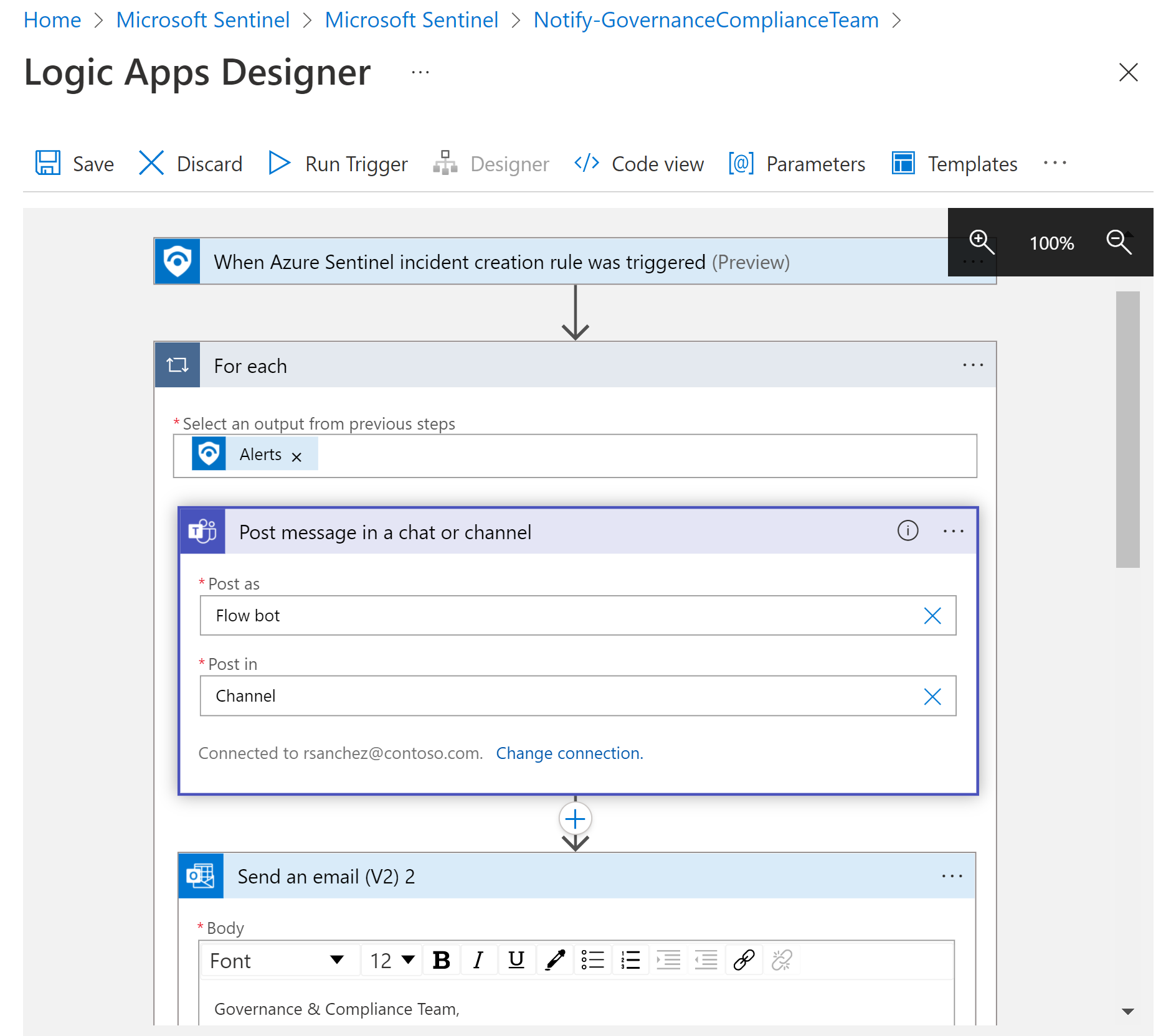

No Microsoft Sentinel, navegue para o separadorManuais de procedimentos Ativos da Automatização> e localize o manual de procedimentos Notify-GovernanceComplianceTeam.

Utilize este manual de procedimentos para monitorizar automaticamente os alertas de CMMC e notificar a equipa de conformidade de governação com detalhes relevantes através de mensagens de e-mail e do Microsoft Teams. Modifique o manual de procedimentos conforme necessário:

Para obter mais informações, veja Utilizar acionadores e ações no Microsoft Sentinel manuais de procedimentos.

Perguntas mais frequentes

As vistas e os relatórios personalizados são suportados?

Sim. Pode personalizar o seu livro de Confiança Zero (TIC 3.0) para ver dados por subscrição, área de trabalho, tempo, família de controlo ou parâmetros de nível de maturidade e pode exportar e imprimir o seu livro.

Para obter mais informações, veja Utilizar livros do Azure Monitor para visualizar e monitorizar os seus dados.

São necessários produtos adicionais?

São necessários Microsoft Sentinel e Microsoft Defender para a Cloud.

Além destes serviços, cada cartão de controlo baseia-se em dados de vários serviços, consoante os tipos de dados e visualizações apresentados no cartão. Mais de 25 serviços Microsoft fornecem melhoramento para a solução de Confiança Zero (TIC 3.0).

O que devo fazer com painéis sem dados?

Os painéis sem dados fornecem um ponto de partida para abordar os requisitos de controlo do Confiança Zero e do TIC 3.0, incluindo recomendações para abordar os respetivos controlos.

São suportadas várias subscrições, clouds e inquilinos?

Sim. Pode utilizar parâmetros de livros, Azure Lighthouse e Azure Arc para tirar partido da solução de Confiança Zero (TIC 3.0) em todas as suas subscrições, clouds e inquilinos.

Para obter mais informações, veja Utilizar livros do Azure Monitor para visualizar e monitorizar os seus dados e Gerir vários inquilinos no Microsoft Sentinel como um MSSP.

A integração de parceiros é suportada?

Sim. Tanto os livros como as regras de análise são personalizáveis para integrações com serviços de parceiros.

Para obter mais informações, consulte Utilizar livros do Azure Monitor para visualizar e monitorizar os seus dados e os detalhes de eventos personalizados do Surface em alertas.

Está disponível em regiões governamentais?

Sim. A solução Confiança Zero (TIC 3.0) está em Pré-visualização Pública e implementável em regiões Comerciais/Governamentais. Para obter mais informações, veja Disponibilidade de funcionalidades da cloud para clientes comerciais e us government.

Que permissões são necessárias para utilizar este conteúdo?

Microsoft Sentinel utilizadores contribuidores podem criar e editar livros, regras de análise e outros recursos de Microsoft Sentinel.

Microsoft Sentinel Utilizadores do Leitor podem ver dados, incidentes, livros e outros recursos de Microsoft Sentinel.

Para obter mais informações, veja Permissões no Microsoft Sentinel.

Passos seguintes

Para mais informações, consulte:

- Introdução ao Microsoft Sentinel

- Visualizar e monitorizar os seus dados com livros

- Modelo do Microsoft Confiança Zero

- Centro de Implementação do Confiança Zero

Veja os nossos vídeos:

- Demonstração: solução Microsoft Sentinel Confiança Zero (TIC 3.0)

- Microsoft Sentinel: Demonstração do Livro do Confiança Zero (TIC 3.0)

Leia os nossos blogues!

- Anúncio da solução Microsoft Sentinel: Confiança Zero (TIC3.0)

- Criar e monitorizar cargas de trabalho de Confiança Zero (TIC 3.0) para sistemas de informação federais com Microsoft Sentinel

- Confiança Zero: 7 estratégias de adoção dos líderes de segurança

- Implementar Confiança Zero com o Microsoft Azure: Gestão de Identidades e Acessos (Série de 6 Partes)