Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Aplica-se a: ✔️ partilhas de ficheiros SMB

Azure Files oferece dois protocolos padrão da indústria para montar Azure partilha de ficheiros: o protocolo Server Message Block (SMB) e o protocolo Network File System (NFS). O Azure Files permite-lhe escolher o protocolo do sistema de ficheiros que melhor se adequa à sua carga de trabalho. As partilhas de ficheiros Azure não suportam aceder a uma partilha individual de ficheiros Azure com os protocolos SMB e NFS, embora possas criar partilhas de ficheiros SMB e NFS dentro da mesma conta de armazenamento. Para todas as partilhas de ficheiros, o Azure Files oferece partilhas de ficheiros de nível empresarial que podem escalar para satisfazer as suas necessidades de armazenamento e podem ser acedidas simultaneamente por milhares de clientes.

Este artigo aborda as partilhas de ficheiros SMB Azure. Para informações sobre NFS Azure partilhas de ficheiros, veja NFS Azure partilhas de ficheiros.

Cenários comuns

Os compartilhamentos de arquivos SMB são usados para muitos aplicativos, incluindo compartilhamentos de arquivos de usuários finais e compartilhamentos de arquivos que apoiam bancos de dados e aplicativos. Os compartilhamentos de arquivos SMB geralmente são usados nos seguintes cenários:

- Partilhas de ficheiros para utilizadores finais, como partilhas de equipas e diretórios iniciais

- Armazenamento de backup para aplicações baseadas em Windows, como bases de dados SQL Server ou aplicações de linha de negócio escritas para APIs de sistemas de ficheiros locais Win32 ou .NET

- Desenvolvimento de novas aplicações e serviços, especialmente se essa aplicação ou serviço exigir E/S aleatória e armazenamento hierárquico

Funcionalidades

O Azure Files suporta as principais funcionalidades do SMB e do Azure necessárias para implementações em produção de partilhas de ficheiros SMB:

- Disponibilidade Contínua (CA) para PME

- Junção ao domínio AD e listas de controlo de acesso discricionário (DACLs)

- Backup sem servidor integrado com o Azure Backup

- Isolamento de rede com endpoints privados do Azure

- Alto débito de rede com o uso de SMB Multichannel (partilhas de ficheiros SSD apenas)

- Encriptação de canais SMB incluindo AES-256-GCM, AES-128-GCM e AES-128-CCM

- Suporte a versões anteriores através dos snapshots de partilha integrados ao VSS

- Eliminação automática e suave em partilhas de ficheiros do Azure para evitar eliminações acidentais

- Partilhas de ficheiros, opcionalmente acessíveis pela Internet, seguras com o SMB 3.0+ na Internet

Partilhas de ficheiros SMB podem ser montadas diretamente localmente ou também podem ser em cache localmente com Azure File Sync.

Suporte para SMB do Windows e funcionalidades do Azure Files

A tabela seguinte mostra o suporte do Windows para a versão SMB, o SMB Multichannel1 e a encriptação de canais SMB ao montar partilhas de ficheiros do Azure. Use esta tabela para determinar o suporte de funcionalidades e os requisitos de segurança para os sistemas operativos clientes que acedem à sua partilha de ficheiros Azure. Recomendamos instalar a atualização KB mais recente da sua versão do Windows.

| Versão Windows | Versão do SMB | SMB Multicanal (apenas SSD) | Encriptação de canal SMB máxima |

|---|---|---|---|

| Windows Server 2025 | SMB 3.1.1 | Sim | AES-256-GCM |

| Windows 11, versão 24H2 | SMB 3.1.1 | Sim | AES-256-GCM |

| Windows 11, versão 23H2 | SMB 3.1.1 | Sim | AES-256-GCM |

| Windows 11, versão 22H2 | SMB 3.1.1 | Sim | AES-256-GCM |

| Windows 10, versão 22H2 | SMB 3.1.1 | Sim | AES-128-GCM |

| Windows Server 2022 | SMB 3.1.1 | Sim | AES-256-GCM |

| Windows 11, versão 21H2 | SMB 3.1.1 | Sim | AES-256-GCM |

| Windows 10, versão 21H2 | SMB 3.1.1 | Sim | AES-128-GCM |

| Windows 10, versão 21H1 | SMB 3.1.1 | Sim, com KB5003690 ou mais recente | AES-128-GCM |

| Windows Server, versão 20H2 | SMB 3.1.1 | Sim, com KB5003690 ou mais recente | AES-128-GCM |

| Windows 10, versão 20H2 | SMB 3.1.1 | Sim, com KB5003690 ou mais recente | AES-128-GCM |

| Windows Server, versão 2004 | SMB 3.1.1 | Sim, com KB5003690 ou mais recente | AES-128-GCM |

| Windows 10, versão 2004 | SMB 3.1.1 | Sim, com KB5003690 ou mais recente | AES-128-GCM |

| Windows Server 2019 | SMB 3.1.1 | Sim, com KB5003703 ou mais recente | AES-128-GCM |

| Windows 10, versão 1809 | SMB 3.1.1 | Sim, com KB5003703 ou mais recente | AES-128-GCM |

| Windows Server 2016 | SMB 3.1.1 | Sim, com KB5004238 ou mais recente e a chave do Registo aplicada | AES-128-GCM |

| Windows 10, versão 1607 | SMB 3.1.1 | Sim, com KB5004238 ou mais recente e a chave do Registo aplicada | AES-128-GCM |

| Windows 10, versão 1507 | SMB 3.1.1 | Sim, com KB5004249 ou mais recente e a chave do Registo aplicada | AES-128-GCM |

| Windows Server 2012 R22 | SMB 3,0 | No | AES-128-CCM |

| Windows Server 20122 | SMB 3,0 | No | AES-128-CCM |

| Windows 8.13 | SMB 3,0 | No | AES-128-CCM |

| Windows Server 2008 R23 | SMB 2,1 | No | Não suportado |

| Windows 73 | SMB 2,1 | No | Não suportado |

1Azure Files suporta SMB Multicanal apenas em partilhas de ficheiros SSD.

2O suporte regular de Microsoft para Windows Server 2012 e Windows Server 2012 R2 terminou. Pode adquirir suporte adicional para atualizações de segurança apenas através do programa Extended Security Update (ESU).

3O suporte da Microsoft para o Windows 7, Windows 8 e Windows Server 2008 R2 foi descontinuado. É altamente recomendável migrar desses sistemas operacionais.

Configurações do protocolo SMB

O Azure Files oferece múltiplas definições que afetam o comportamento, desempenho e segurança do protocolo SMB. Estas são configuradas para todas as partilhas de ficheiros Azure dentro de uma conta de armazenamento.

Disponibilidade Contínua para PME

O Azure Files suporta a Disponibilidade Contínua (CA) SMB para ajudar as aplicações a manterem-se disponíveis durante eventos transitórios de infraestrutura. A disponibilidade contínua é uma capacidade do protocolo SMB que permite que os manipuladores de ficheiros abertos sobrevivam a interrupções breves, como falhas de servidor ou interrupções curtas da rede. Todas as partilhas de ficheiros SMB Azure estão continuamente disponíveis por padrão. Esta configuração não pode ser desativada.

O que a disponibilidade contínua proporciona

A disponibilidade contínua proporciona os seguintes benefícios:

- Handles persistentes de ficheiros que sobrevivem a falhas transitórias

- Recuperação transparente das operações de I/O após failover

- Consistência de dados durante transições de infraestrutura

- Risco reduzido de perturbação da aplicação

Se ocorrer uma breve interrupção de conectividade, os clientes SMB tentam automaticamente as operações e restabelecem o acesso a ficheiros abertos sem que a aplicação os reabra. Este comportamento é particularmente importante para cargas de trabalho que mantêm sessões de ficheiros de longa duração.

Como funciona a disponibilidade contínua

A disponibilidade contínua depende de handles persistentes do SMB. Durante uma interrupção transitória, que normalmente dura vários minutos, aplicam-se as seguintes instruções:

- Os handles de ficheiros abertos mantêm-se válidos.

- O cliente SMB tenta novamente as operações de I/O pendentes.

- O Azure Files retoma as operações de forma transparente assim que a conectividade é restabelecida.

Como o Azure Files prioriza a correção e a durabilidade, o cliente espera e tenta novamente em vez de falhar imediatamente a operação.

Comportamento de timeout durante a perda de conectividade

Devido ao comportamento de retentativas que a disponibilidade contínua exige, as operações da SMB podem demorar mais tempo a expirar durante interrupções de rede.

Por exemplo, pode experienciar o seguinte:

- Os clientes SMB do Windows podem tentar novamente as operações durante vários minutos antes de devolverem um erro.

- As aplicações podem parecer pausar temporariamente enquanto a ligação é restabelecida.

Este comportamento é intencional porque ajuda a preservar a integridade dos manetes e a prevenir a corrupção dos dados. Cargas de trabalho que se desconectam frequentemente, como portáteis em roaming ou ligações de rede instáveis, podem apresentar tempos de espera mais longos antes de as falhas serem retornadas.

SMB Multicanal

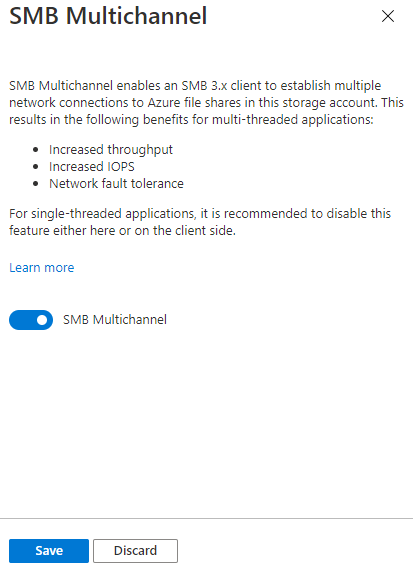

O SMB Multicanal permite que um cliente SMB 3.x estabeleça várias ligações de rede a uma partilha de ficheiros SMB. O Azure Files suporta SMB Multichannel em partilhas de ficheiros SSD. Para clientes Windows, SMB Multichannel agora está ativado por padrão em todas as regiões do Azure.

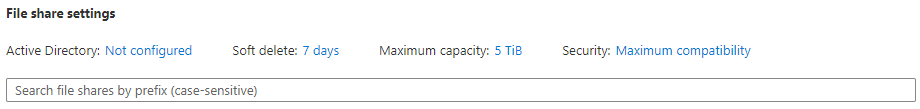

Para visualizar o status do SMB Multichannel, navegue até a conta de armazenamento que contém seus compartilhamentos de arquivos SSD e selecione Compartilhamentos de arquivos no título Armazenamento de dados no sumário da conta de armazenamento. Você deve ver o status do SMB Multichannel na seção Configurações de compartilhamento de arquivos . Se não a encontrar, certifique-se de que a sua conta de armazenamento é do tipo de conta FileStorage.

Para ativar ou desativar o SMB Multichannel, selecione o estado atual (Ativado ou Desativado, dependendo do estado). A caixa de diálogo resultante fornece uma alternância para habilitar ou desabilitar o SMB Multichannel. Selecione o estado desejado e selecione Salvar.

Habilite o SMB Multichannel em sistemas operacionais mais antigos

O suporte para SMB Multichannel no Azure Files exige garantir que o Windows tem todos os patches relevantes aplicados. Várias versões antigas do Windows, incluindo Windows Server 2016, Windows 10 versão 1607 e Windows 10 versão 1507, exigem a definição de chaves adicionais de registo para que todas as correções relevantes do SMB Multichannel sejam aplicadas em instalações totalmente atualizadas. Se estiver a usar uma versão do Windows mais recente do que estas três versões, não é necessária qualquer ação adicional.

Windows Server 2016 e Windows 10 versão 1607

Para ativar todas as correções SMB Multichannel para Windows Server 2016 e Windows 10 versão 1607, execute o seguinte comando PowerShell:

Set-ItemProperty `

-Path "HKLM:\SYSTEM\CurrentControlSet\Policies\Microsoft\FeatureManagement\Overrides" `

-Name "2291605642" `

-Value 1 `

-Force

Windows 10 versão 1507

Para ativar todas as correções SMB Multichannel para Windows 10 versão 1507, execute o seguinte comando PowerShell:

Set-ItemProperty `

-Path "HKLM:\SYSTEM\CurrentControlSet\Services\MRxSmb\KBSwitch" `

-Name "{FFC376AE-A5D2-47DC-A36F-FE9A46D53D75}" `

-Value 1 `

-Force

Segurança

Todos os dados armazenados no Azure Files são encriptados em repouso usando a encriptação do serviço de armazenamento Azure (SSE). Também pode optar por encriptar dados durante o trânsito.

Encriptação em repouso

A encriptação dos serviços de armazenamento funciona de forma semelhante ao BitLocker no Windows: os dados são encriptados abaixo do nível do sistema de ficheiros. Como os dados são encriptados sob o sistema de ficheiros da partilha de ficheiros do Azure, ao serem codificados para disco, não precisas de ter acesso à chave subjacente do cliente para ler ou escrever na partilha de ficheiros do Azure.

Encriptação em trânsito

Azure Files proporciona uma definição dedicada Exige Encriptação em Trânsito para SMB que permite controlar de forma independente se a encriptação é necessária para o acesso SMB às partilhas de ficheiros Azure. Esta configuração por protocolo oferece um controlo mais granular do que a definição Secure Transfer required a nível de conta de armazenamento, que agora se aplica apenas ao tráfego REST/HTTPS. Para novas contas de armazenamento criadas através do portal Azure, Exigir Encriptação em Trânsito para SMB está ativado por defeito, pelo que apenas montagens SMB usando SMB 3.x com encriptação são permitidas. Montagens de clientes que não suportam SMB 3.x com encriptação de canal SMB são rejeitadas quando a encriptação em trânsito está ativada. Contas de armazenamento criadas usando Azure PowerShell, Azure CLI ou a API FileREST têm Exigir Encriptação em Trânsito para SMB configurada como Não selecionado para garantir compatibilidade retroativa.

Para contas de armazenamento existentes, Exigir Encriptação em Trânsito para SMB aparece inicialmente como Não selecionado. Apesar de não estar selecionada, a definição Requerimento de Transferência Segura continua a governar o comportamento da encriptação SMB. Depois de configurar explicitamente Requerer Encriptação em Trânsito para SMB, essa definição tem prioridade para o acesso SMB, independentemente do valor Requer transferências seguras.

O Azure Files suporta AES-256-GCM com SMB 3.1.1 quando utilizado com Windows Server 2022 ou Windows 11. SMB 3.1.1 também suporta AES-128-GCM e SMB 3.0 suporta AES-128-CCM. O AES-128-GCM é negociado por predefinição no Windows 10, versão 21H1, por razões de desempenho.

Pode desativar a encriptação durante o trânsito para uma partilha de ficheiros do Azure. Quando a encriptação está desativada, o Azure Files permite SMB 2.1 e SMB 3.x sem encriptação. A principal razão para desativar a encriptação durante o trânsito é suportar uma aplicação legada que deve ser executada num sistema operativo mais antigo, como o Windows Server 2008 R2 ou uma distribuição Linux mais antiga. O Azure Files só permite ligações SMB 2.1 dentro da mesma região Azure que a partilha de ficheiros Azure; um cliente SMB 2.1 fora da região Azure da partilha de ficheiros Azure, como on-premises ou noutra região Azure, não pode aceder à partilha de ficheiros.

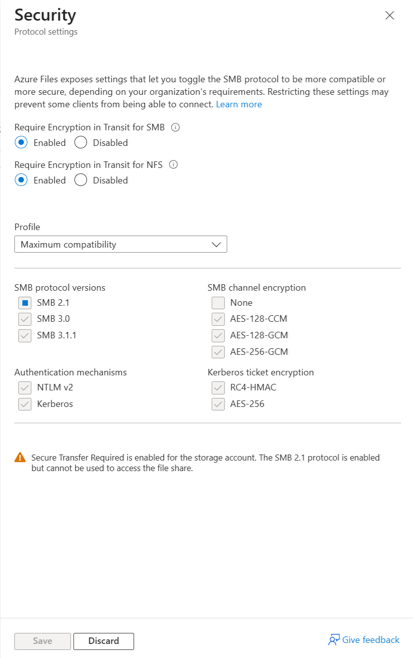

Configurações de segurança SMB

O Azure Files expõe definições que permitem alternar o protocolo SMB para ser mais compatível ou seguro, dependendo dos requisitos da sua organização. Por defeito, o Azure Files está configurado para ser o mais compatível possível, por isso tenha em mente que restringir estas definições pode impedir alguns clientes de ligar.

O Azure Files expõe as seguintes definições:

- Versões SMB: Que versões do SMB são permitidas. As versões de protocolo suportadas são SMB 3.1.1, SMB 3.0 e SMB 2.1. Por defeito, todas as versões SMB são permitidas, embora o SMB 2.1 seja proibido se o Exigir Encriptação em Trânsito para SMB estiver ativado (ou se a definição Secure transfer required regir o comportamento do SMB), porque o SMB 2.1 não suporta encriptação em trânsito.

- Métodos de autenticação: quais métodos de autenticação SMB são permitidos. Os métodos de autenticação suportados são NTLMv2 (somente chave de conta de armazenamento) e Kerberos. Por padrão, todos os métodos de autenticação são permitidos. Remover o NTLMv2 impede o uso da chave da conta de armazenamento para montar a partilha de ficheiros do Azure. O Azure Files não suporta autenticação NTLM para credenciais de domínio.

- Criptografia de bilhete Kerberos: quais algoritmos de criptografia são permitidos. Os algoritmos de encriptação suportados são AES-256 (fortemente recomendado) e RC4-HMAC.

-

Criptografia de canal SMB: quais algoritmos de criptografia de canal SMB são permitidos. Os algoritmos de encriptação suportados são AES-256-GCM, AES-128-GCM e AES-128-CCM. Se selecionar apenas AES-256-GCM, precisará informar os clientes conectados para o utilizarem, abrindo um terminal do PowerShell como administrador em cada cliente e executando

Set-SmbClientConfiguration -EncryptionCiphers "AES_256_GCM" -Confirm:$false. O uso do AES-256-GCM não é suportado em clientes Windows mais antigos que o Windows 11/Windows Server 2022.

Pode visualizar e alterar as definições de segurança da SMB usando o portal Azure, Azure PowerShell ou a Azure CLI. Selecione a guia desejada para ver as etapas sobre como obter e definir as configurações de segurança SMB. Note que estas definições são verificadas quando uma sessão SMB é estabelecida e, se não for cumprida, a configuração da sessão SMB falha com o erro STATUS_ACCESS_DENIED.

Para visualizar ou alterar as definições de segurança da SMB usando o portal Azure, siga estes passos:

Inicie sessão no portal Azure e pesquise por Storage accounts. Selecione a conta de armazenamento para a qual você deseja exibir ou alterar as configurações de segurança SMB.

No menu de serviço, selecione Armazenamento de dados>Partilhas de ficheiros.

Em Configurações de compartilhamento de arquivos, selecione o valor associado à Segurança.

Pode ativar ou desativar explicitamente Exigir Encriptação em Trânsito para SMB. Para novas contas de armazenamento criadas através do portal Azure, esta definição está ativada por defeito.

Em Perfil, selecione Compatibilidade máxima, Segurança máxima ou Personalizado. Selecionar Personalizado permite criar um perfil personalizado para versões do protocolo SMB, criptografia de canal SMB, mecanismos de autenticação e criptografia de tíquete Kerberos.

Importante

Selecionar Segurança máxima ou usar definições personalizadas pode fazer com que alguns clientes não consigam ligar-se. Por exemplo, o AES-256-GCM foi introduzido como uma opção para encriptação de canais SMB a partir do Windows Server 2022 e Windows 11. Isso significa que os clientes mais antigos que não suportam AES-256-GCM não poderão se conectar. Se selecionares apenas AES-256-GCM, tens de dizer aos clientes Windows Server 2022 e Windows 11 para usarem apenas AES-256-GCM, abrindo um terminal PowerShell como administrador em cada cliente e executando

Set-SmbClientConfiguration -EncryptionCiphers "AES_256_GCM" -Confirm:$false.

Depois de inserir as configurações de segurança desejadas, selecione Salvar.

Limitações

As partilhas de ficheiros SMB Azure suportam um subconjunto de funcionalidades suportadas pelo protocolo SMB e pelo sistema de ficheiros NTFS. Embora a maioria dos casos de uso e aplicações não exija estas funcionalidades, algumas aplicações podem não funcionar corretamente com o Azure Files se dependerem de funcionalidades não suportadas. As seguintes caraterísticas não são suportadas:

- SMB Direto

- Aluguer de diretórios SMB

- VSS para compartilhamentos de arquivos SMB (isso permite que os provedores VSS liberem seus dados para o compartilhamento de arquivos SMB antes que um instantâneo seja tirado)

- Fluxos de dados alternativos

- Atributos expandidos

- Identificadores de objeto

- Ligações rígidas

- Ligações suaves

- Pontos de reanálise

- Arquivos esparsos

- Nomes de arquivo curtos (pseudónimo 8.3)

- Compression

Disponibilidade regional

As partilhas de ficheiros SMB Azure estão disponíveis em todas as regiões Azure, incluindo todas as regiões públicas e soberanas. As partilhas de ficheiros SSD estão disponíveis num subconjunto de regiões.

Próximos passos

- Plano para uma implantação Azure Files

- Criar uma partilha de ficheiros Azure

- Monte compartilhamentos de arquivos SMB em seu sistema operacional preferido: