Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Tip

Microsoft Fabric Data Warehouse é um armazém relacional de escala empresarial baseado numa base de data lake, com uma arquitetura pronta para o futuro, IA incorporada e novas funcionalidades. Se és novo no data warehousing, começa pelo Fabric Data Warehouse. As cargas de trabalho existentes de pool SQL dedicado podem atualizar para o Fabric para acessar novas capacidades em ciência de dados, análise em tempo real e relatórios.

A autenticação do Microsoft Entra é um mecanismo que se liga ao Azure Synapse Analytics usando identidades com Microsoft Entra ID.

Com a autenticação Microsoft Entra, pode gerir centralmente as identidades dos utilizadores que têm acesso ao Azure Synapse para simplificar a gestão de permissões. Os benefícios incluem o seguinte:

- Oferece uma alternativa à autenticação regular por nome de utilizador e palavra-passe.

- Ajuda a impedir a proliferação de identidades de usuários entre servidores.

- Permite a rotação de senhas num único local.

- Os clientes podem gerir permissões usando grupos externos (Microsoft Entra ID).

- Pode eliminar o armazenamento de palavras-passe ao ativar a Windows authentication integrada e outras formas de autenticação suportadas pelo Microsoft Entra ID.

- O Microsoft Entra ID suporta autenticação baseada em tokens para aplicações que se ligam ao Azure Synapse.

- A autenticação Microsoft Entra suporta ADFS (federação de domínios) ou autenticação nativa de utilizador/palavra-passe para um Microsoft Entra ID local sem sincronização de domínio.

- O Microsoft Entra ID suporta ligações do SQL Server Management Studio que utilizam a Autenticação Universal do Active Directory, que inclui autenticação multifator (MFA). A MFA inclui autenticação forte com várias opções de verificação simples, incluindo chamadas telefónicas, mensagens de texto, cartões inteligentes com PIN ou notificação de aplicação móvel. Para mais informações, consulte o suporte do SSMS para a autenticação multifator da Microsoft Entra com o Synapse SQL.

- O Microsoft Entra ID suporta ligações semelhantes do SQL Server Data Tools (SSDT) que utilizam a Autenticação Interativa do Active Directory. Para obter mais informações, consulte Suporte ao Microsoft Entra ID no SSDT (SQL Server Data Tools).

Os passos de configuração incluem os seguintes procedimentos para configurar e utilizar a autenticação Microsoft Entra.

- Crie e preencha o Microsoft Entra ID.

- Criar uma identidade Microsoft Entra

- Atribuir função à identidade Microsoft Entra criada no espaço de trabalho Synapse

- Ligue-se ao Synapse Studio usando identidades Microsoft Entra.

Microsoft Entra pass-through no Azure Synapse Analytics

O Azure Synapse Analytics permite-lhe aceder aos dados no data lake usando a sua identidade Microsoft Entra.

Definir direitos de acesso aos ficheiros e dados respeitados em diferentes motores de dados permite-lhe simplificar as suas soluções de data lake ao ter um único local onde as permissões são definidas, em vez de ter de as definir em vários locais.

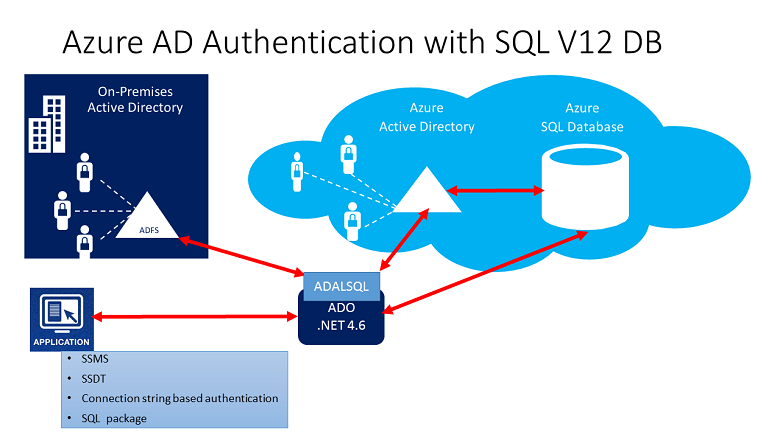

Arquitetura de confiança

O seguinte diagrama de alto nível resume a arquitetura da solução de utilização da autenticação Microsoft Entra com Synapse SQL. Para suportar a palavra-passe nativa do utilizador Microsoft Entra, apenas a parte Cloud e o Azure AD/Synapse Synapse SQL são considerados. Para suportar autenticação federada (ou autenticação com utilizador e palavra-passe para credenciais do Windows), é necessária a comunicação com o serviço ADFS. As setas indicam vias de comunicação.

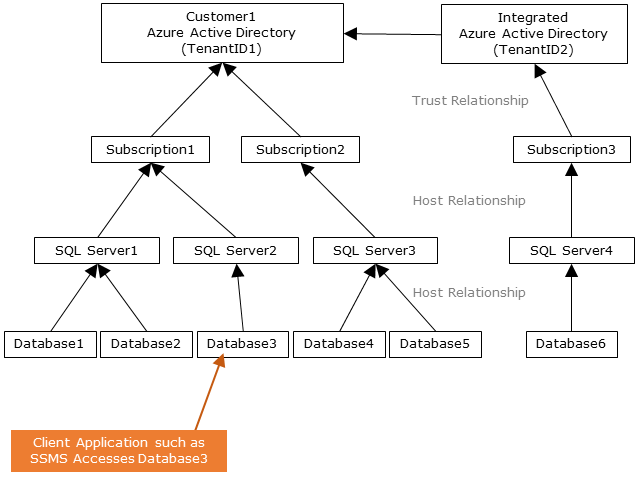

O diagrama a seguir indica as relações de federação, confiança e hospedagem que permitem que um cliente se conecte a um banco de dados enviando um token. O token é autenticado por um Microsoft Entra ID e é confiável pela base de dados.

O Cliente 1 pode representar um Microsoft Entra ID com utilizadores nativos ou um Microsoft Entra ID com utilizadores federados. O Cliente 2 representa uma possível solução que inclui utilizadores importados; neste exemplo provém de um Microsoft Entra ID federado com o ADFS sincronizado com o Microsoft Entra ID.

É importante entender que o acesso a um banco de dados usando a autenticação do Microsoft Entra requer que a assinatura de hospedagem esteja associada à ID do Microsoft Entra. A mesma subscrição deve ser usada para criar o SQL Server que aloja o Base de Dados SQL do Azure ou pool SQL dedicado.

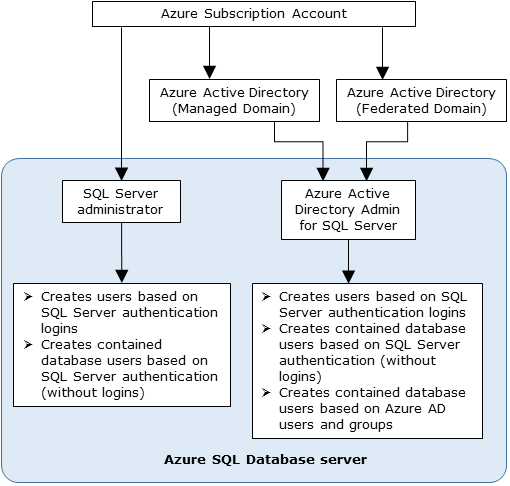

Estrutura administrativa

Ao utilizar a autenticação Microsoft Entra, existem duas contas de administrador para o SQL do Synapse; o administrador SQL original (usando autenticação SQL) e o administrador do Microsoft Entra. Apenas o administrador baseado numa conta Microsoft Entra pode criar o primeiro utilizador de base de dados contido com ID Microsoft Entra numa base de dados de utilizadores.

O login do administrador Microsoft Entra pode ser de um utilizador Microsoft Entra ou de um grupo Microsoft Entra. Quando o administrador é uma conta de grupo, esta pode ser utilizada por qualquer membro do grupo, permitindo que vários administradores Microsoft Entra gerenciem a instância SQL do Synapse.

Usar uma conta de grupo como administrador melhora a gerência ao permitir adicionar e remover centralmente membros do grupo no Microsoft Entra ID sem alterar os utilizadores ou permissões no espaço de trabalho do Azure Synapse Analytics. Apenas um administrador da Microsoft Entra (um utilizador ou grupo) pode ser configurado em qualquer momento.

Permissões

Para criar novos utilizadores, deve ter a ALTER ANY USER permissão na base de dados. A ALTER ANY USER permissão pode ser concedida a qualquer utilizador da base de dados. A permissão ALTER ANY USER é também detida pelas contas de administrador SQL e administrador Microsoft Entra, e pelos utilizadores da base de dados com a permissão CONTROL ON DATABASE ou ALTER ON DATABASE para essa base de dados, bem como pelos membros da função de base de dados db_owner.

Para criar um utilizador de base de dados contido no Synapse SQL, deve ligar-se à base de dados ou instância usando uma identidade Microsoft Entra. Para criar o primeiro utilizador contido da base de dados, deve ligar-se à base de dados utilizando um administrador Microsoft Entra (que é o proprietário da base de dados).

Qualquer autenticação Microsoft Entra só é possível se o administrador Microsoft Entra tiver sido criado para o Synapse SQL. Se o administrador do Microsoft Entra for removido do servidor, os utilizadores existentes do Microsoft Entra criados anteriormente dentro do Synapse SQL já não poderão ligar-se à base de dados usando as suas credenciais Microsoft Entra.

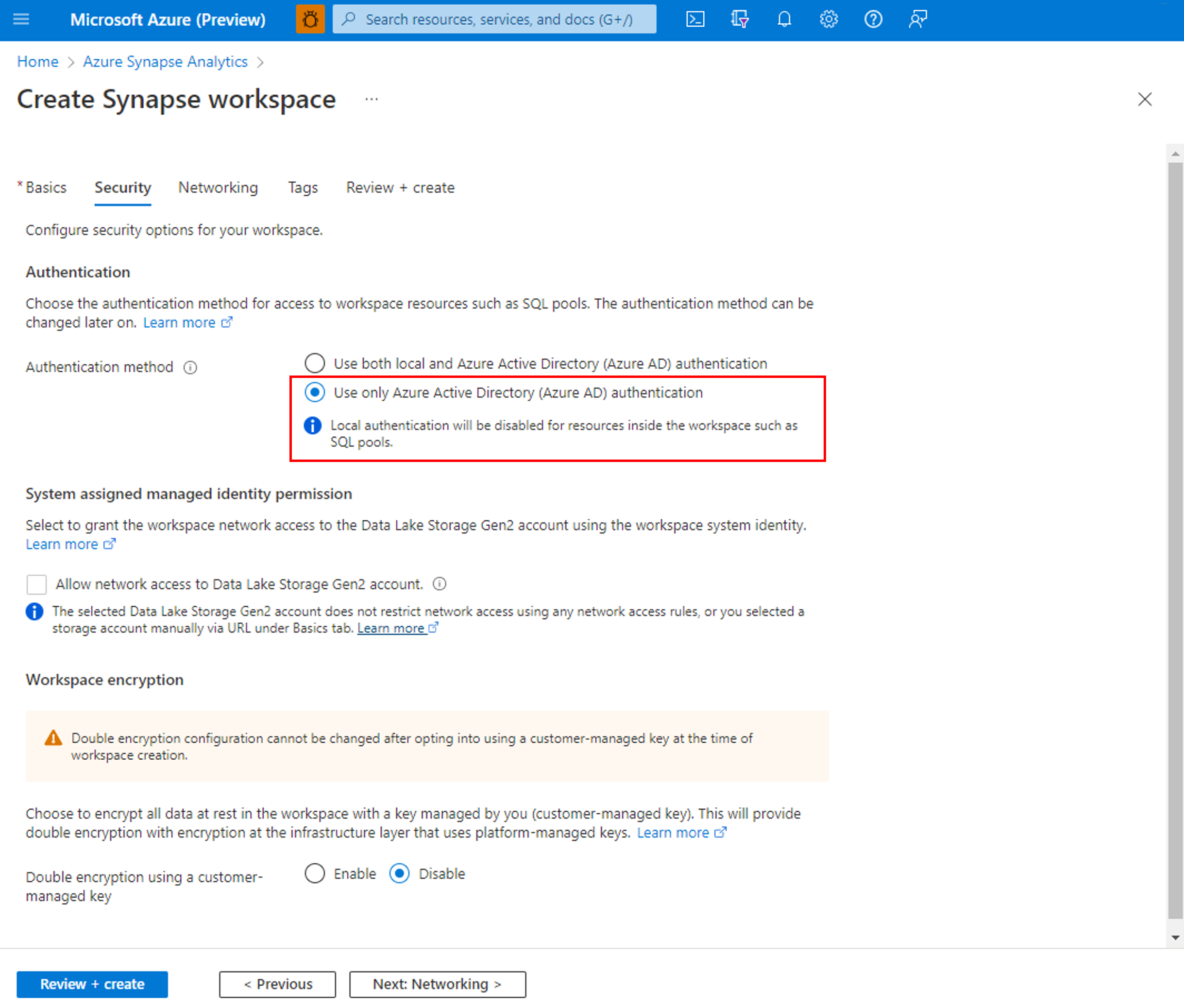

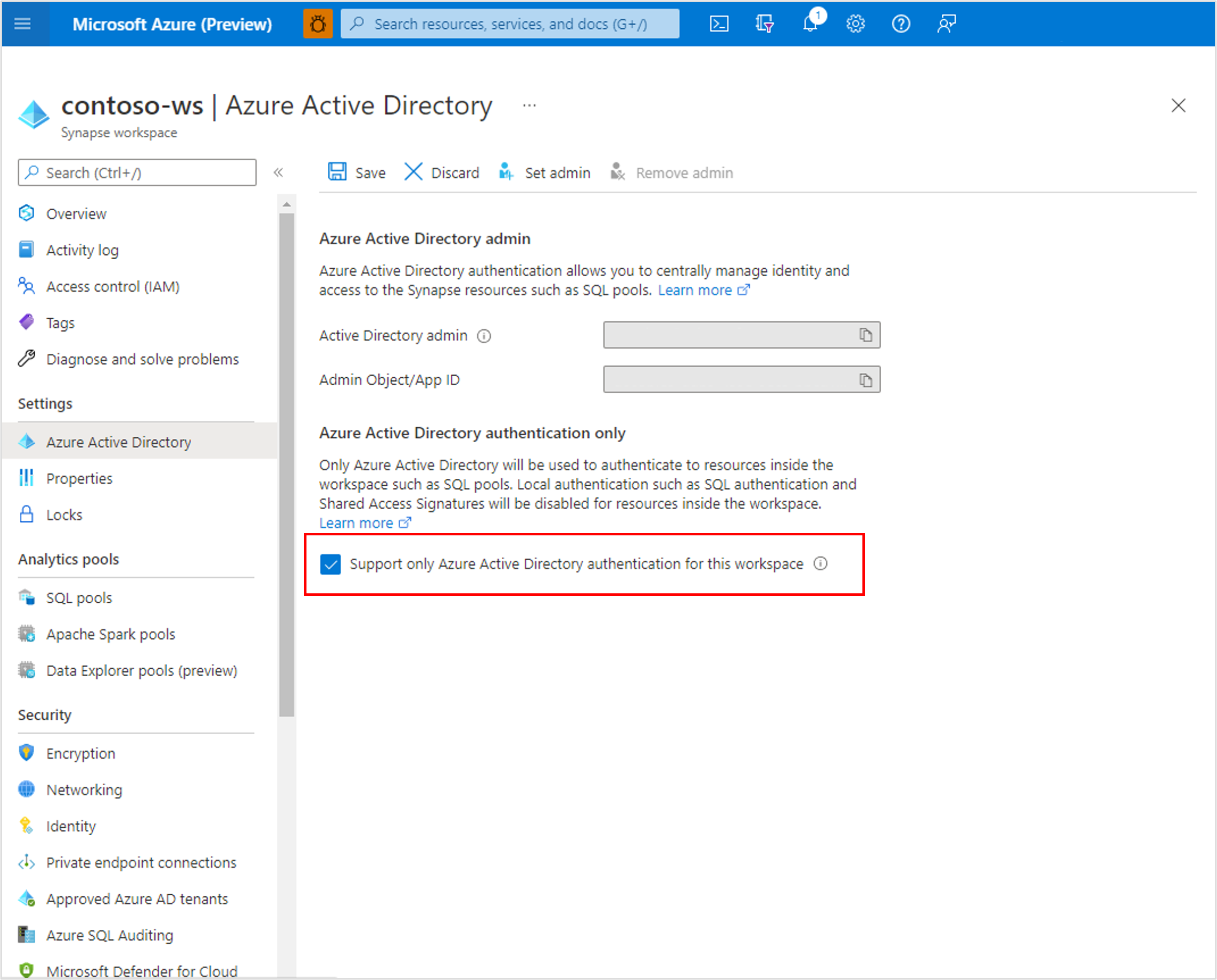

Desativar autenticação local

Ao permitir apenas a autenticação Microsoft Entra, gerir centralmente o acesso aos recursos do Azure Synapse, como pools SQL. Para desativar a autenticação local no Synapse durante a criação do espaço de trabalho, selecione Use apenas autenticação Microsoft Entra como método de autenticação. Um login SQL Administrator continuará a ser criado, mas será desativado. A autenticação local pode ser ativada posteriormente por um Proprietário ou Contribuidor do Azure do workspace Synapse.

Também pode desativar a autenticação local após a criação de um espaço de trabalho através do portal Azure. A autenticação local não pode ser desativada até que um administrador Microsoft Entra seja criado para o espaço de trabalho do Azure Synapse.

Configuração de autenticação

Funcionalidades e limitações do Microsoft Entra

Os seguintes membros do Microsoft Entra ID podem ser provisionados em Synapse SQL:

- Membros nativos: Um membro criado no Microsoft Entra ID no domínio gerido ou num domínio de cliente. Para mais informações, consulte Adicione o seu próprio nome de domínio a Microsoft Entra ID.

- Membros do domínio federado: Um membro criado no Microsoft Entra ID com um domínio federado. Para mais informações, consulte Deploying Serviços de Federação do Active Directory (AD FS) in Azure.

- Membros importados de outros ADs do Azure que são membros nativos ou de domínio federado.

- Grupos do Active Directory criados como grupos de segurança.

Os utilizadores do Microsoft Entra que fazem parte de um grupo que tem a função de servidor

db_ownernão podem usar a sintaxe CREATE DATABASE SCOPED CREDENTIAL em Synapse SQL. Verá o seguinte erro:SQL Error [2760] [S0001]: The specified schema name 'user@mydomain.com' either does not exist or you do not have permission to use it.Conceder o papel

db_ownerdiretamente ao utilizador Microsoft Entra individual para mitigar o problema da CREDENCIAL COM ÂMBITO DE BASE DE DADOS CRIAR CREDENCIAL COM ÂMBITO DE BASE DE DADOS.Estas funções do sistema devolvem valores NULL quando executadas sob princípios do Microsoft Entra:

SUSER_ID()SUSER_NAME(<admin ID>)SUSER_SNAME(<admin SID>)SUSER_ID(<admin name>)SUSER_SID(<admin name>)

Ligue-se usando identidades Microsoft Entra

A autenticação Microsoft Entra suporta os seguintes métodos de ligação a uma base de dados usando identidades Microsoft Entra:

- Palavra-passe do Microsoft Entra

- Microsoft Entra integrado

- Microsoft Entra Universal com autenticação multifator (MFA)

- Utilização da autenticação por token de aplicação

Os seguintes métodos de autenticação são suportados para os princípios do servidor Microsoft Entra (logins):

- Palavra-passe do Microsoft Entra

- Microsoft Entra integrado

- Microsoft Entra Universal com autenticação multifator (MFA)

Considerações adicionais

- Para melhorar a gestibilidade, recomendamos que disponibilize um grupo dedicado da Microsoft Entra como administrador.

- Apenas um administrador de Microsoft Entra (um utilizador ou grupo) pode ser configurado para pools SQL Synapse num dado momento.

- A adição dos princípios de servidor Microsoft Entra (logins) para o Synapse SQL permite criar múltiplos princípios de servidor Microsoft Entra (logins) que podem ser adicionados à função

sysadmin.

- A adição dos princípios de servidor Microsoft Entra (logins) para o Synapse SQL permite criar múltiplos princípios de servidor Microsoft Entra (logins) que podem ser adicionados à função

- Apenas um administrador Microsoft Entra para Synapse SQL pode inicialmente ligar-se ao Synapse SQL usando uma conta Microsoft Entra. O administrador do Active Directory pode configurar os utilizadores subsequentes das bases de dados do Microsoft Entra.

- Recomendamos definir o tempo limite de conexão para 30 segundos.

- O SQL Server 2016 Management Studio e o SQL Server Data Tools para Visual Studio 2015 (versão 14.0.60311.1 de abril de 2016 ou posterior) suportam autenticação Microsoft Entra. (A autenticação Microsoft Entra é suportada pelo Data Provider .NET Framework para SqlServer, desde a versão .NET Framework 4.6). Portanto, as versões mais recentes destas ferramentas e aplicações de camada de dados (DAC e .BACPAC) podem usar autenticação Microsoft Entra.

- A partir da versão 15.0.1, os utilitários sqlcmd e bcp suportam a autenticação interativa do Active Directory com MFA (multifator de autenticação).

- O SQL Server Data Tools para Visual Studio 2015 requer pelo menos a versão de abril de 2016 do Data Tools (versão 14.0.60311.1). Atualmente, os usuários do Microsoft Entra não são mostrados no Pesquisador de Objetos SSDT. Como solução alternativa, exiba os usuários no sys.database_principals.

- O Microsoft JDBC Driver 6.0 para SQL Server oferece suporte à autenticação Microsoft Entra. Além disso, consulte Definindo as propriedades da conexão.

- A conta de administrador Microsoft Entra controla o acesso a pools dedicados, enquanto as funções RBAC do Synapse são usadas para controlar o acesso a pools serverless, por exemplo, com as funções de Synapse Administrator e Synapse SQL Administrator. Configure as funções RBAC do Synapse através do Synapse Studio, para mais informações, consulte Como gerir atribuições de funções RBAC Synapse no Synapse Studio.

- Se um utilizador for configurado como administrador Microsoft Entra e Administrador Synapse, e depois removido do papel de administrador Microsoft Entra, o utilizador perderá o acesso aos pools SQL dedicados no Synapse. Devem ser removidos e em seguida adicionados à função de Administrador Synapse para recuperar o acesso aos pools SQL dedicados.

Passos seguintes

- Para uma visão geral do acesso e controlo no Synapse SQL, veja Controlo de acesso Synapse SQL.

- Para mais informações sobre princípios de bases de dados, consulte Princípios.

- Para mais informações sobre funções em bases de dados, consulte Funções em bases de dados.