Encaminhamento de tráfego da rede virtual

Saiba como é que o Azure encaminha o tráfego entre recursos do Azure, do local e da Internet. O Azure cria automaticamente uma tabela de rotas para cada sub-rede dentro de uma rede virtual do Azure e adiciona as rotas predefinidas do sistema à tabela. Para saber mais sobre as redes virtuais e as sub-redes, veja Descrição geral da rede virtual. Você pode substituir algumas das rotas do sistema do Azure por rotas personalizadas e adicionar mais rotas personalizadas às tabelas de rotas. O Azure encaminha o tráfego de saída de uma sub-rede com base nas rotas definidas na tabela de rotas dessa sub-rede.

Rotas de sistema

O Azure cria automaticamente as rotas do sistema e atribui-as a cada sub-rede numa rede virtual. Não pode criar rotas do sistema nem pode removê-las, mas pode substituir algumas destas por rotas personalizadas. O Azure cria rotas de sistema padrão para cada sub-rede e adiciona mais rotas padrão opcionais a sub-redes específicas, ou a cada sub-rede, quando você usa recursos específicos do Azure.

Predefinido

Cada rota contém um prefixo de endereço e o tipo de salto seguinte. Quando o tráfego que sai de uma sub-rede é enviado para um endereço IP dentro do prefixo do endereço de uma rota, a rota que contém o prefixo é aquela que o Azure vai utilizar. Saiba mais sobre como o Azure seleciona uma rota quando várias rotas contêm os mesmos prefixos ou prefixos sobrepostos. Sempre que é criada uma rede virtual, o Azure cria automaticamente as rotas do sistema predefinidas seguintes para cada sub-rede na rede virtual:

| Origem | Prefixos de endereço | Tipo de salto seguinte |

|---|---|---|

| Predefinido | Exclusivos da rede virtual | Rede virtual |

| Predefinido | 0.0.0.0/0 | Internet |

| Predefinido | 10.0.0.0/8 | Nenhuma |

| Predefinido | 172.16.0.0/12 | Nenhuma |

| Predefinido | 192.168.0.0/16 | Nenhuma |

| Predefinido | 100.64.0.0/10 | Nenhuma |

Os tipos de salto seguintes listados na tabela anterior representam a forma como o Azure encaminha o tráfego destinado ao prefixo de endereço listado. As explicações para os tipos de salto seguintes são as seguintes:

Rede virtual: encaminha o tráfego entre intervalos de endereços dentro do espaço de endereços de uma rede virtual. O Azure cria uma rota com um prefixo de endereço que corresponde a cada intervalo de endereços definido dentro do espaço de endereços de uma rede virtual. Se o espaço de endereços da rede virtual tiver vários intervalos de endereços definidos, o Azure cria uma rota individual para cada intervalo. Por padrão, o Azure roteia o tráfego entre sub-redes. Você não precisa definir tabelas de rotas ou gateways para o Azure rotear o tráfego entre sub-redes. Embora uma rede virtual contenha sub-redes e cada sub-rede tenha um intervalo de endereços definido, o Azure não cria rotas padrão para intervalos de endereços de sub-rede. Cada intervalo de endereços de sub-rede está dentro de um intervalo de endereços do espaço de endereço de uma rede virtual.

Internet: encaminha o tráfego especificado pelo prefixo de endereço para a Internet. A rota predefinida do sistema especifica o prefixo de endereço 0.0.0.0/0. Se você não substituir as rotas padrão do Azure, o Azure roteia o tráfego de qualquer endereço não especificado por um intervalo de endereços em uma rede virtual para a Internet. Há uma exceção a esse roteamento. Se o endereço de destino for para um dos serviços do Azure, o Azure encaminha o tráfego diretamente para o serviço através da rede principal do Azure, em vez de o encaminhar para a Internet. O tráfego entre os serviços do Azure não atravessa a Internet, independentemente da região do Azure em que a rede virtual existe ou da região do Azure em que uma instância do serviço do Azure está implantada. Pode substituir a rota do sistema predefinida do Azure para o prefixo de endereço 0.0.0.0/0 por uma rota personalizada.

Nenhum: o tráfego encaminhado para o tipo de salto seguinte Nenhum é ignorado, em vez de ser encaminhado fora da sub-rede. O Azure cria automaticamente rotas predefinidas para os seguintes prefixos de endereço:

10.0.0.0/8, 172.16.0.0/12 e 192.168.0.0/16: reservados para utilização privada em RFC 1918.

100.64.0.0/10: reservado em RFC 6598.

Se atribuir um dos intervalos de endereços anteriores dentro do espaço de endereços de uma rede virtual, o Azure altera automaticamente o tipo de salto seguinte da rota de Nenhum para Rede virtual. Se atribuir um intervalo de endereços ao espaço de endereços de uma rede virtual que inclui um dos quatro prefixos de endereços reservados, mas não é igual a estes, o Azure remove a rota para o prefixo e adiciona uma rota ao prefixo de endereço que adicionou, tendo Rede virtual como o tipo de salto seguinte.

Rotas predefinidas opcionais

O Azure adiciona mais rotas de sistema padrão para diferentes recursos do Azure, mas somente se você habilitar os recursos. Consoante a capacidade, o Azure adiciona as rotas predefinidas opcionais a sub-redes específicas ou a todas as sub-redes dentro da rede virtual. As outras rotas do sistema e os tipos de próximo salto que o Azure pode adicionar quando você habilita recursos diferentes são:

| Origem | Prefixos de endereço | Tipo de salto seguinte | Sub-rede numa rede virtual à qual a rota é adicionada |

|---|---|---|---|

| Predefinido | Exclusivos da rede virtual, por exemplo, 10.1.0.0/16 | VNet peering | Todos |

| Gateway de rede virtual | Prefixos anunciados no local através do BGP ou configurados no gateway de rede local | Gateway de rede virtual | Todos |

| Predefinido | Várias | Ponto Final de Serviço de Rede Virtual | Apenas a sub-rede na qual está ativado um ponto final de serviço. |

Emparelhamento de rede virtual (VNet): quando você cria um emparelhamento de rede virtual entre duas redes virtuais, o sistema adiciona uma rota para cada intervalo de endereços dentro do espaço de endereçamento de cada rede virtual envolvida no emparelhamento. Saiba mais sobre o peering de rede virtual.

Gateway de rede virtual: quando é adicionado um gateway de rede virtual a uma rede virtual, são adicionadas uma ou mais rotas que têm o Gateway de rede virtual listado como o tipo de salto seguinte. A origem também é gateway de rede virtual, porque o gateway adiciona as rotas à sub-rede. Se o gateway de rede local trocar rotas BGP (border gateway protocol) com um gateway de rede virtual, o sistema adicionará uma rota para cada rota. Essas rotas são propagadas a partir do gateway de rede local. Recomendamos resumir as rotas locais para o maior intervalo de endereços possível, para que você propague o menor número de rotas para um gateway de rede virtual do Azure. Existem limites ao número de rotas que pode propagar para um gateway de rede virtual do Azure. Para obter mais detalhes, veja Limites do Azure.

VirtualNetworkServiceEndpoint: quando ativa um ponto final de serviço no serviço, o Azure adiciona à tabela de rotas os endereços IP públicos de determinados serviços. Os pontos finais de serviço são ativados para sub-redes individuais dentro de uma rede virtual, pelo que a rota só é adicionada à tabela de rotas de uma sub-rede para a qual o ponto final esteja ativado. Os endereços IP públicos dos serviços do Azure mudam periodicamente. O Azure gere os endereços na tabela de rotas automaticamente quando os mesmos são modificados. Saiba mais sobre os pontos finais de serviço de rede virtual e os serviços para os quais pode criar pontos finais de serviço.

Nota

Os tipos de salto seguinte VNet peering e VirtualNetworkServiceEndpoint só são adicionados a tabelas de rotas de sub-redes que estejam dentro das redes virtuais criadas através do modelo de implementação Azure Resource Manager. Os tipos de salto seguinte não são adicionados a tabelas de rotas associadas a sub-redes de rede virtual criadas por meio do modelo de implantação clássico. Saiba mais sobre os modelos de implementação do Azure.

Rotas personalizadas

Pode criar rotas personalizadas mediante a criação de rotas definidas pelo utilizador ou da troca de rotas do BGP (Border Gateway Protocol) entre o seu gateway de rede no local e um gateway de rede virtual do Azure.

Definidas pelo utilizador

Para personalizar suas rotas de tráfego, você não deve modificar as rotas padrão, mas deve criar rotas personalizadas ou definidas pelo usuário (estáticas) que substituam as rotas padrão do sistema do Azure. No Azure, crie uma tabela de rotas e associe-a a nenhuma ou a mais sub-redes da rede virtual. Cada sub-rede pode ter zero ou uma tabela de rotas associada a si. Para saber mais sobre o número máximo de rotas que pode adicionar a uma tabela de rotas e o número máximo de tabelas de rotas definidas pelo utilizador que pode criar por subscrição do Azure, veja Limites do Azure. Quando você cria uma tabela de rotas e a associa a uma sub-rede, as rotas da tabela são combinadas com as rotas padrão da sub-rede. Se houver atribuições de rota conflitantes, as rotas definidas pelo usuário substituem as rotas padrão.

Ao criar uma rota definida pelo utilizador, pode especificar os tipos de próximo salto abaixo:

Aplicação virtual: uma aplicação virtual é uma máquina virtual que, normalmente, executa uma aplicação de rede, como uma firewall. Para saber mais sobre vários dispositivos virtuais de rede pré-configurados que você pode implantar em uma rede virtual, consulte o Azure Marketplace. Quando cria uma rota com o tipo de salto seguinte aplicação virtual, também tem de especificar um endereço IP de próximo salto. O endereço IP pode ser:

O endereço IP privado de uma interface de rede ligada a uma máquina virtual. Qualquer interface de rede ligada a uma máquina virtual que reencaminhe o tráfego de rede para um endereço que não o da mesma tem de ter a opção do Azure Ativar reencaminhamento de IP ativada. A definição desativa a verificação por parte do Azure da origem e do destino de uma interface de rede. Saiba mais sobre como ativar o reencaminhamento de IP em interfaces de rede. Embora Ativar o reencaminhamento de IPs seja uma definição do Azure, também poderá ser necessário ativar o reencaminhamento de IP dentro do sistema operativo da máquina virtual, de modo a que a aplicação reencaminhe o tráfego entre as interfaces de rede dos endereços IP privados atribuídos ao Azure. Se o dispositivo precisar rotear o tráfego para um endereço IP público, ele deverá fazer proxy do tráfego ou executar a conversão de endereços de rede (NAT) do endereço IP privado da fonte para seu próprio endereço IP privado. Em seguida, o Azure executa NAT para um endereço IP público antes de enviar o tráfego para a Internet. Para determinar as definições necessárias na máquina virtual, veja a documentação relativa ao seu sistema operativo ou à sua aplicação de rede. Para compreender as ligações de saída no Azure, veja Compreender as ligações de saída.

Nota

Implante um dispositivo virtual em uma sub-rede diferente dos recursos que passam pelo dispositivo virtual. Implantar o dispositivo virtual na mesma sub-rede e, em seguida, aplicar uma tabela de rotas à sub-rede que roteia o tráfego através do dispositivo virtual pode resultar em loops de roteamento em que o tráfego nunca sai da sub-rede.

Um endereço IP privado de salto seguinte deve ter conectividade direta sem ter que rotear através do ExpressRoute Gateway ou WAN Virtual. Definir o próximo salto para um endereço IP sem conectividade direta resulta em uma configuração de roteamento inválida definida pelo usuário.

O endereço IP privado de um Balanceador de carga interno do Azure. Muitas vezes, são utilizados balanceadores de carga como parte de uma estratégia de elevada disponibilidade para aplicações de redes virtuais.

Você pode definir uma rota com 0.0.0.0/0 como o prefixo de endereço e um tipo de dispositivo virtual de próximo salto. Essa configuração permite que o dispositivo inspecione o tráfego e determine se o tráfego deve ser encaminhado ou descartado. Se quiser criar uma rota definida pelo utilizador que contenha o prefixo de endereço 0.0.0.0/0, leia prefixo de endereço 0.0.0.0/0 primeiro.

Gateway de rede virtual: especifique se quiser que o tráfego destinado a prefixos de endereços específicos seja encaminhado para um gateweay de rede virtual. O gateway de rede virtual tem de ser criado com o tipo VPN. Não é possível especificar um gateway de rede virtual criado como tipo ExpressRoute em uma rota definida pelo usuário porque, com ExpressRoute, você deve usar BGP para rotas personalizadas. Também não é possível especificar Gateways de Rede Virtual se você tiver conexões coexistentes VPN e Rota Expressa. Pode definir uma rota que direciona o tráfego destinado ao prefixo de endereço 0.0.0.0/0 para um gateway de rede virtual baseado numa rota. No local, poderá ter um dispositivo que inspeciona o tráfego e determina se este deve ser reencaminhado ou ignorado. Se quiser criar uma rota definida pelo utilizador para o prefixo de endereço 0.0.0.0/0, leia prefixo de endereço 0.0.0.0/0 primeiro. Em vez de configurar uma rota definida pelo utilizador para o prefixo de endereço 0.0.0.0/0, pode anunciar uma rota com o prefixo 0.0.0.0/0 através do BGP, se tiver ativado o BGP num gateway de rede virtual VPN.

Nenhum: especifique se quiser ignorar o tráfego para um prefixo de endereço, em vez de o reencaminhar para um destino. Se ainda não tiver configurado uma capacidade, o Azure poderá apresentar Nenhum em algumas das rotas do sistema opcionais. Por exemplo, se vir Nenhum apresentado como o Endereço IP do próximo salto com o Tipo de próximo salto de Gateway de rede virtual ou Aplicação Virtual, poderá dever-se ao facto de o dispositivo não estar em execução ou totalmente configurado. O Azure cria rotas do sistema predefinidas para prefixos de endereço reservado com Nenhum como o tipo de próximo salto.

Rede virtual: especifique a opção Rede virtual quando quiser substituir o roteamento padrão em uma rede virtual. Veja Exemplo de encaminhamento para obter um exemplo de como pode ser útil criar uma rota com o tipo de salto Rede virtual.

Internet: especifique a opção Internet quando desejar rotear explicitamente o tráfego destinado a um prefixo de endereço para a Internet ou se desejar tráfego destinado a serviços do Azure com endereços IP públicos mantidos na rede de backbone do Azure.

Não é possível especificar o emparelhamento de rede virtual ou VirtualNetworkServiceEndpoint como o próximo tipo de salto em rotas definidas pelo usuário. As rotas com os tipos de próximo salto de emparelhamento de rede virtual ou VirtualNetworkServiceEndpoint são criadas apenas pelo Azure, quando você configura um emparelhamento de rede virtual ou um ponto de extremidade de serviço.

Etiquetas de serviço para rotas definidas pelo utilizador

Agora você pode especificar uma marca de serviço como o prefixo de endereço para uma rota definida pelo usuário em vez de um intervalo de IP explícito. Uma marca de serviço representa um grupo de prefixos de endereço IP de um determinado serviço do Azure. A Microsoft gerencia os prefixos de endereço incluídos pela etiqueta de serviço e atualiza automaticamente a etiqueta de serviço à medida que os endereços mudam. Assim, minimizando a complexidade de atualizações frequentes para rotas definidas pelo usuário e reduzindo o número de rotas que você precisa criar. Atualmente, você pode criar 25 ou menos rotas com tags de serviço em cada tabela de rotas. Com esta versão, o uso de tags de serviço em cenários de roteamento para contêineres também é suportado.

Correspondência exata

O sistema dá preferência à rota com o prefixo explícito quando há uma correspondência de prefixo exata entre uma rota com um prefixo IP explícito e uma rota com uma etiqueta de serviço. Quando várias rotas com etiquetas de serviço têm prefixos IP correspondentes, as rotas são avaliadas na seguinte ordem:

Tags regionais (por exemplo, Storage.EastUS, AppService.AustraliaCentral)

Tags de nível superior (por exemplo, Storage, AppService)

Tags regionais do AzureCloud (por exemplo, AzureCloud.canadacentral, AzureCloud.eastasia)

A tag AzureCloud

Para usar esse recurso, especifique um nome de etiqueta de serviço para o parâmetro de prefixo de endereço nos comandos da tabela de rotas. Por exemplo, no PowerShell, você pode criar uma nova rota para direcionar o tráfego enviado para um prefixo IP de Armazenamento do Azure para um dispositivo virtual usando:

$param = @{

Name = 'StorageRoute'

AddressPrefix = 'Storage'

NextHopType = 'VirtualAppliance'

NextHopIpAddress = '10.0.100.4'

}

New-AzRouteConfig @param

O mesmo comando para CLI é o seguinte:

az network route-table route create \

--resource-group MyResourceGroup \

--route-table-name MyRouteTable \

--name StorageRoute \

--address-prefix Storage \

--next-hop-type VirtualAppliance \

--next-hop-ip-address 10.0.100.4

Tipos de próximo salto transversais às ferramentas do Azure

O nome apresentado e referenciado para os tipos de próximo salto são diferentes no portal do Azure e nas ferramentas de linha de comandos e nos modelos de implementação do Azure Resource Manager e clássica. A tabela seguinte mostra os nomes utilizados para fazer referência a cada tipo de próximo salto com as diferentes ferramentas e modelos de implementação:

| Tipo de salto seguinte | CLI do Azure e PowerShell (Resource Manager) | CLI clássica do Azure e PowerShell (clássico) |

|---|---|---|

| Gateway de rede virtual | VirtualNetworkGateway | VPNGateway |

| Rede virtual | VNetLocal | VNETLocal (não disponível na CLI clássica no modo de Gerenciamento de Serviços) |

| Internet | Internet | Internet (não disponível na CLI clássica no modo de Gerenciamento de Serviços) |

| Aplicação virtual | VirtualAppliance | VirtualAppliance |

| Nenhuma | Nenhuma | Nulo (não disponível na CLI clássica no modo de Gerenciamento de Serviços) |

| Peering de rede virtual | VNet peering | Não aplicável |

| Ponto final de serviço de rede virtual | Ponto Final de Serviço de Rede Virtual | Não aplicável |

Protocolo BGP

Os gateways de rede no local podem utilizar o BGP (Border Gateway Protocol) para trocar de rotas com gateways de rede virtual do Azure. Usar BGP com um gateway de rede virtual do Azure depende do tipo selecionado quando você criou o gateway:

Rota Expressa: Você deve usar o BGP para anunciar rotas locais para o roteador Microsoft Edge. Se implementar um gateway de rede virtual implementado com o tipo ExpressRoute, não poderá criar rotas definidas pelo utilizador para forçar o tráfego para o ExpressRoute. Pode utilizar rotas definidas pelo utilizador para forçar o tráfego do Express Route para, por exemplo, um Dispositivo Virtual de Rede.

VPN: opcionalmente, pode utilizar o BGP. Para obter detalhes, veja BGP com ligações VPN de site a site.

Quando utiliza o BGP para trocar rotas com o Azure, é adicionada uma rota separada à tabela de rotas de todas as sub-redes numa rede virtual para cada prefixo anunciado. A rota é adicionada com Gateway de rede virtual listado como a origem e o tipo de próximo salto.

A propagação de rotas do Gateway de VPN e do ER pode ser desativada numa sub-rede através de uma propriedade numa tabela de rotas. Quando desativa a propagação de rotas, o sistema não adiciona rotas à tabela de rotas de todas as sub-redes com a propagação de rotas do Gateway de rede virtual desativada. Este processo aplica-se a rotas estáticas e a rotas BGP. A conectividade com ligações VPN é conseguida através de rotas personalizadas com um tipo de salto seguinte de Gateway de rede virtual. A propagação de rota não deve ser desabilitada na GatewaySubnet. O gateway não funcionará com esta definição desativada. Para obter detalhes, consulte Como desabilitar a propagação de rota do gateway de rede virtual.

Como o Azure seleciona uma rota

Quando o tráfego de saída é enviado a partir de uma sub-rede, o Azure seleciona uma rota com base no endereço IP de destino, através da utilização do algoritmo de correspondência de prefixo mais longo. Por exemplo, uma tabela de rotas tem duas rotas: uma rota especifica o prefixo de endereço 10.0.0.0/24 e a outra especifica o prefixo de endereço 10.0.0.0/16. O Azure direciona o tráfego destinado a 10.0.0.5 para o próximo tipo de salto especificado na rota com o prefixo de endereço 10.0.0.0/24. Esse processo ocorre porque 10.0.0.0/24 é um prefixo mais longo do que 10.0.0.0/16, embora 10.0.0.5 esteja dentro de ambos os prefixos de endereço. O Azure direciona o tráfego destinado a 10.0.1.5 para o próximo tipo de salto especificado na rota com o prefixo de endereço 10.0.0.0/16. Esse processo ocorre porque 10.0.1.5 não está incluído no prefixo de endereço 10.0.0.0/24, tornando a rota com o prefixo de endereço 10.0.0.0/16 o prefixo de correspondência mais longo.

Se várias rotas tiverem o mesmo prefixo de endereço, o Azure seleciona o tipo de rota com base na prioridade seguinte:

Rota definida pelo utilizador

Rota BGP

Rota de sistema

Nota

As rotas de sistema para o tráfego de rede virtual, peerings de rede virtual ou pontos finais de serviço de rede virtual são rotas preferenciais, mesmo que as rotas BGP sejam mais específicas.

Por exemplo, uma tabela de rotas contém as rotas seguintes:

| Origem | Prefixos de endereço | Tipo de salto seguinte |

|---|---|---|

| Predefinido | 0.0.0.0/0 | Internet |

| User | 0.0.0.0/0 | Gateway de rede virtual |

Quando o tráfego se destina a um endereço IP fora dos prefixos de endereço de outras rotas na tabela de rotas, o Azure seleciona a rota com a origem Utilizador, porque as rotas definidas pelo utilizador têm prioridade mais alta do que as rotas do sistema predefinidas.

Veja Exemplo de encaminhamento para obter uma tabela de encaminhamento completa com uma explicação das rotas na mesma.

Prefixo de endereço 0.0.0.0/0

Uma rota com o prefixo de endereço 0.0.0.0/0 fornece instruções ao Azure. O Azure usa estas instruções para rotear o tráfego destinado a um endereço IP que não se enquadra no prefixo de endereço de nenhuma outra rota na tabela de rotas de uma sub-rede. Quando é criada uma sub-rede, o Azure cria uma rota predefinida para o prefixo de endereço 0.0.0.0/0, com o tipo de próximo seguinte Internet. Se não substituir esta rota, o Azure encaminha para a Internet todo o tráfego destinado aos endereços IP não incluídos no prefixo de endereço de nenhuma outra rota. A exceção é que o tráfego para os endereços IP públicos dos serviços do Azure permanece na rede de backbone do Azure e não é roteado para a Internet. Quando você substitui essa rota por uma rota personalizada , o tráfego destinado a endereços que não estão dentro dos prefixos de endereço de qualquer outra rota na tabela de rotas é direcionado. O destino depende se você especificar um dispositivo virtual de rede ou gateway de rede virtual na rota personalizada.

Quando você substitui o prefixo de endereço 0.0.0.0/0, não apenas o tráfego de saída da sub-rede flui através do gateway de rede virtual ou do dispositivo virtual, mas as seguintes alterações também ocorrem com o roteamento padrão do Azure:

O Azure envia o tráfego ao tipo de próximo salto especificado na rota, incluindo o tráfego destinado aos endereços IP públicos dos serviços do Azure. Se o tipo de próximo salto da rota com o prefixo de endereço 0.0.0.0/0 for Internet, o tráfego da sub-rede destinado aos endereços IP públicos dos serviços do Azure nunca sai da rede principal do Azure, independentemente da região do Azure em que a rede virtual ou o recurso do serviço do Azure reside. Contudo, se criar uma rota definida pelo utilizador ou do BGP com o tipo de próximo salto gateway de rede virtual ou aplicação virtual, todo o tráfego, incluindo o tráfego enviado para os endereços IP públicos dos serviços do Azure para os quais não ativou os pontos finais de serviço, é enviado para o tipo de próximo salto especificado na rota. Quando você habilita um ponto de extremidade de serviço para um serviço, o Azure cria uma rota com prefixos de endereço para o serviço. O tráfego para o serviço não é encaminhado para o próximo tipo de salto em uma rota com o prefixo de endereço 0.0.0.0/0. Os prefixos de endereço para o serviço são maiores que 0.0.0.0/0.

Você não pode mais acessar diretamente recursos na sub-rede a partir da Internet. Você pode acessar recursos na sub-rede da Internet indiretamente. O dispositivo especificado pelo próximo tipo de salto para uma rota com o prefixo de endereço 0.0.0.0/0 deve processar o tráfego de entrada. Depois que o tráfego atravessa o dispositivo, o tráfego atinge o recurso na rede virtual. Se a rota contiver os valores seguintes para o tipo de próximo salto:

Aplicação virtual: a aplicação tem de:

Ser acessível a partir da Internet

Ter um endereço IP público atribuído à mesma

Não ter uma regra de grupo de segurança de rede associada à mesma que impeça a comunicação com o dispositivo

Não negar a comunicação

Ser capaz de utilizar a tradução e o reencaminhamento de endereços de rede ou o proxy de tráfego no recurso de destino na sub-rede, bem como de devolvê-lo à Internet.

Gateway de rede virtual: se o gateway for um gateway de rede virtual do ExpressRoute, os dispositivos ligados à Internet no local podem utilizar a tradução e o reencaminhamento de endereços de rede ou o proxy de tráfego para o recurso de destino na sub-rede, através dopeering privado do ExpressRoute.

Se sua rede virtual estiver conectada a um gateway de VPN do Azure, não associe uma tabela de rotas à sub-rede do gateway que inclua uma rota com um destino de 0.0.0.0/0. Se o fizer, poderá impedir que o gateway funcione corretamente. Para obter detalhes, veja a questão Por que motivo determinadas portas são abertas no meu gateway de VPN? nas FAQ do Gateway de VPN.

Consulte DMZ entre o Azure e seu datacenter local para obter detalhes de implementação ao usar gateways de rede virtual entre a Internet e o Azure.

Exemplo de encaminhamento

Para ilustrar os conceitos deste artigo, as secções que se seguem descrevem:

Um cenário, com os requisitos

As rotas personalizadas necessárias para cumprir os requisitos

A tabela de rotas que existe para uma sub-rede e que inclui as rotas predefinidas e personalizadas necessárias para cumprir os requisitos

Nota

Este exemplo não se destina a ser uma implementação recomendada ou de práticas recomendadas. É disponibilidade para ilustrar os conceitos deste artigo.

Requisitos

Implemente duas redes virtuais na mesma região do Azure e ative os recursos para comunicarem entre as redes virtuais.

Ative uma rede no local para comunicar em segurança com ambas as redes virtuais através de um túnel de VPN na Internet. Em alternativa, pode ser utilizada uma ligação do ExpressRoute, mas neste exemplo é utilizada uma ligação VPN.

Para uma sub-rede numa rede virtual:

Force todo o tráfego de saída da sub-rede, exceto para o Armazenamento do Azure e dentro da sub-rede, para fluir através de uma aplicação de rede virtual, para fins de inspeção e registo.

Não inspecione o tráfego entre endereços IP privados dentro da sub-rede; Permita que o tráfego flua diretamente entre todos os recursos.

Ignore todo o tráfego de saída destinado à outra rede virtual.

Permita que o tráfego de saída para o Armazenamento do Azure flua diretamente para o armazenamento sem forçá-lo através de uma aplicação virtual de rede.

Permita todo o tráfego entre todas as outras sub-redes e redes virtuais.

Implementação

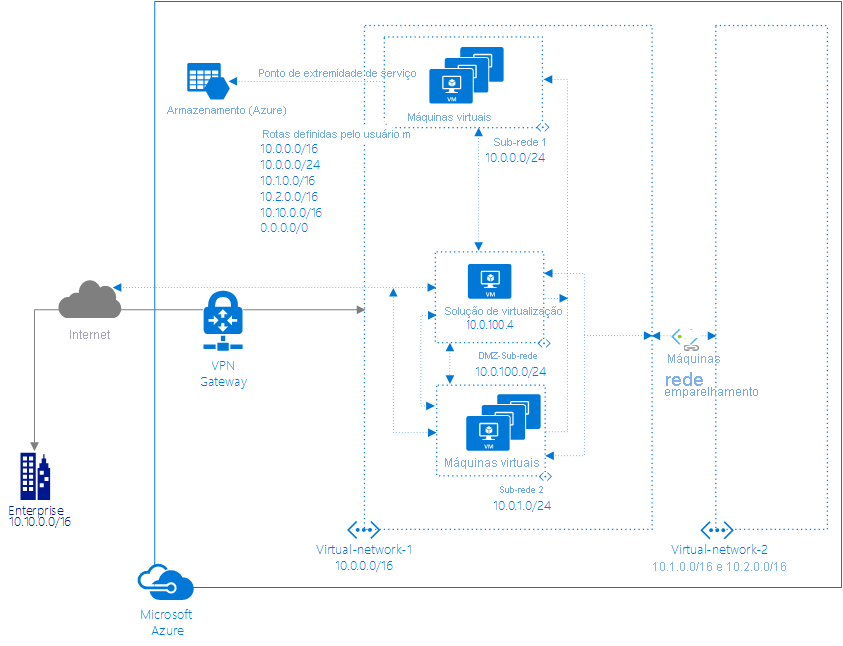

A imagem abaixo mostra uma implementação com o modelo de implementação do Azure Resource Manager que cumpre os requisitos anteriores:

As setas mostram o fluxo do tráfego.

Tabelas de rotas

Subnet1

A tabela de rotas de Subnet1 na imagem contém as rotas seguintes:

| ID | Origem | Estado | Prefixos de endereço | Tipo de salto seguinte | Endereço IP do próximo salto | Nome da rota definida pelo utilizador |

|---|---|---|---|---|---|---|

| 1 | Predefinido | Inválido | 10.0.0.0/16 | Rede virtual | ||

| 2 | User | Ativos | 10.0.0.0/16 | Aplicação virtual | 10.0.100.4 | Within-VNet1 |

| 3 | User | Ativos | 10.0.0.0/24 | Rede virtual | Within-Subnet1 | |

| 4 | Predefinido | Inválido | 10.1.0.0/16 | VNet peering | ||

| 5 | Predefinido | Inválido | 10.2.0.0/16 | VNet peering | ||

| 6 | User | Ativos | 10.1.0.0/16 | Nenhuma | ToVNet2-1-Drop | |

| 7 | User | Ativos | 10.2.0.0/16 | Nenhuma | ToVNet2-2-Drop | |

| 8 | Predefinido | Inválido | 10.10.0.0/16 | Gateway de rede virtual | [X.X.X.X] | |

| 9 | User | Ativos | 10.10.0.0/16 | Aplicação virtual | 10.0.100.4 | To-On-Prem |

| 10 | Predefinição | Ativos | [X.X.X.X] | Ponto Final de Serviço de Rede Virtual | ||

| 11 | Predefinido | Inválido | 0.0.0.0/0 | Internet | ||

| 12 | User | Ativos | 0.0.0.0/0 | Aplicação virtual | 10.0.100.4 | Default-NVA |

Segue-se uma explicação de cada ID de rota:

ID1: O Azure adicionou automaticamente esta rota para todas as sub-redes na rede virtual-1, porque 10.0.0.0/16 é o único intervalo de endereços definido no espaço de endereços da rede virtual. Se você não criar a rota definida pelo usuário na rota ID2, o tráfego enviado para qualquer endereço entre 10.0.0.1 e 10.0.255.254 será roteado dentro da rede virtual. Esse processo ocorre porque o prefixo é maior que 0.0.0.0/0 e não se enquadra nos prefixos de endereço de nenhuma outra rota. O Azure alterou automaticamente o estado de Ativa para Inválida quando ID2, uma rota definida pelo utilizador, foi adicionada, uma vez que tem o mesmo prefixo da rota predefinida e as rotas definidas pelo utilizador substituem as predefinidas. O estado desta rota ainda é Ativa em Subnet2, porque a tabela de rotas em que a rota definida pelo utilizador ID2 se encontra não está associada a Subnet2.

ID2: O Azure adicionou essa rota quando uma rota definida pelo usuário para o prefixo de endereço 10.0.0.0/16 foi associada à sub-rede Subnet1 na rede virtual Virtual-network-1 . A rota definida pelo utilizador especifica 10.0.100.4 como o endereço IP da aplicação virtual, porque este é o endereço IP privado atribuído à máquina virtual da aplicação virtual. A tabela de rotas em que essa rota existe não está associada a Subnet2, portanto, não aparece na tabela de rotas para Subnet2. Esta rota substitui a rota predefinida para o prefixo 10.0.0.0/16 (ID1), que encaminhou automaticamente o tráfego dirigido a 10.0.0.1 e 10.0.255.254 dentro da rede virtual através do tipo de próximo salto da rede virtual. Esta rota existe para satisfazer o requisito 3, para forçar todo o tráfego de saída através de uma aplicação virtual.

ID3: O Azure adicionou essa rota quando uma rota definida pelo usuário para o prefixo de endereço 10.0.0.0/24 foi associada à sub-rede Subnet1 . O tráfego destinado a endereços entre 10.0.0.1 e 10.0.0.254 permanece dentro da sub-rede, em vez de ser encaminhado para a aplicação virtual especificada na regra anterior (ID2), porque tem um prefixo mais longo do que a rota ID2. Essa rota não foi associada a Subnet2, portanto, a rota não aparece na tabela de rotas para Subnet2. Esta rota substitui eficazmente a rota ID2 para o tráfego em Subnet1. Esta rota existe para satisfazer o requisito 3.

ID4: O Azure adicionou automaticamente as rotas nas IDs 4 e 5 para todas as sub-redes em Virtual-network-1, quando a rede virtual foi emparelhada com Virtual-network-2. A rede virtual-2 tem dois intervalos de endereços em seu espaço de endereço: 10.1.0.0/16 e 10.2.0.0/16, portanto, o Azure adicionou uma rota para cada intervalo. Se você não criar as rotas definidas pelo usuário nas IDs de rota 6 e 7, o tráfego enviado para qualquer endereço entre 10.1.0.1-10.1.255.254 e 10.2.0.1-10.2.255.254 será roteado para a rede virtual emparelhada. Esse processo ocorre porque o prefixo é maior que 0.0.0.0/0 e não se enquadra nos prefixos de endereço de nenhuma outra rota. Quando você adicionou as rotas nas IDs 6 e 7, o Azure alterou automaticamente o estado de Ativo para Inválido. Esse processo ocorre porque eles têm os mesmos prefixos que as rotas nas IDs 4 e 5, e as rotas definidas pelo usuário substituem as rotas padrão. O estado das rotas nas IDs 4 e 5 ainda está Ativo para Subnet2, porque a tabela de rotas na qual as rotas definidas pelo usuário nas IDs 6 e 7 estão não está associada à Subnet2. Foi criado um peering de rede virtual para cumprir o requisito 1.

ID5: Mesma explicação que ID4.

ID6: O Azure adicionou essa rota e a rota em ID7, quando rotas definidas pelo usuário para os prefixos de endereço 10.1.0.0/16 e 10.2.0.0/16 foram associadas à sub-rede Subnet1 . O Azure descarta o tráfego destinado a endereços entre 10.1.0.1-10.1.255.254 e 10.2.0.1-10.2.255.254, em vez de ser roteado para a rede virtual emparelhada, porque as rotas definidas pelo usuário substituem as rotas padrão. As rotas não estão associadas à Subnet2, portanto, as rotas não aparecem na tabela de rotas da Subnet2. As rotas substituem as rotas com os ID4 e ID5 para o tráfego que sai de Subnet1. As rotas com os ID6 e ID7 existem para satisfazer o requisito 3 para ignorar o tráfego destinado à outra rede virtual.

ID7: Mesma explicação que ID6.

ID8: O Azure adicionou automaticamente essa rota para todas as sub-redes na rede virtual-1 quando um gateway de rede virtual do tipo VPN foi criado na rede virtual. O Azure adicionou o endereço IP público do gateway de rede virtual à tabela de rotas. O tráfego enviado para qualquer endereço entre 10.10.0.1 e 10.10.255.254 é encaminhado para o gateway de rede virtual. O prefixo é mais longo do que 0.0.0.0/0 e não está dentro dos prefixos de endereço de nenhuma das outras rotas. Foi criado um gateway de rede virtual para cumprir o requisito 2.

ID9: O Azure adicionou essa rota quando uma rota definida pelo usuário para o prefixo de endereço 10.10.0.0/16 foi adicionada à tabela de rotas associada a Subnet1. Esta rota substitui o ID8. A rota envia todo o tráfego destinado À rede no local para um NVA para inspeção, em vez de o encaminhar diretamente para o local. Esta rota foi criada para satisfazer o requisito 3.

ID10: O Azure adicionou automaticamente essa rota à sub-rede quando um ponto de extremidade de serviço para um serviço do Azure foi habilitado para a sub-rede. O Azure encaminha o tráfego da sub-rede para um endereço IP público do serviço através da rede da infraestrutura do Azure. O prefixo é mais longo do que 0.0.0.0/0 e não está dentro dos prefixos de endereço de nenhuma das outras rotas. Foi criado um ponto final do serviço para cumprir o requisito 3, de modo a permitir que o tráfego destinado ao Armazenamento do Azure flua diretamente para o mesmo.

ID11: O Azure adicionou automaticamente essa rota à tabela de rotas de todas as sub-redes em Virtual-network-1 e Virtual-network-2. O prefixo de endereço 0.0.0.0/0 é o prefixo mais curto. Qualquer tráfego enviado para endereços dentro de prefixos mais longos é encaminhado com base noutras rotas. Por predefinição, o Azure encaminha para a Internet todo o tráfego destinado a endereços que não os especificados numa das outras rotas. O Azure alterou automaticamente o estado de Ativa para Inválida na sub-rede Subnet1 quando foi adicionada uma rota definida pelo utilizador para o prefixo de endereços 0.0.0.0/0 (ID12) à sub-rede. O estado desta rota ainda é Ativa em todas as outras sub-redes dentro de ambas as redes virtuais, porque a rota não está associada a nenhuma outra sub-rede dentro de outras redes virtuais.

ID12: O Azure adicionou essa rota quando uma rota definida pelo usuário para o prefixo de endereço 0.0.0.0/0 foi associada à sub-rede Subnet1 . A rota definida pelo utilizador especifica 10.0.100.4 como o endereço IP da aplicação virtual. Essa rota não está associada a Subnet2, portanto, a rota não aparece na tabela de rotas para Subnet2. Todo o tráfego destinado a qualquer endereço que não esteja incluído nos prefixos de endereço de uma das outras rotas é enviado para a aplicação virtual. Adicionar esta rota fez com que o estado da rota predefinida para o prefixo de endereço 0.0.0.0/0 (ID11) passasse de Ativa para Inválida em Subnet1, porque as rotas definidas pelo utilizador substituem as rotas predefinidas. Esta via existe para satisfazer o terceiro requisito.

Subnet2

A tabela de rotas de Subnet2 na imagem contém as rotas seguintes:

| Origem | Estado | Prefixos de endereço | Tipo de salto seguinte | Endereço IP do próximo salto |

|---|---|---|---|---|

| Predefinido | Ativos | 10.0.0.0/16 | Rede virtual | |

| Predefinido | Ativos | 10.1.0.0/16 | Peering de rede virtual | |

| Predefinido | Ativos | 10.2.0.0/16 | Peering de rede virtual | |

| Predefinido | Ativos | 10.10.0.0/16 | Gateway de rede virtual | [X.X.X.X] |

| Predefinido | Ativos | 0.0.0.0/0 | Internet | |

| Predefinido | Ativos | 10.0.0.0/8 | Nenhuma | |

| Predefinido | Ativos | 100.64.0.0/10 | Nenhuma | |

| Predefinido | Ativos | 192.168.0.0/16 | Nenhuma |

A tabela de rotas para Subnet2 contém todas as rotas padrão criadas pelo Azure e as rotas opcionais de emparelhamento de rede virtual e gateway de rede virtual. O Azure adicionou as rotas opcionais a todas as sub-redes na rede virtual quando o gateway e o peering foram adicionados à rede virtual. O Azure removeu as rotas para os prefixos de endereço 10.0.0.0/8, 192.168.0.0/16 e 100.64.0.0/10 da tabela de rotas Subnet1 quando a rota definida pelo usuário para o prefixo de endereço 0.0.0.0/0 foi adicionada à Subnet1.

Próximos passos

Criar uma tabela de rotas definidas pelo utilizador com rotas e uma aplicação de rede virtual

Ver todas as rotas de uma sub-rede. As tabelas de rotas definidas pelo utilizador só lhe mostram este tipo de rotas e não as rotas predefinidas nem do BGP relativas às sub-redes. Ver todas as rotas mostra as rotas predefinidas, do BGP e definidas pelo utilizador relativas à sub-rede na qual a interface de rede se encontra.

Determinar o tipo de próximo salto entre uma máquina virtual e um endereço IP de destino. A funcionalidade de próximo salto do Observador de Rede do Azure permite-lhe ver se o tráfego está a sair de uma sub-rede e a ser encaminhado para onde é suposto.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários