Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Pode configurar controlos de sessão no Microsoft Defender for Cloud Apps para trabalhar com qualquer aplicação Web e qualquer IdP que não seja da Microsoft. Este artigo descreve como encaminhar sessões de aplicações do Okta para Defender for Cloud Apps para controlos de sessão em tempo real.

Para este artigo, vamos utilizar a aplicação Salesforce como exemplo de uma aplicação Web que está a ser configurada para utilizar Defender for Cloud Apps controlos de sessão.

Pré-requisitos

A sua organização tem de ter as seguintes licenças para utilizar o controlo de aplicações de acesso condicional:

- Um inquilino Okta pré-configurado.

- Microsoft Defender for Cloud Apps

Uma configuração de início de sessão único okta existente para a aplicação com o protocolo de autenticação SAML 2.0

Para configurar controlos de sessão para a sua aplicação com o Okta como o IdP

Utilize os seguintes passos para encaminhar as sessões da aplicação Web do Okta para Defender for Cloud Apps.

Nota

Pode configurar as informações de início de sessão único SAML da aplicação fornecidas pelo Okta através de um dos seguintes métodos:

- Opção 1: carregar o ficheiro de metadados SAML da aplicação.

- Opção 2: fornecer manualmente os dados SAML da aplicação.

Nos passos seguintes, vamos utilizar a opção 2.

Passo 1: Obter as definições de início de sessão único SAML da sua aplicação

Passo 2: Configurar Defender for Cloud Apps com as informações SAML da sua aplicação

Passo 3: Criar uma nova Aplicação Personalizada Okta e configuração de início de sessão único da aplicação

Passo 4: Configurar Defender for Cloud Apps com as informações da aplicação Okta

Passo 5: Concluir a configuração da Aplicação Personalizada Okta

Passo 6: Obter as alterações da aplicação no Defender for Cloud Apps

Passo 7: Concluir as alterações da aplicação

Passo 8: Concluir a configuração no Defender for Cloud Apps

Passo 1: Obter as definições de início de sessão único SAML da sua aplicação

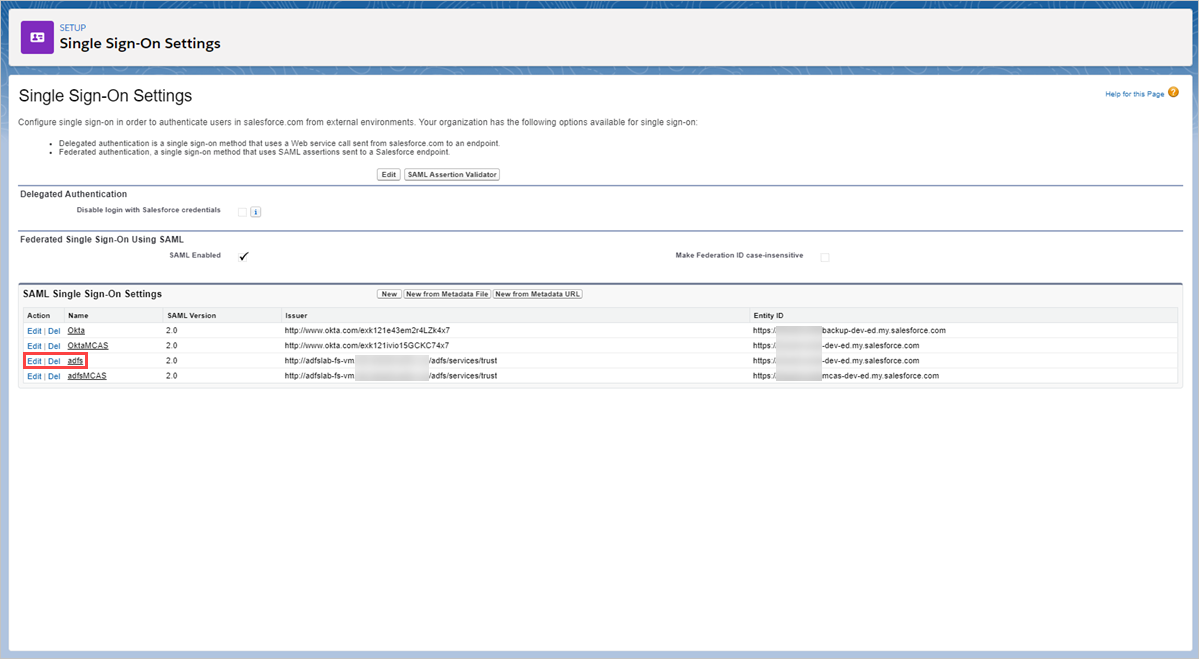

No Salesforce, navegue para Definições de Configuração>Definições Definições>de Identidade>Única Sign-On Definições.

Em Definições de Sign-On Único, clique no nome da configuração okta existente.

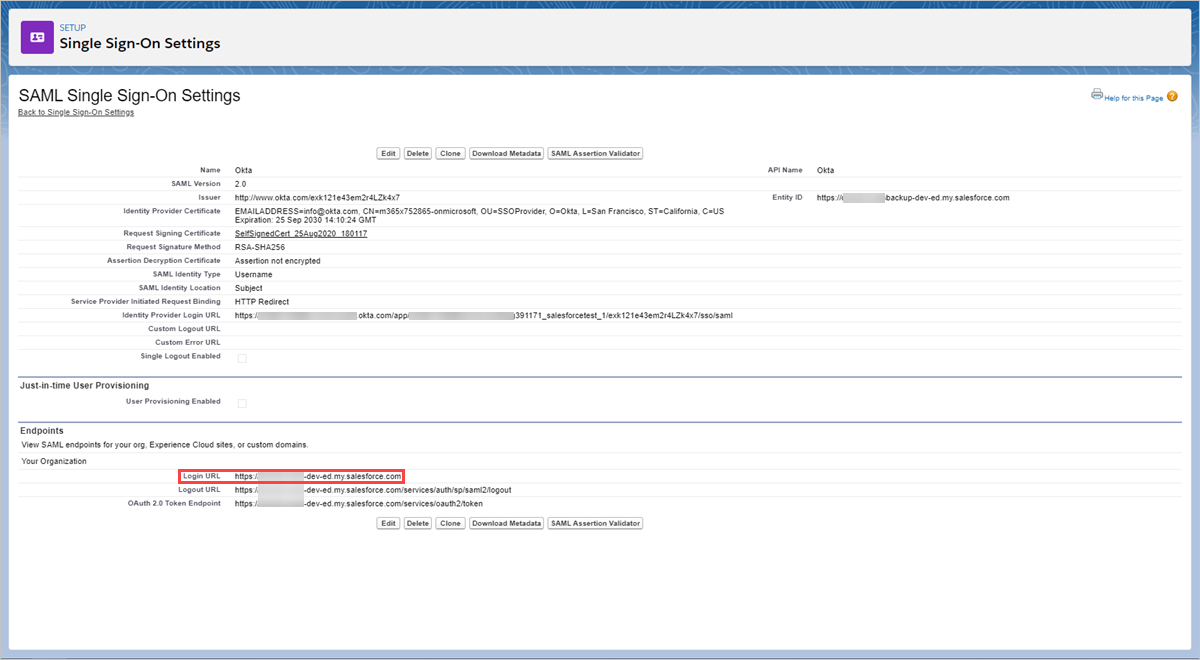

Na página Definição de Sign-On Único SAML , anote o URL de Início de Sessão do Salesforce. Irá precisar disto mais tarde ao configurar Defender for Cloud Apps.

Nota

Se a sua aplicação fornecer um certificado SAML, transfira o ficheiro de certificado.

Passo 2: Configurar Defender for Cloud Apps com as informações SAML da sua aplicação

No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

Em Aplicações ligadas, selecione aplicações de controlo de aplicações de acesso condicional.

Selecione +Adicionar e, no pop-up, selecione a aplicação que pretende implementar e, em seguida, selecione Assistente de Início.

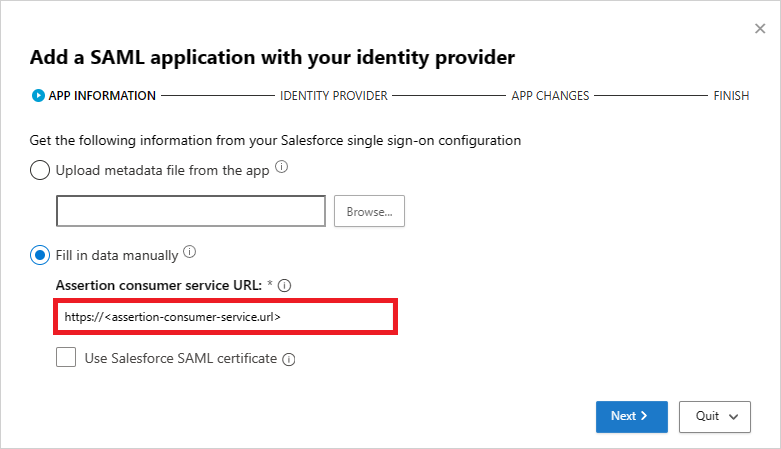

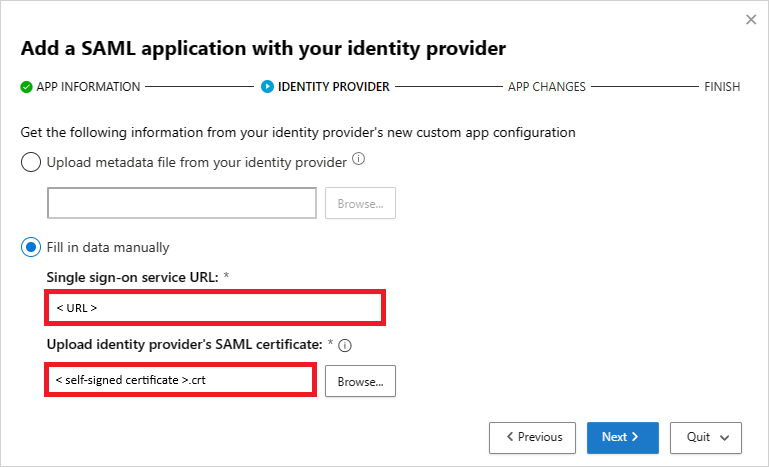

Na página INFORMAÇÕES da APLICAÇÃO , selecione Preencher dados manualmente, no URL do serviço de consumidor asserção introduza o URL de Início de Sessão do Salesforce que anotou anteriormente e, em seguida, clique em Seguinte.

Nota

Se a sua aplicação fornecer um certificado SAML, selecione Utilizar <app_name> certificado SAML e carregue o ficheiro de certificado.

Passo 3: Criar uma nova configuração de Aplicação Personalizada okta e de Sign-On Único da Aplicação

Nota

Para limitar o período de indisponibilidade do utilizador final e preservar a boa configuração conhecida existente, recomendamos a criação de uma nova configuração de Aplicação Personalizada e de Sign-On Único. Se isto não for possível, ignore os passos relevantes. Por exemplo, se a aplicação que está a configurar não suportar a criação de várias configurações de Sign-On Único, ignore o passo de criação de novo início de sessão único.

Na consola okta Administração, em Aplicações, veja as propriedades da configuração existente para a sua aplicação e tome nota das definições.

Clique em Adicionar Aplicação e, em seguida, clique em Criar Nova Aplicação. Para além do valor do URI de Audiência (ID da Entidade SP) que tem de ser um nome exclusivo, configure a nova aplicação com as definições que anotou anteriormente. Irá precisar desta aplicação mais tarde ao configurar Defender for Cloud Apps.

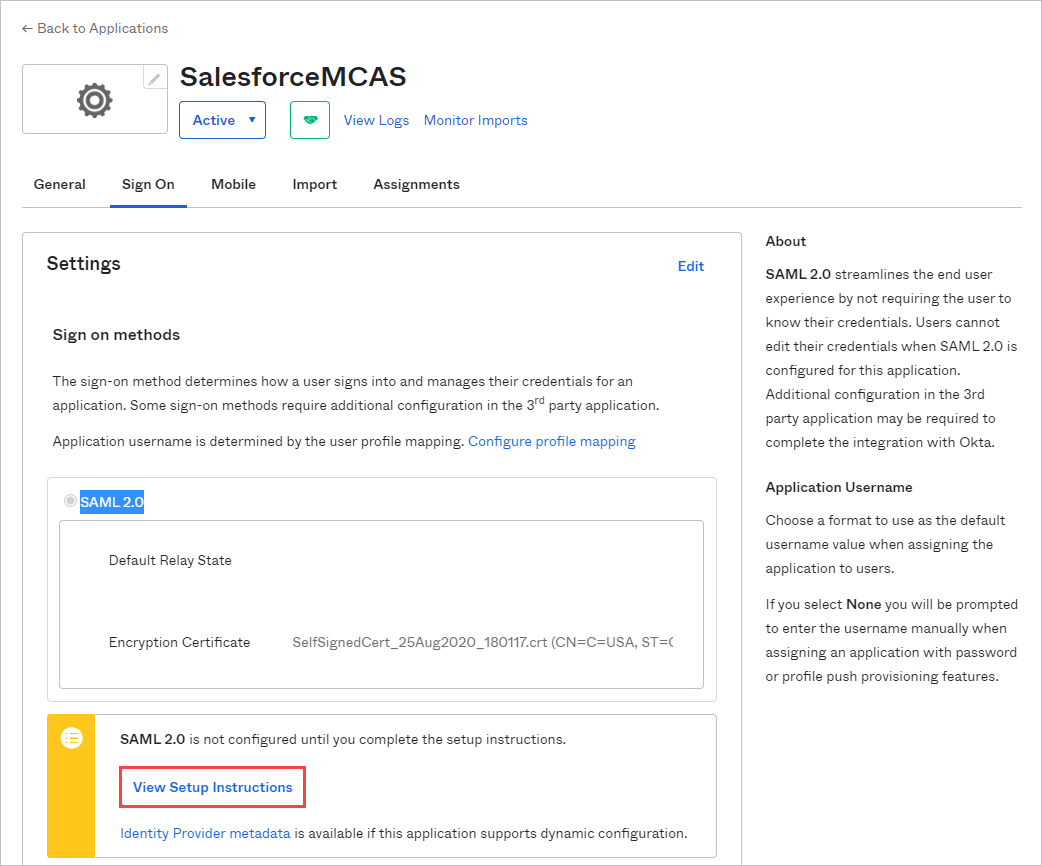

Navegue para Aplicações, veja a configuração okta existente e, no separador Iniciar Sessão , selecione Ver Instruções de Configuração.

Anote o URL de Sign-On Único do Fornecedor de Identidade e transfira o Certificado de Assinatura do fornecedor de identidade (X.509). Precisará do mesmo mais tarde.

Novamente no Salesforce, na página de definições de início de sessão único okta existente, tome nota de todas as definições.

Crie uma nova configuração de início de sessão único SAML. Para além do valor ID da Entidade que tem de corresponder ao URI de Audiência (ID da Entidade SP) da aplicação personalizada, configure o início de sessão único com as definições que anotou anteriormente. Irá precisar disto mais tarde ao configurar Defender for Cloud Apps.

Depois de guardar a nova aplicação, navegue para a página Atribuições e atribua o Pessoas ou Grupos que necessitam de acesso à aplicação.

Passo 4: Configurar Defender for Cloud Apps com as informações da aplicação Okta

Novamente na página Defender for Cloud Apps FORNECEDOR DE IDENTIDADE, clique em Seguinte para continuar.

Na página seguinte, selecione Preencher dados manualmente, faça o seguinte e, em seguida, clique em Seguinte.

- Para o URL do serviço de início de sessão único, introduza o URL de Início de Sessão do Salesforce que anotou anteriormente.

- Selecione Carregar certificado SAML do fornecedor de identidade e carregue o ficheiro de certificado que transferiu anteriormente.

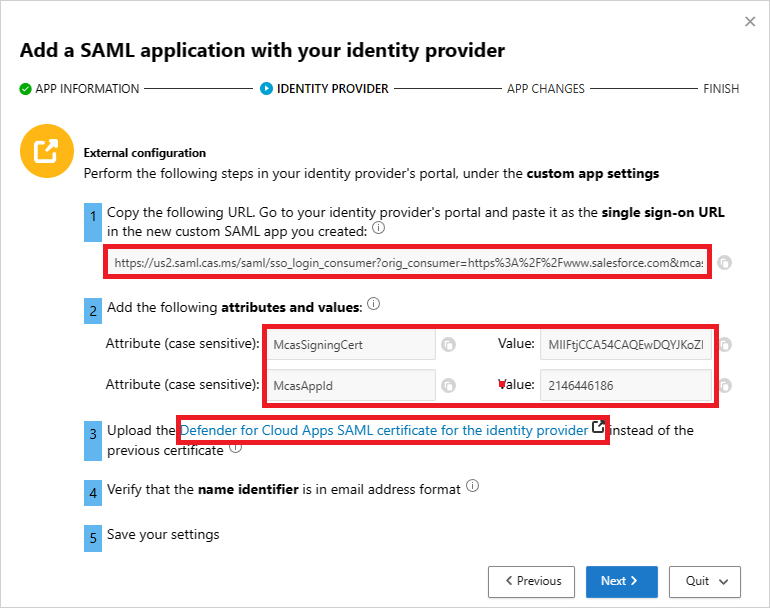

Na página seguinte, tome nota das seguintes informações e, em seguida, clique em Seguinte. Irá precisar das informações mais tarde.

- Defender for Cloud Apps URL de início de sessão único

- Defender for Cloud Apps atributos e valores

Nota

Se vir uma opção para carregar o certificado SAML Defender for Cloud Apps para o fornecedor de identidade, clique no clique para transferir o ficheiro de certificado. Precisará do mesmo mais tarde.

Passo 5: Concluir a configuração da Aplicação Personalizada Okta

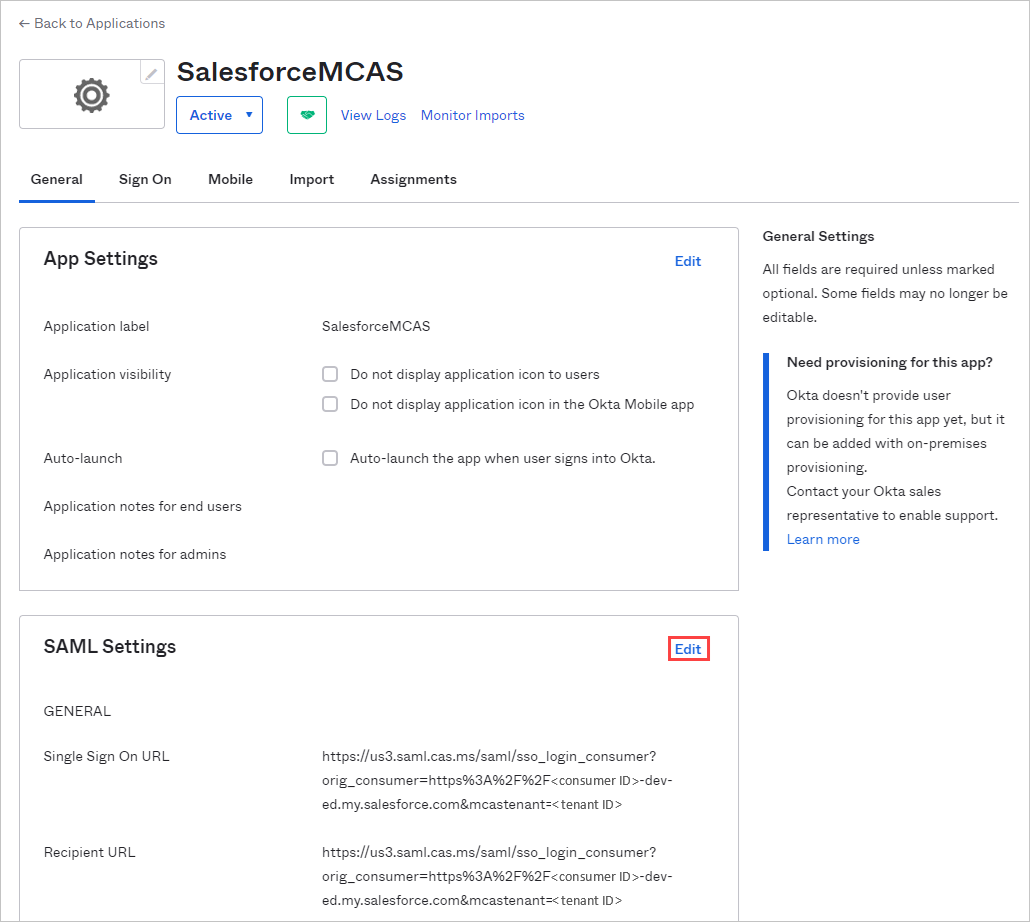

Novamente na consola do okta Administração, em Aplicações, selecione a aplicação personalizada que criou anteriormente e, em seguida, em Definições GERAIS>de SAML, clique em Editar.

No campo URL do Início de sessão único, substitua o URL pelo Defender for Cloud Apps URL de início de sessão único que anotou anteriormente e, em seguida, guarde as definições.

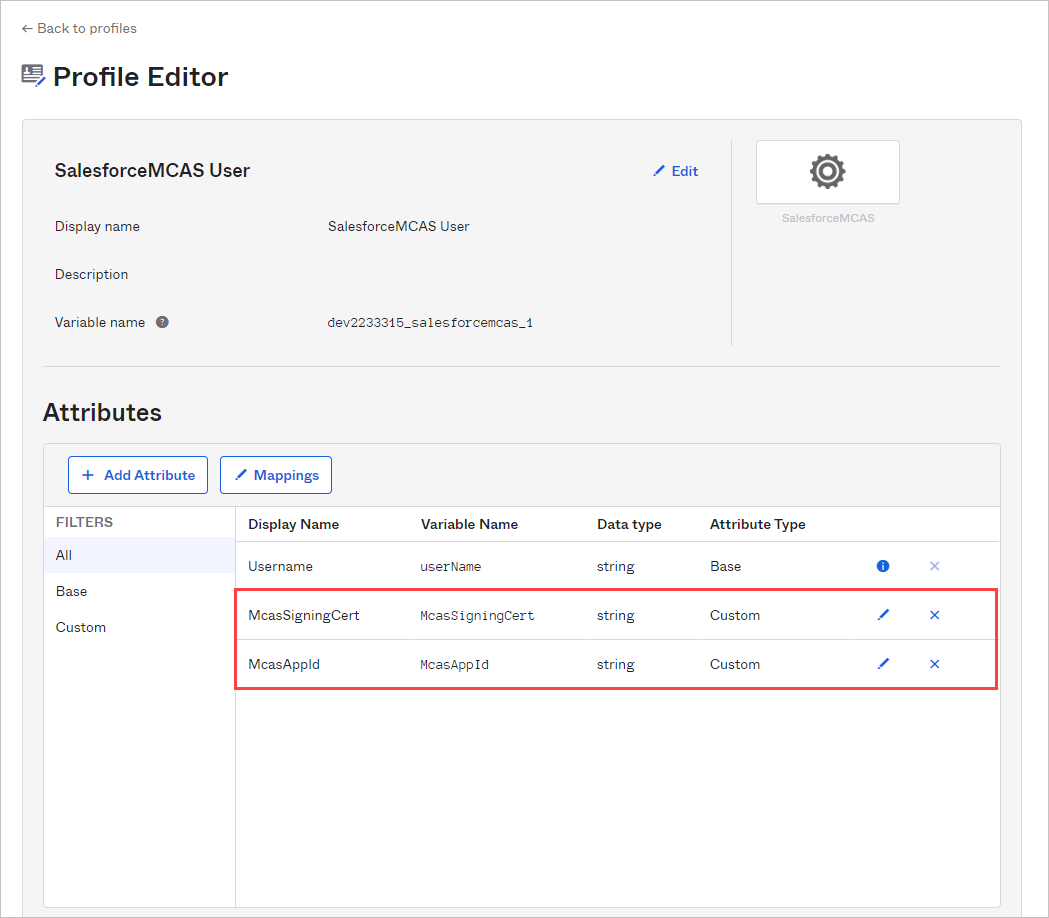

Em Diretório, selecione Perfil Revisor, selecione a aplicação personalizada que criou anteriormente e, em seguida, clique em Perfil. Adicione atributos com as seguintes informações.

Nome a apresentar Nome da variável Tipo de dados Tipo de atributo McasSigningCert McasSigningCert cadeia Personalizado McasAppId McasAppId cadeia Personalizado

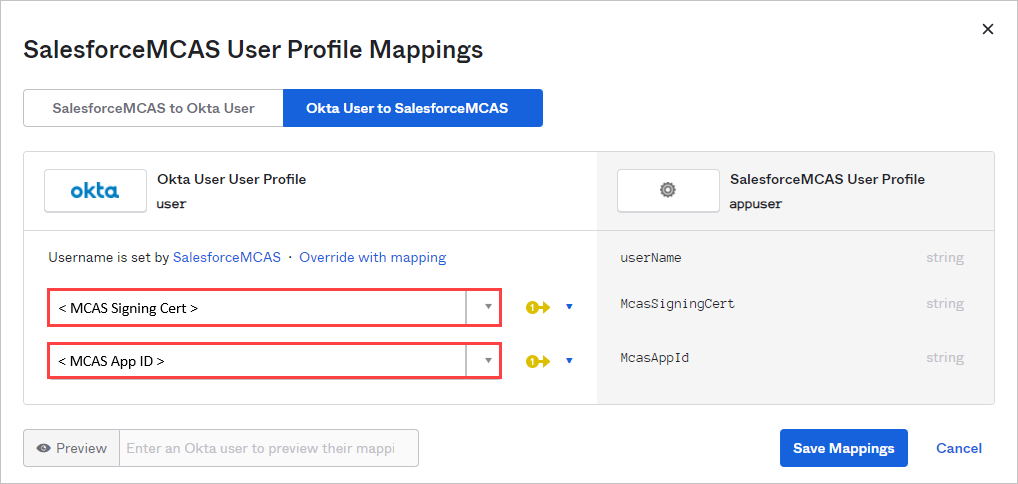

Novamente na página Revisor perfil, selecione a aplicação personalizada que criou anteriormente, clique em Mapeamentos e, em seguida, selecione Okta Utilizador para {custom_app_name}. Mapeie os atributos McasSigningCert e McasAppId para os valores de atributo Defender for Cloud Apps que anotou anteriormente.

Nota

- Certifique-se de que coloca os valores entre aspas (")

- O Okta limita os atributos a 1024 carateres. Para mitigar esta limitação, adicione os atributos com o perfil Revisor conforme descrito.

Guarde as suas definições.

Passo 6: Obter as alterações da aplicação no Defender for Cloud Apps

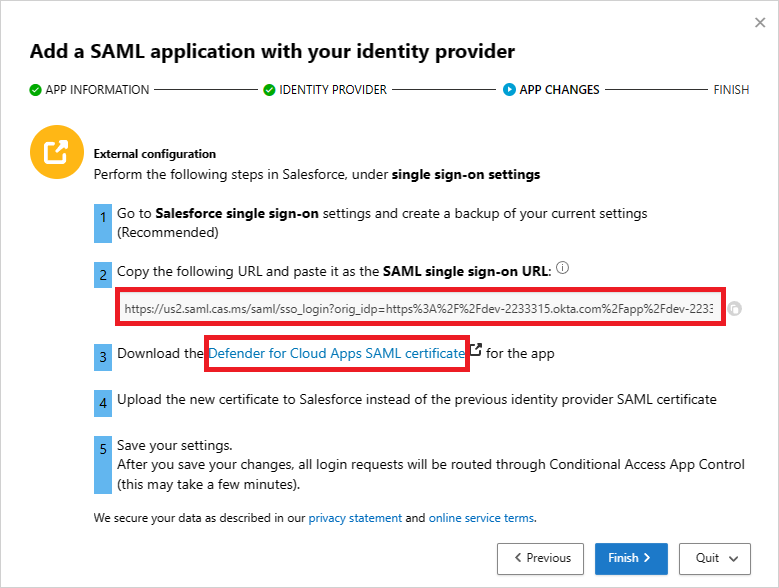

Novamente na página Defender for Cloud Apps APP CHANGES, faça o seguinte, mas não clique em Concluir. Irá precisar das informações mais tarde.

- Copiar o URL de início de sessão único saml Defender for Cloud Apps

- Transferir o certificado SAML Defender for Cloud Apps

Passo 7: Concluir as alterações da aplicação

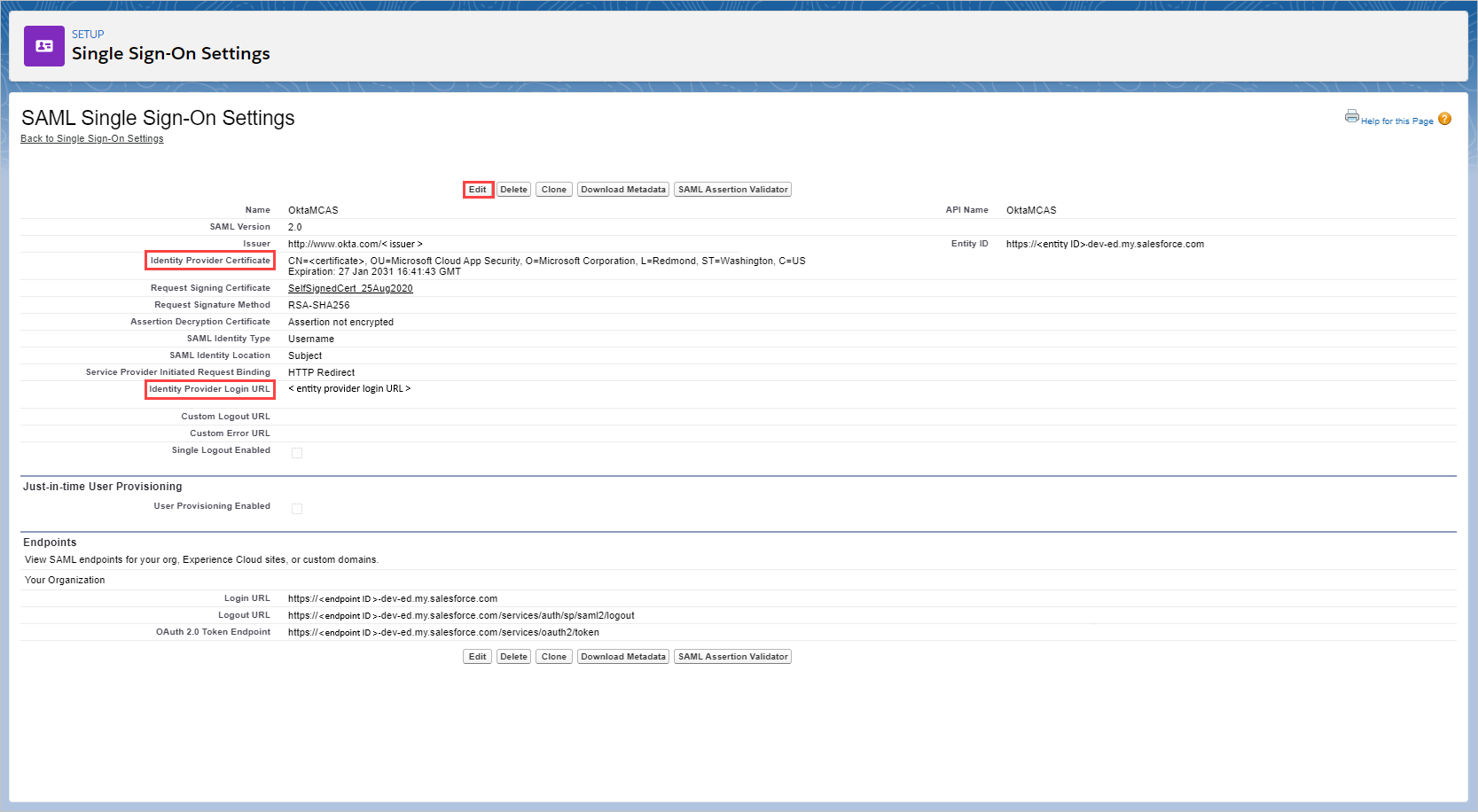

No Salesforce, navegue até Definições de Configuração>Definições Definições>de Identidade>Única Sign-On Definições e faça o seguinte:

[Recomendado] Crie uma cópia de segurança das definições atuais.

Substitua o valor do campo URL de Início de Sessão do Fornecedor de Identidade pelo Defender for Cloud Apps URL de início de sessão único SAML que anotou anteriormente.

Carregue o Defender for Cloud Apps certificado SAML que transferiu anteriormente.

Clique em Guardar.

Nota

- Depois de guardar as definições, todos os pedidos de início de sessão associados a esta aplicação serão encaminhados através do controlo de aplicações de acesso condicional.

- O certificado SAML Defender for Cloud Apps é válido durante um ano. Depois de expirar, terá de ser gerado um novo certificado.

Passo 8: Concluir a configuração no Defender for Cloud Apps

- Novamente na página Defender for Cloud Apps APP CHANGES, clique em Concluir. Depois de concluir o assistente, todos os pedidos de início de sessão associados a esta aplicação serão encaminhados através do controlo de aplicações de acesso condicional.

Conteúdos relacionados

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do produto, abra um pedido de suporte.