Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

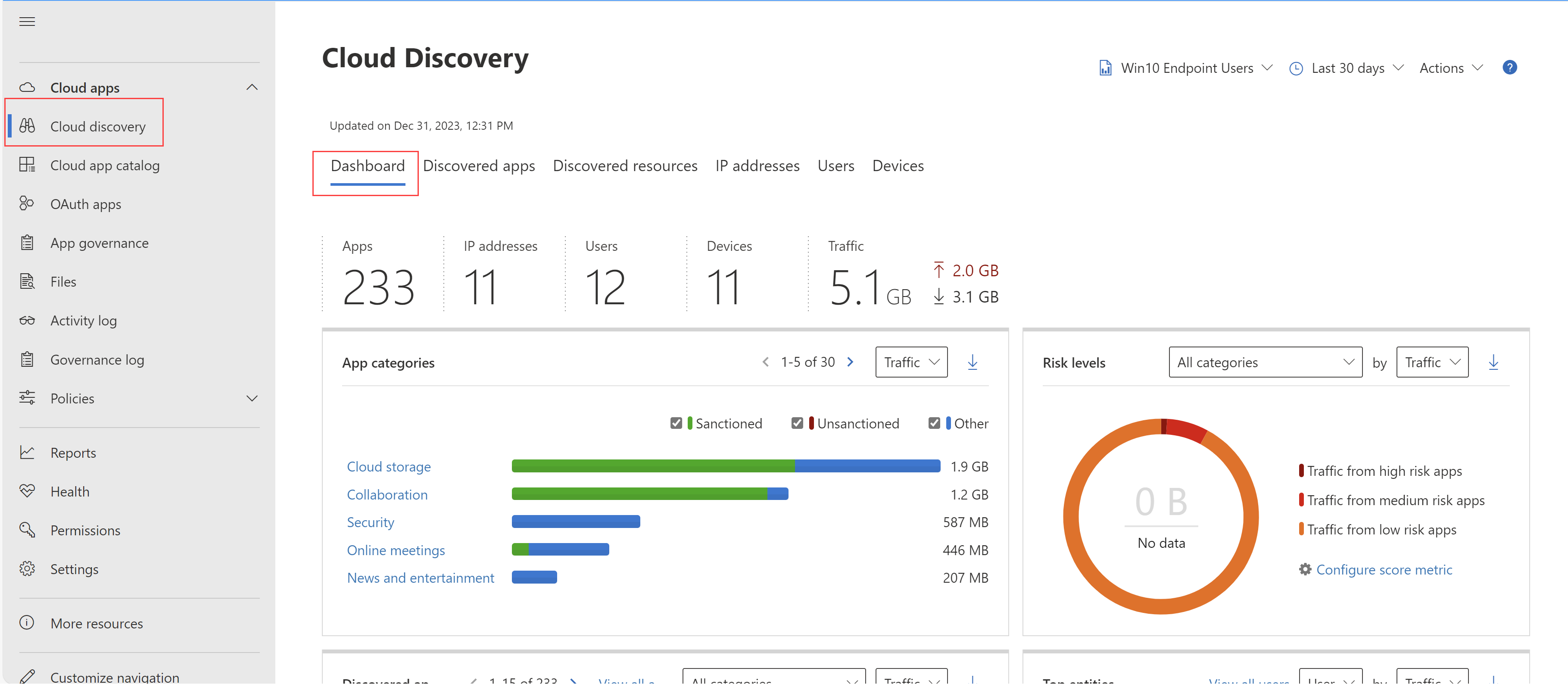

A página Cloud Discovery fornece um dashboard concebido para lhe dar mais informações sobre como as aplicações na cloud estão a ser utilizadas na sua organização. O dashboard fornece uma vista rápida dos tipos de aplicações que estão a ser utilizadas, os alertas abertos e os níveis de risco das aplicações na sua organização. Também mostra quem são os principais utilizadores da aplicação e fornece um mapa de localização da sede da aplicação.

Filtre os seus dados da Cloud Discovery para gerar vistas específicas, consoante o seu interesse. Para obter mais informações, veja Filtros de aplicações detetados.

Pré-requisitos

Para obter informações sobre as funções necessárias, veja Gerir o acesso de administrador.

Rever o dashboard de deteção de cloud

Este procedimento descreve como obter uma imagem geral inicial das suas aplicações de deteção de cloud no dashboard da Cloud Discovery .

No portal Microsoft Defender, selecione Cloud apps > Cloud Discovery.

Por exemplo:

As aplicações suportadas incluem aplicações Windows e macOS, ambas listadas no fluxo defender - pontos finais geridos .

Reveja as seguintes informações:

Utilize a Descrição geral da utilização de alto nível para compreender a utilização geral de aplicações na cloud na sua organização.

Explore um nível mais profundo para compreender as principais categorias utilizadas na sua organização para cada um dos diferentes parâmetros de utilização. Tenha em atenção a quantidade desta utilização pelas aplicações aprovadas.

Utilize o separador Aplicações detetadas para aprofundar e ver todas as aplicações numa categoria específica.

Verifique os principais utilizadores e endereços IP de origem para identificar quais os utilizadores que são os utilizadores mais dominantes das aplicações na cloud na sua organização.

Utilize o mapa da sede da aplicação para verificar como as aplicações detetadas se espalham de acordo com a localização geográfica, de acordo com a respetiva sede.

Utilize a Descrição geral do risco da aplicação para compreender a classificação de risco das aplicações detetadas e verifique o estado dos alertas de deteção para ver quantos alertas abertos deve investigar.

Descrição aprofundada das aplicações detetadas

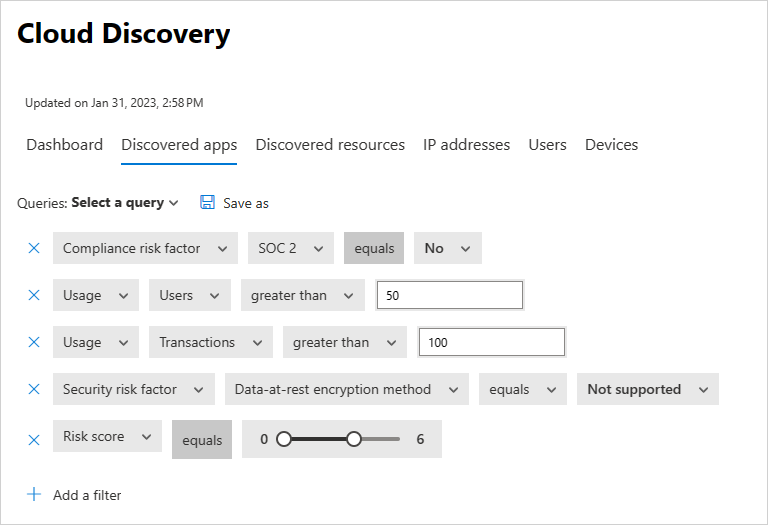

Para aprofundar os dados de deteção da cloud, utilize os filtros para verificar se existem aplicações de risco ou utilizadas frequentemente.

Por exemplo, se quiser identificar aplicações de colaboração e armazenamento na cloud frequentemente utilizadas, utilize a página Aplicações detetadas para filtrar as aplicações que pretende. Em seguida, anule a seleção ou bloqueie-os da seguinte forma:

No portal Microsoft Defender, em Cloud Apps, selecione Cloud Discovery. Em seguida, selecione o separador Aplicações detetadas .

No separador Aplicações detetadas , em Procurar por categoria, selecioneArmazenamento na nuvem e Colaboração.

Utilize os filtros avançados para definir o Fator de risco de compatibilidade como SOC 2 = Não.

Em Utilização, defina Utilizadores para mais de 50 utilizadores e Transações para superior a 100.

Definir o Fator de risco de segurança para Encriptação de dados inativos é igual a Não suportado. Em seguida, defina Classificação de risco igual a 6 ou inferior.

Depois de filtrar os resultados, anule a seleção e bloqueie-os utilizando a caixa de verificação ação em massa para desanctioná-los todos numa ação. Assim que não forem aprovadas, utilize um script de bloqueio para impedir que sejam utilizados no seu ambiente.

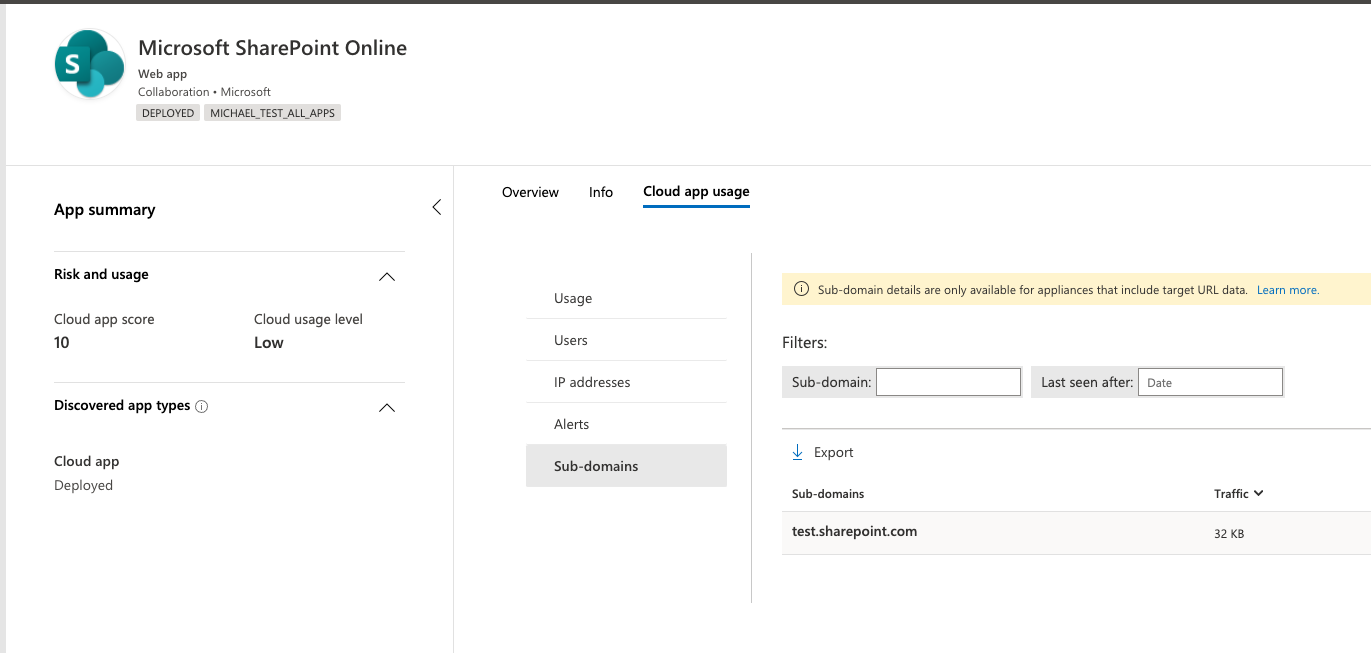

Também poderá querer identificar instâncias de aplicações específicas que estão a ser utilizadas ao investigar os subdomínios detetados. Por exemplo, diferencie entre diferentes sites do SharePoint:

Nota

A funcionalidade dos subdomínios detetados será preterida até 31 de dezembro de 2025. Publique isto, não será fornecido suporte para subdomínios de deteção.

As análises aprofundadas às aplicações detetadas são suportadas apenas em firewalls e proxies que contêm dados de URL de destino. Para obter mais informações, veja Firewalls e proxies suportados.

Se Defender for Cloud Apps não conseguir corresponder ao subdomínio detetado nos registos de tráfego com os dados armazenados no catálogo de aplicações, o subdomínio é marcado como Outro.

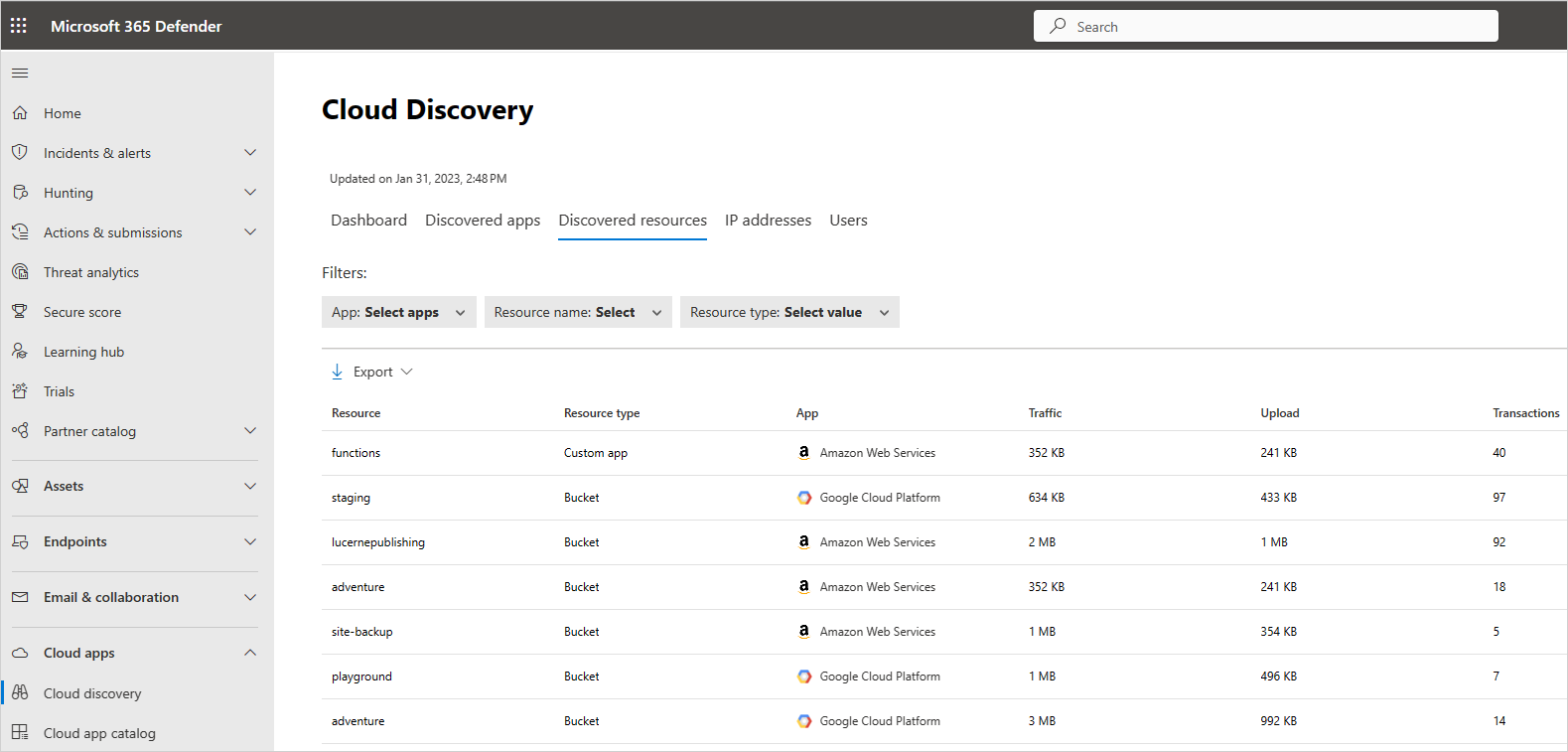

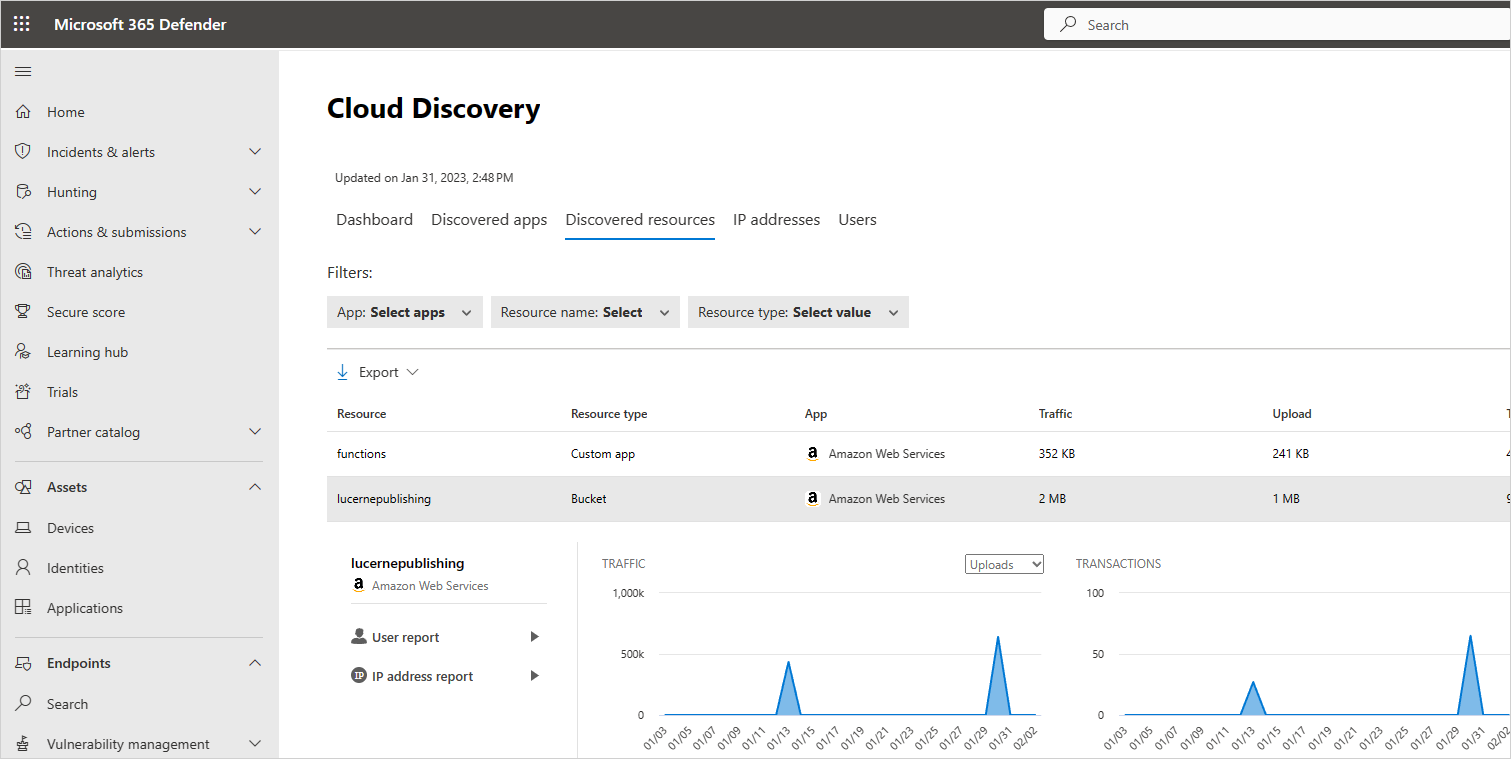

Descobrir recursos e aplicações personalizadas

A Cloud Discovery também lhe permite explorar os seus recursos IaaS e PaaS. Descubra a atividade nas suas plataformas de alojamento de recursos, visualizando o acesso aos dados nas suas aplicações e recursos autoalojados, incluindo contas de armazenamento, infraestrutura e aplicações personalizadas alojadas no Azure, Google Cloud Platform e AWS. Não só pode ver a utilização geral nas suas soluções IaaS, como também pode obter visibilidade sobre os recursos específicos alojados em cada um e a utilização geral dos recursos, para ajudar a mitigar o risco por recurso.

Por exemplo, se for carregada uma grande quantidade de dados, descubra para que recurso é carregado e desagregar para ver quem efetuou a atividade.

Nota

Isto só é suportado em firewalls e proxies que contenham dados de URL de destino. Para obter mais informações, veja a lista de aplicações suportadas em Firewalls e proxies suportados.

Para ver os recursos detetados:

No portal Microsoft Defender, em Cloud Apps, selecione Cloud Discovery. Em seguida, selecione o separador Recursos detetados .

Na página Recursos detetados , desagregue cada recurso para ver que tipos de transações ocorreram, quem acedeu ao mesmo e, em seguida, desagregue para investigar ainda mais os utilizadores.

Para aplicações personalizadas, selecione o menu de opções no final da linha e, em seguida, selecione Adicionar nova aplicação personalizada. Esta ação abre a caixa de diálogo Adicionar esta aplicação , onde pode atribuir um nome e identificar a aplicação para que possa ser incluída no dashboard de deteção de cloud.

Gerar um relatório executivo da cloud Discovery

A melhor forma de obter uma descrição geral da utilização de TI Sombra na sua organização é através da geração de um relatório executivo da cloud Discovery. Este relatório identifica os principais riscos potenciais e ajuda-o a planear um fluxo de trabalho para mitigar e gerir riscos até serem resolvidos.

Para gerar um relatório executivo da cloud Discovery:

No portal Microsoft Defender, em Cloud Apps, selecione Cloud Discovery.

Na página Cloud Discovery, selecione ActionsGenerate Cloud Discovery executive report (Ações> Gerar relatório executivo da Cloud Discovery).

Opcionalmente, altere o nome do relatório e, em seguida, selecione Gerar.

Nota

O relatório de resumo executivo é renovado para um relatório de seis páginas com o objetivo de fornecer uma descrição geral clara e concisa & acionável, preservando ao mesmo tempo a profundidade e integridade da análise original.

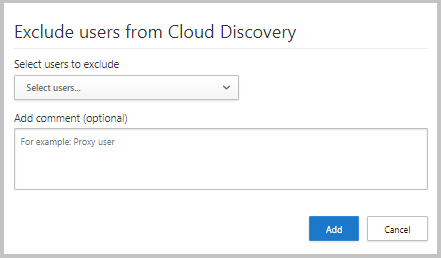

Excluir entidades

Se tiver utilizadores de sistema, endereços IP ou dispositivos ruidosos, mas desinteressadores, ou entidades que não devem ser apresentadas nos relatórios de TI Sombra, poderá querer excluir os dados dos dados de deteção da cloud analisados. Por exemplo, poderá querer excluir todas as informações provenientes de um anfitrião local.

Para criar uma exclusão:

No portal Microsoft Defender, selecione Definições>Cloud Apps>Cloud Discovery>Excluir entidades.

Selecione o separador Utilizadores excluídos, Grupos excluídos, Endereços IP excluídos ou Dispositivos excluídos e selecione o botão +Adicionar para adicionar a exclusão.

Adicione um alias de utilizador, endereço IP ou nome do dispositivo. Recomendamos que adicione informações sobre o motivo pelo qual a exclusão foi efetuada.

Nota

- Todas as exclusões de entidades aplicam-se apenas a dados recentemente recebidos. Os dados históricos das entidades excluídas permanecem durante o período de retenção (90 dias).

- A exclusão de entidades só é suportada para o fluxo de relatórios Global. As entidades de Microsoft Defender para Endpoint e Cloud App Security fluxo de proxy não são suportadas para exclusão.

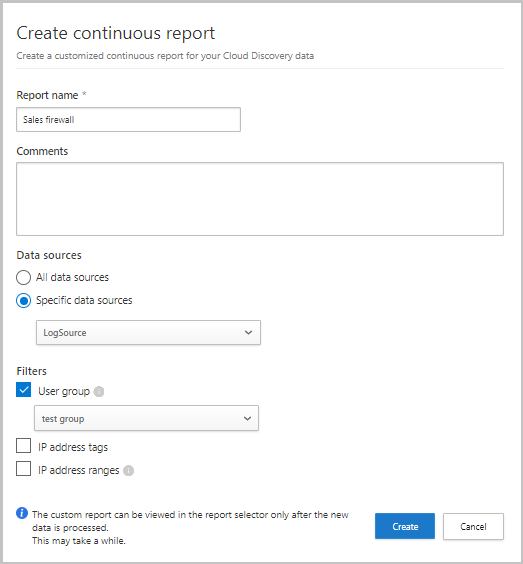

Gerir relatórios contínuos

Os relatórios contínuos personalizados proporcionam-lhe mais granularidade ao monitorizar os dados de registo de deteção da cloud da sua organização. Crie relatórios personalizados para filtrar localizações geográficas, redes e sites específicos ou unidades organizacionais. Por predefinição, apenas os seguintes relatórios são apresentados no seletor de relatórios da cloud Discovery:

O Relatório global consolida todas as informações no portal de todas as origens de dados que incluiu nos seus registos. O relatório global não inclui dados de Microsoft Defender para Endpoint.

O relatório específico da origem de dados apresenta apenas informações de uma origem de dados específica.

Para criar um novo relatório contínuo:

No portal Microsoft Defender, selecione Definições>Cloud Apps>Cloud Discovery>Relatório> contínuoCriar relatório.

Introduza um nome de relatório.

Selecione as origens de dados que pretende incluir (todas ou específicas).

Defina os filtros que pretende nos dados. Estes filtros podem ser Grupos de utilizadores, etiquetas de endereços IP ou intervalos de endereços IP. Para obter mais informações sobre como trabalhar com etiquetas de endereços IP e intervalos de endereços IP, veja Organizar os dados de acordo com as suas necessidades.

Nota

Todos os relatórios personalizados estão limitados a um máximo de 1 GB de dados não comprimidos. Se existirem mais de 1 GB de dados, os primeiros 1 GB de dados serão exportados para o relatório.

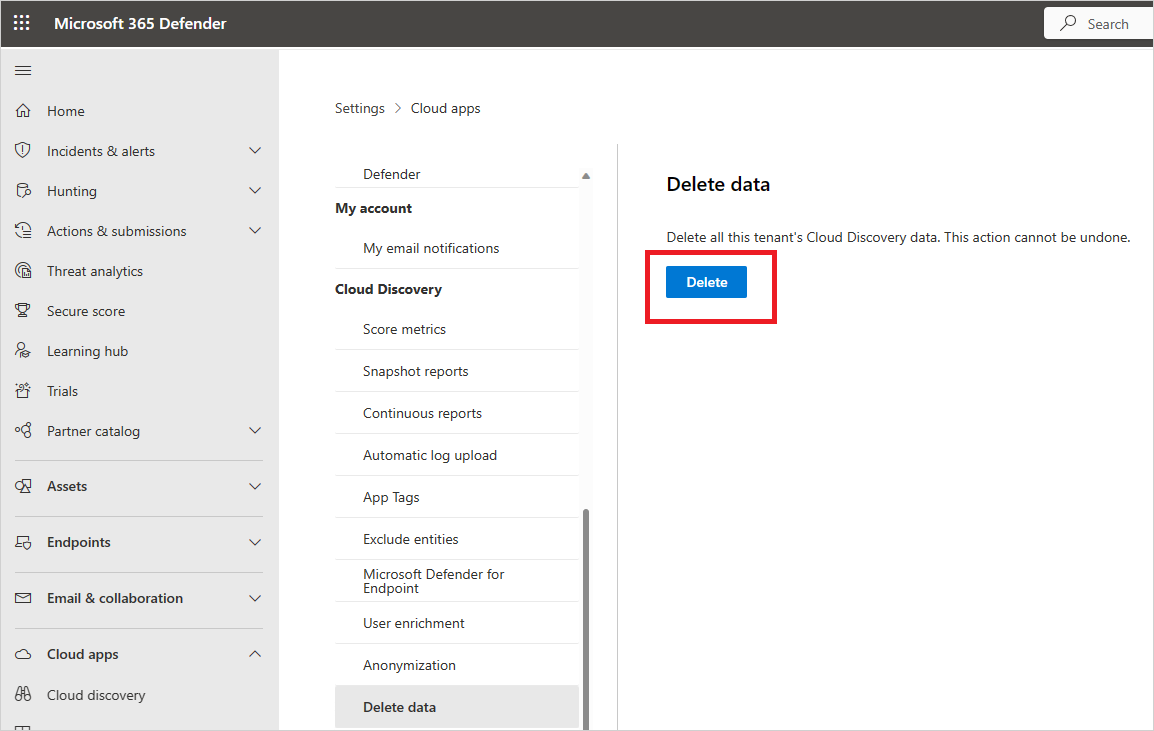

A eliminar dados da cloud Discovery

Recomendamos que elimine os dados da cloud Discovery nos seguintes casos:

Se carregou manualmente ficheiros de registo, passou muito tempo desde que atualizou o sistema com novos ficheiros de registo e não quer que os dados antigos afetem os resultados.

Quando define uma nova vista de dados personalizada, esta aplica-se apenas a novos dados a partir desse ponto. Nesses casos, poderá querer apagar dados antigos e, em seguida, carregar novamente os ficheiros de registo para permitir que a vista de dados personalizada recolha eventos nos dados do ficheiro de registo.

Se muitos utilizadores ou endereços IP começaram recentemente a trabalhar novamente depois de estarem offline durante algum tempo, a respetiva atividade é identificada como anómalo e poderá dar-lhe falsas violações positivas.

Importante

Certifique-se de que pretende eliminar dados antes de o fazer. Esta ação é irreversível e elimina todos os dados de deteção da cloud no sistema.

Para eliminar dados de deteção da cloud:

No Portal Microsoft Defender, selecione Definições>Cloud Apps>Cloud Discovery>Eliminar dados.

Selecione o botão Eliminar .

Nota

O processo de eliminação demora alguns minutos e não é imediato.