Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Baseado nos nomes principais de serviço, a Delegação Restrita Kerberos (KCD) oferece delegação limitada entre recursos. Requer que os administradores de domínio criem as delegações e está limitado a um único domínio. Você pode usar o KCD baseado em recursos para fornecer autenticação Kerberos para um aplicativo Web que tenha usuários em vários domínios dentro de uma floresta do Ative Directory.

O proxy de aplicação Microsoft Entra pode fornecer autenticação única (SSO) e acesso remoto a aplicações baseadas em KCD que exigem um bilhete Kerberos para acesso e Delegação Restrita de Kerberos (KCD).

Para habilitar o SSO para seus aplicativos KCD locais que usam autenticação integrada do Windows (IWA), conceda permissão aos conectores de rede privada para representar usuários no Ative Directory. O conector de rede privada usa essa permissão para enviar e receber tokens em nome dos usuários.

Quando usar o KCD

Use o KCD quando houver necessidade de fornecer acesso remoto, proteger com pré-autenticação e fornecer SSO para aplicativos IWA locais.

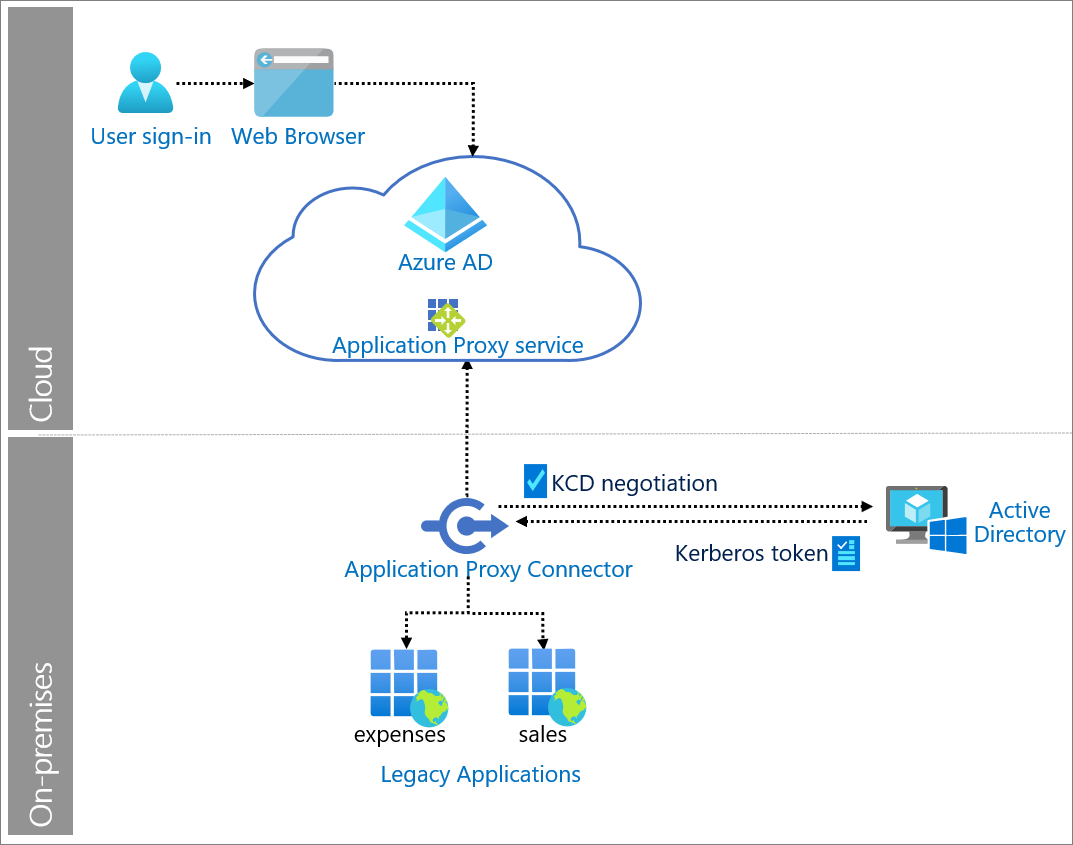

Componentes do sistema

- Utilizador: Acede à aplicação herdada que o Proxy de Aplicação serve.

- Navegador da Web: O componente com o qual o usuário interage para acessar a URL externa do aplicativo.

- ID do Microsoft Entra: Autentica o usuário.

- Serviço de proxy de aplicativo: Atua como proxy reverso para enviar solicitações do usuário para o aplicativo local. Fica no Microsoft Entra ID. O Proxy de Aplicativo pode impor políticas de Acesso Condicional.

- Conector de rede privada: Instalado em servidores locais do Windows para fornecer conectividade ao aplicativo. Devolve a resposta ao Microsoft Entra ID. Executa a negociação KCD com o Ative Directory, personificando o usuário para obter um token Kerberos para o aplicativo.

- Ative Directory: Envia o token Kerberos do aplicativo para o conector de rede privada.

- Aplicações legadas: Aplicativos que recebem solicitações de usuário do Proxy de Aplicativo. Os aplicativos herdados retornam a resposta para o conector de rede privada.

Implementar a autenticação do Windows (KCD) com o Microsoft Entra ID

Explore os seguintes recursos para saber mais sobre como implementar a autenticação do Windows (KCD) com o Microsoft Entra ID.

- O logon único (SSO) baseado em Kerberos no Microsoft Entra ID com Proxy de Aplicativo descreve os pré-requisitos e as etapas de configuração.

- O Tutorial - Adicionar um aplicativo local - Proxy de Aplicativo no Microsoft Entra ID ajuda você a preparar seu ambiente para uso com o Proxy de Aplicativo.

Próximos passos

- Visão geral do protocolo de autenticação e sincronização do Microsoft Entra descreve a integração com protocolos de autenticação e sincronização. As integrações de autenticação permitem que você use o Microsoft Entra ID e seus recursos de segurança e gerenciamento com poucas ou nenhumas alterações em seus aplicativos que usam métodos de autenticação herdados. As integrações de sincronização permitem sincronizar dados de utilizadores e grupos com o Microsoft Entra ID e depois utilizar as capacidades de gestão do Microsoft Entra. Alguns padrões de sincronização permitem o provisionamento automatizado.

- Compreender o logon único com um aplicativo local usando o Proxy de Aplicativo descreve como o SSO permite que seus usuários acessem um aplicativo sem autenticar várias vezes. O SSO ocorre na nuvem contra o Microsoft Entra ID e permite que o serviço ou Conector represente o usuário para concluir desafios de autenticação do aplicativo.

- O logon único SAML (Security Assertion Markup Language) para aplicativos locais com proxy de aplicativo Microsoft Entra descreve como você pode fornecer acesso remoto a aplicativos locais protegidos com autenticação SAML por meio do Proxy de Aplicativo.