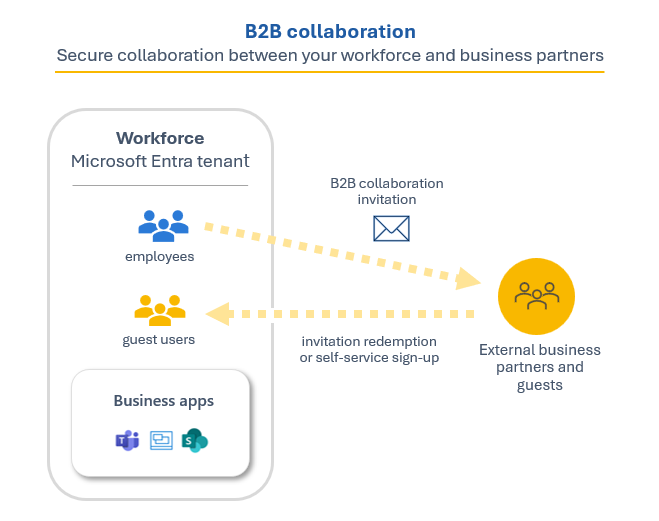

Visão geral: Colaboração B2B com convidados externos para sua força de trabalho

Aplica-se a: Locatários da força de

Locatários da força de trabalho Locatários externos (saiba mais)

trabalho Locatários externos (saiba mais)

O Microsoft Entra External ID inclui recursos de colaboração que permitem que sua força de trabalho trabalhe com segurança com parceiros de negócios e convidados. No locatário da sua força de trabalho, você pode usar a colaboração B2B para compartilhar os aplicativos e serviços da sua empresa com os hóspedes, mantendo o controle sobre seus próprios dados corporativos. Trabalhe de forma segura com parceiros externos, mesmo que eles não tenham o Microsoft Entra ID ou um departamento de TI.

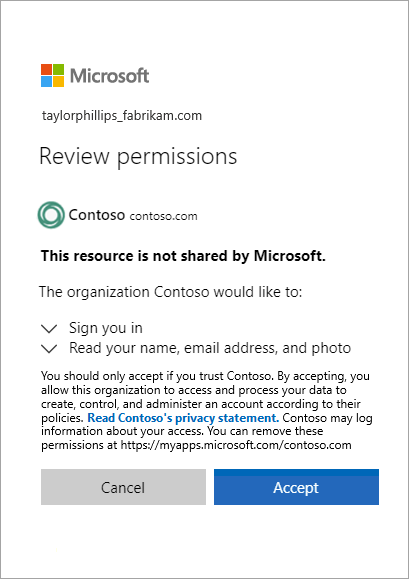

Um simples processo de convite e resgate permite que os parceiros utilizem as suas próprias credenciais para aceder aos recursos da sua empresa. Você também pode habilitar fluxos de usuários de inscrição de autoatendimento para permitir que os próprios convidados se inscrevam em aplicativos ou recursos. Depois que o convidado resgata o convite ou conclui a inscrição, ele é representado no diretório como um objeto de usuário. O tipo de usuário para esses usuários de colaboração B2B normalmente é definido como "convidado" e seu nome principal de usuário contém o identificador #EXT#.

Os desenvolvedores podem usar as APIs business-to-business do Microsoft Entra para personalizar o processo de convite ou escrever aplicativos como portais de inscrição de autoatendimento. Para obter informações sobre licenciamento e preços relacionadas a usuários convidados, consulte Modelo de faturamento para ID Externo do Microsoft Entra.

Importante

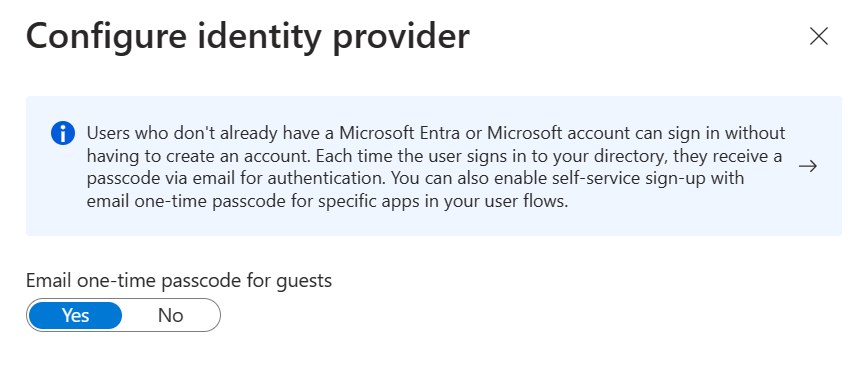

O recurso de senha única de e-mail agora está ativado por padrão para todos os novos locatários e para todos os locatários existentes nos quais você não o desativou explicitamente. Quando esse recurso é desativado, o método de autenticação de fallback é solicitar que os convidados criem uma conta da Microsoft.

Colaborar com parceiros com recurso às identidades deles

Com o Microsoft Entra B2B, o parceiro usa sua própria solução de gerenciamento de identidade, portanto, não há sobrecarga administrativa externa para sua organização. Os utilizadores convidados iniciam sessão nas suas aplicações e serviços com as respetivas identidades das redes sociais, da escola ou do trabalho.

- O parceiro usa suas próprias identidades e credenciais, independentemente de ter ou não uma conta Microsoft Entra.

- Não precisa de gerir contas externas nem palavras-passe.

- Não precisa de sincronizar contas nem de gerir os ciclos de vida da conta.

Gerencie a colaboração B2B com outras organizações

A colaboração B2B está habilitada por padrão, mas as configurações de administrador abrangentes permitem que você controle sua colaboração B2B de entrada e saída com parceiros e organizações externas.

Configurações de acesso entre locatários. Para colaboração B2B com outras organizações do Microsoft Entra, use configurações de acesso entre locatários para controlar quais usuários podem se autenticar com quais recursos. Gerencie a colaboração B2B de entrada e saída e o acesso de escopo a usuários, grupos e aplicativos específicos. Defina uma configuração padrão que se aplique a todas as organizações externas e, em seguida, crie configurações individuais específicas da organização, conforme necessário. Usando configurações de acesso entre locatários, você também pode confiar em declarações multifator (MFA) e dispositivo (declarações compatíveis e declarações unidas híbridas do Microsoft Entra) de outras organizações do Microsoft Entra.

Configurações de colaboração externa. Use as configurações de colaboração externa para definir quem pode convidar usuários externos para sua organização como convidados. Por padrão, todos os usuários em sua organização, incluindo usuários convidados de colaboração B2B, podem convidar usuários externos para colaboração B2B. Se quiser limitar a capacidade de enviar convites, pode ativar ou desativar convites para todos ou limitar os convites a determinadas funções. Você também pode permitir ou bloquear domínios específicos B2B e definir restrições no acesso de usuários convidados ao seu diretório.

Essas configurações são usadas para gerenciar dois aspetos diferentes da colaboração B2B. As configurações de acesso entre locatários controlam se os usuários podem se autenticar com locatários externos do Microsoft Entra. Eles se aplicam à colaboração B2B de entrada e saída. Por outro lado, as configurações de colaboração externa controlam quais usuários em sua organização têm permissão para enviar convites de colaboração B2B para convidados de qualquer organização.

Como o acesso entre locatários e as configurações de colaboração externa funcionam juntos

Quando você estiver considerando a colaboração B2B com uma organização externa específica do Microsoft Entra, determine se suas configurações de acesso entre locatários permitem a colaboração B2B com essa organização. Considere também se as configurações de colaboração externa permitem que os usuários enviem convites para o domínio dessa organização. Seguem-se alguns exemplos:

Exemplo 1: Você adicionou

adatum.comanteriormente (uma organização do Microsoft Entra) à lista de domínios bloqueados em suas configurações de colaboração externa, mas suas configurações de acesso entre locatários habilitam a colaboração B2B para todas as organizações do Microsoft Entra. Neste caso, aplica-se a configuração mais restritiva. Suas configurações de colaboração externa impedem que os usuários enviem convites para usuários emadatum.com.Exemplo 2: Você permite a colaboração B2B com a Fabrikam em suas configurações de acesso entre locatários, mas depois adiciona

fabrikam.comaos domínios bloqueados em suas configurações de colaboração externa. Seus usuários não podem convidar novos convidados de negócios da Fabrikam, mas os hóspedes existentes da Fabrikam podem continuar usando a colaboração B2B.

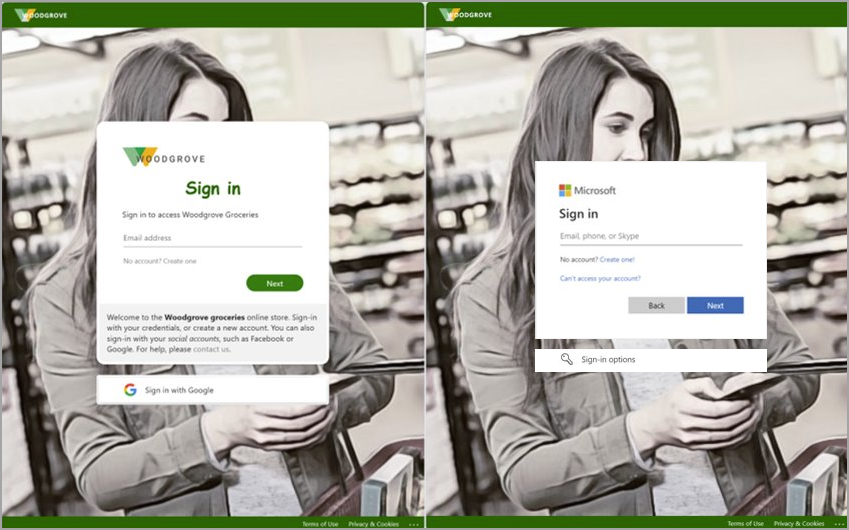

Para usuários finais de colaboração B2B que executam logins entre locatários, a marca do locatário doméstico é exibida, mesmo que não haja uma marca personalizada especificada. No exemplo a seguir, a marca da empresa para Woodgrove Groceries aparece à esquerda. O exemplo à direita exibe a marca padrão para o locatário doméstico do usuário.

Gerencie a colaboração B2B com outras nuvens da Microsoft

Os serviços de nuvem do Microsoft Azure estão disponíveis em nuvens nacionais separadas, que são instâncias fisicamente isoladas do Azure. Cada vez mais, as organizações estão encontrando a necessidade de colaborar com organizações e usuários através da nuvem global e das fronteiras nacionais da nuvem. Com as configurações de nuvem da Microsoft, você pode estabelecer colaboração B2B mútua entre as seguintes nuvens do Microsoft Azure:

- Nuvem global do Microsoft Azure e Microsoft Azure Government

- Nuvem global do Microsoft Azure e Microsoft Azure operado pela 21Vianet

Para configurar a colaboração B2B entre locatários em nuvens diferentes, ambos os locatários configuram suas configurações de nuvem da Microsoft para habilitar a colaboração com a outra nuvem. Em seguida, cada locatário configura o acesso entre locatários de entrada e saída com o locatário na outra nuvem. Consulte Configurações de nuvem da Microsoft para obter detalhes.

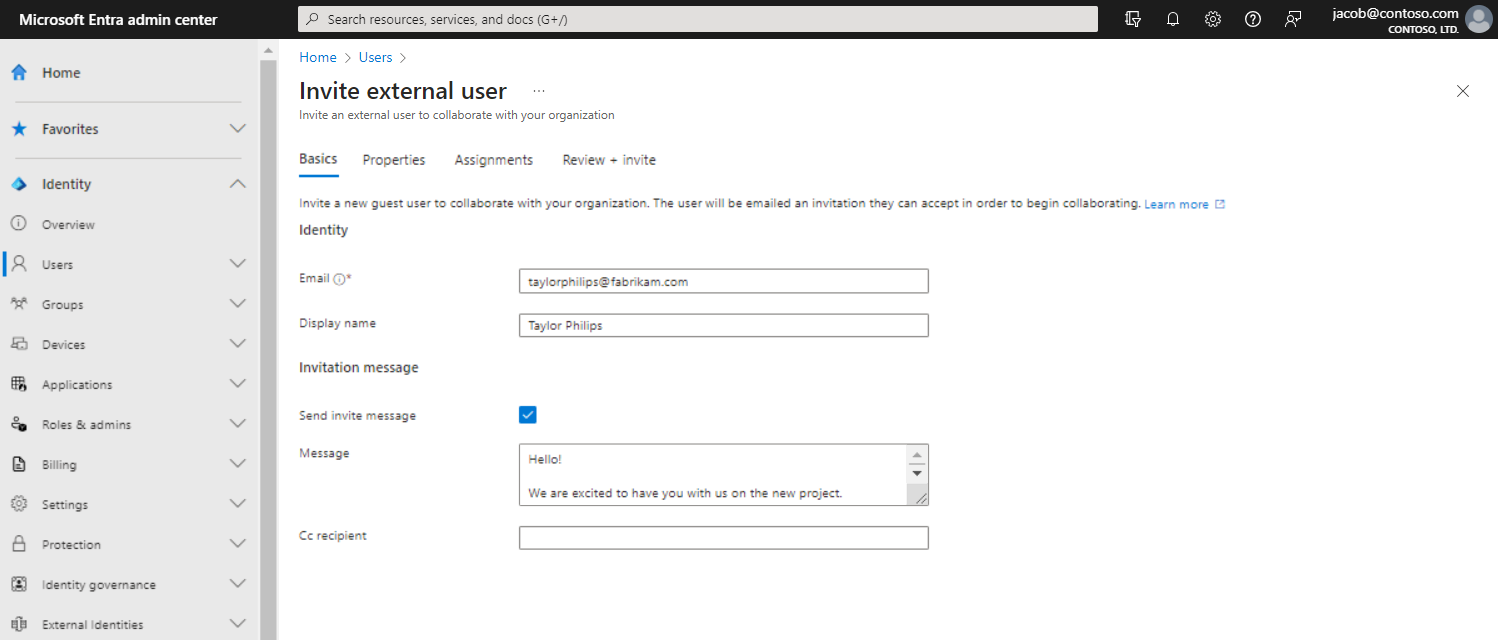

Convide facilmente usuários convidados do centro de administração do Microsoft Entra

Como administrador, você pode adicionar facilmente usuários convidados à sua organização no centro de administração.

- Crie um novo usuário convidado no Microsoft Entra ID, semelhante a como você adicionaria um novo usuário.

- Atribua usuários convidados a aplicativos ou grupos.

- Envie um e-mail de convite que contenha um link de resgate ou envie um link direto para um aplicativo que você deseja compartilhar.

- Os utilizadores convidados seguem alguns passos simples de resgate para iniciar sessão.

Permitir inscrição de autoatendimento

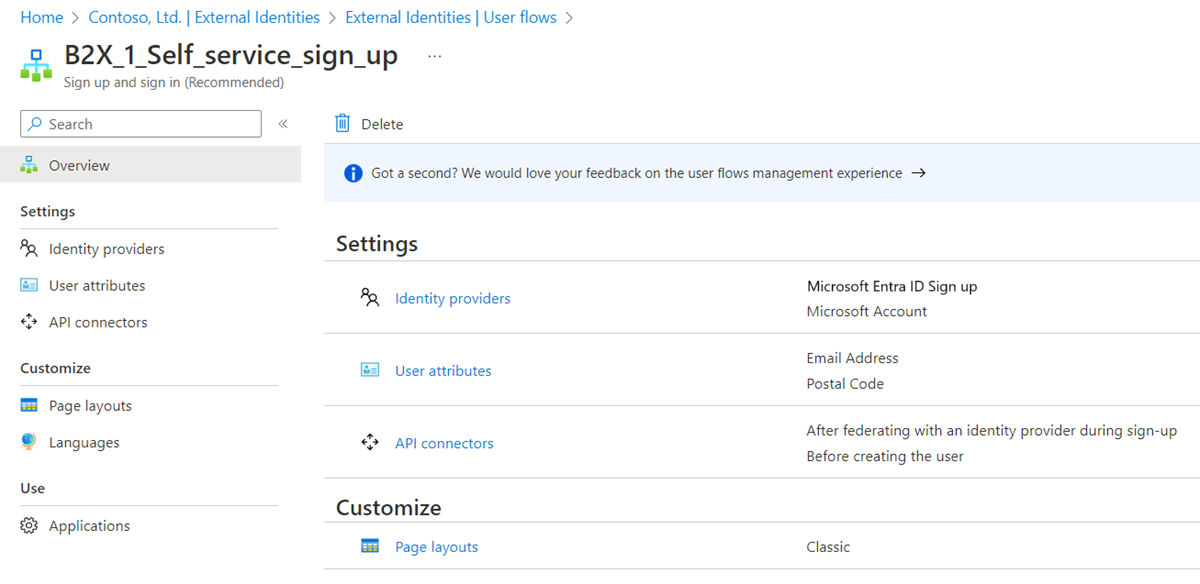

Com um fluxo de usuários de inscrição self-service, você pode criar uma experiência de inscrição para convidados que desejam acessar seus aplicativos. Como parte do fluxo de inscrição, você pode fornecer opções para diferentes provedores de identidade social ou empresarial e coletar informações sobre o usuário. Saiba mais sobre a inscrição de autoatendimento e como configurá-la.

Você também pode usar conectores de API para integrar seus fluxos de usuários de inscrição de autoatendimento com sistemas de nuvem externos. Você pode se conectar a fluxos de trabalho de aprovação personalizados, executar verificação de identidade, validar informações fornecidas pelo usuário e muito mais.

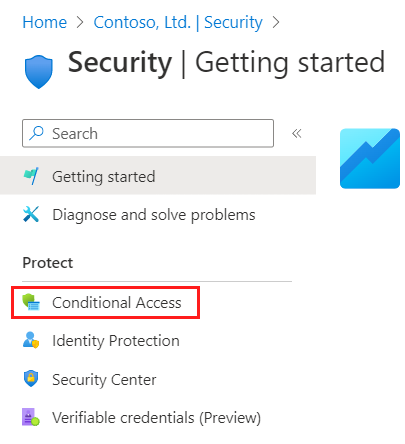

Utilizar políticas para partilhar as suas aplicações e serviços de forma segura

Você pode usar políticas de autenticação e autorização para proteger seu conteúdo corporativo. As políticas de acesso condicional, como a autenticação multifator, podem ser impostas:

- Ao nível do inquilino

- Ao nível da aplicação

- Para usuários convidados específicos para proteger aplicativos e dados corporativos

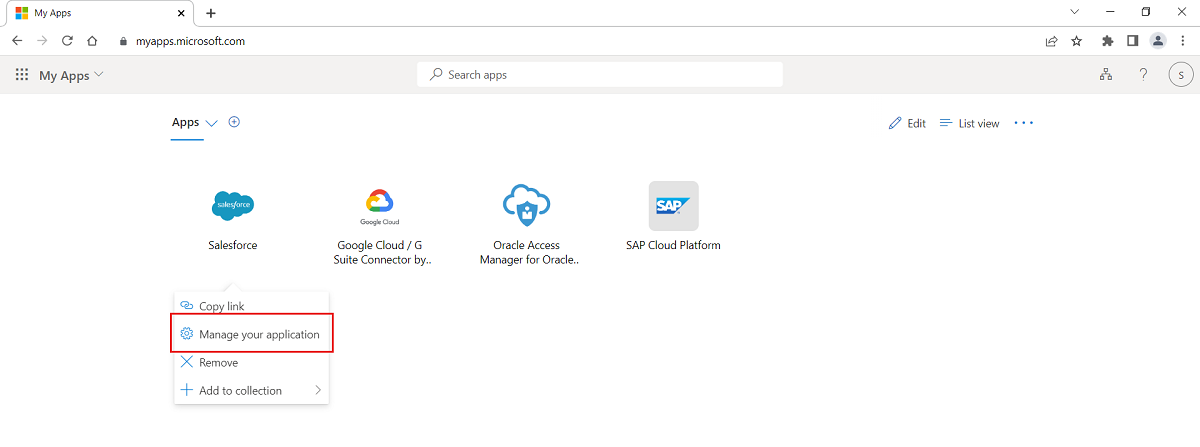

Permitir que os proprietários de aplicações e de grupos façam a gestão dos seus próprios utilizadores convidados

Você pode delegar o gerenciamento de usuários convidados aos proprietários de aplicativos. Isso permite que eles adicionem usuários convidados diretamente a qualquer aplicativo que desejam compartilhar, seja um aplicativo da Microsoft ou não.

- Os administradores configuram a gestão self-service de aplicações e grupos.

- Os não administradores utilizam o respetivo Painel de Acesso para adicionar utilizadores convidados a aplicações ou grupos.

Personalize a experiência de integração para usuários convidados B2B

Integre os seus parceiros externos de forma personalizada de acordo com as necessidades da sua organização.

- Use o gerenciamento de direitos do Microsoft Entra para configurar políticas que gerenciam o acesso de usuários externos.

- Use as APIs de convite de colaboração B2B para personalizar suas experiências de integração.

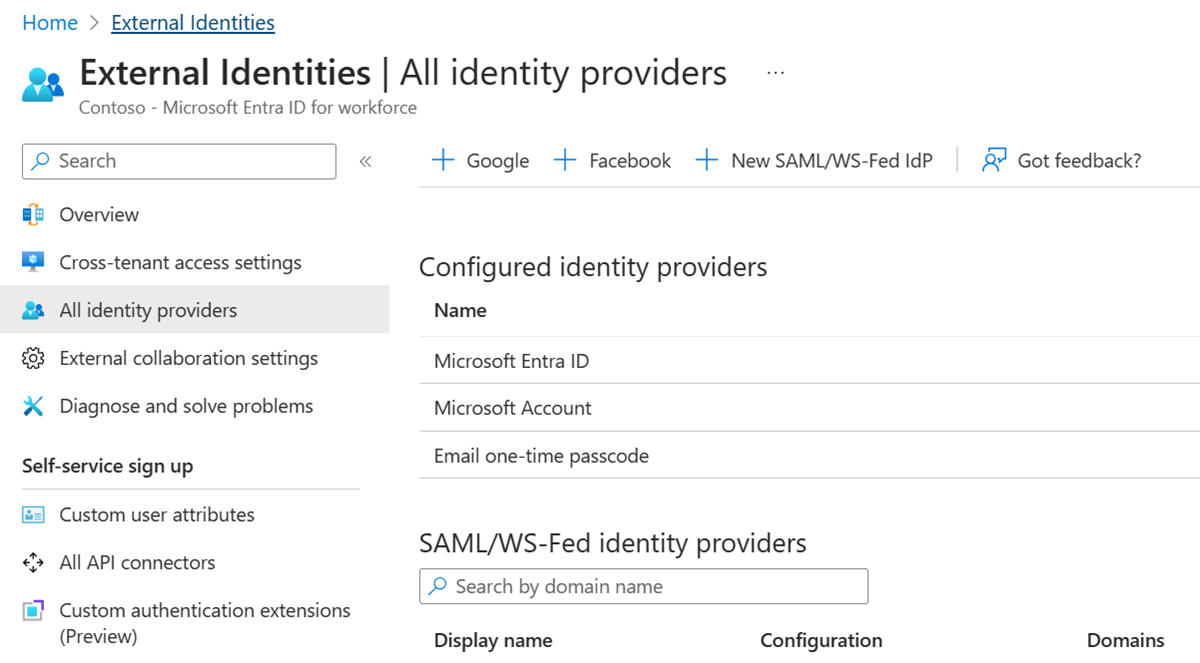

Integração com provedores de identidade

O Microsoft Entra External ID suporta provedores de identidade externos como Facebook, contas da Microsoft, Google ou provedores de identidade corporativa. Você pode configurar a federação com provedores de identidade. Desta forma, os seus hóspedes podem iniciar sessão com as respetivas contas sociais ou empresariais existentes, em vez de criarem uma nova conta apenas para a sua aplicação. Saiba mais sobre provedores de identidade para ID Externa.

Integração com o SharePoint e o OneDrive

Você pode habilitar a integração com o SharePoint e o OneDrive para compartilhar arquivos, pastas, itens de lista, bibliotecas de documentos e sites com pessoas fora da sua organização, enquanto usa o Microsoft Entra B2B para autenticação e gerenciamento. Os usuários com quem você compartilha recursos geralmente são usuários convidados em seu diretório, e as permissões e os grupos funcionam da mesma forma para esses convidados e para os usuários internos. Ao habilitar a integração com o SharePoint e o OneDrive, você também habilita o recurso de senha única de email no Microsoft Entra B2B para servir como um método de autenticação de fallback.