Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Descrição geral

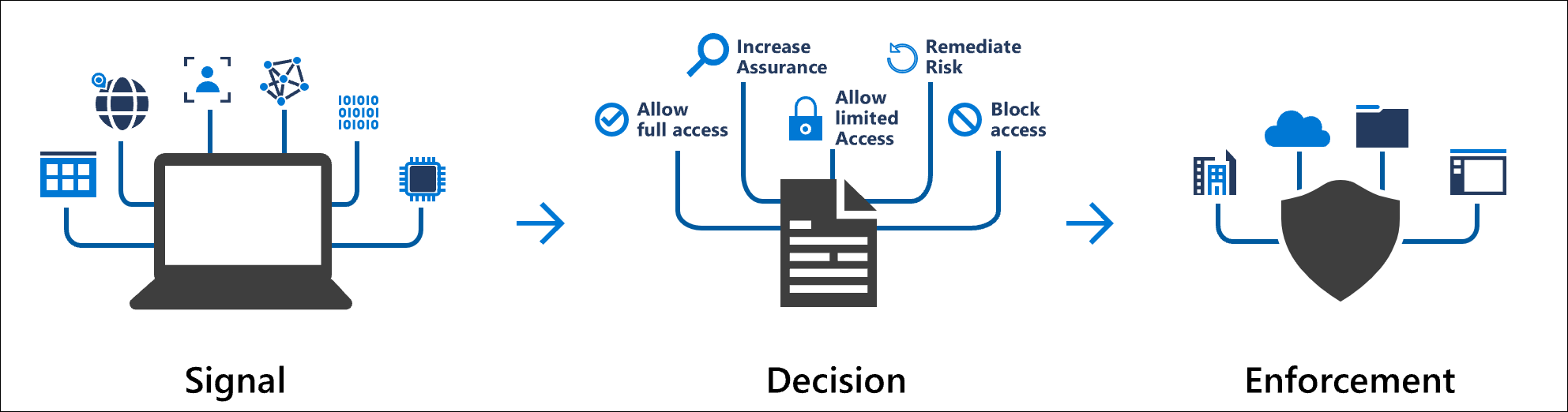

Os administradores podem criar políticas direcionadas a locais de rede específicos como um sinal, juntamente com outras condições em seu processo de tomada de decisão. Eles podem incluir ou excluir esses locais de rede como parte de sua configuração de política. Esses locais de rede podem incluir informações de rede IPv4 ou IPv6 públicas, países ou regiões, áreas desconhecidas que não são mapeadas para países ou regiões específicos ou rede compatível com Acesso Seguro Global.

Nota

As políticas de Acesso Condicional são aplicadas após a conclusão da autenticação de primeiro fator. O Acesso Condicional não se destina a ser a linha de frente de defesa de uma organização para cenários como ataques de negação de serviço (DoS), mas pode usar sinais desses eventos para determinar o acesso.

As organizações podem usar esses locais para tarefas comuns, como:

- Exigir autenticação multifator para usuários que acessam um serviço quando estão fora da rede corporativa.

- Bloquear o acesso de países específicos a partir dos quais a sua organização nunca opera.

A localização de um usuário é determinada usando seu endereço IP público ou as coordenadas GPS fornecidas pelo aplicativo Microsoft Authenticator. As políticas de Acesso Condicional aplicam-se a todos os locais por padrão.

Gorjeta

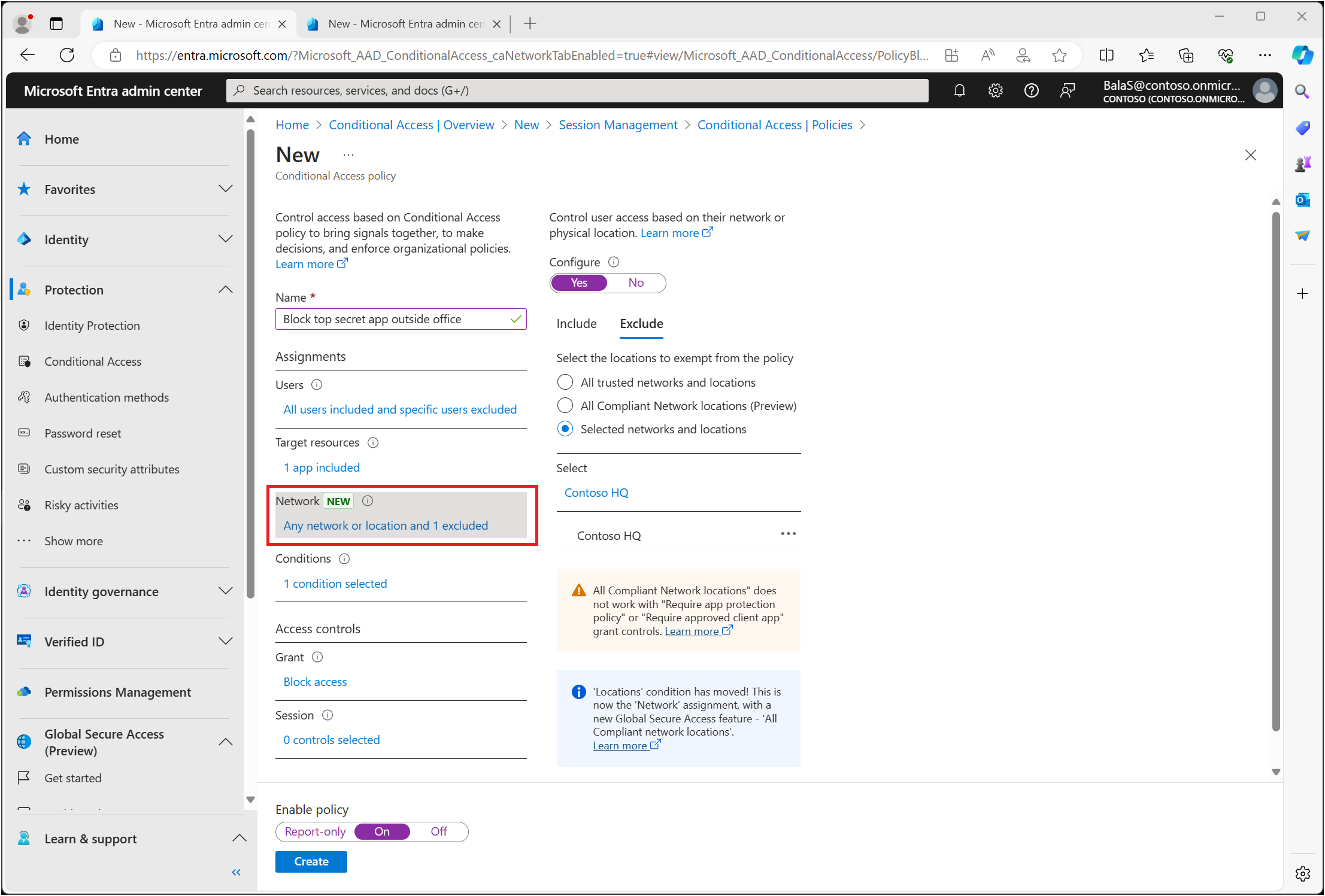

A condição Localização foi movida e renomeada Rede. Inicialmente, essa condição aparece no nível de Atribuição e em Condições.

Atualizações ou alterações aparecem em ambos os locais. A funcionalidade permanece a mesma e as políticas existentes que utilizam a Localização continuam a funcionar sem alterações.

Quando configurado na política

Ao configurar a condição de localização, pode distinguir entre:

- Qualquer rede ou local

- Todas as redes e localizações fidedignas

- Todos os locais de rede compatíveis

- Redes e locais selecionados

Qualquer rede ou local

Selecionar Qualquer local aplica uma política a todos os endereços IP, incluindo qualquer endereço na internet. Essa configuração não está limitada aos endereços IP configurados como locais nomeados. Ao selecionar Qualquer local, você pode excluir locais específicos de uma política. Por exemplo, aplique uma política a todos os locais, exceto locais confiáveis, para limitar o escopo a locais fora da rede corporativa.

Todas as redes e localizações fidedignas

Esta opção aplica-se a:

- Todos os locais marcados como locais confiáveis.

- IPs confiáveis para autenticação multifator, se configurados.

IPs confiáveis para autenticação multifator

Não é recomendado o uso da seção de IPs confiáveis nas configurações de serviço da autenticação multifator. Esse controle aceita apenas endereços IPv4 e foi projetado para cenários específicos abordados no artigo Configurar configurações de autenticação multifator do Microsoft Entra.

Se você tiver esses IPs confiáveis configurados, eles aparecerão como IPs confiáveis MFA na lista de locais para a condição de local.

Todos os locais de rede compatíveis

As organizações com acesso aos recursos de Acesso Seguro Global veem outro local listado, composto por usuários e dispositivos que estão em conformidade com as políticas de segurança da sua organização. Para obter mais informações, consulte Habilitar sinalização de acesso seguro global para acesso condicional. Use-o com políticas de Acesso Condicional para executar uma verificação de rede compatível para acesso a recursos.

Redes e locais selecionados

Com essa opção, selecione um ou mais locais nomeados. Para que uma política com essa configuração seja aplicada, um usuário deve se conectar de um dos locais selecionados. Quando você escolhe Selecionar, uma lista de locais definidos é aberta. Esta lista mostra o nome, o tipo e se o local de rede está marcado como confiável.

Como são definidos esses locais?

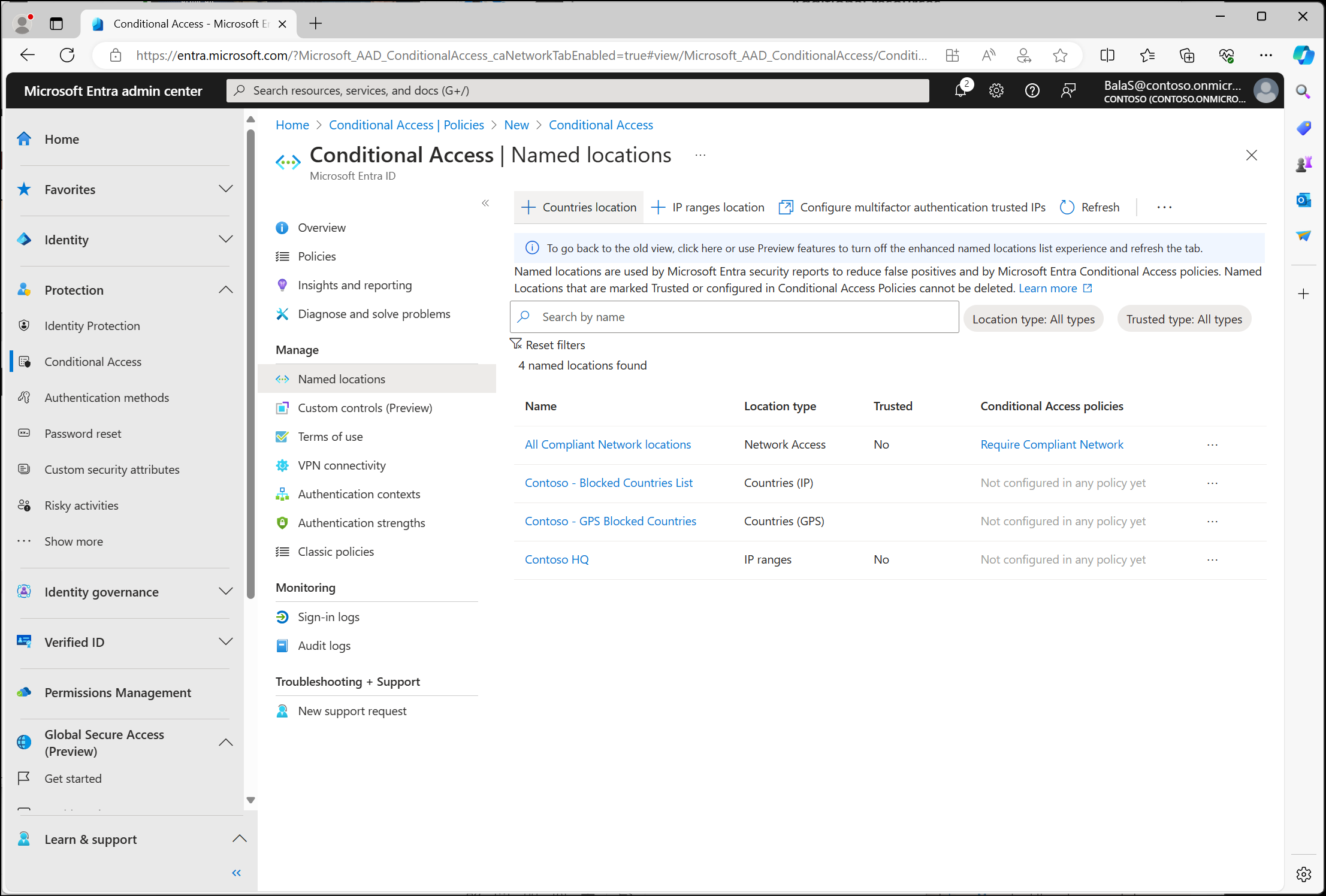

pt-PT: Os locais estão no centro de administração do Microsoft Entra sob ID do Entra>Acesso Condicional>Locais Nomeados. Os administradores com pelo menos a função de Administrador de Acesso Condicional podem criar e atualizar locais nomeados.

Os locais nomeados podem incluir os intervalos de rede da sede de uma organização, intervalos de rede VPN ou intervalos que você deseja bloquear. Os locais nomeados contêm intervalos de endereços IPv4, intervalos de endereços IPv6 ou países.

Intervalos de endereços IPv4 e IPv6

Para definir um local nomeado por intervalos de endereços IPv4 ou IPv6 públicos, forneça:

- Um nome para o local.

- Um ou mais intervalos de IP públicos.

- Opcionalmente, Marque como local confiável.

Nota

Os endereços IPv6 devem ser introduzidos em notação CIDR. Por exemplo:

- Endereço IPv6 único:

2001:db8::1/128 - Intervalo de sub-redes IPv6:

2001:db8:abcd:0012::/64Os intervalos IPv6 representam um bloco de endereços públicos e seguem a formatação padrão CIDR IPv6.

Os locais nomeados definidos por intervalos de endereços IPv4 ou IPv6 têm as seguintes limitações:

- No máximo 195 locais designados.

- No máximo 2000 intervalos de IP por local designado.

- Apenas são permitidas máscaras CIDR maiores que /8 ao definir um intervalo de IP.

Para dispositivos em uma rede privada, o endereço IP não é o IP cliente do dispositivo do usuário na intranet (como 10.55.99.3), é o endereço usado pela rede para se conectar à Internet pública (como 198.51.100.3).

Locais confiáveis

Os administradores podem marcar locais baseados em IP, como os intervalos de rede pública da sua organização, como confiáveis. Esta marcação é utilizada pelas funcionalidades de várias formas.

- As políticas de Acesso Condicional podem incluir ou excluir esses locais.

- As entradas a partir de localizações nomeadas fidedignas melhoram a precisão do cálculo de risco do Microsoft Entra ID Protection.

Os locais marcados como confiáveis não podem ser excluídos sem primeiro remover a designação confiável.

Países

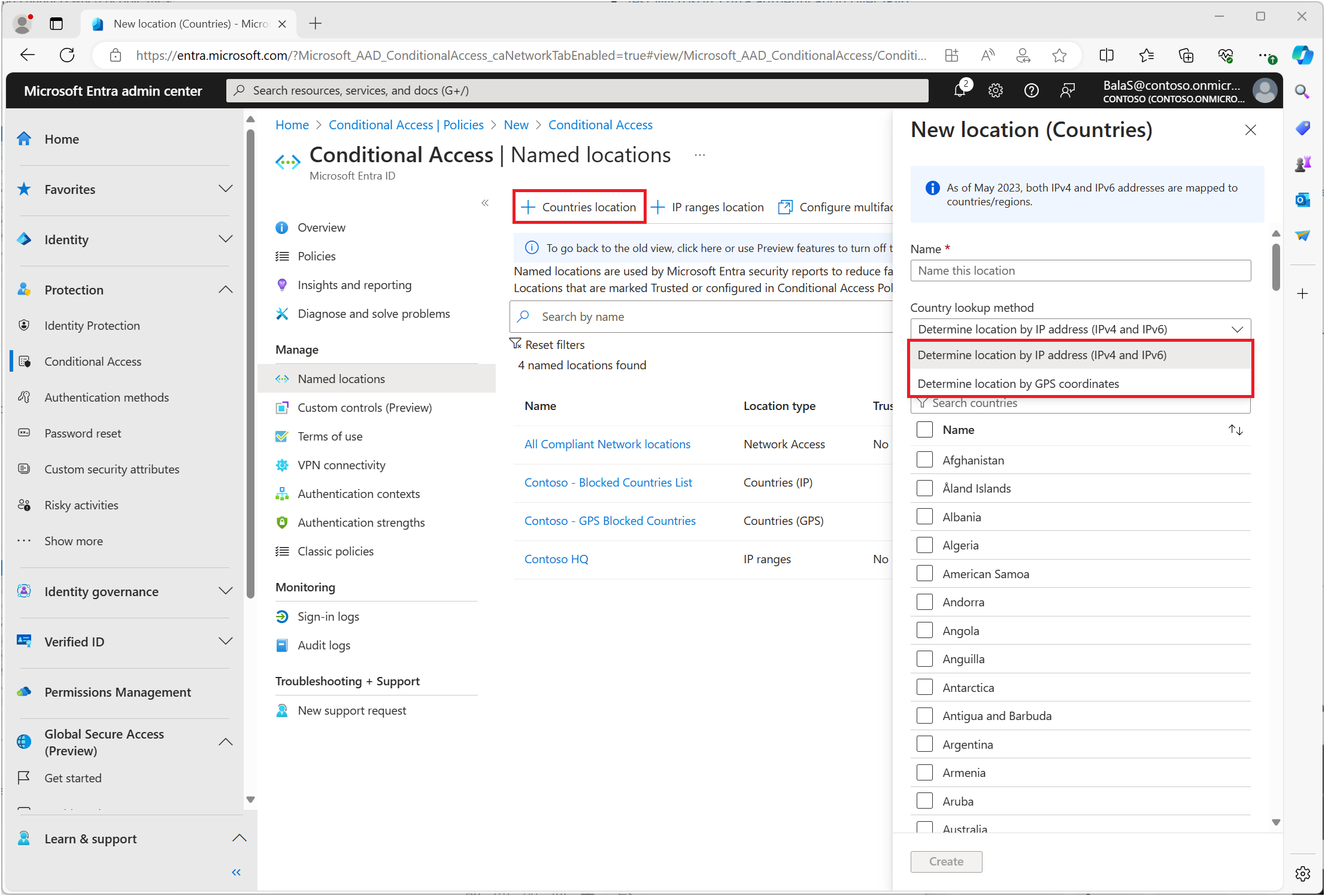

As organizações podem determinar uma localização geográfica, país ou região por endereço IP ou coordenadas GPS.

Para definir um local nomeado por país ou região, faça o seguinte:

- Forneça um Nome para o local.

- Escolha determinar a localização por endereço IP ou coordenadas GPS.

- Adicione um ou mais países/regiões.

- Opcionalmente, escolha Incluir países/regiões desconhecidos.

Ao selecionar Determinar local por endereço IP, o ID do Microsoft Entra resolve o endereço IPv4 ou IPv6 do usuário para um país ou região, com base em uma tabela de mapeamento atualizada periodicamente.

Para usar Determinar localização por coordenadas GPS, os usuários precisam do aplicativo Microsoft Authenticator instalado em seus dispositivos móveis. De hora a hora, o sistema entra em contacto com a aplicação Microsoft Authenticator do utilizador para recolher a localização GPS do respetivo dispositivo móvel.

- Na primeira vez que o usuário deve compartilhar sua localização do aplicativo Microsoft Authenticator, ele recebe uma notificação no aplicativo. O utilizador deve abrir a aplicação e conceder permissões de localização. Nas 24 horas seguintes, se o utilizador ainda estiver a aceder ao recurso e tiver permissão para a aplicação a executar em segundo plano, a localização do dispositivo será partilhada silenciosamente uma vez por hora.

- Após 24 horas, o usuário deve abrir o aplicativo e aprovar a notificação.

- Toda vez que o usuário compartilha sua localização GPS, o aplicativo faz a deteção de jailbreak usando a mesma lógica do SDK MAM do Microsoft Intune. Se o dispositivo estiver com jailbreak, a localização não é considerada válida e o acesso não é concedido ao utilizador.

- O aplicativo Microsoft Authenticator no Android usa a API de integridade do Google Play para facilitar a deteção de jailbreak. Se a API de integridade do Google Play não estiver disponível, o pedido é negado e o utilizador não poderá aceder ao recurso solicitado, a menos que a política de Acesso Condicional esteja desativada. Para obter mais informações sobre o aplicativo Microsoft Authenticator, consulte o artigo Perguntas comuns sobre o aplicativo Microsoft Authenticator.

- Os utilizadores podem modificar a localização GPS como relatado por dispositivos iOS e Android. Como resultado, a aplicação Microsoft Authenticator nega autenticações em que o utilizador possa estar a usar um local diferente da localização GPS real do dispositivo móvel onde a aplicação está instalada. Os utilizadores que modificam a localização do seu dispositivo recebem uma mensagem de recusa para políticas baseadas em localização GPS.

- O código do país retornado depende da API da plataforma do dispositivo: por exemplo, uma plataforma pode relatar os EUA para Porto Rico, enquanto outra informa PR.

Nota

Uma política de Acesso Condicional com localizações nomeadas baseadas em GPS em modo apenas de relatório incentiva os utilizadores a partilhar a sua localização GPS; não partilhar esta informação pode resultar num bloqueio.

A localização GPS pode ser utilizada com a autenticação por telemóvel sem palavra-passe apenas se as notificações push de MFA também estiverem ativadas. Os usuários podem usar o Microsoft Authenticator para entrar, mas também precisam aprovar notificações por push MFA subsequentes para compartilhar sua localização GPS.

A localização GPS não funciona quando apenas métodos de autenticação sem senha são definidos.

Várias políticas de Acesso Condicional podem solicitar aos usuários sua localização GPS antes que todas sejam aplicadas. Devido à forma como as políticas de Acesso Condicional são aplicadas, o acesso pode ser negado a um utilizador se passar na verificação de localização, mas falhar noutra política. Para obter mais informações sobre a imposição de políticas, consulte o artigo Criando uma política de acesso condicional.

Importante

Os usuários podem receber solicitações a cada hora informando que o Microsoft Entra ID está verificando sua localização no aplicativo Authenticator. Esse recurso só deve ser usado para proteger aplicativos muito confidenciais onde esse comportamento é aceitável ou onde o acesso deve ser restrito para um país/região específico.

Incluir países/regiões desconhecidos

Alguns endereços IP não podem ser mapeados para um país ou região específicos. Para capturar esses locais IP, selecione a caixa Incluir países/regiões desconhecidos ao definir uma localização geográfica. Esta opção permite que você escolha se esses endereços IP devem ser incluídos no local nomeado. Utilize esta configuração quando a política que usa o local designado deve ser aplicada a locais desconhecidos.

Restaurar locais excluídos

Se uma política ou local de Acesso Condicional for excluído, ele poderá ser restaurado dentro do período de exclusão suave de 30 dias. Para obter mais informações sobre como restaurar políticas de Acesso Condicional e locais nomeados, consulte o artigo Recuperar de exclusões.

Perguntas comuns

Existe suporte para a API do Graph

O suporte da API do Graph para locais nomeados está disponível. Para obter mais informações, consulte a API namedLocation.

E se eu usar um proxy de nuvem ou VPN

Quando você usa um proxy hospedado na nuvem ou uma solução VPN, o endereço IP que o Microsoft Entra ID usa ao avaliar uma política é o endereço IP do proxy. O cabeçalho X-Forwarded-For (XFF), que contém o endereço IP público do usuário, não é usado porque não há validação de que ele vem de uma fonte confiável. Esta falta de validação pode permitir falsificar um endereço IP.

Quando um proxy de nuvem está em vigor, uma política que requer um dispositivo híbrido associado ou compatível com o Microsoft Entra pode ser mais fácil de gerenciar. Manter uma lista atualizada de endereços IP usados pelo seu proxy hospedado na nuvem ou solução VPN é quase impossível.

Recomendamos que as organizações utilizem o Acesso Seguro Global para habilitar a restauração do IP de origem para evitar essa alteração no endereço e simplificar o gerenciamento.

Quando é avaliada uma localização

As políticas de Acesso Condicional são avaliadas quando:

- Inicialmente, um utilizador inicia sessão numa aplicação Web, numa aplicação móvel ou numa aplicação de ambiente de trabalho.

- Um aplicativo móvel ou de desktop que usa autenticação moderna usa um token de atualização para adquirir um novo token de acesso. Por padrão, essa verificação ocorre uma vez por hora.

Essa verificação significa que, para aplicativos móveis e de desktop que usam autenticação moderna, uma alteração no local é detetada dentro de uma hora após a alteração do local da rede. Para aplicativos móveis e de desktop que não usam autenticação moderna, a política se aplica a cada solicitação de token. A frequência do pedido pode variar em função da aplicação. Da mesma forma, para aplicações web, as políticas aplicam-se na autenticação inicial e são válidas durante o tempo de vida da sessão na aplicação web. Devido às diferenças nos tempos de vida das sessões entre aplicativos, o tempo entre a avaliação da política varia. Sempre que o aplicativo solicita um novo token de entrada, a política é aplicada.

Por padrão, o Microsoft Entra ID emite tokens de hora em hora. Depois que os usuários saem da rede corporativa, dentro de uma hora a política é aplicada para aplicativos que usam autenticação moderna.

Quando você pode bloquear locais

Uma política que usa a condição de localização para bloquear o acesso é considerada restritiva e deve ser feita com cuidado após testes minuciosos. Alguns exemplos de uso da condição de local para bloquear a autenticação podem incluir:

- Bloquear países/regiões onde a sua organização nunca faz negócios.

- Bloqueio de intervalos de IP específicos, como os seguintes:

- IPs mal-intencionados conhecidos antes que uma política de firewall possa ser alterada.

- Ações altamente sensíveis ou privilegiadas e aplicações na nuvem.

- Com base no intervalo de IP específico do usuário, como acesso a aplicativos de contabilidade ou folha de pagamento.