Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Neste artigo, aprende como integrar a Atlassian Cloud com o Microsoft Entra ID. Quando integra a Atlassian Cloud com o Microsoft Entra ID, pode:

- Controle através do Microsoft Entra ID de quem tem acesso ao Atlassian Cloud.

- Permita que os seus utilizadores iniciem sessão automaticamente na Atlassian Cloud com as suas contas Microsoft Entra.

- Gerencie suas contas em um local central.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

- Uma conta de utilizador Microsoft Entra com uma subscrição ativa. Se ainda não tiver uma, pode criar uma conta gratuitamente.

- Uma das seguintes funções:

- Assinatura habilitada para logon único (SSO) do Atlassian Cloud.

- Para habilitar o logon único SAML (Security Assertion Markup Language) para produtos Atlassian Cloud, você precisa configurar o Atlassian Access. Saiba mais sobre o Atlassian Access.

Nota

Esta integração também está disponível para utilização no ambiente Cloud do Microsoft Entra US Government. Pode encontrar esta aplicação na Microsoft Entra US Government Cloud Application Gallery e configurá-la da mesma forma que faz na cloud pública.

Descrição do cenário

Neste artigo, configura e testa o Microsoft Entra SSO num ambiente de teste.

- O Atlassian Cloud suporta SSO iniciado por SP e IDP .

- O Atlassian Cloud suporta provisionamento e desprovisionamento automático de usuários.

Adicionar Atlassian Cloud a partir da galeria

Para configurar a integração do Atlassian Cloud no Microsoft Entra ID, precisa de adicionar o Atlassian Cloud da galeria à sua lista de aplicações SaaS geridas.

- Inicie sessão no centro de administração Microsoft Entra pelo menos como Cloud Application Administrator.

- Navegue para Entra ID>aplicações empresariais>Nova aplicação.

- Na seção Adicionar da galeria, digite Atlassian Cloud na caixa de pesquisa.

- Selecione Atlassian Cloud no painel de resultados e adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Como alternativa, você também pode usar o Assistente de Configuração de Aplicativo Empresarial. Neste assistente de configuração, pode adicionar uma aplicação ao seu tenant, adicionar utilizadores/grupos à aplicação, atribuir funções e também configurar o SSO. Pode saber mais sobre Microsoft 365 feiticeiros aqui.

Configurar e testar o Microsoft Entra SSO

Configure e teste Microsoft Entra SSO com a Atlassian Cloud usando um utilizador de teste chamado B.Simon. Para que o SSO funcione, é necessário estabelecer uma relação de ligação entre um utilizador da Microsoft Entra e o utilizador relacionado na Atlassian Cloud.

Para configurar e testar o Microsoft Entra SSO com a Atlassian Cloud, execute os seguintes passos:

-

Configure o Microsoft Entra ID com o Atlassian Cloud SSO - para permitir que os seus utilizadores utilizem o SAML SSO com base no Microsoft Entra ID com o Atlassian Cloud.

- Criar um utilizador de teste Microsoft Entra - para testar Microsoft Entra login único com o B.Simon.

- Atribuir o utilizador de teste Microsoft Entra - para permitir que B.Simon use o início de sessão único do Microsoft Entra.

- Create Atlassian Cloud test user - para ter um equivalente do B.Simon no Atlassian Cloud ligado à representação Microsoft Entra do utilizador.

- Teste SSO - para verificar se a configuração funciona.

Configurar o Microsoft Entra ID com o Atlassian Cloud SSO

Siga estes passos para ativar o Microsoft Entra SSO.

Em uma janela diferente do navegador da Web, entre no site da empresa Atlassian Cloud como administrador

No portal ATLASSIAN Admin, navegue até Security>Identity providers>Microsoft Entra ID.

Digite o nome do diretório e selecione o botão Adicionar .

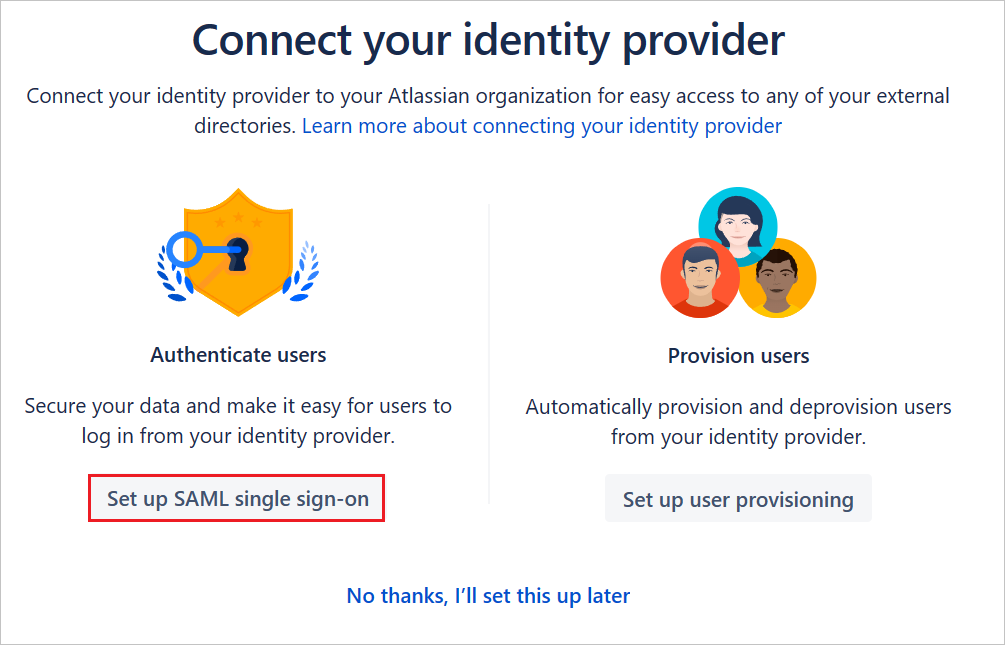

Selecione o botão Configurar logon único SAML para conectar o seu provedor de identidade à sua organização Atlassian.

Inicie sessão no centro de administração Microsoft Entra pelo menos como Cloud Application Administrator.

Navegue até Entra ID>aplicações empresariais>Atlassian Cloud página de integração de aplicações. Encontre a seção Gerenciar . Em Introdução, selecione Configurar logon único.

Na página Selecionar um método de logon único, selecione SAML.

Na página Configurar Início de Sessão Único com SAML, desça até Configurar a Nuvem Atlassian.

a) Selecione URLs de configuração.

b) Copie o valor do Login URL no portal Azure e cole-o no campo Identity provider SSO URL no Atlassian.

c. Copie o valor do Identificador Microsoft Entra do portal Azure e cole-o na caixa de texto ID da Entidade do Provedor de Identidade no Atlassian.

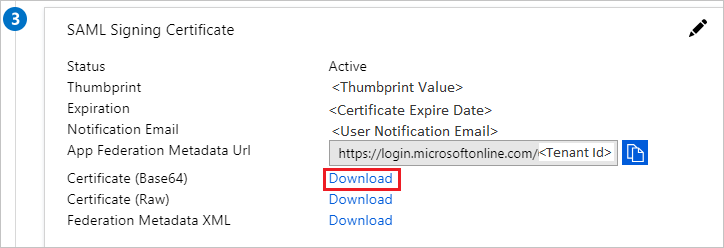

Na página Configurar Logon Único com SAML, na seção Certificado de Assinatura SAML, localize Certificado (Base64) e selecione Download para baixar o certificado e salvá-lo em seu computador.

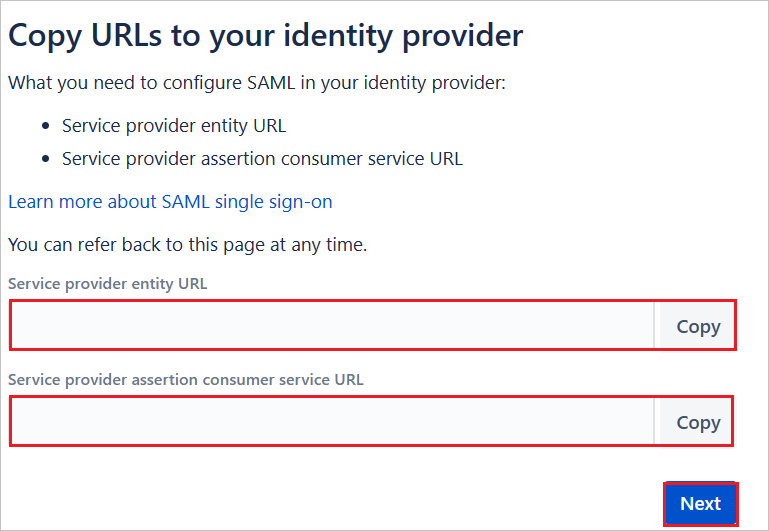

Salve a configuração SAML e selecione Avançar no Atlassian.

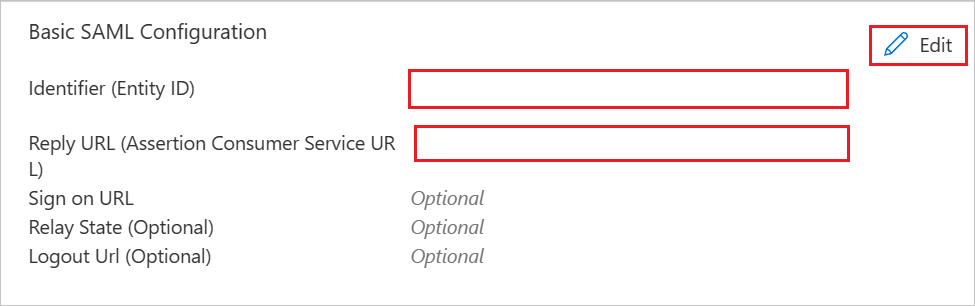

Na seção Configuração Básica do SAML, execute as etapas a seguir.

a) Copie o valor do URL da entidade do fornecedor de serviços do Atlassian, cole-o na caixa Identificador (ID da Entidade) no Azure e defina-o como padrão.

b) Copie o valor URL do serviço de consumidor da asserção da Atlassian, cole-o na caixa Reply URL (URL do Serviço de Consumidor de Asserção) no Azure e defina-o como padrão.

c. Selecione Seguinte.

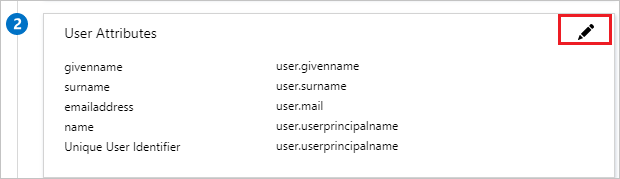

Seu aplicativo Atlassian Cloud espera as asserções SAML em um formato específico, o que requer que você adicione mapeamentos de atributos personalizados à sua configuração de atributos de token SAML. Você pode editar o mapeamento de atributos selecionando o ícone Editar .

Mapeamento de atributos para um locatário Microsoft Entra com licença Microsoft 365.

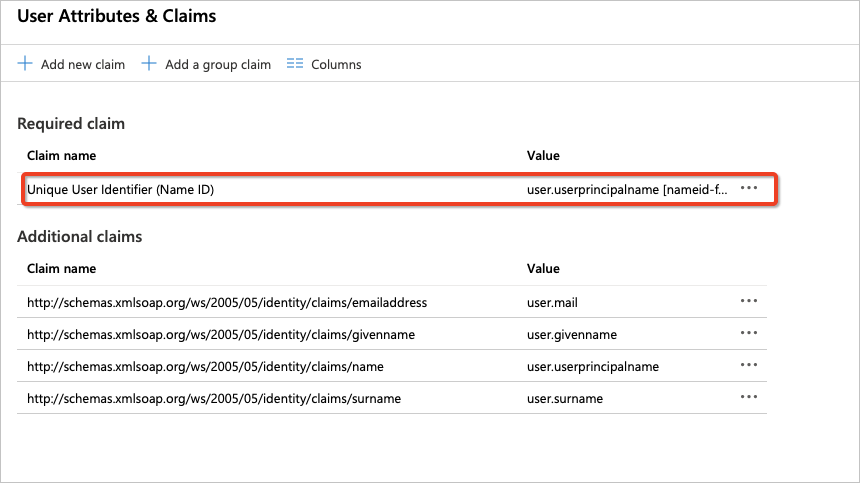

a) Selecione a declaração Identificador de Usuário Exclusivo (ID de Nome ).

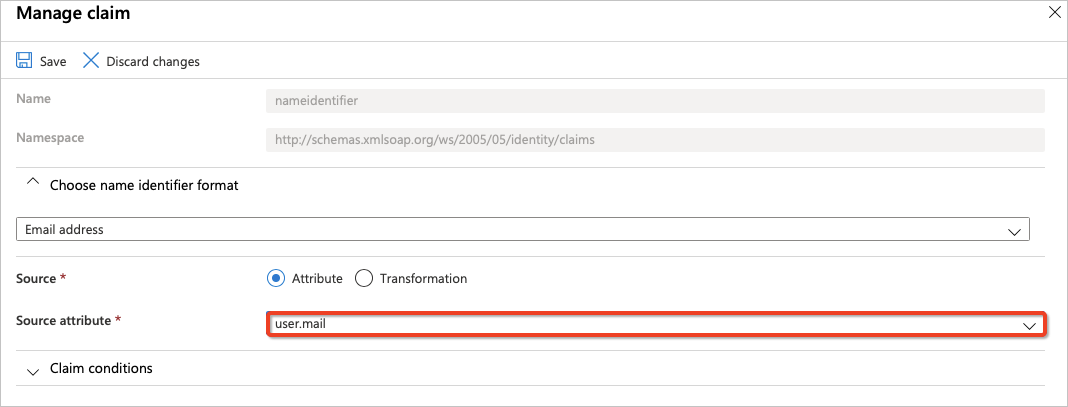

b) A Atlassian Cloud espera que o nameidentifier (Unique User Identifier) seja mapeado para o e-mail do usuário (user.mail). Edite o atributo Source e altere-o para user.mail. Salve as alterações na declaração.

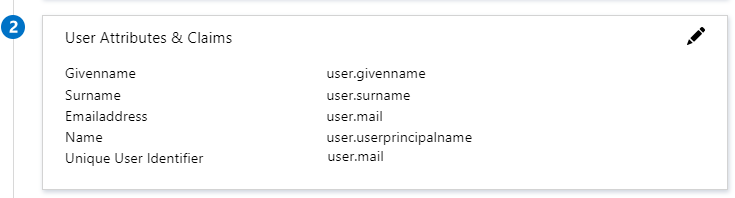

c. Os mapeamentos de atributos finais devem ter a seguinte aparência.

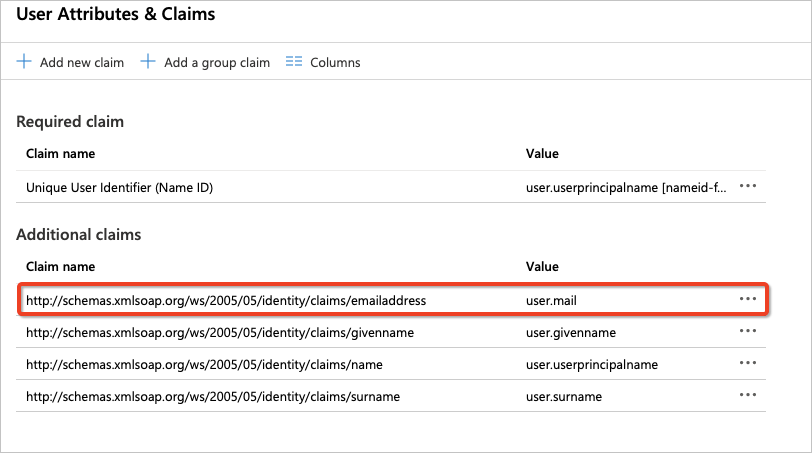

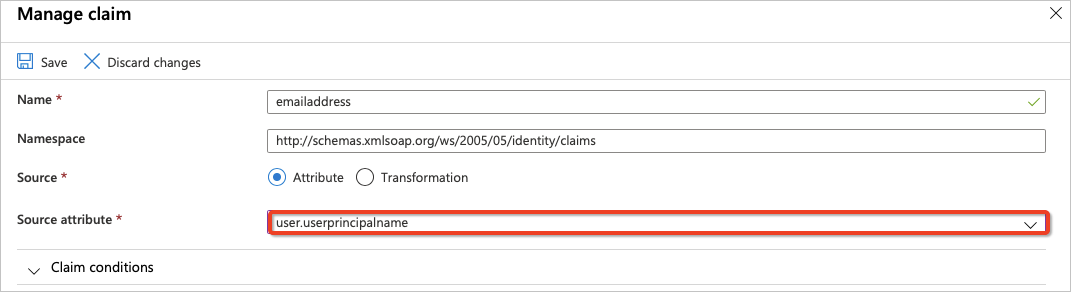

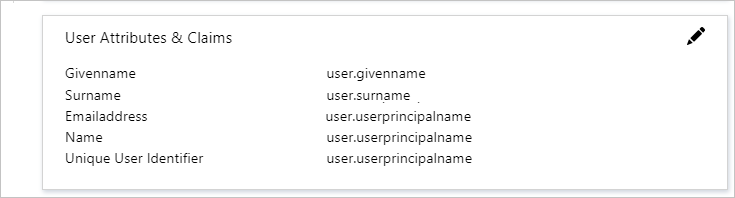

Mapeamento de atributos para um locatário Microsoft Entra que não tenha uma licença Microsoft 365.

a) Selecione a

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressreivindicação.

b) Embora Azure não preencha o atributo user.mail para utilizadores criados em Microsoft Entra tenants sem licenças Microsoft 365 e armazene o email desses utilizadores no atributo userprincipalname. A Atlassian Cloud espera que o nameidentifier (Identificador Único de Usuário) seja mapeado para o e-mail do usuário (user.userprincipalname). Edite o atributo Source e altere-o para user.userprincipalname. Salve as alterações na declaração.

c. Os mapeamentos de atributos finais devem ter a seguinte aparência.

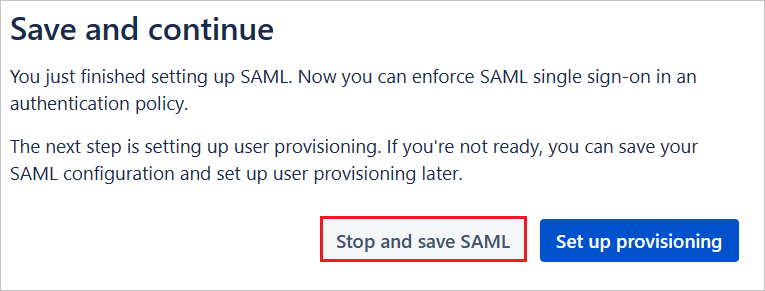

Selecione o botão Parar e salvar SAML .

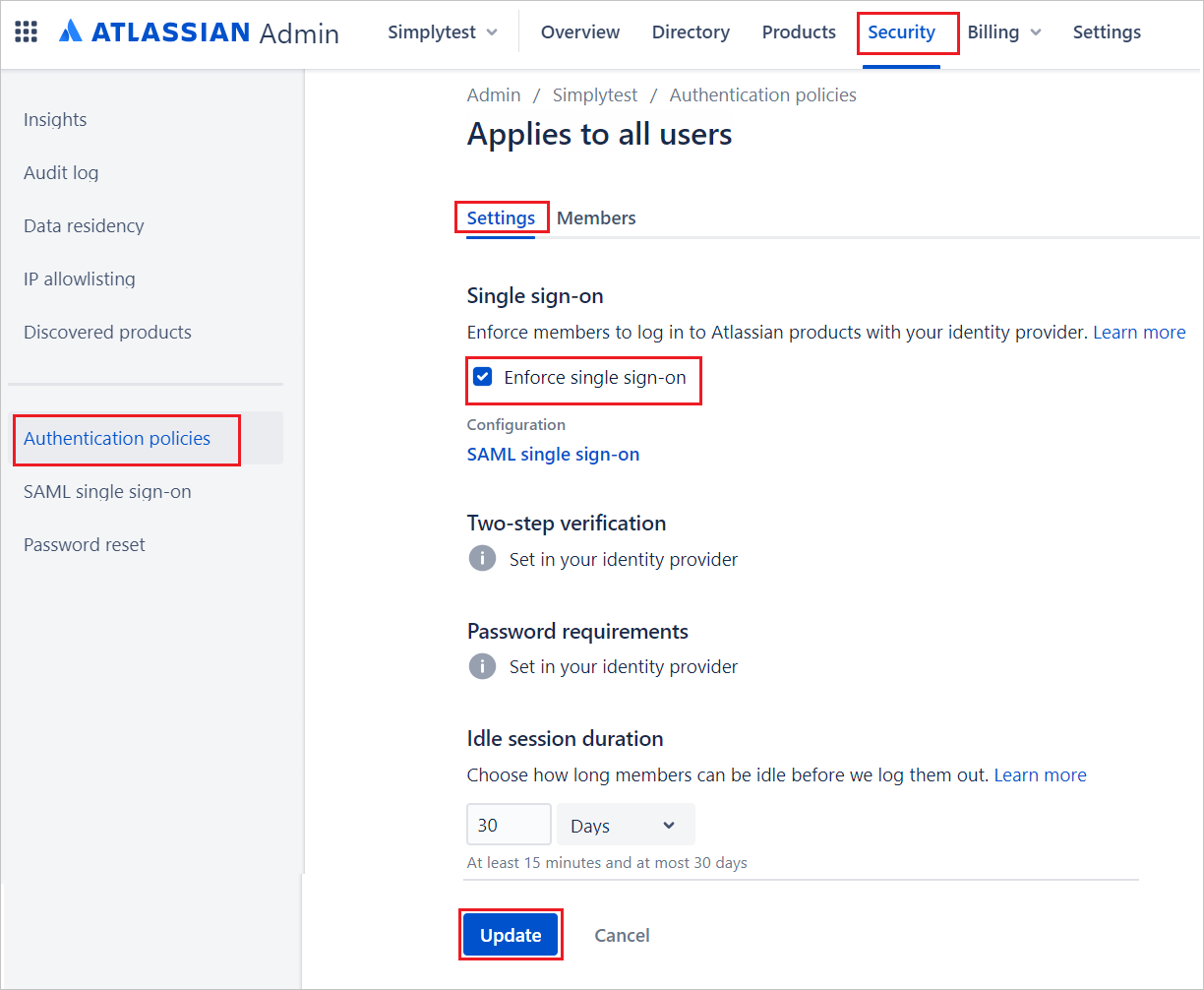

Para impor o logon único SAML em uma política de autenticação, execute as etapas a seguir.

a) No Portal de Administração da Atlassian , selecione a guia Segurança e selecione Políticas de autenticação.

b) Selecione Editar para a política que deseja impor.

c. Em Configurações, ative a opção de Impor logon único para os seus utilizadores geridos, garantindo o redirecionamento SAML bem-sucedido.

d. Selecione Atualizar.

Nota

Os administradores podem testar a configuração do SAML habilitando apenas o SSO imposto para um subconjunto de usuários primeiro em uma política de autenticação separada e, em seguida, habilitando a política para todos os usuários se não houver problemas.

Criar e atribuir utilizador de teste Microsoft Entra

Siga as orientações do guia rápido para criar e atribuir uma conta de utilizador e crie uma conta de usuário de teste chamada B.Simon.

Criar usuário de teste do Atlassian Cloud

Para permitir que os utilizadores da Microsoft Entra iniciem sessão no Atlassian Cloud, faça o provisionamento manual das contas de utilizador no Atlassian Cloud seguindo os seguintes passos:

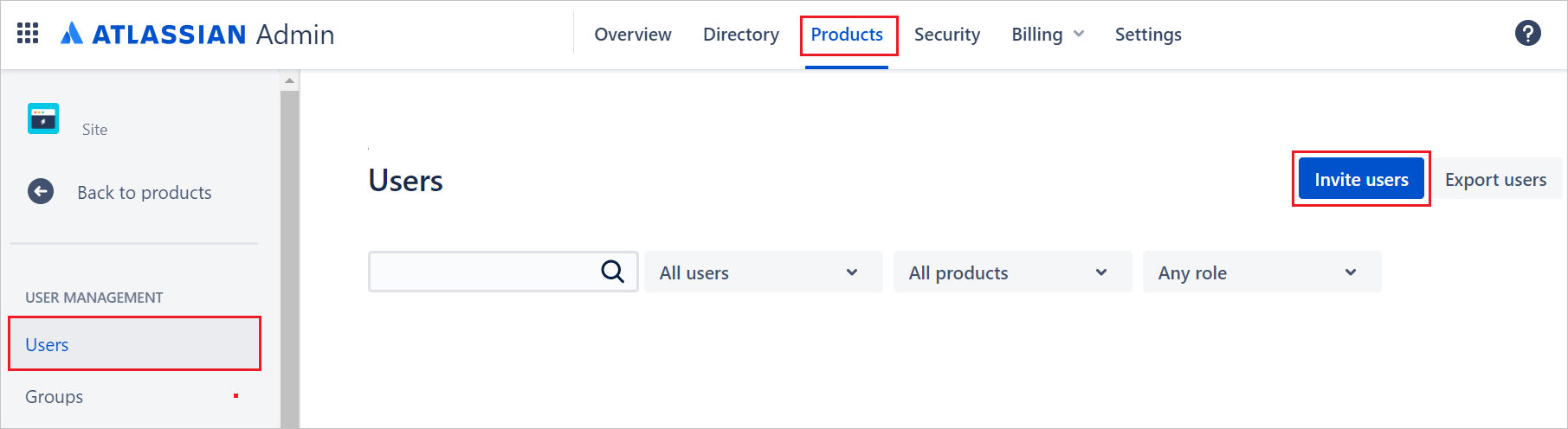

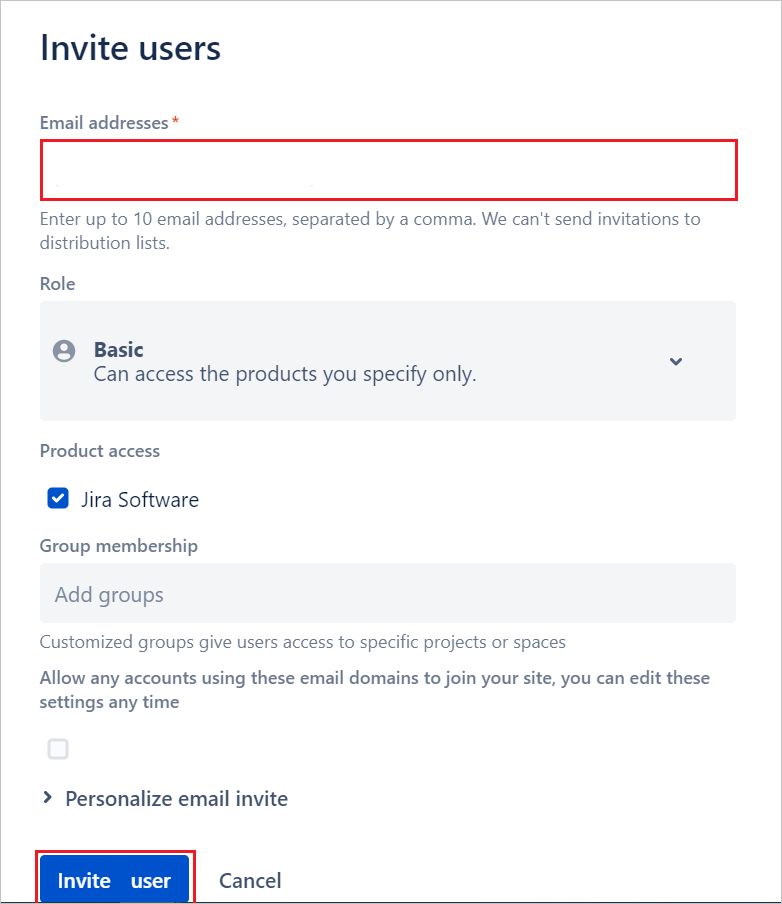

Vá para a guia Produtos , selecione Usuários e selecione Convidar usuários.

Na caixa de texto Endereço de email , digite o endereço de email do usuário e selecione Convidar usuário.

Teste de SSO

Nesta secção, testa a sua configuração de login único do Microsoft Entra com as seguintes opções.

Processo SP iniciado:

Selecione Testar esta aplicação, esta opção redireciona para o URL de início de sessão na nuvem da Atlassian, onde pode iniciar o fluxo de início de sessão.

Aceda diretamente ao URL de início de sessão na nuvem da Atlassian e inicie o fluxo de início de sessão a partir daí.

IDP iniciado:

- Selecione Testar esta aplicação e deverá iniciar sessão automaticamente na Atlassian Cloud para a qual configurou o SSO.

Também pode usar Microsoft As Minhas Aplicações para testar a aplicação em qualquer modo. Quando seleciona o bloco Atlassian Cloud nas As Minhas Aplicações, se estiver configurado em modo SP, será redirecionado para a página de login da aplicação para iniciar o fluxo de login e, se estiver configurado em modo IDP, deve iniciar sessão automaticamente na Atlassian Cloud para a qual configurou o SSO. Para mais informações sobre o As Minhas Aplicações, consulte Introdução ao As Minhas Aplicações.

Descubra utilizadores existentes na Atlassian Cloud

Antes da integração com o Microsoft Entra, a sua conta Atlassian pode já ter um ou mais utilizadores. Usando a funcionalidade de descoberta de contas, pode gerar um relatório de todos os utilizadores na Atlassian Cloud, identificar quais os utilizadores que têm contas correspondentes no Entra e quais são locais na Atlassian Cloud com um clique. Saiba mais sobre a funcionalidade de descoberta de contas aqui. Isto permite-lhe simplificar a integração no Entra, ao mesmo tempo que monitoriza periodicamente para acessos não autorizados.

Conteúdo relacionado

Depois de configurar o Atlassian Cloud, você pode impor o controle de sessão, que protege a exfiltração e a infiltração dos dados confidenciais da sua organização em tempo real. O controle de sessão se estende do Acesso Condicional. Aprenda a impor controlo de sessão com Microsoft Defender for Cloud Apps.