evento

9/04, 15 - 10/04, 12

Codifique o futuro com IA e conecte-se com colegas e especialistas em Java no JDConf 2025.

Registar-se agoraEste browser já não é suportado.

Atualize para o Microsoft Edge para tirar partido das mais recentes funcionalidades, atualizações de segurança e de suporte técnico.

Este tutorial descreve as etapas que você precisa executar no Palo Alto Networks SCIM Connector e no Microsoft Entra ID para configurar o provisionamento automático de usuários. Quando configurado, o Microsoft Entra ID provisiona e desprovisiona automaticamente usuários e grupos para o Conector SCIM da Palo Alto Networks usando o serviço de provisionamento do Microsoft Entra. Para obter detalhes importantes sobre o que esse serviço faz, como funciona e perguntas frequentes, consulte Automatizar o provisionamento e o desprovisionamento de usuários para aplicativos SaaS com o Microsoft Entra ID.

O cenário descrito neste tutorial pressupõe que você já tenha os seguintes pré-requisitos:

Entre em contato com o Suporte ao Cliente da Palo Alto Networks para obter o URL SCIM e o Token correspondente.

Adicione o Palo Alto Networks SCIM Connector da galeria de aplicativos Microsoft Entra para começar a gerenciar o provisionamento no Palo Alto Networks SCIM Connector. Se você tiver configurado anteriormente Palo Alto Networks SCIM Connector para SSO, você pode usar o mesmo aplicativo. No entanto, é recomendável criar uma aplicação separada ao testar a integração inicialmente. Saiba mais sobre como adicionar uma aplicação a partir da galeria aqui.

O serviço de provisionamento do Microsoft Entra permite definir o escopo de quem será provisionado com base na atribuição ao aplicativo e/ou com base nos atributos do usuário/grupo. Se optar por determinar quem vai ser aprovisionado na sua aplicação com base na atribuição, pode utilizar os seguintes passos para atribuir utilizadores e grupos à aplicação. Se escolher determinar quem vai ser aprovisionado com base apenas em atributos do utilizador ou grupo, pode utilizar um filtro de âmbito conforme descrito aqui.

Comece pequeno. Teste com um pequeno conjunto de utilizadores e grupos antes de implementar para todos. Quando o âmbito do aprovisionamento está definido para os utilizadores e os grupos atribuídos, pode controlar isto ao atribuir um ou dois utilizadores ou grupos à aplicação. Quando o âmbito está definido para todos os utilizadores e grupos, pode especificar um filtro de âmbito baseado em atributos.

Se precisar de funções adicionais, você pode atualizar o manifesto do aplicativo para adicionar novas funções.

Esta seção orienta você pelas etapas para configurar o serviço de provisionamento do Microsoft Entra para criar, atualizar e desabilitar usuários e/ou grupos no Palo Alto Networks SCIM Connector com base em atribuições de usuário e/ou grupo no Microsoft Entra ID.

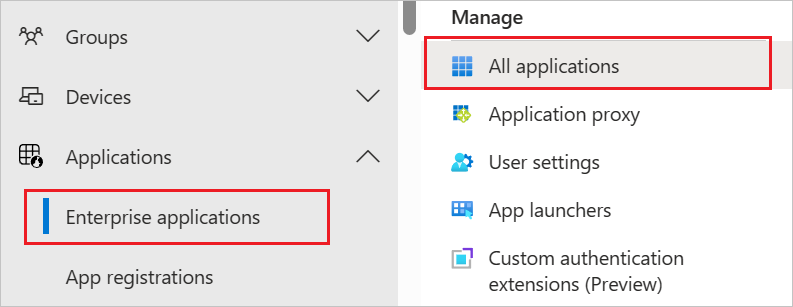

Entre no centro de administração do Microsoft Entra como pelo menos um administrador de aplicativos na nuvem.

Navegue até Aplicativos de identidade>>Aplicativos corporativos

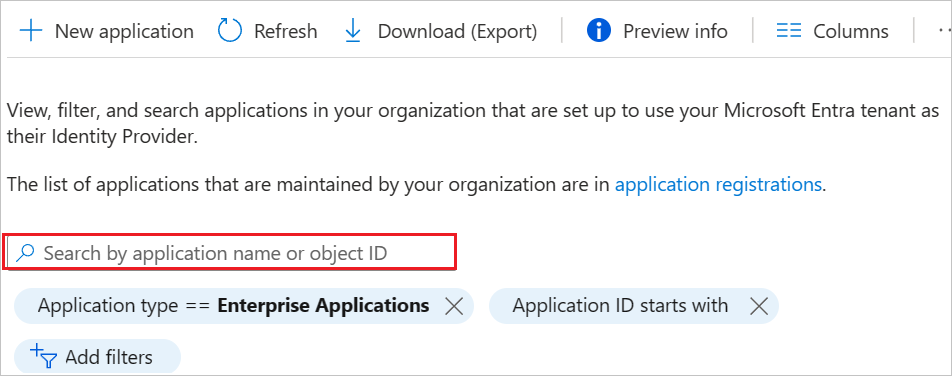

Na lista de aplicativos, selecione Palo Alto Networks SCIM Connector.

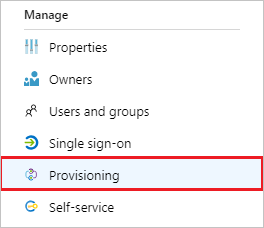

Selecione o separador Aprovisionamento.

Defina o Modo de Aprovisionamento como Automático.

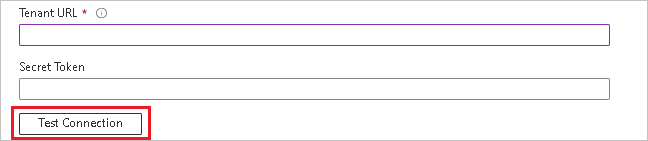

Na seção Credenciais de administrador, insira o URL do locatário do conector SCIM da Palo Alto Networks e o token secreto. Clique em Testar Conexão para garantir que o Microsoft Entra ID possa se conectar ao Conector SCIM da Palo Alto Networks. Se a conexão falhar, verifique se sua conta Palo Alto Networks tem permissões de administrador e tente novamente.

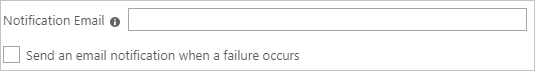

No campo E-mail de Notificação, introduza o endereço de e-mail de uma pessoa ou um grupo que deve receber as notificações de erro de aprovisionamento e marque a caixa de verificação Enviar uma notificação de e-mail quando ocorre uma falha.

Selecione Guardar.

Na seção Mapeamentos, selecione Sincronizar usuários do Microsoft Entra com o conector SCIM da Palo Alto Networks.

Analise os atributos de usuário sincronizados do Microsoft Entra ID para o Palo Alto Networks SCIM Connector na seção Attribute-Mapping . Os atributos selecionados como propriedades correspondentes são usados para corresponder às contas de usuário no Palo Alto Networks SCIM Connector para operações de atualização. Se você optar por alterar o atributo de destino correspondente, precisará garantir que a API do Conector SCIM da Palo Alto Networks ofereça suporte à filtragem de usuários com base nesse atributo. Selecione o botão Salvar para confirmar as alterações.

| Atributo | Type | Suportado para filtragem | Requerido pelo conector SCIM da Palo Alto Networks |

|---|---|---|---|

| nome de utilizador | String | ✓ | ✓ |

| active | Boolean | ✓ | |

| displayName | String | ✓ | |

| title | String | ||

| emails[type eq "work"].value | String | ||

| e-mails[tipo eq "outros"].value | String | ||

| preferredLanguage | String | ||

| name.givenName | String | ✓ | |

| name.familyName | String | ✓ | |

| nome.formatado | String | ✓ | |

| nome.honorificSuffix | String | ||

| name.honorificPrefix | String | ||

| endereços[digite eq "work"].formatted | String | ||

| endereços[digite eq "trabalho"].streetEndereço | String | ||

| endereços[tipo eq "trabalho"].localidade | String | ||

| endereços[digite eq "work"].region | String | ||

| endereços[tipo eq "trabalho"].postalCode | String | ||

| endereços[tipo eq "trabalho"].country | String | ||

| endereços[digite eq "other"].formatted | String | ||

| endereços[digite eq "outro"].streetAddress | String | ||

| endereços[tipo eq "outro"].localidade | String | ||

| endereços[digite eq "other"].region | String | ||

| endereços[digite eq "outro"].postalCode | String | ||

| endereços[tipo eq "outro"].país | String | ||

| phoneNumbers[type eq "work"].value | String | ||

| phoneNumbers[type eq "mobile"].value | String | ||

| phoneNumbers[digite eq "fax"].value | String | ||

| externalId | String | ||

| urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumber | String | ||

| urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department | String | ||

| urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager | String |

Nota

A Descoberta de Esquema está habilitada neste aplicativo. Portanto, você pode ver mais atributos no aplicativo do que o mencionado na tabela acima.

Na seção Mapeamentos, selecione Sincronizar grupos do Microsoft Entra com o conector SCIM da Palo Alto Networks.

Analise os atributos de grupo que são sincronizados do Microsoft Entra ID para Palo Alto Networks SCIM Connector na seção Attribute-Mapping . Os atributos selecionados como propriedades correspondentes são usados para corresponder aos grupos no Palo Alto Networks SCIM Connector para operações de atualização. Selecione o botão Salvar para confirmar as alterações.

| Atributo | Type | Suportado para filtragem | Requerido pelo conector SCIM da Palo Alto Networks |

|---|---|---|---|

| displayName | String | ✓ | ✓ |

| membros | Referência |

Para configurar filtros de âmbito, veja as instruções seguintes disponibilizadas no Tutorial de filtro de âmbito.

Para habilitar o serviço de provisionamento do Microsoft Entra para o Conector SCIM da Palo Alto Networks, altere o Status de Provisionamento para Ativado na seção Configurações.

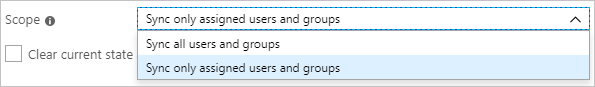

Defina os usuários e/ou grupos que você gostaria de provisionar para Palo Alto Networks SCIM Connector escolhendo os valores desejados em Escopo na seção Configurações .

Quando estiver pronto para aprovisionar, clique em Guardar.

Esta operação inicia o ciclo de sincronização inicial de todos os utilizadores e grupos definidos no Âmbito na secção Definições. O ciclo inicial leva mais tempo para ser executado do que os ciclos subsequentes, que ocorrem aproximadamente a cada 40 minutos, enquanto o serviço de provisionamento do Microsoft Entra estiver em execução.

Depois de configurar o aprovisionamento, utilize os seguintes recursos para monitorizar a sua implementação:

evento

9/04, 15 - 10/04, 12

Codifique o futuro com IA e conecte-se com colegas e especialistas em Java no JDConf 2025.

Registar-se agoraFormação

Módulo

Implementar e monitorar a integração de aplicativos corporativos para SSO - Training

Implantar e monitorar aplicativos corporativos em soluções do Azure pode garantir a segurança. Explore como implantar aplicativos locais e baseados em nuvem para os usuários.

Certificação

Certificado pela Microsoft: Associado de Administrador de Identidade e Acesso - Certifications

Demonstre os recursos do Microsoft Entra ID para modernizar soluções de identidade, implementar soluções híbridas e implementar governança de identidade.

Documentação

Saiba como provisionar e desprovisionar automaticamente contas de usuário do ID do Microsoft Entra para o Palo Alto Networks Cloud Identity Engine - Serviço de Autenticação na Nuvem.

Saiba como configurar o logon único entre o Microsoft Entra ID e o Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service.