Integração do Microsoft Entra SSO com WebTMA

Neste artigo, você aprenderá como integrar o WebTMA com o Microsoft Entra ID. WebTMA é um CMMS (Computerized Maintenance Management System) Ativo, Espaço, Peças e sistema de gestão de ordens de serviço. Ao integrar o WebTMA com o Microsoft Entra ID, você pode:

- Controle no Microsoft Entra ID quem tem acesso ao WebTMA.

- Permita que seus usuários entrem automaticamente no WebTMA com suas contas do Microsoft Entra.

- Gerencie suas contas em um local central.

Você configurará e testará o logon único do Microsoft Entra para WebTMA em um ambiente de teste. O WebTMA suporta logon único iniciado por SP e IDP e também suporta provisionamento de usuários Just In Time .

Nota

O identificador deste aplicativo é um valor de cadeia de caracteres fixo para que apenas uma instância possa ser configurada em um locatário.

Pré-requisitos

Para integrar o Microsoft Entra ID com o WebTMA, você precisa:

- Uma conta de usuário do Microsoft Entra. Se ainda não tiver uma, pode criar uma conta gratuitamente.

- Uma das seguintes funções: Administrador de Aplicativos, Administrador de Aplicativos na Nuvem ou Proprietário de Aplicativos.

- Uma assinatura do Microsoft Entra. Se não tiver uma subscrição, pode obter uma conta gratuita.

- Assinatura habilitada para logon único (SSO) WebTMA.

Adicionar aplicativo e atribuir um usuário de teste

Antes de iniciar o processo de configuração do logon único, você precisa adicionar o aplicativo WebTMA da galeria do Microsoft Entra. Você precisa de uma conta de usuário de teste para atribuir ao aplicativo e testar a configuração de logon único.

Adicionar WebTMA da galeria do Microsoft Entra

Adicione o WebTMA da galeria de aplicativos do Microsoft Entra para configurar o logon único com o WebTMA. Para obter mais informações sobre como adicionar aplicativo da galeria, consulte Guia de início rápido: adicionar aplicativo da galeria.

Criar e atribuir usuário de teste do Microsoft Entra

Siga as diretrizes no artigo Criar e atribuir uma conta de usuário para criar uma conta de usuário de teste chamada B.Simon.

Como alternativa, você também pode usar o Assistente de Configuração de Aplicativo Empresarial. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo e atribuir funções. O assistente também fornece um link para o painel de configuração de logon único. Saiba mais sobre os assistentes do Microsoft 365..

Configurar o Microsoft Entra SSO

Conclua as etapas a seguir para habilitar o logon único do Microsoft Entra.

Entre no centro de administração do Microsoft Entra como pelo menos um administrador de aplicativos na nuvem.

Navegue até Identity>Applications>Enterprise applications>WebTMA>Single sign-on.

Na página Selecione um método de logon único, selecione SAML.

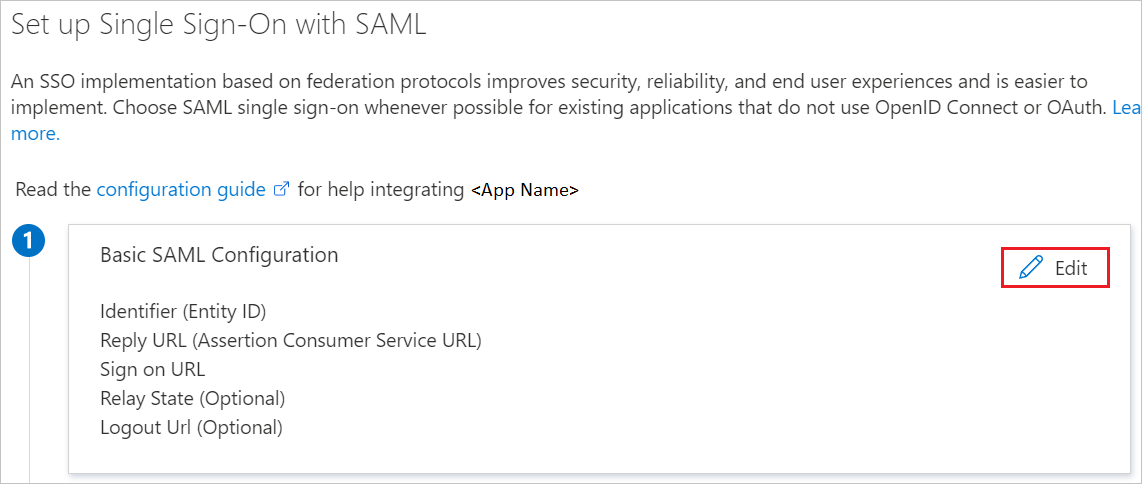

Na página Configurar logon único com SAML, selecione o ícone de lápis para Configuração Básica de SAML para editar as configurações.

Na seção Configuração Básica do SAML, execute as seguintes etapas:

a. Na caixa de texto Identificador, digite o URL:

http://www.webtma.netb. Na caixa de texto URL de resposta, digite uma URL usando o seguinte padrão:

https://<hostName>/<loginApplicationPath>/SAMLService.aspx?c=<clientName>Se desejar configurar o aplicativo no modo iniciado pelo SP , execute a seguinte etapa:

Na caixa de texto URL de logon, digite uma URL usando o seguinte padrão:

https://<hostName>/<loginApplicationPath>/SAMLLogin.aspx?c=<clientName>Nota

Estes valores não são reais. Atualize esses valores com o URL de resposta e o URL de logon reais. Entre em contato com a equipe de suporte ao cliente respondente para obter esses valores. Você também pode consultar os padrões mostrados na seção Configuração Básica de SAML.

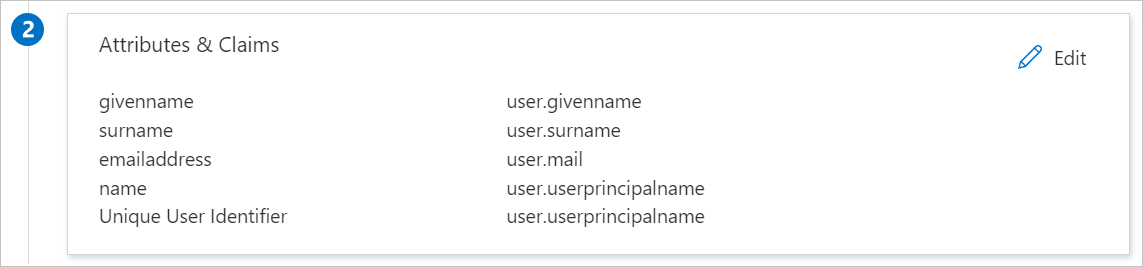

O aplicativo WebTMA espera as asserções SAML em um formato específico, o que requer que você adicione mapeamentos de atributos personalizados à sua configuração de atributos de token SAML. A captura de tela a seguir mostra a lista de atributos padrão.

Além disso, o aplicativo WebTMA espera que mais alguns atributos sejam passados de volta na resposta SAML, que são mostrados abaixo. Esses atributos também são pré-preenchidos, mas você pode revisá-los de acordo com suas necessidades.

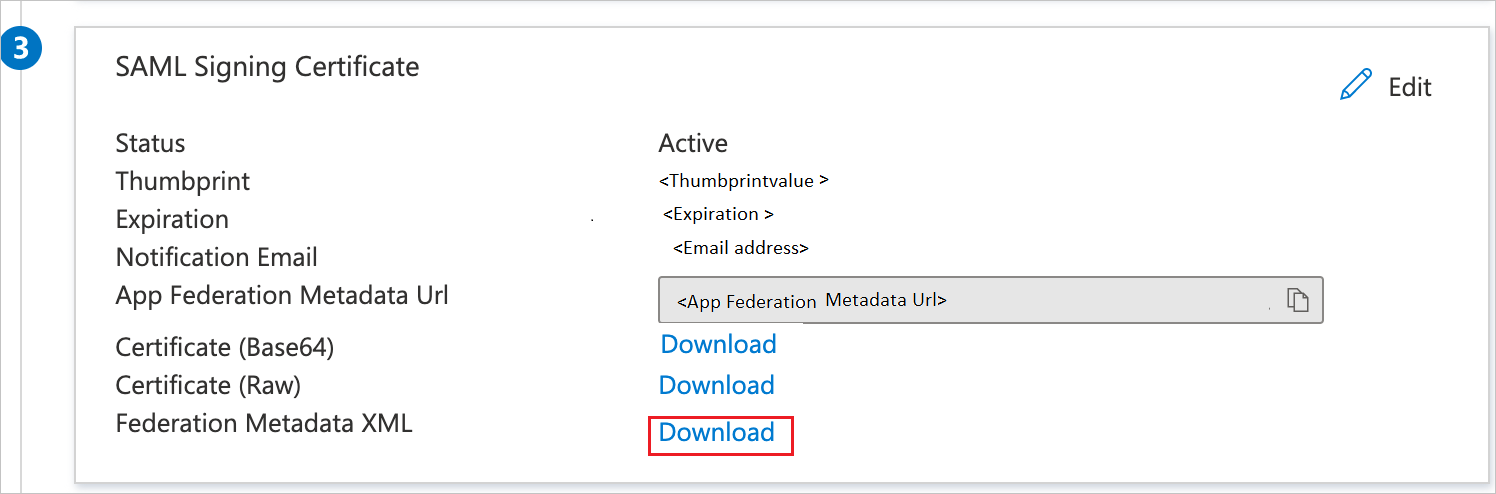

Nome Atributo de origem Correio eletrónico usuário.mail FirstName usuário.givenname LastName usuário.sobrenome Na página Configurar logon único com SAML, na seção Certificado de Assinatura SAML, localize XML de Metadados de Federação e selecione Download para baixar o certificado e salvá-lo em seu computador.

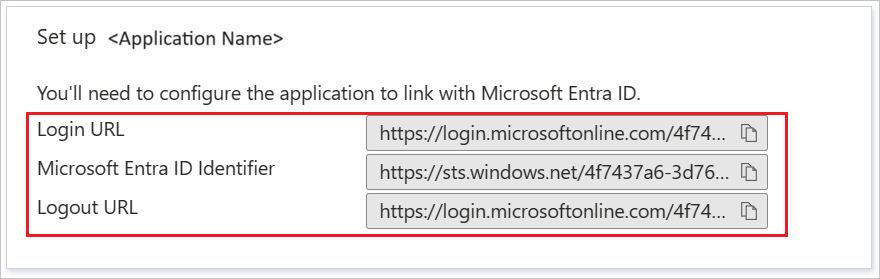

Na seção Configurar WebTMA , copie o(s) URL(s) apropriado(s) com base em sua necessidade.

Configurar o SSO do WebTMA

Para configurar o logon único no lado do WebTMA, você precisa enviar o XML de metadados de federação baixado e as URLs copiadas apropriadas da configuração do aplicativo para a equipe de suporte do WebTMA. Eles definem essa configuração para ter a conexão SAML SSO definida corretamente em ambos os lados.

Criar usuário de teste WebTMA

Nesta seção, um usuário chamado B.Simon é criado no WebTMA. O WebTMA suporta provisionamento de usuário just-in-time, que é habilitado por padrão. Não há nenhum item de ação para você nesta seção. Se um usuário ainda não existir no WebTMA, um novo será criado após a autenticação.

SSO de teste

Nesta seção, você testa sua configuração de logon único do Microsoft Entra com as seguintes opções.

SP iniciado:

Clique em Testar este aplicativo, isso redirecionará para o URL de logon WebTMA, onde você pode iniciar o fluxo de login.

Vá diretamente para o URL de início de sessão WebTMA e inicie o fluxo de início de sessão a partir daí.

IDP iniciado:

- Clique em Testar este aplicativo e você deve estar automaticamente conectado ao WebTMA para o qual você configurou o SSO.

Você também pode usar o Microsoft My Apps para testar o aplicativo em qualquer modo. Quando você clica no bloco WebTMA em Meus Aplicativos, se configurado no modo SP, você será redirecionado para a página de logon do aplicativo para iniciar o fluxo de login e, se configurado no modo IDP, deverá ser automaticamente conectado ao WebTMA para o qual configurou o SSO. Para obter mais informações, consulte Microsoft Entra My Apps.

Recursos adicionais

Próximos passos

Depois de configurar o WebTMA, você pode impor o controle de sessão, que protege a exfiltração e a infiltração dos dados confidenciais da sua organização em tempo real. O controle de sessão se estende do Acesso Condicional. Saiba como impor o controlo de sessão com o Microsoft Cloud App Security.