Gerir dispositivos com segurança de pontos finais no Microsoft Intune

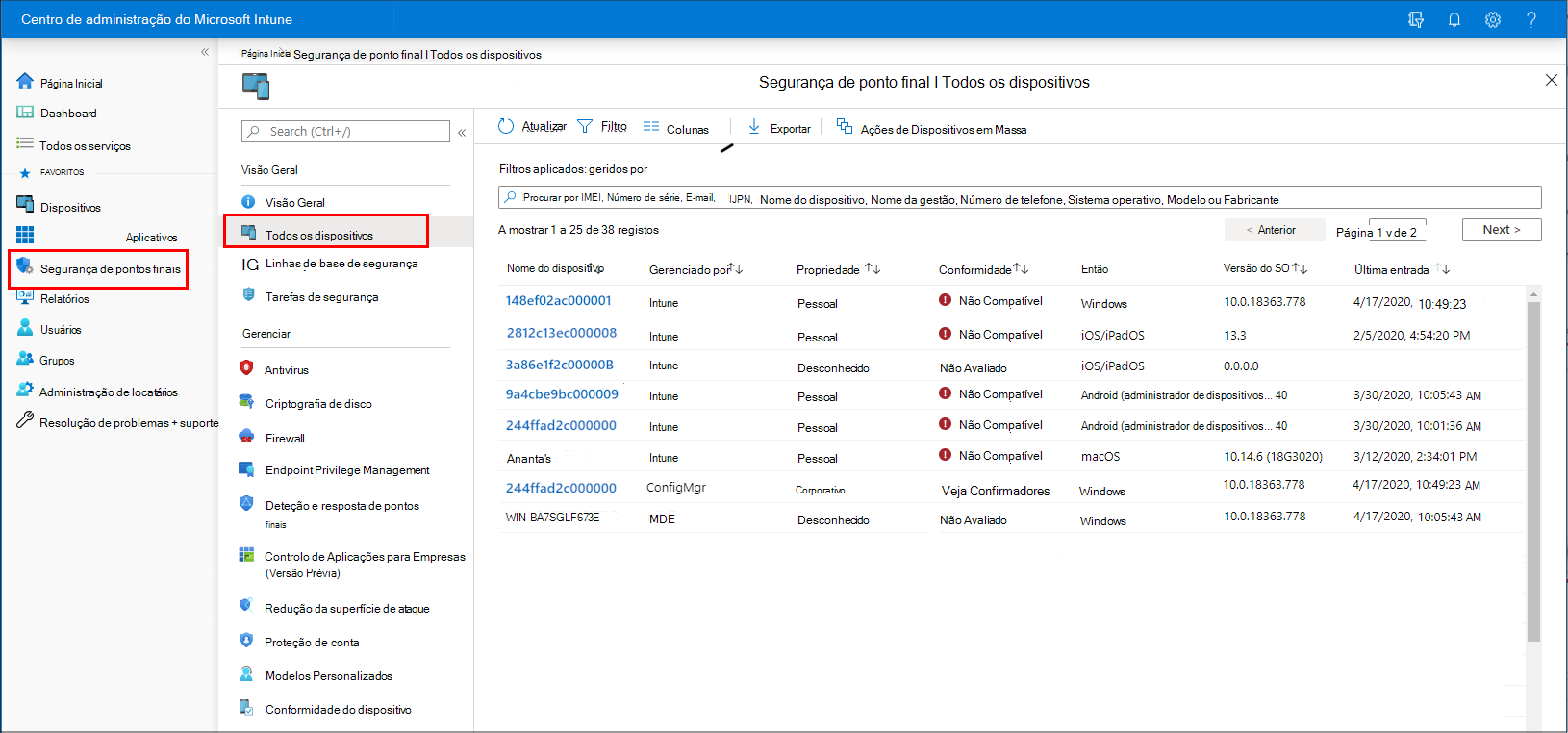

Como administrador de segurança, utilize a vista Todos os dispositivos no centro de administração do Microsoft Intune para rever e gerir os seus dispositivos. A vista apresenta uma lista de todos os seus dispositivos a partir do seu ID do Microsoft Entra, incluindo dispositivos geridos por:

- Intune

- Configuration Manager

- Cogestão(tanto pelo Intune como pelo Configuration Manager)

- Gestão de definições de segurança do Defender para Endpoint(para dispositivos que não estão inscritos no Intune)

Os dispositivos podem estar na nuvem e a partir da sua infraestrutura no local quando integrados com o seu Microsoft Entra ID.

Para localizar a vista, abra o centro de administração do Microsoft Intune e selecioneSegurança do ponto final>Todos os dispositivos.

A vista inicial Todos os dispositivos apresenta os seus dispositivos e inclui informações importantes sobre cada um:

- Como o dispositivo é gerido

- Status de conformidade

- Detalhes do sistema operativo

- Quando o dispositivo deu entrada pela última vez

- E muito mais

Durante a visualização dos detalhes do dispositivo, pode selecionar um dispositivo para exploração para obter mais informações.

Detalhes disponíveis por tipo de gestão

Ao visualizar dispositivos no centro de administração do Microsoft Intune, considere a forma como o dispositivo é gerido. A origem de gestão afeta as informações apresentadas no centro de administração e que ações estão disponíveis para gerir o dispositivo.

Considere os seguintes campos:

Gerida por – esta coluna identifica como o dispositivo é gerido. As opções geridas por incluem:

MDM – estes dispositivos são geridos pelo Intune. Os dados de conformidade são recolhidos e comunicados pelo Intune ao centro de administração.

ConfigMgr – estes dispositivos aparecem no centro de administração do Microsoft Intune quando utiliza a anexação de inquilinos para adicionar os dispositivos que gere com o Configuration Manager. Para ser gerido, o dispositivo tem de executar o cliente do Configuration Manager e ser:

- Num Grupo de Trabalho (o Microsoft Entra juntou-se e de outra forma)

- Ingressado no Domínio

- Microsoft Entra híbrido associado (associado ao AD e Microsoft Entra ID)

O estado de conformidade dos dispositivos geridos pelo Configuration Manager não está visível no centro de administração do Microsoft Intune.

Para obter mais informações, veja Ativar a anexação do inquilino na documentação do Configuration Manager.

Agente MDM/ConfigMgr – estes dispositivos estão em cogestão entre o Intune e o Configuration Manager.

Com a cogestão, pode escolher diferentes cargas de trabalho de cogestão para determinar que aspetos são geridos pelo Configuration Manager ou pelo Intune. Estas opções afetam as políticas que o dispositivo aplica e como os dados de conformidade são comunicados ao centro de administração.

Por exemplo, pode utilizar o Intune para configurar políticas para Antivírus, Firewall e Encriptação. Estas políticas são consideradas políticas para o Endpoint Protection. Para que um dispositivo cogerido utilize as políticas do Intune e não as políticas do Configuration Manager, defina o controlo de deslize de cogestão do Endpoint Protection para o Intune ou o Intune Piloto. Se o controlo de deslize estiver definido como Configuration Manager, o dispositivo utiliza as políticas e definições do Configuration Manager.

MDE – estes são dispositivos que não estão inscritos no Intune. Em vez disso, integram-se no Defender para Endpoint e podem processar muitas das políticas de segurança de ponto final do Intune. Os dispositivos inscritos com a gestão de definições de segurança são apresentados no centro de administração do Intune e no portal do Defender. No centro de administração, o campo Gerido por apresenta o MDE para estes dispositivos.

Conformidade: a conformidade é avaliada em relação às políticas de conformidade atribuídas ao dispositivo. A origem destas políticas e as informações que estão na consola dependem da forma como o dispositivo é gerido; Intune, Configuration Manager ou cogestão. Para que os dispositivos cogeridos cogeram a conformidade, defina o controlo de deslize de cogestão para a Conformidade do Dispositivo para o Intune ou para o Intune Piloto.

Após a compatibilidade ser comunicada ao centro de administração de um dispositivo, pode explorar os detalhes para ver detalhes adicionais. Quando um dispositivo não está em conformidade, explore os respetivos detalhes para obter informações sobre as políticas que não estão em conformidade. Essas informações podem ajudá-lo a investigar e ajudá-lo a colocar o dispositivo em conformidade.

Última entrada: este campo identifica a última vez que o dispositivo comunicou o respetivo estado.

Rever uma política de dispositivos

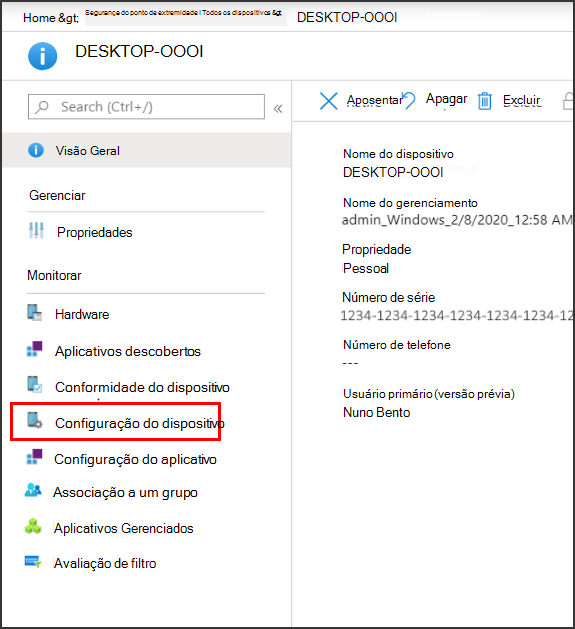

Para ver informações sobre as políticas de configuração de dispositivos que se aplicam a um dispositivo gerido pela MDM e pelo Intune, veja Relatórios de segurança. As políticas de linha de base de segurança e segurança de ponto final são políticas de configuração de dispositivos.

Para ver o relatório, selecione um dispositivo e, em seguida, selecione Configuração do dispositivo, que se encontra abaixo da categoria Monitor .

Os dispositivos geridos pelo Configuration Manager não apresentam os detalhes da política no relatório. Para ver informações adicionais para estes dispositivos, utilize a consola do Configuration Manager.

Ações remotas para dispositivos

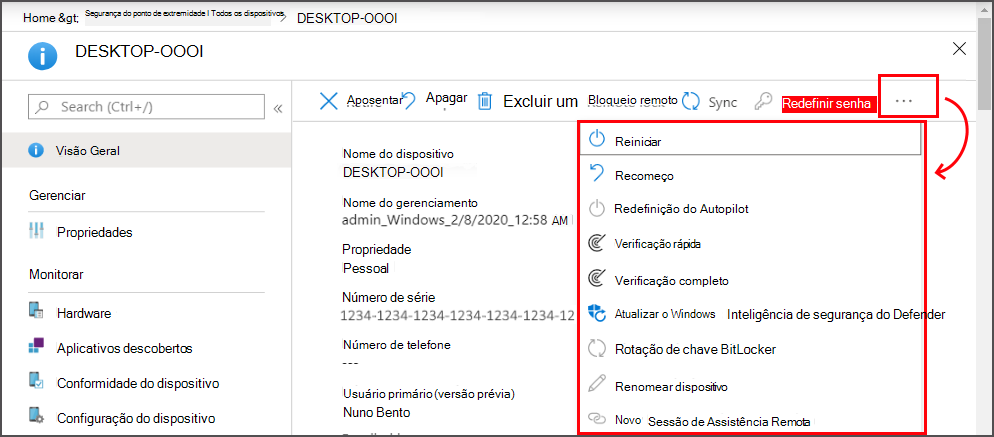

As ações remotas são ações que pode iniciar ou aplicar a um dispositivo a partir do centro de administração do Microsoft Intune. Quando vê os detalhes de um dispositivo, pode aceder a ações remotas que se aplicam ao dispositivo.

As ações remotas são apresentadas na parte superior da página Descrição Geral dos dispositivos. As ações que não podem ser apresentadas devido a espaço limitado no ecrã estão disponíveis ao selecionar as reticências no lado direito:

As ações remotas que estão disponíveis dependem da forma como o dispositivo é gerido:

Intune: todas as ações remotas do Intune que se aplicam à plataforma do dispositivo estão disponíveis.

Configuration Manager: pode utilizar as seguintes ações do Configuration Manager:

- Sincronizar a Política do Computador

- Sincronizar a Política do Usuário

- Ciclo de Avaliação do Aplicativo

Cogestão: pode aceder às ações remotas do Intune e às ações do Configuration Manager.

Gestão de definições de segurança do Defender para Endpoint – estes dispositivos não são geridos pelo Intune e não suportam ações remotas.

Algumas das ações remotas do Intune podem ajudar a proteger dispositivos ou a salvaguardar dados que possam estar no dispositivo. Com as ações remotas, pode:

- Bloquear um dispositivo

- Repor um dispositivo

- Remova dados da empresa

- Procurar software maligno fora de uma execução agendada

- Rodar chaves BitLocker

As seguintes ações remotas do Intune são do interesse do administrador de segurança e são um subconjunto da lista completa. Nem todas as ações estão disponíveis para todas as plataformas de dispositivos. As ligações vão para conteúdo que fornece detalhes aprofundados para cada ação.

Sincronizar dispositivo – peça ao dispositivo para dar entrada imediatamente com o Intune. Quando um dispositivo faz o check-in, recebe quaisquer ações ou políticas pendentes que lhe tenham sido atribuídas.

Reiniciar – force um dispositivo Windows 10/11 a reiniciar, no prazo de cinco minutos. O proprietário do dispositivo não será notificado automaticamente do reinício e poderá perder trabalho.

Análise Rápida – peça ao Defender para executar uma análise rápida do dispositivo quanto a software maligno e, em seguida, submeta os resultados para o Intune. Uma análise rápida analisa as localizações comuns onde pode haver software maligno registado, como chaves de registo e pastas de arranque conhecidas do Windows.

Análise completa – peça ao Defender para executar uma análise do dispositivo relativamente a software maligno e, em seguida, submeta os resultados para o Intune. Uma análise completa analisa as localizações comuns onde pode haver software maligno registado e também analisa todos os ficheiros e pastas no dispositivo.

Atualizar informações de segurança do Windows Defender – peça ao dispositivo para atualizar as respetivas definições de software maligno para o Antivírus do Microsoft Defender. Esta ação não inicia uma análise.

Rotação de chaves BitLocker – rode remotamente a chave de recuperação BitLocker de um dispositivo com o Windows 10, versão 1909 ou posterior, ou o Windows 11.

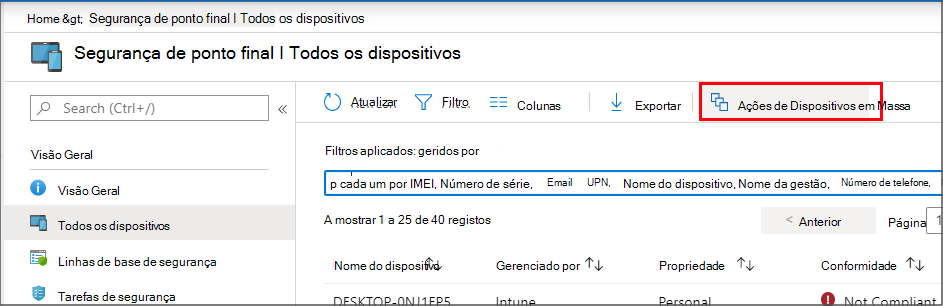

Também pode utilizar ações de Dispositivos em Massa para gerir algumas ações, como Extinguir e Apagar para vários dispositivos ao mesmo tempo. As ações em massa estão disponíveis na vista Todos os dispositivos . Irá selecionar a plataforma, a ação e, em seguida, especificar até 100 dispositivos.

As opções que gere para dispositivos não são aplicadas até que o dispositivo faça o check-in com o Intune.

Próximas etapas

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários