Conector do Jamf Mobile Threat Defense com o Intune

Controlar o acesso de dispositivo móvel a recursos corporativos usando o acesso condicional com base na avaliação de risco realizada pelo Jamf. O Jamf é uma solução MTD (Defesa contra Ameaças Móveis) que se integra ao Microsoft Intune. O risco é avaliado com base na telemetria coletada dos dispositivos pelo serviço Jamf, incluindo:

- Vulnerabilidades do sistema operacional

- Aplicativos mal-intencionados instalados

- Perfis de rede mal-intencionados

- Cryptojacking

Você pode configurar políticas de acesso condicional com base na avaliação de risco do Jamf, habilitada por meio de políticas de conformidade de dispositivo do Intune. A política de avaliação de risco pode permitir ou bloquear o acesso de dispositivos fora de conformidade aos recursos corporativos com base nas ameaças detectadas.

Observação

Em julho de 2021, a Jamf concluiu a aquisição da Wandera e, mais recentemente, começou a renomear e atualizar para transferir Wandera para o portfólio da Jamf. Trabalhe para atualizar o centro de administração do Intune para refletir se a nova identidade visual permanece em andamento. Esse conteúdo refletirá a nova marca Jamf sempre que possível, mas continuará refletindo a marca Wandera quando necessário para manter a precisão na interface do usuário atual no centro de administração.

Como o Intune e o Jamf Mobile Threat Defense ajudam a proteger os recursos da sua empresa?

O aplicativo móvel do Jamf é instalado perfeitamente usando Microsoft Intune. Ele captura o sistema de arquivos, a pilha da rede e a telemetria de dispositivos e aplicativos (quando disponível). Essas informações são sincronizadas com o serviço de nuvem jamf para avaliar o risco do dispositivo para ameaças móveis. Essas classificações de nível de risco são configuráveis para atender às suas necessidades no console de administrador do Jamf.

A política de conformidade no Intune inclui uma regra para MTD com base na avaliação de risco do Jamf. Quando essa regra é habilitada, o Intune avalia a conformidade do dispositivo com a política habilitada.

Para dispositivos que não estão em conformidade, o acesso a recursos como o Microsoft 365 pode ser bloqueado. Os usuários em dispositivos bloqueados recebem orientações do aplicativo Jamf para resolve o problema e recuperar o acesso.

O Jamf atualiza o Intune com o nível de ameaça mais recente de cada dispositivo (Seguro, Baixo, Médio ou Alto) sempre que ele é alterado. Esse nível de ameaça é continuamente recalculado pela Nuvem de Segurança do Jamf e se baseia no estado do dispositivo, na atividade de rede e em vários feeds de inteligência contra ameaças móveis em várias categorias de ameaças.

Essas categorias e seus níveis de ameaça associados são configuráveis no portal da Nuvem de Segurança do Jamf, de modo que o nível total calculado de ameaça para cada dispositivo é personalizável de acordo com os requisitos de segurança da sua organização. Com o nível de ameaça em questão, há dois tipos de política do Intune que usam essas informações para gerenciar o acesso a dados corporativos:

Usando políticas de conformidade do dispositivo com acesso condicional, os administradores definem políticas para marcar automaticamente um dispositivo gerenciado como "fora de conformidade" com base no nível de ameaça relatado pelo Jamf. Esse sinalizador de conformidade depois orienta as políticas de acesso condicional para permitir ou negar o acesso a aplicativos que utilizam autenticação moderna. Confira Criar política de conformidade do dispositivo MTD (Defesa Contra Ameaças Móveis) com o Intune para obter detalhes de configuração.

Usando Políticas de Proteção de Aplicativo com Lançamento Condicional, os administradores podem definir políticas impostas no nível do aplicativo nativo (por exemplo, aplicativos do sistema operacional Android e iOS/iPad, como Outlook, OneDrive etc.) com base no nível de ameaça relatado pelo Jamf. Essas políticas também podem ser usadas para dispositivos não registrados com aplicativos gerenciados por MAM para fornecer política uniforme em todas as plataformas de dispositivo e modos de propriedade. Confira Criar política de proteção do aplicativo de Defesa Contra Ameaças Móveis com o Intune para obter os detalhes de configuração.

Plataformas compatíveis

As plataformas a seguir têm suporte para o Jamf quando estão inscritas no Intune:

- Android 9.0 e posterior

- iOS 13.7 e posterior

Para obter mais informações sobre plataforma e dispositivo, consulte o site do Jamf.

Pré-requisitos

- assinatura Microsoft Intune Plano 1

- Microsoft Entra ID

- Jamf Mobile Threat Defense

Para obter mais informações, consulte Jamf Mobile Security.

Exemplo de cenários

Aqui estão os cenários comuns ao usar o Jamf MTD com o Intune.

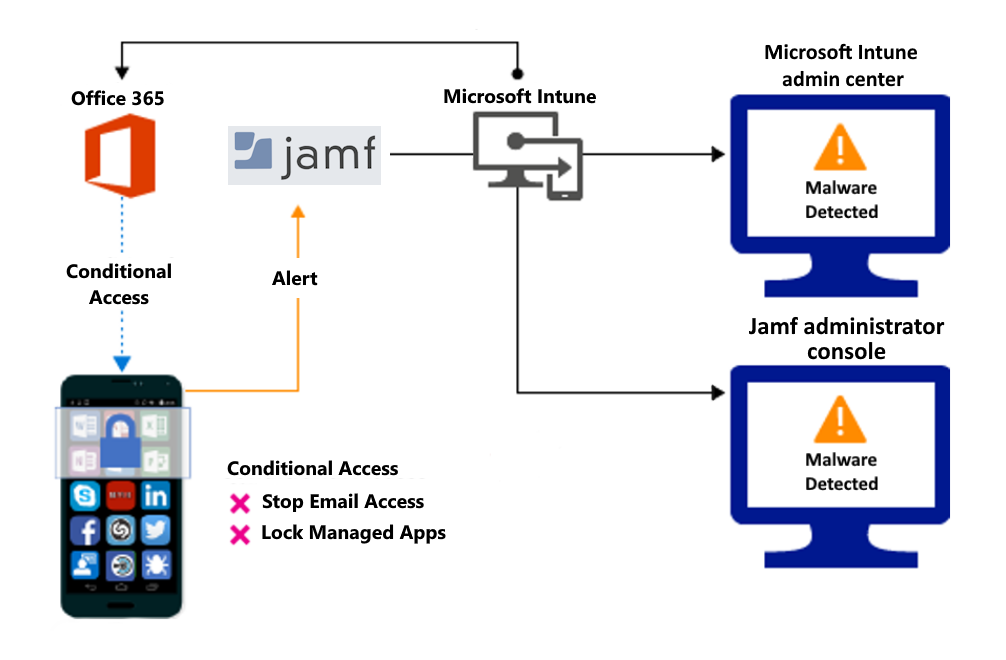

Controlar o acesso com base em ameaças de aplicativos mal-intencionados

Quando aplicativos mal-intencionados, como malware, são detectados em dispositivos, você pode bloquear dispositivos de ferramentas comuns até que possa resolver a ameaça. Os blocos comuns incluem:

- Conectar-se ao email corporativo

- Sincronizar arquivos corporativos com o aplicativo OneDrive for Work

- Acessar aplicativos da empresa

Bloquear quando aplicativos mal-intencionados forem detectados:

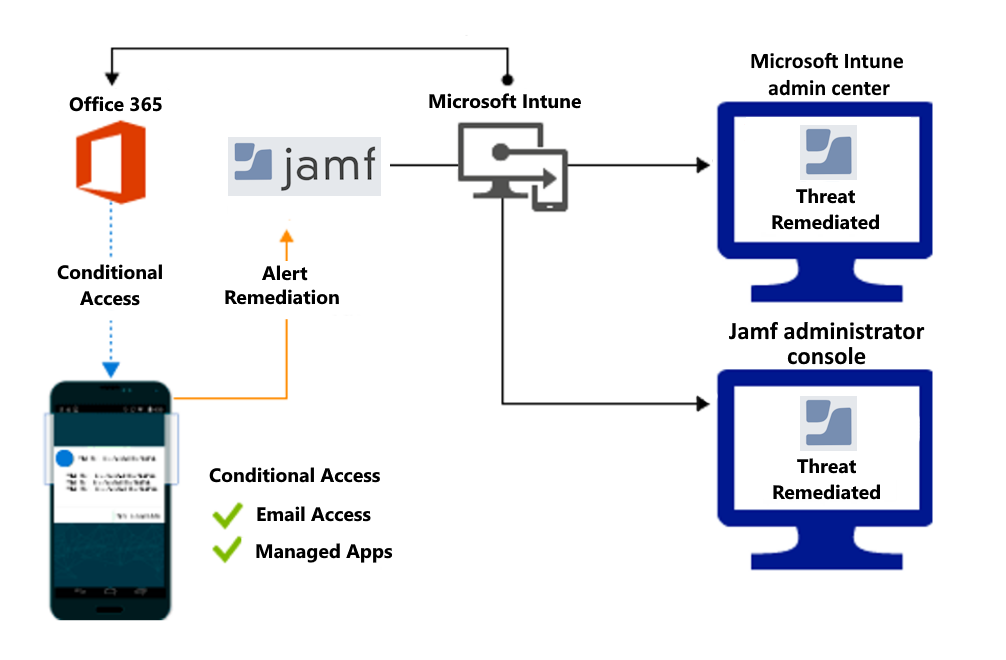

Acesso concedido após a correção:

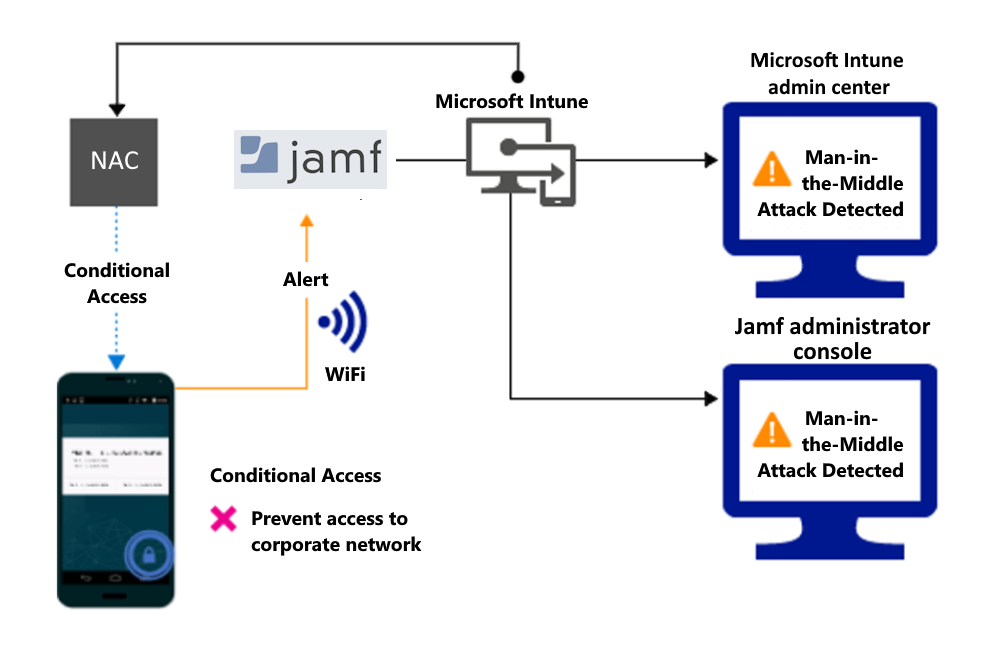

Controlar o acesso com base em ameaças à rede

Detecte ameaças à sua rede, como ataques man-in-the-middle, e proteja o acesso a redes Wi-Fi com base no risco do dispositivo.

Bloqueie o acesso à rede por meio de Wi-Fi:

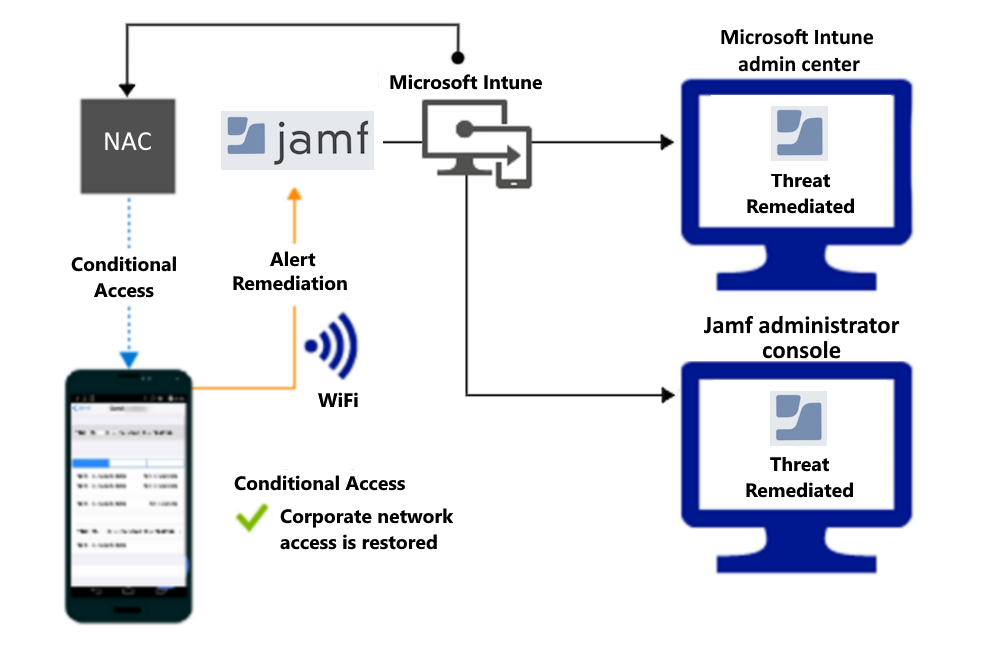

Acesso concedido após a correção:

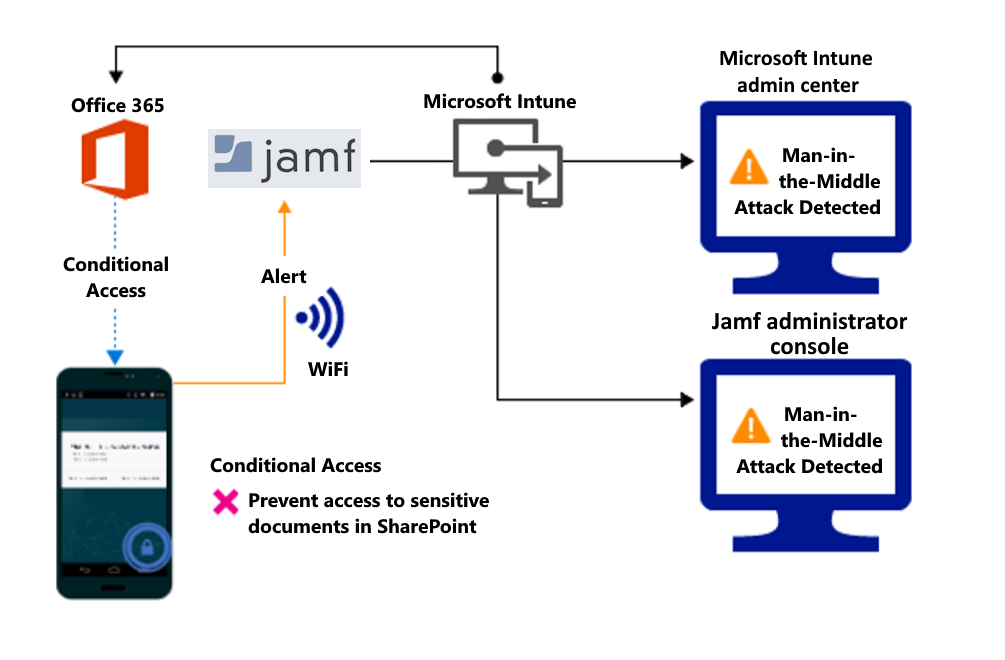

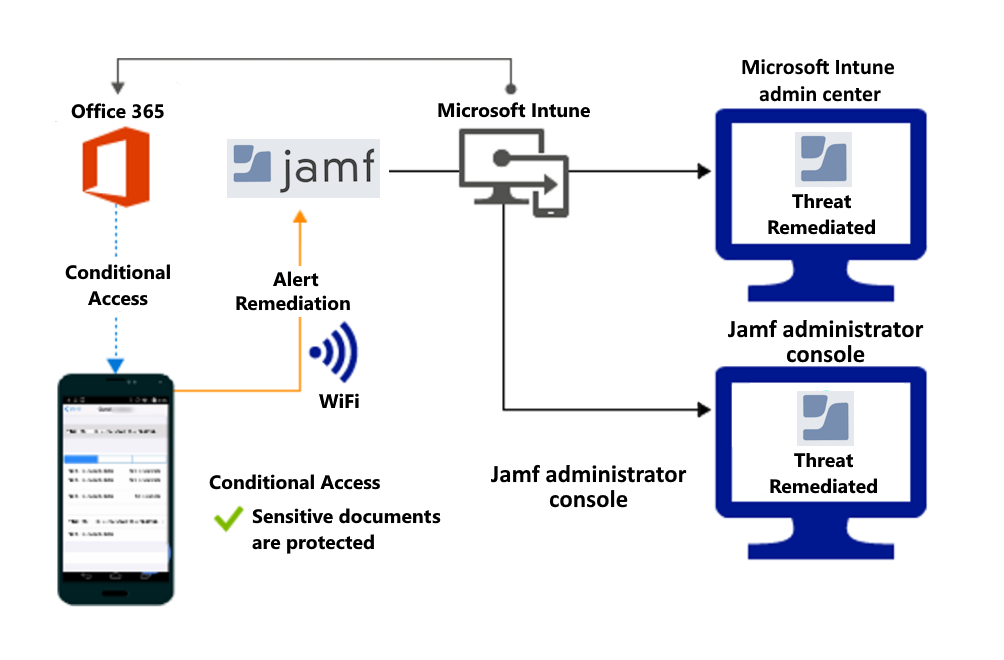

Controlar o acesso ao Microsoft Office SharePoint Online com base em ameaças à rede

Detecte ameaças à sua rede, como ataques “man-in-the-middle”, e previna a sincronização de arquivos corporativos com base no risco ao dispositivo.

Bloquear o Microsoft Office SharePoint Online quando ameaças à rede forem detectadas:

Acesso concedido após a correção:

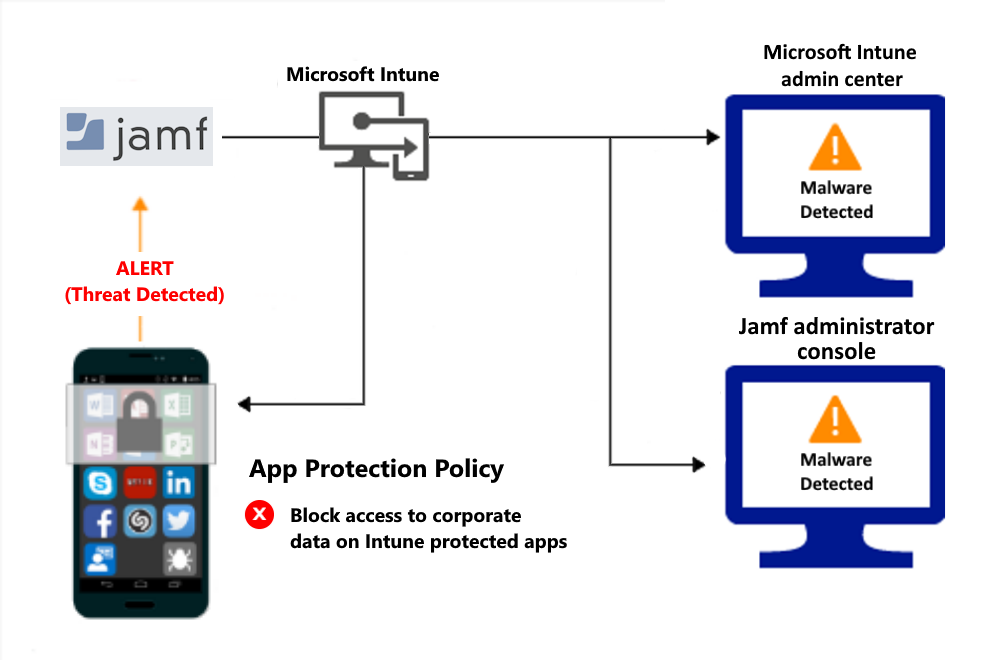

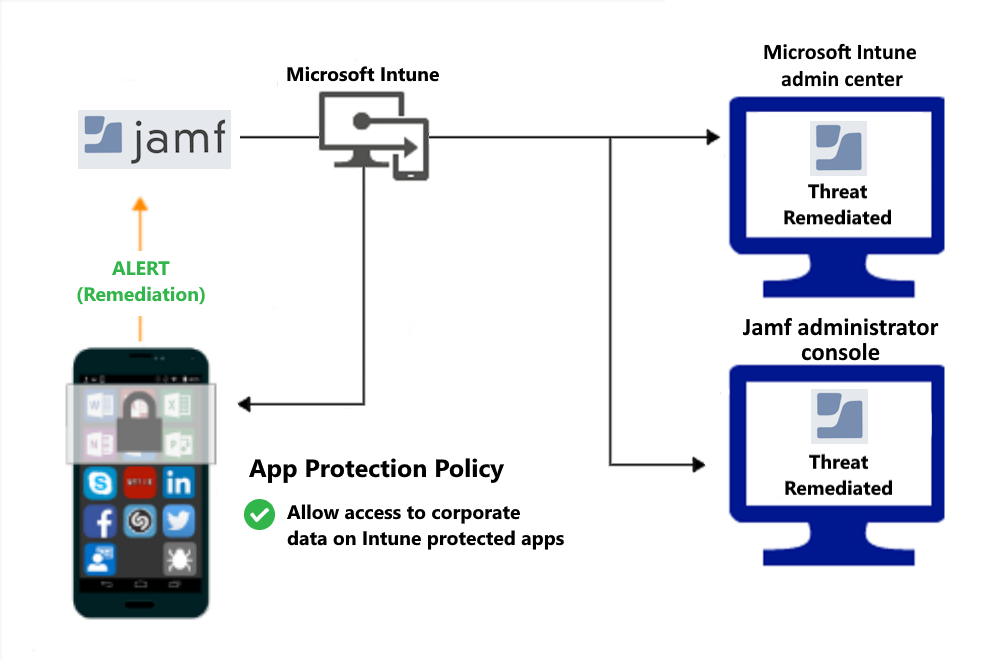

Controlar o acesso em dispositivos não registrados com base em ameaças de aplicativos mal-intencionados

Quando a solução Jamf Mobile Threat Defense considera um dispositivo infectado:

O acesso é concedido na correção:

Próximas etapas

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários