Implementação manual para Microsoft Defender para Endpoint no macOS

Aplica-se a:

- API do Microsoft Defender para Endpoint 1

- Microsoft Defender para Endpoint Plano 2

- Microsoft Defender XDR

Quer experimentar o Defender para Ponto Final? Inscreva-se numa avaliação gratuita.

Este artigo descreve como implementar Microsoft Defender para Endpoint manualmente no macOS. Uma implementação bem-sucedida requer a conclusão de todos os seguintes passos:

- Transferir pacotes de instalação e inclusão

- Instalação de aplicações (macOS 11 e versões mais recentes)

- Pacote de Inclusão

- Conceder Acesso Total ao Disco

- Garantir a Execução em Segundo Plano

Pré-requisitos e requisitos de sistema

Antes de começar, consulte o Microsoft Defender para Endpoint principal na página do macOS para obter uma descrição dos pré-requisitos e requisitos de sistema para a versão atual do software.

Transferir pacotes de instalação e inclusão

Transfira os pacotes de instalação e inclusão a partir do portal do Microsoft Defender.

Aviso

Reembalar o pacote de instalação do Defender para Endpoint não é um cenário suportado. Fazê-lo pode afetar negativamente a integridade do produto e levar a resultados adversos, incluindo, mas não se limitando a acionar alertas de adulteração e atualizações que não se aplicam.

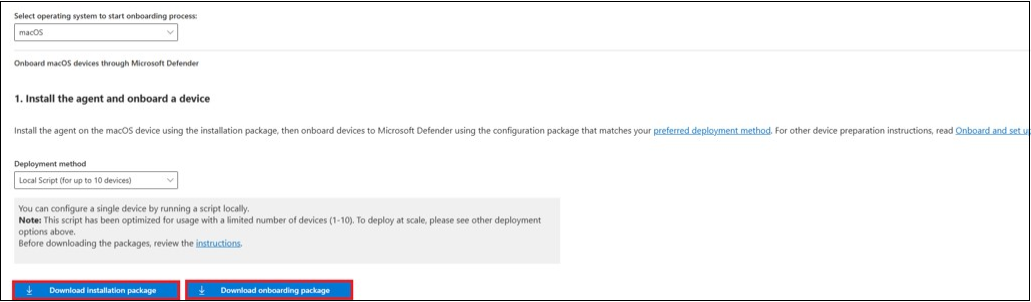

No portal Microsoft Defender, aceda a Definições Pontos Finais > Gestão > de dispositivos > Integração.

Na Secção 1 da página, defina o sistema operativo como macOS e o Método de implementação como Script local.

Na Secção 2 da página, selecione Transferir pacote de instalação. Guarde-o como wdav.pkg num diretório local.

Na Secção 2 da página, selecione Transferir pacote de inclusão. Guarde-o como WindowsDefenderATPOnboardingPackage.zip no mesmo diretório.

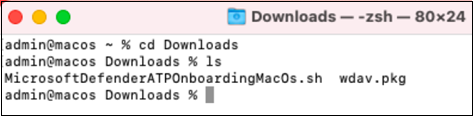

Numa linha de comandos, verifique se tem os dois ficheiros.

- Escreva cd Transferências e prima Enter.

- Escreva ls e prima Enter.

Copie o wdav.pkg e MicrosoftDefenderATPOnboardingMacOs.sh para o dispositivo onde pretende implementar o Microsoft Defender para Endpoint no macOS.

Instalação de aplicações (macOS 11 e versões mais recentes)

Para concluir este processo, tem de ter privilégios de administrador no dispositivo.

Execute um dos seguintes passos:

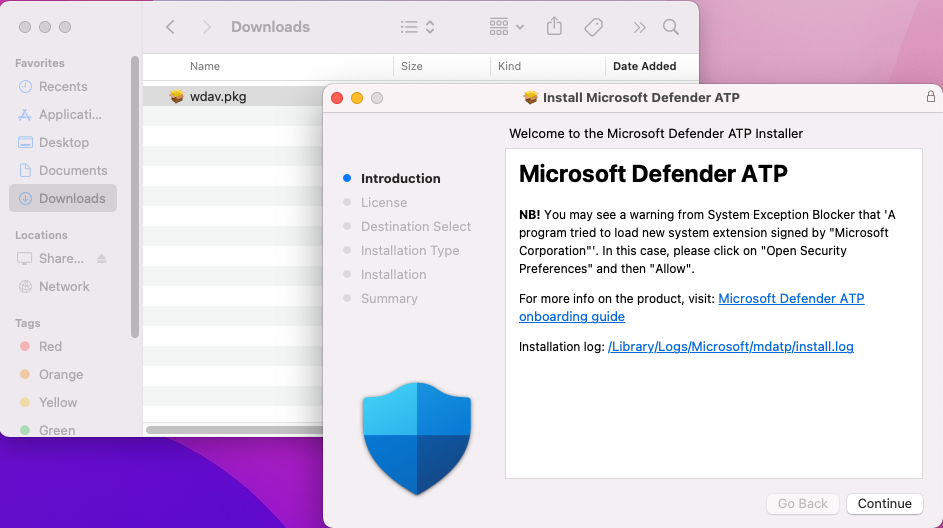

- Navegue para o wdav.pkg transferido no Finder e abra-o.

Ou

Pode transferir o wdav.pkg a partir do Terminal

sudo installer -store -pkg /Users/admin/Downloads/wdav.pkg -target /

Selecione Continuar.

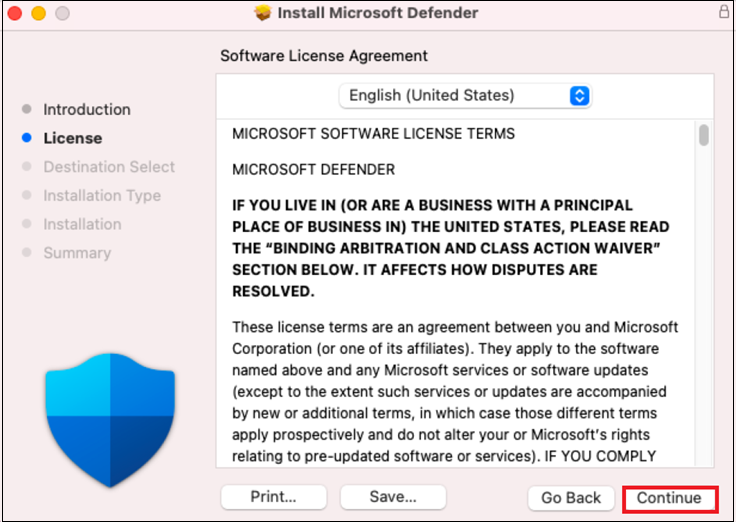

Leia o Contrato de Licença de Software e selecione Continuar para concordar com os termos.

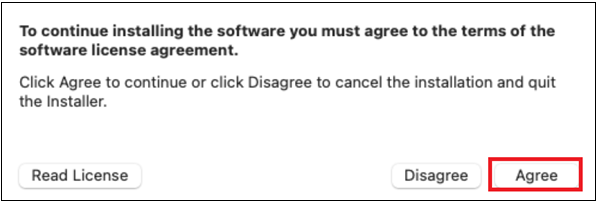

Leia o Contrato de Licença do Utilizador Final (EULA) e selecione Concordar.

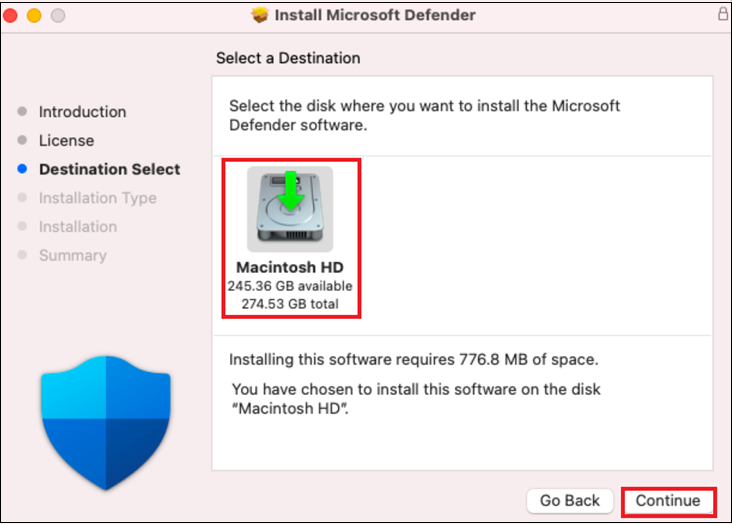

Em Seleção de Destino, selecione o disco onde pretende instalar a Microsoft Defender Software, por exemplo, Macintosh HD e selecione Continuar.

Nota

A quantidade de espaço em disco necessária para a instalação é de cerca de 777 MB.

Para alterar o destino da instalação, selecione Alterar Localização de Instalação....

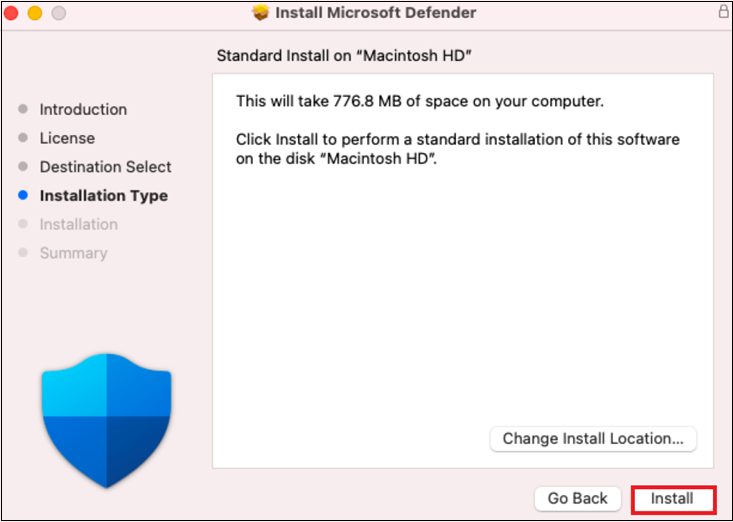

Clicar em Instalar.

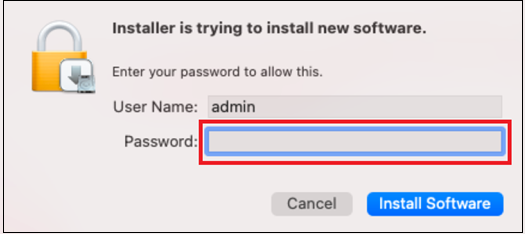

Introduza a palavra-passe, quando lhe for pedido.

Clique em Instalar Software.

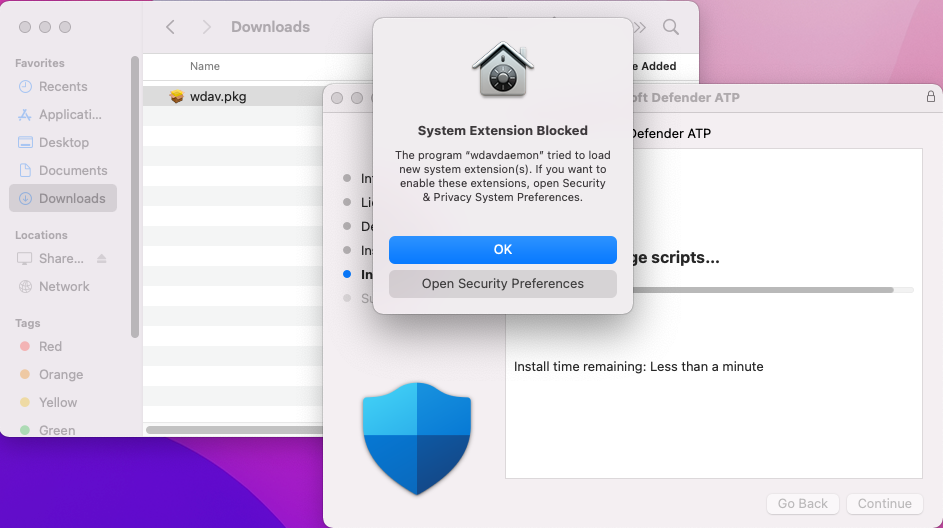

No final do processo de instalação, para macOS Big Sur (11.0) ou versão mais recente, é-lhe pedido que aprove as extensões de sistema utilizadas pelo produto. Selecione Abrir Preferências de Segurança.

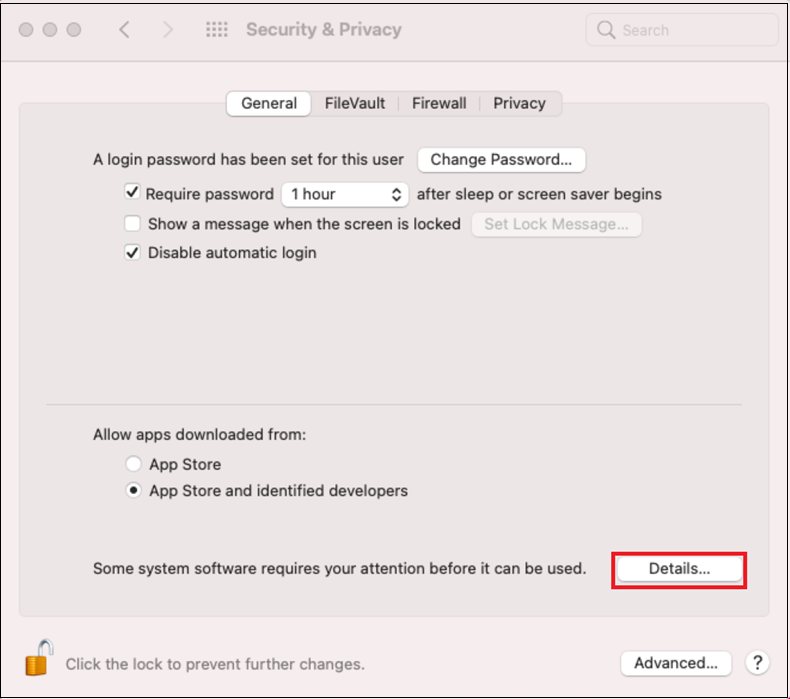

Para ativar a extensão do sistema, selecione Detalhes.

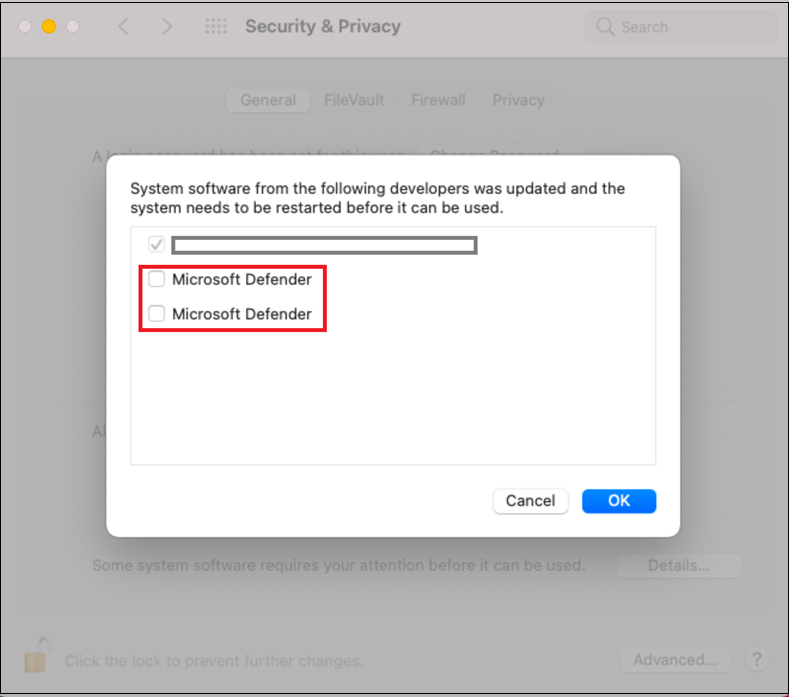

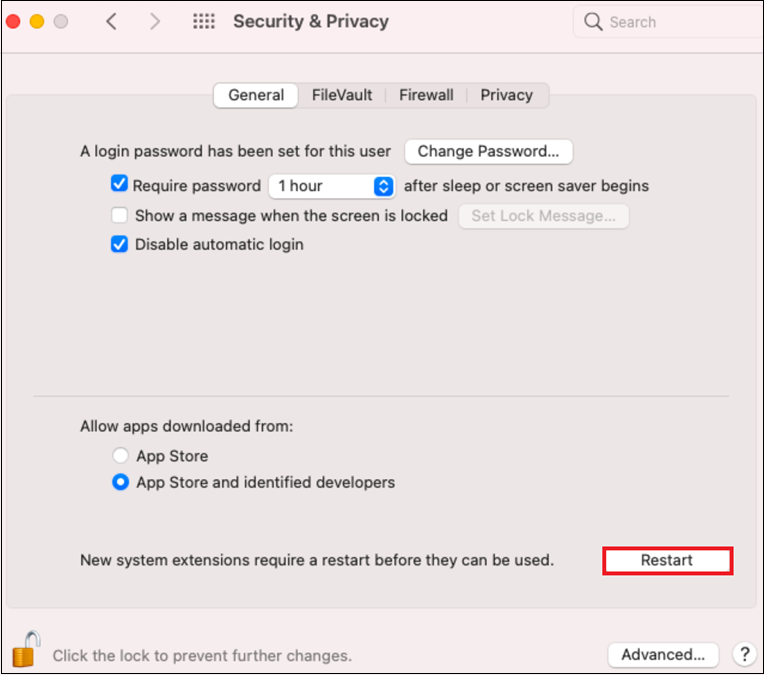

Na janela Segurança & Privacidade, selecione as caixas de verificação junto a Microsoft Defender e selecione OK.

Repita os passos 11 e 12 para todas as extensões de sistema distribuídas com Microsoft Defender para Endpoint no Mac.

Como parte das capacidades de Deteção e Resposta de Pontos Finais, Microsoft Defender para Endpoint no Mac inspeciona o tráfego do socket e comunica estas informações ao portal do Microsoft Defender. Quando lhe for pedido para conceder permissões Microsoft Defender para Endpoint para filtrar o tráfego de rede, selecione Permitir.

Para resolver problemas da Extensão do Sistema, veja Resolver Problemas da Extensão do Sistema.

Permitir Acesso Total ao Disco

O macOS Catalina (10.15) e as versões mais recentes requerem acesso total ao disco para Microsoft Defender para Endpoint para poder proteger e monitorizar.

Nota

A concessão de acesso total ao disco para Microsoft Defender para Endpoint é um novo requisito para todo o software de terceiros da Apple para ficheiros e pastas que contenham dados pessoais.

Para conceder acesso total ao disco:

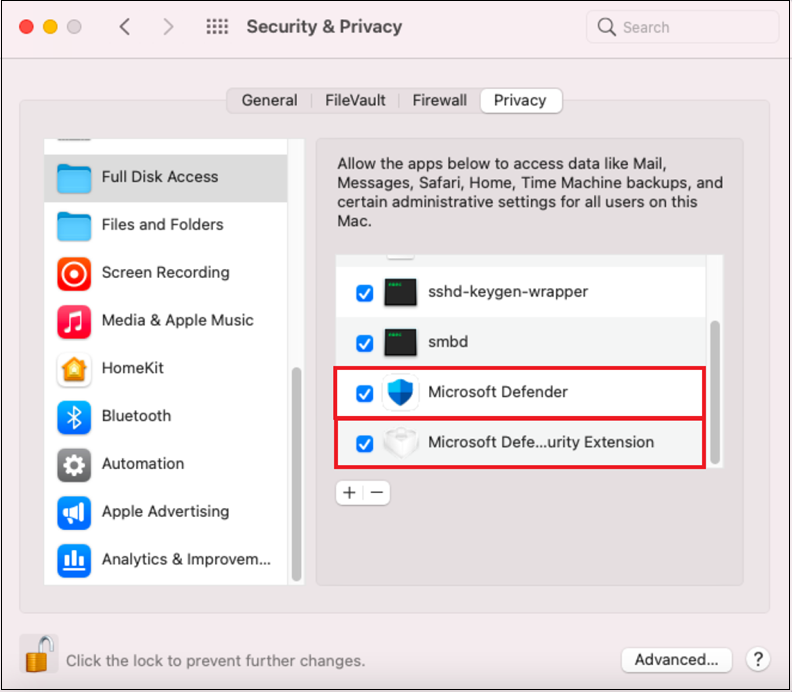

Abra a Segurança das Preferências> do Sistema& Privacidade Privacidade>>Acesso Total ao Disco. Clique no ícone de bloqueio para efetuar alterações (na parte inferior da caixa de diálogo).

Conceda permissão de Acesso Total ao Disco para Microsoft Defender e a Extensão de Segurança do Ponto Final do Microsoft Defender.

SelecioneReinícioGeral> para que as novas extensões do sistema entrem em vigor.

Ative a Aplicação Potencialmente Indesejada (PUA) no modo de bloco.

Para ativar o PUA, veja Configurar a proteção contra PUA.

Ative a Proteção de Rede.

Para ativar a Proteção de rede, veja implementação manual.

Ative o Controlo de Dispositivos.

Para ativar o Controlo de Dispositivos, veja controlo de dispositivos para macOS.

Ativar a Proteção contra Adulteração no modo de bloqueio.

Para ativar a Proteção contra Adulteração, veja Proteger as definições de segurança do MacOS com proteção contra adulteração.

Se tiver a licença de prevenção de perda de dados do Microsoft Purview – Ponto final, pode rever Introdução ao Microsoft Purview – Prevenção de perda de dados de pontos finais.

Execução em segundo plano

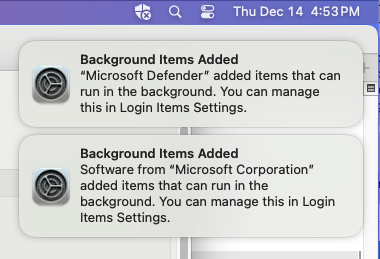

A partir do macOS 13, um utilizador tem de permitir explicitamente que uma aplicação seja executada em segundo plano. O macOS irá apresentar uma mensagem a informar o utilizador de que o Microsoft Defender pode ser executado em segundo plano.

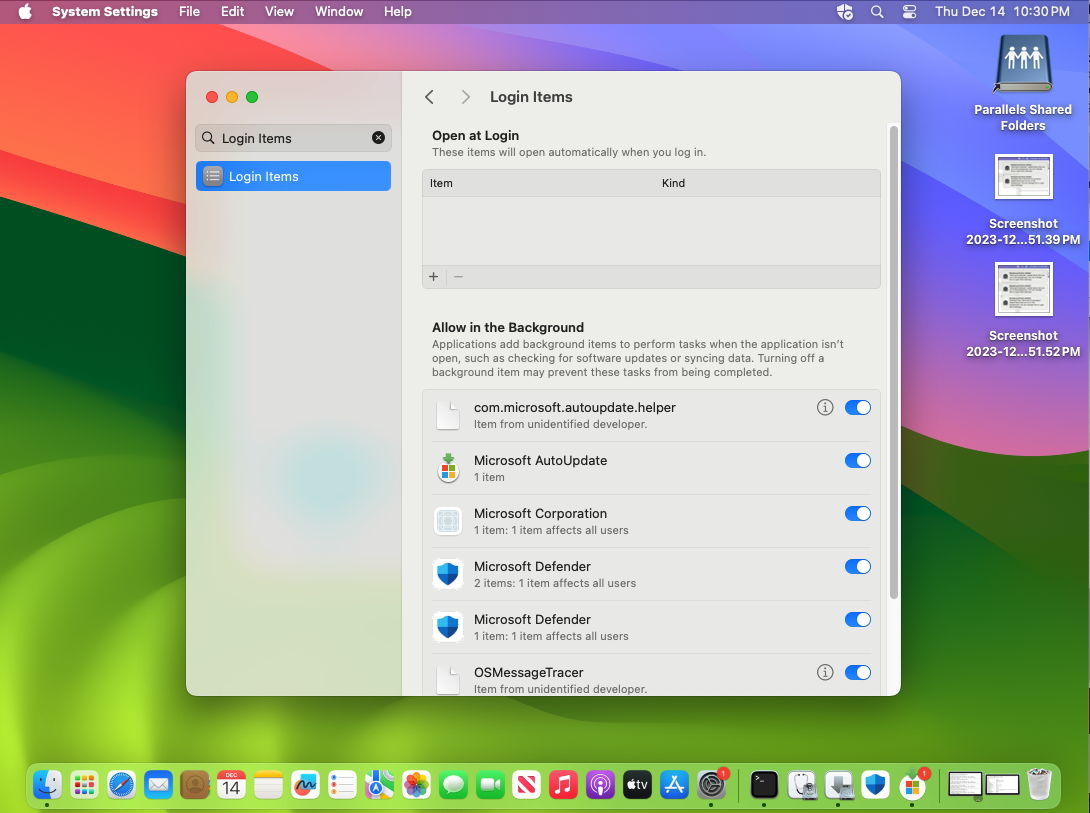

Pode ver as aplicações autorizadas a ser executadas em segundo plano em Definições do Sistema => Itens de Início de Sessão => Permitir em Segundo Plano em qualquer altura:

Certifique-se de que todos os itens Microsoft Defender e Microsoft Corporation estão ativados. Se estiverem desativados, o macOS não iniciará Microsoft Defender após um reinício do computador.

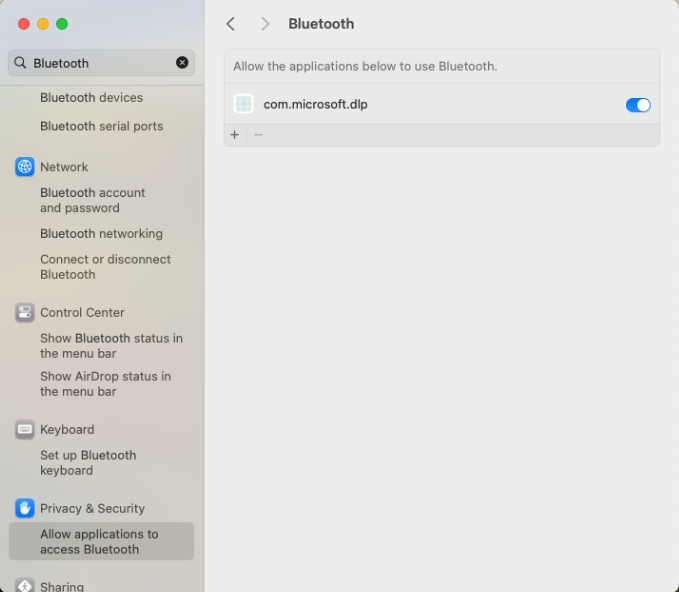

Permissões bluetooth

A partir do macOS 14, um utilizador tem de permitir explicitamente que uma aplicação aceda ao Bluetooth. O macOS irá apresentar uma mensagem a informar o utilizador de que Microsoft Defender pode aceder ao Bluetooth (aplica-se apenas se utilizar políticas baseadas em Bluetooth para Controlo de Dispositivos). Clique em Permitir para conceder Microsoft Defender para aceder ao Bluetooth.

Pode confirmar que as permissões são concedidas em Definições do Sistema => Definições de Privacidade => Bluetooth.

Pacote de Inclusão

Depois de instalar o MDE no cliente macOS, tem agora de integrar o pacote, que se regista no seu inquilino Microsoft Defender para Endpoint e licencia-o.

Verifique se MDE no macOS já foi integrado.

Copie wdav.pkg e MicrosoftDefenderATPOnboardingMacOs.sh para o dispositivo onde implementou Microsoft Defender para Endpoint no macOS.

O dispositivo cliente não está associado a org_id. O atributo org_id está em branco.

mdatp health --field org_idExecute o script do Bash para instalar o pacote de inclusão:

sudo bash -x MicrosoftDefenderATPOnboardingMacOs.shVerifique se o dispositivo está agora associado à sua organização e reporte um ID de organização válido:

mdatp health --field org_idApós a instalação, verá o ícone Microsoft Defender na barra de estado do macOS no canto superior direito.

Pode resolver problemas de licença para Microsoft Defender para Endpoint no macOS.

Execute o teste de conectividade.

mdatp connectivity test

Pode resolver problemas de conectividade da cloud para Microsoft Defender para Endpoint no macOS.

Verificar a deteção de antimalware

Veja o seguinte artigo para testar a revisão da deteção de antimalware: Teste de deteção de antivírus para verificar os serviços de inclusão e relatórios de dispositivos

Verificar a deteção do EDR

Veja o seguinte artigo para testar uma revisão da deteção EDR: teste de deteção EDR para verificar os serviços de inclusão e relatórios de dispositivos.

Problemas de instalação do registo

Para obter mais informações sobre como localizar o registo gerado automaticamente que é criado pelo instalador, veja Problemas de instalação do registo.

Para obter informações sobre procedimentos de resolução de problemas, consulte:

- Resolver problemas da extensão do sistema no Microsoft Defender para Endpoint no macOS

- Resolver problemas de instalação do Microsoft Defender para Endpoint no macOS

- Resolver problemas de licença do Microsoft Defender para Endpoint no macOS

- Resolver problemas de conectividade da cloud para Microsoft Defender para Endpoint no macOS

- Resolver problemas de desempenho do Microsoft Defender para Endpoint no macOS

Desinstalação

Veja Desinstalar para obter detalhes sobre como remover Microsoft Defender para Endpoint no macOS de dispositivos cliente.

Sugestão

- Quer saber mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Endpoint Tech Community.

- Se tiver algum feedback que pretenda partilhar, submeta-o ao abrir Microsoft Defender Ponto Final no Mac no seu dispositivo e navegue para Ajudar> aEnviar comentários.

Conteúdo recomendado

- Saiba como instalar, configurar, atualizar e utilizar Microsoft Defender para Endpoint no Mac.

- Saiba como configurar o Microsoft Defender para Endpoint em políticas macOS no Jamf.

- Saiba como implementar Microsoft Defender para Endpoint no macOS com o Jamf Pro.

- Saiba como resolver problemas de licença no Microsoft Defender para Endpoint no Mac.

- Saiba como utilizar recursos para Microsoft Defender para Endpoint no Mac, incluindo como desinstalá-lo, como recolher registos de diagnóstico, comandos da CLI e problemas conhecidos com o produto.

- Saiba como configurar Microsoft Defender para Endpoint no Mac em organizações empresariais.

- Saiba como instalar Microsoft Defender para Endpoint no Mac noutras soluções de gestão.

- Saiba como detetar e bloquear Aplicações Potencialmente Indesejadas (PUA) com Microsoft Defender para Endpoint no macOS.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários