Microsoft Defender para Office 365 Piloto

Aplica-se a:

- Microsoft Defender XDR

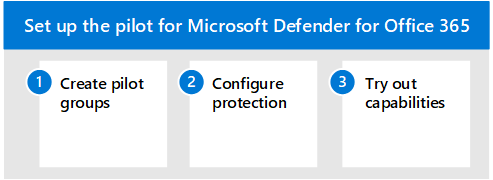

Este artigo é o Passo 3 de 3 no processo de configuração do ambiente de avaliação para Microsoft Defender para Office 365. Para obter mais informações sobre este processo, veja o artigo de descrição geral.

Utilize os seguintes passos para configurar e configurar o piloto para Microsoft Defender para Office 365.

- Passo 1: Create grupos piloto

- Passo 2: Configurar a proteção

- Passo 3: Experimentar capacidades — Familiarize-se com a simulação, a monitorização e as métricas

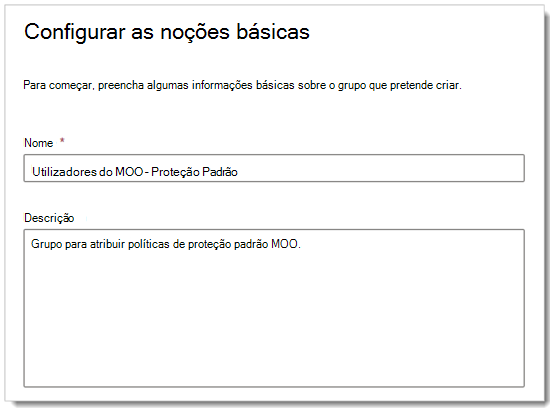

Quando avalia Microsoft Defender para Office 365, pode optar por pilotar utilizadores específicos antes de ativar e impor políticas para toda a organização. A criação de grupos de distribuição pode ajudar a gerir os processos de implementação. Por exemplo, crie grupos como utilizadores do Defender para Office 365 – Proteção Padrão, Utilizadores Defender para Office 365 – Proteção Rigorosa, Utilizadores Defender para Office 365 – Proteção Personalizada ou Defender para Office 365 Utilizadores – Exceções.

Pode não ser evidente por que razão "Standard" e "Strict" são os termos utilizados para estes grupos, mas isso ficará claro quando explorar mais sobre Defender para Office 365 predefinições de segurança. Os grupos de nomenclatura "personalizados" e "exceções" falam por si e, embora a maioria dos seus utilizadores devam ser abrangidos por grupos padrão e rigorosos, personalizados e de exceções recolherão dados valiosos sobre a gestão de riscos.

Passo 1: Create grupos piloto

Os grupos de distribuição podem ser criados e definidos diretamente no Exchange Online ou sincronizados a partir de Active Directory no local.

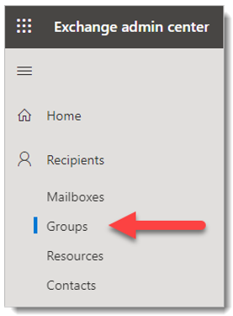

Inicie sessão no Exchange Administração Center (EAC) em https://admin.exchange.microsoft.com com uma conta à qual tenha sido concedida a função de Administrador Destinatário ou que tenha sido delegada permissões de gestão de grupos.

Aceda aGruposde Destinatários>.

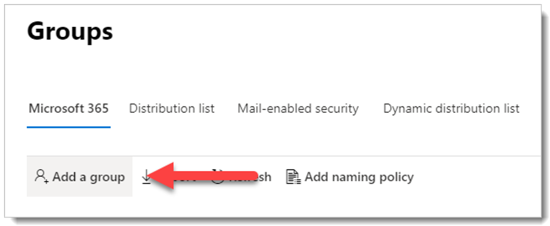

Na página Grupos , selecione

Adicionar um grupo.

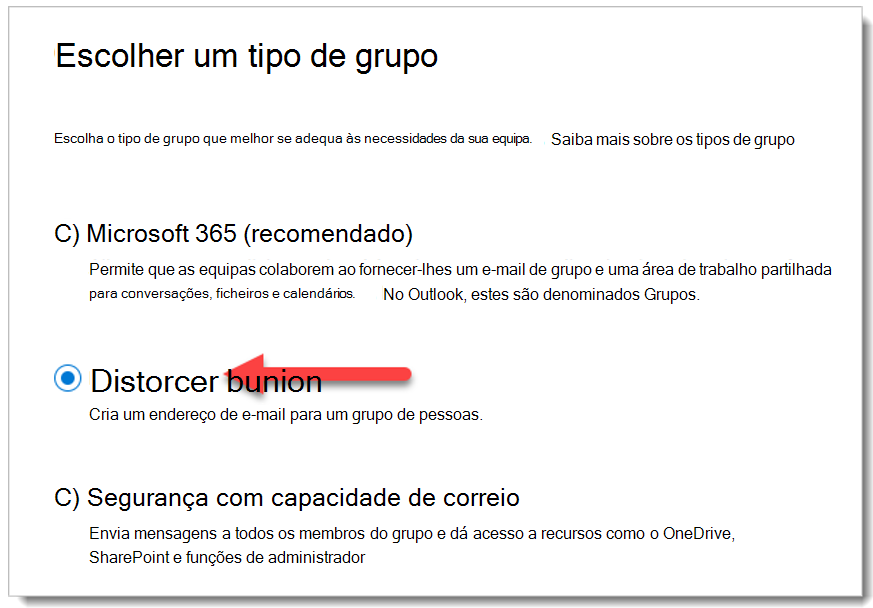

Adicionar um grupo.Para tipo de grupo, selecione Distribuição e, em seguida, clique em Seguinte.

Atribua um Nome e uma Descrição opcional ao grupo e, em seguida, clique em Seguinte.

Nas páginas restantes, atribua um proprietário, adicione membros ao grupo, defina o endereço de e-mail, as restrições de adesão e saída e outras definições.

Passo 2: Configurar a proteção

Algumas capacidades no Defender para Office 365 estão configuradas e ativadas por predefinição, mas as operações de segurança podem querer aumentar o nível de proteção da predefinição.

Algumas capacidades ainda não estão configuradas. Tem as seguintes opções para configurar a proteção (que são fáceis de alterar mais tarde):

Atribuir utilizadores a políticas de segurança predefinidas: as políticas de segurança predefinidas são o método recomendado para atribuir rapidamente um nível uniforme de proteção em todas as capacidades. Pode escolher a partir da proteção Padrão ou Estrita . As definições para Standard e Strict estão descritas nas tabelas aqui. As diferenças entre Standard e Strict são resumidas na tabela aqui.

As vantagens das políticas de segurança predefinidas são proteger grupos de utilizadores o mais rapidamente possível através das definições recomendadas da Microsoft com base em observações nos datacenters. À medida que as novas capacidades de proteção são adicionadas e à medida que o panorama da segurança muda, as definições nas políticas de segurança predefinidas são atualizadas automaticamente para as nossas definições recomendadas.

A desvantagem das políticas de segurança predefinidas é que não pode personalizar praticamente nenhuma das definições de segurança em políticas de segurança predefinidas (por exemplo, não pode alterar uma ação de entrega para lixo para quarentena ou vice-versa). A exceção são as entradas e exceções opcionais para a representação do utilizador e a proteção de representação de domínio, que tem de configurar manualmente.

Além disso, tenha em atenção que as políticas de segurança predefinidas são sempre aplicadas antes das políticas personalizadas. Por isso, se quiser criar e utilizar políticas personalizadas, terá de excluir os utilizadores dessas políticas personalizadas das políticas de segurança predefinidas.

Configurar políticas de proteção personalizadas: se preferir configurar o ambiente manualmente, compare as definições predefinidas, Padrão e Estritas nas Definições recomendadas para a EOP e Microsoft Defender para Office 365 segurança. Mantenha uma folha de cálculo de onde a sua criação personalizada se desvia.

Também pode utilizar o Analisador de configuração para comparar as definições nas suas políticas personalizadas com os valores Standard e Strict.

Para obter informações detalhadas sobre como escolher políticas de segurança predefinidas vs. políticas personalizadas, veja Determinar a sua estratégia de política de proteção.

Atribuir políticas de segurança predefinidas

Recomendamos que comece com as políticas de segurança predefinidas na EOP e Defender para Office 365 rapidamente ao atribuí-las a utilizadores piloto específicos ou grupos definidos como parte da sua avaliação. As políticas predefinidas oferecem um modelo de proteção Padrão de linha de base ou um modelo de proteção Estrita mais agressivo, que pode ser atribuído de forma independente.

Por exemplo, uma condição de EOP para avaliações piloto poderia ser aplicada se os destinatários fossem membros de um grupo de Proteção Padrão de EOP definido e, em seguida, geridos ao adicionar ou remover contas do grupo.

Da mesma forma, uma condição Defender para Office 365 para avaliações piloto poderia ser aplicada se os destinatários fossem membros de um grupo definido Defender para Office 365 Proteção Padrão e, em seguida, geridos adicionando/removendo contas através do grupo.

Para obter instruções completas, veja Utilizar o portal do Microsoft Defender para atribuir políticas de segurança predefinidas Padrão e Estritas aos utilizadores.

Configurar políticas de proteção personalizadas

Os modelos de política de Defender para Office 365 Padrão ou Estrito predefinidos proporcionam aos utilizadores piloto a proteção de linha de base recomendada. No entanto, também pode criar e atribuir políticas de proteção personalizadas como parte da sua avaliação.

É importante ter em conta a precedência que estas políticas de proteção têm quando aplicadas e impostas, conforme explicado em Ordem de precedência para políticas de segurança predefinidas e outras políticas.

A explicação e a tabela em Configurar políticas de proteção fornecem uma referência útil para o que precisa de configurar.

Passo 3: Experimentar capacidades e familiarizar-se com a simulação, a monitorização e as métricas

Agora que o piloto está configurado e configurado, é útil familiarizar-se com as ferramentas de simulação de relatórios, monitorização e ataques que são exclusivas do Microsoft Defender para o Microsoft 365.

| Capacidade | Descrição | Mais informações |

|---|---|---|

| Explorador de Ameaças | O Explorador de Ameaças é uma poderosa ferramenta quase em tempo real para ajudar as equipas de Operações de Segurança a investigar e responder a ameaças e apresenta informações sobre software maligno detetado e phishing no e-mail e ficheiros no Office 365, bem como outras ameaças e riscos de segurança para a sua organização. | Acerca do Explorador de Ameaças |

| Formação de simulação de ataque | Pode utilizar Formação em simulação de ataques no portal do Microsoft Defender para executar cenários de ataque realistas na sua organização, que o ajudam a identificar e encontrar utilizadores vulneráveis antes que um ataque real afete o seu ambiente. | Começar a utilizar a Formação de simulação de ataques |

| Dashboard relatórios | No menu de navegação esquerdo, clique em Relatórios e expanda o cabeçalho de colaboração Email &. Os relatórios de colaboração Email & consistem em detetar tendências de segurança, algumas das quais lhe permitirão tomar medidas (através de botões como "Ir para submissões") e outras que irão mostrar tendências. Estas métricas são geradas automaticamente. | Ver relatórios de segurança de e-mail no portal do Microsoft Defender Ver relatórios de Defender para Office 365 no portal do Microsoft Defender |

Passos seguintes

Avaliar o Microsoft Defender para Endpoint

Regresse à descrição geral de Evaluate Microsoft Defender para Office 365

Regresse à descrição geral de Evaluate and pilot Microsoft Defender XDR

Sugestão

Quer saber mais? Interaja com a comunidade do Microsoft Security na nossa Tech Community: Microsoft Defender XDR Tech Community.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários