Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Os dados são o recurso mais valioso e insubstituível de uma organização, e a encriptação serve como a última e mais forte linha de defesa numa estratégia de segurança de dados em várias camadas. Os serviços cloud e produtos empresariais da Microsoft utilizam encriptação para salvaguardar os dados dos clientes e ajudá-lo a manter o controlo esses dados.

Proteção de dados inativos

Encriptar as suas informações torna-as ilegíveis para pessoas não autorizadas, mesmo que elas passem pelas suas firewalls, se infiltrem na sua rede, obtenham acesso físico aos seus dispositivos ou contornem as permissões no seu computador local. A encriptação transforma dados para que apenas alguém com a chave de desencriptação possa aceder-lhes.

O Dynamics 365 utiliza armazenamento heterogéneo (Dataverse) para armazenar os dados. Os dados são distribuídos por diferentes tipos de armazenamento:

- Base de Dados SQL do Azure para dados relacionais

- Armazenamento de Blobs do Azure para dados binários, como imagens e documentos

- Azure Search para indexação de pesquisa

- Azure Cosmos DB para dados de auditoria

- Azure Data Lake para análise

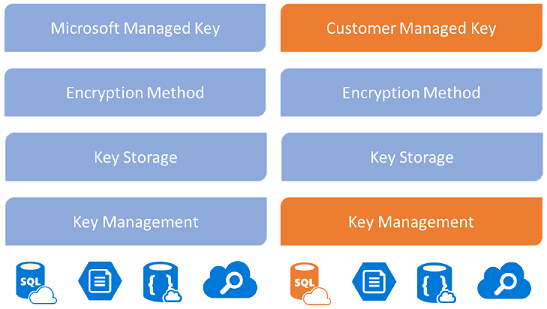

Por predefinição, a Microsoft armazena e gere a chave de encriptação da base de dados para os seus ambientes utilizando um chave gerida pela Microsoft. No entanto, o Power Platform fornece uma chave de encriptação gerida pelo cliente (CMK) para um controlo de proteção de dados adicionado, onde pode gerir por si próprio a chave de encriptação da base de dados. A chave de encriptação reside no seu próprio Azure Key Vault, o que lhe permite rodar ou trocar a chave de encriptação a pedido. Também lhe permite impedir o acesso da Microsoft aos dados dos seus clientes quando revoga o acesso-chave aos nossos serviços em qualquer altura.

Os administradores podem fornecer a sua própria chave de encriptação utilizando o seu próprio hardware de gerador de chaves (HSM) ou utilizar o Azure Key Vault para gerar uma chave de encriptação. A funcionalidade de gestão de chaves retira a complexidade da gestão da chave de encriptação utilizando o Azure Key Vault para armazenar de forma segura chaves de encriptação. O Azure Key Vault ajuda a salvaguardar chaves criptográficas e segredos utilizados por aplicações cloud e serviços. As chaves de encriptação têm de satisfazer os seguintes requisitos do Azure Key Vault:

- Chave RSA de 2048 ou 4096 bits

- HSM BYOK

- Azure Key Vault HSM Gerido

Os administradores também podem reverter a chave de encriptação de volta para uma chave gerida pela Microsoft a qualquer momento.

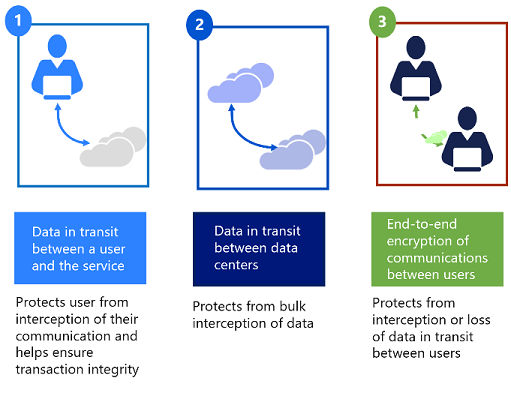

Proteção de dados em trânsito

O Azure protege os dados em trânsito para ou de componentes externos, bem como dados em trânsito internamente, como entre duas redes virtuais. O Azure utiliza protocolos de transporte padrão do setor, como TLS entre dispositivos de utilizador e datacenters da Microsoft, e dentro dos próprios datacenters. Para proteger ainda mais os seus dados, a comunicação interna entre os serviços da Microsoft está a utilizar a rede de estrutura principal da Microsoft e, portanto, não está exposta à Internet pública.

A Microsoft utiliza vários métodos de encriptação, protocolos e algoritmos nos seus produtos e serviços para ajudar a fornecer um caminho seguro para os dados viajarem através da infraestrutura, e para ajudar a proteger a confidencialidade dos dados que são armazenados dentro da infraestrutura. A Microsoft utiliza alguns dos protocolos de encriptação mais fortes e seguros do setor para fornecer uma barreira contra acesso não autorizado aos seus dados. A gestão de chaves adequada é um elemento essencial nas melhores práticas de encriptação, e a Microsoft ajuda a garantir que as chaves de encriptação estão devidamente protegidas.

Exemplos de protocolos e de tecnologias incluem:

- TLS/SSL (Transport Layer Security/Secure Sockets Layer), que utiliza criptografia simétrica baseada num segredo partilhado para encriptar comunicações enquanto viajam pela rede.

- Segurança do Protocolo Internet (IPsec), um conjunto padrão do setor de protocolos utilizados para fornecer autenticação, integridade e confidencialidade de dados ao nível do pacote de IP à medida que é transferido através da rede.

- Norma AES-256 (Advanced Encryption Standard), a especificação do Instituto Nacional de Normas e Tecnologia (NIST) para uma encriptação de dados de chave simétrica que foi adotada pelo governo dos EUA para substituir a Norma de Encriptação de Dados (DES) e a tecnologia de encriptação de chave pública RSA 2048.