Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Nota

O centro de administração novo e melhorado do Power Platform está agora em pré-visualização pública! Concebemos o novo centro de administração para ser mais fácil de utilizar, com uma navegação orientada para tarefas que o ajuda a alcançar resultados específicos mais rapidamente. Publicaremos documentação nova e atualizada à medida que o novo centro de administração do Power Platform passar para disponibilidade geral.

O Power Platform coloca nas mãos de programadores não profissionais e profissionais o poder de criar soluções de ponto a ponto rápida e facilmente. A segurança é fundamental para estas soluções. O Power Platform é construído para fornecer proteção líder do setor.

As organizações estão a acelerar a sua transição para a cloud, incorporando tecnologias avançadas em operações e tomada de decisão empresarial. Mais funcionários trabalham remotamente. A procura de serviços online por parte dos clientes está a aumentar. A segurança tradicional de aplicações no local já não é suficiente. As organizações que procuram por uma solução de segurança nativa de cloud, com várias camadas e de defesa profunda para os seus dados de business intelligence viram-se para o Power Platform. As agências de segurança nacionais, instituições financeiras e prestadores de cuidados de saúde confiam ao Power Platform as suas informações mais confidenciais.

A Microsoft tem feito investimentos maciços em segurança desde meados dos anos 2000. Mais de 3.500 engenheiros da Microsoft trabalham para abordar proativamente o cenário de ameaças sempre em mudança. A segurança da Microsoft começa no kernel BIOS no chip e estende-se até à experiência do utilizador. Hoje, a nossa pilha de segurança é a mais avançada do setor. A Microsoft é amplamente vista como a líder global na luta contra atores maliciosos. Biliões de computadores, triliões de início de sessão e zettabytes de dados são confiados à proteção da Microsoft.

O Power Platform baseia-se nesta fundação forte. Utiliza a mesma pilha de segurança que ganhou ao Azure o direito de servir e proteger os dados mais confidenciais do mundo, e integra-se com as ferramentas de proteção e conformidade de informações mais avançadas do Microsoft 365. O Power Platform fornece proteção de ponto a ponto concebida em torno das preocupações mais desafiantes dos nossos clientes na era da cloud:

- Como podemos controlar quem pode ligar, de onde se ligam e como se ligam? Como podemos controlar as ligações?

- Como são armazenados os nossos dados? Como são encriptados? Que controlos temos nos nossos dados?

- Como podemos controlar e proteger os nossos dados confidenciais? Como podemos garantir que os nossos dados não podem vazar para fora da organização?

- Como podemos auditar quem pode fazer o quê? Como podemos reagir rapidamente se detetarmos atividade suspeita?

Governação

O serviço do Power Platform é governado pelos Termos dos Serviços Online da Microsoft e a Declaração de Privacidade do Microsoft Enterprise. Para obter a localização do processamento de dados, consulte os Termos dos Serviços Online da Microsoft e a Adenda de Proteção de Dados.

O Centro de Confiança da Microsoft é o principal recurso para informações de conformidade do Power Platform. Saiba mais nas Ofertas de Conformidade da Microsoft.

O serviço do Power Platform segue o Ciclo de Vida de Desenvolvimento Centrado na Segurança (SDL). O SDL é um conjunto de práticas rigorosas que suportam requisitos de garantia de segurança e conformidade. Saiba mais nas Práticas de Ciclo de Vida de Programação de Segurança da Microsoft.

Conceitos de segurança do Power Platform comuns

O Power Platform inclui vários serviços. Alguns dos conceitos de segurança que iremos cobrir nesta série aplicam-se a todos eles. Outros conceitos são específicos de serviços individuais. Onde os conceitos de segurança forem diferentes, iremos informar.

Os conceitos de segurança que são comuns a todos os serviços do Power Platform incluem:

- A arquitetura de serviço do Power Platform ou como as informações fluem através do sistema

- Autenticação para serviços do Power Platform ou como os utilizadores obtêm acesso a serviços

- Ligar e autenticar para origens de dados ou como os serviços se ligam a origens de dados e os utilizadores obtêm acesso a dados

- Armazenamento de dados no Power Platform ou como os dados são protegidos quer estão inativos ou em trânsito entre sistemas e serviços

A arquitetura de serviço do Power Platform

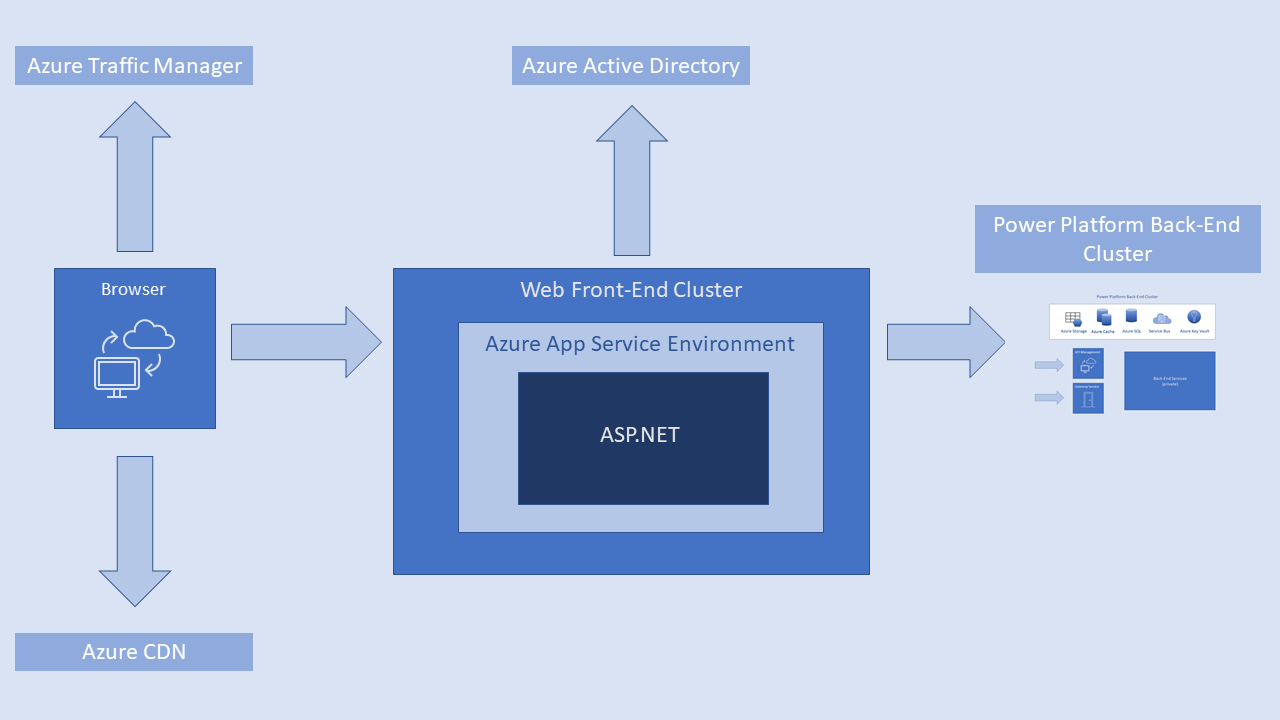

Os serviços do Power Platform são criados no Azure, a plataforma de computação na cloud da Microsoft. A arquitetura do serviço do Power Platform é composta por quatro componentes:

- Cluster de front-end Web

- Cluster de back-end

- Infraestrutura do Premium

- Plataformas móveis

Cluster de front-end Web

Aplica-se a serviços do Power Platform que apresentam uma IU Web. O cluster de front-end Web serve a home base da aplicação ou serviço para o browser do utilizador. Utiliza o Microsoft Entra para autenticar inicialmente os clientes, e fornecer tokens para ligações subsequentes ao cliente, para o serviço de back-end do Power Platform.

Um cluster de front-end Web consiste de um site ASP.NET que é executado no Ambiente de Serviço de Aplicações do Azure. Quando um utilizador visita um serviço ou aplicação do Power Platform, o serviço DNS do cliente pode obter o datacenter mais adequado (geralmente, o mais próximo) do Gestor de Tráfego Azure. Para obter mais informações, consulte Método de encaminhamento de tráfego de desempenho do Gestor de Tráfego do Azure.

O cluster de front-end Web gere a sequência de início de sessão e de autenticação. Obtém um token de acesso do Microsoft Entra após a autenticação do utilizador. O componente do ASP.NET analisa o token para determinar a que organização o utilizador pertence. Em seguida, o componente consulta o serviço global de back-end do Power Platform para especificar para o browser que o cluster de back-end hospeda o inquilino da organização. As interações subsequentes do cliente ocorrem diretamente com o cluster de back-end, sem a necessidade do intermediário front-end Web.

O browser obtém recursos estáticos, como ficheiros .js, .css e de imagem, principalmente a partir de uma Rede de Entrega de Conteúdos (CDN) do Azure. As implementações de clusters de Governo Soberano são uma exceção. Por razões de conformidade, estas implementações omitem o CDN do Azure. Em vez disso, utilizam um cluster de front-end Web de uma região em conformidade para alojar conteúdo estático.

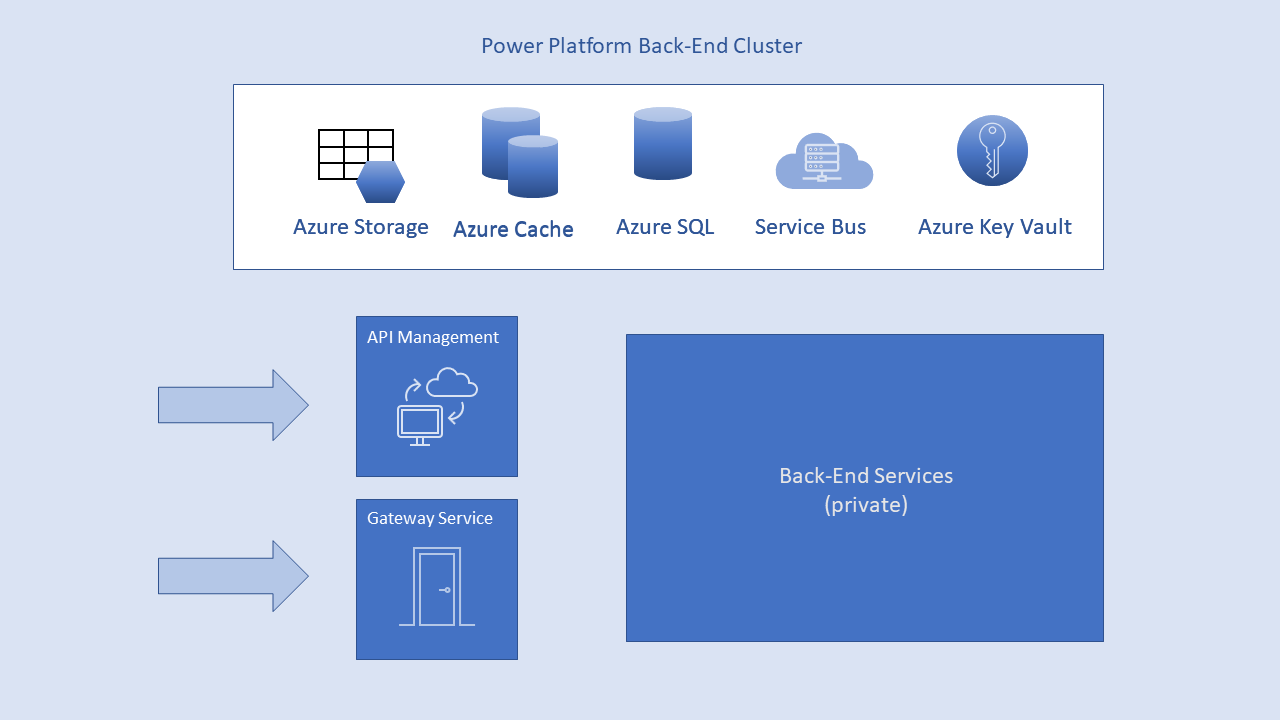

Cluster de back-end do Power Platform

O cluster de back-end é a estrutura principal de toda as funcionalidades disponíveis no serviço do Power Platform. Consiste em pontos finais de serviço, serviços de trabalho em fundo, bases de dados, caches e outros componentes.

O back-end está disponível na maioria das regiões do Azure e é implementado em novas regiões à medida que se tornam disponíveis. Uma região pode alojar vários clusters. Esta configuração permite o escalamento ilimitado horizontal dos serviços do Power Platform após a atingir os limites de escalamento vertical e horizontal de um único cluster.

Os clusters de back-end têm monitorização de estado. Um cluster de back-end hospeda todos os dados de todos os inquilinos que lhe foram atribuídos. O cluster que contém os dados de um inquilino específico é referido como o cluster base do inquilino. As informações sobre um cluster base de utilizador autenticado são fornecidas pelo serviço de back-end global do Power Platform para o cluster de front-end. A front-end Web utiliza as informações para encaminhar pedidos para o cluster de back-end base do inquilino.

Os metadados e dados do inquilino são armazenados dentro dos limites do cluster. A exceção é a replicação de dados para um cluster de back-end secundário que está localizado numa região emparelhada na mesma geografia do Azure. O cluster de back-end secundário serve como uma ativação pós-falha em caso de indisponibilidade regional e é passivo em qualquer outro momento. Os microsserviços que são executados em diferentes máquinas na rede virtual do cluster também servem funcionalidades de back-end. Apenas dois destes microsserviços são acessíveis a partir da Internet pública:

- Serviço de Gateway

- Gestão de API do Azure

Infraestrutura do Power Platform Premium

O Power Platform Premium fornece acesso a um conjunto expandido de conectores como um serviço pago. Os criadores do Power Platform não estão restritos a utilizar conectores premium, mas os utilizadores de aplicações estão. Ou seja, os utilizadores de uma aplicação que inclua conectores premiun têm de ter a licença correta para lhes aceder. O serviço de back-end do Power Platform determina se um utilizador tem ou não acesso a conectores premium.

Plataformas móveis

O Power Platform suporta aplicações Android, iOS e Windows (UWP). As considerações de segurança para as aplicações móveis dividem-se em duas categorias:

- Comunicação do dispositivo

- A aplicação e os dados no dispositivo

Comunicação do dispositivo

As aplicações móveis do Power Platform utilizam as mesmas sequências de ligação e de autenticação utilizadas pelos browsers. As aplicações Android e iOS abrem uma sessão de browser na aplicação. As aplicações do Windows utilizam um mediador para estabelecer um canal de comunicação com os serviços do Power Platform para o processo de início de sessão.

A seguinte tabela mostra o suporte da autenticação baseada em certificados (CBA) para aplicações móveis:

| Suporte CBA | iOS | Android | Janelas |

|---|---|---|---|

| Iniciar sessão no serviço | Suportado | Suportado | Não suportado |

| SSRS ADFS no local (ligar ao servidor SSRS) | Não suportado | Suportado | Não suportado |

| Proxy de Aplicações SSRS | Suportado | Suportado | Não suportado |

As aplicações móveis comunicam ativamente com os serviços do Power Platform. As estatísticas de utilização de aplicações e dados semelhantes são transmitidos para serviços que monitorizam a utilização e a atividade. Sem dados de cliente incluídos.

A aplicação e os dados no dispositivo

A aplicação móvel e os dados que necessita são armazenados de forma segura no dispositivo. O Microsoft Entra e os tokens de atualização são armazenados utilizando medidas de segurança padrão do setor.

Os dados colocados em cache no dispositivo incluem dados de aplicações, definições de utilizador e dashboards e relatórios acedidos em sessões anteriores. A cache é armazenada num sandbox no armazenamento interno. A cache é acessível apenas à aplicação e pode ser encriptada pelo SO.

- iOS: a encriptação é automática quando o utilizador define um código de acesso.

- Android: a encriptação pode ser configurada nas definições.

- Windows: a encriptação é processada pelo BitLocker.

A encriptação ao nível de ficheiro do Microsoft Intune pode ser utilizada para melhorar a encriptação de dados. O Intune é um serviço de software que fornece gestão de dispositivos móveis e aplicações. As três plataformas móveis suportam o Intune. Com o Intune ativado e configurado, os dados no dispositivo móvel são encriptados e a aplicação Power Platform não pode ser instalada num cartão SD.

As aplicações também suportam o Windows Information Protection (WIP).

Os dados colocados em cache são eliminados quando o utilizador:

- desinstala a aplicação

- termina sessão do serviço do Power Platform

- não consegue iniciar sessão depois de alterar uma palavra-passe ou de um token expirar

A geolocalização é ativada ou desativada explicitamente pelo utilizador. Se ativada, os dados de geolocalização não são guardados no dispositivo e não são partilhados com a Microsoft.

As notificações são ativadas ou desativadas explicitamente pelo utilizador. Se as notificações estiverem ativadas, o Android e o iOS não suportam requisitos de residência dos dados geográficos.

Os serviços móveis do Power Platform não acedem a outras pastas de aplicações ou ficheiros no dispositivo.

Alguns dados de autenticação baseados em token estão disponíveis para outras aplicações da Microsoft, como o Authenticator, para permitir o início de sessão único. Estes dados são geridos pelo SDK da Biblioteca de Autenticação do Microsoft Entra.

Artigos relacionados

Autenticar para serviços do Power Platform

Ligar a e autenticar origens de dados

Armazenamento de dados no Power Platform

FAQs de segurança do Power Platform

Consulte também

- Segurança no Microsoft Dataverse

- Termos do Microsoft Online Services

- Declaração de Privacidade do Microsoft Enterprise

- Adenda à Proteção de Dados

- Práticas de Ciclo de Vida de Programação de Segurança da Microsoft

- Método de encaminhamento de tráfego de desempenho do Gestor de Tráfego do Azure

- Microsoft Intune

- Windows Information Protection (WIP)