Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo fornece orientações sobre como identificar e investigar ataques de phishing na sua organização. As instruções passo a passo ajudam você a tomar as medidas corretivas necessárias para proteger as informações e minimizar outros riscos.

Este artigo contém as seguintes seções:

- Pré-requisitos: Abrange os requisitos específicos que você precisa preencher antes de iniciar a investigação. Por exemplo, registro em log que deve ser ativado, funções e permissões necessárias, entre outros.

- Fluxo de trabalho: mostra o fluxo lógico que você deve seguir para executar esta investigação.

- Lista de verificação: contém uma lista de tarefas para cada uma das etapas do fluxograma. Esta lista de verificação pode ser útil em ambientes altamente regulamentados para verificar itens concluídos ou como uma porta de qualidade para si mesmo.

- Etapas da investigação: Inclui orientações detalhadas passo a passo para esta investigação específica.

Pré-requisitos

Aqui estão as configurações gerais que você deve concluir antes de prosseguir com a investigação de phishing.

Detalhes da conta

Antes de prosseguir com a investigação, você deve ter o nome de usuário, o nome principal do usuário (UPN) ou o endereço de e-mail da conta que você suspeita estar comprometida.

Requisitos básicos do Microsoft 365

Verificar as configurações de auditoria

Verifique se a auditoria de caixa de correio ativada por padrão está ativada executando o seguinte comando no PowerShell do Exchange Online:

Get-OrganizationConfig | Format-List AuditDisabled

O valor False indica que a auditoria de caixa de correio está ativada para todas as caixas de correio na organização, independentemente do valor da propriedade AuditEnabled em caixas de correio individuais. Para obter mais informações, veja Verificar se a auditoria da caixa de correio ativada por padrão está ativa.

Rastreamento de mensagens

Os logs de rastreamento de mensagens são componentes inestimáveis que ajudam a encontrar a fonte original da mensagem e os destinatários pretendidos. Você pode usar a funcionalidade de rastreamento de mensagens no Centro de administração do Exchange (EAC) em https://admin.exchange.microsoft.com/#/messagetrace ou com o cmdlet Get-MessageTrace no PowerShell do Exchange Online.

Nota

O rastreamento de mensagens também está disponível no portal do Microsoft Defender em https://security.microsoft.com, sob Email & colaboração>Rastreamento de mensagens do Exchange, mas é apenas um link de acesso ao rastreamento de mensagens no EAC.

Vários componentes da funcionalidade de rastreamento de mensagens são autoexplicativos, mas o ID da mensagem é um identificador exclusivo para uma mensagem de email e requer compreensão completa. Para obter o ID de Mensagem de um e-mail do teu interesse, precisas examinar os cabeçalhos de e-mail originais.

Pesquisa de logs de auditoria

Você pesquisa o log de auditoria unificado para exibir todas as atividades do usuário e administrador em sua organização do Microsoft 365.

Os logs de entrada e/ou de auditoria são exportados para um sistema externo?

Como a maioria dos dados de início de sessão e auditoria do Microsoft Entra ID será substituídos após 30 ou 90 dias, recomendamos que utilize o Microsoft Sentinel, o Azure Monitor ou um sistema externo de gestão de informações e eventos de segurança (SIEM).

Funções e permissões necessárias

Permissões no Microsoft Entra ID

Recomendamos que a conta que faz a investigação seja pelo menos um Leitor de Segurança.

Permissões no Microsoft 365

A função Leitor de Segurança no portal do Microsoft Defender ou no portal de conformidade do Microsoft Purview deve fornecer permissões suficientes para pesquisar os logs relevantes.

Se você não tiver certeza sobre a função a ser usada, consulte Localizar as permissões necessárias para executar qualquer cmdlet do Exchange.

Microsoft Defender para Endpoint

Se você tiver o Microsoft Defender for Endpoint (MDE), deverá usá-lo para esse fluxo. Para obter mais informações, consulte Combatendo phishing com compartilhamento de sinais e aprendizado de máquina.

Requisitos de sistema

Requisitos de Hardware

O sistema deve ser capaz de executar o PowerShell.

Requisitos de software

Os seguintes módulos do PowerShell são necessários para a investigação do ambiente de nuvem:

Módulo do Microsoft Graph PowerShell. Para obter instruções de instalação, consulte Instalar o SDK do Microsoft Graph PowerShell.

Módulo PowerShell do Exchange Online: para obter instruções de instalação, consulte Instalar e manter o módulo PowerShell do Exchange Online.

Módulo PowerShell de Resposta a Incidentes do Microsoft Entra: Para obter instruções de instalação, consulte Módulo PowerShell de Resposta a Incidentes do Microsoft Entra.

Fluxo de Trabalho

Também pode:

- Transfira os fluxos de trabalho do manual de resposta a phishing e outros incidentes em formato PDF.

- Baixe os fluxos de trabalho do manual de procedimentos para resposta a phishing e outros incidentes como um arquivo Visio.

Lista de Verificação

Esta lista de verificação ajuda você a avaliar seu processo de investigação e verificar se as etapas foram concluídas durante a investigação:

| Revisão do e-mail inicial de phishing | |

| Obter a lista de utilizadores que receberam este e-mail | |

| Obter as datas mais recentes em que o usuário teve acesso à caixa de correio | |

| O acesso delegado está configurado na caixa de correio? | |

| Existem regras de encaminhamento configuradas na caixa de correio? | |

| Revise suas regras de fluxo de mensagens do Exchange (regras de transporte | |

| Localizar as mensagens de e-mail | |

| O usuário leu ou abriu o e-mail? | |

| Quem mais recebeu o mesmo e-mail? | |

| O e-mail continha um anexo? | |

| Havia carga útil no acessório? | |

| Verifique no cabeçalho do e-mail a verdadeira origem do remetente | |

| Verificar endereços IP de atacantes/campanhas | |

| O usuário selecionou links no e-mail? | |

| Em que ponto final o e-mail foi aberto? | |

| A carga útil do anexo foi executada? | |

| O IP ou URL de destino foi tocado ou aberto? | |

| O código malicioso foi executado? | |

| O que aconteceu com a conta para o cenário federado? | |

| Quais acessos ocorreram com a conta no cenário gerenciado? | |

| Investigue o endereço IP de origem | |

| Investigar o ID do dispositivo encontrado | |

| Investigue cada ID de aplicativo |

Você também pode baixar as listas de verificação de phishing e outros incidentes em formato Excel.

Passos de investigação

Para esta investigação, você tem um exemplo de e-mail de phishing ou partes do e-mail. Por exemplo, você pode ter o endereço do remetente, o assunto do e-mail ou partes da mensagem para iniciar a investigação. Certifique-se também de ter concluído e ativado todas as configurações, conforme recomendado na seção Pré-requisitos .

Obter a lista de usuários / identidades que receberam o e-mail

Como primeiro passo, você precisa obter uma lista de usuários / identidades que receberam o e-mail de phishing. O objetivo desta etapa é registar uma lista de utilizadores/identidades potenciais que você usará mais tarde para serem iterados em mais passos de investigação. Consulte a seção Fluxo de trabalho para obter um fluxograma de alto nível das etapas que você precisa seguir durante esta investigação.

Nós não damos nenhuma recomendação neste manual sobre como você deseja gravar esta lista de potenciais usuários / identidades. Dependendo do tamanho da investigação, você pode usar um livro do Excel, um arquivo CSV ou até mesmo um banco de dados para investigações maiores. Há várias maneiras de obter a lista de identidades em um determinado locatário, e aqui estão alguns exemplos.

Criar uma pesquisa de conteúdo no portal de conformidade do Microsoft Purview

Use os indicadores para criar e executar uma pesquisa de conteúdo. Para obter instruções, consulte Criar uma pesquisa de conteúdo.

Para obter uma lista completa das propriedades de e-mail pesquisáveis, consulte Propriedades de e-mail pesquisáveis.

O exemplo a seguir retorna mensagens que foram recebidas pelos usuários entre 13 de abril de 2022 e 14 de abril de 2022 e que contêm as palavras "action" e "required" na linha de assunto:

(Received:4/13/2022..4/14/2022) AND (Subject:'Action required')

A consulta de exemplo a seguir retorna mensagens enviadas por chatsuwloginsset12345@outlook.com e contém a frase exata "Atualizar as informações da sua conta" na linha de assunto.

(From:chatsuwloginsset12345@outlook.com) AND (Subject:"Update your account information")

Para obter mais informações, consulte como pesquisar e excluir mensagens em sua organização.

Usar o cmdlet Search-Mailbox no PowerShell do Exchange Online

Você também pode usar o cmdlet Search-Mailbox no PowerShell do Exchange Online para executar uma consulta específica em uma caixa de correio de destino de interesse e copiar os resultados para uma caixa de correio de destino não relacionada.

A consulta de exemplo a seguir pesquisa na caixa de correio de Jane Smith um e-mail que contém a frase Invoice no assunto e copia os resultados para IRMailbox em uma pasta chamada "Investigação".

Search-Mailbox -Identity "Jane Smith" -SearchQuery "Subject:Invoice" -TargetMailbox "IRMailbox" -TargetFolder "Investigation" LogLevel Full

Neste comando de exemplo, a consulta pesquisa em todas as caixas de correio do locatário um email que contém a frase "InvoiceUrgent" no assunto e copia os resultados para o IRMailbox em uma pasta chamada "Investigação".

Get-Mailbox | Search-Mailbox -SearchQuery 'InvoiceUrgent vote' -TargetMailbox "IRMailbox" -TargetFolder "Investigation" -LogLevel Full

Para obter informações detalhadas sobre sintaxe e parâmetros, consulte Search-Mailbox.

O acesso delegado está configurado na caixa de correio?

Use o seguinte script para verificar se o acesso delegado está configurado na caixa de correio: https://github.com/OfficeDev/O365-InvestigationTooling/blob/master/DumpDelegatesandForwardingRules.ps1.

Para criar esse relatório, execute um pequeno script do PowerShell que obtém uma lista de todos os seus usuários. Em seguida, utilize o cmdlet Get-MailboxPermission para criar um ficheiro CSV de todos os delegados de caixas de correio no seu arrendamento.

Verifique nomes incomuns ou atribuições de permissões. Se vir algo invulgar, contacte o proprietário da caixa de correio para verificar se é legítimo.

Existem regras de encaminhamento configuradas para a caixa de correio?

Você precisa verificar cada caixa de correio identificada para encaminhamento de caixa de correio (também conhecido como SMTP (Simple Mail Transfer Protocol)) ou regras de Caixa de Entrada que encaminham mensagens de email para destinatários externos (normalmente, regras de Caixa de Entrada recém-criadas).

Para verificar todas as caixas de correio quanto ao encaminhamento, execute o seguinte comando no PowerShell do Exchange Online:

Get-Mailbox -RecipientTypeDetails UserMailbox -ResultSize unlimited | Format-Table -Auto MicrosoftOnlineServicesID,ForwardingSmtpAddress,DeliverToMailboxAndForward | Export-csv C:\Temp\Forwarding.csv -NoTypeInformationPara verificar as regras da Caixa de Entrada que foram criadas em caixas de correio entre as datas especificadas, execute o seguinte comando no PowerShell do Exchange Online:

Search-UnifiedAuditLog -StartDate 12/16/2021 -EndDate 03/16/2022 -ResultSize 5000 -RecordType exchangeadmin -Operations New-InboxRule | Export-csv NoTypeInformation -Path c:\temp\Inboxrulesoutput.csvVocê também pode usar o relatório de mensagens encaminhadas automaticamente no Centro de administração do Exchange (EAC). Para obter instruções, consulte Relatório de mensagens encaminhadas automaticamente no Exchange Online.

Notas:

- Procure locais de destino incomuns ou qualquer tipo de endereçamento externo.

- Procure regras de encaminhamento com palavras-chave incomuns nos critérios, como todos os e-mails com a palavra fatura no assunto. Entre em contato com o proprietário da caixa de correio para verificar se ela é legítima.

Rever as regras da Caixa de Entrada

Verifique a remoção das regras na Caixa de Entrada, considerando as datas e horas que estão próximas à sua investigação. Como exemplo, use o seguinte comando no PowerShell do Exchange Online:

Search-UnifiedAuditLog -StartDate 12/16/2021 -EndDate 03/16/2022 -Operations Remove-InboxRule | Export-CSV NoTypeInformation -Path c:\temp\removedInboxRules.csv

Revisar regras de fluxo de mensagens do Exchange (regras de transporte)

Há duas maneiras de obter a lista de regras de fluxo de mensagens do Exchange (também conhecidas como regras de transporte) em sua organização:

- No centro de administração do Exchange ou no PowerShell do Exchange Online. Para obter instruções, consulte Exibir ou modificar uma regra de fluxo de mensagens.

- O relatório sobre regras de transporte do Exchange no centro de administração do Exchange. Para obter instruções, consulte Relatório de regra de transporte do Exchange no Exchange Online.

Procure novas regras ou regras modificadas para redirecionar o email para domínios externos. O número de regras deve ser conhecido e relativamente pequeno. Pode realizar uma pesquisa no registo de auditoria para determinar quem criou a regra e de onde foi criada. Se você vir algo incomum, entre em contato com o criador para determinar se é legítimo.

Obter as datas mais recentes em que o usuário teve acesso à caixa de correio

No portal do Microsoft Defender ou no portal de conformidade do Microsoft Purview, navegue até o log de auditoria unificado. Em Atividades na lista suspensa, é possível filtrar por Atividades de Caixa de Correio do Exchange.

A capacidade de listar usuários comprometidos está disponível no portal do Microsoft Defender.

Este relatório mostra atividades que podem indicar que uma caixa de correio está sendo acessada ilicitamente. Inclui a criação ou receção de mensagens, o movimento ou eliminação de mensagens, a cópia ou eliminação de mensagens, o envio de mensagens usando enviar em nome ou enviar como, e todos os acessos à caixa de correio. Os dados incluem data, endereço IP, utilizador, atividade realizada, item afetado e quaisquer detalhes adicionais.

Nota

Para que esses dados sejam registrados, você deve habilitar a opção de auditoria de caixa de correio.

O volume de dados incluídos aqui pode ser substancial, portanto, concentre sua pesquisa em usuários que teriam alto impacto se violados. Procure padrões incomuns, como horários ímpares do dia ou endereços IP incomuns, e procure padrões como altos volumes de movimentos, purgações ou exclusões.

O usuário leu/abriu o e-mail?

Há aqui dois casos principais:

- A caixa de correio está no Exchange Online.

- A caixa de correio está no Exchange local (Exchange híbrido).

O usuário do Exchange Online abriu o email

Use o cmdlet Search-Mailbox no PowerShell do Exchange Online para fazer uma consulta de pesquisa específica em uma caixa de correio de destino de interesse e copiar os resultados para uma caixa de correio de destino não relacionada.

A consulta de exemplo a seguir pesquisa na caixa de correio de Janes Smith um e-mail que contém a frase Invoice no assunto e copia os resultados para IRMailbox em uma pasta chamada Investigation.

Search-Mailbox -Identity "Jane Smith" -SearchQuery "Subject:Invoice" -TargetMailbox "IRMailbox" -TargetFolder "Investigation" LogLevel Full

A consulta de exemplo a seguir pesquisa em todas as caixas de correio do locatário um email que contém a frase InvoiceUrgent no assunto e copia os resultados para IRMailbox em uma pasta chamada Investigation.

Get-Mailbox | Search-Mailbox -SearchQuery 'InvoiceUrgent vote' -TargetMailbox "IRMailbox" -TargetFolder "Investigation" -LogLevel Full

O usuário abriu o email no Exchange híbrido

Use o cmdlet Get-MessageTrackingLog para procurar informações de entrega de mensagens armazenadas no log de controle de mensagens. Eis um exemplo:

Get-MessageTrackingLog -Server Mailbox01 -Start "03/13/2022 09:00:00" -End "03/15/2022 17:00:00" -Sender "john@contoso.com"

Para obter informações detalhadas sobre sintaxe e parâmetros, consulte Get-MessageTrackingLog.

Quem mais recebeu o mesmo e-mail?

Há aqui dois casos principais:

- A caixa de correio está no Exchange Online.

- A caixa de correio está no Exchange local (Exchange híbrido).

O fluxo de trabalho é essencialmente o mesmo explicado na seção Obter a lista de usuários / identidades que receberam o e-mail anteriormente neste artigo.

Localizar o email no Exchange Online

Use o cmdlet Search-Mailbox para executar uma consulta de pesquisa específica em uma caixa de correio de destino de interesse e copie os resultados para uma caixa de correio de destino não relacionada.

Esta consulta de exemplo pesquisa em todas as caixas de correio da entidade um email cujo assunto contém InvoiceUrgent e copia os resultados para o IRMailbox em uma pasta chamada Investigation.

Get-Mailbox | Search-Mailbox -SearchQuery "Subject:InvoiceUrgent" -TargetMailbox "IRMailbox" -TargetFolder "Investigation" -LogLevel Full

Localizar o email no Exchange local

Use o cmdlet Get-MessageTrackingLog para procurar informações de entrega de mensagens armazenadas no log de controle de mensagens. Eis um exemplo:

Get-MessageTrackingLog -Server Mailbox01 -Start "03/13/2018 09:00:00" -End "03/15/2018 17:00:00" -MessageSubject "InvoiceUrgent"

Para obter informações detalhadas sobre sintaxe e parâmetros, consulte Get-MessageTrackingLog.

O e-mail continha um anexo?

Há aqui dois casos principais:

- A caixa de correio está no Exchange Online.

- A caixa de correio está no Exchange local (Exchange híbrido).

Descubra se a mensagem continha um anexo no Exchange Online

Se a caixa de correio estiver no Exchange Online, você terá duas opções:

- Usar o cmdlet clássico Search-Mailbox

- Utilize o cmdlet New-ComplianceSearch

Use o cmdlet Search-Mailbox para executar uma consulta de pesquisa específica em uma caixa de correio de destino de interesse e copie os resultados para uma caixa de correio de destino não relacionada. Eis um exemplo:

Get-Mailbox -ResultSize unlimited | Search-Mailbox -SearchQuery attachment:trojan* -TargetMailbox "IRMailbox" -TargetFolder "Investigation" -LogLevel Full

Para obter informações detalhadas sobre sintaxe e parâmetros, consulte Search-Mailbox.

A outra opção é usar o cmdlet New-ComplianceSearch . Eis um exemplo:

New-ComplianceSearch -Name "Investigation" -ExchangeLocation "Research Department" -ContentMatchQuery "from:pilar@contoso.com AND hasattachment:true"

Para obter informações detalhadas sobre sintaxe e parâmetros, consulte New-ComplianceSearch.

Descubra se a mensagem continha um anexo no Exchange local

Nota

No Exchange Server 2013, este procedimento requer a Atualização Cumulativa 12 (CU12) ou posterior. Para mais informações, consulte este artigo.

Use o cmdlet Search-Mailbox para procurar informações de entrega de mensagens armazenadas no log de controle de mensagens. Eis um exemplo:

Search-Mailbox -Identity "Jane Smith"-SearchQuery AttachmentNames:attachment_name -TargetMailbox "IRMailbox" -TargetFolder "Investigation" -LogLevel Full

Para obter informações detalhadas sobre sintaxe e parâmetros, consulte Search-Mailbox.

Havia carga útil no acessório?

Procure conteúdo malicioso potencial no anexo. Por exemplo, arquivos PDF, PowerShell ofuscado ou outros códigos de script.

A visualização > no relatório de status Proteção contra ameaças mostra o número de mensagens de entrada e saída que foram detetadas como contendo malware para a sua organização. Para obter mais informações, consulte Relatório de status de proteção contra ameaças: Exibir dados por e-mail malware>.

Verifique no cabeçalho do e-mail a verdadeira origem do remetente

Muitos dos componentes da funcionalidade de rastreamento de mensagens são autoexplicativos, mas você precisa entender completamente sobre o Message-ID. O Message-ID é um identificador exclusivo para uma mensagem de email.

Para obter o Message-ID de um email de interesse, é necessário examinar os cabeçalhos de email originais. Para obter instruções sobre como fazer isso no Microsoft Outlook ou Outlook na Web (anteriormente conhecido como Outlook Web App ou OWA), consulte Exibir cabeçalhos de mensagens da Internet no Outlook

Ao exibir um cabeçalho de email, copie e cole as informações do cabeçalho em um analisador de cabeçalho de email fornecido pelo MXToolbox ou Azure para legibilidade.

Informações de roteamento de cabeçalhos: as informações de roteamento fornecem a rota de um e-mail à medida que ele está sendo transferido entre computadores.

SPF (Sender Policy Framework): uma validação de e-mail para ajudar a prevenir/detetar falsificações. No registro SPF, você pode determinar quais endereços IP e domínios podem enviar e-mails em nome do domínio.

SPF = Pass: O registro TXT SPF determinou que o remetente tem permissão para enviar em nome de um domínio.

- SPF = Neutro

- SPF = Fail: A configuração da política determina o resultado da mensagem IP do remetente

- Email SMTP: valide se este é um domínio legítimo

Para obter mais informações sobre SPF, consulte Como o Microsoft 365 usa SPF para evitar falsificação

Valores comuns: aqui está um detalhamento dos cabeçalhos mais usados e visualizados e seus valores. Essas são informações valiosas e você pode usá-las nos campos de pesquisa no Threat Explorer.

- Endereço do remetente

- Assunto

- ID da mensagem

- Para endereçar

- Endereço do caminho de retorno

Resultados de autenticação: Você pode encontrar o que seu cliente de e-mail autenticou quando o e-mail foi enviado. Ele fornece autenticação SPF e DKIM.

IP de origem: O IP original pode ser usado para determinar se o IP está bloqueado e para obter a localização geográfica.

Nível de Confiança de Spam (SCL): Isso determina a probabilidade de um e-mail recebido ser spam.

- -1: Ignore a maioria da filtragem de spam de um remetente seguro, destinatário seguro ou endereço IP de lista segura (parceiro confiável)

- 0, 1: Não spam porque a mensagem foi verificada e determinada como limpa

- 5, 6: Spam

- 7, 8, 9: Spam de alta confiança

O registro SPF é armazenado em um banco de dados DNS e é empacotado com as informações de pesquisa de DNS. Você pode verificar manualmente o registro SPF (Sender Policy Framework) de um domínio usando o comando nslookup :

Abra o prompt de comando (Start > Run > cmd).

Digite o comando como:

nslookup -type=txt"um espaço e, em seguida, o nome do domínio/host. Por exemplo:nslookup -type=txt domainname.com

Nota

-todos (rejeitar ou falhar - não envie o email caso algo não corresponda), isso é recomendado.

Verifique se o DKIM está habilitado em seus domínios personalizados no Microsoft 365

Você precisa publicar dois registros CNAME para cada domínio ao qual desejam adicionar as chaves de domínio identificadas (DKIM). Veja como usar o DKIM para validar emails de saída enviados do seu domínio personalizado.

Verifique se há autenticação, relatórios e conformidade de mensagens com base em domínio (DMARC)

Você pode usar esse recurso para validar emails de saída no Microsoft 365.

Verificar endereços IP de atacantes/campanhas

Para verificar ou investigar endereços IP identificados nas etapas de investigação anteriores, você pode usar qualquer uma destas opções:

- VirusTotal

- Microsoft Defender para Endpoint

- Fontes Públicas:

- Ipinfo.io - Tem uma opção gratuita para obter geo-localização

- Censys.io - Tem uma opção gratuita para obter informações sobre o que suas varreduras passivas da internet sabem

- AbuseIPDB.com - Tem uma opção gratuita que proporciona alguma geolocalização

- Pergunte ao Bing e ao Google - Pesquise no endereço IP

Reputação de URL

Você pode usar qualquer dispositivo Windows 10 e navegador Microsoft Edge que usa a tecnologia SmartScreen .

Aqui estão alguns exemplos de reputação de URL de terceiros:

- Verificação de segurança do site da Trend Micro

- Relatório de Transparência do Google

- Talos Intelligência

Ao investigar os endereços IP e URLs, procure e correlacione endereços IP com indicadores de comprometimento (IOCs) ou outros indicadores, dependendo da saída ou resultados e adicione-os a uma lista de fontes do adversário.

O usuário selecionou links no e-mail?

Se o usuário clicou no link no e-mail (de propósito ou não), essa ação normalmente leva à criação de um novo processo no próprio dispositivo. Dependendo do dispositivo que foi executado, você precisa executar investigações específicas do dispositivo. Por exemplo, Windows vs Android vs iOS. Neste artigo, descrevemos uma abordagem geral, juntamente com alguns detalhes para dispositivos baseados no Windows. Se você estiver usando o Microsoft Defender for Endpoint (MDE), também poderá usá-lo para iOS e, em breve, Android.

Você pode investigar esses eventos usando o Microsoft Defender for Endpoint.

Logs de VPN/proxy Dependendo do fornecedor das soluções de proxy e VPN, necessita verificar os logs relevantes. O ideal é que você encaminhe os eventos para o SIEM ou para o Microsoft Sentinel.

Usando o Microsoft Defender for Endpoint Este é o melhor cenário, porque você pode usar nossa inteligência de ameaças e análise automatizada para ajudar sua investigação. Para obter mais informações, consulte como investigar alertas no Microsoft Defender for Endpoint.

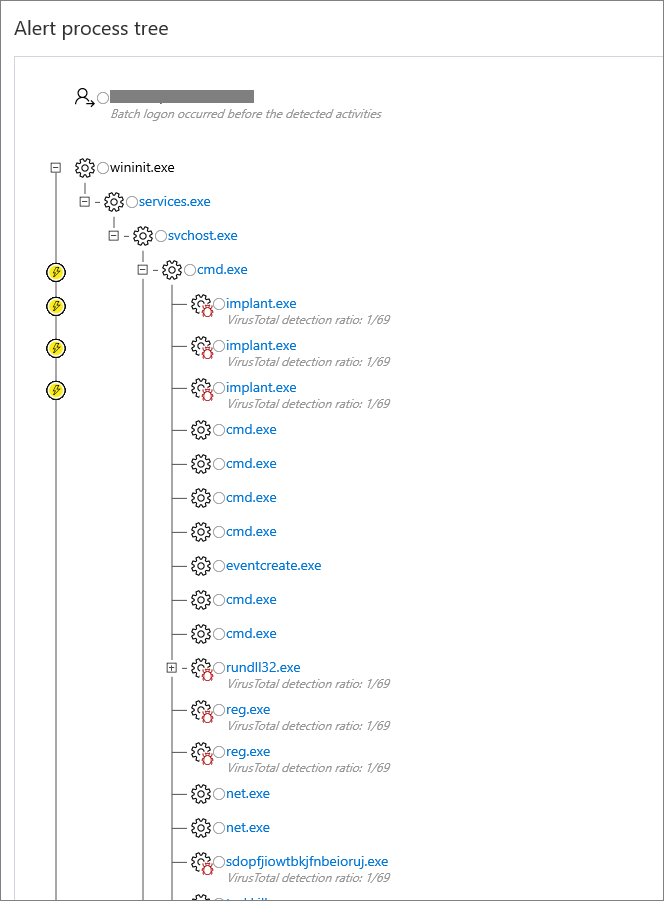

A árvore do processo de alerta leva a triagem e a investigação de alertas para o próximo nível, exibindo os alertas agregados e as evidências circundantes que ocorreram dentro do mesmo contexto de execução e período de tempo.

Dispositivos cliente baseados no Windows Certifique-se de ter ativado a opção Eventos de criação de processos . Idealmente, você também deve habilitar os Eventos de Rastreamento de Linha de Comando.

Em clientes Windows, que têm os Eventos de Auditoria acima mencionados habilitados antes da investigação, você pode verificar o Evento de Auditoria 4688 e determinar a hora em que o email foi entregue ao usuário:

Em que ponto final o e-mail foi aberto?

As tarefas aqui são semelhantes à etapa de investigação anterior: o usuário selecionou links no e-mail?

A carga útil anexada foi executada?

As tarefas aqui são semelhantes à etapa de investigação anterior: o usuário selecionou links no e-mail?

O IP / URL de destino foi tocado ou aberto?

As tarefas aqui são semelhantes à etapa de investigação anterior: o usuário selecionou links no e-mail?

O código malicioso foi executado?

As tarefas aqui são semelhantes à etapa de investigação anterior: o usuário selecionou links no e-mail?

Que logins aconteceram com a conta?

Verifique os vários logins que aconteceram com a conta.

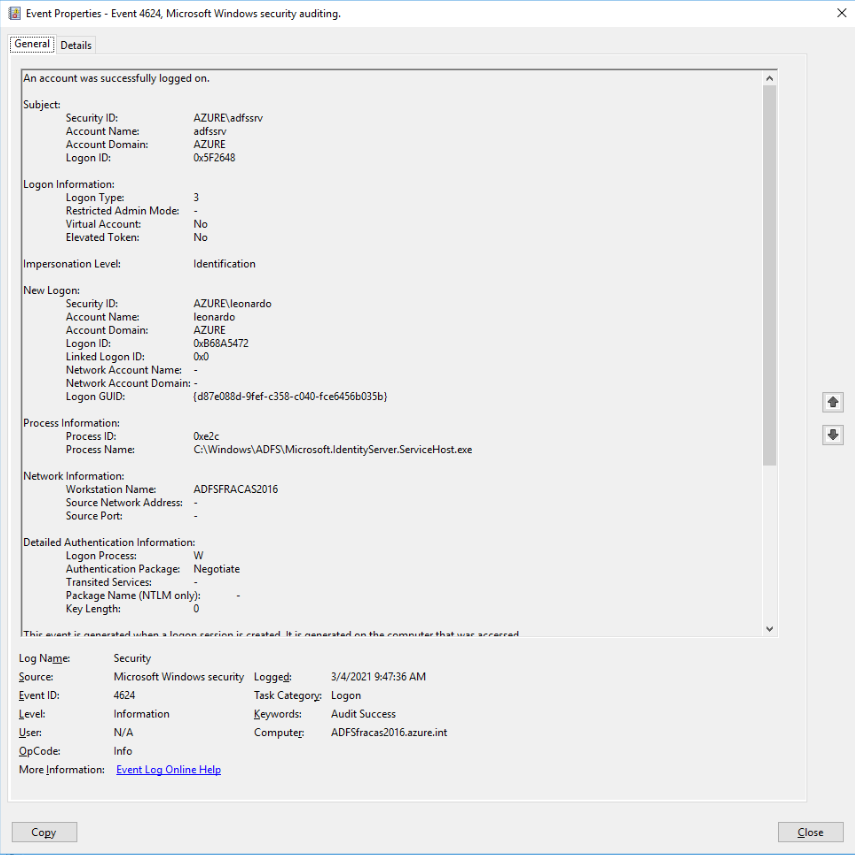

Cenário federado

As configurações e os eventos do log de auditoria diferem com base no nível do sistema operacional (SO) e na versão do servidor dos Serviços de Federação do Ative Directory (ADFS).

Consulte as seções a seguir para diferentes versões de servidor.

Server 2016 e mais recente

Por padrão, o ADFS no Windows Server 2016 tem a auditoria básica habilitada. Com a auditoria básica, os administradores podem ver cinco ou menos eventos para uma única solicitação. Mas você pode aumentar ou diminuir o nível de auditoria usando este comando:

Set-AdfsProperties -AuditLevel Verbose

Para obter mais informações, consulte aprimoramentos de auditoria para ADFS no servidor Windows.

Se tiver o Microsoft Entra Connect Health instalado, também deve consultar o relatório de IP de risco. Os endereços IP dos clientes relacionados a atividades de tentativas de entrada falhadas são agregados através de servidores proxy de aplicações web. Cada item no relatório de IPs Arriscados mostra informações agregadas sobre atividades de entrada falhadas no AD FS que excedem o limite designado.

Para obter mais informações, consulte Relatório de IP de risco.

Windows Server 2016 e mais recentes

Para os eventos de auditoria reais, é necessário examinar os logs de eventos de segurança e procurar eventos com ID de Evento 1202 para autenticações bem-sucedidas e 1203 para falhas.

Exemplo de evento ID1202:

ID do Evento 1202 FreshCredentialSuccessAudit O Serviço de Federação validou uma nova credencial. Consulte XML para obter detalhes.

Exemplo de ID de Evento 1203:

ID do Evento 1203 FreshCredentialFailureAudit O Serviço de Federação não conseguiu validar uma nova credencial. Consulte XML para obter detalhes sobre falhas.

Cenário gerenciado

Verifique os logs de entrada do Microsoft Entra para um ou mais usuários que você está investigando.

- Navegue até o ecrã de início de sessão do > centro de administração do Microsoft Entra

- Verifique as atividades de início de sessão

- Verifique a função do PowerShell no GitHub

No centro de administração do Microsoft Entra, navegue até a tela Entradas e adicione/modifique o filtro de exibição para o período de tempo encontrado nas etapas de investigação anteriores e adicione o nome de usuário como filtro, conforme mostrado nesta imagem.

Você também pode pesquisar usando a Graph API. Por exemplo, filtre as propriedades do usuário e obtenha lastSignInDate junto com ele. Procure um usuário específico para obter a última data de login para esse usuário.

Por exemplo, https://graph.microsoft.com/beta/users?$filter=startswith(displayName,'Dhanyah')&$select=displayName,signInActivity

Você também pode usar o cmdlet Get-MgUser do Microsoft Graph PowerShell para conduzir investigações. Por exemplo:

Get-MgAuditLogSignIn -Filter "userPrincipalName eq ‘johcast@contoso.com’" | Export-Csv -Path ".\UserSignInActivity.csv" -NoTypeInformation

Ou, você pode usar este comando:

Get-MgAuditLogSignIn -Filter "userPrincipalName eq ‘johcast@contoso.com’" | Export-Csv -Path ".\UserSignInActivity.csv" -NoTypeInformation

Investigar o endereço IP de origem

Com base nos endereços IP de origem que você encontrou no log de entrada do Microsoft Entra ou nos arquivos de log do ADFS/Federation Server, investigue mais para saber de onde o tráfego se originou.

Usuário gerenciado

Para um cenário gerenciado, você deve começar a examinar os logs de entrada e filtrar com base no endereço IP de origem:

```powershell

Connect-MgGraph -Scopes "AuditLog.Read.All", "Directory.Read.All"

$ipAddress = "1.2.3.4"

$fromDate = (Get-Date).AddDays(-29).ToString("yyyy-MM-ddTHH:mm:ssZ")

$toDate = (Get-Date).AddDays(-3).ToString("yyyy-MM-ddTHH:mm:ssZ")

Get-MgAuditLogSignIn -Filter "ipAddress eq '$ipAddress' and createdDateTime ge $fromDate and createdDateTime le $toDate" -All |

Select-Object UserPrincipalName, AppDisplayName, IPAddress, ResourceDisplayName, Status, CreatedDateTime |

Out-GridView -Title "Sign-ins from IP $ipAddress"

Você também pode usar o cmdlet Get-MgUser do Microsoft Graph PowerShell para conduzir investigações. Saiba mais:Get-MgUser.

Quando olhares para a lista de resultados, navega até ao separador Informações do dispositivo. Dependendo do dispositivo usado, poderás obter resultados diferentes. Eis alguns exemplos:

Exemplo 1 - Dispositivo não gerenciado (BYOD):

Exemplo 2 - Dispositivo gerenciado (Microsoft Entra join ou Microsoft Entra hybrid join):

Verifique se existe um DeviceID. Você também deve procurar o sistema operacional e o navegador ou a cadeia de caracteres UserAgent .

Registe o CorrelationID, o ID da solicitação e o carimbo de data/hora. Você deve usar CorrelationID e timestamp para correlacionar suas descobertas a outros eventos.

Usuário/aplicativo federado

Siga o mesmo procedimento fornecido para o cenário de entrada federada.

Procure e registre o DeviceID, OS Level, CorrelationID, RequestID.

Investigue o DeviceID identificado

Esta etapa é relevante apenas para os dispositivos que são conhecidos pela ID do Microsoft Entra. Por exemplo, nas etapas anteriores, se você encontrou um ou mais IDs de dispositivo em potencial, poderá investigar mais sobre esse dispositivo. Procure e registre o DeviceID e o Device Owner.

Investigue cada ID da App

Comece pelos registos de entrada e a configuração da aplicação do inquilino ou pela configuração dos servidores de federação.

Cenário gerenciado

A partir dos detalhes do log de entrada encontrados anteriormente, verifique a ID do Aplicativo na guia Informações Básicas:

Observe as diferenças entre a Aplicação (e ID) e o Recurso (e ID). O aplicativo é o componente cliente envolvido, enquanto o Recurso é o serviço/aplicativo no Microsoft Entra ID.

Com esse AppID, agora você pode realizar pesquisas no locatário. Eis um exemplo:

Get-MgApplication -Filter "AppId eq '00001111-aaaa-2222-bbbb-3333cccc4444'"

Id AppId DisplayName

3af6dc4e-b0e5-45ec-8272-56f3f3f875ad 00001111-aaaa-2222-bbbb-3333cccc4444 Claims X-Ray

Com essas informações, você pode pesquisar no portal de Aplicativos Empresariais. Navegue até Todos os aplicativos e procure o AppID específico.

Guias extras de resposta a incidentes

Examine as orientações para identificar e investigar esses outros tipos de ataques:

Recursos de resposta a incidentes

- Visão geral dos produtos e recursos de segurança da Microsoft para analistas recém-chegados às funções e experientes

- Planejando seu Centro de Operações de Segurança (SOC)

- Resposta a incidentes do Microsoft Defender XDR

- Microsoft Defender para Cloud (Azure)

- Resposta a incidentes do Microsoft Sentinel

- O guia da equipe de Resposta a Incidentes da Microsoft compartilha práticas recomendadas para equipes e líderes de segurança

- Os guias de Resposta a Incidentes da Microsoft ajudam as equipas de segurança a analisar atividades suspeitas