Notă

Accesul la această pagină necesită autorizare. Puteți încerca să vă conectați sau să modificați directoarele.

Accesul la această pagină necesită autorizare. Puteți încerca să modificați directoarele.

Notă

Comunitatea Power Platform Virtual Network de pe Microsoft Viva Engage este disponibilă. Poți posta orice întrebări sau feedback ai despre această funcționalitate. Vă puteți alătura completând o cerere prin următorul formular: Solicitați acces la Finanțe și Operațiuni Viva Engage Comunitate.

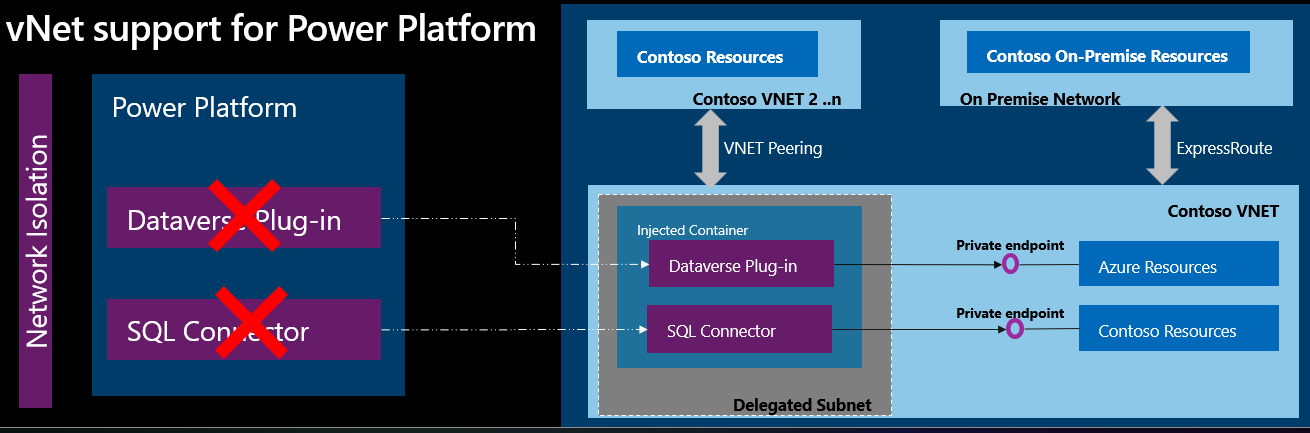

Folosind suportul Azure Virtual Network pentru Power Platform, poți integra Power Platform cu resurse din rețeaua ta virtuală fără a le expune pe internetul public. Suportul Virtual Network folosește Azure delegarea subrețelei pentru a gestiona traficul extern din Power Platform la rulare. Prin utilizarea delegării Azure Subnet, resursele protejate nu trebuie să fie disponibile pe internet pentru a se integra cu Power Platform. Prin utilizarea suportului pentru rețele virtuale, componentele Power Platform pot apela resursele deținute de compania dumneavoastră în interiorul rețelei, fie că sunt găzduite în Azure sau on-premises, și pot folosi plug-in-uri și conectori pentru a efectua apeluri de ieșire.

Power Platform se integrează de obicei cu resursele întreprinderii prin rețele publice. În cazul rețelelor publice, resursele întreprinderii trebuie să fie accesibile dintr-o listă de intervale IP sau etichete de serviciu Azure, care descriu adrese IP publice. Totuși, suportul Azure Virtual Network pentru Power Platform îți permite să folosești o rețea privată și totuși să integrezi cu servicii cloud sau servicii găzduite în interiorul rețelei tale de companie.

Azure servicii sunt protejate în interiorul unui Virtual Network de endpoint-uri private. Poți folosi Express Route pentru a-ți aduce resursele on-premises în interiorul Virtual Network.

Power Platform folosește Virtual Network și subrețele pe care le delegi pentru a efectua apeluri outbound către resursele întreprinderii prin rețeaua privată a întreprinderii. Folosind o rețea privată, nu trebuie să direcționezi traficul prin internetul public, ceea ce ar putea expune resursele întreprinderii.

Într-un Virtual Network, ai control total asupra traficului de ieșire din Power Platform. Traficul este supus politicilor de rețea aplicate de administratorul de rețea. Diagrama următoare arată cum resursele din rețeaua ta interacționează cu o Virtual Network.

Beneficiile suportului Virtual Network

Prin utilizarea suportului Virtual Network, componentele tale Power Platform și Dataverse primesc toate

Protecția datelor: Virtual Network permite serviciilor Power Platform să se conecteze la resursele tale private și protejate fără a le expune la internet.

Fără acces neautorizat: Virtual Network se conectează cu resursele tale fără a avea nevoie de intervale IP Power Platform sau etichete de serviciu în conexiune.

Estimarea dimensiunii subrețelei pentru medii Power Platform

Datele de telemetrie și observațiile din ultimul an indică faptul că mediile de producție necesită de obicei între 25 și 30 de adrese IP, majoritatea cazurilor de utilizare încadrându-se în acest interval. Pe baza acestor informații, alocă 25 până la 30 de IP-uri pentru medii de producție și 6 până la 10 IP-uri pentru medii non-producție, cum ar fi sandbox sau medii pentru dezvoltatori. Containerele conectate la Virtual Network folosesc în principal adrese IP în cadrul subrețelei. Când mediul începe să fie folosit, creează un minim de patru containere, care scalează dinamic în funcție de volumul apelurilor, deși de obicei rămân în intervalul de 10 până la 30 de containere. Aceste containere execută toate cererile pentru mediile lor respective și gestionează eficient cererile de conexiune paralelă.

Planificarea pentru medii multiple

Dacă folosești aceeași subrețea delegată pentru mai multe medii Power Platform, s-ar putea să ai nevoie de un bloc mai mare de adrese IP de rutare inter-domeniu (CIDR) fără clase. Luați în considerare numărul recomandat de adrese IP pentru mediile de producție și non-producție atunci când conectați mediile la o singură politică. Fiecare subrețea rezervă cinci adrese IP, așa că include aceste adrese rezervate în estimarea ta.

Notă

Pentru a spori vizibilitatea utilizării resurselor, echipa de produs lucrează la expunerea consumului de IP delegat al subrețelelor pentru politicile și subrețelele întreprinderii.

Exemplu de alocare IP

Luați în considerare un chiriaș cu două politici de întreprindere. Prima politică este pentru mediile de producție, iar a doua politică este pentru mediile non-producții.

Politica întreprinderii de producție

Dacă aveți patru medii de producție asociate politicii întreprinderii, iar fiecare mediu necesită 30 de adrese IP, alocarea totală a IP-ului este:

(Patru medii x 30 IP-uri) + 5 IP-uri rezervate = 125 IP-uri

Acest scenariu necesită un bloc CIDR de /25, care are o capacitate pentru 128 de IP-uri.

Politica întreprinderii neproductive

Pentru o politică de întreprindere non-producție cu 20 de medii pentru dezvoltatori și sandbox, iar fiecare mediu necesită 10 adrese IP, alocarea totală a IP-urilor este:

(Douăzeci de medii x 10 IP-uri) + 5 IP-uri rezervate = 205 IP-uri

Acest scenariu necesită un bloc CIDR de /24, care are o capacitate de 256 de IP-uri și suficient spațiu pentru a adăuga mai multe medii politicii întreprinderii.

Scenarii acceptate

Power Platform suportă Virtual Network atât pentru plug-in-urile Dataverse, cât și pentru conectorii . Folosind acest suport, poți crea conectivitate securizată, privată, outbound de la Power Platform către resursele din Virtual Network. Plug-in-urile și conectorii Dataverse îmbunătățesc securitatea integrării datelor prin conectarea la surse externe de date din aplicațiile Power Apps, Power Automate și Dynamics 365. De exemplu, puteți să:

- Folosește plug-in-uri Dataverse pentru a te conecta la sursele tale de date cloud, cum ar fi Azure SQL, Azure Storage, stocare blob sau Azure Key Vault. Îți poți proteja datele de exfiltrarea datelor și de alte incidente.

- Folosește plug-in-uri Dataverse pentru a te conecta în siguranță la resurse private, protejate de endpoint-uri, în Azure, cum ar fi Web API, sau orice resurse din rețeaua ta privată, cum ar fi SQL și Web API. Îți poți proteja datele de încălcări de securitate și alte amenințări externe.

- Folosește conectori <>Virtual Network suportați precum

SQL Server pentru a te conecta în siguranță la sursele tale de date găzduite în cloud, cum ar fi Azure SQL sau SQL Server, fără a le expune la internet. În mod similar, poți folosi conectorul Azure Queue pentru a stabili conexiuni securizate către cozi Azure private, activate pentru endpoint. - Folosește conectorul Azure Key Vault pentru a te conecta în siguranță la Azure Key Vault private, protejate de endpoint-uri.

- Folosește conectori personalizați pentru a te conecta în siguranță la serviciile tale protejate de endpoint-uri private în Azure sau servicii găzduite în rețeaua ta privată.

- Folosește Azure File Storage pentru a te conecta în siguranță la stocarea privată a fișierelor Azure cu sistem de punct de vedere.

- Folosiți HTTP cu Microsoft Entra ID (preautorizat) pentru a prelua în siguranță resurse prin rețele virtuale din diverse servicii web, autentificate de Microsoft Entra ID sau de la un serviciu web on-premises.

Limitări

- Dataverse Pluginurile low-code care utilizează conectori nu sunt acceptate până când aceste tipuri de conectori nu sunt actualizate pentru a utiliza delegarea subrețelei.

- Folosiți operațiuni de copiere, backup și restaurare a mediului în cadrul ciclului de viață al acestuia în medii suportate de rețea virtuală. Power Platform Poți efectua operația de restaurare în aceeași rețea virtuală și în medii diferite, cu condiția să fie conectate la aceeași rețea virtuală. În plus, operațiunea de restaurare este permisă din medii care nu acceptă rețele virtuale către cele care acceptă.

Regiuni acceptate

Înainte de a crea politica Virtual Network și enterprise, validează regiunea mediului Power Platform pentru a te asigura că se află într-o regiune suportată. Poți folosi cmdlet-ul Get-EnvironmentRegion din modulul PowerShell de diagnosticare a subrețelei pentru a prelua informațiile despre regiunile mediului tău.

După confirmarea regiunii mediului tău, asigură-te că politica ta enterprise și resursele Azure sunt configurate în regiunile Azure corespunzătoare suportate. De exemplu, dacă mediul tău Power Platform este în Regatul Unit, atunci Virtual Network și subrețelele tale trebuie să fie în regiunile uksouth și ukwest Azure. În cazul în care o regiune Power Platform are mai mult de două perechi de regiuni disponibile, trebuie să folosești perechea specifică de regiuni care corespunde regiunii mediului tău. De exemplu, dacă Get-EnvironmentRegion returnează westus pentru mediul tău, atunci Virtual Network și subrețelele tale trebuie să fie în eastus și westus.

| Power Platform regiune | Regiunea Azure |

|---|---|

| Statele Unite ale Americii | Est, vest |

| Africa de Sud | Africa de Sud-Nord, Africa de Sud-Vest |

| Regatul Unit | Sudul Regatului Unit, vestul Regatului Unit |

| Japonia | Estul japonez, vestul japonez |

| India | India Centrală, India de Sud |

| Franța | Franța Centrală, Franța Sud |

| Europa | Europa de Vest, Europa de Nord |

| Germania | Germania Nord, Germania Centrală de Vest |

| Elveția | ElvețiaNord, ElvețiaVest |

| Canada | Canada Centrală, Canada de Est |

| Brazilia | Brazilia, sud |

| Australia | AustraliaSoutheast, AustraliaEst |

| Asia | est-asia, sud-est-asia |

| UAE | uaenorth |

| Coreea de Sud | Coreea de Sud, Coreea Centrală |

| Norvegia | Norvegia de Vest, Norvegia de Est |

| Singapore | Asia de Sud-Est |

| Suedia | Suedia centrală |

| Italia | ItaliaNord |

| US Government | USGOVTEXAS, USGOVVIRGINIA |

Notă

Suportul în Cloud Comunitar al Guvernului SUA (GCC) este disponibil în prezent doar pentru mediile implementate în GCC High. Suportul pentru mediile Departamentului Apărării (DoD) și GCC nu este disponibil.

Servicii acceptate

Tabelul următor listează serviciile care suportă delegarea subrețelelor Azure pentru suportul Virtual Network pentru Power Platform.

| Suprafață | Power Platform servicii | Disponibilitatea suportului Virtual Network |

|---|---|---|

| Dataverse | Dataverse plugin-uri | General disponibil |

| Conectori | General disponibil | |

| Conectori | General disponibil |

Medii acceptate

Virtual Network suportul pentru Power Platform nu este disponibil pentru toate mediile Power Platform. Tabelul următor listează tipurile de mediu care suportă Virtual Network.

| Tip de mediu | Acceptate |

|---|---|

| Producție | Da |

| Implicită | Da |

| Sandbox | Da |

| Dezvoltator | Da |

| Încercare | Nu |

| Microsoft Dataverse pentru Teams | Nu |

Considerații pentru a permite suportul Virtual Network pentru mediul Power Platform

Când folosești suportul Virtual Network într-un mediu Power Platform, toate serviciile suportate, precum plug-in-urile și conectorii Dataverse, execută cereri la rulare în subnetul delegat și sunt supuse politicilor tale de rețea. Apelurile către resursele disponibile public încep să se rupă.

Important

Înainte de a activa suportul pentru mediul virtual pentru Power Platform environment, asigurați-vă că verificați codul pluginurilor și al conectorilor. Trebuie să actualizezi URL-urile și conexiunile pentru a funcționa cu conectivitatea privată.

De exemplu, un plug-in ar putea încerca să se conecteze la un serviciu disponibil public, dar politica ta de rețea nu permite accesul la internet public în cadrul Virtual Network-ului. Politica rețelei blochează apelul din plug-in. Pentru a evita apelul blocat, poți găzdui serviciul public disponibil în Virtual Network-ul tău. Alternativ, dacă serviciul tău este găzduit în Azure, poți folosi un endpoint privat pe serviciu înainte de a activa suportul Virtual Network în mediul Power Platform.

Întrebări frecvente

Care este diferența dintre un gateway de date Virtual Network și suportul Azure Virtual Network pentru Power Platform?

Un gateway de date Virtual Network este un gateway gestionat pe care îl folosești pentru a accesa serviciile Azure și Power Platform din interiorul Virtual Network fără a fi nevoie să configurezi un gateway de date on-premise. De exemplu, gateway-ul este optimizat pentru sarcini ETL (extragere, transformare, încărcare) în fluxurile de date Power BI și Power Platform.

Suportul Azure Virtual Network pentru Power Platform folosește o delegare de subnet Azure pentru mediul tău Power Platform. Subrețelele sunt utilizate de sarcinile de lucru din mediu. Power Platform Sarcinile de lucru Power Platform API folosesc suportul Virtual Network deoarece cererile sunt de scurtă durată și optimizate pentru un număr mare de cereri.

Care sunt scenariile în care ar trebui să folosesc suportul Virtual Network pentru Power Platform și virtual network data gateway?

Virtual Network suportul pentru Power Platform este singura opțiune suportată pentru toate scenariile de conectivitate de ieșire de la Power Platform, cu excepția

Cum vă asigurați că o subrețea virtuală sau un gateway de date de la un client nu este utilizat de un alt client în Power Platform?

Virtual Network suportul pentru Power Platform folosește delegarea subrețelei Azure.

Fiecare mediu este conectat la o subrețea de rețea virtuală. Power Platform Doar apelurile din acel mediu au permisiunea de a accesa acea rețea virtuală.

Delegarea îți permite să desemnezi o subrețea specifică pentru orice platformă Azure ca serviciu (PaaS) care trebuie injectată în rețeaua ta virtuală.

Virtual Network suportă failover-ul Power Platform?

Da, trebuie să delegi rețelele virtuale pentru ambele regiuni Azure asociate regiunii tale Power Platform. De exemplu, dacă mediul dumneavoastră Power Platform se află în Canada, trebuie să creați, să delegați și să configurați rețele virtuale în CanadaCentral și CanadaEast.

Cum se poate conecta un mediu dintr-o regiune la resurse găzduite într-o altă regiune? Power Platform

Un Virtual Network legat de un mediu Power Platform trebuie să se afle în regiunea mediului Power Platform. Dacă Virtual Network este într-o altă regiune, creează un Virtual Network în regiunea mediului Power Platform și folosește peering

Pot monitoriza traficul de ieșire din subrețelele delegate?

Da. Puteți utiliza Grupul de securitate a rețelei și firewall-urile pentru a monitoriza traficul de ieșire din subrețelele delegate. Pentru mai multe informații, vezi Monitor Azure Virtual Network.

Pot efectua apeluri prin internet din pluginuri sau conectori după ce mediul meu este delegat prin subrețea?

Da. Accesul prin internet este disponibil implicit prin plug-in-uri și conectori într-un mediu delegat de subrețea. Recomandăm atașarea unui gateway Azure NAT la subrețeaua delegată, astfel încât organizația dumneavoastră să poată controla și securiza accesul de ieșire. Pentru mai multe informații, vezi Cele mai bune practici pentru securizarea conexiunilor ieșire de la serviciile Power Platform.

Pot actualiza intervalul de adrese IP ale subrețelei după ce este delegat către „Microsoft.PowerPlatform/enterprisePolicies”?

Nu, nu cât timp funcția este utilizată în mediul dvs. Nu puteți modifica intervalul de adrese IP al subrețelei după ce este delegată către „Microsoft.PowerPlatform/enterprisePolicies”. Dacă faceți acest lucru, configurația delegării este defectă și mediul nu mai funcționează. Pentru a schimba intervalul de adrese IP, elimină funcția de delegare din mediul tău, fă modificările necesare și apoi activează funcția pentru mediul tău.

Pot actualiza adresa DNS a Virtual Network-ului meu după ce este delegată către "Microsoft.PowerPlatform/enterprisePolicies"?

Nu, nu cât timp funcția este utilizată în mediul dvs. Nu poți schimba adresa DNS a Virtual Network după ce este delegată către "Microsoft.PowerPlatform/enterprisePolicies." Dacă faci asta, schimbarea nu este detectată în configurare și mediul tău s-ar putea să înceteze să funcționeze. Pentru a schimba adresa DNS, elimină funcția de delegare din mediul tău, fă modificările necesare și apoi activează funcția pentru mediul tău.

Pot folosi aceeași politică de întreprindere pentru mai multe medii? Power Platform

Da. Puteți utiliza aceeași politică de întreprindere pentru mai multe medii. Power Platform Totuși, există o limitare conform căreia mediile cu ciclu de lansare timpurie nu pot fi utilizate cu aceeași politică de întreprindere ca alte medii. ...

My Virtual Network are un DNS personalizat configurat. Folosește DNS-ul meu personalizat? Power Platform

Da. Power Platform folosește DNS-ul personalizat configurat în Virtual Network care deține subrețeaua delegată pentru a rezolva toate punctele finale. După ce delegi mediul, poți actualiza plugin-urile pentru a folosi endpoint-ul corect, astfel încât DNS-ul tău personalizat să le poată rezolva.

Mediul meu are pluginuri furnizate de ISV. Aceste pluginuri ar rula în subrețeaua delegată?

Da. Toate plug-in-urile clienților și ISV pot funcționa folosind subrețeaua ta. Dacă pluginurile ISV au conectivitate de ieșire, este posibil să fie nevoie ca acele adrese URL să fie listate în firewall.

Certificatele TLS ale endpoint-ului meu local nu sunt semnate de autorități de certificare (CA) rădăcină cunoscute. Acceptați certificate necunoscute?

Nu. Trebuie să ne asigurăm că endpoint-ul prezintă un certificat TLS cu lanțul complet. Nu este posibil să adăugați CA-ul rădăcină personalizat la lista noastră de CA-uri cunoscute.

Care este configurația recomandată a unui Virtual Network într-un chiriaș client?

Nu recomandăm nicio topologie anume. Totuși, clienții noștri folosesc pe scară largă topologia rețelei Hub spoke în Azure.

Este necesară legarea unui abonament Azure la chiriașul meu Power Platform pentru a activa Virtual Network?

Da, pentru a permite suportul Virtual Network pentru mediile Power Platform, este esențial să ai un abonament Azure asociat cu chiriașul Power Platform.

Cum folosește Power Platform delegarea subrețelelor Azure?

Când un mediu Power Platform are o subrețea Azure delegată atribuită, folosește injecția Azure Virtual Network pentru a injecta containerul la rulare într-o subrețea delegată. În timpul acestui proces, unei plăci de interfață de rețea (NIC) a containerului i se alocă o adresă IP din subrețeaua delegată. Comunicarea dintre gazdă (Power Platform) și container are loc printr-un port local al containerului, iar traficul circulă prin Azure Fabric.

Pot folosi o Virtual Network existentă pentru Power Platform?

Da, poți folosi o Virtual Network existentă pentru Power Platform, dacă o singură subrețea nouă în cadrul Virtual Network este delegată specific către Power Platform. Trebuie să dedici subrețea delegată pentru delegarea subrețelei și nu o poți folosi în alte scopuri.

Pot reutiliza aceeași subrețea delegată în mai multe politici de întreprindere?

Nu. Nu poți reutiliza aceeași subrețea în mai multe politici enterprise. Fiecare politică de întreprindere trebuie să aibă propria subrețea unică pentru delegare. Power Platform

Ce este un plugin? Dataverse

Un plug-in Dataverse este o bucată de cod personalizat pe care o poți implementa într-un mediu Power Platform. Poți configura acest plug-in să ruleze în timpul evenimentelor (cum ar fi o modificare a datelor) sau să-l declanșezi ca un API personalizat. Pentru mai multe informații, consultați pluginurile Dataverse.

Cum funcționează un plugin? Dataverse

Un plug-in Dataverse rulează într-un container. Când atribui o subrețea delegată unui mediu Power Platform, placa de interfață de rețea (NIC) a containerului primește o adresă IP din spațiul de adrese al acelei subrețele. Gazda (Power Platform) și containerul comunică printr-un port local pe container, iar traficul circulă prin Azure Fabric.

Pot rula mai multe plugin-uri în același container?

Da. Într-un anumit mediu Power Platform sau Dataverse, mai multe plug-in-uri pot rula în același container. Fiecare container folosește o adresă IP din spațiul de adrese al subrețelei, iar fiecare container poate rula mai multe cereri.

Cum gestionează infrastructura o creștere a execuțiilor simultane de plugin-uri?

Pe măsură ce numărul de execuții simultane de plugin-uri crește, infrastructura se scalează automat la scară largă sau la scară largă pentru a face față sarcinii. Subrețeaua delegată unui mediu ar trebui să aibă suficiente spații de adrese pentru a gestiona volumul maxim de execuții pentru sarcinile de lucru din mediul respectiv. Power Platform Power Platform

Cine controlează Virtual Network și politicile de rețea asociate acesteia?

Ai proprietate și control asupra Virtual Network și a politicilor sale de rețea asociate. Pe de altă parte, Power Platform folosește adresele IP alocate din subrețeaua delegată din cadrul acelei Virtual Network.

Plug-in-urile < conștiente >Azure c0 suportă Virtual Network?

Nu<, plug-in-urile >Azure c0 nu suportă Virtual Network.

Pașii următori

Configurează Virtual Network suport