Политики для предоставления гостевого доступа и доступа внешних пользователей B2B

В этой статье рассматривается настройка рекомендуемых политик удостоверений и доступа к устройствам, чтобы разрешить доступ для гостей и внешних пользователей с учетной записью Microsoft Entra Business to-Business (B2B). Это руководство основывается на общих политиках доступа к удостоверениям и устройствам.

Эти рекомендации предназначены для применения к начальной точке защиты. Но вы также можете настроить рекомендации на основе конкретных потребностей для корпоративной и специализированной защиты безопасности .

Предоставление пути для учетных записей B2B для проверки подлинности с помощью клиента Microsoft Entra не предоставляет этим учетным записям доступ ко всей среде. Пользователи B2B и их учетные записи имеют доступ к службам и ресурсам, таким как файлы, к которым они используются политикой условного доступа.

Обновление общих политик для разрешения и защиты гостей и доступа внешних пользователей

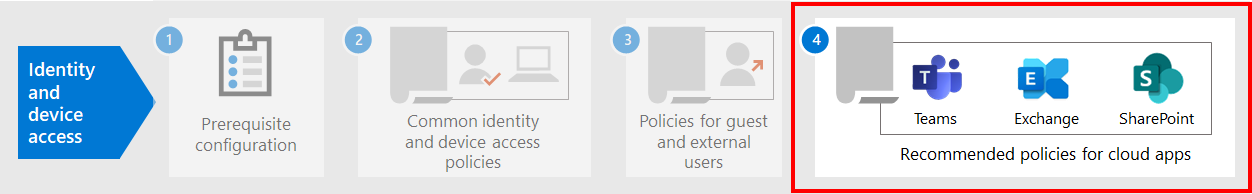

На этой схеме показано, какие политики следует добавлять или обновлять среди общих политик доступа к удостоверениям и устройствам для гостевого и внешнего пользователя B2B.

В следующей таблице перечислены политики, которые необходимо создать и обновить. Общие политики ссылались на связанные инструкции по настройке в статье "Общие политики идентификации и доступа к устройствам".

| Уровень защиты | Политики | Дополнительные сведения |

|---|---|---|

| Начальная точка | Требовать MFA всегда для гостей и внешних пользователей | Создайте эту политику и настройте следующее:

|

| Требовать многофакторную проверку подлинности, если риск входа является средним или высоким | Измените эту политику, чтобы исключить гостей и внешних пользователей. |

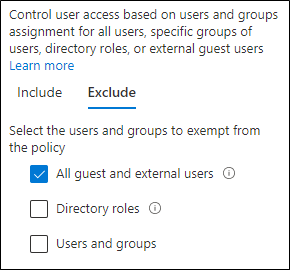

Чтобы включить или исключить гостей и внешних пользователей в политиках условного доступа, для пользователей и групп > "Включить или исключить", проверка все гостевые и внешние пользователи.>

Дополнительные сведения

Гости и внешний доступ пользователей с помощью Microsoft Teams

Microsoft Teams определяет следующих пользователей:

Гостевой доступ использует учетную запись Microsoft Entra B2B, которую можно добавить в качестве члена команды и получить доступ к обмену данными и ресурсами команды.

Внешний доступ предназначен для внешнего пользователя, у которых нет учетной записи B2B. Доступ к внешним пользователям включает приглашения, звонки, чаты и собрания, но не включает членство в команде и доступ к ресурсам команды.

Дополнительные сведения см. в сравнении между гостями и внешними пользователями для команд.

Дополнительные сведения о защите политик доступа к удостоверениям и устройствам для Teams см . в рекомендациях по политике для защиты чатов, групп и файлов Teams.

Требовать MFA всегда для гостевых и внешних пользователей

Эта политика предлагает гостям зарегистрировать MFA в клиенте независимо от того, зарегистрированы ли они для MFA в своем домашнем клиенте. Гости и внешние пользователи, обращающиеся к ресурсам в клиенте, должны использовать MFA для каждого запроса.

Исключение гостей и внешних пользователей из MFA на основе рисков

Хотя организации могут применять политики на основе рисков для пользователей B2B с помощью Защита идентификации Microsoft Entra, существуют ограничения в реализации Защита идентификации Microsoft Entra для пользователей совместной работы B2B в каталоге ресурсов, так как их удостоверение существует в их домашнем каталоге. Из-за этих ограничений корпорация Майкрософт рекомендует исключить гостей из политик MFA на основе рисков и требовать, чтобы эти пользователи всегда использовали MFA.

Дополнительные сведения см. в разделе "Ограничения защиты идентификаторов" для пользователей совместной работы B2B.

Исключение гостей и внешних пользователей из управления устройствами

Только одна организация может управлять устройством. Если вы не исключаете гостей и внешних пользователей из политик, требующих соответствия устройств, эти политики блокируют этих пользователей.

Следующий шаг

Настройка политик условного доступа для следующих условий: