Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Примечание.

Этот соединитель данных станет устаревшим и перестанет собирать данные в июне 2026 года. Мы рекомендуем перейти на новый соединитель данных API индикаторов информации об угрозах как можно скорее, чтобы обеспечить непрерывную сбор данных. Дополнительные сведения см. в разделе "Подключение платформы аналитики угроз" к Microsoft Sentinel с помощью API отправки.

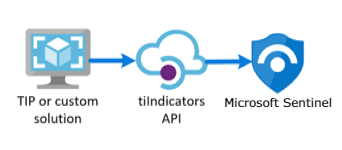

Многие организации используют решения платформы по аналитике угроз (TIP) для агрегирования потоков индикаторов угроз из различных источников. Из агрегированного канала данных информация курируется для использования в решениях безопасности, таких как сетевые устройства, решения EDR/XDR или решения для управления информацией и событиями безопасности (SIEM), такие как Microsoft Sentinel. С помощью соединителя данных TIP эти решения можно использовать для импорта индикаторов угроз в Microsoft Sentinel.

Так как соединитель данных TIP работает с API тиИндикаторов безопасности Microsoft Graph для выполнения этого процесса, вы можете использовать соединитель для отправки индикаторов в Microsoft Sentinel (и другие решения по безопасности Microsoft, такие как Defender XDR) из любой другой пользовательской Threat Intelligence Platform, которая может взаимодействовать с этим API.

Примечание.

Сведения о доступности функций в облаках для государственных организаций США см. в таблицах Microsoft Sentinel в доступности облачных функций для клиентов государственных организаций США.

Узнайте больше об аналитике угроз в Microsoft Sentinel и о продуктах TIP , которые можно интегрировать с Microsoft Sentinel.

Внимание

После 31 марта 2027 г. Microsoft Sentinel больше не будет поддерживаться на портале Azure и будет доступен только на портале Microsoft Defender. Все клиенты, использующие Microsoft Sentinel на портале Azure, будут перенаправлены на портал Defender и будут использовать Microsoft Sentinel только на портале Defender.

Если вы по-прежнему используете Microsoft Sentinel на портале Azure, рекомендуется приступить к планированию перехода на портал Defender , чтобы обеспечить плавный переход и воспользоваться всеми преимуществами унифицированных операций безопасности, предлагаемых Microsoft Defender.

Предварительные условия

- Чтобы установить, обновить и удалить автономное содержимое или решения в Центре контента, вам потребуется роль участника Microsoft Sentinel на уровне группы ресурсов.

- Чтобы предоставить разрешения на продукт TIP или любое другое пользовательское приложение, использующее прямую интеграцию с API индикаторов TI Microsoft Graph, необходимо иметь роль администратора безопасности Microsoft Entra или эквивалентные разрешения.

- Для хранения индикаторов угроз необходимо иметь разрешения на чтение и запись в рабочую область Microsoft Sentinel.

Инструкции

Чтобы импортировать индикаторы угроз в Microsoft Sentinel из интегрированного решения tip или пользовательского решения аналитики угроз, выполните следующие действия.

- Получите идентификатор приложения и секрет клиента из Microsoft Entra ID.

- Введите эти сведения в решение TIP или пользовательское приложение.

- Включите соединитель данных TIP в Microsoft Sentinel.

Зарегистрируйтесь для идентификатора приложения и клиентского секрета в Microsoft Entra ID

Независимо от того, работаете ли вы с платформой анализа угроз (TIP) или пользовательским решением, API tiIndicators требует предоставления некоторых основных сведений, чтобы вы могли подключить свой поток данных и отправлять индикаторы угроз. Вот три элемента информации, которые для этого потребуются:

- Идентификатор приложения (клиент)

- Идентификатор каталога (арендатора)

- Секрет клиента

Эти сведения можно получить из идентификатора Microsoft Entra с помощью регистрации приложения, которая включает следующие три шага:

- Зарегистрируйте приложение с помощью идентификатора Microsoft Entra.

- Укажите разрешения, необходимые приложению для подключения к API tiIndicator Microsoft Graph и отправки индикаторов угроз.

- Получение согласия от своей организации на предоставление приложению этих разрешений.

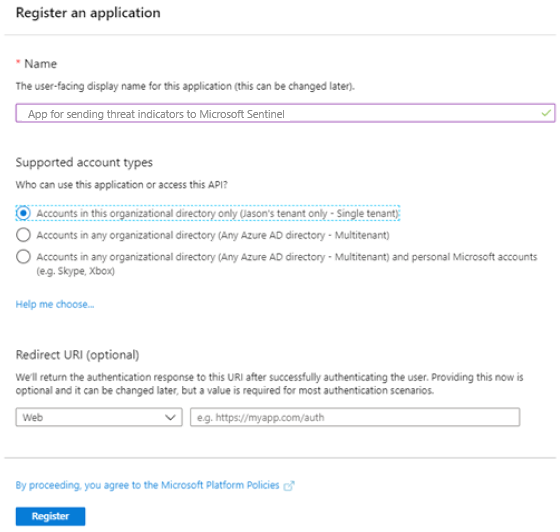

Регистрация приложения с помощью идентификатора Microsoft Entra

На портале Azure перейдите к идентификатору Microsoft Entra.

В меню выберите "Регистрация приложений" и выберите "Создать регистрацию".

Выберите имя для регистрации приложения, выберите одного арендатора, а затем нажмите Зарегистрировать.

На открывшемся экране скопируйте значения идентификатора приложения (клиента) и идентификатора каталога (арендатора). Вам понадобятся эти два фрагмента информации позже для настройки вашей платформы TIP или пользовательского решения для отправки индикаторов угроз в Microsoft Sentinel. Третий фрагмент необходимой информации, секрет клиента, приходит позже.

Укажите разрешения, необходимые для приложения

Вернитесь на главную страницу Microsoft Entra ID.

В меню выберите "Регистрация приложений" и выберите новое зарегистрированное приложение.

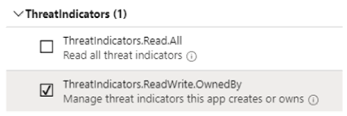

В меню выберите "Разрешения API">"Добавить разрешение".

На странице "Выбор API" выберите API Microsoft Graph . Затем выберите из списка разрешений Microsoft Graph.

В командной строке какой тип разрешений требуется приложению?выберите разрешения приложения. Это разрешение — это тип, используемый приложениями, прошедшими проверку подлинности с помощью идентификатора приложения и секретов приложений (ключи API).

Выберите ThreatIndicators.ReadWrite.OwnedBy и выберите "Добавить разрешения ", чтобы добавить это разрешение в список разрешений вашего приложения.

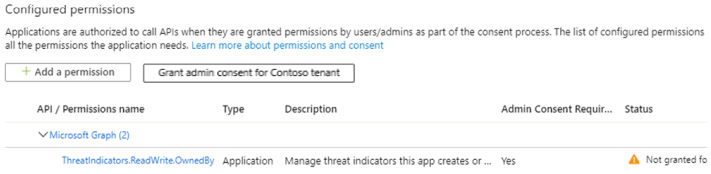

Получение согласия организации на предоставление разрешений

Чтобы предоставить согласие, требуется привилегированная роль. Дополнительные сведения см. в разделе Предоставление согласия администратора на уровне клиента приложению.

После предоставления согласия приложению вы увидите зеленый флажок в разделе "Состояние".

После регистрации приложения и предоставления разрешений необходимо получить секрет клиента для приложения.

Вернитесь на главную страницу Microsoft Entra ID.

В меню выберите "Регистрация приложений" и выберите новое зарегистрированное приложение.

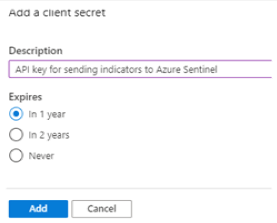

В меню выберите сертификаты и секреты. Затем выберите новый секрет клиента , чтобы получить секрет (ключ API) для приложения.

Нажмите кнопку "Добавить", а затем скопируйте секрет клиента.

Внимание

Перед выходом из этого экрана необходимо скопировать секрет клиента. Вы не можете снова получить этот секрет, если вы уходите с этой страницы. Это значение необходимо при настройке TIP или пользовательского решения.

Введите эту информацию в свое TIP-решение или пользовательское приложение.

Теперь у вас есть все три части информации, необходимые для настройки подсказки или пользовательского решения для отправки индикаторов угроз в Microsoft Sentinel:

- Идентификатор приложения (клиент)

- Идентификатор каталога (арендатора)

- Секрет клиента

Введите эти значения в конфигурацию интегрированной платформы TIP или пользовательского решения, где требуется.

Для целевого продукта укажите Azure Sentinel. (Указание Microsoft Sentinel приводит к ошибке.)

Для действия укажите оповещение.

После завершения настройки индикаторы угроз отправляются из вашей платформы TIP или пользовательского решения через API tiIndicators Microsoft Graph, нацеленный на Microsoft Sentinel.

Включение соединителя данных TIP в Microsoft Sentinel

Последним шагом процесса интеграции является включение соединителя данных TIP в Microsoft Sentinel. Включение этого соединителя позволяет Microsoft Sentinel получать индикаторы угроз, отправляемые платформой аналитики угроз или пользовательским решением. Эти индикаторы доступны для всех рабочих областей Microsoft Sentinel для вашей организации. Чтобы включить соединитель данных TIP для каждой рабочей области, выполните следующие действия.

Для Microsoft Sentinel на портале Azure в разделе "Управление содержимым" выберите центр контента.

Для Microsoft Sentinel на портале Defender выберите Microsoft Sentinel, >, Центр содержимого.Найдите и выберите решение аналитики угроз.

Нажмите кнопку

"Установить и обновить ".

"Установить и обновить ".Дополнительные сведения об управлении компонентами решения см. в статье "Обнаружение и развертывание готового содержимого".

Чтобы настроить соединитель данных TIP, выберите Конфигурация>Соединители данных.

Найдите и выберите платформы аналитики угроз — НЕРЕКОМЕНДУЕМЫЙ соединитель данных, а затем выберите страницу "Открыть соединитель".

Так как вы уже завершили регистрацию приложения и настроили платформу для анализа угроз или пользовательское решение для отправки индикаторов угроз, единственный оставшийся шаг — выбрать "Подключить".

В течение нескольких минут индикаторы угроз должны начать поступать в эту рабочую область Microsoft Sentinel. Новые индикаторы можно найти в области аналитики угроз , доступ к которой можно получить в меню Microsoft Sentinel.

Связанный контент

Из этой статьи вы узнали, как подключить вашу платформу анализа угроз к Microsoft Sentinel, используя метод, который вскоре будет устаревшим. Чтобы подключить ваш TIP с использованием рекомендуемого метода, см. статью Подключение вашего TIP с использованием API загрузки.