Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Если вы защищаете конфиденциальные элементы, такие как сообщения электронной почты и документы, с помощью шифрования из службы Azure Rights Management Service из Защита информации Microsoft Purview, существуют некоторые Microsoft Entra конфигурации, которые могут препятствовать авторизованному доступу к этому зашифрованное содержимое.

Аналогичным образом, если пользователи получают зашифрованные сообщения электронной почты от другой организации или сотрудничают с другими организациями, которые шифруют документы с помощью службы Azure Rights Management, также называемой Azure RMS, пользователи могут не открыть это письмо или документ из-за настройки Microsoft Entra ID.

Например, вы можете:

Пользователь не может открыть зашифрованное сообщение электронной почты, отправленное из другой организации. Кроме того, пользователь сообщает, что получатели в другой организации не могут открыть зашифрованное сообщение электронной почты, которое они им отправили.

Ваша организация сотрудничает с другой организацией над совместным проектом, и документы проекта защищаются путем их шифрования, предоставления доступа с помощью групп в Microsoft Entra ID. Пользователи не могут открывать документы, зашифрованные пользователями в другой организации.

Пользователи могут успешно открыть зашифрованный документ, когда они находятся в офисе, но не могут, когда они пытаются получить доступ к этому документу удаленно и им будет предложено выполнить многофакторную проверку подлинности (MFA).

Чтобы предотвратить случайное блокирование доступа к службе шифрования, используйте следующие разделы, чтобы настроить Microsoft Entra ID вашей организации или передать информацию администратору Microsoft Entra в другой организации. Без доступа к этой службе пользователи не могут пройти проверку подлинности и не имеют прав на открытие зашифрованного содержимого.

Параметры доступа между клиентами и зашифрованное содержимое

Важно!

Параметры доступа между клиентами другой организации могут нести ответственность за то, что пользователи не могут открыть содержимое, зашифрованное вашими пользователями, или пользователи не могут открыть содержимое, зашифрованное другой организацией.

Сообщение, которое видят пользователи, указывает, какая организация заблокировала доступ. Возможно, вам потребуется направить администратора Microsoft Entra из другой организации в этот раздел.

По умолчанию ничего не нужно настроить для работы межтенантной проверки подлинности, когда пользователи защищают содержимое с помощью шифрования из службы Azure Rights Management. Однако ваша организация может ограничить доступ с помощью Microsoft Entra параметров доступа между клиентами внешних удостоверений. И наоборот, другая организация также может настроить эти параметры, чтобы ограничить доступ пользователей в вашей организации. Эти параметры влияют на открытие всех зашифрованных элементов, включая зашифрованные сообщения электронной почты и зашифрованные документы.

Например, в другой организации могут быть настроены параметры, которые запрещают пользователям открывать содержимое, зашифрованное вашей организацией. В этом сценарии, пока администратор Microsoft Entra не перенастроит параметры между клиентами, внешний пользователь, пытающийся открыть это содержимое, увидит сообщение, информирующее его, что доступ заблокирован вашей организацией со ссылкой на администратора вашего клиента.

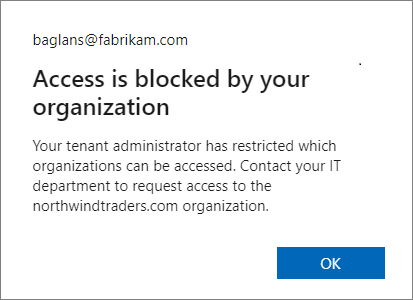

Пример сообщения для вошедшего пользователя из организации Fabrikam, Inc, когда его локальная Microsoft Entra ID блокирует доступ:

Пользователи увидят аналогичное сообщение, если доступ блокируется вашей конфигурацией Microsoft Entra.

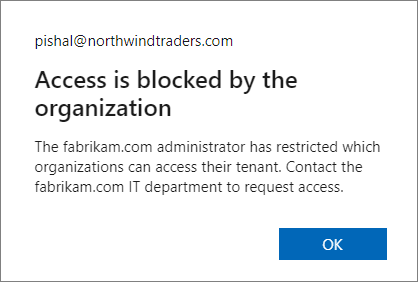

С точки зрения вошедшего пользователя, если это другая Microsoft Entra организация, которая отвечает за блокировку доступа, сообщение об изменении Access блокируется организацией и отображает доменное имя другой организации в тексте сообщения. Например, вы можете:

Всякий раз, когда параметры доступа между клиентами ограничивают доступ для приложений, они должны быть настроены так, чтобы разрешить доступ к службе управления правами, которая имеет следующий идентификатор приложения:

00000012-0000-0000-c000-000000000000

Если этот доступ не разрешен, пользователи не смогут пройти проверку подлинности и авторизоваться для открытия зашифрованного содержимого. Эту конфигурацию можно задать в качестве параметра по умолчанию и в качестве параметра организации:

Чтобы разрешить совместное использование зашифрованного содержимого с другой организацией, создайте параметр для входящего трафика, который разрешает доступ к службе Microsoft Rights Management (идентификатор: 00000012-0000-0000-c000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000) для другой организации создайте параметр для входящего трафика, разрешающий доступ к службе Microsoft Rights Management (идентификатор: 000000000000

Чтобы разрешить доступ к зашифрованным содержимому, которое пользователи получают из других организаций, создайте параметр исходящего трафика, разрешающий доступ к службе Microsoft Rights Management (идентификатор: 00000012-0000-0000-c000-000000000000).

Если эти параметры настроены для службы шифрования, приложение отображает службы Microsoft Rights Management Services.

Инструкции по настройке этих параметров доступа между клиентами см. в статье Настройка параметров доступа между клиентами для совместной работы B2B.

Если вы настроили Microsoft Entra политики условного доступа, требующие многофакторной проверки подлинности (MFA) для пользователей, см. следующий раздел о настройке условного доступа для зашифрованного содержимого.

Политики условного доступа и зашифрованные документы

Если в вашей организации реализованы политики условного доступа Microsoft Entra, включающие службы Microsoft Rights Management, и эта политика распространяется на внешних пользователей, которым необходимо открывать документы, зашифрованные вашей организацией:

Для внешних пользователей, у которых есть учетная запись Microsoft Entra в собственном клиенте, рекомендуется использовать параметры доступа между внешними удостоверениями, чтобы настроить параметры доверия для утверждений MFA из одной, нескольких или всех внешних Microsoft Entra организаций.

Для внешних пользователей, не охваченных предыдущей записью, например для пользователей, у которых нет учетной записи Microsoft Entra или вы не настроили параметры доступа между арендаторами для параметров доверия, эти внешние пользователи должны иметь гостевую учетную запись в вашем клиенте.

Без одной из этих конфигураций внешние пользователи не смогут открыть зашифрованное содержимое и увидеть сообщение об ошибке. Текст сообщения может сообщить им о том, что их учетная запись должна быть добавлена в качестве внешнего пользователя в клиенте, с неправильной инструкцией для этого сценария, чтобы выйти и снова войти с другой учетной записью Microsoft Entra пользователя.

Если вы не можете выполнить эти требования к конфигурации для внешних пользователей, которым необходимо открыть содержимое, зашифрованное вашей организацией, необходимо либо удалить службы Microsoft Rights Management Services из политик условного доступа, либо исключить внешних пользователей из политик.

Дополнительные сведения см. в статье Часто задаваемый вопрос: Службы Microsoft Rights Management перечислены как доступное облачное приложение для условного доступа. Как это работает?

Гостевые учетные записи для открытия зашифрованных документов внешними пользователями

Вам могут потребоваться гостевые учетные записи в клиенте Microsoft Entra, чтобы внешние пользователи могли открывать документы, зашифрованные вашей организацией. Параметры для создания гостевых учетных записей:

Создайте эти гостевые учетные записи самостоятельно. Вы можете указать любой адрес электронной почты, который эти пользователи уже используют. Например, их адрес Gmail.

Преимущество этого параметра заключается в том, что вы можете ограничить доступ и права для определенных пользователей, указав их адрес электронной почты в параметрах шифрования. Недостатком является накладные расходы на администрирование для создания учетной записи и согласования с конфигурацией меток.

Используйте интеграцию SharePoint и OneDrive с Microsoft Entra B2B, чтобы гостевые учетные записи автоматически создавались, когда пользователи обмениваются ссылками.

Преимуществом этого параметра является минимальная административная нагрузка, так как учетные записи создаются автоматически, а конфигурация меток упрощена. В этом сценарии необходимо выбрать параметр шифрования Добавить любого авторизованного пользователя, так как вы не будете знать адреса электронной почты заранее. Недостаток этого параметра заключается в том, что этот параметр не позволяет ограничить права доступа и использования для определенных пользователей.

Внешние пользователи также могут использовать учетную запись Майкрософт для открытия зашифрованных документов при использовании приложений Windows и Microsoft 365 (ранее приложения Office 365) или автономного выпуска Office 2019. Более недавно поддерживаемые для других платформ учетные записи Майкрософт также поддерживаются для открытия зашифрованных документов в macOS (приложения Microsoft 365, версия 16.42 и выше), Android (версия 16.0.13029 и выше) и iOS (версия 2.42 и выше).

Например, пользователь в вашей организации делится зашифрованным документом с пользователем за пределами организации, а в параметрах шифрования указывается адрес электронной почты Gmail для внешнего пользователя. Этот внешний пользователь может создать собственную учетную запись Майкрософт, использующую адрес электронной почты Gmail. После входа с помощью учетной записи они могут открыть документ и изменить его в соответствии с указанными для них ограничениями использования. Пример пошагового руководства для этого сценария см. в разделе Открытие и изменение защищенного документа.

Примечание.

Адрес электронной почты для учетной записи Майкрософт должен соответствовать указанному адресу электронной почты, чтобы ограничить доступ к параметрам шифрования.

Когда пользователь с учетной записью Microsoft открывает зашифрованный документ таким образом, он автоматически создает гостевую учетную запись для клиента, если гостевая учетная запись с таким же именем еще не существует. Если гостевая учетная запись существует, ее можно использовать для открытия документов в SharePoint и OneDrive с помощью Office для Интернета, а также для открытия зашифрованных документов из поддерживаемых классических и мобильных приложений Office.

Однако в этом сценарии автоматическая гостевая учетная запись создается не сразу из-за задержки репликации. Если в параметрах шифрования указаны личные адреса электронной почты, рекомендуется создать соответствующие гостевые учетные записи в Microsoft Entra ID. Затем сообщите этим пользователям, что они должны использовать эту учетную запись для открытия зашифрованного документа из вашей организации.

Совет

Так как вы не можете быть уверены, что внешние пользователи будут использовать поддерживаемое клиентское приложение Office, предоставление общего доступа к ссылкам из SharePoint и OneDrive после создания гостевых учетных записей (для определенных пользователей) или при использовании интеграции SharePoint и OneDrive с Microsoft Entra B2B (для любого пользователя, прошедшего проверку подлинности) является более надежным способом обеспечения безопасной совместной работы с внешними пользователями.

Параметры доступа между облаками и зашифрованное содержимое

Параметры доступа между клиентами обеспечивают доступ к зашифрованным документам в нескольких облаках. В результате пользователи, являющиеся частью организации в другой облачной среде, могут открывать файлы Word, Excel и PowerPoint, зашифрованные вашей организацией. Например, эти пользователи могут находиться в Microsoft Azure для государственных организаций или Microsoft Azure Китае (управляется компанией 21Vianet).

Поддерживаемые сценарии

- Организации в коммерческом облаке Microsoft Azure могут разрешить доступ к организациям в облаке Microsoft Azure для государственных организаций или Microsoft Azure Китае (управляется 21Vianet) без обращения в корпорацию Майкрософт.

- Организации в облаке Microsoft Azure Китае (управляется 21Vianet) могут разрешить доступ организациям в коммерческом облаке Microsoft Azure, не связываясь с корпорацией Майкрософт.

- Зашифрованные файлы Word, Excel и PowerPoint можно предоставлять пользователям в другой облачной среде и просматривать на устройствах Windows, MacOS и мобильных устройствах. Этот сценарий применяется не к файлам, к которым предоставлен общий доступ через Ссылки sharePoint или OneDrive, а к таким методам, как прямые вложения электронной почты, USB-диск, общий файловый ресурс или общий доступ и скачанные из SharePoint.

- Зашифрованные PDF-файлы и универсальные зашифрованные файлы (расширение PFILE) можно предоставлять пользователям в другой облачной среде и просматривать их с помощью средства просмотра Защита информации Microsoft Purview в Windows.

- Пользователь может быть гостем в вашей организации, но не обязан быть гостем.

- Внешние пользователи и домены могут быть настроены для меток конфиденциальности, которые применяют шифрование при использовании разрешений, определенных администратором, или указываются пользователями, когда метки настроены для определяемых пользователем разрешений.

Неподдерживаемые сценарии

- Email не поддерживается, включая все клиенты Outlook.

- Средства просмотра PDF-файлов, такие как Microsoft Edge или Adobe Acrobat, в настоящее время не поддерживаются.

Требования

- Приложения Microsoft 365 версии 2402 или более поздней или Microsoft Office 2024.

- Защита информации Microsoft Purview клиента 3.1.310.0 или более поздней версии.

- Администраторы с обеих сторон должны:

- Настройка параметров доступа между клиентами для включения доступа между облаками

- Добавление партнерской организации в качестве разрешенной организации

- Пользователям, открывающим зашифрованные файлы, должен быть назначен адрес электронной почты.

Параметры доступа между клиентами: включение совместной работы в нескольких облаках

Для обеспечения совместной работы в разных облачных средах требуется однократный шаг:

- В Центр администрирования Microsoft Entra перейдите в раздел Параметрыдоступа между клиентамивнешних> удостоверений.

- Выберите Параметры облака Майкрософт.

- Выберите облачную среду, которая должна быть включена для совместной работы:

- Организации в коммерческом облаке видят как Microsoft Azure для государственных организаций, так и Microsoft Azure Китае (управляется 21Vianet).

- Организации в национальном облаке видят только Microsoft Azure коммерческое облако.

- Выберите облачную среду, в которой размещена ваша партнерская организация, и нажмите кнопку Сохранить.

Примечание.

Обе организации должны выполнить этот шаг и выбрать облако партнера.

Параметры доступа между клиентами: настройка параметров организации

Чтобы настроить параметры организации, выполните следующие действия:

- В Центр администрирования Microsoft Entra перейдите в раздел Параметрыдоступа между клиентамивнешних> удостоверений.

- Выберите Параметры организации.

- Выберите Добавить организацию.

- Введите идентификатор клиента Microsoft Entra для партнерской организации.

- Нажмите Добавить.

Идентификатор клиента отображается в разделе Обзор Центр администрирования Microsoft Entra и должен быть предоставлен партнерской организацией.

Параметры доступа между клиентами: доверие внешним утверждениям MFA

Если внешние пользователи не приглашены в качестве гостей, параметры входящего доверия должны быть настроены так, чтобы доверять внешним утверждениям MFA. Если пользователи приглашены в качестве гостей и вы доверяете внешним утверждениям MFA, рекомендуется исключить внешних пользователей из регистрации MFA в организации.

Сведения о конфигурации см. в статье Управление параметрами доступа между клиентами для совместной работы B2B .

Параметры доступа между клиентами: параметры входящего и исходящего доступа

Предыдущих шагов достаточно, чтобы обе организации могли использовать защищенное содержимое из партнерской организации. Если вы хотите ограничить межоблачный collab, чтобы разрешить только расшифровку документов, за исключением других служб, или сделать связь односторонняя, ознакомьтесь с параметрами доступа между клиентами и зашифрованным содержимым.

Изменения в общем доступе на основе домена

Если сценарий шифрования ограничен одной облачной средой, указание одного домена для параметров шифрования меток приводит к проверке подлинности и авторизации всех пользователей из организации, которой принадлежит указанный домен, независимо от домена электронной почты пользователей. Дополнительные сведения об этом доступе на основе домена см. в примечании к разделу Ограничение доступа к содержимому с помощью меток конфиденциальности для применения шифрования.

Однако функции между облаками зависят от данных, внедренных в маркеры доступа Entra. Эта функция использует два необязательных утверждения: verified_primary_email и verified_secondary_email.

Во время авторизации эти утверждения извлекаются и оцениваются по разрешениям, определенным в метке. Когда служба управления правами оценивает доступ на основе домена, она может оценивать только суффиксы электронной почты, которые были предоставлены в маркере доступа. Это приводит к тому, что определенные администратором разрешения или пользовательские разрешения должны содержать доменное имя, которое точно соответствует суффиксу электронной почты пользователя.

Распространенные проблемы в нескольких облаках

Внешние пользователи видят сообщение "Доступ заблокирован вашей организацией" при попытке открыть зашифрованные файлы

Параметры доступа между клиентами настроены неправильно с одной или обеих сторон. Ознакомьтесь с разделом Параметры доступа между клиентами и зашифрованное содержимое на этой странице и примеры для нескольких облаков.

AADSTS90072: пользователи, не являющиеся пользователями, видят , что учетная запись пользователя {user@contoso.com} из поставщика удостоверений "microsoftonline.com" не существует в..."

Эта ошибка указывает на то, что внешние утверждения MFA не являются доверенными. Сведения о конфигурации см. в разделе Управление параметрами доступа между клиентами для совместной работы B2B.

Дальнейшие действия

Дополнительные конфигурации, которые могут потребоваться, см. в статье Ограничение доступа к клиенту. Сведения о конфигурации сетевой инфраструктуры для службы Azure Rights Management см. в разделе Брандмауэры и сетевая инфраструктура.

Если вы используете метки конфиденциальности для шифрования документов и сообщений электронной почты, вы можете быть заинтересованы в поддержке внешних пользователей и содержимого с метками, чтобы понять, какие параметры меток применяются в клиентах. Инструкции по настройке параметров шифрования меток см. в статье Ограничение доступа к содержимому с помощью меток конфиденциальности для применения шифрования.

Хотите узнать, как и когда осуществляется доступ к службе шифрования? См. пошаговое руководство по работе службы: первое использование, шифрование содержимого, потребление содержимого.