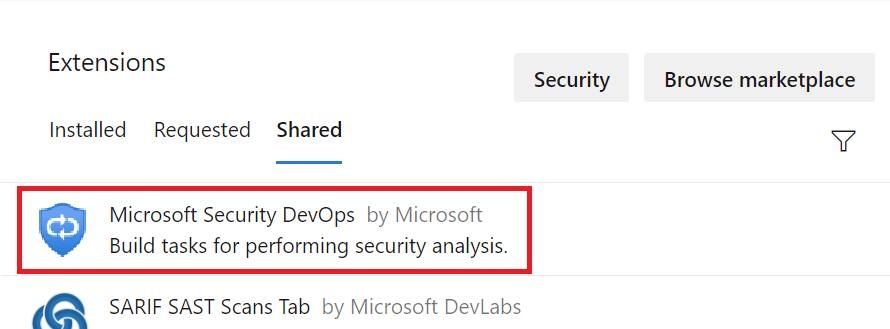

Microsoft Security DevOps — это приложение командной строки, которое интегрирует статические средства анализа в жизненный цикл разработки. Microsoft Security DevOps устанавливает, настраивает и запускает последние версии статических средств анализа (включая, но не ограничивается средствами SDL/security и compliance). Microsoft Security DevOps управляет данными с переносимыми конфигурациями, которые обеспечивают детерминированное выполнение в нескольких средах.

Microsoft Security DevOps использует следующие средства с открытым исходным кодом:

| Имя. | Язык | Лицензия |

|---|---|---|

| Антивредоносное ПО | Защита от вредоносных программ в Windows от Microsoft Defender для конечной точки, которая проверяет наличие вредоносных программ и прерывает сборку, если вредоносные программы найдены. Это средство проверяется по умолчанию в агенте windows-latest. | Не открытый исходный код |

| Бандит | Python | Лицензия Apache 2.0 |

| BinSkim | Binary-Windows, ELF | Лицензия MIT |

| Checkov; | Terraform, план Terraform, CloudFormation, AWS SAM, Kubernetes, Helm chart, Kustomize, Dockerfile, Serverless, Bicep, OpenAPI, ARM | Лицензия Apache 2.0 |

| ESlint | JavaScript | Лицензия MIT |

| IaCFileScanner | Средство сопоставления шаблонов для Terraform, CloudFormation, шаблона ARM, Bicep | Не открытый исходный код |

| Анализатор шаблонов | Шаблон ARM, Bicep | Лицензия MIT |

| Terrascan; | Terraform (HCL2), Kubernetes (JSON/YAML), Helm v3, Kustomize, Dockerfiles, CloudFormation | Лицензия Apache 2.0 |

| Триви | образы контейнеров, инфраструктура как код (IaC) | Лицензия Apache 2.0 |

Примечание.

С 20 сентября 2023 г. средство сканирования секретов (CredScan) в расширении Microsoft Security DevOps (MSDO) для Azure DevOps устарело. Сканирование секретов MSDO будет заменено на GitHub Advanced Security для Azure DevOps.