Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

На этой странице представлен простой интерфейс подключения для подключения сред Azure DevOps к Microsoft Defender для облака и автоматического обнаружения репозиториев Azure DevOps.

Подключив среды Azure DevOps к Defender для облака, вы расширяете возможности безопасности Defender для облака к ресурсам Azure DevOps и повышает уровень безопасности. Подробнее.

Предпосылки

Чтобы завершить это краткое начальное руководство, вам требуется:

- Учетная запись Azure с активированным Defender для облака. Если у вас еще нет учетной записи Azure, создайте ее бесплатно.

- Обратите внимание, что вызовы API, которые Defender для облака выполняют подсчет в отношении ограничения глобального потребления Azure DevOps.

- Просмотрите распространенные вопросы о безопасности DevOps в Defender для облака.

Это важно

Defender для облака выполняет операции в Azure DevOps с помощью удостоверения, который авторизует соединитель (выбранную учетную запись пользователя или службы). Такие действия, как чтение репозитория, заметки запроса на вытягивание и запросы метаданных сборки, относятся к таким удостоверениям в журналах аудита Azure DevOps, панелях мониторинга использования и временных шкалах pr. Чтобы избежать путаницы и обеспечить непрерывность, рекомендуется использовать выделенную учетную запись службы (например, MDC-DevOps-Connectorс минимальными необходимыми разрешениями вместо личной учетной записи).

Доступность

| Аспект | Сведения |

|---|---|

| Состояние релиза: | Общая доступность. |

| Цены. | Сведения о ценах см. на странице цен на Defender для облака. Вы также можете оценить затраты с помощью калькулятора затрат Defender для облака. |

| Необходимые разрешения: |

-

Участник создания соединителя в подписке Azure. - Администратор коллекции проектов в организации Azure DevOps. - Базовый или базовый уровень доступа к планам тестирования в организации Azure DevOps. Убедитесь, что у вас есть разрешения администратора коллекции проектов и базовый уровень доступа для всех организаций Azure DevOps, которые вы хотите подключить. Уровень доступа заинтересованных лиц недостаточно. Доступ к сторонним приложениям через OAuth, который должен быть установлен On в организации Azure DevOps.

Узнайте больше о OAuth и о том, как включить его в организациях. |

| Регионы и доступность: | Ознакомьтесь с разделом поддержки и предварительными условиями для поддержки регионов и доступности компонентов. |

| Облака: |

Торговый

Торговый  Торговый

Торговый  National (Azure для государственных организаций, Microsoft Azure, управляемый 21Vianet)

National (Azure для государственных организаций, Microsoft Azure, управляемый 21Vianet) |

Замечание

Роль читателя безопасности можно применить к области соединителя группы ресурсов или Azure DevOps, чтобы избежать настройки высоко привилегированных разрешений на уровне подписки для доступа на чтение оценок безопасности DevOps.

Замечание

Соединитель Azure DevOps создается под типом Microsoft.Security/securityConnectors ресурса.

Защитник для DevOps также использует дополнительные ресурсы в провайдере Microsoft.Security ресурсов (например, оценки безопасности).

Для сценариев управления, использующих исключения политик на уровне клиента, определите область исключений до Microsoft.Security/*, чтобы обеспечить полную функциональность Defender для DevOps.

Подключение организации Azure DevOps

Замечание

После подключения Azure DevOps к Defender для облака расширение Сопоставления контейнеров Microsoft Defender для DevOps будет автоматически совместно использоваться и установлено во всех подключенных организациях Azure DevOps. Это расширение позволяет Defender для облака извлекать метаданные из конвейеров, например идентификатор и имя дайджеста контейнера. Эти метаданные используются для подключения сущностей DevOps к связанным облачным ресурсам. Дополнительные сведения о сопоставлении контейнеров.

Чтобы подключить организацию Azure DevOps к Defender для облака с помощью собственного соединителя:

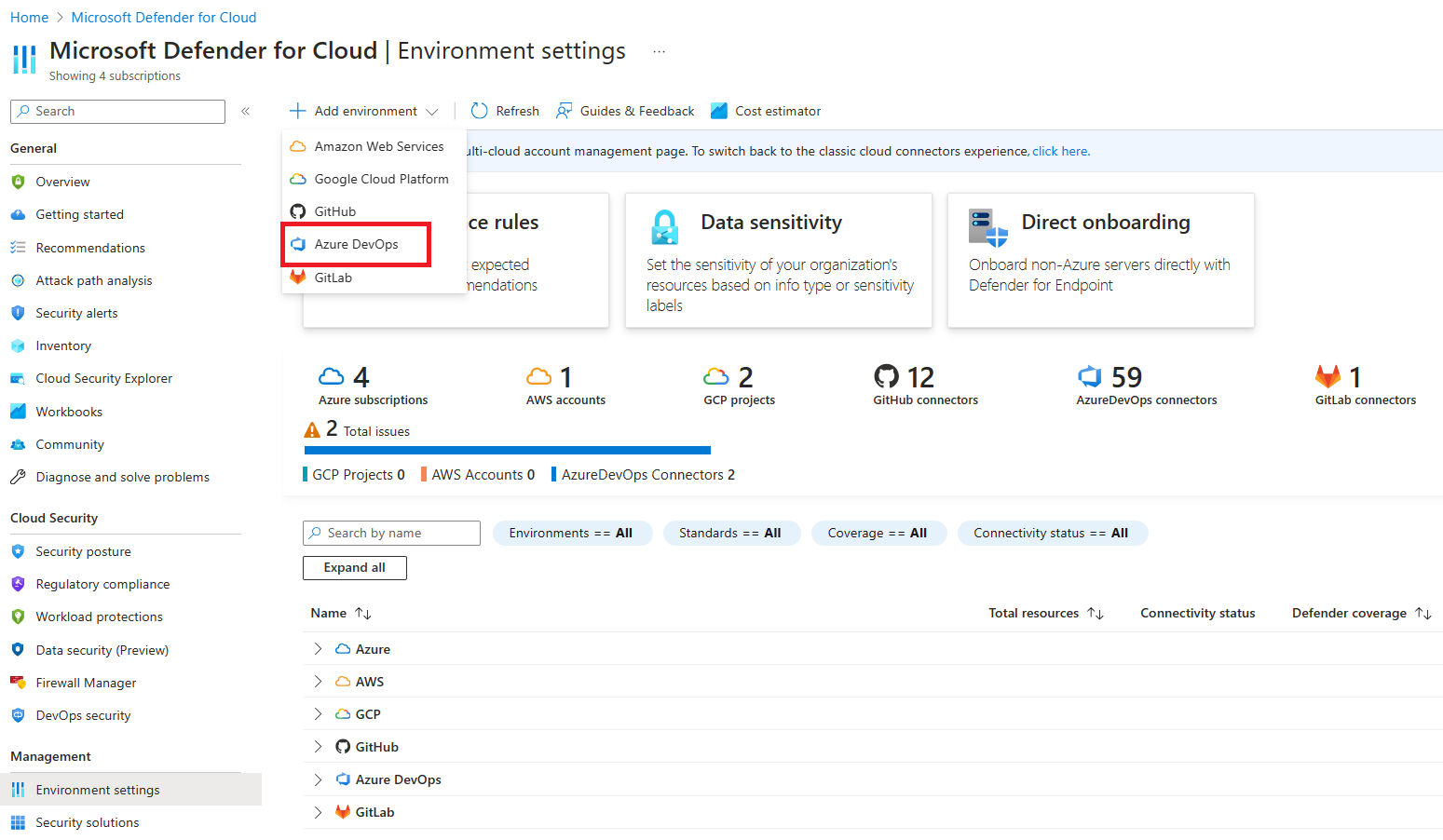

Войдите на портал Azure.

Перейдите в раздел Параметры среды Microsoft Defender для облака>.

Выберите Добавить среду.

Выберите Azure DevOps.

Введите имя, подписку, группу ресурсов и регион.

Подписка — это расположение, в котором Microsoft Defender для облака создает и сохраняет подключение Azure DevOps.

Нажмите кнопку Next: Configure access (Далее: настройка доступа).

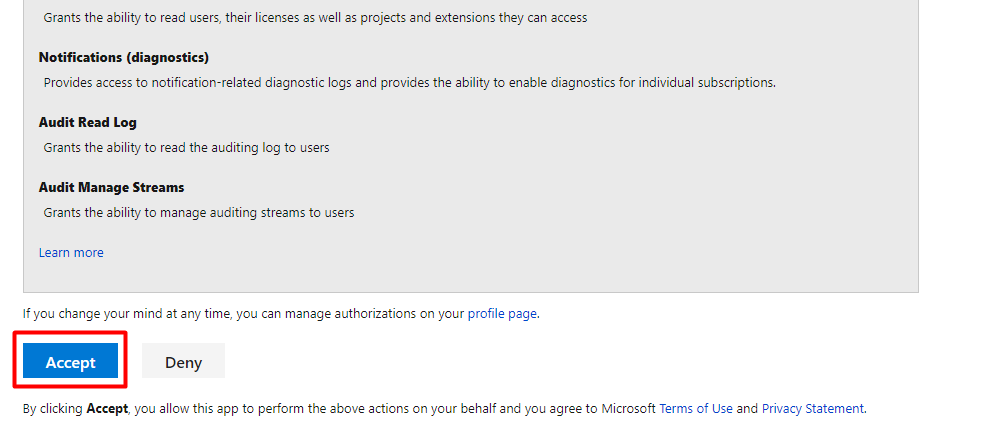

Выберите «Разрешить». Убедитесь, что вы авторизации правильного клиента Azure с помощью раскрывающегося меню в Azure DevOps и убедитесь, что вы находитесь в правильном клиенте Azure в Defender для облака.

В всплывающем диалоговом окне прочитайте список запросов разрешений и нажмите кнопку "Принять".

Для организаций выберите один из следующих вариантов:

- Выберите все существующие организации, чтобы автоматически обнаруживать все проекты и репозитории в организациях , в настоящее время вы являетесь администратором коллекции проектов.

- Выберите все существующие и будущие организации, чтобы автоматически обнаруживать все проекты и репозитории во всех текущих и будущих организациях , в которые вы являетесь администратором коллекции проектов.

Так как репозитории Azure DevOps подключены без дополнительных затрат, автоматическое обнаружение применяется в организации, чтобы гарантировать, что Defender для облака может комплексно оценить состояние безопасности и реагировать на угрозы безопасности во всей экосистеме DevOps. Позже организации можно добавлять и удалять вручную с помощью параметров Microsoft Defender для облака> Environment.

Нажмите кнопку Next: Review and generate (Далее: проверка и создание).

Просмотрите сведения и нажмите кнопку "Создать".

Замечание

Чтобы обеспечить правильную функциональность расширенных возможностей размещения DevOps в Defender для облака, можно подключить только один экземпляр организации Azure DevOps к клиенту Azure, в который вы создаете соединитель.

После успешного подключения ресурсы DevOps (например, репозитории, сборки) будут присутствовать на страницах безопасности Inventory и DevOps. Для отображения ресурсов может потребоваться до 8 часов. Рекомендации по проверке безопасности могут потребовать дополнительного шага для настройки конвейеров. Интервалы обновления для результатов безопасности зависят от рекомендаций и подробных сведений на странице рекомендаций.

Как Defender для облака использует удостоверение

После авторизации подключения Defender для облака использует разрешения учетной записи, которая создала соединитель для выполнения операций в Azure DevOps.

Такие операции, как инвентаризация репозитория, чтение метаданных сборки, заметки запроса на вытягивание и сканирование кода без агента, выполняющиеся под этим удостоверением. Сканирование без агента извлекает определения кода и определения кода как кода для анализа, а его вызовы API также учитываются в квотах использования удостоверения.

В Azure DevOps эти операции отображаются так, как будто они были выполнены этой учетной записью, и отображаются в журналах аудита, панелях мониторинга использования и временных шкалах PR.

Если учетная запись авторизации удалена или теряет доступ, автоматические операции будут остановены до тех пор, пока соединитель не будет повторно авторизован.

Замечание

Вызовы Api Defender для облака включены в ограничение глобального потребления Azure DevOps для удостоверения, авторизованного соединителем. Defender для облака тщательно управляет использованием API, чтобы избежать превышения ограничений, и большинство клиентов никогда не испытывают регулирования.

Дальнейшие шаги

Дополнительные сведения о безопасности DevOps см. в Defender для облака.

Настройте задачу Microsoft Security DevOps в Azure Pipelines.

Изучите сканирование без агента для обнаружения уязвимостей и уязвимостей IaC в репозиториях без изменений конвейера или агентов с выводами, обнаруженными непосредственно в Defender для облака.