Обнаружение области атак

Необходимые компоненты

Прежде чем завершить работу с этим руководством, ознакомьтесь с разделом "Что такое обнаружение?", а также с помощью статей об обнаружении и управлении ими, чтобы понять основные понятия, которые упоминание в этой статье.

Доступ к автоматизированной области атак

Корпорация Майкрософт предварительно настроила поверхности атак многих организаций, сопоставляя их начальную область атаки, обнаружив инфраструктуру, подключенную к известным ресурсам. Рекомендуется, чтобы все пользователи искали область атаки своей организации, прежде чем создавать пользовательскую область атаки и выполнять другие обнаружения. Этот процесс позволяет пользователям быстро получать доступ к их инвентаризации, так как EASM Defender обновляет данные, добавляя дополнительные ресурсы и недавний контекст в область атаки.

При первом доступе к экземпляру EASM Defender выберите "Начало работы" в разделе "Общие", чтобы найти организацию в списке автоматических атак.

Затем выберите свою организацию из списка и нажмите кнопку "Создать мою поверхность атаки".

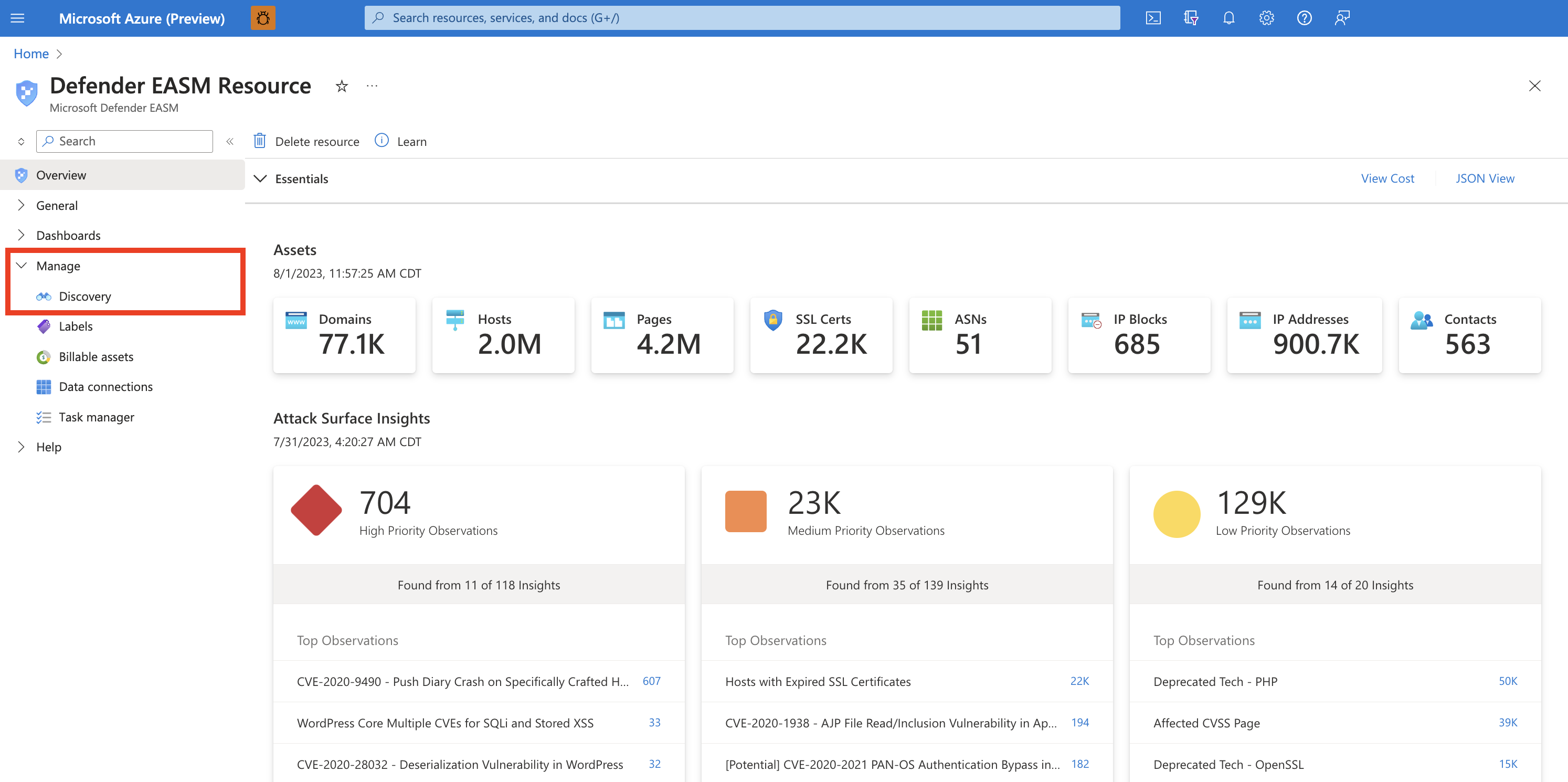

На этом этапе обнаружение выполняется в фоновом режиме. Если вы выбрали предварительно настроенную область атаки из списка доступных организаций, вы будете перенаправлены на экран обзора панели мониторинга, где можно просмотреть аналитические сведения о инфраструктуре вашей организации в режиме предварительной версии. Просмотрите эти аналитические сведения о панели мониторинга, чтобы ознакомиться с вашей поверхностью атаки, пока вы ожидаете, что в инвентаризации будут обнаружены и заполнены дополнительные ресурсы. Дополнительные сведения о том, как получить аналитические сведения из этих панелей мониторинга, см. в статье "Основные сведения о панелях мониторинга".

Если вы заметили, что отсутствующие ресурсы или есть другие сущности для управления, которые могут не быть обнаружены через инфраструктуру, четко связанную с вашей организацией, вы можете запустить настраиваемые обнаружения для обнаружения этих ресурсов.

Настройка обнаружения

Пользовательские обнаружения идеально подходят для организаций, требующих более глубокой видимости инфраструктуры, которая не может быть немедленно связана с основными начальными ресурсами. Отправив более большой список известных активов для работы в качестве семян обнаружения, механизм обнаружения вернет более широкий пул активов. Пользовательское обнаружение также может помочь организациям найти разнородную инфраструктуру, которая может относиться к независимым бизнес-подразделениям и приобретенным компаниям.

Группы обнаружения

Пользовательские обнаружения организованы в группы обнаружения. Они являются независимыми начальными кластерами, которые составляют один запуск обнаружения и работают с собственными расписаниями повторения. Пользователи могут упорядочить свои группы обнаружения, чтобы очертить ресурсы независимо от того, каким образом лучше всего воспользоваться своими компаниями и рабочими процессами. Распространенные варианты включают организацию по ответственной команде, бизнес-подразделениям, брендам или дочерним компаниям.

Создание группы обнаружения

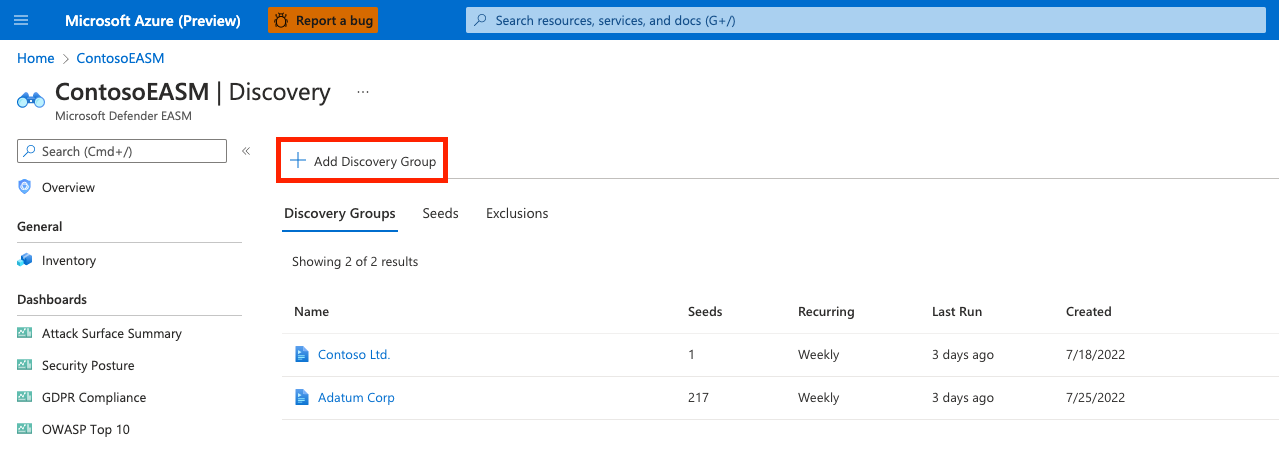

Выберите панель обнаружения в разделе "Управление" в столбце навигации слева.

На этой странице обнаружения отображается список групп обнаружения по умолчанию. Этот список будет пустым при первом доступе к платформе. Чтобы запустить первое обнаружение, нажмите кнопку "Добавить группу обнаружения".

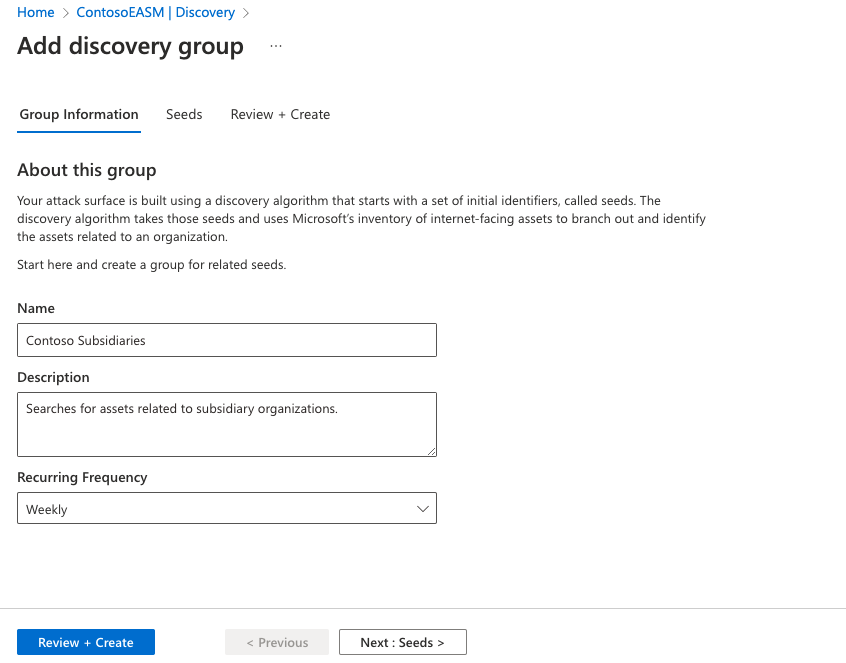

Сначала назовите новую группу обнаружения и добавьте описание. Поле "Повторяющаяся частота " позволяет запланировать запуски обнаружения для этой группы, сканируя новые ресурсы, связанные с назначенными семенами на постоянной основе. Выбор повторения по умолчанию — Еженедельно; Корпорация Майкрософт рекомендует эту периодичность, чтобы гарантировать, что ресурсы вашей организации регулярно отслеживаются и обновляются. Для одного однократного выполнения обнаружения выберите "Никогда". Однако рекомендуется, чтобы пользователи сохраняли еженедельную периодичность по умолчанию и вместо этого отключали исторический мониторинг в параметрах группы обнаружения, если они позже решили прекратить повторяющиеся запуски обнаружения.

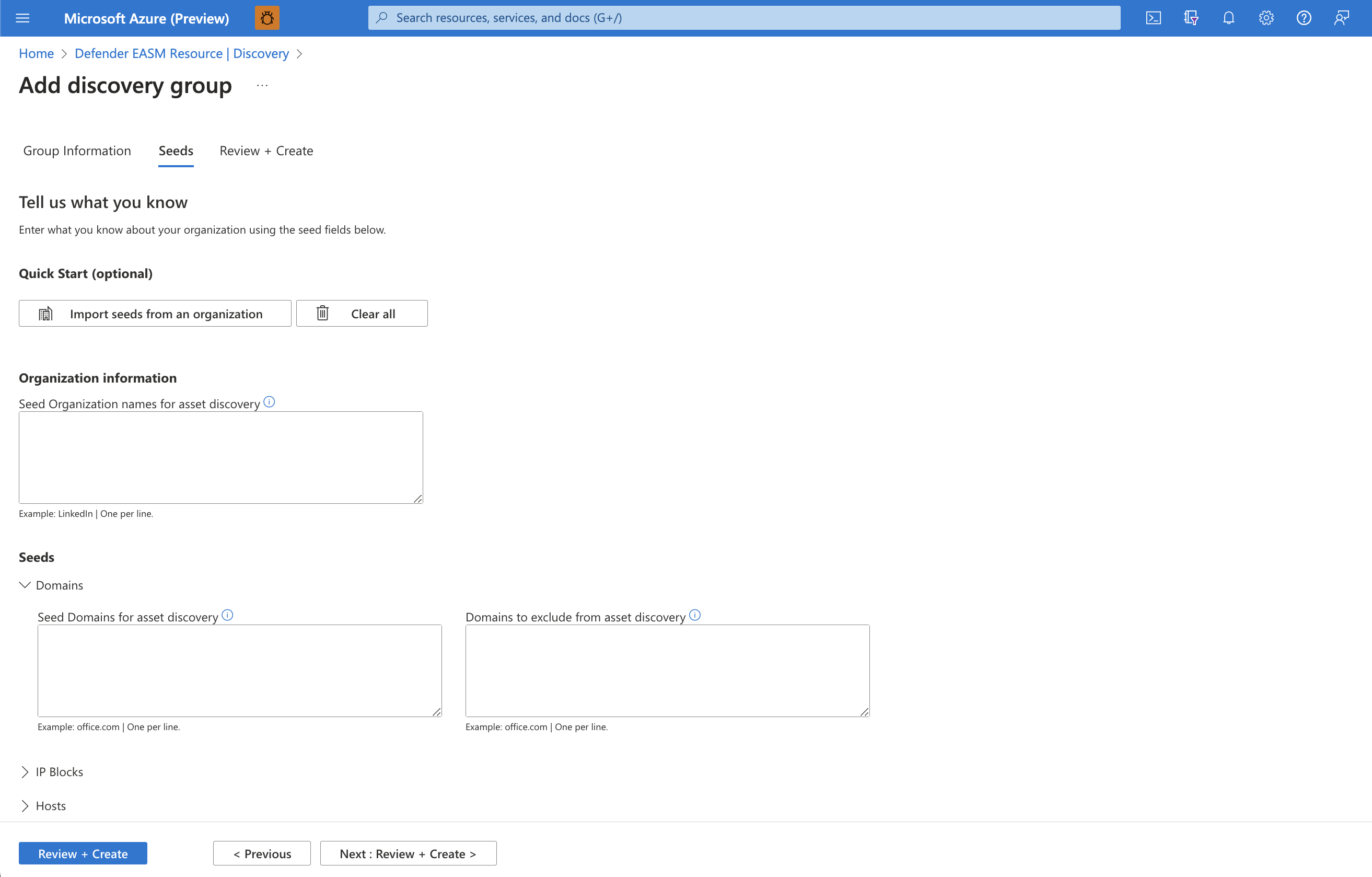

Нажмите кнопку "Далее": семена >

Затем выберите семена, которые вы хотите использовать для этой группы обнаружения. Семена — это известные ресурсы, принадлежащие вашей организации; Платформа EASM Defender сканирует эти сущности, сопоставляя свои подключения с другой сетевой инфраструктурой, чтобы создать область атаки.

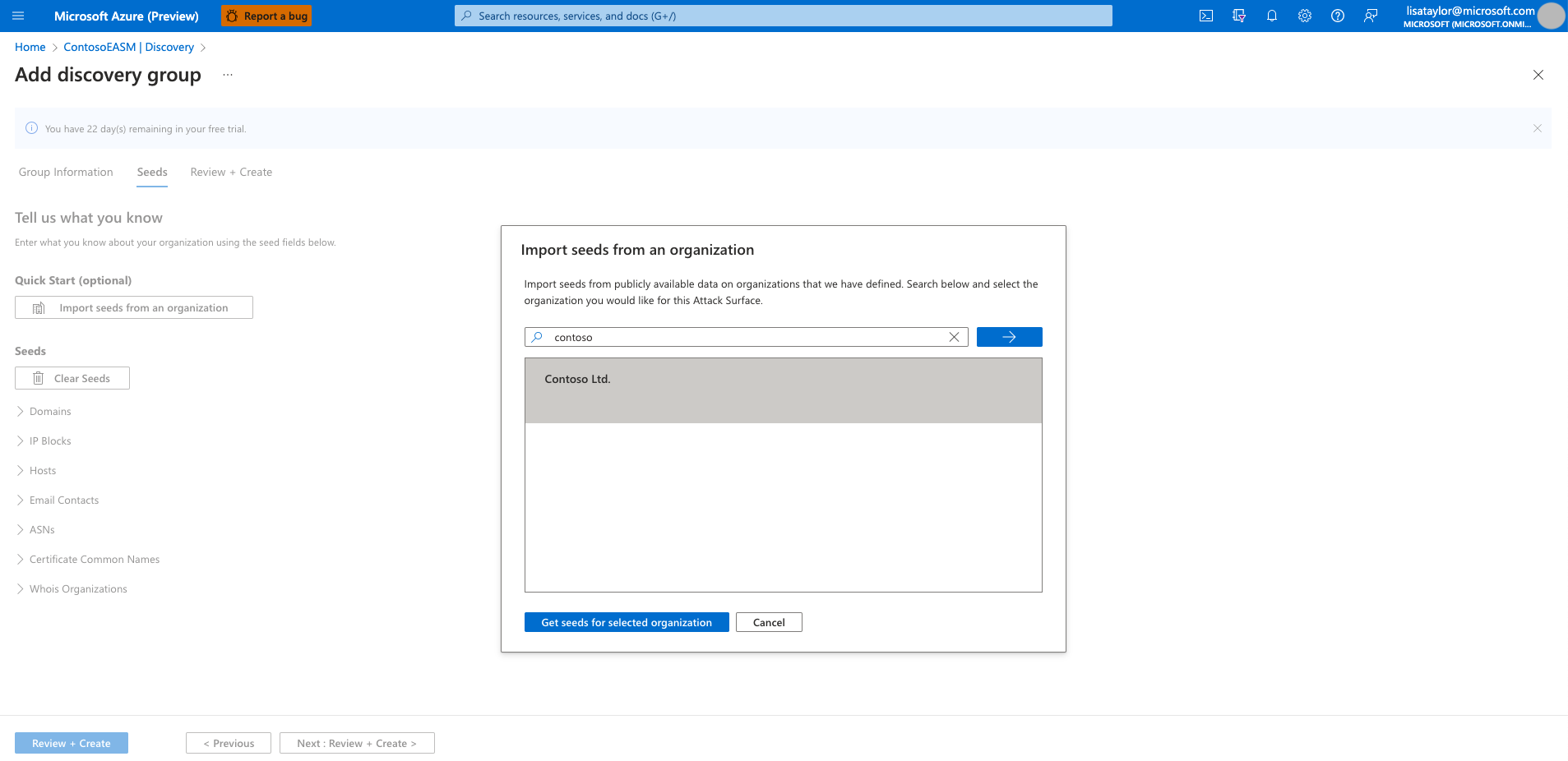

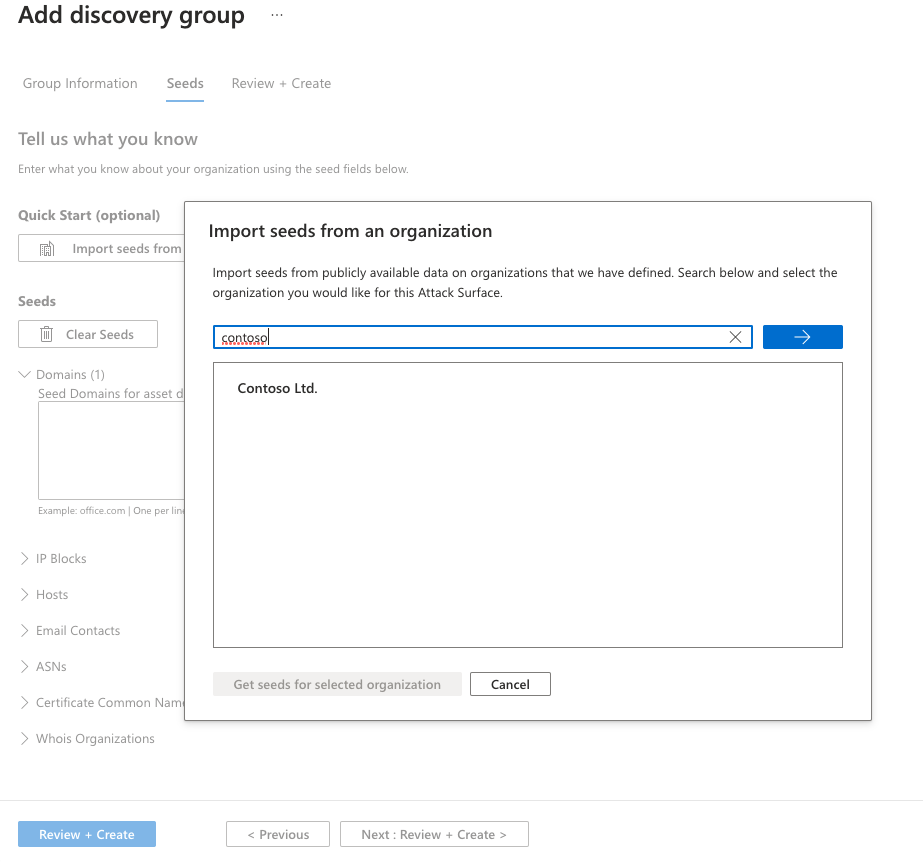

Параметр быстрого запуска позволяет искать организацию в списке предварительно заполненных поверхностей атак. Вы можете быстро создать группу обнаружения на основе известных ресурсов, принадлежащих вашей организации.

Кроме того, пользователи могут вручную ввести свои семена. EASM Defender принимает домены, IP-блоки, узлы, контакты электронной почты, ASN и организации Кто Is в качестве начальных значений. Можно также указать сущности, которые следует исключить из обнаружения активов, чтобы убедиться, что они не добавляются в инвентаризацию при обнаружении. Например, это полезно для организаций, имеющих дочерние компании, которые, скорее всего, будут подключены к своей центральной инфраструктуре, но не принадлежат вашей организации.

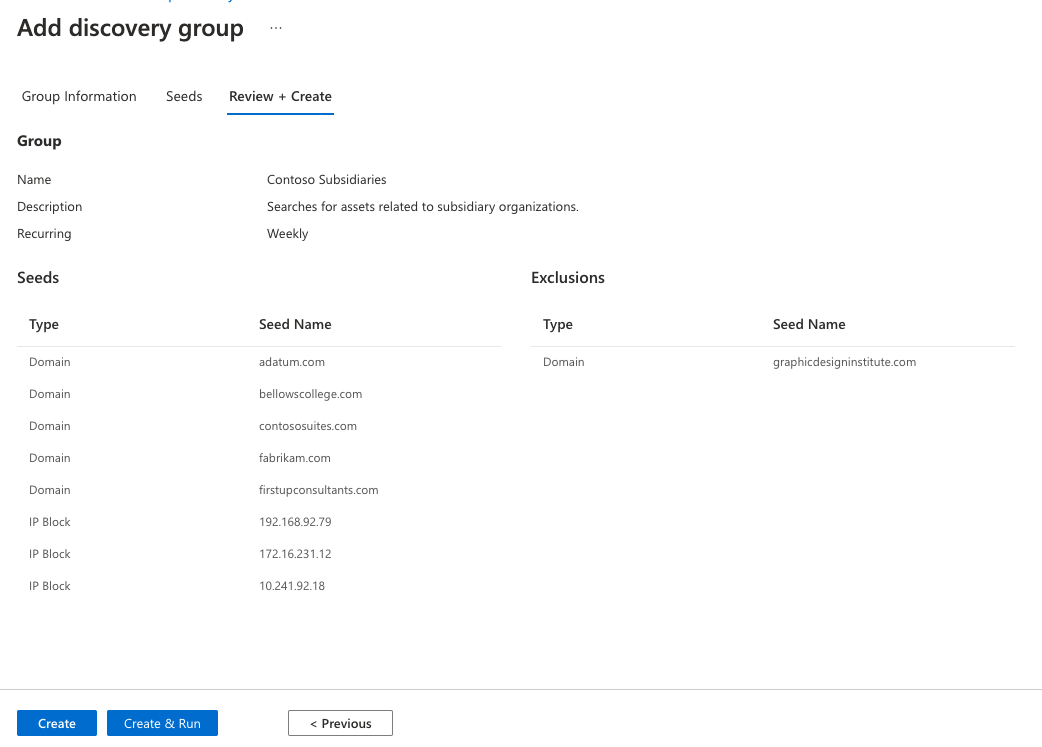

После выбора семян нажмите кнопку "Просмотр и создание".

Просмотрите сведения о группе и начальный список, а затем нажмите кнопку "Создать" и "Запустить".

Затем вы вернелись на главную страницу обнаружения, отображающую группы обнаружения. После завершения выполнения обнаружения вы увидите новые ресурсы, добавленные в утвержденный инвентаризацию.