Настройка входящего и исходящего сетевого трафика

Машинное обучение Azure требуется доступ к серверам и службам в общедоступном Интернете. При реализации сетевой изоляции необходимо понять, какой доступ необходим и как его включить.

Примечание.

Сведения, приведенные в этой статье, относятся к рабочей области Машинное обучение Azure, настроенной для использования виртуальная сеть Azure. При использовании управляемой виртуальной сети требуется входящий и исходящий трафик конфигурации для рабочей области автоматически. Дополнительные сведения см. в Машинное обучение Azure управляемой виртуальной сети.

Общие термины и сведения

В этой статье используются следующие термины и сведения:

Теги службы Azure. Тег службы — это простой способ указать диапазоны IP-адресов, используемые службой Azure. Например,

AzureMachineLearningтег представляет IP-адреса, используемые службой Машинное обучение Azure.Внимание

Теги службы Azure поддерживаются только некоторыми службами Azure. Список тегов служб, поддерживаемых группами безопасности сети и Брандмауэр Azure, см. в статье тегов службы виртуальной сети.

Если вы используете решение, отличное от Azure, например брандмауэр стороннего поставщика, скачайте список диапазонов IP-адресов Azure и тегов служб. Извлеките файл и найдите тег службы в файле. IP-адреса периодически могут меняться.

Регион. Некоторые теги служб позволяют указать регион Azure. Это ограничивает доступ к IP-адресам службы в определенном регионе, как правило, той, в которую входит ваша служба. В этой статье показано, как вы

<region>видите, замените регион Azure. Например,BatchNodeManagement.<region>еслиBatchNodeManagement.uswestваша рабочая область Машинное обучение Azure находится в регионе "Западная часть США".пакетная служба Azure: Машинное обучение Azure вычислительных кластеров и вычислительных экземпляров используют внутренний экземпляр пакетная служба Azure. Эта серверная служба размещается в подписке Майкрософт.

Порты: в этой статье используются следующие порты. Если диапазон портов не указан в этой таблице, он предназначен для службы и может не содержать опубликованных сведений о том, для чего он используется:

Порт Description 80 Незащищенный веб-трафик (HTTP) 443 Защищенный веб-трафик (HTTPS) 445 Трафик SMB, используемый для доступа к общим файловым ресурсам в хранилище файлов Azure 8787 Используется при соединении с RStudio на вычислительном экземпляре 18881 Используется для подключения к серверу языка, чтобы включить IntelliSense для записных книжек в вычислительном экземпляре. Протокол: если не указано иное, весь сетевой трафик, упомянутый в этой статье, использует TCP.

Базовая конфигурация

Эта конфигурация делает следующие предположения:

- Вы используете образы Docker, предоставляемые предоставленным реестром контейнеров, и не будете использовать образы, предоставляемые корпорацией Майкрософт.

- Вы используете частный репозиторий пакетов Python и не будете получать доступ к общедоступным репозиториям пакетов, таким как

pypi.org,*.anaconda.comили*.anaconda.org. - Частные конечные точки могут взаимодействовать напрямую друг с другом в виртуальной сети. Например, все службы имеют частную конечную точку в одной виртуальной сети:

- Рабочая область службы "Машинное обучение Azure"

- учетная запись служба хранилища Azure (большой двоичный объект, файл, таблица, очередь)

Входящий трафик

| Исходный код | Исходный код порты |

Назначение | Порты назначения | Характер использования |

|---|---|---|---|---|

AzureMachineLearning |

Любое | VirtualNetwork |

44224 | Входящий трафик к вычислительному экземпляру или кластеру. Требуется только в том случае, если экземпляр или кластер настроен на использование общедоступного IP-адреса. |

Совет

Группа безопасности сети (NSG) создается по умолчанию для этого трафика. Дополнительные сведения см. в разделе "Правила безопасности по умолчанию".

Исходящий трафик

| Теги службы | Порты | Характер использования |

|---|---|---|

AzureActiveDirectory |

80, 443 | Проверка подлинности с использованием Microsoft Entra ID. |

AzureMachineLearning |

443, 8787, 18881 UDP: 5831 |

Использование служб Машинного обучения Azure. |

BatchNodeManagement.<region> |

443 | Коммуникация пакетной службы Microsoft Azure. |

AzureResourceManager |

443 | Создание ресурсов Azure с помощью Машинного обучения Azure. |

Storage.<region> |

443 | Доступ к данным, хранящимся в учетной записи хранения Azure, для вычислительного кластера и вычислительного экземпляра. Эти исходящие данные могут быть использованы для хищения данных. Дополнительные сведения см. в разделе о защите от кражи данных. |

AzureFrontDoor.FrontEnd* Не требуется в Microsoft Azure под управлением 21Vianet. |

443 | Глобальная точка входа для Студии машинного обучения Azure. Хранение образов и сред для AutoML. |

MicrosoftContainerRegistry |

443 | Доступ к образом Docker, предоставляемым корпорацией Майкрософт. |

Frontdoor.FirstParty |

443 | Доступ к образом Docker, предоставляемым корпорацией Майкрософт. |

AzureMonitor |

443 | Используется для регистрации мониторинга и метрик в Azure Monitor. Требуется только в том случае, если вы не защищены Azure Monitor для рабочей области. * Этот исходящий трафик также используется для регистрации сведений об инцидентах поддержки. |

VirtualNetwork |

443 | Требуется, если частные конечные точки присутствуют в виртуальной сети или одноранговых виртуальных сетях. |

Внимание

Если для вычислительного экземпляра или вычислительного кластера не настроен общедоступный IP-адрес, по умолчанию он не может получить доступ к Интернету. Если он по-прежнему может отправлять исходящий трафик в Интернет, это связано с исходящим доступом Azure по умолчанию, и у вас есть группа безопасности сети, которая разрешает исходящий трафик в Интернет. Не рекомендуется использовать исходящий доступ по умолчанию. Если вам нужен исходящий доступ к Интернету, рекомендуется использовать один из следующих вариантов вместо исходящего доступа по умолчанию:

- Azure виртуальная сеть NAT с общедоступным IP-адресом. Дополнительные сведения об использовании виртуальная сеть Nat см. в документации по виртуальная сеть NAT.

- Определяемый пользователем маршрут и брандмауэр: создайте определяемый пользователем маршрут в подсети, содержащей вычислительные ресурсы. Следующий прыжок маршрута должен ссылаться на частный IP-адрес брандмауэра с префиксом адреса 0.0.0.0/0/0.

Дополнительные сведения см. в статье о исходящем доступе по умолчанию в Azure .

Рекомендуемая конфигурация для обучения и развертывания моделей

Исходящий трафик

| Теги службы | Порты | Характер использования |

|---|---|---|

MicrosoftContainerRegistry и AzureFrontDoor.FirstParty. |

443 | Позволяет использовать образы Docker, которые корпорация Майкрософт предоставляет для обучения и вывода. Кроме того, настраивает маршрутизатор Машинное обучение Azure для Служба Azure Kubernetes. |

Чтобы разрешить установку пакетов Python для обучения и развертывания, разрешите исходящий трафик следующим именам узлов:

Примечание.

Это не полный список узлов, необходимых для всех ресурсов Python в Интернете, а только наиболее часто используемые узлы. Например, если необходим доступ к репозиторию GitHub или другому узлу, необходимо определить и добавить необходимые узлы для этого сценария.

| Имя узла | Целевые назначения |

|---|---|

anaconda.com*.anaconda.com |

Используется для установки пакетов по умолчанию. |

*.anaconda.org |

Используется для получения данных репозитория. |

pypi.org |

Используется для вывода списка зависимостей из индекса по умолчанию, если таковые имеются, а индекс не перезаписывается параметрами пользователя. Если индекс перезаписан, необходимо также разрешить *.pythonhosted.org. |

pytorch.org*.pytorch.org |

Используется в некоторых примерах на основе PyTorch. |

*.tensorflow.org |

Используется в некоторых примерах на основе Tensorflow. |

Сценарий. Установка RStudio на вычислительном экземпляре

Чтобы разрешить установку RStudio в вычислительном экземпляре, брандмауэр должен разрешить исходящий доступ к сайтам, откуда будет извлекаться образ Docker. Добавьте следующее правило приложения в политику Брандмауэр Azure:

- Имя: AllowRStudioInstall.

- Тип источника: IP-адрес

- Исходные IP-адреса: диапазон IP-адресов подсети, в которой будет создан вычислительный экземпляр. Например,

172.16.0.0/24. - Тип назначения: полное доменное имя.

- Целевое полное доменное имя:

ghcr.io,pkg-containers.githubusercontent.com - Протокол:

Https:443

Чтобы разрешить установку пакетов R, разрешите исходящий трафик cloud.r-project.org. Этот узел используется для установки пакетов CRAN.

Примечание.

Если вам нужен доступ к репозиторию GitHub или другому узлу, необходимо определить и добавить необходимые узлы для этого сценария.

Сценарий. Использование вычислительного кластера или вычислительного экземпляра с общедоступным IP-адресом

Внимание

Вычислительный экземпляр или вычислительный кластер без общедоступного IP-адреса не требует входящего трафика из пакетная служба Azure управления и Машинное обучение Azure служб. Однако если у вас несколько вычислений и некоторые из них используют общедоступный IP-адрес, необходимо разрешить этот трафик.

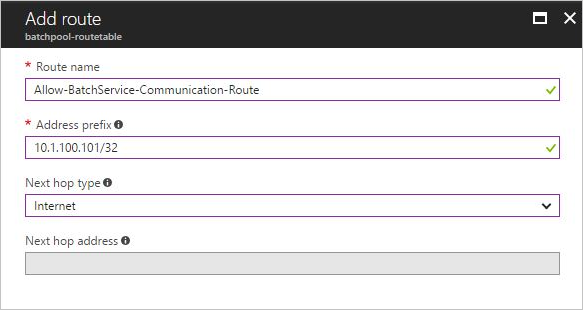

При использовании Машинное обучение Azure вычислительного экземпляра или вычислительного кластера (с общедоступным IP-адресом) разрешать входящий трафик из службы Машинное обучение Azure. Для вычислительного экземпляра или вычислительного кластера без общедоступного IP-адреса (предварительная версия) этот входящий трафик не требуется. Группа безопасности сети, разрешающая этот трафик, создается динамически, но при использовании брандмауэра может потребоваться также создать определяемые пользователем маршруты (UDR). При создании UDR для этого трафика можно использовать IP-адреса или теги службы для маршрутизации трафика.

Для Службы машинного обучения Azure требуется добавить IP-адрес как для основного, так и для дополнительного региона. Чтобы найти дополнительный регион, см. раздел Репликация между регионами в Azure. Например, если Служба машинного обучения Azure находится в восточной части США 2, дополнительный регион — это Центральная часть США.

Чтобы получить список IP-адресов службы Машинное обучение Azure, скачайте диапазоны IP-адресов Azure и теги служб и выполните поиск по файлу, где AzureMachineLearning.<region><region> находится регион Azure.

Внимание

IP-адреса со временем могут меняться.

При создании определяемого пользователем маршрута (UDR) задайте значение Интернет для параметра Next hop type (Тип следующего прыжка). Это означает, что входящий трафик из Azure пропускает брандмауэр для доступа к подсистемам балансировки нагрузки с общедоступными IP-адресами вычислительного экземпляра и вычислительного кластера. UDR является обязательным, так как вычислительный экземпляр и вычислительный кластер при создании получат случайные общедоступные IP-адреса, и вы не можете знать эти общедоступные IP-адреса перед созданием, чтобы зарегистрировать их в брандмауэре и разрешить входящий трафик из Azure на определенные IP-адреса для вычислительного экземпляра и вычислительного кластера. На следующем рисунке показан пример UDR на основе IP-адреса на портале Azure.

Дополнительные сведения о настройке UDR см. в разделе Руководство по маршрутизации сетевого трафика с помощью таблицы маршрутов с использованием портала Azure.

Сценарий. Брандмауэр между конечными точками Машинное обучение Azure и служба хранилища Azure

Кроме того, необходимо разрешить исходящий доступ к Storage.<region> порту 445.

Сценарий: Рабочая область, созданная с включенным флагом hbi_workspace

Кроме того, необходимо разрешить исходящий доступ к Keyvault.<region>. Этот исходящий трафик используется для доступа к экземпляру хранилища ключей для внутренней службы пакетная служба Azure.

Дополнительные сведения о флаге hbi_workspace см. в статье о шифровании данных.

Сценарий. Использование вычислений Kubernetes

Кластер Kubernetes, работающий за исходящим прокси-сервером или брандмауэром, требует дополнительной конфигурации сети исходящего трафика.

- Для Kubernetes с подключением к Azure Arc настройте требования к сети Azure Arc, необходимые агентам Azure Arc.

- Для кластера AKS без подключения к Azure Arc настройте требования к сети расширения AKS.

Помимо указанных выше требований, для Машинное обучение Azure также требуются следующие исходящие URL-адреса.

| Исходящая конечная точка | Порт | Description | Обучение | Вывод |

|---|---|---|---|---|

*.kusto.windows.net*.table.core.windows.net*.queue.core.windows.net |

443 | Требуется для передачи системных журналов в Kusto. | ✓ | ✓ |

<your ACR name>.azurecr.io<your ACR name>.<region>.data.azurecr.io |

443 | Реестр контейнеров Azure, необходимый для извлечения образов Docker, используемых для рабочих нагрузок машинного обучения. | ✓ | ✓ |

<your storage account name>.blob.core.windows.net |

443 | Хранилище BLOB-объектов Azure, необходимое для получения скриптов проекта машинного обучения, данных или моделей и отправки журналов заданий/выходных данных. | ✓ | ✓ |

<your workspace ID>.workspace.<region>.api.azureml.ms<region>.experiments.azureml.net<region>.api.azureml.ms |

443 | API Службы машинного обучения Azure. | ✓ | ✓ |

pypi.org |

443 | Индекс пакетов Python для установки пакетов PIP, используемых для инициализации среды заданий обучения. | ✓ | Н/П |

archive.ubuntu.comsecurity.ubuntu.comppa.launchpad.net |

80 | Требуется для загрузки необходимых обновлений для системы безопасности. | ✓ | Неприменимо |

Примечание.

- Замените

<your workspace workspace ID>идентификатором рабочей области. Идентификатор можно найти в портал Azure — страница ресурсов Машинное обучение — свойства — идентификатор рабочей области. - Замените

<your storage account>на имя учетной записи хранения. - Замените

<your ACR name>именем Реестр контейнеров Azure рабочей области. - Замените

<region>регион рабочей области.

Требования к обмену данными в кластере

Чтобы установить расширение Машинное обучение Azure в вычислительных ресурсах Kubernetes, все Машинное обучение Azure связанные компоненты развертываются в azureml пространстве имен. Для обеспечения хорошой работы рабочих нагрузок машинного обучения в кластере AKS необходимо следующее взаимодействие.

- Компоненты в

azuremlпространстве имен должны иметь возможность взаимодействовать с сервером API Kubernetes. - Компоненты в

azuremlпространстве имен должны иметь возможность взаимодействовать друг с другом. - Компоненты в

azuremlпространстве имен должны иметь возможность взаимодействовать сkube-dnsпространством имен иkonnectivity-agentвkube-systemней. - Если кластер используется для вывода в режиме реального времени,

azureml-fe-xxxpoDs должны иметь возможность взаимодействовать с развернутой моделью POD на порту 5001 в другом пространстве имен.azureml-fe-xxxPoDs должны открываться 11001, 12001, 12101, 12201, 20000, 8000, 8001, 9001 порты для внутреннего взаимодействия. - Если кластер используется для вывода в режиме реального времени, развернутые poD модели должны иметь возможность взаимодействовать с

amlarc-identity-proxy-xxxPOD на порту 9999 года.

Сценарий: Visual Studio Code

Visual Studio Code использует определенные узлы и порты для установления удаленного подключения.

Узлы

Узлы, упоминаемые в данном разделе, используются для установки пакетов Visual Studio Code, чтобы можно было создать удаленное подключение между Visual Studio Code и вычислительными экземплярами в вашей рабочей области службы "Машинное обучение Azure".

Примечание.

Это не полный список узлов, необходимых для всех ресурсов Visual Studio Code в Интернете, а только чаще всего используемые узлы. Например, если необходим доступ к репозиторию GitHub или другому узлу, необходимо определить и добавить необходимые узлы для этого сценария. Полный список имен узлов см. в статье Сетевые подключения в Visual Studio Code.

| Имя узла | Целевые назначения |

|---|---|

*.vscode.dev*.vscode-unpkg.net*.vscode-cdn.net*.vscodeexperiments.azureedge.netdefault.exp-tas.com |

Требуется для доступа к vscode.dev (Visual Studio Code для Интернета) |

code.visualstudio.com |

Требуется для скачивания и установки классического приложения Visual Studio Code. Этот узел не требуется для Интернет-версии VS Code. |

update.code.visualstudio.com*.vo.msecnd.net |

Используется для получения битов сервера VS Code, установленных на вычислительном экземпляре с помощью сценария настройки. |

marketplace.visualstudio.comvscode.blob.core.windows.net*.gallerycdn.vsassets.io |

Требуется для скачивания и установки расширений приложения Visual Studio Code. Эти узлы обеспечивают удаленное подключение к вычислительным экземплярам с помощью расширения машинного обучения Azure для VS Code. Дополнительные сведения см. в разделе Подключение к экземпляру выичислительной среды машинного обучения Azure в Visual Studio Code |

https://github.com/microsoft/vscode-tools-for-ai/tree/master/azureml_remote_websocket_server/* |

Используется для получения битов сервера WebSocket, установленных на вычислительном экземпляре. Сервер WebSocket используется для передачи запросов от клиента Visual Studio Code (классического приложения) на сервер Visual Studio Code, работающий на вычислительном экземпляре. |

vscode.download.prss.microsoft.com |

Используется для CDN загрузки Visual Studio Code |

Порты

Необходимо разрешить сетевой трафик портам 8704–8710. Сервер VS Code динамически выбирает первый доступный порт в этом диапазоне.

Сценарий: сторонний брандмауэр или Брандмауэр Azure без тегов службы

Рекомендации в этом разделе являются универсальными, так как каждый брандмауэр имеет собственную терминологию и конкретные конфигурации. Если у вас появились вопросы, изучите документацию по используемому вами брандмауэру.

Совет

Если вы используете Брандмауэр Azure и хотите использовать полные доменные имена, перечисленные в этом разделе, вместо использования тегов служб используйте следующие рекомендации:

- Полные доменные имена, использующие порты HTTP/S (80 и 443), должны быть настроены в качестве правил приложения.

- Полные доменные имена, использующие другие порты, должны быть настроены в качестве сетевых правил.

Дополнительные сведения см. в разделе "Различия в правилах приложения и сетевых правилах".

Если конфигурация не настроена должным образом, брандмауэр привести к проблемам с использованием рабочей области. Существует много имен узлов, которые используются в рабочей области службы "Машинное обучение Azure". В следующих разделах перечислены узлы, необходимые для работы Машинного обучения Azure.

API зависимостей

Чтобы получить список узлов и портов, для которых необходимо разрешить исходящий трафик, можно также использовать REST API Машинного обучения Azure. Для этого выполните следующие действия:

Получите маркер проверки подлинности. Следующая команда демонстрирует использование интерфейса командной строки Azure для получения маркера проверки подлинности и идентификатора подписки:

TOKEN=$(az account get-access-token --query accessToken -o tsv) SUBSCRIPTION=$(az account show --query id -o tsv)Вызовите API. В следующей команде замените следующие значения:

- Замените

<region>на регион Azure, содержащий вашу рабочую область. Например,westus2. - Замените

<resource-group>группой ресурсов, содержащей рабочую область. - Замените

<workspace-name>именем своей рабочей области.

az rest --method GET \ --url "https://<region>.api.azureml.ms/rp/workspaces/subscriptions/$SUBSCRIPTION/resourceGroups/<resource-group>/providers/Microsoft.MachineLearningServices/workspaces/<workspace-name>/outboundNetworkDependenciesEndpoints?api-version=2018-03-01-preview" \ --header Authorization="Bearer $TOKEN"- Замените

Результатом вызова API является документ JSON. Следующий фрагмент кода является выдержкой из этого документа:

{

"value": [

{

"properties": {

"category": "Azure Active Directory",

"endpoints": [

{

"domainName": "login.microsoftonline.com",

"endpointDetails": [

{

"port": 80

},

{

"port": 443

}

]

}

]

}

},

{

"properties": {

"category": "Azure portal",

"endpoints": [

{

"domainName": "management.azure.com",

"endpointDetails": [

{

"port": 443

}

]

}

]

}

},

...

Узлы корпорации Майкрософт

Узлы, указанные в приведенных ниже таблицах, принадлежат корпорации Майкрософт и предоставляют службы, необходимые для нормальной работы вашей рабочей области. Список таблиц для общедоступных, Azure для государственных организаций и Microsoft Azure, управляемых регионами 21Vianet.

Внимание

Машинное обучение Azure использует учетные записи службы хранилища Azure в вашей подписке и в подписках, управляемых корпорацией Майкрософт. Если применимо, для различения этих элементов в этом разделе используются следующие термины:

- Ваше хранилище: учетные записи службы хранилища Azure в подписке, используемой для хранения данных и артефактов, таких как модели, обучающие данные, обучающие журналы и скрипты Python.>

- Хранилище корпорации Майкрософт: вычислительные экземпляры и вычислительные кластеры Машинного обучения Azure используют пакетную службу Azure и имеют доступ к хранилищу, находящемуся в подписке корпорации Майкрософт. Это хранилище используется только для управления вычислительными экземплярами. Ваши данные в нем не хранятся.

Общие узлы Azure

- Общедоступное облако Azure

- Azure для государственных организаций

- Microsoft Azure, управляемый 21Vianet

| Требуется для | Узлы | Протокол | Порты |

|---|---|---|---|

| Microsoft Entra ID | login.microsoftonline.com |

TCP | 80, 443 |

| Портал Azure | management.azure.com |

TCP | 443 |

| Azure Resource Manager | management.azure.com |

TCP | 443 |

Узлы Машинного обучения Azure

Внимание

В приведенной ниже таблице замените <storage> именем учетной записи хранения, используемой по умолчанию, для вашей рабочей области службы "Машинное обучение Azure". Замените <region> регион рабочей области.

- Общедоступное облако Azure

- Azure для государственных организаций

- Microsoft Azure, управляемый 21Vianet

| Требуется для | Узлы | Протокол | Порты |

|---|---|---|---|

| Студия машинного обучения Azure | ml.azure.com |

TCP | 443 |

| API | *.azureml.ms |

TCP | 443 |

| API | *.azureml.net |

TCP | 443 |

| управление моделью; | *.modelmanagement.azureml.net |

TCP | 443 |

| Интегрированная записная книжка | *.notebooks.azure.net |

TCP | 443 |

| Интегрированная записная книжка | <storage>.file.core.windows.net |

TCP | 443, 445 |

| Интегрированная записная книжка | <storage>.dfs.core.windows.net |

TCP | 443 |

| Интегрированная записная книжка | <storage>.blob.core.windows.net |

TCP | 443 |

| Интегрированная записная книжка | graph.microsoft.com |

TCP | 443 |

| Интегрированная записная книжка | *.aznbcontent.net |

TCP | 443 |

| AutoML NLP, Vision | automlresources-prod.azureedge.net |

TCP | 443 |

| AutoML NLP, Vision | aka.ms |

TCP | 443 |

Примечание.

AutoML NLP, Vision в настоящее время поддерживается только в общедоступных регионах Azure.

Узлы вычислительных экземпляров и вычислительных кластеров Машинного обучения Azure

Совет

- Узел для Azure Key Vault требуется только в том случае, если рабочая область была создана с включенным флагом hbi_workspace.

- Порты 8787 и 18881 для вычислительного экземпляра требуются только в том случае, если рабочая область виртуальной машины Azure имеет частную конечную точку.

- В приведенной ниже таблице замените

<storage>именем учетной записи хранения, используемой по умолчанию, для вашей рабочей области службы "Машинное обучение Azure". - В следующей таблице замените

<region>регион Azure, содержащий рабочую область Машинное обучение Azure. - Соединение WebSocket должно быть разрешено для вычислительного экземпляра. При блокировке трафика WebSocket записные книжки Jupyter будут работать неправильно.

- Общедоступное облако Azure

- Azure для государственных организаций

- Microsoft Azure, управляемый 21Vianet

| Требуется для | Узлы | Протокол | Порты |

|---|---|---|---|

| Вычислительный кластер или экземпляр | graph.windows.net |

TCP | 443 |

| Вычислительная операция | *.instances.azureml.net |

TCP | 443 |

| Вычислительная операция | *.instances.azureml.ms |

TCP | 443, 8787, 18881 |

| Вычислительная операция | <region>.tundra.azureml.ms |

UDP | 5831 |

| Вычислительная операция | *.<region>.batch.azure.com |

ЛЮБАЯ | 443 |

| Вычислительная операция | *.<region>.service.batch.azure.com |

ЛЮБАЯ | 443 |

| Доступ к хранилищу Майкрософт | *.blob.core.windows.net |

TCP | 443 |

| Доступ к хранилищу Майкрософт | *.table.core.windows.net |

TCP | 443 |

| Доступ к хранилищу Майкрософт | *.queue.core.windows.net |

TCP | 443 |

| Ваша учетная запись хранения | <storage>.file.core.windows.net |

TCP | 443, 445 |

| Ваша учетная запись хранения | <storage>.blob.core.windows.net |

TCP | 443 |

| Azure Key Vault | *.vault.azure.net | TCP | 443 |

Образы Docker, поддерживаемые Машинное обучение Azure

| Требуется для | Узлы | Протокол | Порты |

|---|---|---|---|

| Реестр контейнеров Майкрософт | mcr.microsoft.com *.data.mcr.microsoft.com |

TCP | 443 |

Совет

- Реестр контейнеров Azure требуется для любого образа Docker. Он включает небольшие изменения (например, дополнительные пакеты) базовых образов, предоставляемых корпорацией Майкрософт. Это также требуется внутренним процессом отправки заданий обучения Машинное обучение Azure. Кроме того, реестр контейнеров Майкрософт всегда необходим независимо от сценария.

- Если вы планируете использовать федеративное удостоверение, следуйте рекомендациям в статье Рекомендации по обеспечению безопасности службы федерации Active Directory (AD FS).

Кроме того, используйте сведения в вычислительных ресурсах с общедоступным IP-адресом , чтобы добавить IP-адреса и BatchNodeManagement AzureMachineLearning.

Сведения о том, как ограничить доступ к моделям, развернутым в Службе Azure Kubernetes (AKS), см. в статье Управление исходящим трафиком для узлов кластера в службе Azure Kubernetes (AKS).

Мониторинг, метрики и диагностика

Если вы не защищены Azure Monitor для рабочей области, необходимо разрешить исходящий трафик следующим узлам:

Если вы не защищены Azure Monitor для рабочей области, необходимо разрешить исходящий трафик следующим узлам:

Примечание.

Сведения, регистрируемые на этих узлах, также используются службой поддержки Майкрософт для диагностики проблем, возникающих в рабочей области.

dc.applicationinsights.azure.comdc.applicationinsights.microsoft.comdc.services.visualstudio.com*.in.applicationinsights.azure.com

Список IP-адресов этих узлов приведен в разделе IP-адреса, используемые Azure Monitor.

Следующие шаги

Эта статья входит в цикл статей, посвященных вопросам защиты рабочего процесса Машинного обучения Azure. Другие статьи этой серии:

Дополнительные сведения о настройке службы "Брандмауэр Azure" см. в статье Развертывание и настройка службы "Брандмауэр Azure" с помощью портала Azure.